Парольная гигиена — это совокупность систематических практик, политик и поведенческих норм, направленных на создание, хранение, использование и своевременную ротацию учётных данных с целью минимизации риска несанкционированного доступа к информационным системам и данным.

Ключевые компоненты

- Создание надёжных паролей. Пароль считается надёжным, если он соответствует критериям длины (не менее 12–16 символов), включает комбинацию букв верхнего и нижнего регистра, цифр и специальных символов, не содержит словарных слов, имён, дат и предсказуемых паттернов (например,

Password123!). - Уникальность учётных данных. Каждый сервис, система и учётная запись должны иметь уникальный пароль. Повторное использование одного пароля — одна из наиболее распространённых причин каскадных взломов: компрометация одного ресурса автоматически открывает доступ ко всем остальным.

- Регулярная ротация. Пароли должны меняться по расписанию или немедленно при наступлении триггерных событий: увольнение сотрудника, подозрение на утечку, обнаружение уязвимости в системе. Бессрочное использование одного пароля — системный риск.

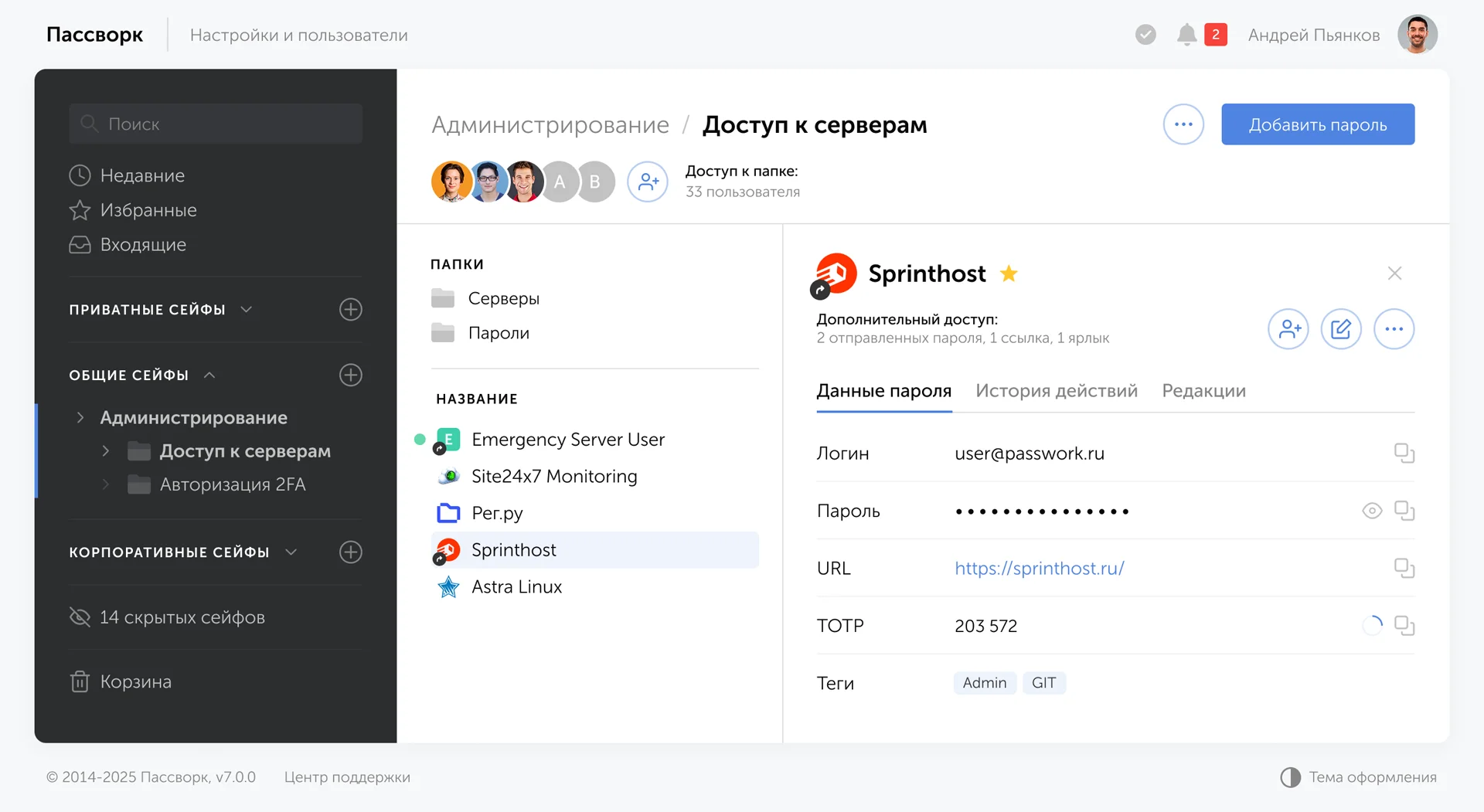

- Безопасное хранение. Пароли не должны храниться в открытом виде — в текстовых файлах, таблицах, мессенджерах или браузерных заметках. Корпоративный стандарт — централизованное хранилище с шифрованием (AES-256), контролем доступа и журналом действий.

- Многофакторная аутентификация (MFA). Парольная гигиена неотделима от MFA. Даже сильный пароль остаётся единственным барьером. Второй фактор (TOTP, аппаратный ключ, биометрия) кратно снижает вероятность успешной атаки.

- Контроль привилегий и доступа. Принцип минимальных привилегий — часть парольной гигиены на уровне архитектуры. Каждый пользователь и сервисный аккаунт должны иметь ровно тот уровень доступа, который необходим для выполнения задач — не больше.

- Мониторинг и аудит. Регулярный аудит паролей позволяет выявлять устаревшие, слабые и потенциально скомпрометированные учётные данные до того, как ими воспользуется злоумышленник. Автоматизированная панель безопасности паролей — обязательный инструмент для организаций с большим числом пользователей.

Зачем нужна парольная гигиена?

Парольная гигиена снижает риски компрометации учётных записей, которая ведёт к краже личности, финансовым потерям и шантажу. Когда злоумышленник получает доступ к вашей почте или соцсетям, он может восстановить пароли от банковских приложений, выдать себя за вас или использовать личные данные для вымогательства.

Последствия различаются в зависимости от типа пользователя:

- Для обычного пользователя. Прямые финансовые убытки через доступ к банковским приложениям и электронным кошелькам, кража личности с последующим использованием данных для мошенничества или шантажа, потеря доступа к личным аккаунтам и переписке, репутационный ущерб через рассылку спама или компрометирующего контента от вашего имени.

- Для бизнеса. Скомпрометированный аккаунт одного сотрудника открывает злоумышленникам путь ко всей корпоративной инфраструктуре. Утечка корпоративных данных через такой аккаунт может стоить компании миллионы рублей, привести к регуляторным санкциям за нарушение требований по защите персональных данных и подорвать доверие клиентов, партнёров и инвесторов.

Масштаб проблемы в России демонстрирует критическую уязвимость: 30% пользователей применяют всего 1–3 пароля для доступа ко всем своим аккаунтам, ещё 47% ограничиваются четырьмя—семью паролями. Только 23% используют восемь и более уникальных паролей для различных сервисов (iz.ru, 2025). Такая практика повторного использования паролей многократно увеличивает поверхность атаки.

Угроза брутфорса растёт экспоненциально. По данным Anti-Malware.ru, число атак с перебором паролей в России в первом квартале 2025 года выросло почти в три раза по сравнению с концом 2024 года. Это значит, что прямо сейчас автоматизированные системы методично перебирают комбинации логинов и паролей, пытаясь взломать аккаунты. Чем слабее ваш пароль, тем быстрее он будет взломан.

Пассворк помогает организациям исключить повторное использование паролей и автоматизировать контроль парольной политики. Централизованное хранение учётных данных, генерация сложных паролей и детальный аудит доступа снижают риски компрометации на уровне инфраструктуры. Протестируйте Пассворк бесплатно

Главные ошибки парольной гигиены

- Слабые пароли остаются самой распространённой проблемой. Комбинации вроде

123456,password,qwertyиadminпо-прежнему входят в топ самых популярных паролей 2024–2025 годов. Такие пароли взламываются за секунды — брутфорс-системы проверяют их в первую очередь. - Повторное использование одного пароля для разных сервисов создаёт эффект домино. Если один сайт взломали и слили базу данных пользователей, злоумышленники попробуют эти же комбинации логина и пароля на других популярных платформах: почте, соцсетях, банковских приложениях. Один скомпрометированный пароль открывает доступ ко всем вашим аккаунтам.

- Небезопасное хранение паролей — ещё одна критическая ошибка. Текстовые файлы на рабочем столе, стикеры на мониторе, заметки в смартфоне без шифрования — всё это легкодоступные цели. Даже сохранение паролей в браузере несёт риски: если устройство заражено вредоносным ПО или физически скомпрометировано, злоумышленник получит доступ ко всем сохранённым учётным данным.

- Игнорирование многофакторной аутентификации (MFA) лишает вас дополнительного уровня защиты. Даже если пароль украден, MFA блокирует несанкционированный вход. Отказ от этой технологии — сознательное снижение безопасности.

Базовые правила парольной гигиены

Создание надёжных паролей

Длина важнее сложности. Современные стандарты NIST SP 800-63B (2024) рекомендуют пароли от 15 символов. Длинный пароль гораздо труднее взломать брутфорсом, чем короткий, даже если последний содержит спецсимволы и цифры.

Парольные фразы — эффективный метод создания надёжных и запоминающихся паролей. Вместо P@ssw0rd! используйте что-то вроде 3Электрика!Варят#Винегрет. Это длинная комбинация, которую легко запомнить, но сложно подобрать автоматически.

Избегайте очевидных замен (например, а на @ или о на 0) — такие паттерны давно известны алгоритмам взлома. Не используйте личную информацию: даты рождения, имена родственников, клички питомцев. Всё это легко найти в соцсетях.

Использование менеджеров паролей

Менеджер паролей — это программа, которая генерирует, хранит и автоматически подставляет уникальные пароли для каждого сервиса. Вы запоминаете только один мастер-пароль, который открывает доступ ко всей зашифрованной базе. Все остальные пароли генерируются случайным образом и могут быть максимально сложными — вам не нужно их запоминать.

Менеджер паролей Пассворк использует шифрование на стороне клиента. Это значит, что даже если сервер взломан, злоумышленник получит только зашифрованные данные, которые невозможно прочитать без мастер-пароля.

Многофакторная аутентификация (MFA)

MFA добавляет второй уровень проверки личности. Даже если злоумышленник украл ваш пароль, он не сможет войти в аккаунт без второго фактора — кода из приложения-аутентификатора, биометрии или аппаратного ключа.

Основные методы MFA различаются по уровню защиты:

- SMS-коды — самый распространённый, но наименее надёжный метод. Они уязвимы к перехвату и подмене SIM-карты.

- Приложения-аутентификаторы (Google Authenticator, Yandex Key, Пассворк 2ФА) генерируют одноразовые коды локально на вашем устройстве — это значительно безопаснее.

- Аппаратные ключи (например, Рутокен и YubiKey) обеспечивают максимальную защиту: физическое устройство, которое невозможно украсть удалённо.

Включайте MFA везде, где это возможно: почта, соцсети, банковские приложения, рабочие аккаунты.

Регулярная проверка на утечки

Базы данных с украденными учётными записями регулярно появляются в открытом доступе. Проверяйте, не попали ли ваши данные в утечки, с помощью сервисов вроде Have I Been Pwned. Если ваш электронный адрес или пароль обнаружен в утечке — немедленно смените пароль на всех сервисах, где использовали эту комбинацию.

Важное уточнение: современные стандарты больше не рекомендуют регулярную смену паролей «по календарю» (например, каждые 30 дней). Это приводит к созданию предсказуемых вариаций (Parol123, Parol124) и снижает безопасность. Меняйте пароль только при реальной необходимости: утечке, подозрении на компрометацию или увольнении сотрудника с доступом к аккаунту.

Корпоративная парольная гигиена: советы для сотрудников

Корпоративная парольная гигиена требует дополнительной дисциплины. Скомпрометированный рабочий аккаунт — это угроза для всей компании.

- Разделяйте личные и рабочие аккаунты. Никогда не используйте рабочую почту для регистрации на сторонних сервисах. Не используйте один и тот же пароль для личных и корпоративных систем. Если ваш личный аккаунт взломан, рабочие данные должны остаться в безопасности.

- Проверяйте URL перед вводом учётных данных. Фишинг — главный метод кражи паролей. Злоумышленники отправляют поддельные письма от имени банков, поддержки, руководства или популярных сервисов. Письмо содержит ссылку на фальшивую страницу входа, визуально неотличимую от настоящей. Вы вводите логин и пароль — и передаёте их напрямую атакующим. Всегда проверяйте адрес сайта в браузере, обращайте внимание на опечатки и подозрительные домены.

- Немедленно сообщайте о подозрительной активности. Если вы заметили странные письма, неожиданные запросы на сброс пароля или подозрительную активность в аккаунте — сразу свяжитесь с ИТ-отделом. Быстрая реакция может предотвратить масштабный инцидент.

- Безопасная удалённая работа начинается с защищённого подключения. Менеджеры удалённых подключений (например, для RDP или SSH) должны работать только через защищённые каналы и с использованием надёжных паролей или ключей.

- Не храните пароли в браузере на рабочем компьютере. Браузерные хранилища уязвимы к эксплуатации через вредоносное ПО. Используйте корпоративный менеджер паролей с централизованным контролем доступа.

Будущее без паролей: что такое ключи доступа (Passkeys)?

Ключи доступа — это технология аутентификации, которая постепенно заменяет традиционные пароли. Она основана на стандарте FIDO2 и использует криптографические ключи вместо текстовых паролей.

Принцип работы прост: при регистрации на сайте ваше устройство генерирует пару ключей — приватный (хранится локально и никогда не передаётся) и публичный (передаётся сервису). При входе сервис отправляет запрос, ваше устройство подписывает его приватным ключом, и сервер проверяет подпись с помощью публичного ключа. Злоумышленник не может украсть то, чего не существует в передаваемых данных.

Почему ключи доступа надёжнее паролей:

- Невозможно украсть через фишинг — нет текста, который можно ввести на поддельной странице.

- Невозможно подобрать брутфорсом — криптографические ключи не перебираются.

- Невозможно повторно использовать — каждый сервис получает уникальный публичный ключ.

- Удобнее для пользователя — вход по биометрии или ПИН-коду устройства.

Крупные платформы уже внедрили поддержку ключей доступа. В ближайшие годы эта технология станет стандартом, постепенно вытесняя традиционные пароли. Биометрия (отпечаток пальца, Face ID) и аппаратные ключи обеспечивают значительно более высокий уровень безопасности при меньших усилиях со стороны пользователя.

Статистика: самые популярные (и слабые) пароли 2024–2025

| Позиция | Пароль | Время взлома брутфорсом |

|---|---|---|

| 1 | 123456 | < 1 секунды |

| 2 | password | < 1 секунды |

| 3 | 123456789 | < 1 секунды |

| 4 | 12345678 | < 1 секунды |

| 5 | qwerty | < 1 секунды |

| 6 | admin | < 1 секунды |

| 7 | 1234567 | < 1 секунды |

| 8 | welcome | < 1 секунды |

| 9 | 12345 | < 1 секунды |

| 10 | password123 | < 1 секунды |

Эти пароли проверяются атакующими в первую очередь. Если вы используете хотя бы один из них — смените немедленно.

Заключение

Парольная гигиена — это системная практика. Безопасность учётных записей требует постоянного внимания: использования уникальных надёжных паролей, включения многофакторной аутентификации, мониторинга утечек данных и осознанного отношения к фишинговым угрозам.

Статистика показывает: большинство взломов происходит из-за человеческого фактора — слабых паролей, их повторного использования и игнорирования базовых мер защиты. Вы не можете контролировать безопасность всех сервисов, которыми пользуетесь, но вы можете контролировать собственные привычки.

Начните прямо сейчас:

- Установите менеджер паролей

- Включите многофакторную аутентификацию на всех важных аккаунтах

- Смените слабые и повторяющиеся пароли

Парольная гигиена — это инвестиция в вашу цифровую безопасность. Чем раньше вы начнёте, тем меньше рисков останется в будущем.

Пассворк автоматизирует парольную гигиену для бизнеса. Централизованное управление учётными данными, генерация надёжных паролей, контроль доступа и детальный аудит — всё в одной системе. Попробуйте Пассворк в своей инфраструктуре и закройте критическую уязвимость человеческого фактора. Узнать больше

FAQ: частые вопросы о парольной гигиене

Как часто нужно менять пароли?

Современные стандарты не рекомендуют регулярную смену паролей по расписанию. Меняйте пароль только при реальной необходимости: если он попал в утечку, если вы подозреваете компрометацию аккаунта, или если к нему имел доступ человек, которому больше не следует его знать. Частая смена паролей приводит к созданию предсказуемых вариаций и снижает общую безопасность.

Безопасно ли хранить пароли в браузере?

Хранение паролей в браузере удобно, но несёт риски. Если ваше устройство заражено вредоносным ПО или физически скомпрометировано, злоумышленник может извлечь все сохранённые пароли. Браузеры не всегда используют надёжное шифрование, и доступ к паролям часто защищён только паролем операционной системы. Специализированные менеджеры паролей обеспечивают более высокий уровень защиты: шифрование на стороне клиента, мастер-пароль, проверка на утечки и кросс-платформенная синхронизация.

Что делать, если мой пароль попал в утечку?

Немедленно смените пароль на скомпрометированном сервисе. Затем проверьте все остальные аккаунты: если вы использовали этот же пароль где-то ещё — смените его везде. Включите многофакторную аутентификацию на всех важных сервисах. Проверьте активность в аккаунте: нет ли подозрительных входов, изменений настроек или действий, которые вы не совершали. Если утечка затронула финансовые данные — свяжитесь с банком.

Можно ли использовать один надёжный пароль для всех сайтов?

Нет, даже если пароль очень надёжный. Повторное использование создаёт эффект домино: один взломанный сервис открывает доступ ко всем остальным аккаунтам. Вы не контролируете безопасность сторонних сайтов — даже крупные компании регулярно подвергаются утечкам. Используйте уникальный пароль для каждого сервиса. Менеджер паролей решает проблему запоминания.

Что такое парольная фраза и почему она лучше сложного пароля?

Парольная фраза — это длинная комбинация из нескольких слов, которую легко запомнить, но сложно взломать. Например: ЗелёнаяГиряОводВЗаре2025. Длина такой фразы (более 20 символов) делает брутфорс практически невозможным, а запомнить её гораздо проще, чем случайный набор символов вроде Xk9#pL2@qZ. Современные исследования показывают: длина пароля критичнее сложности. Парольная фраза сочетает надёжность и удобство.

Зачем нужна многофакторная аутентификация, если у меня надёжный пароль?

Даже самый надёжный пароль может быть украден через фишинг, вредоносное ПО или утечку на стороне сервиса. MFA добавляет второй уровень защиты: если злоумышленник получил ваш пароль, он не сможет войти без второго фактора — кода из приложения-аутентификатора, биометрии или аппаратного ключа. Это критически важно для защиты финансовых и рабочих аккаунтов.