Пассворк — российский корпоративный менеджер паролей и секретов с возможностью развёртывания на собственной инфраструктуре и в облаке. Решение позволяет безопасно хранить пароли, API-ключи и другие секреты, организовать командный доступ с гибкой ролевой моделью и вести детальный аудит всех действий пользователей.

Расширенная версия Пассворка — решение для компаний с высокими требованиями к безопасности, отказоустойчивости и автоматизации. Она включает весь функционал стандартной версии и добавляет корпоративные инструменты: единую аутентификацию через SAML SSO, автоматическую синхронизацию с AD/LDAP, настраиваемые типы сейфов, гибкую ролевую модель, репликацию для отказоустойчивости и сервисные аккаунты для автоматизации.

Эти инструменты автоматизируют рутинные задачи, снижают риски ошибок и утечек, обеспечивают соблюдение стандартов безопасности и позволяют быстро реагировать на изменения в инфраструктуре. Компания получает гибкую систему, которая масштабируется вместе с бизнесом.

Для кого расширенная версия Пассворка

Расширенная версия Пассворка подходит для компаний любого масштаба, где безопасность, гибкость и удобство управления доступом имеют значение:

- Для малого и среднего бизнеса — инструменты корпоративного уровня без сложной настройки. Гибкое управление правами, контролируемый доступ для внешних подрядчиков, отказоустойчивость. ИТ-специалисты экономят время на рутинных задачах, компания готова к масштабированию.

- Для крупного бизнеса и корпораций — гранулярная ролевая модель доступа, интеграция с AD/LDAP/SSO, делегирование управления по отделам без потери прозрачности. Масштабируемость для сотен и тысяч пользователей.

- Для государственных организаций — соблюдение требований регуляторов, детальный аудит всех действий с паролями, отказоустойчивость и репликация для непрерывной работы критически важных систем.

- Для ИТ-компаний — интеграция с CI/CD через сервисные аккаунты, безопасное хранение API-ключей и токенов, гибкое управление доступом для распределённых команд. Автоматизация DevOps-процессов без компромиссов в безопасности.

Расширенная версия включает весь функционал стандартной версии и дополняет его инструментами для глубокой интеграции с корпоративными системами, автоматизации процессов и расширенного контроля доступа.

Принципиальные отличия от стандартной версии

Для больших команд расширенная версия становится необходимостью: с ростом числа пользователей ручное управление доступами быстро превращается в источник рисков и потери времени. Расширенная версия трансформирует Пассворк из инструмента для базового хранения паролей в полноценную систему управления доступом и секретами:

- Корпоративная аутентификация и синхронизация — единый вход через SAML SSO, автоматическое сопоставление групп из службы каталогов с группами в Пассворке. Исключает ручное управление учётными записями и обеспечивает мгновенный отзыв доступа при блокировке или увольнении сотрудника.

- Гибкое администрирование — неограниченное количество настраиваемых типов сейфов с автоматическим назначением прав, разграничение полномочий администраторов через систему ролей.

- Масштабируемость и отказоустойчивость — настройка репликации для непрерывной работы даже при сбоях оборудования, неограниченное количество ярлыков для организации больших объёмов данных.

- Расширенная автоматизация — сервисные аккаунты для интеграции с CI/CD, системами мониторинга и внутренними инструментами. Доступ через API без создания полноценных пользовательских учётных записей.

Расширенная версия позволяет выйти за рамки базового хранения учётных данных и получить максимальный уровень контроля, автоматизации и безопасности для работы с паролями и секретами в масштабе компании.

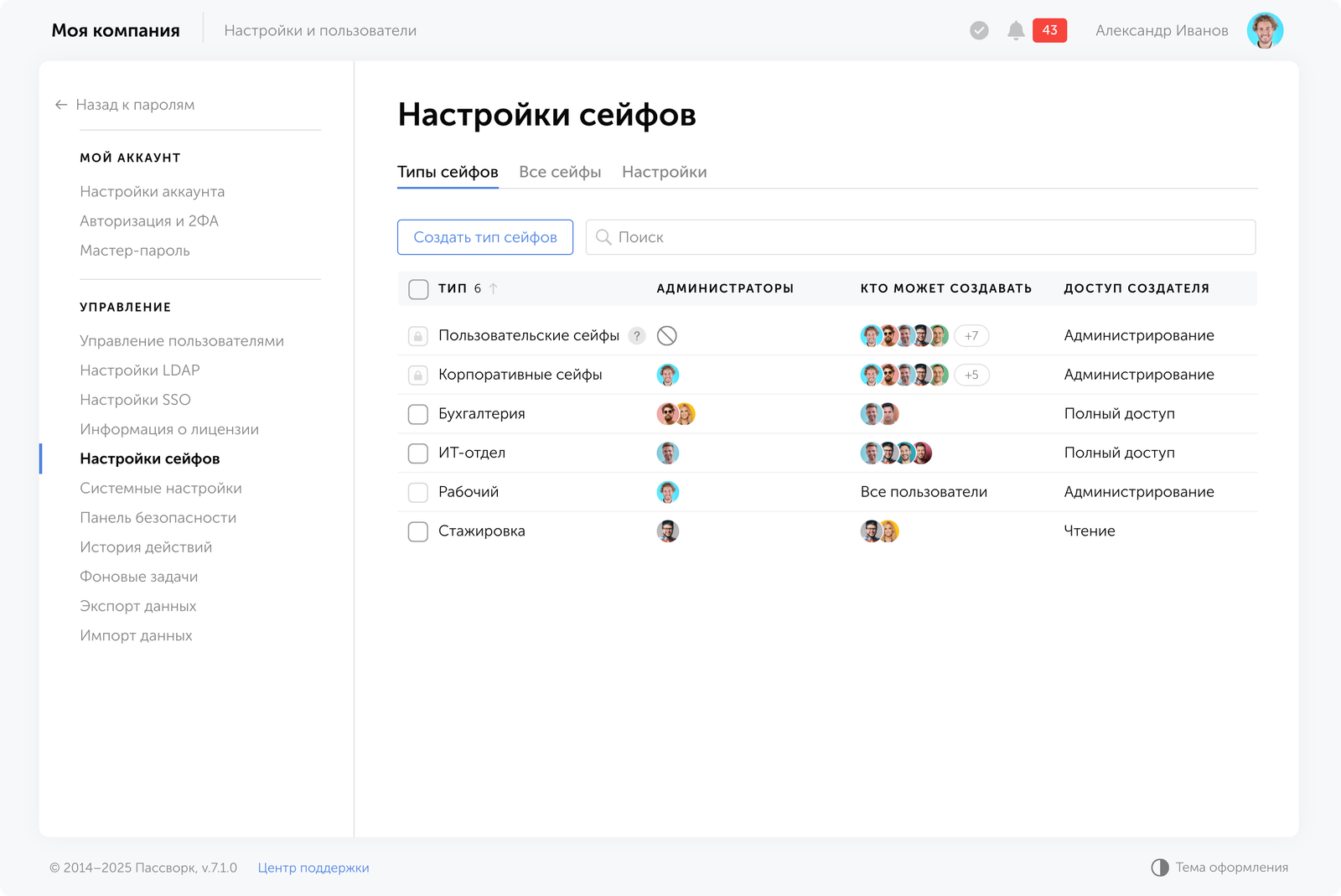

Настраиваемые типы сейфов

Типы сейфов — это категории сейфов с заранее заданными настройками безопасности и управления доступом. Для каждого типа можно назначить собственных администраторов, определить уровни доступа и установить ограничения на создание новых сейфов. Это уникальная функция Пассворка, которой нет в других корпоративных менеджерах паролей.

Типы сейфов решают ключевую задачу администраторов — как контролировать доступ к данным и делегировать управление в масштабе компании, сохраняя контроль над критически важными паролями.

Для каждого отдела или проекта можно создать собственный тип сейфов: ИТ-инфраструктура, финансы, временные проектные команды. Администраторы, назначенные для конкретного типа, автоматически добавляются во все новые сейфы этого типа — это обеспечивает постоянный контроль и прозрачность без ручного вмешательства.

Как это работает

При создании сейфа выбранные в настройках типа администраторы автоматически получают к нему доступ. Их нельзя удалить или понизить в правах — это гарантирует, что ключевые сотрудники (руководители отделов, администраторы) всегда контролируют критически важные данные.

Сравнение: до и после внедрения типов сейфов

| Параметр | Стандартная версия | Расширенная версия |

|---|---|---|

| Количество типов сейфов | Два типа: пользовательские и корпоративные сейфы. Невозможно создать собственные типы под структуру компании. | Неограниченное количество типов сейфов. Можно создать отдельные типы для каждого отдела, проекта или уровня доступа. |

| Гибкость прав | Создатель сейфа получает полные права, включая возможность приглашать пользователей без согласования. | Можно разрешить создавать сейфы, но ограничить возможности создателя — например, запретить приглашать других пользователей без одобрения администратора. |

| Делегирование управления | Сложно разграничить ответственность. Все администраторы имеют одинаковые права ко всем сейфам. | Детальное распределение прав по отделам и проектам. Руководитель ИТ управляет ИТ-сейфами, директор по продажам — сейфами отдела продаж. |

| Аудит и анализ | Сложно понять, кто управляет какими сейфами. Требуется ручной аудит и сопоставление данных. | Полная прозрачность. Все сейфы сгруппированы по типам, видны назначенные администраторы. Можно быстро менять тип сейфа при необходимости. |

| Соответствие политикам безопасности | Зависит от дисциплины администраторов. Риск несоответствия при ручной настройке каждого сейфа. | Автоматическое соответствие корпоративным стандартам. Политики безопасности заложены в настройки типа сейфа и применяются единообразно. |

Результат

Типы сейфов автоматизируют процессы управления доступом, обеспечивают соответствие политикам безопасности и упрощают администрирование. Администраторы больше не тратят время на ручное добавление пользователей, структура доступа становится прозрачной, а риски утечек минимизируются.

Аутентификация через единый вход (SSO)

Поддержка интеграции с корпоративными системами единого входа через протокол SAML SSO. Сотрудники входят в Пассворк через корпоративную систему аутентификации без отдельного пароля — это ускоряет доступ, снижает нагрузку на службу поддержки и повышает безопасность за счёт централизованного контроля всех правил аутентификации. Поддерживаемые протоколы позволяют интегрироваться с большинством провайдеров идентификации.

Преимущества

Пользователи не нужно запоминать отдельный пароль для входа в Пассворк. Доступ отзывается автоматически при блокировке учётной записи в корпоративной системе. Централизованный аудит фиксирует все входы через единую систему — все события аутентификации находятся в одном месте. Снижение риска фишинга — нет отдельных учётных данных для компрометации.

Результат

Централизованное и автоматизированное управление доступом освобождает ИТ-отдел от рутинных задач и исключает человеческий фактор.

Сопоставление групп из LDAP с группами Пассворка

Пассворк синхронизирует пользователей и группы из Active Directory или любого LDAP-совместимого каталога. Автоматическая синхронизация исключает дублирование учётных записей и позволяет управлять доступом централизованно через привычные инструменты корпоративной инфраструктуры.

Как это работает

Администратор настраивает подключение к AD, указывает параметры синхронизации — какие группы импортировать, как часто обновлять данные. Пассворк автоматически создаёт пользователей, назначает их в группы и обновляет информацию при изменениях в каталоге. Если сотрудник покидает компанию и его учётная запись деактивируется в AD — доступ к Пассворку блокируется автоматически, без участия администратора.

Сценарий применения

В компании 100+ сотрудников, текучесть кадров, несколько отделов. Вручную управлять учётными записями в каждой системе неэффективно и рискованно. Интеграция с AD даёт единую точку управления доступом — все изменения в оргструктуре автоматически отражаются в Пассворке.

Результат

Централизованное управление доступом освобождает администраторов от рутинных задач. Время на создание учётной записи нового сотрудника сокращается до нуля — пользователь появляется в системе автоматически. Исключается риск «забытых» учётных записей уволенных сотрудников. Структура групп и прав в Пассворке автоматически отражает организационную структуру компании — это обеспечивает соответствие политикам безопасности без ручного контроля.

Сравнение со стандартной версией

| Параметр | Стандартная версия | Расширенная версия |

|---|---|---|

| Создание учётных записей | Вручную через веб-интерфейс. Администратор создаёт каждого пользователя отдельно. | Автоматическая синхронизация из AD/LDAP. Пользователи создаются и обновляются автоматически после настройки подключения. |

| Управление группами | Ручное назначение пользователей в группы внутри Пассворка. | Автоматическое сопоставление групп AD с группами Пассворка. Структура синхронизируется без участия администратора. |

| Отзыв доступа при увольнении | Администратор вручную блокирует учётную запись в Пассворке после получения уведомления. | Автоматическая блокировка при деактивации учётной записи в AD. Доступ отзывается мгновенно. |

| Риск «забытых» учётных записей | Высокий. Зависит от дисциплины администратора и своевременности уведомлений. | Исключён. Синхронизация с AD гарантирует актуальность данных. |

| Актуальность данных | Данные могут устаревать. Администратор должен отслеживать изменения в оргструктуре и вручную обновлять информацию в Пассворке. | Данные всегда актуальны. Автоматическая синхронизация по расписанию (например, каждые 15 минут или раз в час). |

| Масштабируемость | Сложно масштабировать. При росте компании увеличивается нагрузка на администратора. | Легко масштабируется. Добавление 100 новых пользователей не требует дополнительных действий. |

Гибкая ролевая модель и детальная настройка прав доступа

В расширенной версии Пассворка администраторы создают неограниченное количество ролей и точно настраивают права доступа для каждой из них. Для всех категорий пользователей — аудиторов, специалистов по информационной безопасности, администраторов, менеджеров — можно задать уникальный уровень доступа.

Это позволяет минимизировать риски, повысить управляемость системы и эффективно делегировать задачи, распределяя ответственность и ограничивая доступ к функциям в зависимости от обязанностей. Ролевая модель Пассворка реализует принцип минимальных привилегий — каждый пользователь получает только те права, которые необходимы для выполнения его задач.

Сценарий использования

Компания назначила главного администратора, который отвечает за стратегическое управление системой. Часть более точечных задач делегирована другим сотрудникам: один занимается интеграцией с LDAP, другой — управлением пользователями, включая регистрацию, распределение по группам и удаление учётных записей.

Благодаря гибкой системе ролей права доступа настроены так, чтобы исключить возможность случайного изменения критически важных настроек или получения доступа к конфиденциальной информации за пределами зоны ответственности. Это обеспечивает безопасное и эффективное распределение задач без потери контроля.

Сравнение: до и после внедрения системы ролей

| Параметр | Без системы ролей | С системой ролей |

|---|---|---|

| Гибкость настройки прав доступа | Все администраторы имеют одинаковые права. Разграничить доступ сложно. | Неограниченное количество ролей с детальной настройкой прав для каждой роли. |

| Делегирование задач | Все администраторы выполняют одни и те же функции. Разделить обязанности невозможно. | Гибкое делегирование. Каждая роль имеет чётко определённые полномочия в зависимости от обязанностей. |

| Риски ошибок | Высокие. Любой администратор может случайно изменить критические настройки. | Минимальные. Права доступа ограничены, что исключает случайное изменение ключевых параметров. |

| Прозрачность управления | Сложно отследить, кто за что отвечает. Необходимы дополнительные аудиты. | Высокая. Роли позволяют чётко видеть, кто управляет какими функциями и данными. |

| Соответствие политикам безопасности | Зависит от дисциплины администраторов. Высокий риск несоответствия. | Полное соответствие за счёт встроенных политик безопасности в настройках ролей. |

Сервисные аккаунты для автоматизации

Сервисные аккаунты — специальный тип учётных записей для интеграций, автоматизации и доступа из сторонних систем. У них нет мастер-пароля и доступа к веб-интерфейсу — только к API с настраиваемыми правами.

Ключевое отличие от обычных учётных записей: для одного сервисного аккаунта можно создать несколько API-токенов, отдельно для каждой интеграции и среды.

Раньше под каждую интеграцию создавался отдельный аккаунт. Десять интеграций — десять аккаунтов: каждый нужно создать, настроить права и поддерживать. Для генерации и сброса токенов требовалось входить в каждый аккаунт отдельно — это увеличивало время на администрирование и создавало риски ошибок.

Сервисный аккаунт решает эту проблему: один аккаунт, несколько независимых токенов, все операции со стороны администратора. Отозвали токен одной интеграции — остальные продолжают работать без изменений.

Результат

Сервисные аккаунты сокращают количество учётных записей, упрощают аудит и ускоряют реакцию на инциденты. Администратор управляет всеми токенами из единой точки — без необходимости входить в каждый аккаунт и без риска потерять контроль над интеграциями.

Настройка репликации и отказоустойчивое решение

Расширенная версия поддерживает настройку репликации данных и отказоустойчивого решения для обеспечения непрерывной работы системы даже при сбоях оборудования или сети — критически важно для организаций, где потеря доступа к паролям блокирует работу всех отделов и останавливает бизнес-процессы.

Как это работает

Система развёртывается на двух серверах в разных дата-центрах или физических локациях. Если один сервер выходит из строя, второй автоматически берёт на себя всю нагрузку. Данные синхронизируются в реальном времени — пользователи не замечают переключения и продолжают работать без перебоев.

Результат

- Непрерывная работа — бизнес не останавливается даже при технических сбоях. Доступ к паролям сохраняется в любых условиях.

- Защита данных — информация реплицируется в реальном времени, риск потери данных минимален. Даже при полном отказе одного сервера все данные остаются доступны.

- Снижение нагрузки на ИТ-отдел — нет срочных вызовов и аварийных восстановлений системы. Отказоустойчивость встроена в архитектуру, а не зависит от скорости реакции администраторов.

Репликация обеспечивает соответствие требованиям регуляторов к непрерывности бизнеса и защите критически важных данных — особенно актуально для финансовых организаций, государственных структур и компаний с распределённой инфраструктурой.

Неограниченное количество ярлыков для паролей

Расширенная версия позволяет создавать неограниченное количество ярлыков для паролей. Один и тот же доступ можно использовать в разных проектах, отделах или для разных групп пользователей без дублирования данных. Ярлыки помогают быстро находить нужные пароли и логично структурировать доступы в соответствии с организационной моделью компании.

Сценарий использования

У компании есть общий пароль для тестовых серверов, которым пользуются три команды: DevOps, QA и тестировщики. Чтобы не создавать копии и не синхронизировать изменения вручную, администратор может добавить ярлыки на один исходный пароль в сейфах каждой команды.

Результат

Система ярлыков исключает дублирование и упрощает управление общими доступами. Пароль хранится в одном месте, а ярлыки ведут к нему из разных контекстов. Команды получают доступ быстро, структура остаётся прозрачной, а риск ошибок минимизируется за счёт единого источника данных.

Оптимизация бюджета

Расширенная версия предоставляет полный функционал Пассворка без ограничений — все возможности включены изначально, без необходимости докупать что-то в процессе эксплуатации. Это упрощает бюджетирование и исключает непредвиденные расходы.

Подписку можно приобрести сразу на 2–3 и более лет по специальной цене. Организация получает доступ ко всем обновлениям и новым функциям в течение всего периода без дополнительных закупочных процедур. Это защищает от роста цен и избавляет от повторного прохождения тендеров и согласований.

Сценарии использования расширенной версии

Расширенная версия Пассворка решает задачи, с которыми сталкиваются компании разного масштаба и специфики: от централизации хаотично хранящихся паролей до выполнения требований регуляторов. Ниже — примеры, показывающие, как возможности расширенной версии закрывают конкретные бизнес-задачи и технические вызовы.

ИТ-отдел крупной компании: централизация и порядок

Распределённая компания: управление доступом в филиалах

Банк: разделение обязанностей и принцип минимальных привилегий

Холдинг: изоляция доступа между юрлицами

DevOps и SRE: управление секретами в CI/CD

Следующий шаг: протестируйте расширенную версию

За последний год 7-я версия Пассворка получила десятки значимых обновлений — от типов сейфов до сервисных аккаунтов. Пассворк активно развивается, прислушивается к потребностям пользователей и регулярно выпускает новые функции.

Расширенная версия Пассворка доступна для тестирования без ограничений по функциональности и времени. Вы получаете полный доступ ко всем возможностям: интеграции с Active Directory и LDAP, настройке типов сейфов, созданию ролей, сервисным аккаунтам, репликации и отказоустойчивости.

Тестовый период позволяет развернуть систему в вашей инфраструктуре или в облаке, проверить совместимость с корпоративными системами и оценить, как расширенная версия решает ваши задачи — без рисков и обязательств.

Готовы сделать первый шаг к централизованному управлению доступами? Протестируйте расширенную версию Пассворка в своей инфраструктуре без ограничений по функциональности и времени → passwork.ru

Часто задаваемые вопросы

Чем расширенная версия Пассворка отличается от стандартной?

Расширенная версия включает все функции базовой и добавляет инструменты для корпоративного использования: интеграцию с Active Directory и LDAP, единый вход через SSO (SAML, OIDC), полнофункциональный API, сервисные аккаунты для автоматизации, расширенный журнал аудита, гибкую ролевую модель с типами сейфов и приоритетную поддержку. Базовая версия подходит для небольших команд, расширенная — для компаний с развитой ИТ-инфраструктурой и повышенными требованиями к безопасности.

Что такое сервисные аккаунты и зачем они нужны?

Сервисные аккаунты — специальный тип учётных записей для интеграций и автоматизации. Они работают через API без мастер-пароля, не имеют доступа к веб-интерфейсу, но могут получать пароли из Пассворка по настраиваемым правам. Это безопасный способ дать CI/CD-системам, скриптам, мониторингу и другим инструментам доступ к секретам без создания полноценных пользовательских учётных записей. Все действия сервисных аккаунтов детально логируются.

Что такое типы сейфов и зачем они нужны?

Типы сейфов — это категории сейфов с предустановленными настройками безопасности и управления. Для каждого типа назначаются администраторы, которые автоматически получают доступ ко всем новым сейфам этого типа. Это обеспечивает масштабируемый контроль без ручного добавления прав: создали сейф типа «ИТ-инфраструктура» — руководитель ИТ автоматически получил к нему доступ. Типы сейфов упрощают делегирование, исключают ошибки и обеспечивают соответствие политикам безопасности.

Можно ли установить Пассворк на собственный сервер?

Да, Пассворк поддерживает локальное развёртывание на физических или виртуальных серверах под управлением Linux или Windows Server. Можно установить в облаке или в полностью закрытом контуре без доступа в интернет. Это обеспечивает полный контроль над данными и соответствие требованиям ФЗ-152 и других регуляторов. Документация по установке доступна на сайте Пассворк.

Как работает интеграция с Active Directory?

Пассворк синхронизирует пользователей и группы из Active Directory или любого LDAP-совместимого каталога автоматически. Администратор настраивает подключение один раз — дальше система сама создаёт учётные записи, назначает пользователей в группы и обновляет данные при изменениях в AD. Если сотрудник уволен и его учётная запись деактивирована в AD, доступ к Пассворку блокируется автоматически, без участия администратора.

Что такое репликация и зачем она нужна?

Репликация — это развёртывание Пассворка на двух серверах в разных дата-центрах с синхронизацией данных в реальном времени. Если один сервер выходит из строя, второй автоматически берёт на себя всю нагрузку. Пользователи не замечают переключения и продолжают работать без перебоев. Репликация обеспечивает непрерывность бизнеса, защиту данных и соответствие требованиям регуляторов к отказоустойчивости критически важных систем.

Есть ли API у расширенной версии?

Да, полнофункциональный REST API для программного доступа к паролям есть в обеих версиях Пассворка. Через API можно получать секреты, создавать и редактировать записи, управлять доступом, работать с сейфами и журналом аудита. API используется для интеграции с CI/CD-системами, скриптами, внутренними сервисами. Для автоматизации рекомендуется использовать сервисные аккаунты — специальный тип учётных записей с аутентификацией через токен.

Есть ли пробный период у Пассворка?

Да, Пассворк предоставляет пробный доступ к расширенной версии. Вы можете протестировать все функции в своей инфраструктуре: развернуть на сервере, настроить интеграцию с AD, попробовать SSO, создать сервисные аккаунты, оценить API.

Можно ли купить подписку на несколько лет?

Да, подписку на расширенную версию можно приобрести сразу на 2–3 и более лет по специальной цене. Организация получает доступ ко всем обновлениям и новым функциям в течение всего периода без дополнительных закупочных процедур. Это защищает от роста цен, упрощает бюджетирование и избавляет от повторного прохождения тендеров и согласований.

Расширенная версия Пассворка: всё, что нужно бизнесу для управления доступом

Расширенная версия Пассворка — решение для компаний со сложной инфраструктурой и высокими требованиями к безопасности: интеграция с AD/LDAP, типы сейфов, ролевая модель, сервисные аккаунты и репликация. Для кого подходит и как решает задачи бизнеса.