Запрет на новые закупки иностранных средств защиты для субъектов критической информационной инфраструктуры (КИИ) действует с 1 января 2025 года. Следующий дедлайн перехода существующих систем — 1 января 2028 года. По оценкам экспертов, к этому моменту реально завершат переход лишь 70–75% организаций (CNews, 2025).

Остальные будут догонять в спешке. А спешка при миграции ИБ-стека — это деградация защиты именно тогда, когда инфраструктура наиболее уязвима. ФСТЭК уже проверил более 700 значимых объектов КИИ и выявил свыше 1200 нарушений. При этом минимальный уровень киберзащиты достигнут только у 36% организаций (Инфофорум, 2026).

Большинство проектов по импортозамещению спотыкаются не на выборе вендора, а на том, что следует после: конфликты совместимости, которые не проявились в пилоте, одновременная замена слишком многого, отсутствие плана отката. В итоге — месяцы переработок и инцидент в переходный период.

В статье — практический план перехода на российское ПО: от аудита текущего стека до типичных ошибок при выборе решений и обзора господдержки.

Главное

- Запрет на закупки уже действует. С 1 января 2025 года новые иностранные СЗИ на значимых объектах КИИ приобретать нельзя. Перейти на отечественное ПО нужно до 1 января 2028 года, для программно-аппаратных комплексов — до 1 декабря 2030 года.

- Обязаны переходить три категории организаций. Субъекты критической инфраструктуры, государственные и муниципальные органы, операторы персональных данных.

- Штрафы за утечки стали реальными. С мая 2025 года размер штрафа зависит от масштаба инцидента: от 3 до 15 млн рублей за первичное нарушение. При повторном — от 1 до 3% годовой выручки, но не менее 20 млн рублей. Иностранные решения без обновлений повышают вероятность инцидента — а значит, и вероятность штрафа.

- Два реестра — две разные вещи. Реестр Минцифры подтверждает, что продукт российский. Сертификат ФСТЭК подтверждает, что он безопасен. Продукт может быть в реестре без сертификата, и наоборот.

- Менять всё сразу — опасно. Когда одновременно заменяют несколько защитных систем, команда теряет контроль над происходящим именно в момент, когда инфраструктура наиболее уязвима.

- Пилот — обязателен. Российские решения нередко конфликтуют с привычными корпоративными системами: почтой, каталогом пользователей, учётными системами. Проблемы, которые не заметили на демо, обнаруживаются в продуктовой среде — и откат тогда стоит дороже, чем три месяца тестирования заранее.

- Иностранные продукты без обновлений — это не защита. Антивирус без свежих баз теряет эффективность за 2–4 недели. Межсетевой экран без патчей становится уязвимым. Продолжать работу на таких решениях — значит повышать вероятность инцидента. А за инцидентом теперь следуют штрафы, которые исчисляются миллионами.

- Государство субсидирует переход. Льготное кредитование от 1% годовых, налоговый вычет с коэффициентом 2 на расходы по российскому ПО, ускоренная амортизация. Большинство компаний об этих инструментах не знают и платят из бюджета полную стоимость.

- Есть легальная отсрочка, но только до 1 сентября 2026 года. Если завершить переход к дедлайну объективно невозможно, заключите контракт на внедрение отечественного аналога до этой даты. Это даёт до 48 месяцев на реализацию — предусмотренный законодателем инструмент планирования, а не лазейка.

Почему импортозамещение ИБ — это юридическая обязанность

Импортозамещение ИБ-решений закреплено в российском законодательстве как обязанность, а не рекомендация. Для субъектов КИИ, государственных органов и операторов персональных данных использование иностранных средств защиты информации (СЗИ) без перехода на отечественные аналоги влечёт административную и уголовную ответственность.

В 2022 году крупнейшие иностранные вендоры прекратили поставки и поддержку своих продуктов в России. Лицензии начали блокироваться, обновления сигнатурных баз перестали поступать, техническая поддержка прекратилась. Государство ответило комплексом нормативных мер, которые планомерно ужесточались вплоть до 2026 года.

Ключевые нормативные акты

| Документ | Описание |

|---|---|

| Указ Президента №166 | Запрет закупки иностранного ПО для значимых объектов КИИ |

| Указ Президента №250 | Обязанность использовать отечественные СЗИ в КИИ |

| Федеральный закон №187-ФЗ | Базовый закон о безопасности КИИ |

| Приказ ФСТЭК №117 | Новые требования к ГИС (государственным информационным системам), заменил Приказ №17 |

| Федеральный закон №325-ФЗ | Расширение круга субъектов КИИ, усиление требований к отсутствию иностранного участия в субъектах КИИ |

| Распоряжение Правительства №360-р | Государство определило перечень типовых объектов КИИ |

| Федеральный закон №77-ФЗ | Новые штрафы за нарушение правил эксплуатации объектов КИИ |

| Федеральный закон №58-ФЗ | Расширение полномочий Правительства РФ по установлению сроков и порядка перехода на российское ПО |

| Постановление Правительства №1912 | Правила перехода субъектов КИИ на преимущественное применение доверенных ПАК и российского ПО |

| Федеральный закон №394-ФЗ | Перенос крайнего срока перехода на отечественное ПО для большинства объектов КИИ на 1 января 2028 года |

Кому и когда обязательно переходить на отечественное ПО

Переход на российские СЗИ обязателен для трёх категорий организаций: субъектов КИИ, государственных и муниципальных органов, а также операторов персональных данных. Каждая категория регулируется отдельным блоком законодательства с разными сроками и санкциями.

Субъекты критической информационной инфраструктуры (КИИ)

Критическая информационная инфраструктура (КИИ) — это информационные системы, сети и автоматизированные системы управления, нарушение работы которых способно причинить значительный ущерб государству, экономике или гражданам.

КИИ — это не только госструктуры. Под действие ФЗ №187-ФЗ подпадают коммерческие компании из 14 отраслей: энергетика, финансы, здравоохранение, транспорт, телекоммуникации, ракетно-космическая, оборонная, горнодобывающая, химическая промышленность, металлургия, машиностроение, атомная промышленность, а также наука и государственное управление.

Важное разграничение, которое часто упускают: субъект КИИ — это организация, которой принадлежат объекты КИИ. Значимый объект КИИ — только тот, который прошёл категорирование и получил одну из трёх категорий значимости. Требования к значимым объектам жёстче: именно для них установлены конкретные дедлайны по переходу на российские СЗИ.

| Субъект КИИ | Значимый объект КИИ | |

|---|---|---|

| Что это | Организация, которой принадлежит инфраструктура | Конкретная система или сеть внутри этой организации |

| Примеры | Банк, больница, энергетическая компания | Биллинговая система банка, АСУ ТП электростанции |

| Как определяется | По отраслевой принадлежности — 14 сфер по ФЗ №187-ФЗ | По результатам категорирования — присваивается категория 1, 2 или 3 |

| Требования | Обязан провести категорирование объектов и выполнять базовые требования ФЗ №187-ФЗ | Жёсткие требования по защите, дедлайны перехода на российские решения, проверки ФСТЭК |

Государственные и муниципальные органы

Для госорганов требования действуют с 2022 года. С 2026 года любое использование иностранного ПО в сфере ИБ становится невозможным. Бюджетные учреждения здравоохранения, образования и культуры также обязаны планировать переход, даже если они не являются субъектами КИИ в классическом смысле.

Операторы персональных данных (ПДн)

Оператор персональных данных (ИСПДн — информационная система персональных данных) — это практически любая компания, у которой есть база клиентов или сотрудников. Медицина, страхование, банки, образование, ритейл — все они обязаны защищать ИСПДн российскими сертифицированными средствами. Ужесточение 58-ФЗ в 2025 году сделало штрафы за утечки персональных данных значительно серьёзнее: теперь они исчисляются процентами от годовой выручки, а не фиксированными суммами.

Сроки перехода для КИИ

| Дата | Требование | Кому | Основание |

|---|---|---|---|

| 1 января 2025 | Полный запрет на иностранное ПО на значимых объектах КИИ | Госорганы и госкомпании | Указ Президента №250 от 01.05.2022 |

| 1 сентября 2025 | Начало обязательного перехода на отечественное ПО для всех субъектов КИИ | Все субъекты КИИ | Федеральный закон №58-ФЗ от 07.04.2025 |

| 1 января 2028 | Полный переход на отечественное ПО | Значимые объекты КИИ (категории 1–3) | Федеральный закон №58-ФЗ от 07.04.2025 |

| 1 января 2030 | Полный переход на доверенные программно-аппаратные комплексы (ПАК) | Все субъекты КИИ со значимыми объектами | Постановление Правительства №1912 от 14.11.2023 |

2028 и 2030 года — не дублирующие дедлайны, а последовательные. Сначала — замена программного обеспечения, затем — переход на сертифицированное отечественное железо в связке с ПО. Организациям, которые начнут с ПО уже сейчас, будет проще выполнить требования по ПАК в срок.

Оборотные штрафы за утечки персональных данных

Федеральный закон №420-ФЗ, вступивший в силу 30 мая 2025 года, пересмотрел административную ответственность за утечки персональных данных — новые части 12–15 ст. 13.11 КоАП РФ ввели прямую зависимость штрафа от масштаба инцидента.

Градация штрафов для организаций за первичное нарушение

| Масштаб утечки | Штраф для юридического лица |

|---|---|

| от 1 000 до 10 000 субъектов или от 10 000 до 100 000 идентификаторов | от 3 до 5 млн руб. |

| от 10 000 до 100 000 субъектов или от 100 000 до 1 млн идентификаторов | от 5 до 10 млн руб. |

| свыше 100 000 субъектов или свыше 1 млн идентификаторов | от 10 до 15 млн руб. |

За повторное нарушение — оборотный штраф: от 1 до 3% совокупной годовой выручки, но не менее 20 млн и не более 500 млн рублей. Важная деталь: 50-процентная скидка при досрочной уплате штрафа по всем составам ст. 13.11 КоАП РФ не применяется (Федеральный закон № 420-ФЗ, ч. 1.3-1 ст. 32.2 КоАП РФ)

Первые судебные прецеденты по ст. 13.11 КоАП РФ (2026)

| Дело | Оператор | Масштаб утечки | Фактическое решение суда |

|---|---|---|---|

| А40-351064/2025 | Онлайн-школа | ~300 000 субъектов: данные утекли через уязвимость подрядчика | Штраф 400 000 руб. — применена ч. 1 ст. 4.1.2 КоАП: микропредприятие приравнено к ИП, штраф исчислен как половина от минимума по ч. 2 ст. 4.1.2 КоАП |

| А56-4733/2026 | Цифровая платформа | 70 000 субъектов: результат хакерской атаки | Предупреждение — первичное нарушение, штраф заменён на предупреждение по ст. 4.1.1 КоАП |

Что показывает первая практика

Оба решения демонстрируют одну тенденцию: суды пока склонны к максимальному смягчению наказания, используя все доступные процессуальные механизмы — статус микропредприятия, первичность нарушения, отсутствие отягчающих обстоятельств. В деле А40-351064/2025 штраф снижен в 25 раз относительно минимального порога санкции; в деле А56-4733/2026 штраф заменён на предупреждение, несмотря на утечку данных 70 000 человек.

Это не означает, что риск минимален. Механизм оборотных штрафов при повторном нарушении остаётся в полной силе: для компании с выручкой 1 млрд руб. повторный инцидент означает штраф от 20 млн руб. Кроме того, лояльность судов первой инстанции не гарантирована — практика только складывается, и позиция регулятора при обжаловании может изменить картину.

Связь с импортозамещением

Риск прямой: иностранные ИБ-решения, работающие без официальной поддержки вендора, создают неконтролируемую поверхность атаки. Отсутствие обновлений безопасности, невозможность получить патч при обнаружении уязвимости, непрозрачность кода — всё это повышает вероятность инцидента. А за инцидентом теперь следуют санкции, которые суд может смягчить один раз, но не при повторном нарушении.

Чем заменить иностранные ИБ-решения

Российский рынок ИБ прошёл точку невозврата. По данным ЦСР «Прогноз развития рынка кибербезопасности РФ 2025–2030», доля иностранных решений в общем объёме затрат российских компаний на ИБ снизилась до 7% по итогам 2024 года — против 11% годом ранее.

«Российский рынок ИБ за последние два года проделал серьезный путь - от экстренного импортозамещения к более зрелой фазе, где заказчики уже не просто ищут замену ушедшим вендорам, а выбирают решения по качеству, производительности и уровню поддержки. По сути, базовый этап импортозамещения пройден, и теперь рынок формируется вокруг нескольких крупных игроков с собственной разработкой и доказанной экспертизой», — Иван Чернов, директор по продуктовой стратегии UserGate

Для сравнения: в сегменте сетевой безопасности ещё недавно этот показатель достигал 40–50% (данные консалтинговой компании Б1, исследование «Рынок информационной безопасности России — 2024»). Сдвиг принципиальный.

«Одним из ключевых трендов стало формирование полного стека отечественных решений, что отражает движение к киберсуверенитету. Одновременно отрасль смещает фокус с формального комплаенса на практическую безопасность и кибериспытания», — Илья Гарах, технический директор Пассворк

По данным TAdviser, объём рынка ИБ России в 2025 году превысил 400 млрд рублей при росте 20–25%. В 2024 году рынок составил 314 млрд рублей (+26,3%) — выше мирового роста в 11,8% (ЦСР). К 2030 году эксперты ЦСР прогнозируют рост ёмкости рынка до 968 млрд рублей при среднегодовом приросте около 21%. Наибольший рост ожидается в сегментах сетевой и облачной безопасности, защиты данных, MDR и MSS.

Пошаговый план перехода на российское ПО

Переход на российские СЗИ — управляемый проект с предсказуемыми этапами, если он разбит на конкретные шаги с измеримыми результатами.

Этап 1. Аудит и инвентаризация

Аудит — отправная точка любого проекта импортозамещения. Без полного реестра используемых СЗИ невозможно ни оценить масштаб задачи, ни расставить приоритеты. Прежде чем выбирать аналоги, нужно точно понять, что именно защищает текущий стек.

Чек-лист аудита

- Составить реестр всех используемых ИБ-решений (иностранных и российских)

- Указать сроки окончания лицензий для каждого продукта

- Определить статус каждого решения: работает в штатном режиме / без поддержки / с ограниченной функциональностью

- Зафиксировать, какие активы защищает каждый инструмент (периметр, конечные точки, данные, доступ)

- Выявить зависимости: какие системы интегрированы между собой

- Классифицировать объекты КИИ (если применимо) по категориям значимости

- Оценить критичность каждого инструмента для непрерывности бизнеса

- Оценить совместимость текущего оборудования с российскими решениями

Результат этапа: карта текущего ИБ-стека с приоритетами замены и оценкой рисков для каждого инструмента.

Этап 2. Проверка по реестрам и определение требований

Реестр российского ПО Минцифры — отправная точка для поиска аналогов. Важно, что наличие в реестре подтверждает российское происхождение ПО, но не гарантирует функциональную эквивалентность зарубежному решению.

Большинство компаний не понимают разницы между двумя ключевыми реестрами — и это приводит к дорогостоящим ошибкам при закупках.

Реестр Минцифры — реестр российского ПО. Включение подтверждает российское происхождение продукта. Обязателен для госзакупок по 44-ФЗ и 223-ФЗ.

Реестр сертифицированных СЗИ ФСТЭК — реестр средств защиты информации, прошедших испытания на соответствие требованиям безопасности. Обязателен для защиты КИИ и ГИС (государственных информационных систем).

Продукт может быть в реестре Минцифры, но не иметь сертификата ФСТЭК — и наоборот. Для защиты объектов КИИ нужны оба подтверждения.

Чек-лист подбора аналога

- Проверить каждый планируемый к закупке продукт в реестре Минцифры

- Проверить наличие сертификата ФСТЭК

- Для СКЗИ — проверить сертификат ФСБ

- Убедиться, что сертификат не просрочен (срок действия — как правило, 3 года)

- Уточнить дорожную карту развития продукта на 2–3 года

- Оценить стоимость владения: лицензии + внедрение + поддержка

Этап 3. Пилотный проект и тестирование

Пилотный проект (Proof of Concept, PoC) — единственный способ проверить, работает ли решение в вашей конкретной среде, а не в контролируемых условиях демонстрации вендора.

Что должно включать полноценное тестирование ПО

- Развернуть тестовый стенд в изолированной среде

- Проверить совместимость с существующими системами

- Протестировать работу под нагрузкой

- Собрать обратную связь от администраторов и ключевых пользователей

- Оценить производительность и совокупную стоимость владения на горизонте 3–5 лет

- Зафиксировать все выявленные ограничения и договориться с вендором о планах их устранения

Управление паролями тоже требует пилота. Протестируйте Пассворк в своей инфраструктуре бесплатно: техническая команда поможет с развёртыванием и настройкой под ваши требования → passwork.ru

Этап 4. Поэтапная миграция

После успешного тестирования начинается промышленное внедрение. Принцип «от некритичного к критичному»: начинайте с систем, отказ которых не остановит бизнес. Параллельная работа старых и новых решений на переходный период — обязательное условие. Не стоит отключать зарубежный инструмент до полной стабилизации российского аналога.

Документируйте каждое изменение и держите план отката готовым для каждого этапа.

Чек-лист внедрения:

- Составить план миграции с приоритизацией систем (некритичные → критичные)

- Обеспечить параллельную работу старых и новых СЗИ на переходный период

- Настроить правила миграции данных и политики безопасности

- Задокументировать все изменения конфигурации

- Разработать и протестировать план отката для каждого этапа

Этап 5. Обучение команды и адаптация процессов

Рынок испытывает острую нехватку специалистов по российским СЗИ. Администраторы, привыкшие к Cisco, нуждаются в переобучении для работы с российскими аналогами. Без этого шага внедрение не принесёт результата: формально система развёрнута, фактически — настроена неправильно и не мониторится.

Чек-лист обучения:

- Организовать обучение администраторов у вендора или сертифицированного учебного центра

- Провести тестирование на проникновение (пентест) после завершения миграции

- Оптимизировать настройки СЗИ на основе первых 2–4 недель эксплуатации

- Обновить внутреннюю документацию и регламенты ИБ

- Настроить мониторинг и алертинг в SIEM-системе

- Запланировать ревью через 3 месяца после запуска

Главные ошибки при миграции на российские ИБ-решения

Большинство неудачных проектов по импортозамещению объединяет неверный подход к планированию.

Заменим всё за один раз

Игнорирование проблем совместимости

Покупка ПО не из реестра Минцифры

Отсутствие плана отката

Надежда на параллельный импорт

Государственная поддержка: как сэкономить на переходе

Государство субсидирует переход на российские ИБ-решения тремя инструментами, о которых знают далеко не все.

- Льготное кредитование. Министерство цифрового развития реализует программу льготного кредитования для внедрения отечественного ПО. Для российских организаций и аккредитованных ИТ-компаний ставка составляет от 1% до 5% годовых, при этом максимальная сумма кредита на один проект может достигать 5 миллиардов рублей, а на комплексную программу — до 10 миллиардов рублей.

- Налоговые льготы. Организации получают право на ускоренную амортизацию отечественного ПО с коэффициентом 3. Расходы на российские СЗИ не только уменьшают налогооблагаемую базу по налогу на прибыль, но и могут учитываться с повышающим коэффициентом 2 (с 1 января 2025 года), что позволяет списывать затраты в двойном размере. Кроме того, реализация прав на ПО из реестра Минцифры освобождается от НДС (0%) для определённых категорий организаций (пп. 26 п. 2 ст. 149 НК РФ).

- Механизм легальной отсрочки. Если компания (например, субъект КИИ) объективно не успевает завершить переход к 1 января 2028 года, законодательство предусматривает возможность отсрочки. Для этого необходимо до 1 сентября 2026 года заключить контракт на внедрение отечественного аналога. Тогда у компании появляется до 48 месяцев на реализацию с возможностью дальнейшего продления. Это не лазейка — это легальный инструмент планирования, предусмотренный законодателем для организаций с объективно сложной инфраструктурой.

Пассворк: совместимость и регуляторный статус

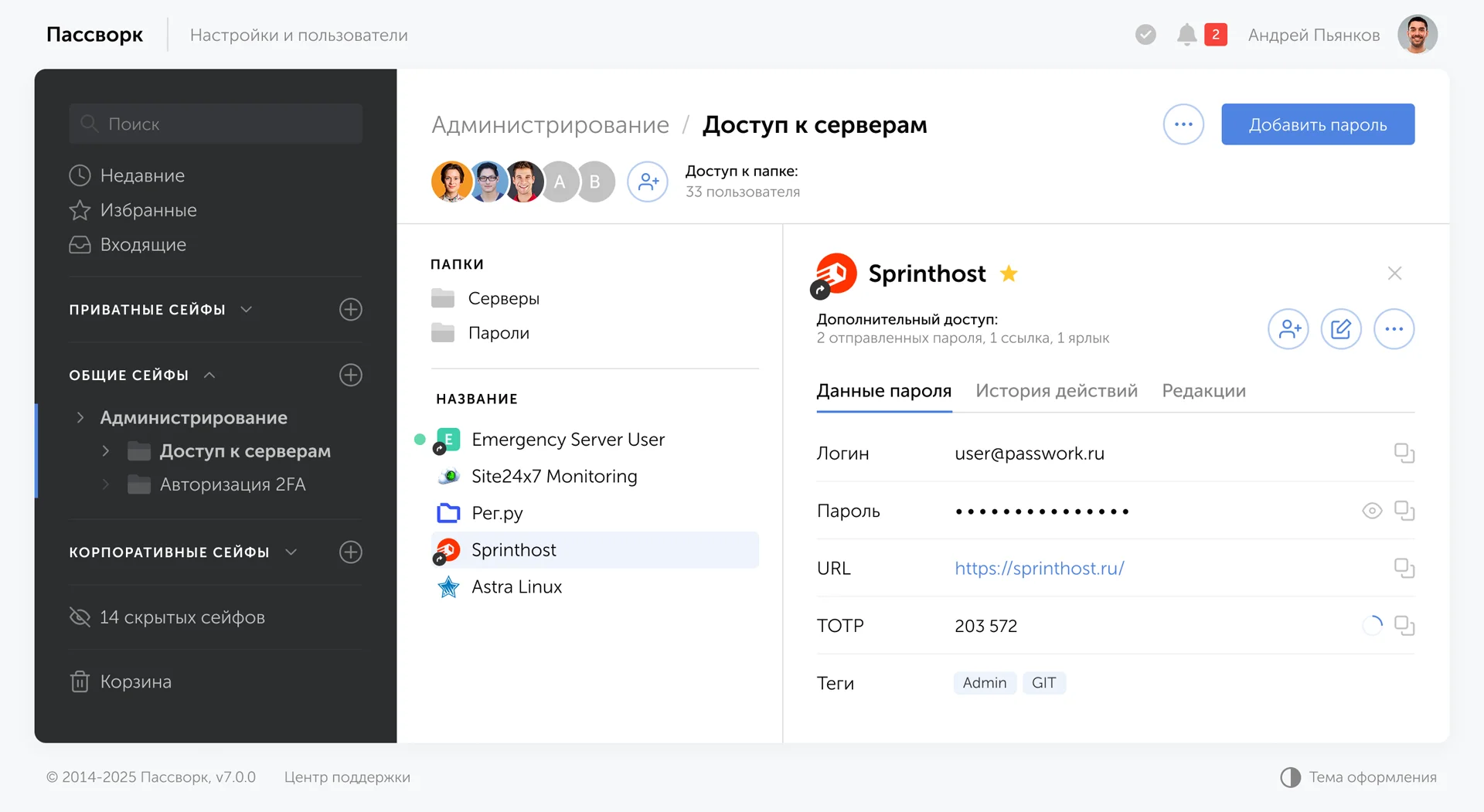

Пассворк — российский менеджер паролей для бизнеса с развёртыванием на собственном сервере организации. Все данные об учётных записях хранятся внутри периметра: никакой зависимости от внешних сервисов.

Продукт включён в реестр отечественного ПО Минцифры и имеет действующие лицензии ФСТЭК на деятельность по технической защите конфиденциальной информации (ТЗКИ) и по созданию средств защиты информации (СЗКИ).

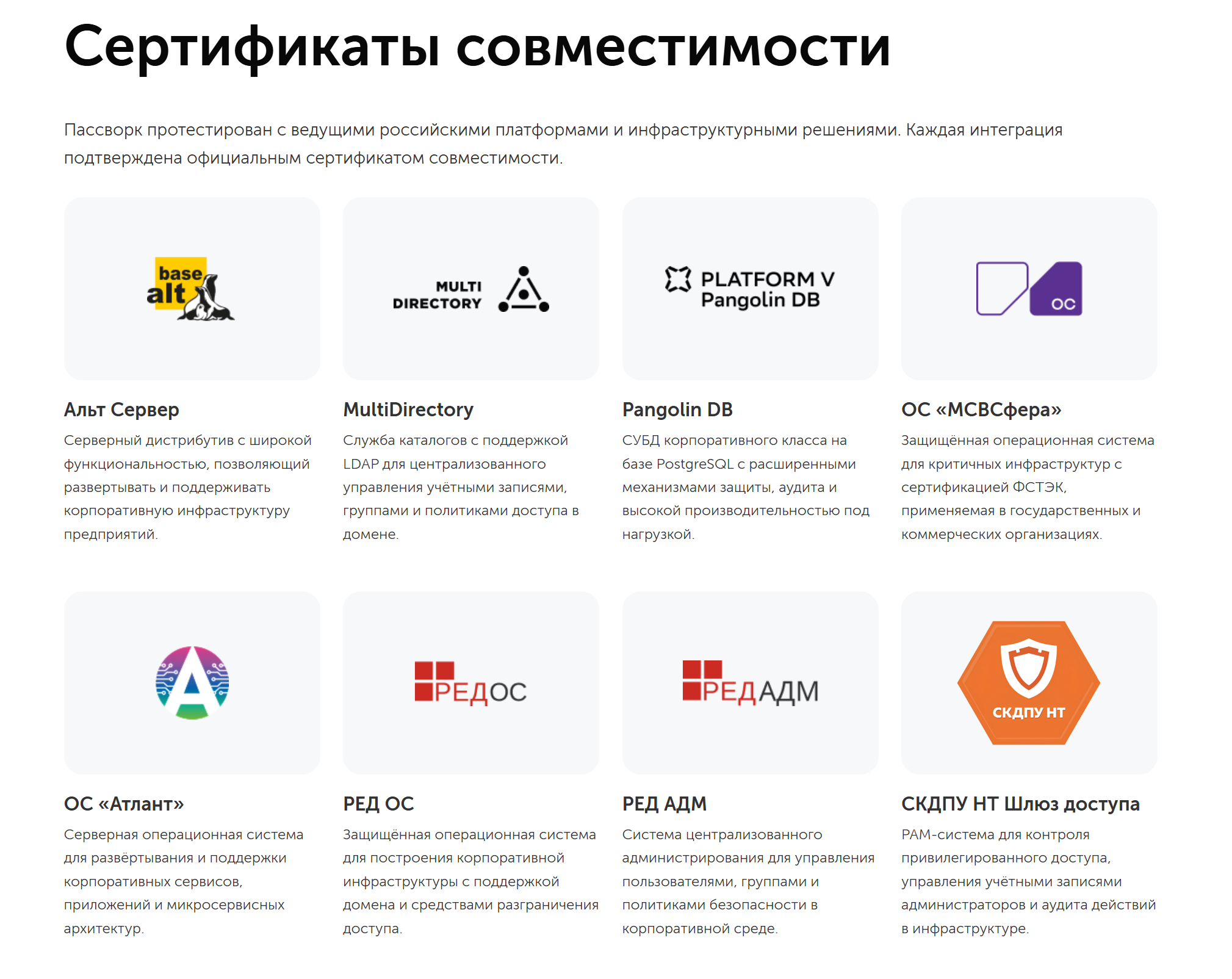

Совместимость с российскими платформами подтверждена официальными сертификатами. Пассворк протестирован и сертифицирован совместно со следующими решениями:

- Операционные системы: Astra Linux, РЕД ОС, ОС «МСВСфера», ОС «Атлант», SelectOS

- Серверные платформы: Альт Сервер

- Службы каталогов: MultiDirectory, РЕД АДМ — с поддержкой LDAP для централизованного управления учётными записями и политиками доступа

- СУБД: Pangolin DB — корпоративная база данных на базе PostgreSQL с расширенными механизмами защиты и аудита

- PAM-системы: СКДПУ НТ — шлюз доступа для контроля привилегированных учётных записей и аудита действий администраторов

Пассворк интегрируется с SSO, Active Directory и LDAP, поддерживает подключение к SIEM-системам и ведёт полный журнал действий пользователей — от создания записи до каждого факта просмотра пароля. Это напрямую закрывает требования регуляторов к разграничению доступа и аудиту при работе с объектами КИИ.

Браузерные расширения доступны для Chrome, Firefox, Edge и Safari. Мобильное приложение — в App Store, Google Play и RuStore.

Заключение: с чего начать прямо сейчас

Импортозамещение ИБ — не разовая закупка. Чем раньше начат аудит, тем больше времени на пилот, обучение персонала и поэтапную миграцию без авралов.

Начать можно с любого места. Но практика показывает: проще всего — с базового слоя. Прежде чем менять периметровую защиту и разворачивать SIEM, стоит разобраться с тем, кто и к чему имеет доступ. Управление учётными данными — фундамент, на котором держится всё остальное. Если пароли от критичных систем хранятся в таблицах, а доступы не разграничены, никакой NGFW эту проблему не закроет.

Именно здесь логично начать с Пассворка: корпоративный менеджер паролей разворачивается на вашем сервере, интегрируется с SSO, AD/LDAP и SIEM-системами и ведёт полный журнал действий. Продукт включён в реестр отечественного ПО Минцифры, имеет действующие лицензии ФСТЭК и ФСБ — и закрывает требования регуляторов к разграничению доступа уже на старте проекта.

Ключевые дедлайны уже наступили: с апреля 2026 года действуют новые штрафы по ФЗ №77-ФЗ, с июня 2026 года дорожная карта импортозамещения становится обязательной. Дедлайн для значимых объектов КИИ — 1 января 2028 года — кажется далёким, но с учётом реальных сроков пилота, миграции и обучения персонала запас времени меньше, чем кажется.

Начните с аудита решений и управления доступами. Это честный первый шаг, после которого картина становится понятной.

Пассворк можно развернуть в своей инфраструктуре и протестировать бесплатно — техническая команда сопроводит установку и поможет настроить интеграции под вашу среду. Протестировать Пассворк бесплатно

Часто задаваемые вопросы

Нужно ли малому бизнесу импортозамещение ИБ?

Малый бизнес обязан соблюдать требования, если он является субъектом КИИ или оператором персональных данных. Медицинские клиники, страховые компании, образовательные организации, ритейл с базами клиентов — все они операторы ПДн. Для них обязательна защита ИСПДн российскими сертифицированными средствами.

Что такое Реестр Минцифры и зачем он нужен при импортозамещении?

Реестр российского программного обеспечения Минцифры — официальный перечень ПО, подтверждающий его российское происхождение. Для субъектов КИИ использование ПО из реестра является обязательным условием при переходе.

Как проверить, есть ли продукт в реестре Минцифры?

Перейдите на reestr.digital.gov.ru, введите название продукта или ИНН производителя в строку поиска. Реестр публичный и обновляется в реальном времени. Для проверки сертификата ФСТЭК используйте отдельный реестр: reestr.fstec.ru. Проверяйте оба реестра перед каждой закупкой СЗИ.

Когда субъекты КИИ обязаны перейти на российское ПО?

Крайний срок перехода значимых объектов КИИ на отечественное программное обеспечение — 1 января 2028 года. Для программно-аппаратных комплексов (ПАК) предусмотрена возможность продления до 1 декабря 2030 года. Запрет на новые закупки иностранных средств защиты информации для КИИ действует с 1 января 2025 года согласно Указу №250.

Что такое пилотный запуск, и сколько времени он занимает?

Пилот — тестирование решения в среде, максимально приближённой к настоящей, для проверки работоспособности, совместимости и производительности ПО. Продолжительность теста для точечных решений, например, менеджера паролей, составляет 2–4 недели, для SIEM — 4–8 недель .

Что делать с иностранным ИБ-решением, которое уже работает без поддержки вендора?

Продолжать эксплуатацию иностранного ИБ-решения без поддержки вендора и обновлений безопасности — прямой регуляторный и операционный риск. Новые уязвимости не закрываются, сертификация ФСТЭК недостижима, а инцидент на фоне устаревшего инструмента усиливает ответственность по №420-ФЗ. Решение нужно включить в план миграции с приоритетом замены.

Таблицы российских аналогов

Ниже — сводные таблицы российских аналогов по всем ключевым классам СЗИ, составленные на основе карты «Возможности импортозамещения ПО в ключевых сферах ИБ, 2026» (ComNews, апрель 2026). Рекомендуем ознакомиться с полной картой импортозамещения на сайте издания.

Сетевая безопасность

NGFW — межсетевые экраны нового поколения

| Российский продукт | Вендор | Реестр МЦ | Иностранный аналог |

|---|---|---|---|

| UserGate NGFW | ООО «Юзергейт» | № 1194 | Cisco Firepower, Palo Alto, Huawei USG |

| Kaspersky NGFW | АО «Лаборатория Касперского» | № 29350 (ПАК), № 28270 (VM) | Palo Alto, Fortinet, Cisco Secure Firewall |

| PT NGFW | Positive Technologies | № 20399 | Check Point |

| Континент 4 | ООО «Код Безопасности» | № 13885 | Check Point, FortiGate, Palo Alto |

| Ideco NGFW | ООО «Айдеко» | № 18339 | Fortinet, Cisco ASA |

| Zecurion NGFW | АО «СекьюрИТ» | № 4616 | Forcepoint, Juniper |

IDS/IPS — обнаружение и предотвращение вторжений

| Российский продукт | Вендор | Реестр МЦ | Иностранный аналог |

|---|---|---|---|

| ViPNet IDS NS | АО «ИнфоТеКС» | № 7058 | Cisco IOS IPS, FortiGate IPS |

| ViPNet IDS HS | АО «ИнфоТеКС» | № 3441 | AlienVault, Check Point Harmony |

| InfoWatch ARMA Стена | ООО «ИнфоВотч АРМА» | № 23568 | Check Point, Fortinet, Cisco ASA |

| С-Терра СОВ | ООО «С-Терра СиЭсПи» | № 5345 | Cisco Secure IPS, Juniper SRX |

| Рубикон | НПО «Эшелон» | № 240 | IBM Security IPS, Trend Micro TippingPoint |

VPN-шлюзы и СКЗИ — криптографическая защита каналов

| Российский продукт | Вендор | Реестр МЦ | Иностранный аналог |

|---|---|---|---|

| КриптоПро NGate | ООО «КРИПТО-ПРО» | № 4330 | Cisco AnyConnect, Check Point VPN |

| ViPNet Coordinator HW 5 | АО «ИнфоТеКС» | № 17434 | Cisco, Fortinet |

| ФПСУ-IP | ООО «Амикон» | № 29911 | Cisco ASA, Fortinet |

| BI.ZONE Secure SD-WAN | ООО «БИЗон» | № 9005 | Fortinet, Prisma SD-WAN, Versa |

| СКЗИ «Квазар» | ООО «Системы практической безопасности» | № 15902 | ADVA, Ciena |

Защита конечных точек и выявление атак

EDR — обнаружение угроз на конечных точках

| Российский продукт | Вендор | Реестр МЦ | Иностранный аналог |

|---|---|---|---|

| Kaspersky EDR Expert | АО «Лаборатория Касперского» | № 8352 | CrowdStrike, SentinelOne |

| MaxPatrol Endpoint Security | Positive Technologies | № 20685 | CrowdStrike, Carbon Black |

| BI.ZONE EDR | ООО «БИЗон» | № 6493 | CrowdStrike, SentinelOne |

| ViPNet EndPoint Protection | АО «ИнфоТеКС» | № 8640 | Cisco Secure Endpoint, Palo Alto Cortex |

NTA/NDR — анализ сетевого трафика

| Российский продукт | Вендор | Реестр МЦ | Иностранный аналог |

|---|---|---|---|

| PT Network Attack Discovery | Positive Technologies | № 4710 | Vectra, DarkTrace |

| Гарда NDR | ООО «Гарда Технологии» | № 3521 | Cisco StealthWatch, FireEye |

Песочницы (Network Sandbox)

| Российский продукт | Вендор | Реестр МЦ | Иностранный аналог |

|---|---|---|---|

| KATA Sandbox | АО «Лаборатория Касперского» | № 8350 | Fortinet, Check Point |

| PT Sandbox | Positive Technologies | № 8642 | Trend Micro Deep Discovery |

Мониторинг и управление (SIEM, SOAR, XDR)

SIEM — управление событиями безопасности

| Российский продукт | Вендор | Реестр МЦ | Иностранный аналог |

|---|---|---|---|

| MaxPatrol SIEM | Positive Technologies | № 1143 | IBM QRadar, Splunk |

| Kaspersky KUMA | АО «Лаборатория Касперского» | № 9128 | ArcSight, Splunk |

| RuSIEM | ООО «РуСИЕМ» | № 3808 | IBM QRadar |

| R-Vision SIEM | R-Vision | № 21323 | Splunk, ArcSight |

SOAR/IRP — автоматизация реагирования

| Российский продукт | Вендор | Реестр МЦ | Иностранный аналог |

|---|---|---|---|

| R-Vision SOAR | R-Vision | № 1954 | Cortex XSOAR, IBM Resilient |

| BI.ZONE SOAR | ООО «БИЗон» | № 18770 | Splunk SOAR, FortiSOAR |

XDR — расширенное обнаружение и реагирование

| Российский продукт | Вендор | Реестр МЦ | Иностранный аналог |

|---|---|---|---|

| Kaspersky Symphony XDR | АО «Лаборатория Касперского» | № 9123 | Palo Alto Cortex XDR, Microsoft Defender XDR |

Защита данных (DLP, DCAP, DAM)

DLP — защита от утечек данных

| Российский продукт | Вендор | Реестр МЦ | Иностранный аналог |

|---|---|---|---|

| InfoWatch Traffic Monitor | АО «ИнфоВотч» | № 10340 | Symantec DLP, Forcepoint |

| Solar DOZOR | ООО «РТК-Солар» | № 25822 | Symantec DLP |

| Гарда DLP | ООО «Гарда Технологии» | № 417 | Forcepoint |

| Zecurion DLP | АО «СекьюрИТ» | № 2469 | Symantec DLP |

| СёрчИнформ КИБ | ООО «СёрчИнформ» | № 2468 | — |

DCAP — аудит неструктурированных данных

| Российский продукт | Вендор | Реестр МЦ | Иностранный аналог |

|---|---|---|---|

| Гарда DCAP | ООО «Гарда Технологии» | № 6299 | Varonis |

DAM — мониторинг баз данных

| Российский продукт | Вендор | Реестр МЦ | Иностранный аналог |

|---|---|---|---|

| Гарда DBF | ООО «Гарда Технологии» | № 1284 | IBM Guardium |

| Крипто БД | Аладдин Р.Д. | № 509 | — |

Идентификация и управление доступом (IAM, PAM, MFA)

IDM/IGA — управление учётными записями и правами

| Российский продукт | Вендор | Реестр МЦ | Иностранный аналог |

|---|---|---|---|

| Solar inRights | ООО «РТК-Солар» | № 7759 | Oracle IAM, SailPoint |

| Ankey IDM | Газинформсервис | № 4081 | — |

| Octopus IDM | Indeed | № 23283 | — |

PAM — контроль привилегированных пользователей

| Российский продукт | Вендор | Реестр МЦ | Иностранный аналог |

|---|---|---|---|

| СКДПУ НТ | АйТи БАСТИОН | № 5559 | CyberArk, Wallix |

| Indeed PAM | Indeed | № 6351 | CyberArk |

MFA — многофакторная аутентификация

| Российский продукт | Вендор | Реестр МЦ | Иностранный аналог |

|---|---|---|---|

| JaCarta (линейка токенов) | Аладдин Р.Д. | № 11260 | YubiKey, RSA SecurID |

| Blitz Identity Provider | ООО «Реак Софт» | № 842 | Okta, Azure AD |

| MFASOFT SAS | MFASOFT | № 15554 | Duo Security |

Корпоративный менеджер паролей

| Российский продукт | Вендор | Реестр МЦ | Иностранный аналог |

|---|---|---|---|

| Пассворк | ООО «Пассворк» | № 6147 | Bitwarden, LastPass, 1Password, Passbolt, Keepass, Dashlane |

Защита приложений и веб-безопасность

WAF — защита веб-приложений

| Российский продукт | Вендор | Реестр МЦ | Иностранный аналог |

|---|---|---|---|

| PT Application Firewall | Positive Technologies | № 1141 | F5 BIG-IP ASM, Imperva |

| BI.ZONE WAF | ООО «БИЗон» | № 8909 | Imperva |

| ПроWAF | Вебмониторэкс | № 8985 | F5, Imperva |

AST — анализ защищённости кода

| Российский продукт | Вендор | Реестр МЦ | Иностранный аналог |

|---|---|---|---|

| Solar appScreener | ООО «РТК-Солар» | № 7763 | Checkmarx, SonarQube |

| PT Application Inspector | Positive Technologies | № 1253 | Checkmarx |

| PVS-Studio | ООО «Программная верификация систем» | № 9837 | SonarQube |

Anti-DDoS — защита от распределённых атак

| Российский продукт | Вендор | Реестр МЦ | Иностранный аналог |

|---|---|---|---|

| Гарда Anti-DDoS | ООО «Гарда Технологии» | № 3531 | Arbor, Radware |

| Kaspersky DDoS Protection | АО «Лаборатория Касперского» | № 8370 | Arbor |

Промышленная безопасность (АСУ ТП)

| Российский продукт | Вендор | Реестр МЦ | Иностранный аналог |

|---|---|---|---|

| Kaspersky KICS | АО «Лаборатория Касперского» | № 183 | Nozomi, Claroty |

| InfoWatch ARMA Industrial Firewall | ООО «ИнфоВотч АРМА» | № 5937 | Fortinet, Cisco |

| PT ISIM | Positive Technologies | № 11891 | Claroty, Dragos |

При замене десятков иностранных систем учётные данные от новых решений нужно где-то хранить и контролировать. Менеджер паролей для бизнеса Пассворк закрывает эту задачу: локальное и облачное развёртывание, интеграция с AD/LDAP и SIEM-системами, ролевая модель доступа, лицензии ФСТЭК и ФСБ. Более 2000 компаний уже используют Пассворк, включая организации, прошедшие аудиты безопасности на системообразующих предприятиях.