В 2025 году ФСТЭК и ФСБ выпустили документы с одинаковым номером. Приказ ФСТЭК №117 от 11 апреля 2025 года и Приказ ФСБ №117 от 18 марта 2025 года регулируют разные аспекты защиты государственных информационных систем (ГИС), но действуют в одном правовом поле и распространяются на одни и те же организации. Выполнять придётся оба.

Здесь нередко возникает путаница: оба приказа имеют номер 117, оба приказа работают в связке, оба касаются ГИС и иных информационных систем госорганов, государственных унитарных предприятий (ГУП) и госучреждений. Разница — в предмете регулирования.

Приказ ФСТЭК №117 устанавливает общие требования к защите информации в ГИС и вступил в силу 1 марта 2026 года. Приказ ФСБ №117 регулирует применение криптографических средств защиты информации (СКЗИ) в тех же системах (вступил в силу 6 апреля 2025 года). Оба документа расширяют зону регуляторного контроля: теперь под их действие подпадают государственные унитарные предприятия (ГУП) и государственные учреждения.

Понимание разграничения между документами — отправная точка для любой организации, которая хочет пройти год без нарушений.

Главное

- 1 марта 2026 года — дата вступления в силу Приказа ФСТЭК №117. Приказ ФСБ №117 действует с 6 апреля 2025 года — без переходного периода.

- Приказ ФСТЭК №117 — организационные и технические меры: управление доступом, модель угроз, аттестация, мониторинг, парольные политики.

- Приказ ФСБ №117 — исключительно криптография: СКЗИ, шифрование каналов, электронная подпись.

- Расширение периметра — под действие обоих приказов впервые подпадают ГУП и государственные учреждения. Прежде многие из них формально находились вне зоны обязательных требований.

- Новое в Приказе ФСТЭК №117 — процессный подход: непрерывный мониторинг, регулярный пересмотр модели угроз, жёсткие дедлайны устранения уязвимостей.

- Подрядчики в периметре — все сторонние организации, работающие с государственными ИС, обязаны соблюдать политику ИБ заказчика.

- Новые требования к привилегированному доступу — управление привилегированными учётными записями впервые выделено в самостоятельное мероприятие.

- Отправная точка для любой организации — инвентаризация и классификация информационных систем, актуализация модели угроз, разработка плана перехода с конкретными сроками и ответственными.

Законодательный фундамент и 216-ФЗ

Всё началось с Федерального закона №216-ФЗ от 8 августа 2024 года. Он внёс точечную, но принципиальную правку в часть 5 статьи 16 Федерального закона №149-ФЗ «Об информации, информационных технологиях и о защите информации».

Ранее эта норма обязывала ФСТЭК и ФСБ устанавливать требования по защите информации только для ГИС. Закон 216-ФЗ дополнил формулировку словами «иных информационных систем государственных органов, государственных унитарных предприятий, государственных учреждений», создав правовое основание для распространения обязательных требований информационной безопасности на весь госсектор.

"В части 5 статьи 16 после слова "системах," дополнить словами "иных информационных системах государственных органов, государственных унитарных предприятий, государственных учреждений,", после слова "систем" дополнить словами ", иных информационных систем государственных органов, государственных унитарных предприятий, государственных учреждений" — Федеральный закон №216-ФЗ

Помимо этого расширения, 216-ФЗ ввёл ещё одну важную норму, которая прямо запрещает передачу данных из ГИС в информационные системы, не соответствующие требованиям по защите информации. Это означает, что организации, получающие данные из государственных систем, обязаны обеспечить защиту на своей стороне.

Закон вступил в силу в день подписания, и оба ведомства (ФСТЭК и ФСБ) оперативно приступили к подготовке подзаконных актов.

Приказ ФСТЭК №117: перестройка подхода к защите

Приказ ФСТЭК России №117 от 11.04.2025 — это не обновление приказа №17, а полностью новый документ и иная логика построения системы защиты: от статического набора мер к непрерывному управляемому процессу.

Приказ №117 устанавливает актуализированные требования к защите информации в государственных информационных системах. Документ охватывает весь жизненный цикл ГИС: от формирования модели угроз до аттестации и эксплуатации.

Контекст ужесточения требований понятен: по данным компании «Еca Про», за 2025 год 73% всех утечек данных из российских организаций пришлось на госсектор — более 105 млн строк данных (Еса Про / Коммерсантъ, 2025). Политически мотивированные атаки и низкий уровень кибербезопасности в ряде структур сделали государственные системы главной мишенью.

Ключевые изменения по сравнению с предыдущей редакцией

- Расширение периметра действия — требования распространяются на ГУП и государственные учреждения, ранее они касались преимущественно органов государственной власти.

- Актуализация модели угроз — требования к её формированию обновлены с учётом современного ландшафта атак.

- Поэтапный переход вместо немедленной переаттестации — для действующих ГИС предусмотрен плановый переход согласно Информационному сообщению ФСТЭК № 240/22/1492.

- Усиление требований к управлению доступом — детализированные правила идентификации и аутентификации пользователей.

- Обязательная инвентаризация активов и контроль конфигураций — теперь это самостоятельное требование, а не рекомендательная мера.

Требования структурированы по классам защищённости и охватывают как технические меры, так и организационные: разработку политик безопасности, регламентов и внутренних стандартов.

Кого касаются новые правила

Приказ ФСТЭК №117 распространяется на все информационные системы, эксплуатируемые государственными органами, государственными унитарными предприятиями и государственными учреждениями на федеральном, региональном и муниципальном уровнях.

Это не только классические ГИС, но и ведомственные системы электронного документооборота, кадровые и бухгалтерские системы, отраслевые АСУ и любые другие ИС, используемые для обеспечения деятельности.

Косвенно под приказ попадают и подрядчики: ЦОДы, размещающие системы госорганов, обязаны соответствовать требованиям, а все сторонние организации, работающие с государственными ИС, должны соблюдать политику информационной безопасности заказчика. Это затрагивает тысячи компаний, которые прежде считали себя вне периметра регуляторных требований.

По данным Правительства РФ, в России функционирует более 4 000 ГИС, из которых около 3000 — региональные, а остальные — федеральные (ComNews, 2025). С учётом подрядчиков и смежных учреждений реальный масштаб охвата новых требований кратно выше.

Новая архитектура документа: от статичных мер к процессам

Главное концептуальное изменение Приказа ФСТЭК №117 — переход от статичной модели к процессному подходу. Прежняя логика предполагала однократное выполнение набора мер и периодическую аттестацию. Новая требует, чтобы защита информации была сквозным непрерывным процессом, встроенным в операционную деятельность организации и обязательной количественной оценкой результатов.

Это означает

- Постоянный мониторинг событий безопасности и состояния защитных мер

- Регулярный пересмотр модели угроз при изменении инфраструктуры или появлении новых угроз

- Документированные процедуры реагирования на инциденты с фиксацией результатов

- Отчётность перед ФСТЭК России на регулярной основе

В новом документе появились абсолютно новые направления: защита технологий искусственного интеллекта, контейнерных сред и оркестрации, программных интерфейсов (API), веб-приложений и сервисов электронной почты.

Обязательные мероприятия: что должна делать каждая организация

Приказ №117 определяет перечень мероприятий, обязательных для всех организаций, попавших под его действие, независимо от класса защищённости их систем. Каждое мероприятие содержит конкретные требования, ряд которых появился впервые в российской регуляторике ИБ.

Управление уязвимостями с жёсткими дедлайнами

Критические уязвимости устраняются в течение 24 часов, высокого уровня опасности — в течение 7 календарных дней. При обнаружении уязвимости, отсутствующей в Банке данных угроз ФСТЭК (БДУ), оператор уведомляет регулятора в течение 5 рабочих дней.

Привилегированный доступ: отдельное направление регулирования

Управление привилегированным доступом (PAM) впервые выделено в самостоятельное мероприятие — в приказе №17 оно не регламентировалось отдельно.

«Посредством проведения мероприятий по обеспечению защиты информации при предоставлении привилегированного доступа должна быть исключена возможность получения привилегированного доступа к информационным системам лицами, для которых такой доступ должен быть исключен, а также использования повышенных прав доступа с нарушением внутренних стандартов и регламентов по защите информации», — п. 48 приказа ФСТЭК 117 от 11.04.2025

Пункт 48 приказа №117 устанавливает целый блок требований:

- Строгая аутентификация по ГОСТ Р 58833-2020 — многофакторная, с криптографическими протоколами. При технической невозможности — усиленная многофакторная аутентификация.

- Минимальные привилегии — каждая учётная запись получает только необходимые права.

- Персонификация — учётные записи с правом создания других привилегированных УЗ обязаны быть именными.

- Отключение встроенных УЗ — после первоначальной настройки отключаются или переименовываются, аутентификационная информация меняется.

- Обязательное журналирование — все действия с привилегированными учётными записями регистрируются и контролируются.

Запрещено совмещение ролей системного администратора, разработчика и администратора безопасности в рамках одной учётной записи. На практике это означает необходимость внедрения PAM-систем (Privileged Access Management). Организациям потребуются решения для централизованного управления привилегированными учётными записями, контроля сессий и журналирования действий администраторов.

Непрерывный мониторинг и отчётность

Мониторинг ведётся по ГОСТ Р 59547-2021 и охватывает четыре направления: анализ событий безопасности (SIEM, EDR, NDR, NGFW, WAF), контроль уязвимостей, мониторинг средств защиты и анализ актуальных угроз. Режим — 24/7, с обязательным взаимодействием с ГосСОПКА. Допускается применение доверенных технологий ИИ для анализа событий.

Аутентификация, удалённый доступ и мобильные устройства

Строгая аутентификация обязательна при удалённом и привилегированном доступе, а также при работе с мобильных устройств. Для удалённого доступа — только сертифицированные средства защиты, сети пользователей должны располагаться на территории Российской Федерации. На мобильных устройствах обязательны антивирус, шифрование и многофакторная аутентификация.

Требования к подрядчикам

Все сторонние организации официально знакомятся с политикой безопасности заказчика. В договоры включается прямое обязательство соблюдать внутренние стандарты ИБ. При разработке ПО подрядчиком в техническое задание включаются требования ГОСТ Р 56939-2024 «Разработка безопасного программного обеспечения» — они же обязательны при самостоятельной разработке.

Парольная политика как измеримый критерий

Требования к паролям и управлению учётными записями входят в группу критериев «Защита пользователей» и напрямую влияют на итоговое значение коэффициента защищенности информации (Кзи).

Подразделение ИБ разрабатывает и внедряет парольную политику для всех учётных записей, связанных со значимыми объектами. Если соблюсти требования к сложности технически невозможно, необходим документ с компенсирующими мерами — сокращённый срок действия паролей или ограничение числа неудачных попыток ввода.

Многофакторная аутентификация обязательна как минимум для половины привилегированных пользователей. Для систем, где MFA внедрить невозможно, требуется документальное обоснование.

Технологические учётные записи с паролями по умолчанию подлежат обязательной смене — особенно после внедрения новых информационных систем. В организации должен быть регламент управления такими записями; факт смены паролей подтверждается скриншотами, логами или отчётами.

Деактивация учётных записей уволенных сотрудников и работников подрядчиков — отдельный измеримый показатель. При увольнении администратор системы получает официальное уведомление о блокировке; подразделение по ИБ контролирует исполнение. Это требует зрелого процесса управления логическим доступом, а не разовых действий.

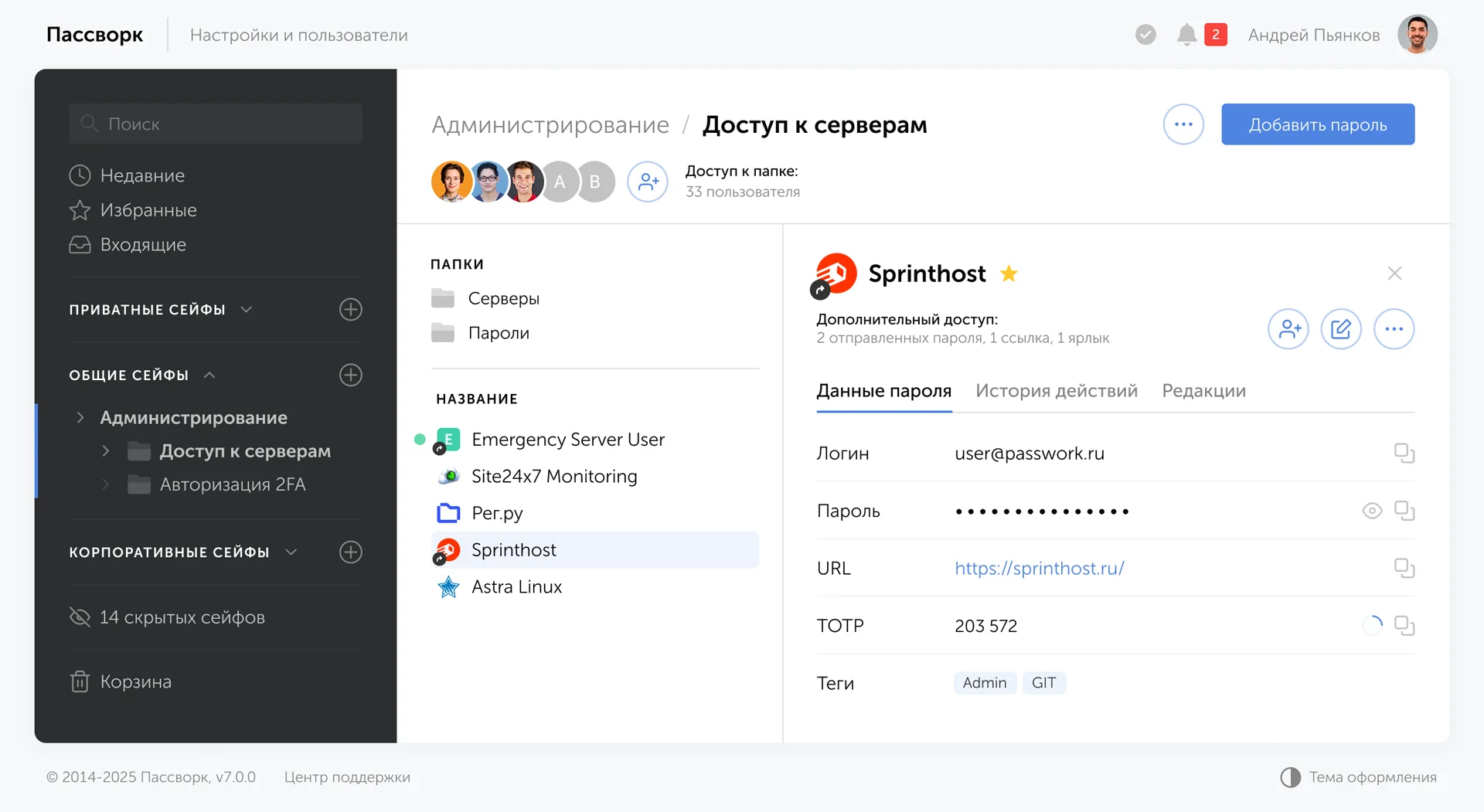

Централизованное управление паролями, обеспечение соблюдения политик сложности, полный аудит действий с учётными данными и интеграция со службами каталогов — задачи, которые решаются специализированными менеджерами паролей корпоративного уровня.

Российский корпоративный менеджер паролей Пассворк позволяет закрыть сразу несколько критериев Кзи: принудительное применение требований к длине и сложности паролей, ролевая модель доступа к учётным данным, полное журналирование действий, контроль сервисных учётных записей, автоматический отзыв доступа при увольнении, поддержка FIDO2/WebAuthn и OTP для многофакторной аутентификации.

Пассворк помогает выполнить требования Приказа ФСТЭК №117 в части управления доступом: принудительное применение требований к длине и сложности паролей, ролевая модель доступа к учётным данным, полное журналирование действий, контроль сервисных учётных записей, автоматический отзыв доступа при увольнении, поддержка FIDO2/WebAuthn и многофакторной аутентификации. Протестируйте Пассворк бесплатно

Приказ ФСБ №117: фокус на криптографию и СКЗИ

Приказ ФСБ России №117 от 18.03.2025 утверждает требования о защите информации в государственных информационных системах и иных ИС госорганов, ГУП и госучреждений с использованием шифровальных (криптографических) средств.

Документ определяет, в каких случаях применение СКЗИ обязательно, какие классы криптосредств допустимы и как организовать их эксплуатацию. Приказ заменил ранее действовавший приказ ФСБ №524 от 24.10.2022.

Приказ зарегистрирован в Минюсте 26 марта 2025 года и вступил в силу 6 апреля 2025 года — без переходного периода, что потребовало от организаций немедленной оценки необходимых изменений.

В каких случаях обязательно применение СКЗИ

Использование сертифицированных ФСБ России СКЗИ обязательно, если выполняется хотя бы одно из условий:

- Этого требует законодательство РФ — для конкретной категории информации или типа системы.

- Осуществляется передача данных за пределы контролируемой зоны — по каналам связи, проходящим за её границами, включая интернет и межведомственные каналы.

- Требуется юридически значимая электронная подпись — для признания электронных документов равнозначными бумажным с собственноручной подписью.

- Необходима защита носителей — если несанкционированный доступ к информации на носителях может быть исключён только с помощью СКЗИ.

Расширение на ГУП и госучреждения — принципиальное изменение: прежде многие из них формально находились вне зоны обязательного применения сертифицированных СКЗИ.

Применять разрешено только СКЗИ, сертифицированные ФСБ России. Класс применяемых криптосредств определяется уровнем угроз, зафиксированным в модели угроз конкретной системы.

Как два приказа №117 работают вместе

Совпадение номеров — случайность, но документы спроектированы как взаимодополняющие элементы единой системы. Оба расширяют сферу действия на одни и те же категории организаций и устанавливают единый перечень исключений.

Разделение полномочий сохраняется: ФСТЭК регулирует общие вопросы защиты информации (управление доступом, мониторинг, уязвимости, подрядчики), ФСБ — всё, что связано с криптографией. Для оператора это означает необходимость обеспечить соответствие обоим наборам требований одновременно.

Синхронизация процессов

При проектировании системы защиты оба приказа необходимо рассматривать как единый регуляторный контур. Практически это означает следующее:

- Модель угроз разрабатывается с учётом требований обоих регуляторов: ФСТЭК определяет общий перечень актуальных угроз, ФСБ — угрозы, нейтрализуемые криптографическими методами

- Техническое задание на СЗИ включает как меры по Приказу ФСТЭК №117, так и требования к СКЗИ по Приказу ФСБ №117

- Аттестация системы защиты проводится с учётом выполнения требований обоих документов

- Управление доступом — точка пересечения обоих приказов: ФСТЭК регулирует идентификацию и аутентификацию, ФСБ — криптографическую защиту информации при её передаче за пределы контролируемой зоны.

Разрыв между этими двумя контурами — одна из наиболее распространённых ошибок при построении систем защиты ГИС.

Управление паролями и учётными данными — критичная точка пересечения требований обоих приказов. Пассворк обеспечивает централизованное управление доступом с детальным журналом аудита, ролевой моделью и поддержкой локального развёртывания без передачи данных за периметр организации. Изучите возможности Пассворка для соответствия требованиям регуляторов

Сравнение приказов: ФСТЭК и ФСБ

| Критерий | Приказ ФСТЭК №117 | Приказ ФСБ №117 |

|---|---|---|

| Регулятор | ФСТЭК России | ФСБ России |

| Дата принятия | 11 апреля 2025 года | 18 марта 2025 года |

| Дата вступления в силу | 1 марта 2026 года | 6 апреля 2025 года |

| Заменяет | Приказ ФСТЭК №17 | Приказ ФСБ №524 |

| Предмет регулирования | Организационные и технические меры защиты информации | Применение СКЗИ для защиты информации |

| Сфера действия | ГИС, иные ИС госорганов, ГУП, госучреждений; подрядчики | ГИС, иные ИС госорганов, ГУП, госучреждений | Ключевые инструменты | Модель угроз, аттестация, парольные политики, управление доступом, аудит | СКЗИ, шифрование каналов, электронная подпись, классификация криптосредств | Точки пересечения | Передача данных за периметр, удалённый доступ, межсистемное взаимодействие | Передача данных за периметр, удалённый доступ, межсистемное взаимодействие |

Оба документа действуют параллельно и взаимно дополняют друг друга. ФСТЭК определяет, что защищать и как выстроить систему защиты. ФСБ устанавливает, чем шифровать при выходе данных за контролируемый периметр.

Как выполнить требования обоих приказов

Для действующих ГИС ФСТЭК предусмотрел поэтапный переход. Информационное сообщение ФСТЭК России от 12.03.2026 № 240/22/1492 рекомендует разработать план перехода и реализовывать требования последовательно, не дожидаясь единовременной переаттестации всей системы.

- Инвентаризация и классификация. Определите перечень ГИС в вашей организации, уточните их классы защищённости (К1–К3) и проверьте, попадает ли организация под действие обоих приказов. ГУП и государственные учреждения, ранее не проходившие аттестацию, начинают именно с этого шага.

- Актуализация модели угроз. Пересмотрите действующую модель угроз с учётом новых требований ФСТЭК. Именно модель угроз определяет класс применяемых СКЗИ по приказу ФСБ — это точка синхронизации двух документов.

- Разработка плана перехода. Согласно рекомендациям из Информационного сообщения № 240/22/1492, разработайте внутренний план перехода с конкретными сроками и ответственными. Зафиксируйте, какие меры уже реализованы, какие требуют доработки.

- Реализация организационных мер (ФСТЭК). Разработайте или актуализируйте политики безопасности, регламенты управления доступом, процедуры реагирования на инциденты. Настройте идентификацию и аутентификацию пользователей согласно требованиям приказа.

- Внедрение или замена СКЗИ (ФСБ). Проверьте, все ли каналы передачи данных за периметр защищены сертифицированными криптосредствами нужного класса. Несертифицированные решения подлежат замене. Убедитесь, что эксплуатация СКЗИ соответствует требованиям ФСБ.

- Проведение аттестации. Для новых ГИС аттестация обязательна до ввода в эксплуатацию. Для действующих систем — в рамках поэтапного плана. Привлеките аккредитованный орган по аттестации.

- Организация непрерывного контроля. Аттестация — не финальная точка. Настройте мониторинг событий безопасности, регулярный аудит прав доступа и контроль изменений конфигураций. Это требование ФСТЭК, которое действует на протяжении всего срока эксплуатации ГИС.

Общий контекст: ужесточение, измеримость, импортозамещение

Оба приказа №117 — часть масштабной трансформации российской регуляторики ИБ в 2024–2025 годах. Параллельно с ними вышел пакет изменений сразу по нескольким направлениям.

- Приказ ФСБ №539 от 23.12.2025 — порядок получения субъектами КИИ информации о средствах и способах проведения компьютерных атак и методах их обнаружения.

- Приказ ФСБ №540 от 24.12.2025 — расширение полномочий НКЦКИ: координация аккредитованных центров ГосСОПКА, право запрашивать результаты защитных мероприятий у субъектов КИИ.

- Приказ ФСБ №546 от 25.12.2025 — порядок обмена информацией об атаках и инцидентах между субъектами КИИ, а также с зарубежными и международными организациями. Заменяет Приказ №368 от 2018 года.

- Приказ ФСБ №554 от декабря 2025 — обновлённые требования к средствам ГосСОПКА. Заменяет Приказ №196.

Общий вектор прослеживается чётко: от формальных проверок — к реальной измеримой безопасности, от разовых аттестаций — к непрерывному мониторингу, от узкого круга ГИС — к полному охвату госсектора.

Заключение: регуляторный сдвиг требует системного ответа

Два приказа — логичное разделение зон ответственности. ФСТЭК выстраивает архитектуру защиты ГИС и проверяет её через аттестацию. ФСБ обеспечивает криптографический контур там, где данные покидают контролируемую зону. Вместе они формируют единую систему требований, которую нельзя выполнить частично.

Для ГУП и государственных учреждений, впервые попавших под действие обоих документов, 2025–2026 годы — время действовать методично: инвентаризация, модель угроз, план перехода, реализация мер. Статистика утечек из госсектора показывает, что цена промедления — не только штраф, но и реальный ущерб.

Часть организационных требований ФСТЭК — управление доступом, парольные политики, аудит — поддаётся автоматизации. Пассворк берёт на себя рутину: централизованное управление учётными данными, ролевая модель, журнал действий и интеграция с корпоративной инфраструктурой. Это высвобождает ресурс ИБ-команды для задач, которые автоматизировать нельзя, — аттестации, настройки СКЗИ и работы с регуляторами.

Начните подготовку к аттестации с управления доступом. Протестируйте Пассворк бесплатно в своей инфраструктуре

Часто задаваемые вопросы

Чем отличается Приказ ФСТЭК №117 от Приказа ФСБ №117?

Приказ ФСТЭК №117 устанавливает организационные и технические меры защиты информации в ГИС: управление доступом, модель угроз, аттестацию, мониторинг, парольные политики. Приказ ФСБ №117 регулирует исключительно применение СКЗИ — шифрование каналов, электронную подпись, классификацию криптосредств. Оба документа обязательны одновременно.

На кого распространяются оба приказа №117?

Оба приказа распространяются на государственные органы, государственные унитарные предприятия и государственные учреждения федерального, регионального и муниципального уровней. Косвенно под требования попадают подрядчики, работающие с государственными ИС: они обязаны соблюдать политику информационной безопасности заказчика.

Когда нужно выполнить требования Приказа ФСТЭК №117?

Приказ ФСТЭК №117 вступил в силу 1 марта 2026 года. Для действующих ГИС предусмотрен поэтапный переход согласно Информационному сообщению ФСТЭК № 240/22/1492 от 12.03.2026 — единовременная переаттестация всех систем не требуется. Приказ ФСБ №117 действует с 6 апреля 2025 года без переходного периода.

Когда обязательно применять СКЗИ по Приказу ФСБ №117?

СКЗИ обязательны в четырёх случаях: если этого требует законодательство РФ для конкретной категории информации; при передаче данных за пределы контролируемой зоны; при использовании юридически значимой электронной подписи; если несанкционированный доступ к носителям информации может быть исключён только криптографическими средствами.

Какие организации выведены из-под действия обоих приказов?

Оба приказа не распространяются на информационные системы Администрации Президента РФ, Совета Безопасности, Федерального Собрания, Правительства, Конституционного Суда, Верховного Суда и ФСБ России, а также на системы, обрабатывающие государственную тайну.

Что изменилось в управлении привилегированным доступом по Приказу ФСТЭК №117?

Управление привилегированным доступом впервые выделено в самостоятельное мероприятие. Приказ требует строгой аутентификации по ГОСТ Р 58833-2020, персонификации привилегированных учётных записей, обязательного журналирования всех действий и запрета совмещения ролей системного администратора, разработчика и администратора безопасности в одной учётной записи.

Какие сроки устранения уязвимостей установил Приказ ФСТЭК №117?

Критические уязвимости устраняются в течение 24 часов с момента обнаружения. Уязвимости высокого уровня опасности — в течение 7 календарных дней. При обнаружении уязвимости, отсутствующей в Банке данных угроз ФСТЭК, оператор обязан уведомить регулятора в течение 5 рабочих дней.

С чего начать выполнение требований обоих приказов №117?

Отправная точка — инвентаризация и классификация информационных систем организации. Затем актуализируется модель угроз: она одновременно определяет требуемые меры по ФСТЭК и класс СКЗИ по ФСБ. На основе модели угроз разрабатывается план перехода с конкретными сроками и ответственными.

Приказы ФСТЭК и ФСБ №117: в чём разница и как выполнить требования

ФСТЭК и ФСБ выпустили приказы с одинаковым номером 117. Оба обязательны для госорганов, ГУП и госучреждений — но регулируют разное. Рассмотрим, чем отличаются документы, где пересекаются и как выполнить требования обоих.