Каскадная компрометация — цепная реакция взломов, при которой компрометация одной учётной записи или системы автоматически открывает доступ к другим. Возникает из-за повторного использования паролей, избыточных привилегий или отсутствия сегментации доступа. В отличие от точечного инцидента, каскадная компрометация — это процесс распространения угрозы по всей инфраструктуре, где каждый следующий шаг злоумышленника опирается на результаты предыдущего

Понимание механики каскадных атак критично для бизнеса: один скомпрометированный аккаунт может открыть злоумышленнику путь к базам данных клиентов, финансовым системам и интеллектуальной собственности. Эта статья разбирает, как работают каскадные атаки, какие виды существуют и что конкретно делать для защиты.

Как работает каскадная компрометация

Каскадная атака развивается поэтапно — каждый шаг злоумышленника логически вытекает из предыдущего. Знание этой последовательности помогает выявить уязвимые точки в собственной инфраструктуре. Ниже описан один из типичных сценариев развития атаки.

- Шаг 1: Получение первоначального доступа. Злоумышленник получает пароль сотрудника через фишинг, утечку данных или атаку перебором. Скомпрометированные учётные данные из публичных дампов становятся отправной точкой для проникновения в корпоративную среду.

- Шаг 2: Доступ к корпоративной почте. Используя украденные учётные данные, атакующий входит в рабочую почту сотрудника. Корпоративная переписка содержит критичную информацию: инструкции по доступу к внутренним системам, ссылки для сброса паролей, документы с описанием инфраструктуры, контакты ключевых сотрудников. Почтовый ящик становится картой для дальнейшего продвижения.

- Шаг 3: Горизонтальное перемещение и повышение привилегий. Из почты злоумышленник получает доступ к корпоративным мессенджерам, облачным хранилищам, системам управления проектами. Если сотрудник использовал один пароль для нескольких сервисов, процесс ускоряется многократно. На этом этапе начинается горизонтальное перемещение (lateral movement) — движение по сети к системам с более высоким уровнем доступа, эксплуатация доверительных отношений между сервисами.

- Шаг 4: Компрометация критичных ресурсов. Получив доступ к учётной записи с привилегированным доступом (например, администратора), атакующий может изменять конфигурации серверов, извлекать базы данных, внедрять вредоносное ПО или создавать бэкдоры для постоянного доступа. Административные права открывают контроль над ключевыми бизнес-процессами и данными.

- Шаг 5: Закрепление и расширение контроля. Злоумышленник создает дополнительные учётные записи, изменяет логи для сокрытия следов, распространяет контроль на резервные системы и системы восстановления. На этом этапе компания теряет полный контроль над инфраструктурой — атакующий обеспечивает себе множественные точки входа и возможность вернуться даже после обнаружения первоначальной компрометации.

Основные виды каскадной компрометации

Каскадные атаки различаются по направлению распространения и целевым векторам. Понимание классификации помогает выстроить адекватную защиту.

| Вид компрометации | Описание | Пример |

|---|---|---|

| Горизонтальная (Lateral Movement) | Захват систем с одинаковым уровнем доступа в пределах одного сегмента сети | С одного зараженного рабочего ПК злоумышленник переходит на другие компьютеры в том же отделе, используя общие сетевые ресурсы |

| Вертикальная (Privilege Escalation) | Повышение привилегий от рядового пользователя до администратора системы | Эксплуатация уязвимости в операционной системе или приложении для получения прав root/system |

| Через цепочку поставок (Supply Chain) | Атака на бизнес через его менее защищенных партнеров, подрядчиков или поставщиков программного обеспечения | Взлом разработчика библиотеки с последующим внедрением вредоносного кода в обновление, которое устанавливают тысячи компаний |

| Кросс-платформенная | Перенос компрометации из одного облачного сервиса (SaaS) в другой через общие учётные данные или токены доступа | Использование украденных OAuth-токенов от корпоративных сервисов для аутентификации в интегрированных CI/CD-системах |

Каждый вид требует специфических мер противодействия, но все они объединены общей причиной — недостаточным контролем над учётными данными и правами доступа.

Повторное использование паролей: основная причина каскадной компрометации

Масштаб проблемы повторного использования паролей критичен и подтверждается актуальными исследованиями. Согласно анализу Лаборатории Касперского за 2025 год, 54% паролей, скомпрометированных в 2025 году, уже фигурировали в более ранних утечках. Это означает, что пользователи продолжают применять одни и те же учётные данные даже после их публичной компрометации, сознательно или неосознанно создавая условия для каскадной компрометации корпоративных систем.

Данные Positive Technologies за I–II кварталы 2025 года подтверждают критичность проблемы: утечки конфиденциальных данных наблюдались в результате 52% успешных атак на организации. Каждая вторая успешная атака приводит к компрометации данных, и значительная часть из них начинается именно с использования скомпрометированных учётных записей.

Аналитика Cloudflare за 2025 год добавляет конкретики: 41% успешных входов в систему осуществляется с использованием ранее скомпрометированных паролей.

| Этап атаки | Показатель | Значение | Источник |

|---|---|---|---|

| 1. Получение учётных данных | Повторно скомпрометированные пароли | 54% | Лаборатория Касперского, 2025 |

| 2. Подстановка учётных данных | Входы с использованием скомпрометированных паролей | 41% | Cloudflare, 2025 |

| 3. Эксплуатация доступа | Успешные атаки, приведшие к утечке данных | 52% | Positive Technologies, I–II кв. 2025 |

Для бизнеса эти цифры означают конкретные риски: финансовые потери, репутационный ущерб, нарушение нормативных требований, простой критически важных систем.

Исключите повторное использование паролей. Корпоративный менеджер паролей Пассворк генерирует уникальные сложные пароли для каждой системы и обеспечивает централизованный контроль доступа. Доступны коробочная версия для установки в вашей инфраструктуре и облачная версия с защищённым хранением данных. Протестируйте Пассворк бесплатно и оцените, как корпоративное управление паролями снижает риск каскадной компрометации.

Реальные примеры каскадной компрометации

Несколько громких инцидентов последних лет наглядно демонстрируют механизм и бизнес-последствия каскадной компрометации.

Компрометация GitHub Actions (2025)

В марте 2025 года исследователи обнаружили каскадную атаку на цепочку поставок через популярный пакет GitHub Actions — tj-actions/changed-files. Злоумышленники получили доступ к учётной записи разработчика и внедрили вредоносный код, который автоматически извлекал токены доступа из CI/CD-конвейеров. Атака затронула более 23 000 репозиториев, включая проекты крупных технологических компаний. Инцидент демонстрирует классический каскадный эффект: компрометация одного аккаунта разработчика привела к массовой утечке корпоративных секретов (Лаборатория Касперского, 2025).

Утечка 23andMe (2023)

Сервис генетического тестирования 23andMe столкнулся с масштабной утечкой данных 6,9 миллионов пользователей (CNews, 2025). Примечательно, что хакеры не взламывали инфраструктуру самой компании — они использовали пароли, которые ранее утекли с совершенно других сайтов. Злоумышленники применили классическую атаку подстановкой учётных данных, используя украденные связки до тех пор, пока не нашли совпадения. Пользователи, применявшие один пароль для форума и для медицинского сервиса, непреднамеренно открыли доступ к своим генетическим данным.

Атака на клиентов Snowflake (2024)

Облачная платформа Snowflake стала объектом целенаправленной атаки, в результате которой пострадали 165 корпоративных клиентов (Wired, 2024). Согласно расследованию Mandiant, злоумышленники использовали украденные учётные данные сотрудников компаний-клиентов. Критическим фактором стало отсутствие многофакторной аутентификации — если бы она была включена, атака не состоялась бы. Один скомпрометированный корпоративный аккаунт открыл доступ к терабайтам конфиденциальных бизнес-данных.

Типичный сценарий для российских организаций

Сотрудник регистрируется на стороннем ресурсе используя корпоративный имейл и тот же пароль, что и для доступа к рабочим системам. Когда база данных этого ресурса утекает, злоумышленники автоматически получают валидные учётные данные для корпоративной почты, CRM-системы, облачных хранилищ, систем документооборота. Организация обнаруживает компрометацию постфактум — после несанкционированных транзакций, утечки конфиденциальных данных или подозрительной активности в журналах аудита. К этому моменту злоумышленники уже закрепились в инфраструктуре и извлекли критически важную информацию.

Как бизнес сам создает условия для каскадных атак

Большинство каскадных компрометаций становятся возможными из-за базовых ошибок в организации информационной безопасности.

- Отсутствие многофакторной аутентификации. Системы, защищенные только паролем, становятся легкой мишенью. Без MFA злоумышленнику достаточно получить учетные данные любым способом — и доступ открыт.

- Избыточные права доступа. Сотрудники часто имеют доступ к гораздо большему количеству систем и данных, чем требуется для их работы. Это превращает каждую учетную запись в потенциальную точку входа для каскадной атаки.

- Повторное использование паролей. Сотрудники используют одинаковые или похожие пароли для множества сервисов — от корпоративной почты до личных социальных сетей. Когда один из этих сервисов подвергается утечке данных, все остальные аккаунты автоматически оказываются под угрозой.

- Отсутствие парольной политики. Компании не регламентируют требования к паролям: минимальную длину, сложность, периодичность смены. Сотрудники создают простые пароли типа

Parol123илиAdmin2025, которые легко подбираются автоматизированными инструментами. Отсутствие запрета на повторное использование паролей и контроля за их утечками превращает корпоративную инфраструктуру в открытую мишень. - Отсутствие сегментации сети. Когда все системы находятся в едином сетевом сегменте, компрометация одного компьютера открывает путь ко всей инфраструктуре. Горизонтальное перемещение (lateral movement) становится тривиальной задачей.

- Недостаточный мониторинг и аудит. Компании не отслеживают аномальную активность учетных записей: входы из необычных локаций, множественные неудачные попытки аутентификации, доступ к ресурсам в нерабочее время. Каскадная атака может развиваться неделями, оставаясь незамеченной.

- Устаревшее программное обеспечение. Непропатченные уязвимости в операционных системах и приложениях предоставляют злоумышленникам готовые инструменты для повышения привилегий и бокового перемещения.

- Человеческий фактор и недостаточная осведомленность. Сотрудники переходят по фишинговым ссылкам, сохраняют пароли в незащищенных файлах, делятся учетными данными с коллегами. Каждое такое действие — потенциальная отправная точка для каскадной компрометации.

Методы защиты и предотвращения

Каскадная компрометация — это управляемый риск. Комплексный подход к информационной безопасности способен разорвать цепочку атаки на любом этапе.

Обязательная многофакторная аутентификация (MFA)

Внедрите многофакторную аутентификацию (MFA) для всех критически важных систем без исключений. Даже если злоумышленник получит пароль сотрудника, он не сможет войти в систему без второго фактора.

Внедряйте MFA для всех критичных систем: корпоративная почта, облачные сервисы, административные панели, системы управления базами данных. Приоритет — учётные записи с привилегированным доступом. Используйте аппаратные токены (например, FIDO2) для максимальной защиты от фишинга.

Корпоративная политика паролей

Внедрите и обеспечьте соблюдение политики уникальных паролей для всех корпоративных систем. Сотрудники не должны использовать рабочие учётные данные на сторонних ресурсах. Регулярно проводите аудит соблюдения политики и обучение персонала основам цифровой гигиены.

Запретите использование корпоративных имейл-адресов для регистрации на некорпоративных сервисах. Это снижает вероятность попадания рабочих адресов в базы и комбо-листы после утечек со сторонних платформ.

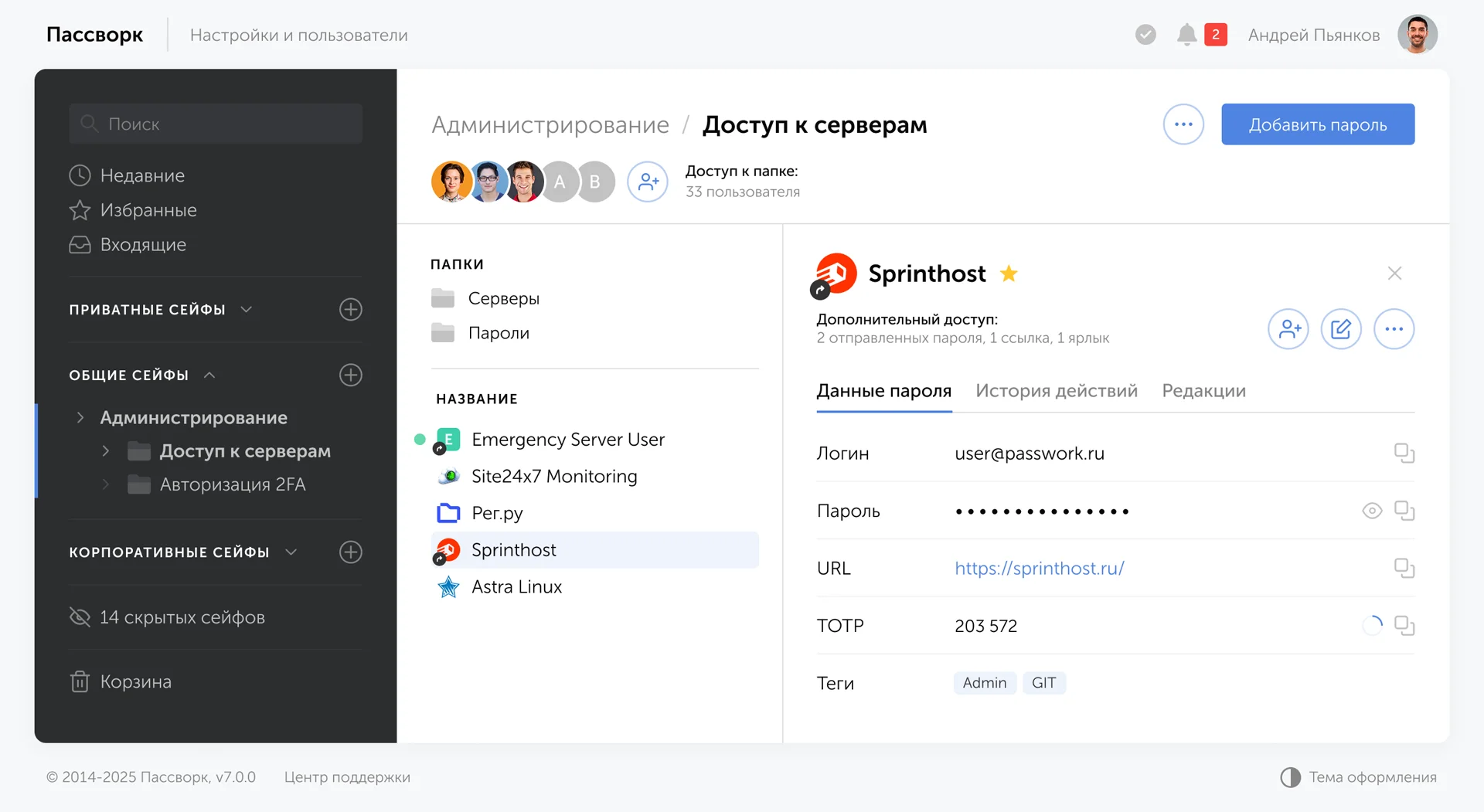

Корпоративный менеджер паролей

Корпоративный менеджер паролей решает проблему повторного использования учётных данных — основную причину каскадных атак. Менеджер паролей централизует управление учётными данными, генерирует уникальные сложные пароли для каждой системы и обеспечивает безопасное хранение. Сотрудникам не нужно запоминать десятки паролей — менеджер паролей автоматически подставляет нужные учётные данные.

Пассворк — российский менеджер паролей для бизнеса. Пассворк позволяет хранить учётные данные внутри инфраструктуры организации или в защищённом облаке. Детальный журнал аудита фиксирует все операции с паролями, ролевая модель доступа обеспечивает принцип минимальных привилегий, а функция принудительной смены паролей позволяет мгновенно реагировать на инциденты безопасности.

Принцип минимальных привилегий

Каждый сотрудник и каждый сервис должны иметь только те права доступа, которые абсолютно необходимы для выполнения их функций. Избыточные привилегии — это прямой путь к эскалации каскадной атаки.

Регулярно пересматривайте права доступа, особенно после изменения должностных обязанностей или перевода сотрудников. Используйте временные повышения привилегий (Just-In-Time Access) для административных задач вместо постоянных прав. Разделяйте учетные записи: обычная для повседневной работы, привилегированная — только для администрирования.

Сегментация сети и микросегментация

Сегментация разбивает инфраструктуру на изолированные зоны, ограничивая возможности бокового перемещения. Даже если злоумышленник получит доступ к одному сегменту, он не сможет автоматически перейти к критичным системам.

Разделите сеть на зоны по уровню критичности: публичная, корпоративная, серверная, административная. Настройте межсетевые экраны между сегментами с правилами минимально необходимого доступа. Рассмотрите микросегментацию для критичных приложений — изоляцию на уровне отдельных рабочих нагрузок.

Мониторинг и реагирование на инциденты

Каскадные атаки оставляют следы: необычные входы, доступ к нетипичным ресурсам, массовое извлечение данных. Система мониторинга должна выявлять эти аномалии в реальном времени.

Внедрите SIEM-систему для централизованного сбора и анализа логов. Настройте оповещения на подозрительную активность: множественные неудачные попытки входа, доступ из новых географических локаций, использование учётных данных в нерабочее время, изменение критичных конфигураций. Проводите регулярный аудит журналов доступа — кто, когда и к чему обращался. Автоматизируйте анализ поведения пользователей для выявления отклонений от нормальных паттернов.

Что делать при подозрении на компрометацию

Подозрение на компрометацию корпоративных учётных данных требует немедленного и координированного реагирования. Промедление увеличивает ущерб и даёт злоумышленникам время закрепиться в инфраструктуре.

| Шаг | Действие | Описание |

|---|---|---|

| 1 | Изоляция аккаунта | Немедленно заблокируйте скомпрометированную учётную запись и завершите все активные сессии. |

| 2 | Принудительная смена паролей | Инициируйте принудительную смену паролей для всех потенциально затронутых аккаунтов через корпоративный менеджер паролей. |

| 3 | Аудит доступа | Проверьте журналы доступа: какие системы посещал скомпрометированный аккаунт, какие данные просматривались или скачивались, какие изменения вносились. |

| 4 | Оценка масштаба | Определите, к каким критически важным системам и данным мог получить доступ злоумышленник. Оцените потенциальный ущерб. |

| 5 | Уведомление заинтересованных сторон | В зависимости от масштаба инцидента уведомите руководство, службу безопасности, юридический отдел, регуляторов. |

| 6 | Усиление защиты | Внедрите дополнительные меры: обязательную MFA, сегментацию доступа, усиленный мониторинг для предотвращения повторных инцидентов. |

Проактивные меры: Не ждите инцидента. Регулярно проводите учения по реагированию на компрометацию, тестируйте процедуры восстановления, обучайте сотрудников распознавать признаки взлома.

Заключение

Каскадная компрометация — это реальный сценарий, который ежедневно реализуется против компаний любого масштаба. Большинство каскадных атак становятся возможными из-за базовых ошибок — повторного использования паролей, отсутствия многофакторной аутентификации, избыточных прав доступа.

Эти ошибки устранимы. Защита строится на нескольких фундаментальных принципах: уникальные учётные данные для каждой системы, обязательная многофакторная аутентификация, минимальные привилегии, сегментация инфраструктуры и непрерывный мониторинг.

Фундамент этой защиты — централизованное управление паролями. Корпоративный менеджер паролей исключает главную причину каскадных атак: повторное использование учётных данных и отсутствие контроля над доступом.

Каскадная компрометация начинается с одной ошибки. Но она заканчивается там, где начинается системный подход к информационной безопасности.

Устраните главную причину каскадных атак.Пассворк исключает повторное использование паролей и обеспечивает централизованный контроль доступа. Протестируйте бесплатно локальную или облачную версию и убедитесь, как корпоративный менеджер паролей становится фундаментом защиты вашей инфраструктуры.

Часто задаваемые вопросы о каскадной компрометации

Что такое каскадная компрометация простыми словами?

Каскадная компрометация — это цепная реакция взломов, при которой компрометация одной учётной записи автоматически открывает доступ к другим системам. Злоумышленник использует украденный пароль от почты, чтобы получить доступ к корпоративным сервисам, затем к административным панелям, и в итоге к критически важным данным компании.

Чем каскадная компрометация отличается от обычного взлома?

Обычный взлом — это компрометация конкретной системы или аккаунта. Каскадная компрометация — это процесс распространения угрозы по всей инфраструктуре, где каждый следующий шаг атакующего опирается на результаты предыдущего. Один украденный пароль открывает доступ к десяткам систем, если сотрудник использовал его повторно.

Как злоумышленники получают первоначальный доступ для каскадной атаки?

Основные методы: фишинговые письма с поддельными формами входа, использование паролей из публичных утечек данных, атаки перебором слабых паролей, компрометация сторонних сервисов с последующим использованием тех же учётных данных для корпоративных систем. Согласно данным Лаборатории Касперского за 2025 год, 54% скомпрометированных паролей уже фигурировали в более ранних утечках.

Почему повторное использование паролей так опасно?

Повторное использование одного пароля на разных платформах создаёт единую точку отказа. Когда злоумышленник получает пароль с одного взломанного сайта, он автоматически получает доступ ко всем остальным сервисам, где используется тот же пароль.

Какие системы наиболее уязвимы для каскадной компрометации?

Наиболее уязвимы системы без многофакторной аутентификации, с общими учётными данными для множества сервисов, с избыточными правами доступа сотрудников, без сегментации сети. Критичны корпоративная почта (точка входа для дальнейшего продвижения), облачные хранилища, административные панели, CI/CD-системы с токенами доступа.

Как быстро может развиваться каскадная атака?

Скорость зависит от архитектуры безопасности организации. В инфраструктуре без сегментации и с повторно используемыми паролями злоумышленник может получить полный контроль за 24–48 часов. Реальные кейсы показывают: от первоначального взлома до компрометации критичных систем проходит от нескольких часов до нескольких дней.

Может ли многофакторная аутентификация полностью предотвратить каскадную компрометацию?

MFA радикально снижает риск, делая украденный пароль бесполезным без второго фактора. Однако MFA не панацея: злоумышленники могут использовать фишинг второго фактора, эксплуатировать уязвимости в реализации MFA или атаковать системы, где MFA не внедрена. MFA должна быть частью комплексной стратегии защиты, включающей уникальные пароли, сегментацию доступа и мониторинг.

Как понять, что компания стала жертвой каскадной атаки?

Признаки: входы в систему в нерабочее время, множественные неудачные попытки аутентификации, доступ к нетипичным для сотрудника ресурсам, массовое скачивание данных, изменение критичных конфигураций, создание новых учётных записей администраторов, подозрительная активность в журналах аудита. Часто компрометация обнаруживается постфактум — после несанкционированных транзакций или утечки данных.

Что делать сразу после обнаружения компрометации?

Немедленно заблокируйте скомпрометированную учётную запись и завершите все активные сессии. Инициируйте принудительную смену паролей для всех потенциально затронутых аккаунтов. Проверьте журналы доступа: к каким системам обращался скомпрометированный аккаунт, какие данные извлекались. Оцените масштаб инцидента и уведомите заинтересованные стороны. Усильте защиту: внедрите MFA, сегментацию, усиленный мониторинг.

Как корпоративный менеджер паролей помогает предотвратить каскадную компрометацию?

Корпоративный менеджер паролей генерирует уникальные сложные пароли для каждой системы, исключая повторное использование — главную причину каскадных атак. Централизованное управление позволяет мгновенно отозвать доступ при увольнении сотрудника или подозрении на компрометацию. Журнал аудита фиксирует все операции с паролями. Ролевая модель обеспечивает принцип минимальных привилегий. Это превращает хаотичное управление паролями в структурированный, контролируемый процесс.