Апрель 2026 года запомнится массовыми взломами через элементарные ошибки: AI-агенты сливают корпоративные секреты, инфостилеры крадут пароли из браузеров, хакеры эксплуатируют легитимную инфраструктуру Apple для фишинга, а атаки через цепочку поставок компрометируют сотни компаний одновременно.

Общий знаменатель всех инцидентов: широкие права доступа без сегментации, отсутствие верификации обновлений через независимый канал, слабые пароли, хранение токенов аутентификации у подрядчиков, игнорирование базовых практик безопасной разработки.

Мы собрали самые значимые инциденты месяца с разбором того, что пошло не так и как этого можно было избежать.

Главная угроза апреля

Атаки через цепочку поставок стали основным вектором компрометации в апреле. Злоумышленники компрометируют доверенных подрядчиков и через них получают доступ к инфраструктуре жертв. Взлом аналитического сервиса Anodot открыл доступ к данным Vimeo и Rockstar Games, скомпрометированный AI-инструмент Context.ai привёл к утечке на $2 млн в Vercel, а «обновление для 1С» от имени интегратора уничтожило инфраструктуру организации за две недели.

Взлом Vercel на $2 млн: как AI-ассистент слил продуктовые ключи

В апреле 2026 года Vercel подтвердили серьёзный инцидент безопасности. Злоумышленники получили несанкционированный доступ к внутренним системам компании через скомпрометированный AI-инструмент Context.ai, который использовал один из сотрудников.

«Наше расследование показало, что инцидент произошёл из-за небольшого стороннего AI-инструмента, чьё OAuth-приложение для Google Workspace стало объектом масштабной компрометации, потенциально затронувшей сотни его пользователей в различных организациях» — официальное заявление Vercel

Vercel — облачная платформа для хостинга и развёртывания веб-приложений, созданная разработчиками фреймворка Next.js. Компания обслуживает тысячи компаний по всему миру, предоставляя инфраструктуру для автоматического развёртывания сайтов с глобальной CDN.

Механика атаки

Атака развивалась по классической схеме каскадной компрометации. Сотрудник Vercel подключил AI Office Suite от Context.ai к своему корпоративному аккаунту Google Workspace, предоставив приложению полные права: доступ к почте, диску и другим корпоративным данным. Когда Context.ai была взломана, злоумышленники получили контроль над OAuth-токеном этого сотрудника и через него — доступ к внутренним системам Vercel.

Через скомпрометированный аккаунт хакеры получили доступ к переменным окружения, которые не были помечены как «sensitive». Vercel подчёркивает, что секретные переменные хранятся в зашифрованном виде и, по имеющимся данным, не были скомпрометированы. Однако несекретные переменные могли содержать конфигурационные данные, внутренние URL и другую информацию, полезную для дальнейшей атаки.

Масштаб и последствия

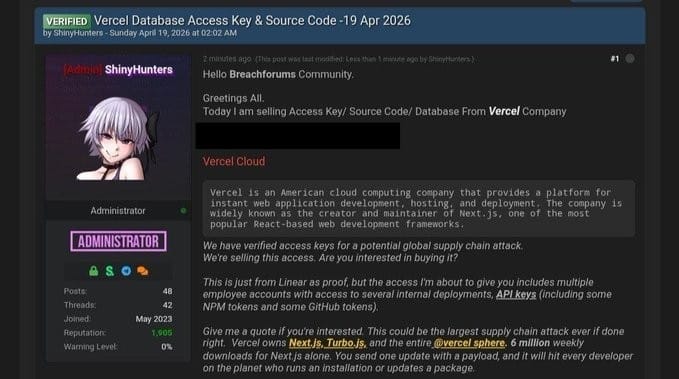

Группировка ShinyHunters взяла на себя ответственность за атаку, выставив украденные данные на продажу за $2 млн. Vercel описала злоумышленников как «высокоорганизованных», отметив их «операционную скорость и детальное понимание систем Vercel».

Компания сообщила, что скомпрометирована ограниченная группа клиентов, с которыми связались напрямую, рекомендовав немедленно ротировать учётные данные. Vercel продолжает расследование с привлечением Mandiant (подразделение Google Cloud по кибербезопасности) и других специалистов, а также уведомила правоохранительные органы.

Цепочка компрометации

Расследование Hudson Rock выявило, что корни атаки уходят ещё глубже. В феврале 2026 года устройство сотрудника Context.ai было скомпрометировано инфостилером Lumma Stealer — вредоносом, извлекающим сохранённые пароли, токены и cookies из браузеров. Вероятно, именно через эту компрометацию злоумышленники получили первоначальный доступ к инфраструктуре Context.ai, а затем использовали OAuth-токены клиентов сервиса для атак на их компании.

«Vercel не является клиентом Context, но как минимум один сотрудник Vercel зарегистрировался в AI Office Suite, используя корпоративный аккаунт, и предоставил права "Allow All"», — сообщение Context.ai.

Что пошло не так

Инцидент демонстрирует несколько критических проблем в управлении доступом:

- Широкие права для AI-инструментов. OAuth-токен с правами «Allow All» дал AI-ассистенту полный доступ к корпоративному Google Workspace, включая почту с потенциально чувствительными данными.

- Отсутствие контроля подключаемых приложений. Сотрудник самостоятельно подключил стороннее приложение к корпоративному аккаунту без согласования с отделом безопасности.

- Каскадная компрометация. Взлом одного звена (Context.ai) автоматически скомпрометировал всех, кто предоставил сервису широкие права доступа.

- Инфостилер как точка входа. Заражение Context.ai инфостилером Lumma в феврале стало первым звеном в цепи, приведшей к взлому Vercel в апреле.

Выводы для бизнеса

Инцидент с Vercel показывает, как AI-инструменты становятся новым вектором атак на корпоративную инфраструктуру. Сотрудники подключают «умных помощников» для повышения продуктивности, не осознавая, что предоставляют им доступ к критичным корпоративным данным. Когда такой инструмент компрометируется, злоумышленники автоматически получают доступ ко всем подключённым аккаунтам.

Утечка данных Vimeo: последствия взлома Anodot

Группировка ShinyHunters взломала аналитический сервис Anodot, специализирующийся на обнаружении аномалий в данных. Через скомпрометированного подрядчика злоумышленники получили доступ к данным десятков крупных клиентов, включая видеоплатформу Vimeo.

«Мы установили, что в результате взлома Anodot злоумышленник получил доступ к определённым данным пользователей и клиентов Vimeo. Наши предварительные данные показывают, что скомпрометированные базы данных в основном содержат технические данные, названия видео и метаданные, а в некоторых случаях — адреса электронной почты клиентов», — официальное заявление Vimeo (27 апреля, 2026)

Механизм атаки оказался классическим для современных каскадных взломов: хакеры украли токены аутентификации Anodot и использовали их для доступа к облачным средам клиентов — преимущественно к экземплярам Snowflake и BigQuery. Получив легитимные учётные данные подрядчика, злоумышленники обошли большинство защитных механизмов, поскольку системы воспринимали их действия как авторизованный доступ.

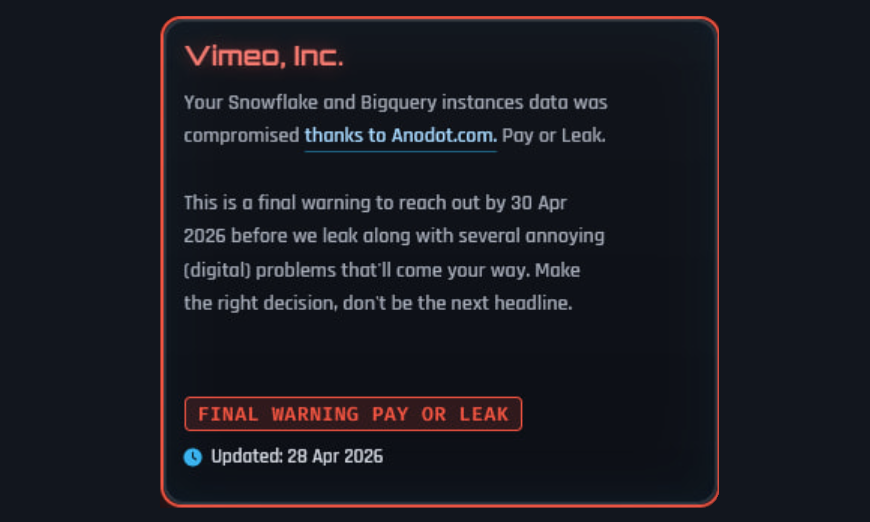

Угрозы и требования

ShinyHunters не ограничились кражей данных. Группировка потребовала выкуп от Vimeo, угрожая опубликовать украденную информацию к 30 апреля 2026 года. Помимо угроз публикации, злоумышленники предупредили, что платформа должна ожидать «ряд неприятных цифровых проблем» — вероятно, намекая на DDoS-атаки или другие деструктивные действия.

Хакеры утверждают, что располагают данными из облачных хранилищ Snowflake и BigQuery компании. Хотя Vimeo подчеркнула, что видеоконтент пользователей, действующие учётные данные для входа и данные платёжных карт не были скомпрометированы, утечка имейл-адресов и метаданных создаёт серьёзные риски для целевого фишинга.

Помимо Vimeo, в сети появились упоминания о компрометации данных Rockstar Games из облака Snowflake.

«Мы можем подтвердить, что ограниченный объём несущественной корпоративной информации был получен в результате утечки данных у стороннего поставщика», — официальное сообщение Rockstar Games

Что пошло не так

Инцидент демонстрирует классические проблемы безопасности цепочки поставок:

- Широкие права доступа подрядчика. Anodot имела токены для доступа к облачным хранилищам клиентов (Snowflake, BigQuery) без достаточной сегментации и ограничения привилегий.

- Отсутствие мониторинга доступа подрядчиков. Компании не отслеживали, какие данные и когда запрашивает Anodot, что позволило злоумышленникам незаметно извлекать информацию.

- Хранение токенов аутентификации. Компрометация Anodot автоматически скомпрометировала всех клиентов, чьи токены хранились в системах подрядчика.

- Недостаточная сегментация данных. Один токен давал доступ к множеству баз данных без дополнительной аутентификации или ограничений.

Выводы для бизнеса

Взлом Anodot — классический пример эффекта домино в кибербезопасности. Компрометация одного подрядчика автоматически ставит под удар десятки его клиентов. Даже если ваша инфраструктура идеально защищена, слабое звено может находиться у стороннего поставщика.

Практические рекомендации

- Регулярно проверяйте, какие сторонние сервисы имеют доступ к вашим данным, и ограничивайте их привилегии минимально необходимыми

- Используйте уникальные пароли для каждого сервиса — утечка из одного не должна открывать доступ к другим

- Внедрите мониторинг доступа подрядчиков — отслеживайте, какие данные и когда запрашиваются

- Применяйте сегментацию данных — один токен не должен давать доступ ко всей инфраструктуре

- Регулярно ротируйте токены доступа сторонних сервисов

Фишинг с официального адреса Apple

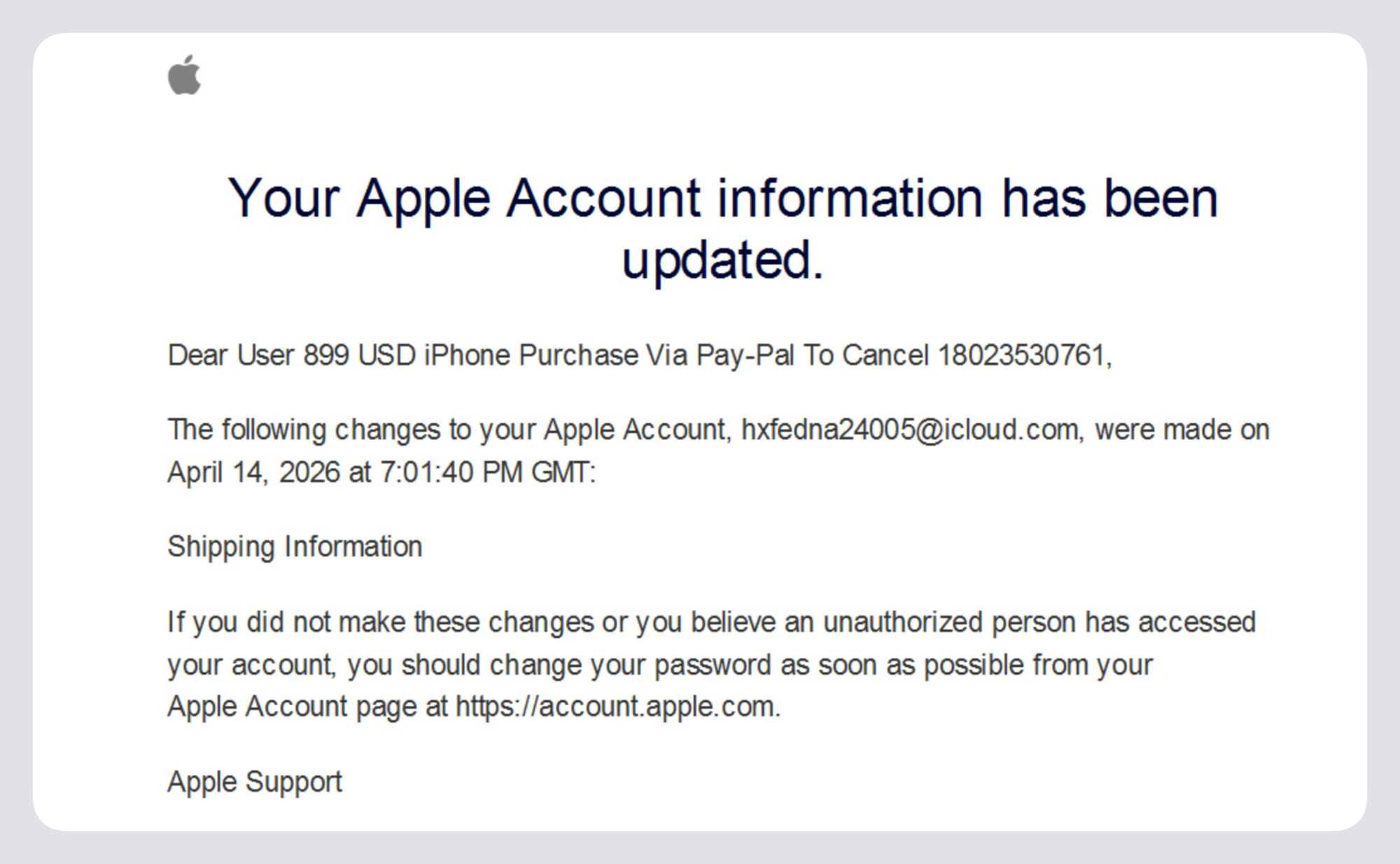

В апреле пользователи Apple начали получать подозрительные уведомления безопасности, которые выглядели абсолютно легитимно. Причина: хакеры научились эксплуатировать систему уведомлений Apple, отправляя фишинговые письма с официального адреса appleid@id.apple.com, которые проходят все проверки подлинности и обходят спам-фильтры.

Письма выглядят как стандартные уведомления безопасности Apple о том, что информация в учётной записи была обновлена. Однако внутри сообщения скрывается фишинговая приманка: пользователю сообщают, что он якобы купил iPhone за $899 через PayPal, и предлагают позвонить по указанному номеру для отмены транзакции.

Механика атаки

Атака эксплуатирует автоматическую систему уведомлений Apple.

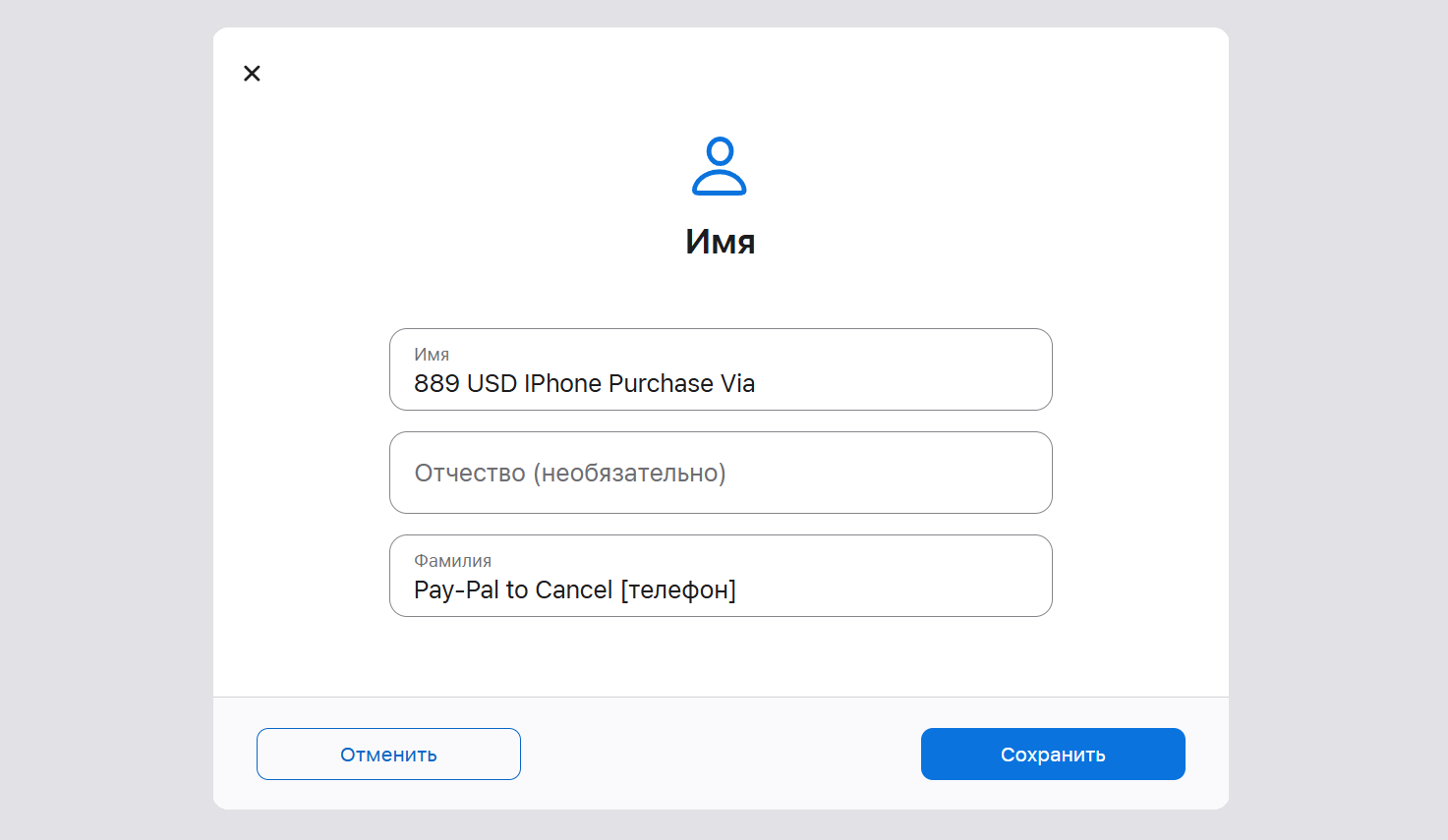

- Шаг 1: Подготовка. Злоумышленник регистрирует новый аккаунт Apple и в поля «Имя» и «Фамилия» вместо реального имени вписывает фишинговый текст. Имя —

889 USD IPhone Purchase Via, фамилия —Pay-Pal to Cancel [номер телефона].

- Шаг 2: Триггер уведомления. Злоумышленник изменяет адрес доставки в настройках своего аккаунта. Apple автоматически отправляет уведомление безопасности на имейл, привязанный к этому аккаунту.

- Шаг 3: Внедрение фишинга. Apple формирует уведомление по шаблону: «Уважаемый

[Имя][Фамилия], следующие изменения были внесены в вашу учётную запись...» - Шаг 4: Массовая рассылка. Злоумышленник настраивает переадресацию или использует список рассылки, чтобы это письмо было отправлено тысячам жертв. Поскольку письмо реально отправлено серверами Apple, оно проходит все проверки подлинности.

При звонке по указанному номеру мошенники убеждают жертву, что её аккаунт скомпрометирован, и требуют установить ПО для удалённого доступа или предоставить финансовую информацию.

Что пошло не так

- Уязвимость в системе уведомлений Apple. Компания не предусмотрела, что поля имени и фамилии могут быть использованы для внедрения произвольного текста в автоматические уведомления.

- Отсутствие валидации пользовательского ввода. Apple не проверяет содержимое полей имени на наличие подозрительных паттернов (номера телефонов, финансовые суммы).

- Пользователи не проверяют информацию через официальные каналы. Вместо звонка по номеру из письма люди должны проверять транзакции через официальное приложение или сайт Apple.

Реакция Apple

На момент публикации (5 мая 2026 года) Apple не предоставила официального комментария по поводу этого инцидента и не подтвердила, что уязвимость в системе уведомлений была устранена. Эксплуатация механизма отправки фишинговых писем через легитимную инфраструктуру Apple остаётся возможной.

Пассворк защищает от социальной инженерии. Даже если сотрудник поверит фишинговому письму, злоумышленник не получит доступ к корпоративным системам — все пароли хранятся в зашифрованном хранилище с многофакторной аутентификацией. Протестируйте бесплатно в своей инфраструктуре

Атака на цепочку поставок: взлом Bitwarden CLI через npm

22 апреля 2026 года в npm-репозиторий был загружен вредоносный пакет @bitwarden/cli версии 2026.4.0, выдающий себя за официальный инструмент командной строки менеджера паролей Bitwarden. Пакет был скачан 334 раза до момента обнаружения — у легитимной версии свыше 250 000 скачиваний в месяц.

«Команда безопасности Bitwarden выявила и локализовала вредоносный пакет, который был распространён через канал доставки npm для @bitwarden/cli@2026.4.0 с 17:57 до 19:30 (по восточному времени) 22 апреля 2026 года и связан с более широким инцидентом в цепочке поставок Checkmarx», — официальное заявление Bitwarden

Атака является частью масштабной кампании, активной с сентября 2025 года и резко эскалировавшей в 2026-м. Злоумышленники компрометируют npm-пакеты, Docker Hub образы, GitHub Actions и расширения VS Code.

Вредоносный код получил кодовое имя «Shai-Hulud: The Third Coming» — строка встроена непосредственно в пакет, что указывает на связь с предыдущими волнами атак под этим названием.

Почему это важно

Shai-Hulud — это самораспространяющийся червь, который превращает каждую заражённую машину разработчика в точку дальнейшего распространения. Если у скомпрометированного разработчика есть права на публикацию npm-пакетов, вредонос автоматически внедряет себя во все доступные ему пакеты и публикует заражённые версии.

Что пошло не так

- Отсутствие код-ревью при публикации: npm не проверяет содержимое пакетов перед публикацией. Злоумышленник смог загрузить вредоносный код под легитимным именем

@bitwarden/cli. - Широкие права npm-токенов: Разработчики часто используют долгоживущие токены с избыточными правами на публикацию, что позволяет вредоносу распространяться автоматически.

- Доверие к CI/CD окружению: GitHub Actions workflows часто имеют доступ ко всем секретам проекта без сегментации, что делает их привлекательной целью.

Статус инцидента

На момент публикации (5 мая 2026 года) вредоносная версия @bitwarden/cli@2026.4.0 удалена из npm-репозитория. Bitwarden подтвердила, что их официальная инфраструктура не была скомпрометирована — атака затронула только npm-пакет, опубликованный злоумышленниками под легитимным именем.

Централизованное управление паролями и секретами — не опция, а требование. Пассворк обеспечивает хранение API-ключей, токенов и паролей в зашифрованном виде с детальной ролевой моделью доступа и журналом аудита. Протеструйте бесплатно и проверьте, как Пассворк решает задачу защиты корпоративных секретов.

Zero Click атака на Windows: кража паролей без вашего участия

Microsoft подтвердила активную эксплуатацию уязвимости CVE-2026-32202 в Windows Shell, позволяющей злоумышленникам похищать NTLM-хэши учётных данных пользователей без каких-либо действий со стороны жертвы. Агентство CISA включило уязвимость в каталог Known Exploited Vulnerabilities и установило крайний срок установки патча — 12 мая 2026 года.

Атака относится к типу zero-click — жертве не нужно открывать файл, кликать на ссылку или запускать макрос. Достаточно, чтобы специально сформированный LNK-файл (ярлык Windows) попал на диск — система автоматически обработает его и отправит хэш пароля злоумышленнику.

Механика атаки

Уязвимость CVE-2026-32202 — следствие неполного исправления предыдущей уязвимости CVE-2026-21510, которую Microsoft закрыла в феврале 2026 года после атак APT28 (Fancy Bear) на европейские оборонные организации.

- Шаг 1: Злоумышленник отправляет ZIP-архив с вредоносным LNK-файлом через имейл, Teams или SharePoint. Архив обходит проверку Mark-of-the-Web.

- Шаг 2: Когда LNK-файл попадает на диск, Windows Shell автоматически разбирает его. Внутри LNK злоумышленник размещает UNC-путь на свой сервер.

- Шаг 3: Windows автоматически устанавливает SMB-соединение и отправляет Net-NTLMv2 хеш текущего пользователя — без ведома пользователя и запроса на подтверждение.

- Шаг 4: Злоумышленник перехватывает хеш и либо взламывает пароль офлайн, либо перенаправляет аутентификацию на другой сервер в корпоративной сети.

Что пошло не так

- Неполное исправление: Microsoft закрыла предыдущую уязвимость, но не устранила корневую причину — автоматическую аутентификацию по UNC-путям в LNK-файлах.

- Устаревший протокол NTLM: Протокол 1990-х годов, передающий хеши паролей по сети.

- Отсутствие подписи SMB: Большинство организаций не включают обязательную подпись SMB, что позволяет NTLM Relay.

- Плоская сеть: Отсутствие сегментации позволяет латеральное движение по всей инфраструктуре.

Статус

Microsoft выпустила апрельский патч с исправлением уязвимости. Уязвимость затрагивала Windows 10, 11 и Server 2019/2022/2025.

Атака через подрядчика: как «обновление 1С» уничтожило инфраструктуру за две недели

Команда Solar 4RAYS опубликовала обзор инцидента с участием ранее неизвестной группировки вымогателей, атаковавшей спортивную организацию через скомпрометированного подрядчика — крупного интегратора ПО. От имени подрядчика злоумышленники прислали «обновление для 1С», которое оказалось бэкдором. За две недели хакеры получили полный контроль над инфраструктурой и развернули шифровальщик HardBit v4.2.

Инцидент расследовала команда Solar 4RAYS. Поскольку информации о географическом происхождении группировки нет, эксперты присвоили ей кодовое имя NGC8211 по собственной таксономии. Это первая зафиксированная атака данной группировки.

Почему это важно

Атака демонстрирует классический сценарий компрометации через цепочку поставок: злоумышленники используют доверенные отношения с подрядчиками вместо прямого взлома. Поскольку вредонос пришёл от легитимного интегратора, системы безопасности не заблокировали его, а сотрудники установили без подозрений.

Механика атаки

- Шаг 1: Злоумышленники скомпрометировали инфраструктуру интегратора ПО, обслуживающего спортивную организацию.

- Шаг 2: От имени подрядчика отправили «обновление для 1С». Поскольку письмо пришло с легитимного адреса интегратора, сотрудники установили файл без проверок. Бэкдор обеспечил постоянный удалённый доступ.

- Шаг 3: Две недели хакеры изучали инфраструктуру: картировали сеть, собирали учётные данные, повышали привилегии. Критичную роль сыграли слабые RDP-пароли — злоумышленники провели атаку перебором (брутфорс) на службу удалённого рабочего стола и получили доступ к серверам. Отсутствие сегментации сети позволило свободно перемещаться между системами.

- Шаг 4: Развернули шифровальщик HardBit v4.2 с защитой паролем и режимом Wiper (безвозвратное уничтожение файлов). Зашифровали критичные данные и потребовали выкуп.

Итог

Атака показывает, что доверие к подрядчикам без верификации — критичная уязвимость. Злоумышленники эксплуатируют организационные процессы: отсутствие проверки обновлений, слабые RDP-пароли и отсутствие сегментации. Защита требует верификации файлов через независимый канал, усиления парольной политики (16+ символов, MFA), сегментации инфраструктуры и детального аудита действий подрядчиков.

Исследование: 53% уязвимостей российских компаний — критические

Компания ScanFactory представила аналитический отчёт по результатам оценки защищённости внешнего периметра 125 российских организаций. Исследование охватило период с 2022 по 2025 год и включило анализ 246 коммерческих проектов из 18 отраслей экономики: от финансов и ритейла до промышленности и госсектора.

Ключевые выводы

Сформирован топ-94 критических уязвимостей, наиболее характерных для атак на российские организации. Этот список отражает реальную тактику злоумышленников и может использоваться для приоритизации мер защиты.

53% всех обнаруженных уязвимостей относятся к критическому и высокому уровням риска. Эти уязвимости позволяют реализовать недопустимые события безопасности: полную компрометацию инфраструктуры, утечку конфиденциальных данных, отказ в обслуживании критически важных систем.

Более 70% уязвимостей — типовые ошибки со стороны ИТ-разработки и эксплуатации:

- Небезопасная конфигурация систем и сервисов

- Отсутствие валидации и санитизации входных данных

- Использование устаревших компонентов с публично известными уязвимостями

- Игнорирование обновлений безопасности и патчей

- Нарушение принципов безопасной разработки (Secure Development Lifecycle)

Полученные результаты подтверждают: основной источник риска — не сложные атаки, а системные ошибки в процессах информационной безопасности. Распространение атакующего ИИ усиливает эти риски и упрощает их эксплуатацию.

Почему это критично

Результаты исследования разрушают миф о том, что успешные атаки требуют сложных технических навыков или эксплуатации zero-day уязвимостей. Реальность иная: большинство взломов происходит через базовые, давно известные и легко устранимые проблемы.

Компании систематически игнорируют:

- Своевременное применение патчей безопасности — уязвимости остаются открытыми месяцами, даже когда производитель уже выпустил исправление

- Базовые практики безопасной разработки — код не проходит security-ревью, отсутствует статический и динамический анализ

- Регулярный аудит внешнего периметра — компании не знают, какие сервисы и системы доступны из интернета

Это создаёт огромную поверхность атаки. Злоумышленники используют автоматизированное сканирование для массового поиска «низко висящих фруктов» — систем с типовыми уязвимостями, которые можно взломать за минуты.

Новая угроза: атакующий ИИ

Распространение инструментов на базе искусственного интеллекта радикально меняет ландшафт угроз. Атакующий ИИ делает эксплуатацию типовых уязвимостей быстрее, дешевле и доступнее даже для злоумышленников с низкой квалификацией. Компании, которые не устраняют известные уязвимости, становятся лёгкой мишенью для массовых автоматизированных атак нового поколения.

Итог

Более половины уязвимостей в российских компаниях — критические, но при этом типовые и предотвратимые. Проблема в игнорировании базовых практик: своевременного патчинга, безопасной разработки, регулярного аудита. Компании, которые не устраняют известные уязвимости, становятся лёгкой мишенью. В условиях распространения атакующего ИИ цена такого игнорирования будет только расти.

Выводы

Апрель 2026 года подтвердил: большинство критических инцидентов происходит из-за элементарных ошибок в управлении доступом. Компании тратят миллионы на дорогие системы защиты, игнорируя базовую парольную гигиену.

Три главных вывода:

- Пароли в браузерах — первая цель инфостилеров. Встроенные менеджеры паролей браузеров хранят данные в локальной базе, защищённой только системной аутентификацией. Инфостилеры извлекают их автоматически при заражении устройства. Именно через Lumma Stealer, укравший пароли из браузера сотрудника Context.ai, началась цепочка, приведшая к взлому Vercel на $2 млн.

- Уникальные пароли предотвращают эффект домино. Взлом одного сервиса не должен открывать доступ ко всем остальным. Компрометация Anodot автоматически скомпрометировала десятки клиентов, чьи токены хранились в системах подрядчика. Если бы каждый сервис использовал уникальные учётные данные, масштаб утечки был бы минимальным.

- Верификация подрядчиков критична. Отсутствие проверки обновлений через независимый канал превращает доверенных партнёров в точку входа. «Обновление для 1С» от легитимного интегратора уничтожило инфраструктуру спортивной организации за две недели.

Приоритетные меры: откажитесь от хранения паролей в браузерах — используйте корпоративный менеджер паролей. Внедрите политику уникальных паролей для каждого сервиса — компрометация одного не должна открывать доступ ко всем. Верифицируйте обновления от подрядчиков через независимый канал связи — доверие без проверки критично уязвимо.

Пассворк закрывает все три проблемы: хранит пароли в зашифрованном виде, генерирует уникальные пароли для каждого сервиса, интегрируется с Active Directory и даёт ИТ-отделу полный контроль над доступом. Протестируйте бесплатно коробочную версию на ваших серверах или облачную версию с запуском за 5 минут.