В пятницу вечером уволился системный администратор. В его голове пароли от 20 корпоративных сервисов: облачной инфраструктуры, CRM, финансовых систем, серверов. Часть из них нигде не записана, часть — в личном менеджере паролей, который ушёл вместе с ним. Понедельник обещает быть интересным.

Это будни сотен российских компаний. В 2025 году в России зафиксировано 230 публичных утечек баз данных, а суммарный объём скомпрометированных записей вырос в 1,5 раза и достиг 767 млн строк в базах данных. Параллельно с 30 мая 2025 года вступили в силу новые штрафы за утечку персональных данных — до 15 млн рублей за первичный инцидент и от 1% до 3% совокупной выручки компании за предшествующий год (но не менее 15 млн и не более 500 млн рублей) за повторный (ФЗ-420 от 30.11.2024).

В этой статье — критерии выбора корпоративного менеджера паролей, сравнение моделей развёртывания, обзор российского рынка и пошаговый план внедрения.

Почему привычные методы хранения паролей опасны для бизнеса

Стикер на мониторе, таблица Excel в общем доступе, личный аккаунт в браузере — всё это по-прежнему норма для большинства организаций. Хаотичное управление паролями создаёт три системных уязвимости:

Отсутствие аудита

Когда пароль хранится в голове сотрудника или в личном файле, любое обращение к корпоративному ресурсу остаётся невидимым для организации. Кто входил в систему, когда и с какого устройства — эти вопросы при инциденте останутся без ответа. Расследование начинается с чистого листа: нет логов, нет доказательной базы, нет точки отсчёта.

Невозможность быстро отозвать доступы

При увольнении сотрудника компания, как правило, не располагает полным списком систем, к которым у него был доступ. Ручная смена паролей по всем сервисам занимает дни — и это в лучшем случае, если процедура вообще формализована. В худшем — часть доступов остаётся активной неделями. За это время бывший сотрудник сохраняет техническую возможность войти в CRM, скопировать клиентскую базу или выгрузить внутреннюю документацию. Организационные меры здесь не работают: человек уже за периметром, а рычагов воздействия нет.

Зависимость от дисциплины конкретного человека

Парольная безопасность компании не может держаться на сознательности каждого отдельного сотрудника — это заведомо ненадёжная конструкция. Один человек с предсказуемым паролем, повторно используемой комбинацией или записанными на стикере учётными данными создаёт уязвимость, которая распространяется далеко за пределы его рабочего места. Без централизованной политики паролей уровень защиты всей организации определяется её самым беспечным звеном.

Как это происходит на практике

Вот реалистичный сценарий, который разворачивается регулярно. Менеджер по продажам уходит к конкуренту. Пароль от CRM он помнит наизусть, ведь его никто не менял полгода. Через три недели служба безопасности замечает аномальные выгрузки клиентской базы. К этому моменту данные уже у конкурента. Компания теряет клиентов, тратит деньги на расследование и рискует штрафом по ФЗ-420 — если в базе были персональные данные.

По данным Verizon DBIR 2024, использование украденных учетных данных фигурировало почти в трети (31%) всех утечек за последние 10 лет. Это стабильно лидирующий вектор атак. Проблема не новая, но решаемая.

Что такое корпоративный менеджер паролей и какие задачи он решает

Прежде чем выбирать решение, важно разграничить два понятия, которые часто путают:

- Личный менеджер паролей — это инструмент для одного человека. Сервис может быть встроен в браузер, иметь мобильное приложение или десктопную версию. Он хранит ваши пароли, автоматически заполняет формы и генерирует новые комбинации. Удобно, но к корпоративной безопасности отношения не имеет.

- Корпоративный менеджер паролей — это централизованная система управления доступами всей организации. Администратор видит, кто к чему имеет доступ, может мгновенно отозвать права, настроить разграничение по ролям и отделам, получить полный журнал действий. Это комплексный элемент системы информационной безопасности.

Ключевые функции менеджера паролей для бизнеса

- Архитектура нулевого разглашения (Zero-knowledge). Учетные данные шифруются на устройстве пользователя и при передаче по стандартам AES-256 или ГОСТ. Провайдер решения и системные администраторы не имеют доступа к данным в открытом виде

- Ролевая модель доступа (RBAC). Гранулярные настройки прав гарантируют, что сотрудники получают доступ только к тем паролям, которые нужны для их работы. Бухгалтерия работает с финансовыми системами, DevOps-инженеры управляют секретами инфраструктуры.

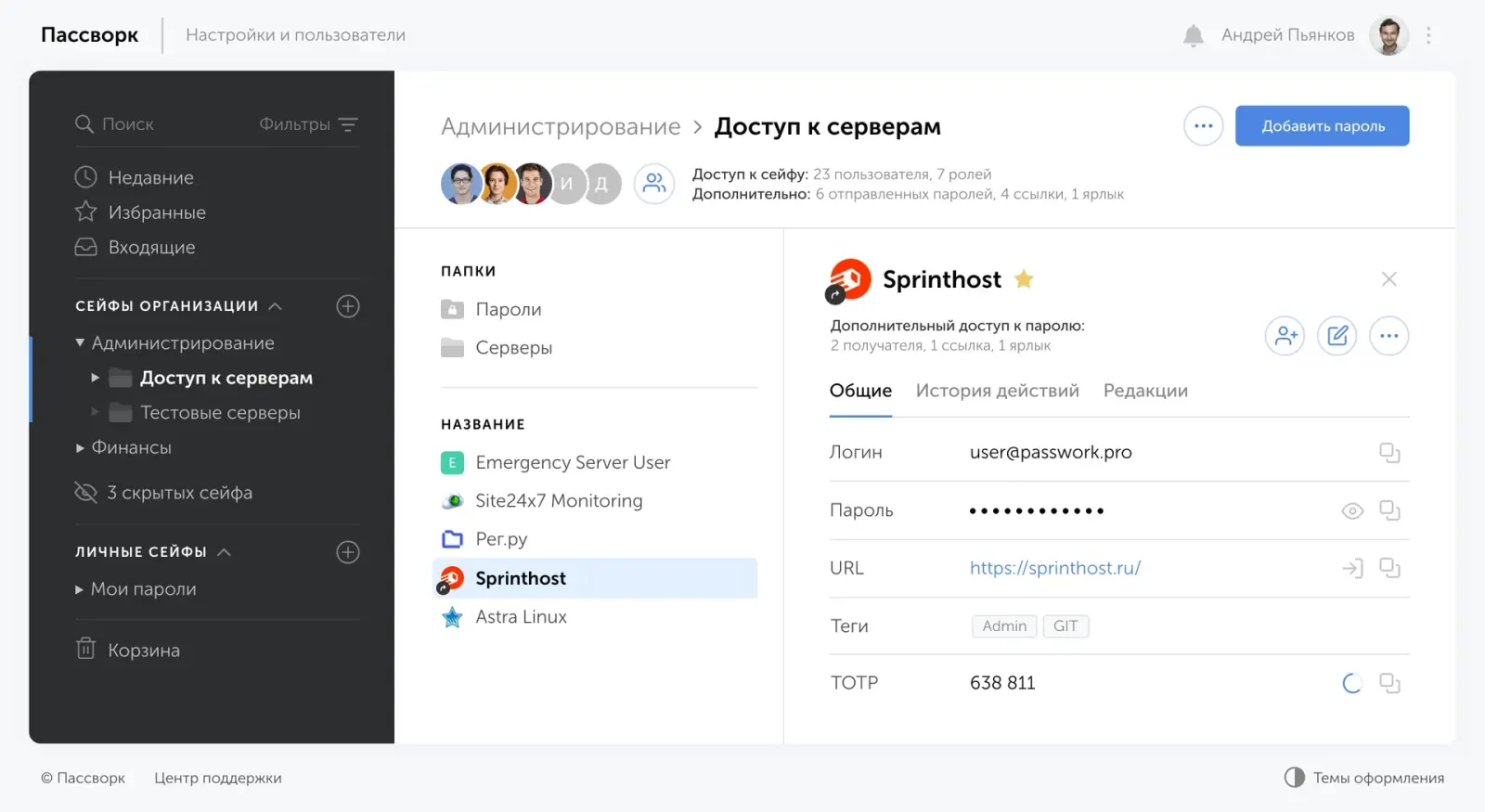

- Подробный журнал аудита. Система непрерывно фиксирует все действия с учетными данными. Вы точно знаете, кто, когда и с какого IP-адреса обращался к конкретному паролю.

- Автоматизированные парольные политики. Встроенный генератор обеспечивает соблюдение требований к сложности паролей во всей компании. Это исключает использование слабых или скомпрометированных комбинаций.

- Интеграция с корпоративными каталогами. Нативная поддержка Active Directory, LDAP и SSO-провайдеров обеспечивает бесшовную синхронизацию пользователей и централизованную аутентификацию.

- Многофакторная аутентификация (MFA). Дополнительный уровень безопасности защищает доступ к хранилищу. Система поддерживает стандартные TOTP-приложения, аппаратные ключи и корпоративные MFA-решения.

- Безопасная командная работа с доступами. Команды могут совместно использовать корпоративные аккаунты без прямого раскрытия паролей. Вы сохраняете полный контроль над тем, кто может просматривать или применять учетные данные.

Бизнес-выгоды, которые можно измерить

Снижение риска утечек — очевидное следствие. Но есть и менее заметные эффекты. ИТ-специалисты тратят меньше времени на рутинные задачи: сброс паролей, ручную передачу доступов, разбор инцидентов. Онбординг нового сотрудника занимает минуты, все нужные доступы выдаются централизованно. Офбординг увольняющегося тоже: один клик, и все его доступы заблокированы.

Локальное развёртывание vs. облако: что выбрать для корпоративной безопасности

Выбор модели развёртывания, облачной или локальной, зависит от разных контекстов.

| Параметр | Облачное решение | Коробочное |

|---|---|---|

| Контроль над данными | Данные на серверах провайдера | Данные на серверах компании |

| Зависимость от интернета | Требуется постоянное подключение | Работает в изолированной сети |

| Соответствие требованиям РФ | Сложнее выполнить требования о локализации | Полное соответствие 152-ФЗ |

| Стоимость | Ниже на старте, выше в долгосрочной перспективе | Выше на старте, ниже при масштабировании |

| Подходит для | МСБ, стартапы | Крупный бизнес, госсектор, финтех |

Облачные решения удобны для небольших команд, которым важна скорость запуска и минимальные первоначальные затраты. Но у них есть структурное ограничение: данные физически находятся на серверах стороннего провайдера. Для компаний, работающих с персональными данными граждан РФ, это означает дополнительные юридические риски — требование о локализации данных на территории России (ст. 18.1 152-ФЗ) выполнить сложнее.

Для компаний с повышенными требованиями к безопасности развёртывание на собственном сервере — это требование информационной безопасности. Речь о финансовых организациях, госструктурах, операторах критической информационной инфраструктуры, компаниях, участвующих в государственных закупках. Данные остаются на собственных серверах, система работает в изолированном контуре без выхода в интернет, а соответствие 152-ФЗ обеспечивается архитектурно, а не на уровне договора с провайдером.

7 ключевых критериев выбора корпоративного менеджера паролей

Среди десятков решений на рынке легко потеряться в маркетинговых описаниях. Вот семь технических требований, которым должен соответствовать надежный менеджер паролей для бизнеса.

1. Изолированная модель развертывания

Можно ли установить решение на собственные серверы? Поддерживается ли развёртывание в изолированном контуре? Для компаний с чувствительными данными ответы на эти вопросы определяют всё остальное. Система должна стабильно работать в закрытом контуре без постоянного подключения к интернету.

2. Стандарты шифрования и безопасность

Какой алгоритм шифрования используется для хранения данных? AES-256 — международный стандарт, ГОСТ Р 34.12-2015 — требование для ряда российских регуляторов. Обязательна поддержка двухфакторной аутентификации (2FA). Зрелость продукта подтверждается регулярными независимыми аудитами безопасности и публичными программами Bug Bounty.

3. Интеграция с корпоративной инфраструктурой

Поддерживается ли синхронизация с Active Directory и LDAP? Централизованное управление пользователями требует нативной синхронизации с Active Directory, LDAP и поддержки SSO. Для автоматизации процессов и работы DevOps-команд необходим полнофункциональный API, позволяющий интегрировать менеджер паролей с CI/CD-пайплайнами.

4. Соответствие требованиям регуляторов

Входит ли продукт в Единый реестр российского ПО? Это обязательное условие для закупок по 44-ФЗ и 223-ФЗ. Есть ли лицензии ФСТЭК России на техническую защиту конфиденциальной информации (ТЗКИ) и на средства защиты информации (СЗКИ)? Лицензия ФСБ на работу с криптографией? Без этих документов продукт закрыт для госсектора и многих регулируемых отраслей.

5. Гранулярное управление правами

Система должна обеспечивать гибкое разграничение доступов по ролям, группам и конкретным проектам. Ключевой показатель эффективности — скорость отзыва прав при увольнении сотрудника. Процесс должен занимать несколько минут, гарантируя немедленную блокировку доступа к корпоративным секретам.

6. Аудит и отчётность

Ведётся ли полная история всех действий с паролями: просмотры, копирования, изменения? Можно ли сформировать отчёт по конкретному инциденту? Журнал событий служит главной доказательной базой при расследовании инцидентов. Требуется полная фиксация всех действий с паролями: просмотры, копирования, изменения. Важным дополнением является система автоматических оповещений о слабых, повторяющихся или скомпрометированных учетных данных.

7. Удобство и техническая поддержка

Сложные инструменты безопасности часто саботируются рядовыми сотрудниками. Система обязана предоставлять простой интерфейс для нетехнических специалистов, браузерные расширения для быстрого автозаполнения и мобильные клиенты. Надежность вендора подкрепляется строгим SLA и оперативной реакцией технической поддержки.

Сводная таблица критериев

| Критерий | Что проверить | Почему важно |

|---|---|---|

| Модель развёртывания | Локальное развёртывание, облако, гибрид | Контроль над данными и соответствие 152-ФЗ |

| Шифрование | AES-256, ГОСТ | Защита данных при компрометации сервера |

| Интеграции | AD/LDAP, SSO, API | Снижение операционной нагрузки на ИТ |

| Регуляторные требования | Реестр ПО, ФСТЭК, ФСБ | Допуск к госзакупкам, соответствие нормам |

| Управление доступами | Роли, группы, быстрый офбординг | Контроль над правами в реальном времени |

| Аудит | Журнал действий, отчёты, алерты | Расследование инцидентов, соответствие требованиям регуляторов |

| Удобство | Интерфейс, расширения, мобайл, поддержка | Реальное использование сотрудниками |

Пассворк: комплексная защита паролей и секретов

Пассворк — комплексное решение для безопасного управления паролями и секретами. Сервис упрощает совместную работу с конфиденциальными данными и разрабатывается с учётом растущих потребностей российского бизнеса, госкомпаний и современных ИТ-команд.

- Регуляторное соответствие. Пассворк имеет действующие лицензии ФСТЭК России на техническую защиту конфиденциальной информации (ТЗКИ) и на средства защиты информации (СЗКИ), а также лицензию ФСБ на деятельность в области криптографической защиты. Продукт включён в Единый реестр российского ПО и имеет государственную аккредитацию в реестре ИТ-компаний. Для участия в государственных закупках по 44-ФЗ и 223-ФЗ этот набор документов — необходимое условие.

- Независимая проверка безопасности. Безопасность Пассворка верифицируют 30 000 независимых экспертов на платформе Standoff Bug Bounty. Это программа вознаграждения за найденные уязвимости, один из наиболее честных способов подтвердить реальный уровень защиты продукта.

- Реальные внедрения в крупном бизнесе. Среди клиентов — МТС Банк, который внедрил Пассворк для централизованного управления паролями и повышения уровня безопасности, Nexign — один из крупнейших российских разработчиков телеком-решений.

- Признание рынка. В 2025 году Пассворк стал победителем премии ComNews Awards в категории «Лучшее решение для работы с паролями в компании», в 2026 — получил «ТБ Премию 2026», эксперты признали продукт надёжным корпоративным решением для безопасного хранения и управления секретами.

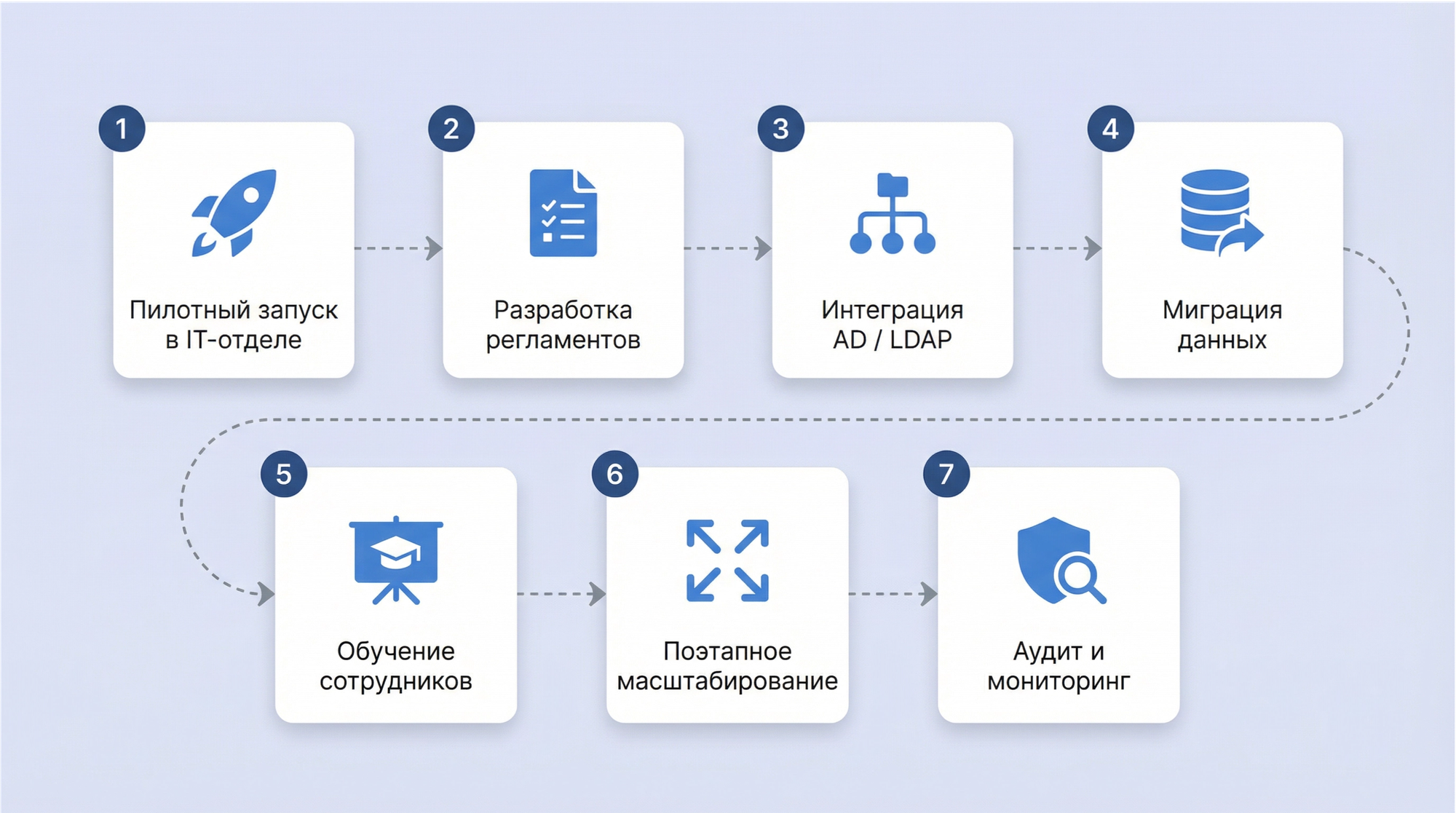

Как внедрить менеджер паролей: пошаговый план

Типичное возражение: «Это долго и сложно». На практике это не так. Развёртывание Пассворка занимает несколько часов, а полноценное внедрение в компании на 100–200 человек занимает 1–2 дня.

Шаг 1. Пилотный запуск в IT-отделе

Тестирование продукта стоит начинать с технической команды. Профильные специалисты смогут объективно оценить интеграцию с AD/LDAP, возможности API и архитектуру ролевой модели доступов. Для проведения пилота оптимально использовать бесплатный пробный период Пассворка.

Шаг 2. Разработка внутренних регламентов

Перед масштабированием системы необходимо утвердить правила работы. Требуется определить администраторов сейфов, логику структуры папок, парольные политики (длина, сложность, срок ротации) и процессы онбординга и офбординга. Наличие задокументированного регламента гарантирует эффективное использование инструмента.

Шаг 3. Интеграция с AD/LDAP и настройка инфраструктуры

Синхронизация с Active Directory или LDAP автоматизирует управление жизненным циклом учетных записей. Профили новых сотрудников создаются в системе автоматически, а доступы уволенных блокируются моментально. На этом же этапе настраивается резервное копирование и параметры сети.

Шаг 4. Миграция существующих данных

Пустой менеджер паролей не приносит пользы. До массового приглашения пользователей необходимо импортировать накопленные учётные данные из таблиц, браузеров, KeePass или других систем. Пассворк поддерживает массовый импорт через CSV, JSON и XML-файлы, что позволяет перенести корпоративную базу за несколько минут.

Шаг 5. Базовое обучение сотрудников

Практика показывает, что короткие видеоинструкции или небольшие воркшопы значительно снижают количество обращений в первую линию поддержки на этапе развертывания. Главная задача ИТ-отдела здесь — продемонстрировать сотрудникам личную выгоду от продукта: автоматизацию рутинного ввода данных и отсутствие необходимости запоминать десятки сложных паролей.

Шаг 6. Поэтапное масштабирование

После успешного пилота и отладки процессов начинается подключение остальных подразделений. В первую очередь система развертывается для отделов, работающих с критически важной и чувствительной информацией: бухгалтерии, юридического департамента и HR-службы.

Шаг 7. Аудит и мониторинг безопасности

Внедрение не заканчивается на выдаче доступов. Администраторам необходимо регулярно отслеживать уровень защищенности инфраструктуры. Встроенная панель безопасности Пассворка и журнал действий позволяют анализировать сложность используемых паролей, выявлять скомпрометированные данные и контролировать действия пользователей.

Заключение

В условиях кратного роста инцидентов и введения оборотных штрафов за утечки данных (ФЗ-420) хаотичное хранение доступов превращается в критическую уязвимость. Использование электронных таблиц, личных браузеров или мессенджеров лишает компанию базового инструмента защиты — контроля над собственной инфраструктурой.

Внедрение специализированного менеджера паролей переводит информационную безопасность из состояния зависимости от человеческого фактора в автоматизированный процесс. Локальное развертывание (On-Premise) гарантирует удержание критичных данных строго внутри корпоративного контура. При этом нативная интеграция с каталогами пользователей (AD/LDAP) снимает с ИТ-отдела рутинную нагрузку по выдаче и отзыву прав.

Пассворк решает комплексную задачу защиты корпоративных секретов, объединяя архитектурную надёжность с полным соответствием требованиям российских регуляторов. Система позволяет выстроить строгую ролевую модель доступов, обеспечить прозрачный аудит действий каждого сотрудника и исключить риски при офбординге.

Переход на централизованное управление учетными данными — необходимый этап зрелости ИТ-инфраструктуры. Оптимальный способ оценить эффективность решения — запустить пилотный проект внутри технического подразделения. Разверните тестовую версию Пассворка в вашем контуре, проверьте интеграцию с текущими системами и убедитесь на практике, как инструмент возвращает бизнесу полный контроль над корпоративными доступами.

Часто задаваемые вопросы

Чем корпоративный менеджер паролей отличается от личного?

Личный менеджер паролей — локальный инструмент одного пользователя для безопасного хранения учётных данных и автозаполнения форм.

Корпоративный менеджер паролей — централизованная система управления доступами всей компании. Она включает ролевую модель разграничения прав, непрерывный аудит событий, интеграцию с ИТ-инфраструктурой (AD/LDAP) и механизм мгновенного отзыва доступов.

Что лучше — облачный или локальный менеджер паролей для бизнеса?

Зависит от требований к безопасности и регуляторного контекста. Облако удобно для небольших команд без строгих требований к локализации данных. Локальное развёртывание подходит компаниям, которые работают с персональными данными, государственными заказами или критической инфраструктурой. Для большинства российских компаний среднего и крупного бизнеса данные предпочтительнее хранить на собственных серверах, чтобы обеспечить соответствие 152-ФЗ.

Как безопасно отозвать доступы при увольнении сотрудника?

С корпоративным менеджером паролей ИТ-офбординг занимает несколько секунд. При интеграции с AD/LDAP достаточно заблокировать учетную запись в корпоративном каталоге — доступ ко всем рабочим паролям и инфраструктурным секретам отзывается автоматически.

Без централизованного инструмента ручной поиск доступов растягивается на дни и неизбежно оставляет слепые зоны. Пассворк дополнительно формирует список паролей, которые успел просмотреть уходящий сотрудник. Это позволяет службе безопасности точечно и быстро обновить скомпрометированные данные.

Что будет, если в компании произойдёт утечка паролей?

Последствия зависят от систем, к которым злоумышленники получили доступ. Утечка паролей от баз с персональными данными грозит компании штрафами по ФЗ-420 — от 3 до 15 млн рублей за первый инцидент и оборотными санкциями за повторный. Дополнительный ущерб включает остановку бизнес-процессов, затраты на техническое расследование и отток клиентов.

Менеджер паролей не нужен в небольшой компании. Это правда?

Нет. Киберугрозы не масштабируются пропорционально размеру компании, и малый бизнес страдает чаще из-за отсутствия выделенных ИБ-специалистов. Утечка доступов к CRM или корпоративной почте критична для организации любого размера. Стоимость лицензий Пассворка гибко адаптируется под размер команды, делая защиту корпоративного уровня доступной даже для небольших отделов.

Сложно ли внедрить корпоративный менеджер паролей?

Развертывание Пассворка на сервере занимает несколько часов. Полный цикл внедрения для компании на 100–200 человек — включая настройку AD/LDAP, миграцию данных и базовое обучение — требует 1–2 рабочих дней. Наша техническая поддержка сопровождает вас на каждом этапе. Вы можете оценить реальные трудозатраты с помощью бесплатного пробного периода.