Март 2026 года стал насыщенным периодом для специалистов по информационной безопасности. Первые реальные оборотные штрафы за утечки персональных данных. Критическая уязвимость в мессенджере с CVSS 9.8. Вирус-шифровальщик, переведший крупный европейский порт на бумажный документооборот. Новые требования ФСТЭК и КИИ, вступившие в силу.

Рассмотрим ключевые инциденты месяца, новые законодательные требования и конкретные шаги по защите корпоративных доступов.

Главные угрозы марта: мессенджеры и IoT

Общий тренд месяца — хакеры всё реже атакуют напрямую. Вместо этого они ищут слабые звенья: мессенджеры сотрудников, инструменты разработки, подключённые IoT-устройства, цепочку поставок и посредников с менее зрелой защитой. Три инцидента марта наглядно показывают, как это работает.

0-day в Telegram: почему мессенджеры — худшее место для паролей

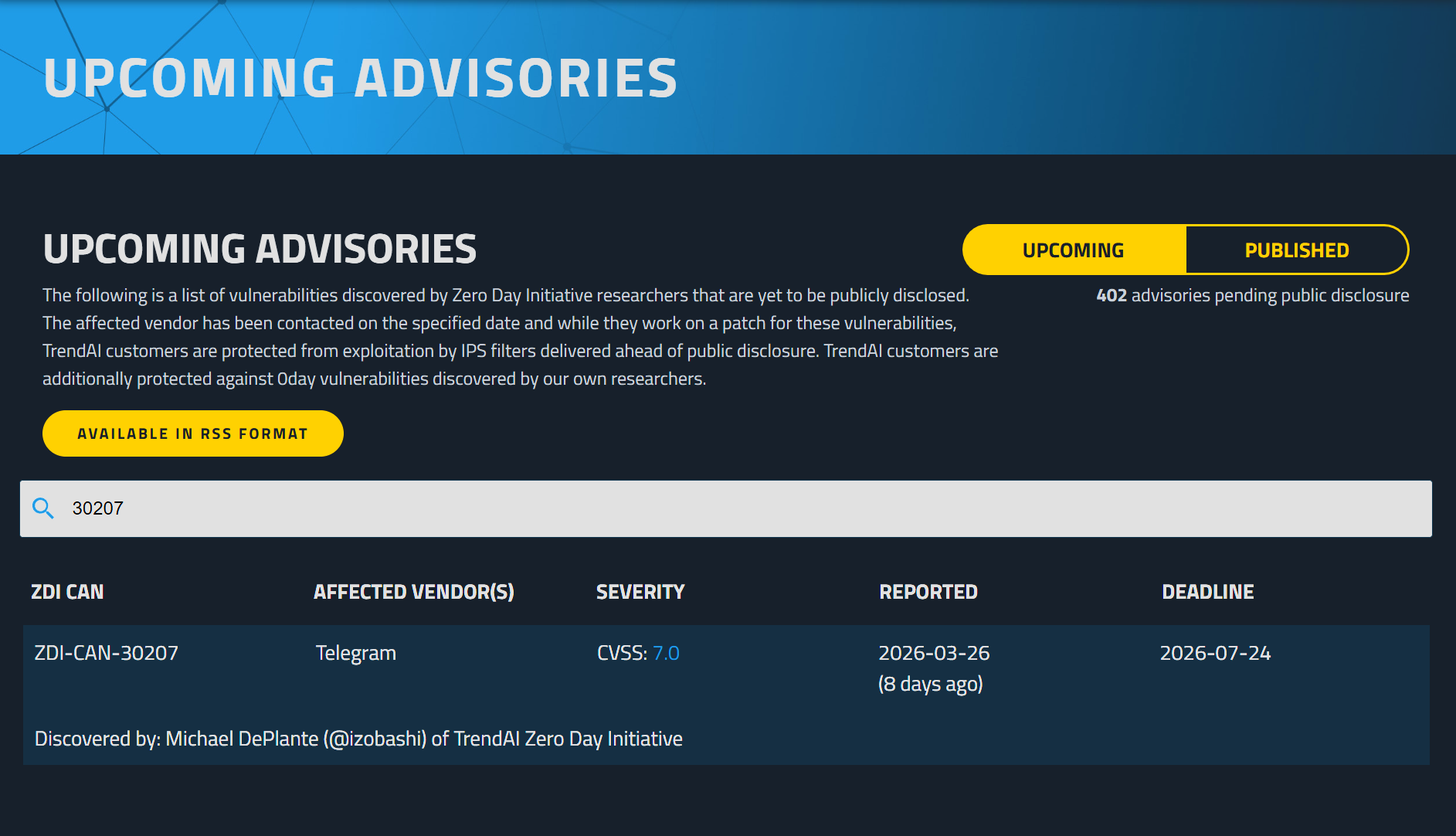

В конце марта специалист по информационной безопасности Майкл Деплант (проект Zero Day Initiative) зарегистрировал уязвимость ZDI-CAN-30207 в Telegram с оценкой CVSS 9.8, которая впоследствии была скорректирована до CVSS 7.0.

Уязвимость передана вендору по процедуре ответственного раскрытия: Telegram официально уведомлён 26 марта 2026 года и получил срок до 24 июля 2026 года на выпуск исправления. Если к дедлайну патч не выйдет — технические детали будут опубликованы в открытом доступе вне зависимости от позиции компании. Это стандартная практика ZDI: она создаёт давление на вендора и защищает пользователей от бесконечного замалчивания проблемы.

Telegram существование уязвимости отрицает:

«Уязвимости не существует. Исследователь ошибочно утверждает, что стикер Telegram может служить вектором атаки, полностью игнорируя тот факт, что все стикеры, загружаемые в Telegram, проходят валидацию на серверах компании, прежде чем приложение их воспроизводит»

Независимо от исхода, сам факт регистрации критической уязвимости в мессенджере, встроенном в рабочую инфраструктуру тысяч компаний, — повод пересмотреть, что именно там хранится.

Речь о zero-click-уязвимости: ошибке, позволяющей выполнить вредоносный код на устройстве жертвы без каких-либо её действий — устройство автоматически обрабатывает входящие данные (сообщение, файл, стикер). Пользователь ничего не нажимает. Код уже выполняется.

Для бизнеса это означает следующее. Мессенджеры давно стали частью рабочей инфраструктуры: сотрудники обсуждают проекты, пересылают документы и (что критично) делятся паролями, SSH-ключами и токенами доступа. Компрометация одного аккаунта через подобную уязвимость открывает атакующим путь ко всей внутренней инфраструктуре.

Пароль, отправленный в чат год назад, по-прежнему там — в истории переписки, на серверах, в бэкапах устройств. Уязвимость в приложении открывает доступ ко всем данным сразу.

Атака на CI/CD через Trivy

В марте 2026 года группировка TeamPCP провела масштабную атаку на цепочку поставок, отправной точкой которой стал популярный сканер уязвимостей Trivy от Aqua Security. Атака оказалась каскадной: скомпрометировав один инструмент, злоумышленники последовательно проникли в экосистему смежных проектов. Инцидент получил идентификатор CVE-2026-33634 с оценкой 9,4 балла по шкале CVSS.

Как это работало

1. Trivy — точка входа

19 марта TeamPCP воспользовалась некорректно настроенным GitHub Actions workflow в репозитории Trivy. Злоумышленники похитили CI/CD-секреты, удалили доверенные теги и подменили бинарные файлы начиная с версии v0.69.4. В скомпрометированные артефакты был встроен инфостилер, собирающий переменные окружения, облачные токены и SSH-ключи прямо в процессе сборки.

2. Checkmarx — расширение плацдарма

23 марта, используя уже похищенные CI/CD-секреты, TeamPCP скомпрометировала GitHub Actions двух репозиториев Checkmarx: ast-github-action и kics-github-action. Любой репозиторий, вызывавший эти воркфлоу в период атаки, незаметно для себя выполнял вредоносный код и передавал секреты, переменные окружения и токены.

3. LiteLLM — удар по AI-инфраструктуре

24 марта атака достигла LiteLLM — популярного LLM API-прокси с ~97 млн загрузок. Злоумышленники скомпрометировали GitHub-аккаунт сооснователя проекта Криша Дхолакиа и опубликовали отравленные PyPI-пакеты версий 1.82.7 и 1.82.8.

Почему это важно

Атака наглядно демонстрирует принцип домино в цепочке поставок: инструменты безопасности — Trivy и Checkmarx — сами стали вектором атаки. Доверие к CI/CD-инфраструктуре оказалось использовано против тех, кто на неё полагался.

IoT-уязвимости и шифровальщики

Параллельно произошли ещё два примечательных инцидента:

Уязвимость в ZenCount

В отечественных видеосчётчиках посетителей ZenCount обнаружена критическая уязвимость, предоставляющая удалённый доступ к данным камер. Проблема оставалась незакрытой более 160 дней. Для ритейла и коммерческой недвижимости это прямой риск слежки и утечки видеоинформации.

Атака на порт Виго

Вирус-вымогатель парализовал ИТ-инфраструктуру одного из крупнейших портов Испании. Руководство было вынуждено отключить серверы и перейти на бумажный документооборот. Наглядная иллюстрация последствий, когда шифровальщик добирается до критически важных систем.

Новые регуляторные требования

Государство перешло от предупреждений к конкретным действиям. Для бизнеса это означает, что ИБ-инциденты теперь несут и репутационные, и прямые финансовые последствия.

Первые оборотные штрафы за утечки

Арбитражные суды начали выносить решения по новым частям статьи 13.11 КоАП РФ. За масштабные утечки баз данных компаниям грозят многомиллионные, а в ряде случаев оборотные штрафы. Суды сохраняют право снижать размер санкций для микропредприятий, однако прецеденты уже созданы.

Утечка клиентской базы из-за скомпрометированного пароля администратора может обойтись бизнесу в существенную долю годовой выручки. Это меняет экономику ИБ: стоимость инцидента теперь измеряется не только часами простоя.

Поправки в ФЗ-187 (КИИ)

С 1 марта вступили в силу поправки: субъектом критической информационной инфраструктуры может быть только российское юридическое лицо под контролем граждан РФ. Формируются новые реестры доверенного программного обеспечения. Для значимых объектов КИИ ориентир по завершению перехода — 1 января 2028 года с возможностью продления до 2030 года.

Приказ ФСТЭК №117

Новый приказ заменил Приказ №17, действовавший с 2013 года. Сфера действия расширена: требования теперь распространяются не только на государственные информационные системы, но и на все информационные системы госорганов, унитарных предприятий и муниципальных образований. Ужесточены требования к инфраструктуре, виртуализации, аутентификации, мониторингу угроз и работе с подрядчиками.

Для операторов ГИС это означает необходимость пересмотра моделей угроз и архитектуры защиты — не в перспективе, а сейчас.

Законопроект о регулировании ИИ

Минцифры вынесло на обсуждение проект закона, обязывающего модели искусственного интеллекта проходить проверки безопасности в ФСБ и ФСТЭК. Для разработчиков ИИ-решений это означает, что уйдёт больше ресурсов на соблюдение новых требований регуляторов.

Как защитить корпоративные доступы

Большинство инцидентов марта объединяет одно: точкой входа стали скомпрометированные учётные данные. Токен в переменной окружения и пароль в истории чата. Вот конкретные шаги, которые снижают этот риск.

1. Уберите пароли из небезопасных ресурсов

Украденный токен, перехваченный пароль, скомпрометированная учётная запись подрядчика — всё это ключи, которые открывают хакерам двери во внутреннюю инфраструктуру.

2. Внедрите ролевую модель доступа

Стажёр не должен иметь права администратора. Уволенный сотрудник должен терять все доступы в ту же минуту, когда его учётная запись блокируется. Менеджер паролей, интегрированный с Active Directory и LDAP, позволяет автоматизировать выдачу и отзыв прав на основе ролей (RBAC) — без ручных операций и человеческого фактора.

3. Переходите на локальное развёртывание

Развёртывание ИБ-решений на собственных серверах гарантирует, что зашифрованные данные не покинут контролируемый периметр. Для субъектов КИИ это фактическая необходимость для соответствия обновлённому законодательству.

4. Контролируйте доступы подрядчиков

Атаки через цепочку поставок показывают: злоумышленники часто проникают в сеть через менее защищённых партнёров. Выдавайте внешним специалистам только временные доступы к конкретным системам. Логируйте все действия.

5. Проведите аудит текущих доступов

Проверьте: кто имеет доступ к критическим системам, нет ли забытых учётных записей бывших сотрудников, хранятся ли где-то пароли в открытом виде — в таблицах, мессенджерах, конфигурационных файлах. Журнал аудита в корпоративном менеджере паролей показывает полную историю: кто, когда и к чему обращался.

Выводы

Март 2026 года обозначил несколько устойчивых тенденций. Штрафы за утечки перешли из теории в практику — прецеденты созданы. Регуляторные требования ужесточились сразу по нескольким направлениям: КИИ, ГИС, ИИ. Векторы атак расширились: под ударом оказались мессенджеры, инструменты DevOps и IoT-устройства.

Сложность угроз растёт, но причина большинства инцидентов остаётся прежней: неконтролируемые учётные данные. Понимание того, кто имеет доступ, к чему и на каких условиях, — это основа, без которой любые технические меры защиты работают вполсилы.