Что изменилось в кибератаках за последний год — и почему привычные меры защиты больше не работают? Компании продолжают инвестировать в антивирусы, файрволы и обучение сотрудников. Но атаки становятся разрушительнее, а не реже. Хакеры уже не просто крадут данные — они уничтожают инфраструктуру, шифруют резервные копии и парализуют работу на недели.

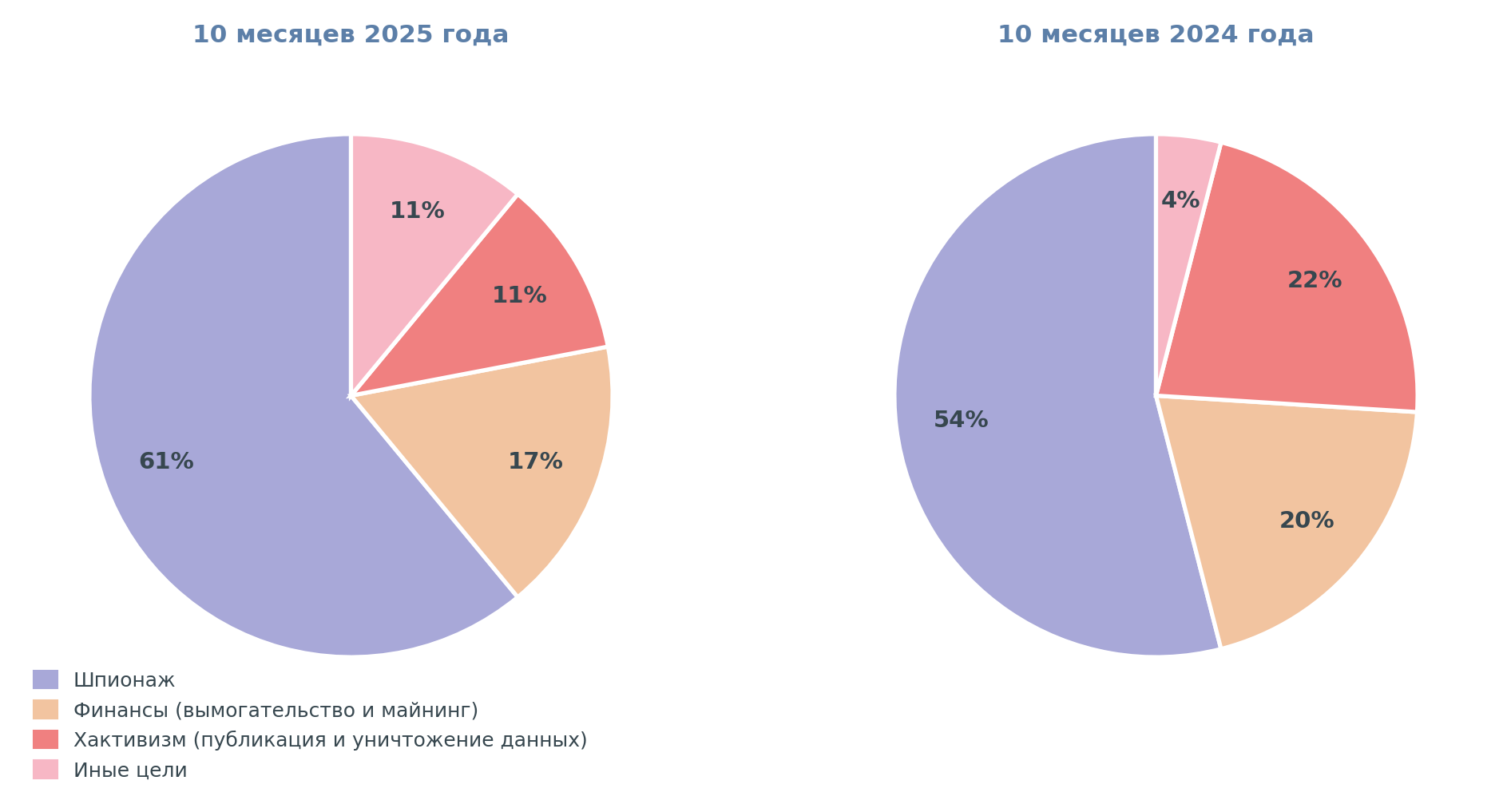

В 2025 году от массовых веерных рассылок злоумышленники перешли к точечным операциям по уничтожению. Около 76% атак на российские компании в 2025 году сопровождались деструктивными действиями, например, шифрованием данных и удалением информации. Атаки стали точнее и дороже. Цель сместилась от кражи данных к уничтожению инфраструктуры, что принципиально меняет логику построения защиты для компаний.

В этой статье разберём, как изменился ландшафт киберугроз, ключевые векторы проникновения, наиболее уязвимые отрасли и практические меры защиты, которые помогают компаниям снизить риск разрушительных инцидентов.

Главное

- Цель атак сменилась — хакеры уничтожают инфраструктуру, а не просто крадут данные. Подавляющая часть инцидентов в 2025 году включали шифрование, уничтожение данных или вывод систем из строя.

- APT-группировок стало вдвое больше — профессиональные группировки месяцами остаются незамеченными внутри сети, изучают инфраструктуру и готовят максимально разрушительный удар.

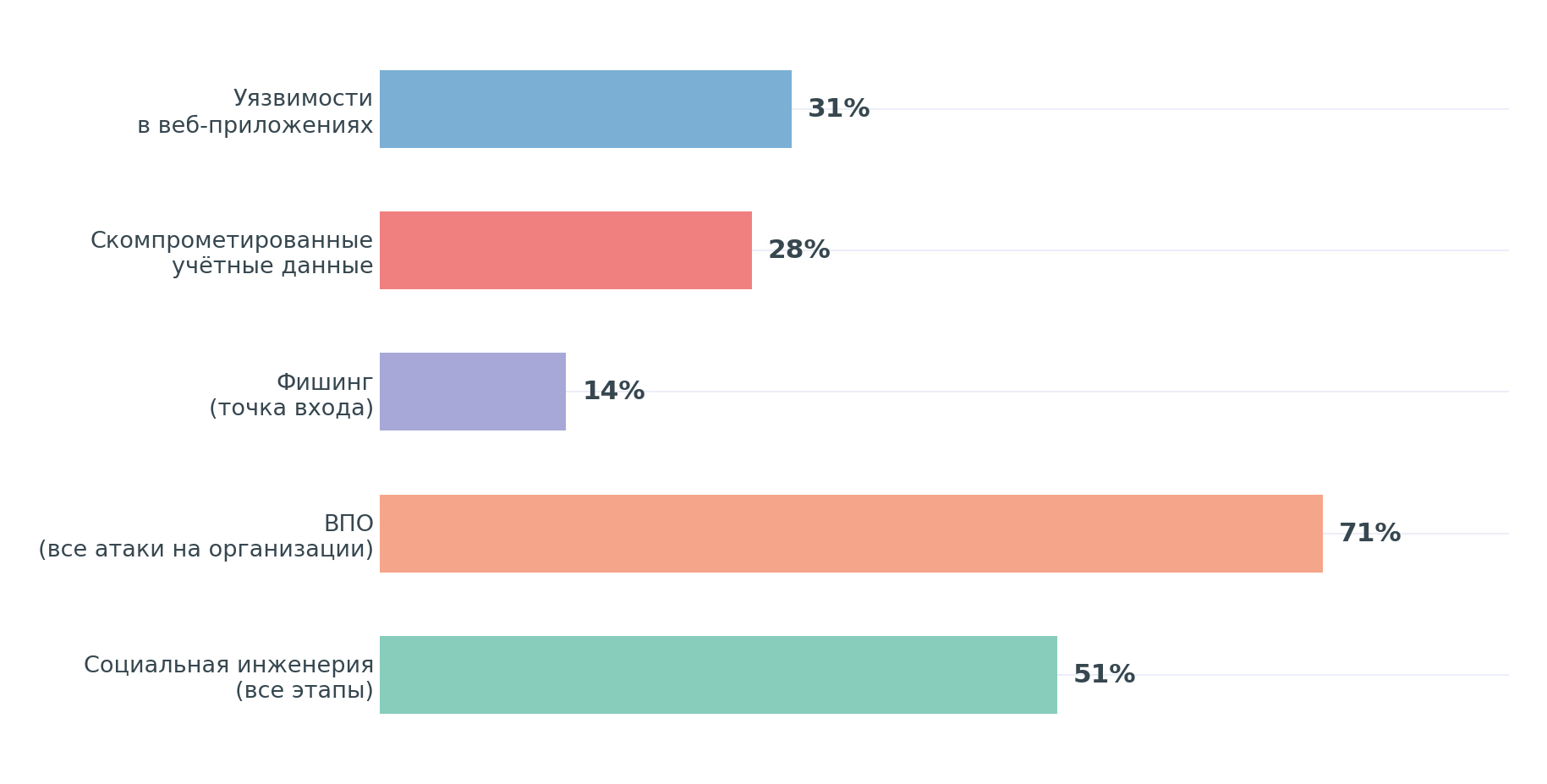

- Главные векторы входа не изменились — уязвимости в веб-приложениях (31% атак), скомпрометированные учётные данные, фишинг и атаки через подрядчиков.

- Регулирование ужесточилось — поправки к 152-ФЗ и изменения в КоАП РФ (Федеральный закон № 420-ФЗ от 30.11.2024) ввели оборотные штрафы до 3% годовой выручки (минимальная сумма такого штрафа составляет 20 млн рублей, а максимальная — 500 млн рублей). Утечка данных — прямой финансовый риск.

- Управление паролями закрывает один из самых распространённых векторов — MFA и корпоративный менеджер паролей исключают вход по украденным и повторно используемым паролям.

Как изменилось число атак

Динамика в России

Российские организации в 2025 году столкнулись с беспрецедентным давлением. Число профессиональных хакерских группировок, атакующих бизнес, выросло вдвое. Если в 2024 году фиксировались единичные APT-кампании, то к концу 2025-го выявили не менее 18 активных группировок.

Показательна динамика заражений вредоносным ПО: в октябре 2025 года среднее число срабатываний на вредоносное ПО на одну компанию достигло 99 — рост в 2,5 раза за год.

Меняется и характер угроз: 76% критических инцидентов включали шифрование без возможности восстановления, вайпинг (полное удаление данных), вывод из строя систем управления. Дефейсы (изменение внешнего вида сайта) и демонстративные акции уходят в прошлое — атакующие перешли к стратегии максимального экономического и физического ущерба.

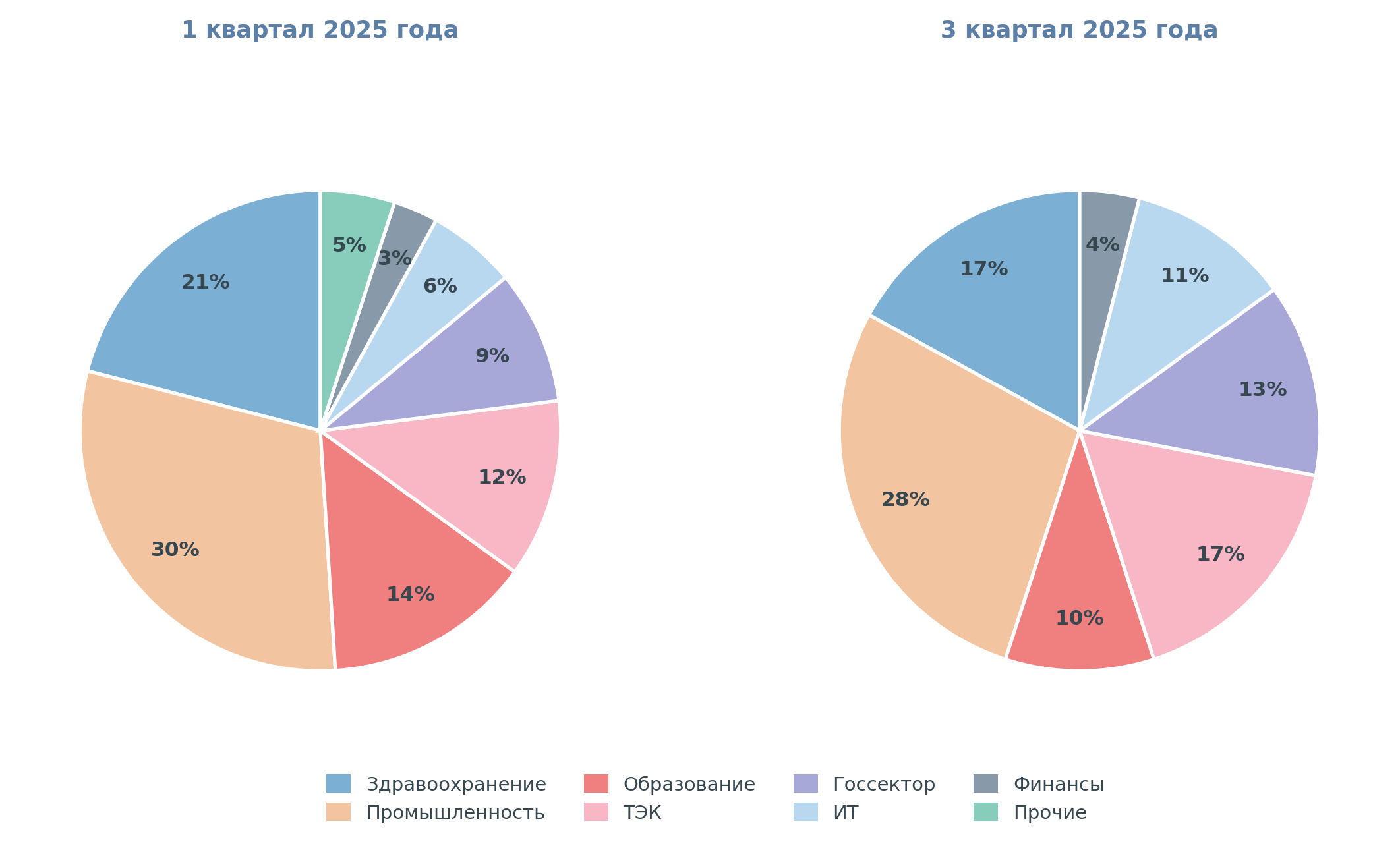

Согласно исследованию центра исследования киберугроз Solar 4RAYS, промышленность и топливно-энергетический комплекс атакуют ради физического ущерба через автоматизированные системы управления технологическими процессами (АСУ ТП). Сфера медицины остаётся уязвимой из-за устаревшего оборудования и критичности простоя.

Мировой контекст

Глобальная картина подтверждает тренд. По данным 2025 Official Cybercrime Report компании Cybersecurity Ventures, совокупный ущерб от киберпреступности в 2025 году достигнет $10,5 трлн. Для сравнения, это превышает ВВП большинства стран мира.

Вредоносное ПО применялось в 71% атак на организации, социальная инженерия — в 51%. Эти векторы работают в связке, усиливая друг друга. По данным Verizon DBIR 2025, «человеческий фактор» присутствует в 60% всех утечек данных. Тем временем база уязвимостей CVE к концу 2025 года превысила 308 000 записей — только за год добавлено рекордные 48 185 новых CVE, что на 20% больше, чем в 2024 году. Темп обнаружения новых уязвимостей опережает возможности их устранения в большинстве компаний.

Для бизнеса это означает смену приоритетов. Речь о непрерывности работы компании: один инцидент сегодня может привести к остановке процессов, срыву операций и прямым финансовым потерям.

Главные уязвимости

База знаний тактик и техник хакеров MITRE выделяет три неизменные ключевые уязвимости, на которые пока не влияет развитие технологий:

- CWE-79 (XSS). Внедрение скриптов. Используется для кражи сессий и перенаправления на фишинг.

- CWE-89 (SQL-инъекция). Позволяет читать и менять базы данных. Автоматизируется инструментами типа sqlmap.

- CWE-352 (CSRF). Подделка межсайтовых запросов, заставляющая браузер жертвы выполнять действия без её ведома.

Эти уязвимости массово эксплуатируются не потому, что они сложные, а потому что они распространены: их легко находят автоматические сканеры, и они часто остаются в системах из-за технического долга.

В 2025 году зафиксировали волну критических уязвимостей в сетевом оборудовании и системах удалённого доступа. Такие уязвимости дают атакующему быстрый доступ во внутреннюю сеть без необходимости взламывать отдельные сервисы.

Ключевой вывод для бизнеса: важна приоритизация устранения уязвимостей на основе риска эксплуатации. Критичны CVE, которые уже активно эксплуатируются в атаках и дают прямой доступ к инфраструктуре. Без приоритизации ИТ-команда тратит время на малозначимые риски, пока реально эксплуатируемые уязвимости остаются открытыми.

Топ векторов атак в 2025 году

Уязвимости в веб-приложениях

Веб-приложения остаются главной точкой входа — 31% всех успешных атак начинаются здесь. Периметр компании постоянно расширяется: выходят обновления, появляются новые сервисы, API и интеграции. Безопасность не всегда успевает за скоростью разработки. Уязвимости типа XSS, SQL-инъекции и CSRF присутствуют в большинстве корпоративных приложений.

Серьёзную проблему создаёт технический долг. Приложения, разработанные более пяти лет назад и не проходившие регулярный аудит безопасности, часто содержат известные уязвимости. Автоматические сканеры находят такие системы за считанные минуты.

Скомпрометированные учётные данные

Второй по частоте вектор — использование украденных или подобранных учётных данных. Механизм отлажен: стилеры собирают пароли, данные попадают на теневые рынки, а затем используются для входа в корпоративные системы.

Проблему усугубляет повторное использование паролей: один скомпрометированный личный аккаунт сотрудника часто открывает доступ к корпоративным данным. Учётные данные составляют 19% от всего объёма украденной информации.

Фишинг и социальная инженерия

В 2025 году фишинг эволюционировал. Генеративный ИИ позволяет создавать персонализированные письма без ошибок, имитировать стиль общения конкретных людей и генерировать дипфейки голоса для BEC-атак (компрометация деловой переписки) на топ-менеджмент.

Атаки через подрядчиков

Атаки через подрядчиков обходят защиту через доверенные каналы. Атакующий компрометирует поставщика ПО или услуг, а затем использует легитимный доступ для проникновения к целевой жертве. Компания видит соединение от знакомого контрагента и не поднимает тревогу.

Утечки данных в России

В 2025 году зафиксировано 230 публичных утечек из российских компаний. В 64% успешных атак происходит утечка конфиденциальной информации:

- 19% — коммерческая тайна и финансовые данные

- 19% — учётные данные (логины, пароли, токены)

- 18% — персональные данные сотрудников и клиентов

Утечка учётных данных многократно увеличивает ущерб. Скомпрометированные логины и пароли часто используются для дальнейших атак и доступа к другим корпоративным системам.

Профессиональные хакерские группировки

Число APT-группировок (Advanced Persistent Threat), работающих в России, выросло более чем вдвое. Причины роста: геополитика, снижение стоимости инструментов и высокая доходность киберпреступлений.

Доля APT-сработок, указывающих на активность хакерских группировок, в инфраструктурах компаний достигла 35% от всех заражений. Главная черта APT — скрытность. Хакеры изучают сеть, находят бэкапы и готовят атаку так, чтобы нанести максимальный урон. Традиционные подходы защиты ИБ здесь могут не сработать.

Чем дольше злоумышленник остаётся внутри инфраструктуры, тем выше вероятность утечки данных и масштаб ущерба.

Ситуацию осложняет ужесточение регулирования в сфере персональных данных. Поправки к Федеральному закону № 152-ФЗ «О персональных данных» и изменения в КоАП РФ, внесённые Федеральным законом № 420-ФЗ от 30 ноября 2024 года, ввели более строгую ответственность за утечки.

Как защититься от современных атак

Большинство описанных сценариев атак не требуют сложных техник. Они используют базовые слабые места, устаревшие уязвимости, скомпрометированные учётные данные и избыточные права доступа. Это означает, что основную часть рисков можно закрыть организационными и техническими мерами без внушительных инвестиций.

Защита от эксплуатации уязвимостей

Задача: знать уязвимости в ИБ своей компании лучше атакующего.

| Мера | Что даёт |

|---|---|

| WAF (Web Application Firewall) | Блокирует эксплуатацию XSS, SQLi, CSRF на входе |

| Инвентаризация CVE | Выявляет уязвимые библиотеки и фреймворки |

| Приоритизация патчинга | Закрывает уязвимости по риску эксплуатации, а не по CVSS |

| DAST/SAST-тестирование | Находит дыры в коде до релиза |

| SSDLC | Встраивает безопасность в процесс разработки |

Управление учётными данными

Значительная доля атак связана с компрометацией учётных данных. Это один из немногих векторов, который можно практически полностью контролировать при условии, что в компании выстроен централизованный процесс управления доступами.

| Мера | Что даёт |

|---|---|

| MFA (многофакторная аутентификация) | Делает украденный пароль бесполезным |

| Корпоративный менеджер паролей | Исключает слабые и повторяющиеся пароли, обеспечивает безопасный обмен данными |

| UEBA (мониторинг аномалий) | Обнаруживает нестандартное поведение пользователей |

| Аудит привилегированных записей | Убирает несуществующие записи и избыточные права |

Противодействие фишингу

Технические меры снижают риск, но привычки сотрудников меняются только с обучением.

| Мера | Что даёт |

|---|---|

| DMARC / DKIM / SPF | Защищает домен от подделки |

| Фишинговые симуляции | Тренирует сотрудников на практике |

| Фильтрация URL | Блокирует переходы по вредоносным ссылкам |

| Верификация запросов | Защита от BEC-атак через второй канал связи |

Контроль подрядчиков

Доверенные каналы чаще всего самые опасные.

| Мера | Что даёт |

|---|---|

| Аудит доступов подрядчиков | Выявляет забытые права |

| Принцип наименьших привилегий | Ограничивает радиус поражения при взломе партнёра |

| PAM (Privileged Access Management) | Контролирует действия внешних администраторов |

| Сегментация сети | Изолирует зону ответственности подрядчика |

Прогнозы на 2026 год

Тенденции, которые определят ландшафт угроз в ближайшем будущем:

- ИИ-атаки станут нормой. Генеративный ИИ окончательно закрепится как стандартный инструмент для фишинга и написания кода.

- Рост APT-активности. Геополитика продолжит стимулировать атаки на КИИ, промышленность и госсектор.

- Регуляторное давление. Оборотные штрафы заставят бизнес инвестировать в реальную безопасность.

- Атаки на OT/ICS. Промышленные системы всё чаще становятся целью для нанесения физического урона.

- Патчинг — конкурентное преимущество. Регулярная установка обновлений на ПО, ОС и оборудование поможет закрывать критические CVE быстрее, чем их начнут эксплуатировать массово.

В совокупности эти тренды означают, что атаки становятся системными. Защита больше не может строиться на разовых мерах, к этому нужно подходить комплексно.

Заключение

Простые модели защиты уже не работают. Даже защищённые системы могут быть скомпрометированы, а злоумышленники способны находиться внутри инфраструктуры компании неделями или даже месяцами. Без системной работы с доступами, уязвимостями и мониторингом даже дорогие средства защиты не дают результата. В 2026 году надёжная защита ИБ компании включает:

- Контроль. Обнаружение важнее предотвращения — нужно искать следы присутствия хакеров внутри сети.

- Скорость реакции на инциденты. Критические уязвимости нужно закрывать немедленно и быть к этому готовым.

- Гигиена доступов. Около 22% атак происходят с помощью паролей, это недопустимо высокий риск, который легко устраняется.

Управление паролями — один из немногих векторов, который можно закрыть быстро и надёжно.

Часто задаваемые вопросы

Сколько кибератак зафиксировано в России в 2025 году?

По публичным данным зафиксировано 230 утечек из российских компаний. Реальное число атак кратно выше — большинство инцидентов не раскрываются. Среднее число срабатываний на вредоносное ПО на одну компанию выросло до 99 в месяц — это рост в 2,5 раза за год. Число активных APT-группировок, атакующих российский бизнес, достигло 18.

Какие векторы кибератак наиболее распространены в 2025 году?

Три главных вектора: уязвимости в веб-приложениях (31% атак), скомпрометированные учётные данные и фишинг. Они работают в связке — фишинг используется для кражи паролей, украденные пароли открывают доступ к корпоративным системам.

Какие уязвимости чаще всего эксплуатируются хакерами?

По классификации MITRE наиболее эксплуатируемые уязвимости — XSS (CWE-79), SQL-инъекции (CWE-89) и CSRF (CWE-352). Они распространены из-за технического долга: автоматические сканеры находят их за минуты. В 2025 году также зафиксирована волна атак через уязвимости в сетевом оборудовании и системах удалённого доступа — они дают прямой вход во внутреннюю сеть без взлома отдельных сервисов.

Как защититься от кражи учётных данных?

Два обязательных шага: внедрить MFA и перейти на корпоративный менеджер паролей. MFA делает украденный пароль бесполезным. Менеджер паролей исключает повторное использование паролей между сервисами и хранение их в браузерах, таблицах или мессенджерах. Пассворк разворачивается на серверах компании, интегрируется с AD/LDAP и даёт полный контроль над корпоративными доступами. Протестируйте бесплатно.

Что такое APT-атака и чем она опасна для бизнеса?

APT (Advanced Persistent Threat) — целенаправленная атака профессиональной группировки. Главная черта — скрытность: 35% выявленных APT-группировок уже находились в инфраструктуре жертв на момент обнаружения. За недели присутствия внутри сети хакеры изучают инфраструктуру, находят резервные копии и готовят удар, который максимально парализует работу компании. Традиционные антивирусы и файрволы против APT малоэффективны — нужны мониторинг аномалий и контроль доступов.

Какие отрасли хакеры атакуют чаще всего?

В 2025 году под наибольшим давлением — промышленность и ТЭК (целевые атаки на АСУ ТП для физического ущерба), медицина, госсектор и финансы.

Какую ответственность несёт компания за утечку персональных данных в 2025 году?

Федеральный закон № 420-ФЗ от 30 ноября 2024 года внёс изменения в КоАП РФ и ужесточил ответственность за утечки персональных данных. За повторные нарушения предусмотрены оборотные штрафы — до 1–3% годовой выручки компании. Утечка перестала быть репутационным риском — это прямые финансовые потери.

Как ИИ используется в атаках?

Генеративный ИИ снизил порог входа для злоумышленников и повысил качество атак. Фишинговые письма теперь написаны без ошибок и имитируют стиль конкретных людей. Вредоносный код генерируется автоматически. В 2026 году ИИ-инструменты станут стандартным оснащением хакерских группировок.

Что такое вайпер и чем он отличается от программ-вымогателей?

Вайпер (wiper) — вредоносное ПО, которое необратимо уничтожает данные. В отличие от ransomware, вайпер не требует выкупа — его цель разрушение, а не заработок. В 2025 году 76% критических инцидентов включали деструктивные действия: шифрование без ключа восстановления, вайпинг или вывод систем из строя. Известные примеры: NotPetya, HermeticWiper, CaddyWiper.