Медицина — одна из самых зарегулированных отраслей в России. Лицензии, стандарты, проверки, протоколы и регламенты. При этом бумажную историю болезни в архиве защищает надёжный замок, а цифровую — пароль, который не меняли с запуска системы и знают все, кто когда-либо работал в клинике. Сколько таких людей? Кто из уволившихся за последний год всё ещё имеет доступ к внутренним сервисам?

По данным аналитического центра InfoWatch, Россия занимает второе место в мире по количеству утечек данных из медицинских организаций — на отечественные компании пришлось 8,1% всех зарегистрированных инцидентов. В первом полугодии 2025 года темпы роста числа утечек в российском здравоохранении ускорились на 16,7% по сравнению со вторым полугодием 2024 года.

Ситуация усугубляется целенаправленными атаками. Лаборатория Касперского в январе 2025 года зафиксировала рост числа кибератак с применением бэкдоров на 61% по сравнению с 2024 годом. Российские медицинские учреждения регулярно подвергаются волнам целевого фишинга.

Государство реагирует на эти угрозы жёстко. С 30 мая 2025 года за утечку данных о здоровье пациентов клиникам грозит штраф до 15 млн рублей. Это не теоретическая угроза — Роскомнадзор в 2025 году зафиксировал 118 случаев компрометации баз персональных данных, и активность регулятора нарастает.

В этой статье мы разберём, почему управление паролями стало критически важным процессом, как выполнить требования 152-ФЗ и почему менеджер паролей для медицины — это инвестиция в выживание.

Пароли — главная уязвимость медицинской организации

Медицинский персонал перегружен. Врачи и медсестры сфокусированы на пациентах, а не на правилах кибергигиены. Это типичная картина для многих учреждений: общая учётная запись Registratura для всей регистратуры, пароль Qwerty123 к медицинской информационной системе (МИС), пересылка доступов в публичных мессенджерах и записки с паролями на мониторах и в блокнотах.

В этом нет злого умысла сотрудников — это результат усталости, отсутствия обучения и понимания рисков.

Почему так происходит

Слабая парольная политика в медицинском учреждении неизбежно ведёт к инцидентам. Хакерам даже не нужно взламывать периметр — они покупают скомпрометированные учётные данные сотрудников в даркнете или получают их через фишинг.

Учётные записи становятся лёгкой добычей из-за системных проблем внутри самих медучреждений:

- Изобилие сервисов: сотрудники работают с десятками разрозненных систем и сервисов: МИС, ЛИС, ГИС ОМС, порталы различных ведомств, электронная регистратура, бухгалтерия.

- Игнорирование правил ИБ: требования к сложности паролей воспринимаются врачами и администраторами как препятствие в работе, а не как защита.

- Недооценка угроз: некоторые руководители не осведомлены об актуальных векторах атак. Другие знают об угрозах, но убеждены, что их учреждение не представляет интереса для злоумышленников: «мы не банк, у нас нечего красть». В обоих случаях результат одинаков — реальные риски остаются без внимания.

- Отсутствие инструментов: в учреждениях нет централизованного и удобного решения для безопасного хранения и передачи паролей.

Как это происходит на практике: реальные сценарии атак

Описанное выше — не абстракция. Ниже — три случая, в которых именно управление доступом стало точкой входа для атаки или причиной инцидента.

Фишинг под маской страховой компании

В конце 2025 года Лаборатория Касперского зафиксировала волну целевых атак на российские медучреждения: злоумышленники рассылали письма от лица страховых компаний и больниц — с претензией пациента по ДМС или просьбой срочно принять на лечение. Письма выглядели убедительно, домены содержали названия реальных организаций. Сотрудник открывал вложение — и на рабочий компьютер незаметно устанавливался бэкдор, передававший злоумышленникам учётные данные.

Защита: обучение персонала и двухфакторная аутентификация.

Уволенный сотрудник с действующим доступом

По данным ГК «Солар», в более чем 40% компаний учётные записи уволенных сотрудников остаются активными — кадровая служба просто не синхронизирована с ИТ-отделом. Человек уволился, а его логин к МИС или порталу ОМС продолжает работать. Злоумышленники покупают такие данные в даркнете — бывший сотрудник давно забыл об аккаунте, а пароль там всё ещё «живёт». Особая опасность — в сложности расследования. Если инцидент произошёл под чужим логином, первый подозреваемый — владелец этой учётной записи. Без детального журнала аудита доказать его невиновность практически невозможно.

Защита: централизованное управление доступом с автоматическим отзывом прав.

Сисадмин как инсайдер

В январе 2025 года Советский районный суд Астрахани вынес приговор бывшему системному администратору астраханской скорой помощи. Мужчина установил в ритуальном агентстве ПО, которое получало несанкционированный доступ к данным об умерших пациентах. Классический сценарий: администратор имел права на всю инфраструктуру, его действия не протоколировались, контроль над полномочиями отсутствовал.

Защита: принцип минимальных привилегий и детальный аудит всех действий.

Общая закономерность: во всех сценариях злоумышленник не «взламывает» систему в классическом смысле. Он использует то, что уже открыто: слабый пароль, забытую учётную запись, доверчивого сотрудника.

21,4% утечек в российских медицинских учреждениях вызваны действиями внутренних нарушителей — это в 9 раз выше мирового показателя (2,3%). Речь не обязательно о злонамеренных действиях. Чаще это небрежность: медсестра передала пароль коллеге в мессенджере, врач использовал один и тот же пароль для рабочих и личных аккаунтов, уволенный администратор сохранил доступ к системе.

Что требует закон: 152-ФЗ и ФСТЭК о защите медицинских данных

Данные о состоянии здоровья, диагнозах и результатах анализов относятся к специальным категориям персональных данных согласно статье 10 Федерального закона №152-ФЗ. Закон требует обеспечивать им максимальный уровень защиты.

Ключевые требования Приказа ФСТЭК России №21:

- Идентификация и аутентификация (ИАФ): каждый пользователь должен иметь уникальный идентификатор, исключены общие учётные записи.

- Управление доступом (УПД): разграничение прав доступа по ролям, принцип минимальных привилегий.

- Регистрация событий безопасности (РСБ): ведение журнала всех действий с персональными данными, возможность расследования инцидентов.

Новые штрафы с 30 мая 2025 года:

С вступлением в силу Федерального закона от 30.11.2024 №420-ФЗ размеры санкций за нарушения в области защиты персональных данных кратно выросли. Теперь ответственность за утечку данных пациентов выглядит так:

| Нарушение | Штраф для юридических лиц |

|---|---|

| Утечка ПДн от 1 000 до 10 000 человек | 3–5 млн рублей |

| Утечка ПДн от 10 000 до 100 000 человек | 5–10 млн рублей |

| Утечка специальных категорий ПДн (данные о здоровье) | 10–15 млн рублей |

| Несообщение Роскомнадзору об утечке | 1–3 млн рублей |

| Неуведомление о начале обработки ПДн | 100–300 тысяч рублей |

Практический вывод: игнорирование требований к управлению доступом и парольной политике — это прямой путь к многомиллионным убыткам. Роскомнадзор активно использует новые полномочия: в 2025 году шесть компаний уже получили штрафы за утечки персональных данных.

Как менеджер паролей закрывает требования регулятора

Выполнить требования ФСТЭК вручную, используя таблицы Excel или встроенные средства браузеров, невозможно. Корпоративный менеджер паролей переводит абстрактные требования закона в автоматизированный технический процесс и напрямую реализует требования ФСТЭК и 152-ФЗ.

Связь между нормами Приказа ФСТЭК №21 и функциями специализированного ПО прямая. Рассмотрим, как защита персональных данных в медицинских организациях реализуется на практике.

| Требование регулятора | Как реализует менеджер паролей |

| Идентификация и аутентификация (ИАФ) | Уникальная учётная запись для каждого сотрудника, двухфакторная аутентификация, невозможность использования общих паролей |

| Управление доступом (УПД) | Ролевая модель: врач видит только пароли к МИС, бухгалтер — к финансовым системам, администратор — ко всей инфраструктуре. Гранулярные права на уровне отдельных записей |

| Регистрация событий безопасности (РСБ) | Детальный журнал аудита: кто, когда и к какому паролю получил доступ. Экспорт событий в SIEM для корреляции с другими системами безопасности |

| Шифрование данных | Хранение паролей в зашифрованном виде (ГОСТ или AES-256), защита от компрометации даже при физическом доступе к серверу |

| Контроль целостности | Автоматическое обнаружение изменений в парольной базе, защита от несанкционированной модификации |

Дополнительные преимущества:

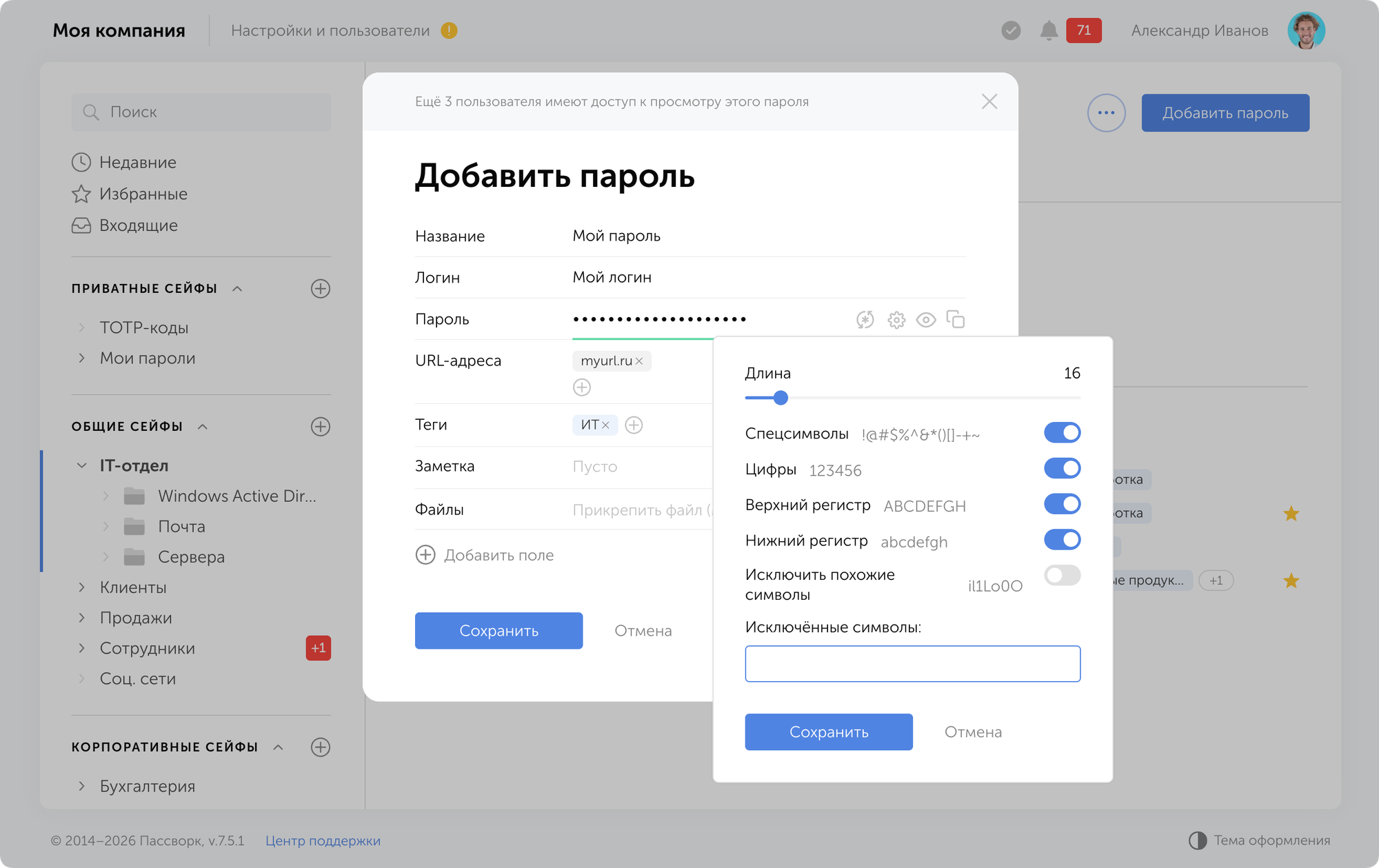

- Генератор сложных паролей: исключает человеческий фактор, автоматически создаёт пароли с заданной длиной и параметрами сложности.

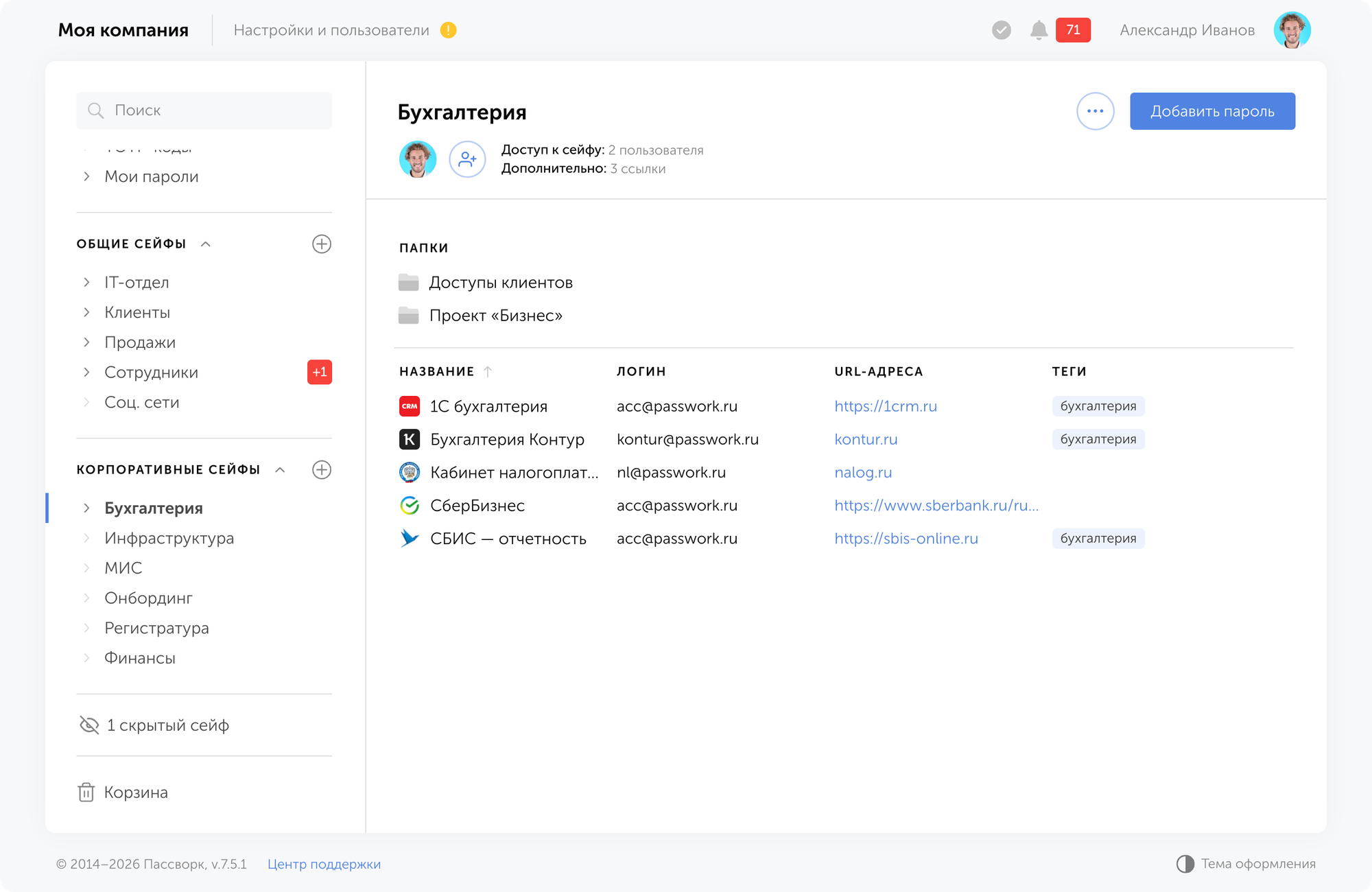

- Единое хранилище: пароли от всех систем клиники хранятся в одном месте с чёткой структурой данных по отделам, должностям и правам доступа.

- Безопасная передача: вместо отправки пароля в мессенджере — предоставление временного доступа к записи с автоматическим отзывом.

- Централизованное обновление: когда пароль к системе нужно сменить — администратор обновляет одну запись, и все авторизованные пользователи сразу получают актуальную версию.

- Контроль при увольнении: система фиксирует, к каким паролям имел доступ уволенный сотрудник, и помечает их как потенциально скомпрометированные — администратор получает готовый список для обязательной смены.

- Собственная инфраструктура: развёртывание на серверах клиники исключает зависимость от внешних облаков и полностью соответствует требованиям локализации персональных данных по 149-ФЗ и 152-ФЗ.

Пассворк: российский менеджер паролей для медицинских учреждений

Пассворк — корпоративный менеджер паролей, разработанный с учётом требований российского законодательства и специфики работы отечественных организаций. Продукт включён в реестр отечественного ПО, имеет лицензии ФСТЭК и ФСБ России.

Ключевые преимущества для медицинских учреждений

Локальное развёртывание

Данные не передаются в облако — сервер Пассворка устанавливается на инфраструктуре клиники. Это критично для соблюдения требований 152-ФЗ: персональные данные (включая пароли доступа к системам, содержащим ПДн) остаются под полным контролем оператора.

Шифрование

Поддержка российских криптографических стандартов ГОСТ наряду с международным AES-256. Вы можете выбрать алгоритм шифрования: стандартный AES-256 или ГОСТ, что критично для аттестации информационных систем персональных данных (ИСПДн).

Соответствие требованиям регуляторов

Пассворк включён в реестр отечественного ПО, что делает его легитимным выбором для закупки в государственные и муниципальные медучреждения. Разработчик обладает лицензиями ФСТЭК и ФСБ России, а фактическая защищенность самой платформы непрерывно подтверждается регулярными независимыми тестами на проникновение (пентестами).

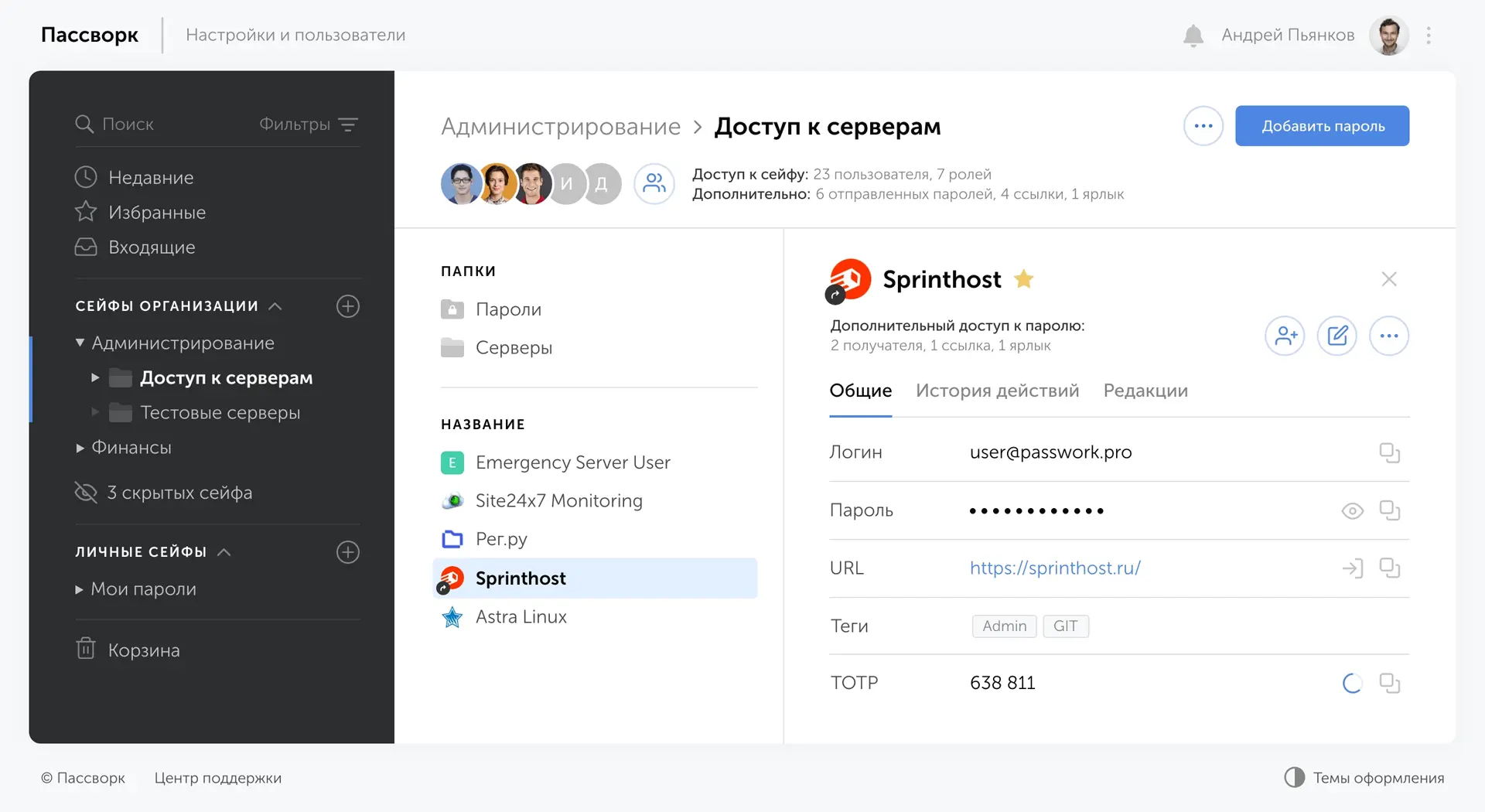

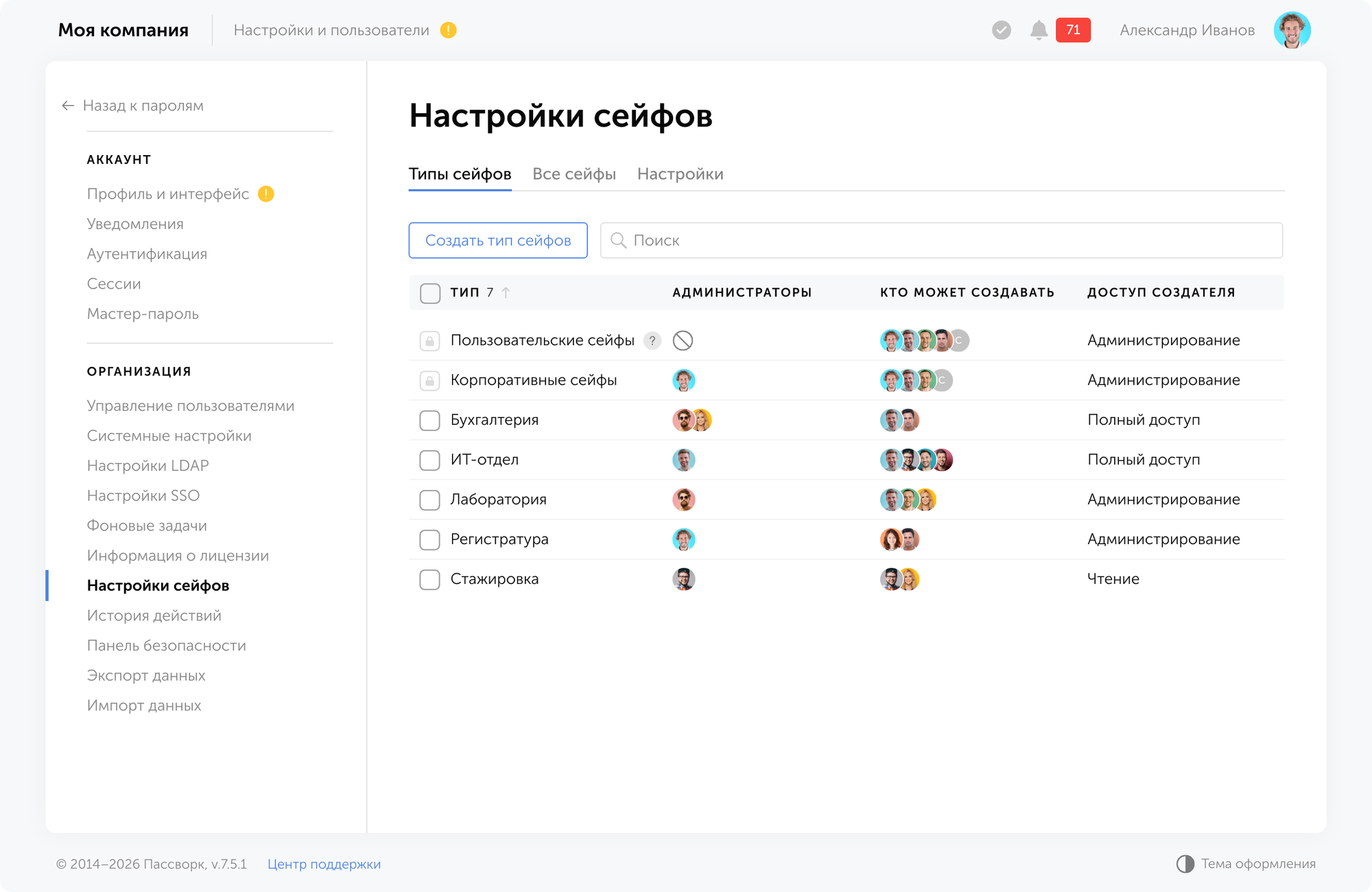

Ролевая модель и настраиваемые типы сейфов для медицинского учреждения

Гибкая система ролей и система сейфов позволяют точно воспроизвести организационную структуру клиники.

| Роль | Доступ | Права |

|---|---|---|

| Врач | Сейф «МИС», личные записи | Просмотр паролей, копирование, использование браузерного расширения |

| Медсестра | Сейф «МИС» (ограниченный), сейф «Лаборатория» | Только просмотр, без права экспорта |

| Регистратор | Сейф «Регистратура», сейф «Электронная очередь» | Просмотр и копирование |

| Главный врач | Все сейфы (режим чтения) | Просмотр, аудит, без права изменения технических паролей |

| Системный администратор | Все сейфы | Полный доступ, управление ролями, настройка интеграций |

| Бухгалтер | Сейф «1С», сейф «Банк-клиент» | Просмотр, копирование, изменение собственных записей |

Журнал аудита как инструмент расследования

Расширенный журнал событий фиксирует каждое действие сотрудников и служит точной фактологической базой для разбора инцидентов. Система непрерывно протоколирует входы пользователей с указанием даты, времени и IP-адреса, а также отслеживает любые манипуляции с данными: просмотр, изменение, удаление или копирование конкретного пароля в буфер обмена.

Любые изменения прав доступа также попадают в историю действий — администратор видит, кто открыл коллеге доступ к сейфу или попытался экспортировать данные.

События экспортируются для интеграции с SIEM-системами. При расследовании инцидента вы точно знаете, кто и когда получил доступ к скомпрометированной учётной записи.

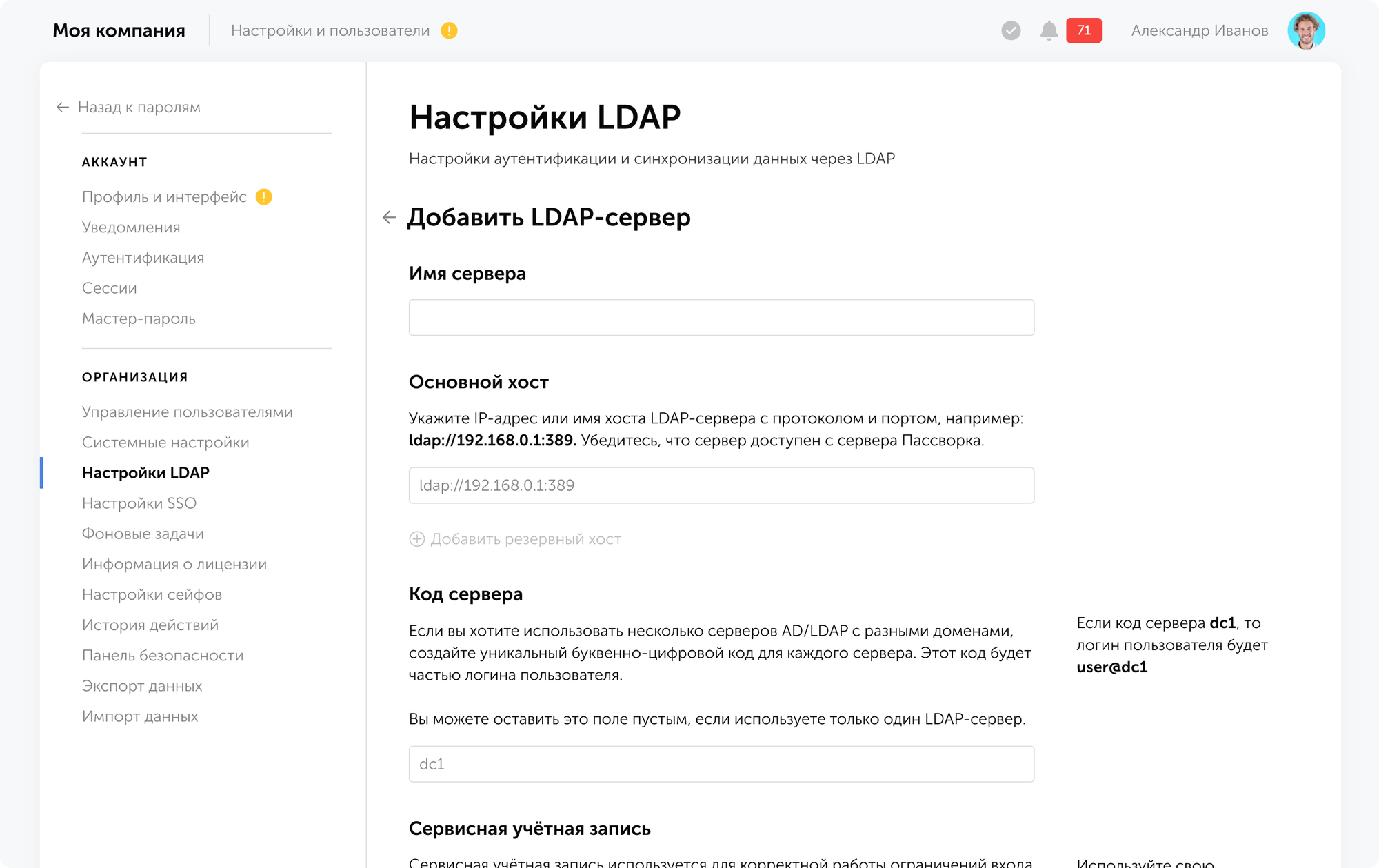

Интеграция с существующей инфраструктурой

- Active Directory / LDAP: автоматическая синхронизация пользователей и групп, единая точка управления доступом.

- SAML/SSO: возможность входа через корпоративную систему единого входа (в расширенной лицензии).

- API и автоматизация: REST API, Python-коннектор, CLI-утилита для интеграции с системами автоматизации.

Простота обслуживания

Пассворк не требует выделенного администратора и глубоких технических знаний для повседневного управления. Установка занимает несколько часов, обновления устанавливаются централизованно, а настройка ролей и сейфов выполняется через веб-интерфейс без написания скриптов и обращения к документации.

Удобство для конечных пользователей

Медицинский персонал работает в условиях высокой нагрузки — новый инструмент не должен требовать обучения и адаптации. Пассворк встраивается в привычный рабочий процесс без лишних шагов:

- Простой интерфейс: интуитивный интерфейс с нулевым порогом входа — от врачей и медсестер не требуются технические навыки, они находят нужный пароль за несколько секунд.

- Генератор паролей: система сама создаёт надёжные комбинации, сотруднику не нужно ничего придумывать и запоминать.

- Автозаполнение: пароли подставляются в формы входа автоматически — сотрудник не вводит их вручную и не копирует через буфер обмена.

- Передача доступа: новый сотрудник открывает Пассворк и сразу видит все нужные пароли — администратор заранее добавил его в нужные сейфы.

Техническая поддержка

Пассворк — российский продукт с русскоязычной командой поддержки, которая понимает специфику отечественной инфраструктуры. Специалисты технической поддержки сопровождают клиента на всех этапах: от первичной настройки и интеграции с AD до решения нестандартных вопросов в процессе эксплуатации.

Практический сценарий внедрения

Рассмотрим внедрение Пассворка в частной клинике на 50 сотрудников с тремя филиалами.

Шаг 1. Установка и базовая настройка

Системный администратор устанавливает сервер Пассворка в локальной инфраструктуре клиники. Время развертывания — 1–2 часа.

Шаг 2. Интеграция с Active Directory

Пассворк синхронизируется с корпоративным каталогом Active Directory. Все 50 сотрудников автоматически импортируются вместе с организационной структурой. Это исключает необходимость ручного создания учётных записей и дублирования данных.

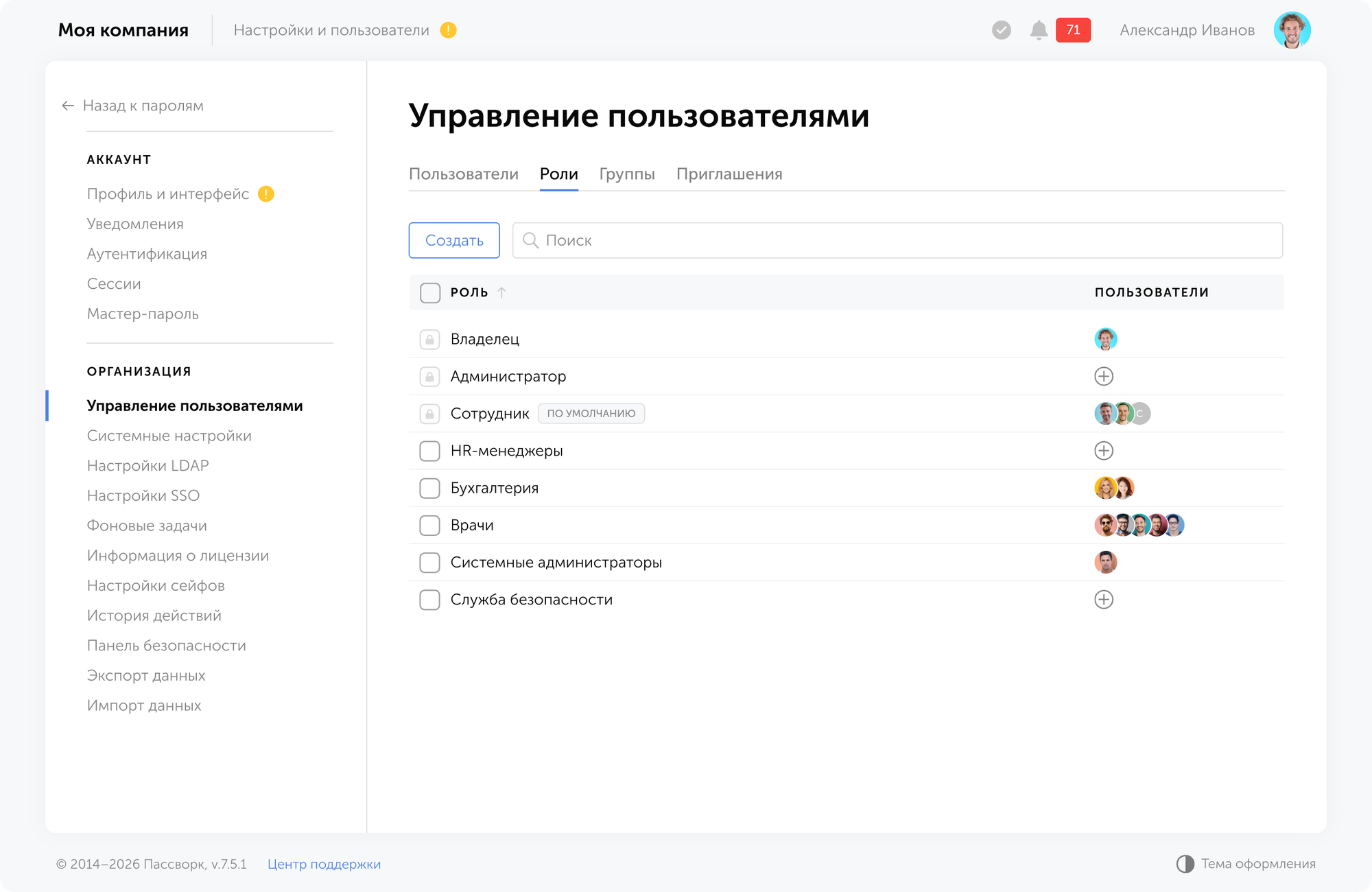

Шаг 3. Создание ролей

Администратор создаёт роли на основе должностных обязанностей:

- Врачи (25 человек)

- Медсёстры (10 человек)

- Регистраторы (6 человек)

- Бухгалтерия (3 человека)

- Административный персонал (4 человека)

- ИТ-отдел (2 человека)

Для каждой роли определяются права: что можно просматривать, изменять, экспортировать.

Шаг 4. Создание сейфов

Сейфы — это логические контейнеры для группировки паролей. В клинике создаются:

- Сейф «МИС»: пароли доступа к медицинской информационной системе (доступ: врачи, медсёстры, ИТ)

- Сейф «Регистратура»: пароли к системе электронной записи и call-центру (доступ: регистраторы, ИТ)

- Сейф «Финансы»: пароли к 1С, банк-клиенту, налоговой (доступ: бухгалтерия, главный врач, ИТ)

- Сейф «Инфраструктура»: пароли к серверам, сетевому оборудованию, системам резервного копирования (доступ: только ИТ)

- Сейф «Лаборатория»: пароли к лабораторным информационным системам (доступ: лаборанты, врачи, ИТ)

Чтобы стандартизировать работу и исключить ошибки при выдаче прав, администратор использует настраиваемые типы сейфов. Это шаблоны, в которых заранее заданы уровни доступа для разных групп пользователей.

Например, можно создать тип сейфа «Медицинские системы», где по умолчанию настроен доступ только для врачей и ИТ-отдела. В дальнейшем новые сейфы создаются в пару кликов по готовому стандарту — все политики безопасности применяются автоматически.

Шаг 5. Миграция паролей

ИТ-отдел переносит существующие пароли в Пассворк. Для критичных систем (МИС, финансы) пароли меняются на сгенерированные автоматически — сложные, уникальные, соответствующие требованиям безопасности.

Шаг 6. Обучение сотрудников

Проводится два формата обучения:

- Для рядовых пользователей (врачи, медсёстры, регистраторы): 30-минутный вебинар — как войти в систему, как найти нужный пароль, как использовать браузерное расширение.

- Для администраторов (ИТ, главный врач): часовой тренинг — управление ролями, работа с журналом аудита, расследование инцидентов.

Шаг 7. Мониторинг и аудит

После внедрения системный администратор еженедельно проверяет журнал аудита:

- Кто чаще всего обращается к критичным паролям

- Нет ли аномальной активности (например, доступ к паролям в нерабочее время)

Настраиваются автоматические уведомления, например: если кто-то трижды ввёл неверный мастер-пароль, администратор получает уведомление внутри Пассворка или на выбранный электронный адрес.

Заключение

Игнорирование парольной безопасности в 2026 году — прямой путь к штрафам до 15 млн рублей, утечкам данных пациентов и потере репутации. Россия занимает второе место в мире по утечкам из медицинских организаций, и эта статистика продолжает ухудшаться. Роскомнадзор получил новые полномочия и активно их использует.

Корпоративный менеджер паролей — не опциональное улучшение, а обязательная техническая мера защиты персональных данных. Он напрямую реализует требования 152-ФЗ и Приказа ФСТЭК №21: обеспечивает уникальную идентификацию пользователей, разграничение доступа по ролям и полный аудит всех действий с паролями.

Пассворк — комплексное российское решение, созданное с учётом специфики отечественного законодательства:

- Локальное развёртывание: данные хранятся на серверах клиники и не покидают её периметр — полный контроль над инфраструктурой.

- Шифрование по ГОСТ: криптографическая защита соответствует требованиям российских регуляторов.

- Реестр отечественного ПО и лицензии ФСТЭК/ФСБ: продукт соответствует требованиям импортозамещения и проверен регуляторами.

- Гибкая ролевая модель: структура доступов настраивается под иерархию конкретного учреждения — отделения, должности, группы сотрудников.

- Журнал аудита: полная история действий с паролями для расследования инцидентов и подготовки отчётности перед регуляторами.

Защита данных пациентов — основа доверия, на котором строится репутация медицинского учреждения.

Готовы повысить уровень безопасности? Протестируйте Пассворк бесплатно и получите полный контроль, автоматизацию и защиту данных на корпоративном уровне.

Часто задаваемые вопросы

Чем менеджер паролей отличается от хранения паролей в браузере?

Браузерное хранилище не предназначено для корпоративного использования: нет разграничения доступа, нет журнала аудита, нет централизованного управления. Если сотрудник уволился, вы не можете удалённо удалить сохранённые им пароли. Корпоративный менеджер паролей решает эти задачи и соответствует требованиям 152-ФЗ.

Сколько стоит внедрение Пассворка для клиники на 50 сотрудников?

Стоимость зависит от выбранной лицензии (базовая или расширенная с SSO и дополнительными интеграциями). Точную цену можно узнать на сайте passwork.ru или запросив коммерческое предложение. Как правило, окупаемость наступает после предотвращения первого инцидента — один штраф Роскомнадзора многократно превышает стоимость решения.

Пассворк предоставляет скидку 20% для медицинских и учебных заведений.

Нужно ли обучать всех сотрудников работе с менеджером паролей?

Да, но обучение занимает минимум времени. Интерфейс построен по принципу «открыл и понял»: найти нужный пароль, скопировать его или воспользоваться автозаполнением сможет любой сотрудник без технического опыта. Большинство пользователей осваивают базовые функции самостоятельно — без инструкций и помощи администратора.

Можно ли интегрировать Пассворк с нашей существующей МИС?

Пассворк не интегрируется напрямую с МИС, но предоставляет удобные инструменты для автоматического заполнения форм входа (браузерные расширения) и API для автоматизации процессов. Если ваша МИС поддерживает SSO через SAML, возможна интеграция на этом уровне.

Как Пассворк защищён от взлома самого менеджера паролей?

Многоуровневая защита: шифрование базы данных по ГОСТ или AES-256, обязательная двухфакторная аутентификация для администраторов, журнал аудита всех действий, защита от брутфорса. Данные хранятся на вашем сервере, а не в облаке, что исключает риски, связанные с компрометацией облачного провайдера.

Нужно ли уведомлять Роскомнадзор о внедрении менеджера паролей?

Менеджер паролей — это техническая мера защиты персональных данных. Уведомление Роскомнадзора требуется при начале обработки ПДн (что медучреждение уже сделало при получении лицензии). Внедрение дополнительных мер защиты отдельного уведомления не требует, но должно быть отражено в документах: политике информационной безопасности, модели угроз, техническом задании на создание системы защиты ПДн.

Можно ли использовать бесплатные менеджеры паролей вместо коммерческого решения?

Бесплатные решения (например, KeePass) подходят для личного использования, но не закрывают корпоративные требования: нет централизованного управления доступом, нет ролевой модели, ограниченные возможности аудита, нет технической поддержки и гарантий соответствия российскому законодательству. Для медицинского учреждения, обрабатывающего специальные категории ПДн, использование несертифицированного решения — неоправданный риск.