Российский бизнес инвестирует миллиарды в маркетинг и инфраструктуру, но финансирование информационной безопасности часто идёт по остаточному принципу. Чем меньше компания, тем больше руководство уверено в её «невидимости» для злоумышленников, хотя статистика говорит об обратном.

За восемь месяцев 2025 года кибератаки обошлись российской экономике в 1,5 трлн рублей. Каждая восьмая из десяти компаний малого и среднего бизнеса пережила минимум один киберинцидент, и по данным Positive Technologies, Россия входит в топ мировых целей: на неё приходится 14–16% всех успешных атак. В 2026 году их число может вырасти ещё на 30–35%.

Парадокс не в том, что атак стало больше, а в том, что большинство из них можно было предотвратить. Большинство из них начинались с одного фишингового письма.

Три года назад кибербезопасность была головной болью ИТ-отдела. Сегодня это вопрос выживания бизнеса и личной ответственности руководителя. Новое законодательство закрепляет эту ответственность: с 2025–2026 годов штрафы за утечки данных достигают 3% от годового оборота компании. В этой статье расскажем, какие угрозы актуальны прямо сейчас, что изменилось в законодательстве и как выстроить систему защиты бизнеса.

Ландшафт киберугроз 2026

Векторы угроз меняются быстрее, чем большинство компаний успевает обновить защиту. Ниже — четыре категории угроз, которые в 2025–2026 годах наносят наибольший ущерб российскому бизнесу.

Фишинг и социальная инженерия

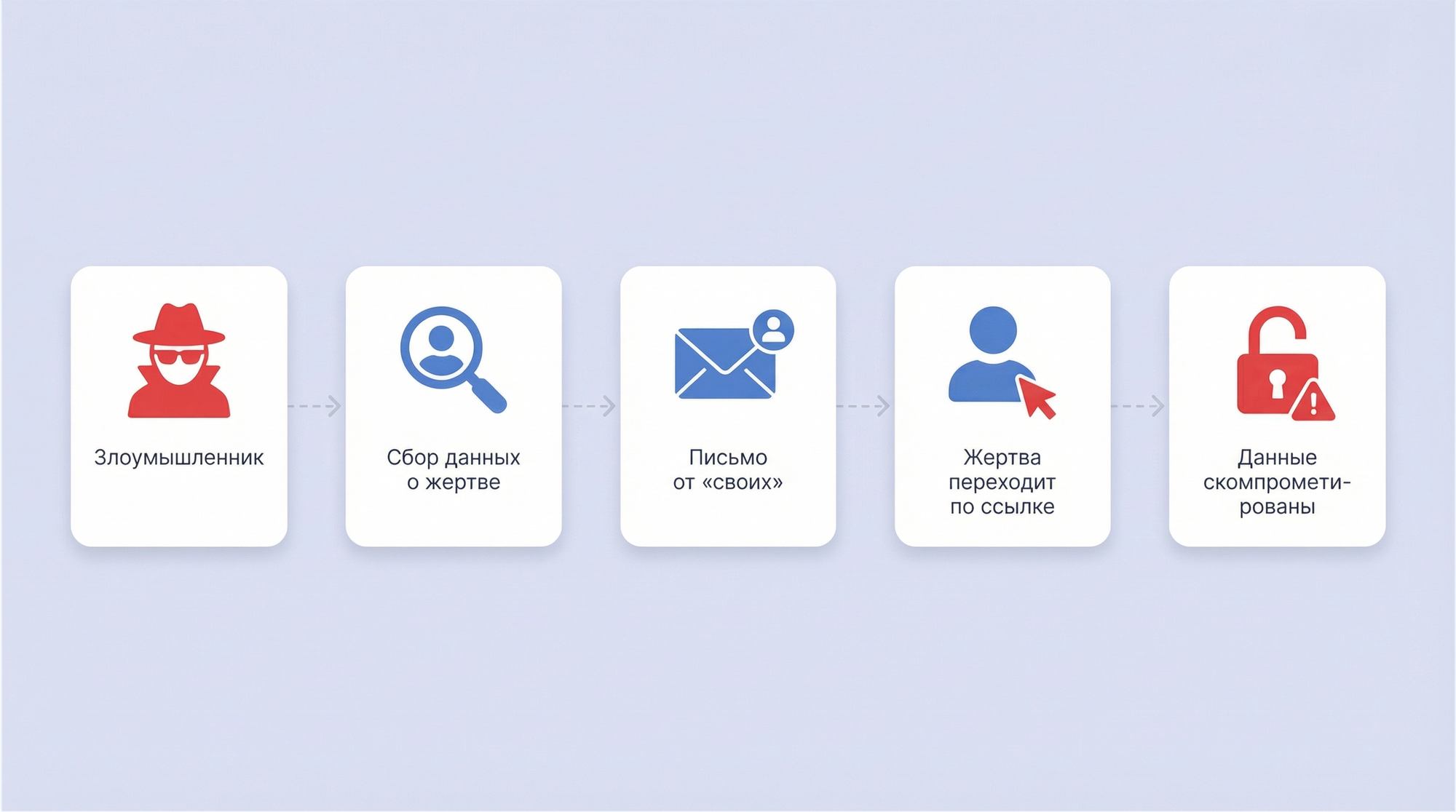

Фишинг, рассылка поддельных писем и сообщений для кражи учётных данных или установки вредоносного ПО, остаётся главным способом проникновения в корпоративные системы. По данным Positive Technologies, в первом полугодии 2025 года социальная инженерия применялась в 50% успешных атак на организации, а основным каналом её распространения остаётся электронная почта — она используется в 88% случаев атак на компании с применением социальной инженерии.

Сегодня фишинг стал значительно сложнее. Благодаря ИИ злоумышленники проводят целевые атаки (spear phishing): письма приходят якобы от реальных контрагентов, содержат детали сделок и написаны без ошибок. ИИ анализирует открытые данные о компании, соцсети сотрудников и новости, чтобы создать убедительный контекст.

Растёт и число атак с использованием дипфейков и голосового фишинга (vishing) — например, когда сотрудникам звонит «генеральный директор» с синтезированным голосом и просит срочно перевести платёж или передать доступы. Также распространены атаки, при которых злоумышленники перехватывают или имитируют корпоративную переписку, чтобы санкционировать мошеннические платежи.

Всё чаще эксплуатируется цифровая идентичность и поведение людей, а не уязвимости самих систем.

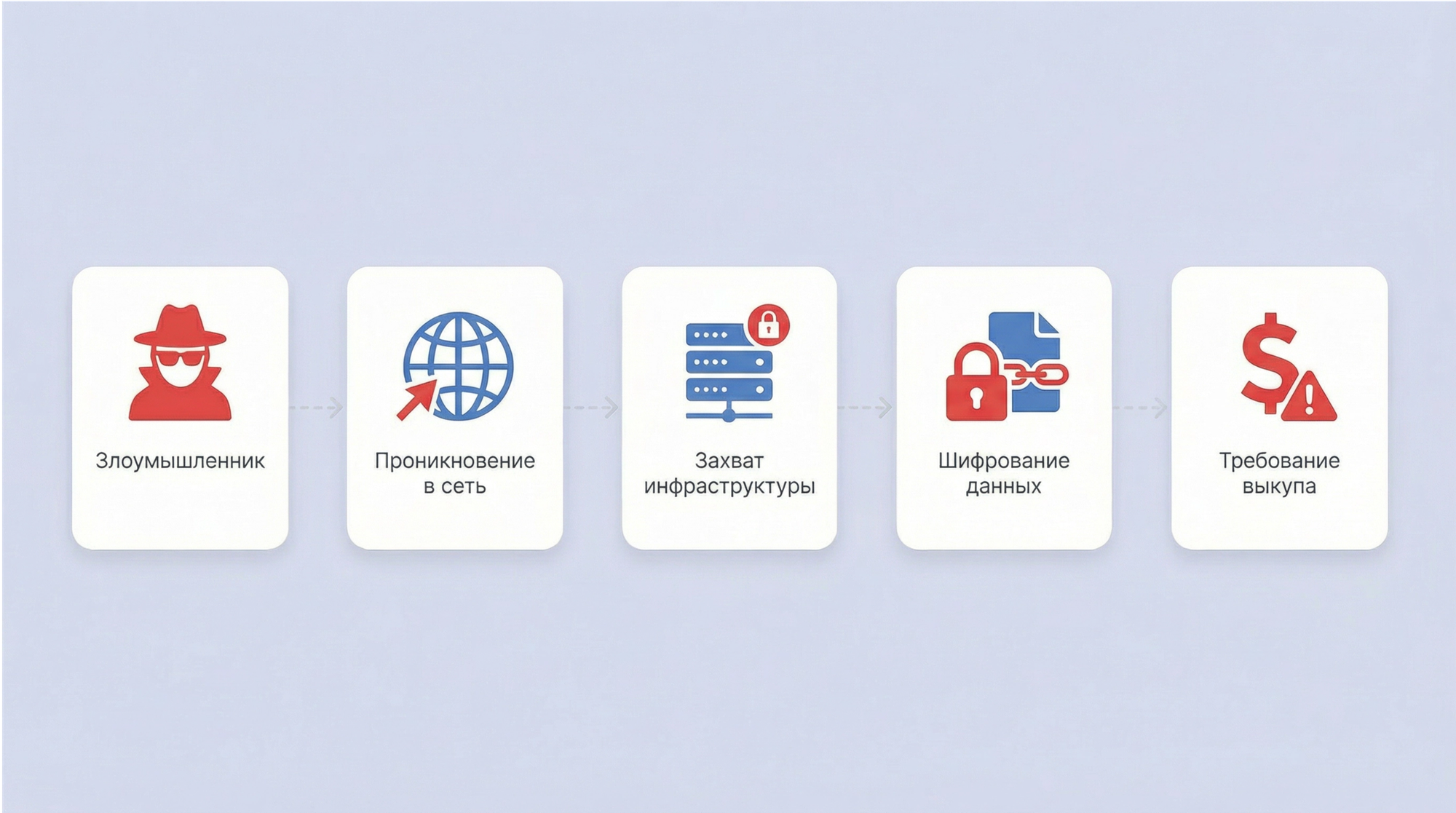

Программы-вымогатели

Программы-вымогатели остаются одной из главных угроз для российского бизнеса. Если раньше злоумышленники просто шифровали данные и требовали выкуп за ключ расшифровки, то сегодня применяется схема двойного вымогательства: сначала данные копируют на серверы атакующих, затем шифруют. Компания платит дважды, за расшифровку и за неразглашение похищенной информации. Иногда добавляется третий уровень давления — DDoS-атака на сайт компании.

Суммы выкупов в России значительно выросли. Средний диапазон в 2025 году составлял от 4 до 40 млн рублей, а максимальный зафиксированный выкуп достиг 500 млн рублей. При этом выплата выкупа не гарантирует восстановление данных: примерно треть компаний не получает рабочий ключ расшифровки, а сама оплата часто делает организацию целью повторных атак.

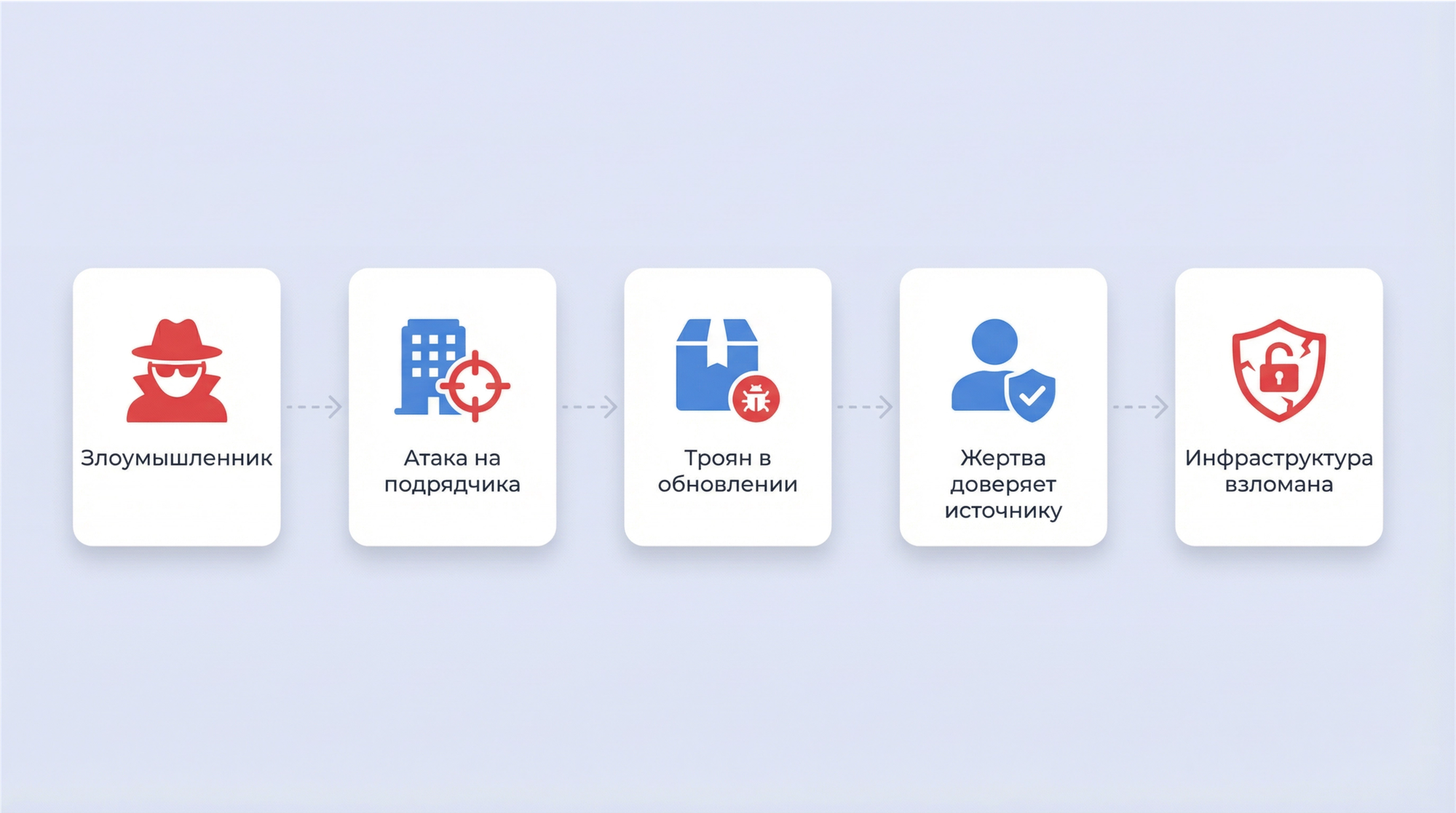

Атаки на цепочки поставок

Атаки на цепочки поставок — один из самых тревожных трендов последних лет. Крупная компания хорошо защищена, а её небольшой подрядчик нет. Злоумышленники взламывают слабое звено и через него проникают к основной цели.

Число таких атак в 2025 году выросло вдвое по сравнению с предыдущим периодом. Под угрозой любая компания, которая пользуется услугами ИТ-аутсорсинга, облачных провайдеров, разработчиков ПО или интеграторов. Особую опасность представляет компрометация обновлений программного обеспечения: вредоносный код встраивается в легитимный апдейт и автоматически распространяется на тысячи клиентов вендора.

DDoS-атаки и другие актуальные угрозы

DDoS-атаки (распределённые атаки на отказ в обслуживании) в 2025–2026 годах приобрели политическую окраску. Злоумышленники формируют ботнеты из тысяч заражённых устройств и направляют лавину запросов на целевой сервер — до тех пор, пока он не перестаёт отвечать.

Атаки приобрели политическую окраску: их используют для давления на компании и госструктуры. Для бизнеса последствия конкретны — недоступность сайта, сервисов и API, срыв транзакций, штрафы и репутационный ущерб. Причём жертва зачастую не может быстро отличить легитимный всплеск трафика от атаки — и теряет время на реакцию.

Современные DDoS-атаки стали умнее: вместо грубой перегрузки канала злоумышленники бьют по прикладному уровню, имитируя поведение реальных пользователей. Такие атаки сложнее обнаружить и значительно дороже отразить.

Фишинг, DDoS и программы-вымогатели лишь малая часть из того, с чем бизнес сталкивается сегодня:

- Утечки данных. Базы клиентов, платёжные данные, корпоративная переписка — всё это регулярно оказывается в открытом доступе или на теневых форумах. Причина чаще не во взломе, а в неправильно настроенных правах доступа и слабых паролях.

- Инсайдерские угрозы. Особую опасность представляют уволенные сотрудники с неотозванными правами доступа. Но угроза исходит и от действующих сотрудников — намеренно или по халатности.

- Инфостилеры. Вредоносные программы, которые молча собирают данные с заражённого устройства: сохранённые пароли из браузеров, сессионные куки, данные автозаполнения, файлы с рабочего стола. Всё это уходит на сервер злоумышленника в течение минут — и часто остаётся незамеченным, потому что инфостилер не шифрует файлы и не выводит систему из строя.

- Атаки на облачные среды и API. Неправильно настроенные облачные хранилища и незащищённые API-эндпоинты открывают прямой доступ к данным — без какого-либо взлома. Чем сложнее становится инфраструктура, тем больше точек, которые легко упустить при настройке.

- Атаки на сетевое оборудование. Роутеры, коммутаторы и VPN-шлюзы с устаревшей прошивкой и дефолтными паролями превращают периметр сети в открытую дверь. На фоне удалённой работы таких точек входа стало кратно больше.

Законодательство и ответственность: что изменилось в 2026 году

Новые штрафы за утечки персональных данных

Для любой российской компании, работающей с данными клиентов или сотрудников, ключевым является Федеральный закон № 152-ФЗ «О персональных данных». С 30 мая 2025 года вступил в силу Федеральный закон № 420-ФЗ, который внёс поправки в КоАП РФ и кардинально изменил экономику киберинцидентов для бизнеса.

Ключевые изменения:

- От 10 до 15 млн рублей — штраф за первичную утечку данных более 100 000 субъектов персональных данных. За утечку данных от 10 000 до 100 000 субъектов штраф составляет от 5 до 10 млн рублей, от 1 000 до 10 000 субъектов — от 3 до 5 млн рублей.

- От 1 до 3% от годового оборота — штраф за повторную утечку персональных данных любой категории. При этом закон устанавливает минимальный порог: штраф не может быть менее 20–25 млн рублей (в зависимости от вида нарушения), а его максимальный размер ограничен 500 млн рублей. Для компании с выручкой 500 млн рублей расчётный штраф составил бы 15 млн рублей, однако с учётом минимального порога реальная санкция окажется не менее 20–25 млн рублей.

- Двухэтапное уведомление Роскомнадзора: первичное сообщение о факте утечки — в течение 24 часов с момента обнаружения, расширенный отчёт с указанием причин инцидента и принятых мер — в течение 72 часов. За нарушение обязанности уведомить об утечке предусмотрен отдельный штраф — от 1 до 3 млн рублей.

Защита персональных данных перестала быть задачей ИТ-отдела. Защита персональных данных стала вопросом финансовой устойчивости компании и личной ответственности её руководителя.

Требования к безопасности КИИ

1 марта 2026 года вступил в силу приказ ФСТЭК России №117 от 11 апреля 2025 года. Он заменяет устаревший приказ №17 от 2013 года и существенно расширяет область применения: если предшественник распространялся только на государственные и муниципальные информационные системы, то Приказ № 117 охватывает все информационные системы, эксплуатируемые государственными органами, ГУП и госучреждениями, — независимо от их назначения и архитектуры.

Принципиальные изменения:

- Риск-ориентированный подход к защите. Организации обязаны самостоятельно моделировать угрозы и подбирать меры защиты под конкретную архитектуру системы и актуальные угрозы.

- Обязательный учёт цепочек поставок. При моделировании угроз необходимо учитывать риски, связанные с подрядчиками, включая удалённый доступ внешних исполнителей.

- Усиленные требования к мониторингу. Мониторинг инцидентов и журналирование событий безопасности должны осуществляться непрерывно (включая дежурную смену 24/7), охватывать всю инфраструктуру и соответствовать ГОСТ Р 59547-2021.

- Повышение требований к управлению ИБ. Приказ формализует структуру управления кибербезопасностью и уточняет требования к ответственным подразделениям и должностным лицам. Не менее 30% сотрудников подразделения по защите информации должны иметь профильное образование в области ИБ. При этом введение прямой персональной административной ответственности руководителей организаций предусмотрено отдельным законопроектом о поправках в КоАП РФ (ст. 13.12.2), который по состоянию на начало 2026 года находился на рассмотрении в Государственной Думе.

Расширение периметра регулирования КИИ на подрядчиков

С 1 марта 2026 года также вступил в силу Федеральный закон от 31 июля 2025 года № 325-ФЗ, внёсший поправки в ФЗ-187 «О безопасности критической информационной инфраструктуры». Закон закрепил, что субъектами КИИ могут быть только российские юридические лица под контролем граждан РФ, и установил контроль за структурой собственности организаций, участвующих в обеспечении функционирования КИИ.

В совокупности с Приказом № 117 это означает, что требования по информационной безопасности де-факто распространяются и на подрядчиков владельцев объектов КИИ, включая ИТ-аутсорсеров, облачных провайдеров, разработчиков ПО и системных интеграторов. Если ваша компания обслуживает банк, больницу, транспортную компанию или энергетическое предприятие, она обязана соблюдать политику информационной безопасности заказчика и фиксировать соответствующие обязательства в договорах.

Импортозамещение в ИБ: сроки и риски

Крайний срок перехода на отечественное программное обеспечение и программно-аппаратные комплексы на значимых объектах КИИ — 1 января 2028 года. Звучит далеко, но на практике миграция корпоративных систем занимает от одного до трёх лет. Компании, которые начнут процесс в 2027 году, рискуют не успеть.

Для органов государственной власти требования жёстче: им запрещено использовать иностранное ПО на значимых объектах КИИ уже с 1 января 2025 года.

Российский рынок ИБ-решений активно развивается: по итогам 2025 года его объём превысил 374 млрд рублей, а по прогнозу Центра стратегических разработок, в 2026 году рынок вырастет ещё на 12% и достигнет 448 млрд рублей, а к 2030 году — 968 млрд рублей. Отечественные вендоры предлагают решения, лицензированные ФСТЭК и ФСБ, что критично для работы с государственными структурами.

Как построить систему защиты: пошаговое руководство для бизнеса

Большинство компаний начинают заниматься информационной безопасностью после первого серьёзного инцидента. Это дорогой способ учиться. Выстроить базовую защиту системно — дешевле, быстрее и предсказуемее, чем разбирать последствия взлома.

Это руководство описывает пять практических шагов, которые закрывают большинство актуальных векторов атак.

Шаг 1. Аудит и оценка рисков

Защита начинается с понимания того, что именно нужно защищать и от каких угроз. Без инвентаризации активов и оценки рисков любые инвестиции в информационную безопасность превращаются в угадывание.

Что включает базовый аудит:

- Инвентаризация всех информационных активов. Составьте полный реестр: серверы, рабочие станции, облачные сервисы, мобильные устройства, корпоративные учётные записи, API-интеграции с подрядчиками. Особое внимание — теневым IT: сервисам, которые сотрудники используют без ведома ИТ-отдела (личные облачные хранилища, мессенджеры для рабочей переписки, неавторизованные SaaS-инструменты).

- Анализ прав доступа. Проверьте, кто имеет доступ к каким данным и системам. Типичные проблемы: бывшие сотрудники с активными учётными записями, подрядчики с избыточными правами, технические аккаунты с неизменёнными дефолтными паролями. «Мёртвые» учётные записи — один из наиболее распространённых векторов атак: злоумышленник получает легитимный доступ без каких-либо признаков взлома.

- Оценка уязвимостей. Сканирование инфраструктуры специализированными инструментами выявляет неустановленные обновления, открытые порты, слабые конфигурации сервисов. Сканирование — не замена пентесту, но хорошая отправная точка для компаний без выделенной ИБ-команды.

- Моделирование угроз. Не все угрозы одинаково актуальны для разных отраслей. Финансовые компании чаще атакуют через фишинг и компрометацию учётных данных; производственные предприятия — через уязвимости в промышленных системах управления; ритейл — через POS-терминалы и платёжные системы. Моделирование угроз позволяет расставить приоритеты и не тратить бюджет на защиту от маловероятных сценариев.

- Тестирование на проникновение (пентест). Пентест — это контролируемая атака на вашу инфраструктуру, которую проводят специалисты с целью выявить реальные пути компрометации. В отличие от сканирования уязвимостей, пентест показывает, насколько далеко реальный атакующий может продвинуться в вашей сети. Для малого и среднего бизнеса достаточно внешнего пентеста раз в год; для компаний с критичными данными — раз в полгода или после значимых изменений инфраструктуры.

Результат аудита — не отчёт ради отчёта, а приоритизированный список действий: что исправить немедленно, что запланировать на квартал, что принять как допустимый риск. Без этого документа следующие шаги теряют половину своей эффективности.

Шаг 2. Концепция нулевого доверия (Zero trust)

Долгое время корпоративный периметр считался надёжной границей: всё внутри сети — доверенное, всё снаружи — потенциально враждебное. Эта модель перестала работать. Удалённая работа, облачные сервисы и атаки через доверенных подрядчиков сделали само понятие «внутри сети» условным.

Что такое Zero trust

Zero trust («нулевое доверие») — это архитектурный принцип, при котором ни один пользователь, устройство или сервис не получает доверия по умолчанию, даже находясь внутри корпоративной сети. Каждый запрос на доступ к ресурсу проверяется заново — на основе идентичности, состояния устройства, контекста запроса и минимально необходимых привилегий.

Ключевые принципы zero trust на практике:

- Минимальные привилегии (Least Privilege Access). Каждый сотрудник, сервисный аккаунт и приложение получают доступ строго к тем ресурсам, которые необходимы для выполнения конкретных задач — и ничего сверх этого. Принцип минимальных привилегий ограничивает радиус поражения при компрометации любой учётной записи.

- Многофакторная аутентификация. Многофакторная аутентификация (MFA). MFA обязательна для всех систем и всех пользователей без исключений — включая технические аккаунты и административные панели. Предпочтительные методы второго фактора: аппаратные ключи (FIDO2/WebAuthn) или приложения-аутентификаторы (TOTP).

- Микросегментация сети. Разделение инфраструктуры на изолированные сегменты с явными правилами взаимодействия между ними. Цель — не допустить горизонтального перемещения атакующего по сети (lateral movement).

- Непрерывный мониторинг и верификация. Аутентификация — это не одноразовое событие при входе в систему. Zero trust предполагает постоянную проверку: соответствует ли поведение пользователя его обычным паттернам, не изменилось ли состояние устройства, не появились ли признаки компрометации сессии.

- Явная верификация устройств. Доступ к корпоративным ресурсам разрешается только с устройств, соответствующих корпоративным политикам безопасности: актуальная ОС, установленные обновления, работающий антивирус, шифрование диска.

Начать можно с малого:

- Внедрить MFA для всех корпоративных сервисов — это даёт немедленный эффект при минимальных затратах.

- Провести ревизию прав доступа и применить принцип минимальных привилегий.

- Сегментировать сеть хотя бы на базовом уровне: отделить гостевой Wi-Fi от корпоративного, изолировать серверный сегмент.

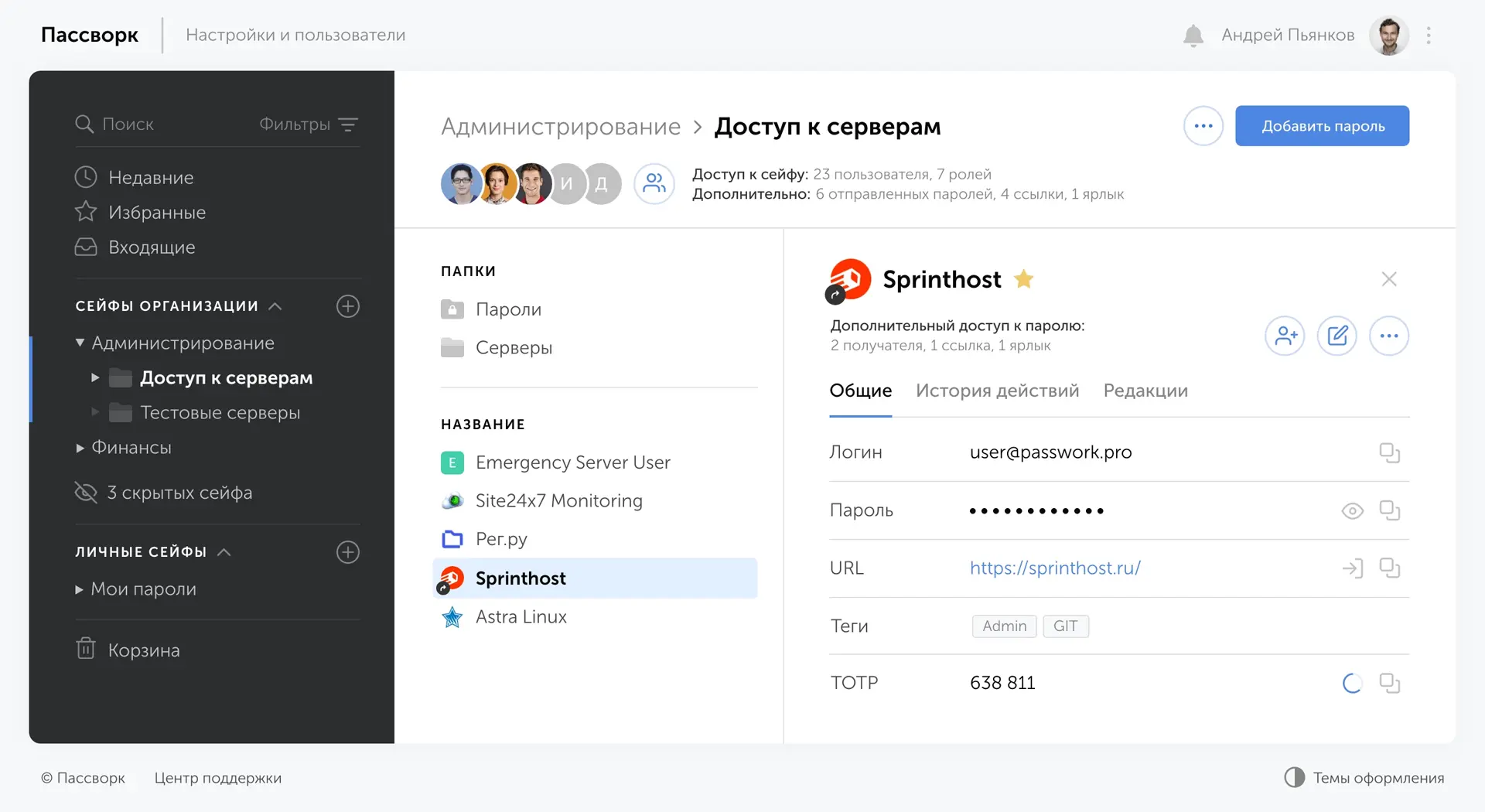

- Внедрить корпоративный менеджер паролей для централизованного управления учётными данными — это фундамент контроля доступа.

Эти четыре шага не требуют масштабных инвестиций, но закрывают большинство типовых векторов атак, которые используют злоумышленники при работе с реальными компаниями.

Шаг 3. Ключевые инструменты защиты

Рынок ИБ-инструментов огромен, и попытка охватить всё сразу — верный путь к распылению бюджета без реального эффекта. Выбор правильного набора зависит от размера компании, отраслевой специфики и уровня зрелости ИБ-процессов. Ниже — базовый стек, который закрывает наиболее критичные векторы атак.

Управление паролями и учётными данными

Слабые и повторно используемые пароли остаются одной из главных причин взломов корпоративных аккаунтов.

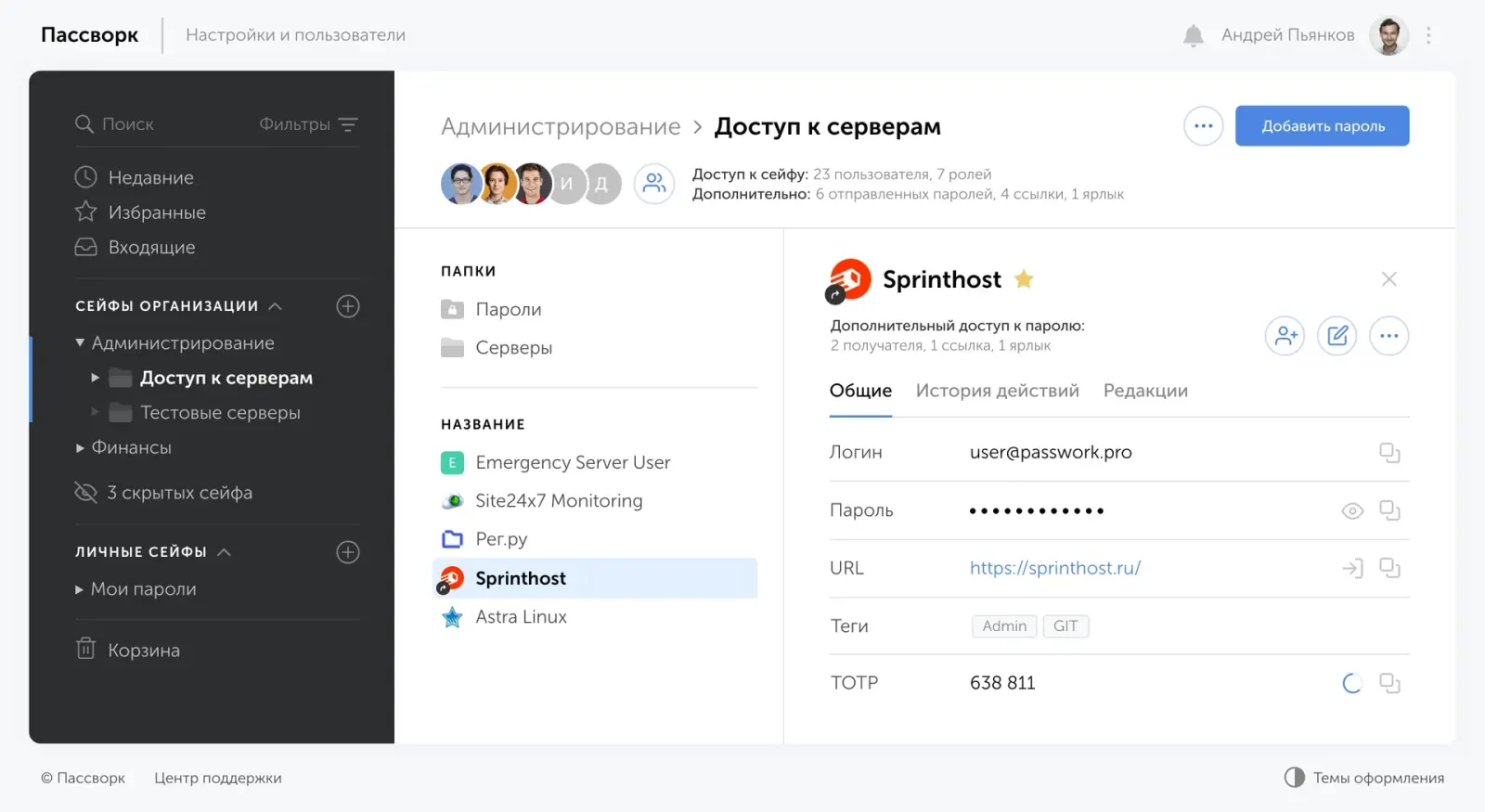

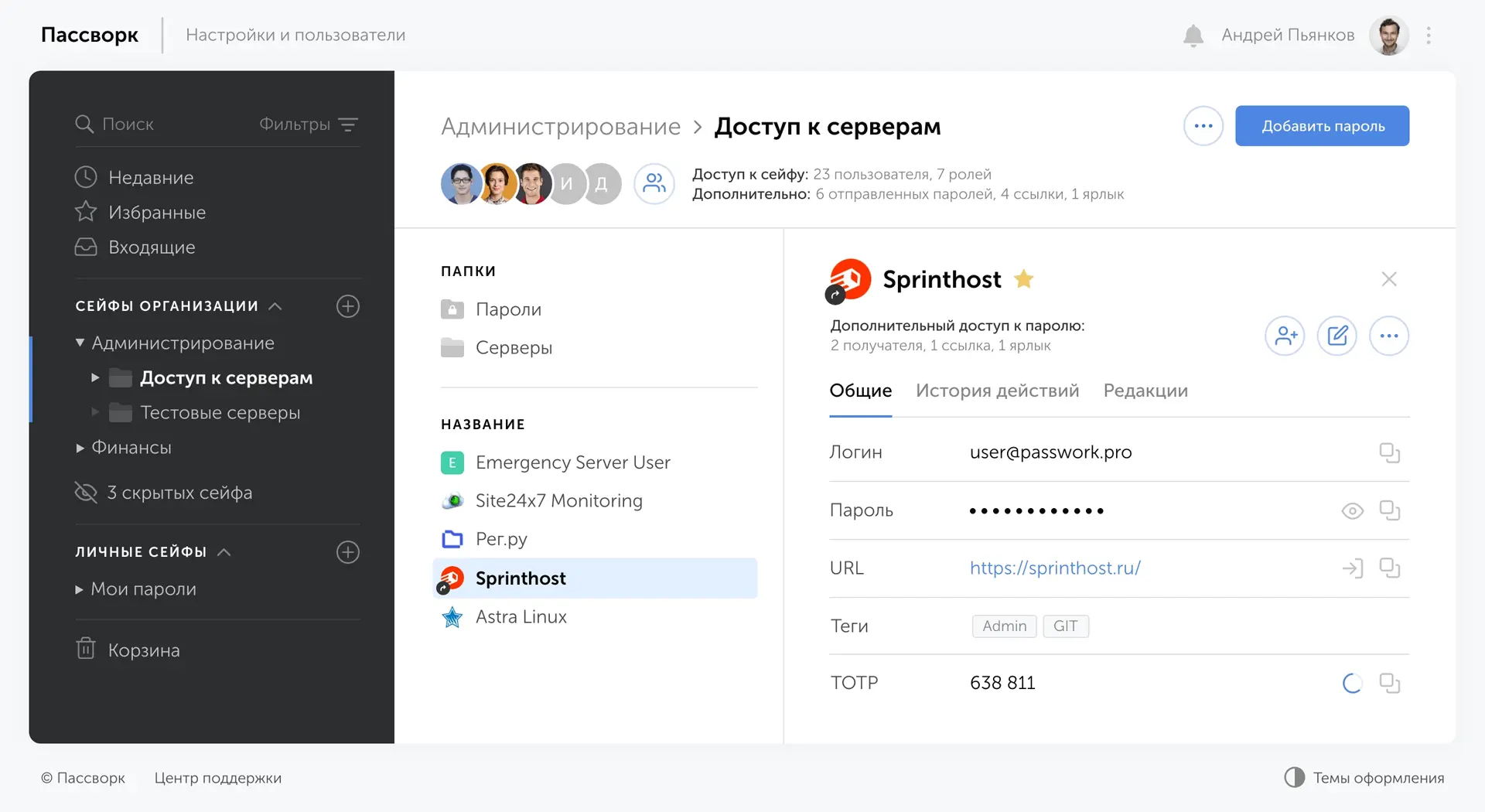

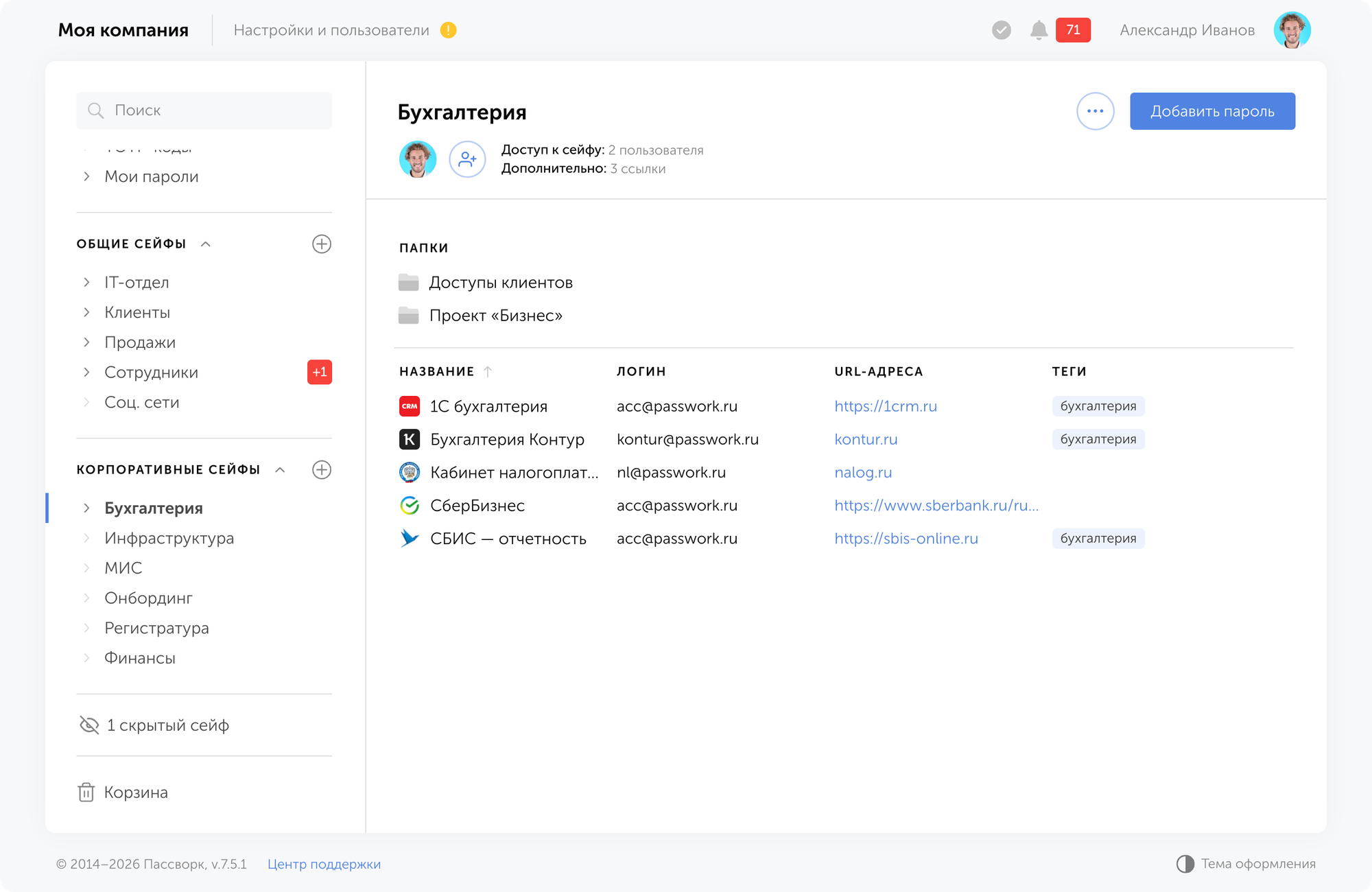

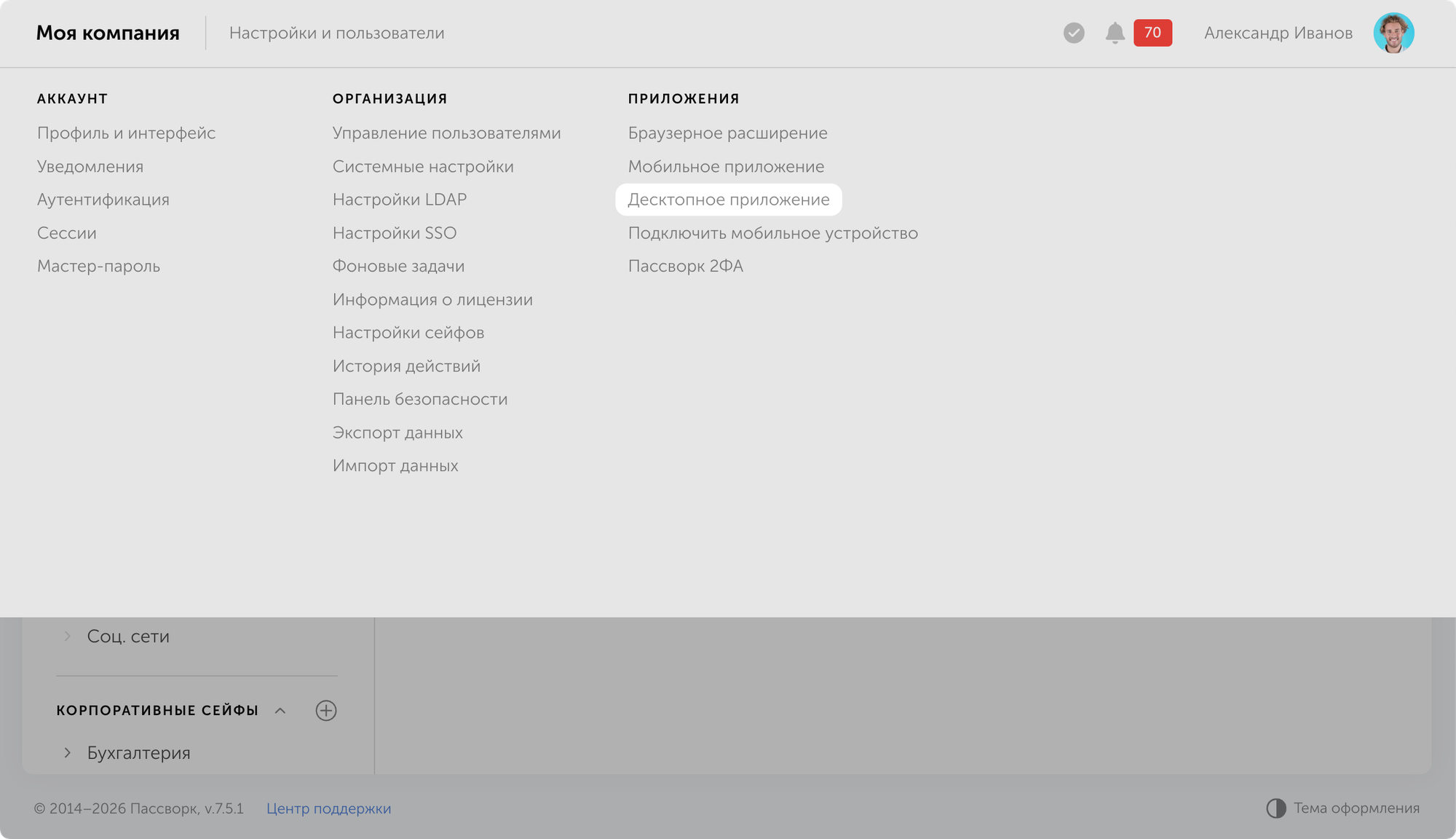

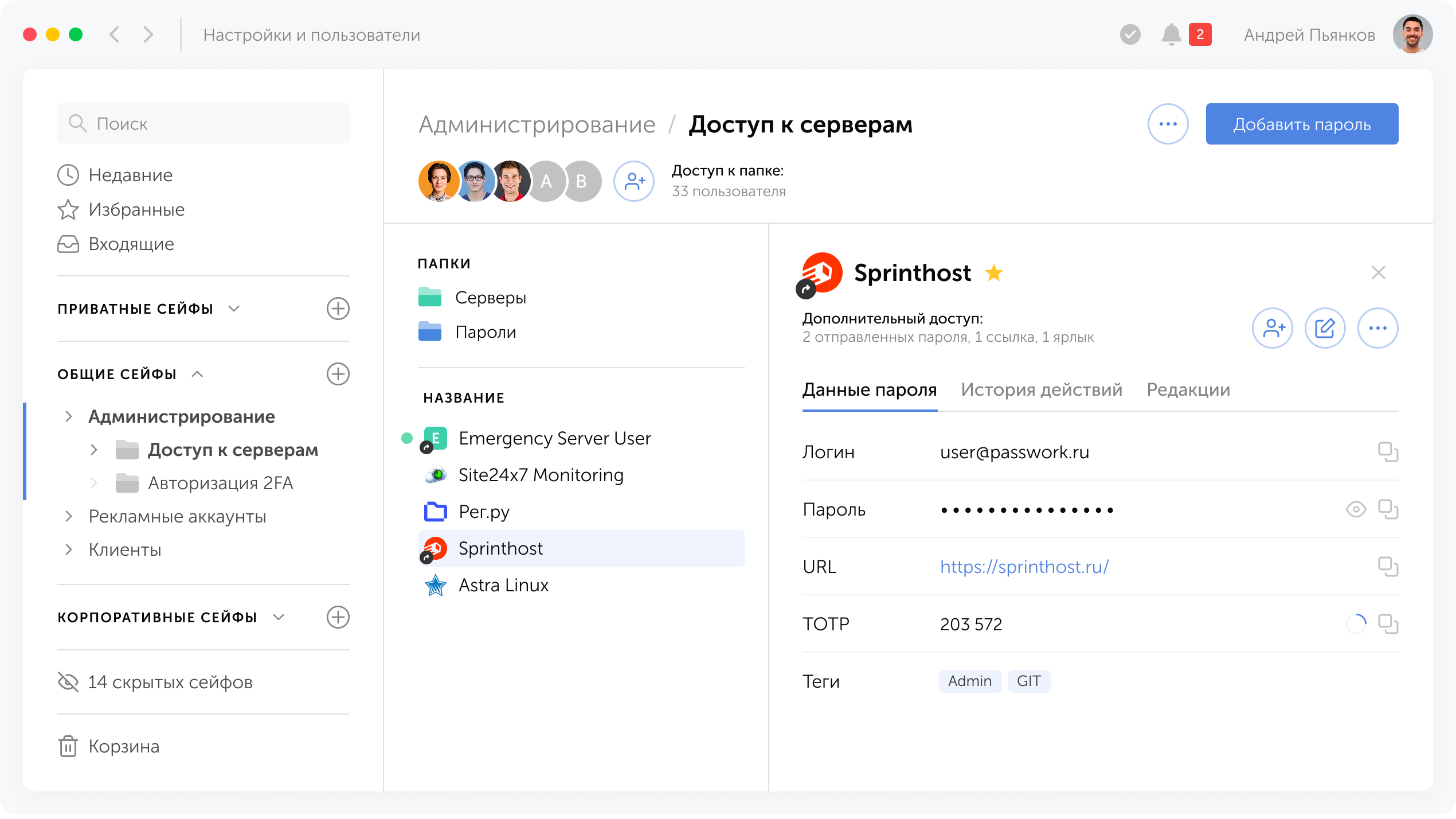

Корпоративный менеджер паролей решает эту проблему системно. Пассворк позволяет сотрудникам работать с надёжными уникальными паролями, не запоминая их, а администратор получает централизованный контроль над доступом к корпоративным учётным записям.

При уходе сотрудника достаточно одного действия, чтобы отозвать все его доступы — без риска, что он унесёт пароли с собой или они останутся в личном хранилище браузера.

Многофакторная аутентификация

MFA уже упоминалась в контексте Zero trust, но заслуживает отдельного внимания как самостоятельный инструмент. Приоритет при выборе метода второго фактора: аппаратные ключи (Rutoken, YubiKey) → приложения-аутентификаторы (Пассворк 2ФА, Google Authenticator) → push-уведомления → СМС. Для привилегированных аккаунтов (администраторы домена, финансовые системы, облачные консоли) аппаратные ключи — стандарт.

Защита конечных точек (EDR/XDR)

Классические антивирусы работают по сигнатурному принципу и не обнаруживают новые угрозы. EDR (обнаружение угроз и реагирование на конечных точках) отслеживает поведение процессов на устройстве и выявляет аномалии — даже если конкретная угроза ранее не встречалась. XDR (расширенное обнаружение угроз и реагирование) расширяет эту логику на всю инфраструктуру: конечные точки, сеть, облачные сервисы, электронную почту.

Для малого и среднего бизнеса с ограниченным бюджетом оптимальный выбор — облачные EDR-решения с управляемым сервисом (MDR): вы получаете мониторинг и реагирование без необходимости содержать собственную команду аналитиков.

Защита электронной почты

Электронная почта остаётся основным вектором фишинговых атак и доставки вредоносного ПО. Первый шаг — настроить DNS-записи домена так, чтобы злоумышленники не могли рассылать письма от имени вашей компании. Следующий — установить почтовый фильтр, который проверяет каждое входящее сообщение до того, как оно попадёт в ящик сотрудника: блокирует вредоносные вложения, фишинговые ссылки и подозрительные письма. Третья мера — обучение сотрудников распознаванию фишинга, подробнее об этом в шаге 4.

Управление уязвимостями

Регулярное сканирование инфраструктуры и своевременная установка обновлений — непрерывный процесс. Управление уязвимостями включает: инвентаризацию активов, сканирование, приоритизацию по критичности, устранение и верификацию. Для небольших компаний достаточно ежемесячного цикла сканирования и чёткой политики установки критичных обновлений в течение 72 часов после выхода патча.

Базовый стек для малого и среднего бизнеса

Для компаний с ограниченным бюджетом и без выделенной ИБ-команды оптимальная стартовая конфигурация выглядит так:

| Категория | Инструмент | Приоритет |

|---|---|---|

| Управление паролями | Корпоративный менеджер паролей | Критичный |

| Аутентификация | MFA для всех сервисов | Критичный |

| Защита конечных точек | EDR (облачный) | Высокий |

| Защита почты | SPF/DKIM/DMARC + SEG | Высокий |

| Управление уязвимостями | Ежемесячное сканирование | Средний |

| Резервное копирование | По правилу 3-2-1 | Критичный |

Эти шесть категорий закрывают наиболее распространённые векторы атак при разумных затратах. Всё остальное — следующий уровень зрелости, к которому стоит двигаться после того, как базовый стек работает стабильно.

Шаг 4. Обучение сотрудников

Технические средства защиты теряют смысл, если сотрудник открывает фишинговое письмо, сообщает пароль по телефону «службе безопасности банка» или подключает личный ноутбук к корпоративной сети. Человеческий фактор остаётся главной уязвимостью любой системы ИБ, и одновременно наиболее экономически эффективным направлением для инвестиций.

Почему разовый инструктаж не работает

Большинство компаний проводят вводный инструктаж при найме — и считают задачу выполненной. Проблема в том, что угрозы меняются быстро: фишинговые письма становятся убедительнее, атаки через мессенджеры и голосовые звонки (вишинг) растут, а сотрудники забывают правила, если их не закрепляют регулярно. Обучение раз в год или раз в три года не формирует устойчивых навыков.

Структура программы обучения

- Базовый инструктаж при найме. Каждый новый сотрудник до получения доступа к корпоративным системам должен пройти обязательный инструктаж. Минимальное содержание: политика паролей и требования к их сложности, правила работы с корпоративной почтой и мессенджерами, запрет на использование личных устройств и облачных хранилищ для рабочих данных, порядок действий при подозрении на инцидент.

- Регулярные фишинговые симуляции. Это наиболее эффективный инструмент снижения уязвимости к социальной инженерии. Принцип прост: ИТ-отдел или внешний подрядчик отправляет сотрудникам тестовые фишинговые письма, имитирующие реальные атаки. Те, кто кликнул на ссылку или ввёл данные, получают немедленную обратную связь и короткий обучающий модуль. Ключевой момент: симуляции должны быть обучающим инструментом, а не инструментом наказания. Цель — изменить поведение, а не поймать виновных.

- Тематические тренинги по актуальным угрозам. Раз в квартал — короткий (15–20 минут) тренинг по конкретной теме: как распознать целевой фишинг (spear phishing), что делать при подозрении на заражение устройства, как безопасно работать с корпоративными данными вне офиса, как реагировать на звонки от «службы безопасности банка» или «ИТ-поддержки».

- Чёткие инструкции на случай инцидента. Каждый сотрудник должен знать ответы на три вопроса: что считается инцидентом ИБ, кому об этом сообщать и как быстро. Страх наказания за «неправильные» действия — главная причина, по которой сотрудники скрывают инциденты или тянут с сообщением. Культура «сообщи и не бойся» сокращает время обнаружения инцидента и снижает итоговый ущерб.

- Отдельные программы для привилегированных пользователей. Системные администраторы, финансовые директора, топ-менеджмент — приоритетные цели для целевых атак. Для них нужна отдельная программа обучения с акцентом на целевой фишинг, атаки на цепочку поставок и социальную инженерию .

Отслеживайте процент сотрудников, прошедших обучение в срок; процент «кликнувших» в фишинговых симуляциях (в динамике); время от обнаружения до сообщения об инциденте; количество самостоятельно выявленных сотрудниками подозрительных писем. Эти показатели позволяют оценить реальное изменение поведения, а не просто факт прохождения тренинга. Cтоимость обучения для небольшой компании минимальна, а эффект один из самых высоких среди всех мер защиты.

Шаг 5. Реагирование на инциденты

Компании без плана реагирования на инциденты тратят на восстановление в среднем в 3–4 раза больше времени и денег, чем те, у кого такой план есть.

Что такое план реагирования на инциденты

План реагирования на инциденты — это задокументированный набор процедур, определяющих, кто что делает в случае инцидента ИБ. Он отвечает на вопросы: кто принимает решения, кто кого оповещает, в какой последовательности выполняются действия, какие полномочия есть у каждого участника. Без плана реагирования компании теряют критичное время на согласования и выяснение ответственности именно тогда, когда каждая минута имеет значение.

Фазы реагирования на инцидент

- Фаза 1: Подготовка. Это всё, что делается до инцидента. Составление плана, определение ролей и ответственности, создание контактного листа для экстренной связи, настройка инструментов мониторинга и логирования, регулярные учения.

- Фаза 2: Обнаружение и анализ. Инцидент может быть обнаружен автоматически (SIEM-алерт, EDR-уведомление) или вручную (сотрудник заметил аномалию). Задача этой фазы — подтвердить факт инцидента, определить его тип и масштаб, зафиксировать время обнаружения.

- Фаза 3: Изоляция. Немедленное отключение скомпрометированных систем от сети до того, как вредоносное ПО распространится дальше или атакующий получит дополнительный доступ. Изоляция должна быть быстрой, но обдуманной: отключение критичных бизнес-систем в разгар рабочего дня может нанести ущерб, сопоставимый с самим инцидентом.

- Фаза 4: Устранение угрозы. Удаление вредоносного ПО, закрытие использованных уязвимостей, смена скомпрометированных учётных данных, отзыв несанкционированных доступов. Важно убедиться, что угроза полностью устранена: атакующие часто оставляют бэкдоры для повторного доступа.

- Фаза 5: Уведомление регуляторов и пострадавших. При утечке персональных данных российских граждан — уведомление Роскомнадзора в течение 24 часов с момента обнаружения инцидента (требование Федерального закона № 152-ФЗ «О персональных данных», статья 21.1, введённая поправками 2022 года). В течение 72 часов — расширенное уведомление с деталями инцидента. Несоблюдение сроков влечёт административную ответственность и репутационные риски, которые часто превышают ущерб от самого инцидента.

- Фаза 6: Восстановление. Восстановление систем из резервных копий, проверка целостности данных, поэтапный возврат к нормальной работе. Резервные копии должны существовать, регулярно проверяться и храниться по правилу 3-2-1: три копии данных, на двух разных типах носителей, одна из которых хранится офлайн и физически изолирована от основной инфраструктуры. Офлайн-копия — единственная надёжная защита от программ-вымогателей, которые целенаправленно ищут и шифруют подключённые резервные копии.

- Фаза 7: Разбор и улучшение. Обязательная фаза, которую большинство компаний пропускают из-за усталости после инцидента. Цель: установить корневую причину инцидента, оценить эффективность реагирования, выявить пробелы в плане и устранить уязвимость, которая была использована. Без этого шага компания рискует столкнуться с тем же инцидентом повторно.

Заключение

Пять шагов, описанных в этой статье — не исчерпывающий список всего, что можно сделать для защиты бизнеса. Это минимум, без которого любая компания остаётся открытой мишенью.

Аудит показывает реальную картину. Zero trust меняет логику доступа: доверие перестаёт быть состоянием по умолчанию и становится результатом проверки. Правильный набор инструментов закрывает наиболее распространённые векторы атак без избыточных затрат. Обученные сотрудники перестают быть самым слабым звеном. А задокументированный план реагирования превращает хаос инцидента в управляемый процесс.

Ни один из этих шагов не требует многомиллионного бюджета или штата из двадцати ИБ-специалистов. Большинство компаний, которые пострадали от атак в 2025 году, могли предотвратить инцидент базовыми мерами.

Начать можно прямо сейчас, с конкретного первого шага — навести порядок с корпоративными паролями и доступами. Пассворк — российский корпоративный менеджер паролей, включённый в реестр отечественного ПО Минцифры, с лицензиями ФСТЭК и ФСБ. Он даёт администратору полную видимость того, кто и к чему имеет доступ, позволяет мгновенно отозвать права при увольнении сотрудника и ведёт аудит-лог всех действий с учётными данными.

Часто задаваемые вопросы

Какие киберугрозы наиболее опасны для российского бизнеса в 2026 году?

Три приоритетные угрозы — программы-вымогатели, фишинг с применением ИИ и атаки на цепочки поставок. Вымогатели опасны схемой двойного вымогательства: данные сначала копируют, затем шифруют. Фишинг с ИИ позволяет злоумышленникам создавать персонализированные письма, неотличимые от реальной переписки контрагентов. Атаки через подрядчиков бьют по крупным компаниям через слабо защищённых партнёров — ИТ-аутсорсеров, интеграторов, облачных провайдеров.

Какие штрафы грозят за утечку персональных данных в 2026 году?

С 30 мая 2025 года действует ФЗ-420, кардинально изменивший санкции за утечки. За первичную утечку данных более 100 000 субъектов — штраф от 10 до 15 млн рублей. За повторное нарушение — оборотный штраф от 1 до 3% от годового оборота, но не менее 20–25 млн рублей и не более 500 млн рублей. Помимо штрафа, компания обязана уведомить Роскомнадзор в течение 24 часов с момента обнаружения утечки, а в течение 72 часов — направить расширенный отчёт. Нарушение сроков уведомления влечёт отдельный штраф от 1 до 3 млн рублей.

Что такое Zero trust и с чего начать его внедрение в небольшой компании?

Zero trust (принцип нулевого доверия) — архитектурный принцип, при котором ни один пользователь, устройство или сервис не получает доверия по умолчанию, даже находясь внутри корпоративной сети. Каждый запрос на доступ проверяется заново. Для небольшой компании разумная точка входа — четыре шага: включить MFA для всех корпоративных сервисов, провести ревизию прав доступа и применить принцип минимальных привилегий, сегментировать сеть на базовом уровне, внедрить корпоративный менеджер паролей для централизованного контроля над учётными данными. Эти меры не требуют крупных инвестиций, но закрывают большинство типовых векторов атак.

Распространяются ли требования по безопасности КИИ на подрядчиков и ИТ-аутсорсеров?

Да. С 1 марта 2026 года вступили в силу приказ ФСТЭК № 117 и ФЗ-325, которые де-факто распространяют требования по информационной безопасности на подрядчиков владельцев объектов критической информационной инфраструктуры. Если ваша компания обслуживает банк, больницу, транспортное или энергетическое предприятие, она обязана соблюдать политику ИБ заказчика и фиксировать соответствующие обязательства в договорах. Приказ № 117 также требует учитывать риски цепочки поставок при моделировании угроз — включая удалённый доступ внешних исполнителей.

Как защитить компанию от атак через скомпрометированные учётные данные сотрудников?

Скомпрометированные пароли — один из главных векторов проникновения в корпоративные системы. Базовая защита строится на трёх элементах. Первый — корпоративный менеджер паролей: сотрудники работают с уникальными надёжными паролями, администратор контролирует доступ централизованно и мгновенно отзывает права при увольнении. Второй — MFA для всех систем без исключений: даже если пароль скомпрометирован, второй фактор блокирует несанкционированный вход. Третий — регулярный аудит учётных записей: удаление «мёртвых» аккаунтов уволенных сотрудников и ревизия прав подрядчиков. Пассворк решает первую и третью задачу системно — с аудит-логом, ролевой моделью и поддержкой MFA.

Что делать в первые часы после обнаружения кибератаки?

Первые действия определяют масштаб итогового ущерба. Изолируйте скомпрометированные системы от сети — до того, как вредоносное ПО распространится дальше. Зафиксируйте всё: время обнаружения, снимки экранов, системные логи — это понадобится для расследования и уведомления регуляторов. Не платите выкуп: треть компаний не получает рабочий ключ расшифровки, а оплата повышает вероятность повторной атаки. Восстанавливайтесь из резервных копий, хранящихся офлайн. После стабилизации — обязательный разбор инцидента, чтобы устранить уязвимость, через которую произошло проникновение.

Информационная безопасность для бизнеса в 2026: главные угрозы и защита

Кибератаки обошлись российскому бизнесу в 1,5 трлн рублей за восемь месяцев 2025 года. Большинство из них начались с одного фишингового письма. Разбираем актуальные угрозы, новые штрафы и пять шагов, которые закрывают большинство векторов атак.

В пятницу вечером уволился системный администратор. В его голове пароли от 20 корпоративных сервисов: облачной инфраструктуры, CRM, финансовых систем, серверов. Часть из них нигде не записана, часть — в личном менеджере паролей, который ушёл вместе с ним. Понедельник обещает быть интересным.

Это будни сотен российских компаний. В 2025 году в России зафиксировано 230 публичных утечек баз данных, а суммарный объём скомпрометированных записей вырос в 1,5 раза и достиг 767 млн строк в базах данных. Параллельно с 30 мая 2025 года вступили в силу новые штрафы за утечку персональных данных — до 15 млн рублей за первичный инцидент и от 1% до 3% совокупной выручки компании за предшествующий год (но не менее 15 млн и не более 500 млн рублей) за повторный (ФЗ-420 от 30.11.2024).

В этой статье — критерии выбора корпоративного менеджера паролей, сравнение моделей развёртывания, обзор российского рынка и пошаговый план внедрения.

Почему привычные методы хранения паролей опасны для бизнеса

Стикер на мониторе, таблица Excel в общем доступе, личный аккаунт в браузере — всё это по-прежнему норма для большинства организаций. Хаотичное управление паролями создаёт три системных уязвимости:

Отсутствие аудита

Когда пароль хранится в голове сотрудника или в личном файле, любое обращение к корпоративному ресурсу остаётся невидимым для организации. Кто входил в систему, когда и с какого устройства — эти вопросы при инциденте останутся без ответа. Расследование начинается с чистого листа: нет логов, нет доказательной базы, нет точки отсчёта.

Невозможность быстро отозвать доступы

При увольнении сотрудника компания, как правило, не располагает полным списком систем, к которым у него был доступ. Ручная смена паролей по всем сервисам занимает дни — и это в лучшем случае, если процедура вообще формализована. В худшем — часть доступов остаётся активной неделями. За это время бывший сотрудник сохраняет техническую возможность войти в CRM, скопировать клиентскую базу или выгрузить внутреннюю документацию. Организационные меры здесь не работают: человек уже за периметром, а рычагов воздействия нет.

Зависимость от дисциплины конкретного человека

Парольная безопасность компании не может держаться на сознательности каждого отдельного сотрудника — это заведомо ненадёжная конструкция. Один человек с предсказуемым паролем, повторно используемой комбинацией или записанными на стикере учётными данными создаёт уязвимость, которая распространяется далеко за пределы его рабочего места. Без централизованной политики паролей уровень защиты всей организации определяется её самым беспечным звеном.

Как это происходит на практике

Вот реалистичный сценарий, который разворачивается регулярно. Менеджер по продажам уходит к конкуренту. Пароль от CRM он помнит наизусть, ведь его никто не менял полгода. Через три недели служба безопасности замечает аномальные выгрузки клиентской базы. К этому моменту данные уже у конкурента. Компания теряет клиентов, тратит деньги на расследование и рискует штрафом по ФЗ-420 — если в базе были персональные данные.

По данным Verizon DBIR 2024, использование украденных учетных данных фигурировало почти в трети (31%) всех утечек за последние 10 лет. Это стабильно лидирующий вектор атак. Проблема не новая, но решаемая.

Что такое корпоративный менеджер паролей и какие задачи он решает

Прежде чем выбирать решение, важно разграничить два понятия, которые часто путают:

- Личный менеджер паролей — это инструмент для одного человека. Сервис может быть встроен в браузер, иметь мобильное приложение или десктопную версию. Он хранит ваши пароли, автоматически заполняет формы и генерирует новые комбинации. Удобно, но к корпоративной безопасности отношения не имеет.

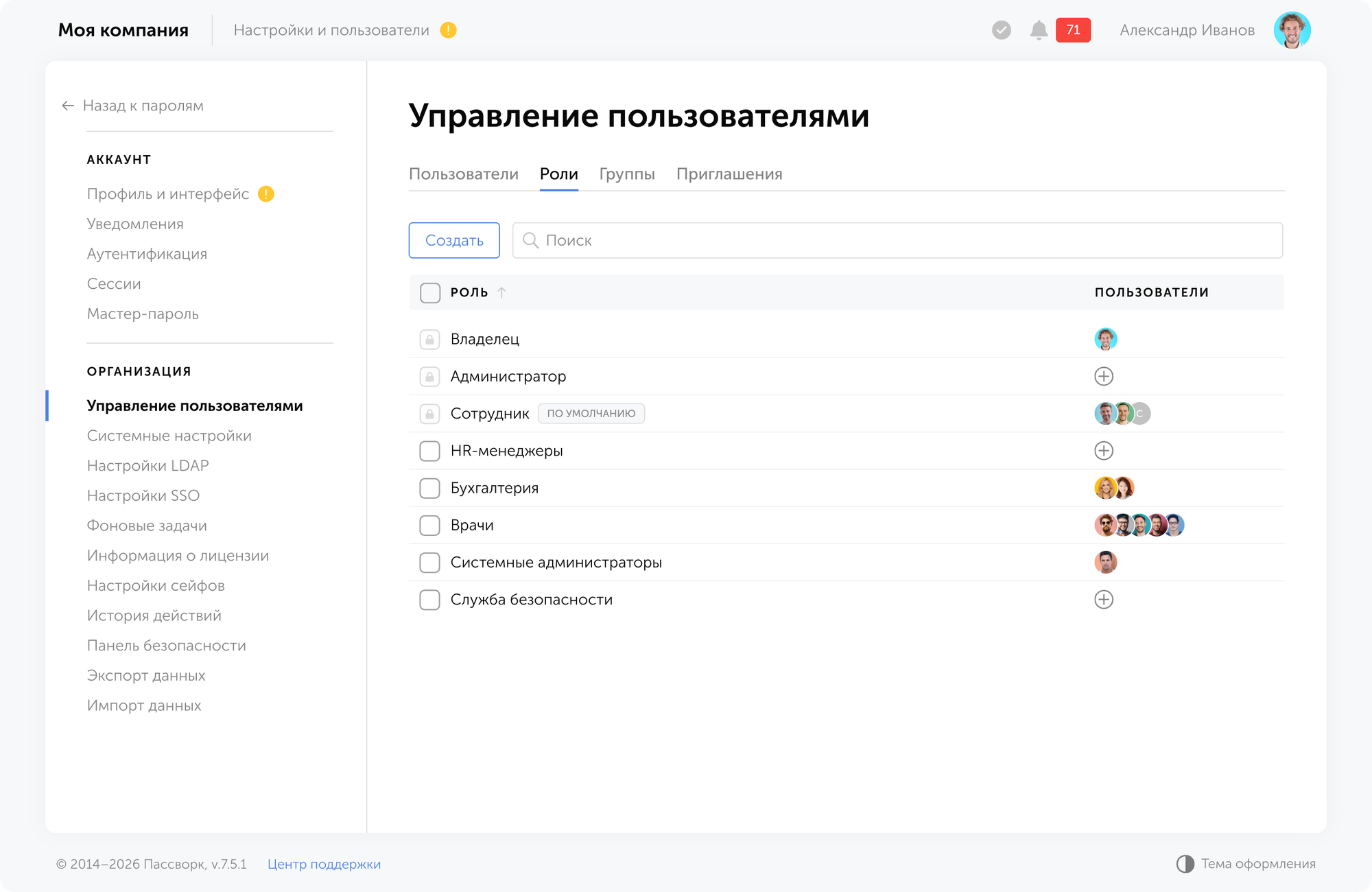

- Корпоративный менеджер паролей — это централизованная система управления доступами всей организации. Администратор видит, кто к чему имеет доступ, может мгновенно отозвать права, настроить разграничение по ролям и отделам, получить полный журнал действий. Это комплексный элемент системы информационной безопасности.

Ключевые функции менеджера паролей для бизнеса

- Архитектура нулевого разглашения (Zero-knowledge). Учетные данные шифруются на устройстве пользователя и при передаче по стандартам AES-256 или ГОСТ. Провайдер решения и системные администраторы не имеют доступа к данным в открытом виде

- Ролевая модель доступа (RBAC). Гранулярные настройки прав гарантируют, что сотрудники получают доступ только к тем паролям, которые нужны для их работы. Бухгалтерия работает с финансовыми системами, DevOps-инженеры управляют секретами инфраструктуры.

- Подробный журнал аудита. Система непрерывно фиксирует все действия с учетными данными. Вы точно знаете, кто, когда и с какого IP-адреса обращался к конкретному паролю.

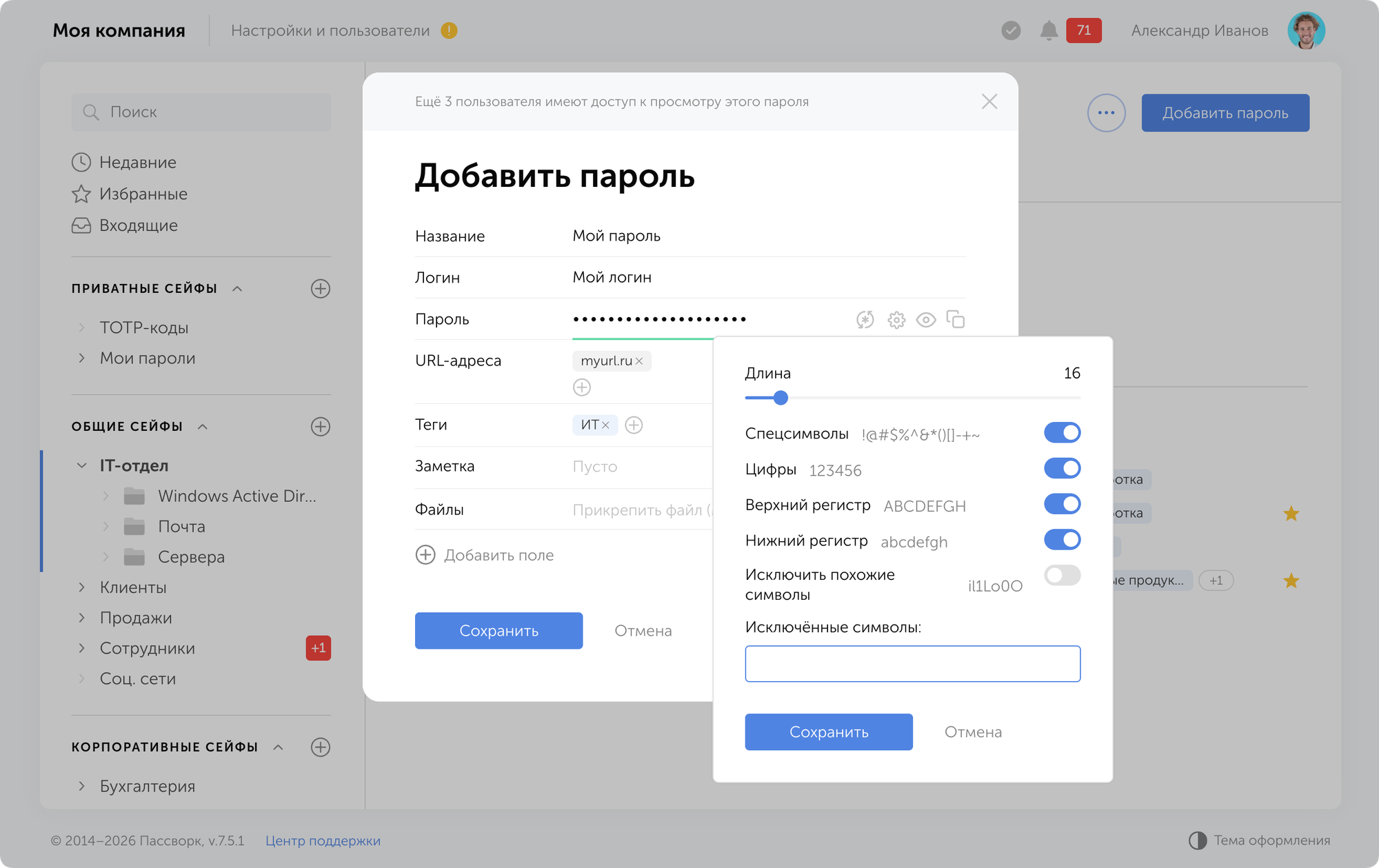

- Автоматизированные парольные политики. Встроенный генератор обеспечивает соблюдение требований к сложности паролей во всей компании. Это исключает использование слабых или скомпрометированных комбинаций.

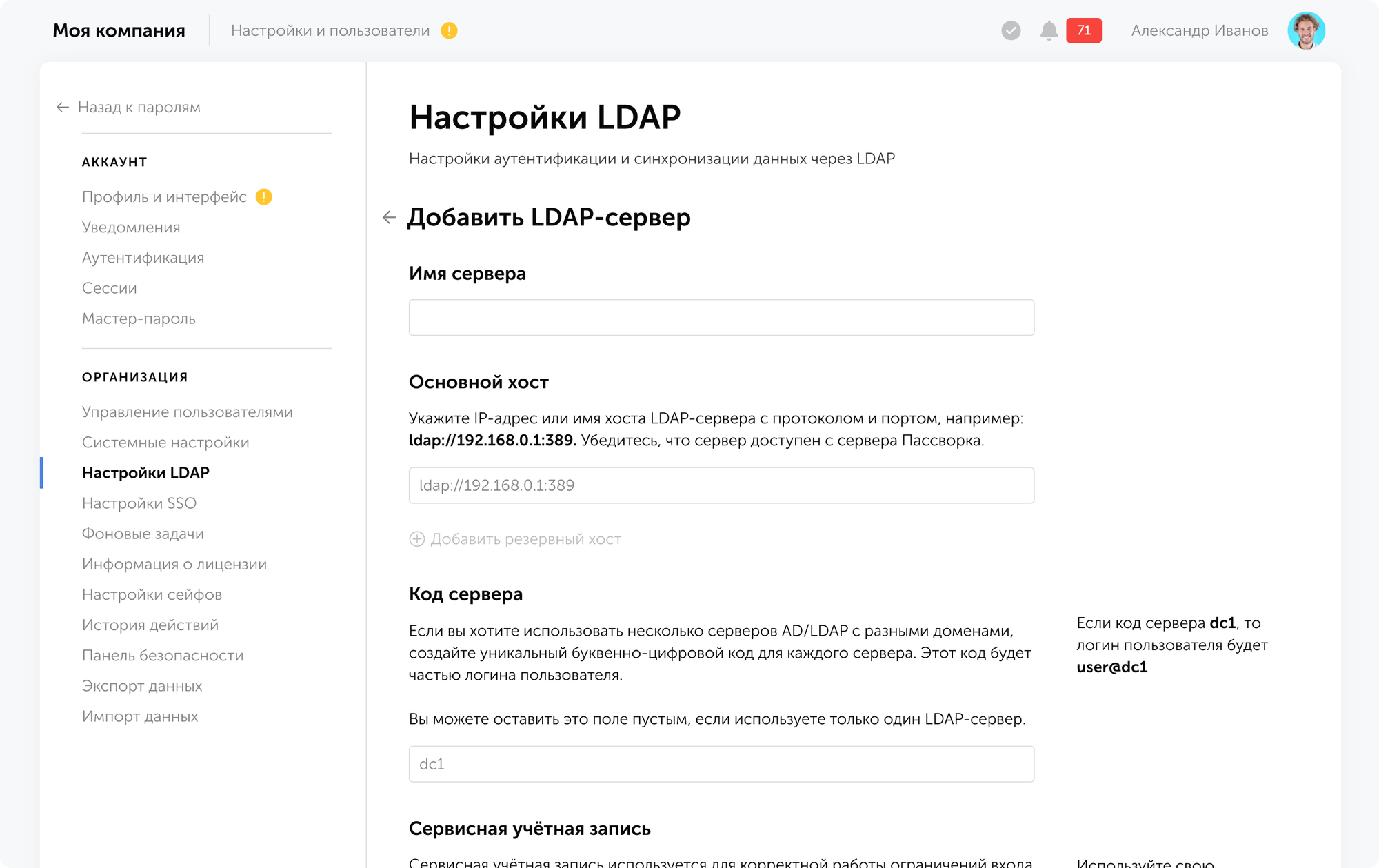

- Интеграция с корпоративными каталогами. Нативная поддержка Active Directory, LDAP и SSO-провайдеров обеспечивает бесшовную синхронизацию пользователей и централизованную аутентификацию.

- Многофакторная аутентификация (MFA). Дополнительный уровень безопасности защищает доступ к хранилищу. Система поддерживает стандартные TOTP-приложения, аппаратные ключи и корпоративные MFA-решения.

- Безопасная командная работа с доступами. Команды могут совместно использовать корпоративные аккаунты без прямого раскрытия паролей. Вы сохраняете полный контроль над тем, кто может просматривать или применять учетные данные.

Бизнес-выгоды, которые можно измерить

Снижение риска утечек — очевидное следствие. Но есть и менее заметные эффекты. ИТ-специалисты тратят меньше времени на рутинные задачи: сброс паролей, ручную передачу доступов, разбор инцидентов. Онбординг нового сотрудника занимает минуты, все нужные доступы выдаются централизованно. Офбординг увольняющегося тоже: один клик, и все его доступы заблокированы.

Локальное развёртывание vs. облако: что выбрать для корпоративной безопасности

Выбор модели развёртывания, облачной или локальной, зависит от разных контекстов.

| Параметр | Облачное решение | Коробочное |

|---|---|---|

| Контроль над данными | Данные на серверах провайдера | Данные на серверах компании |

| Зависимость от интернета | Требуется постоянное подключение | Работает в изолированной сети |

| Соответствие требованиям РФ | Сложнее выполнить требования о локализации | Полное соответствие 152-ФЗ |

| Стоимость | Ниже на старте, выше в долгосрочной перспективе | Выше на старте, ниже при масштабировании |

| Подходит для | МСБ, стартапы | Крупный бизнес, госсектор, финтех |

Облачные решения удобны для небольших команд, которым важна скорость запуска и минимальные первоначальные затраты. Но у них есть структурное ограничение: данные физически находятся на серверах стороннего провайдера. Для компаний, работающих с персональными данными граждан РФ, это означает дополнительные юридические риски — требование о локализации данных на территории России (ст. 18.1 152-ФЗ) выполнить сложнее.

Для компаний с повышенными требованиями к безопасности развёртывание на собственном сервере — это требование информационной безопасности. Речь о финансовых организациях, госструктурах, операторах критической информационной инфраструктуры, компаниях, участвующих в государственных закупках. Данные остаются на собственных серверах, система работает в изолированном контуре без выхода в интернет, а соответствие 152-ФЗ обеспечивается архитектурно, а не на уровне договора с провайдером.

7 ключевых критериев выбора корпоративного менеджера паролей

Среди десятков решений на рынке легко потеряться в маркетинговых описаниях. Вот семь технических требований, которым должен соответствовать надежный менеджер паролей для бизнеса.

1. Изолированная модель развертывания

Можно ли установить решение на собственные серверы? Поддерживается ли развёртывание в изолированном контуре? Для компаний с чувствительными данными ответы на эти вопросы определяют всё остальное. Система должна стабильно работать в закрытом контуре без постоянного подключения к интернету.

2. Стандарты шифрования и безопасность

Какой алгоритм шифрования используется для хранения данных? AES-256 — международный стандарт, ГОСТ Р 34.12-2015 — требование для ряда российских регуляторов. Обязательна поддержка двухфакторной аутентификации (2FA). Зрелость продукта подтверждается регулярными независимыми аудитами безопасности и публичными программами Bug Bounty.

3. Интеграция с корпоративной инфраструктурой

Поддерживается ли синхронизация с Active Directory и LDAP? Централизованное управление пользователями требует нативной синхронизации с Active Directory, LDAP и поддержки SSO. Для автоматизации процессов и работы DevOps-команд необходим полнофункциональный API, позволяющий интегрировать менеджер паролей с CI/CD-пайплайнами.

4. Соответствие требованиям регуляторов

Входит ли продукт в Единый реестр российского ПО? Это обязательное условие для закупок по 44-ФЗ и 223-ФЗ. Есть ли лицензии ФСТЭК России на техническую защиту конфиденциальной информации (ТЗКИ) и на средства защиты информации (СЗКИ)? Лицензия ФСБ на работу с криптографией? Без этих документов продукт закрыт для госсектора и многих регулируемых отраслей.

5. Гранулярное управление правами

Система должна обеспечивать гибкое разграничение доступов по ролям, группам и конкретным проектам. Ключевой показатель эффективности — скорость отзыва прав при увольнении сотрудника. Процесс должен занимать несколько минут, гарантируя немедленную блокировку доступа к корпоративным секретам.

6. Аудит и отчётность

Ведётся ли полная история всех действий с паролями: просмотры, копирования, изменения? Можно ли сформировать отчёт по конкретному инциденту? Журнал событий служит главной доказательной базой при расследовании инцидентов. Требуется полная фиксация всех действий с паролями: просмотры, копирования, изменения. Важным дополнением является система автоматических оповещений о слабых, повторяющихся или скомпрометированных учетных данных.

7. Удобство и техническая поддержка

Сложные инструменты безопасности часто саботируются рядовыми сотрудниками. Система обязана предоставлять простой интерфейс для нетехнических специалистов, браузерные расширения для быстрого автозаполнения и мобильные клиенты. Надежность вендора подкрепляется строгим SLA и оперативной реакцией технической поддержки.

Сводная таблица критериев

| Критерий | Что проверить | Почему важно |

|---|---|---|

| Модель развёртывания | Локальное развёртывание, облако, гибрид | Контроль над данными и соответствие 152-ФЗ |

| Шифрование | AES-256, ГОСТ | Защита данных при компрометации сервера |

| Интеграции | AD/LDAP, SSO, API | Снижение операционной нагрузки на ИТ |

| Регуляторные требования | Реестр ПО, ФСТЭК, ФСБ | Допуск к госзакупкам, соответствие нормам |

| Управление доступами | Роли, группы, быстрый офбординг | Контроль над правами в реальном времени |

| Аудит | Журнал действий, отчёты, алерты | Расследование инцидентов, соответствие требованиям регуляторов |

| Удобство | Интерфейс, расширения, мобайл, поддержка | Реальное использование сотрудниками |

Пассворк: комплексная защита паролей и секретов

Пассворк — комплексное решение для безопасного управления паролями и секретами. Сервис упрощает совместную работу с конфиденциальными данными и разрабатывается с учётом растущих потребностей российского бизнеса, госкомпаний и современных ИТ-команд.

- Регуляторное соответствие. Пассворк имеет действующие лицензии ФСТЭК России на техническую защиту конфиденциальной информации (ТЗКИ) и на средства защиты информации (СЗКИ), а также лицензию ФСБ на деятельность в области криптографической защиты. Продукт включён в Единый реестр российского ПО и имеет государственную аккредитацию в реестре ИТ-компаний. Для участия в государственных закупках по 44-ФЗ и 223-ФЗ этот набор документов — необходимое условие.

- Независимая проверка безопасности. Безопасность Пассворка верифицируют 30 000 независимых экспертов на платформе Standoff Bug Bounty. Это программа вознаграждения за найденные уязвимости, один из наиболее честных способов подтвердить реальный уровень защиты продукта.

- Реальные внедрения в крупном бизнесе. Среди клиентов — МТС Банк, который внедрил Пассворк для централизованного управления паролями и повышения уровня безопасности, Nexign — один из крупнейших российских разработчиков телеком-решений.

- Признание рынка. В 2025 году Пассворк стал победителем премии ComNews Awards в категории «Лучшее решение для работы с паролями в компании», в 2026 — получил «ТБ Премию 2026», эксперты признали продукт надёжным корпоративным решением для безопасного хранения и управления секретами.

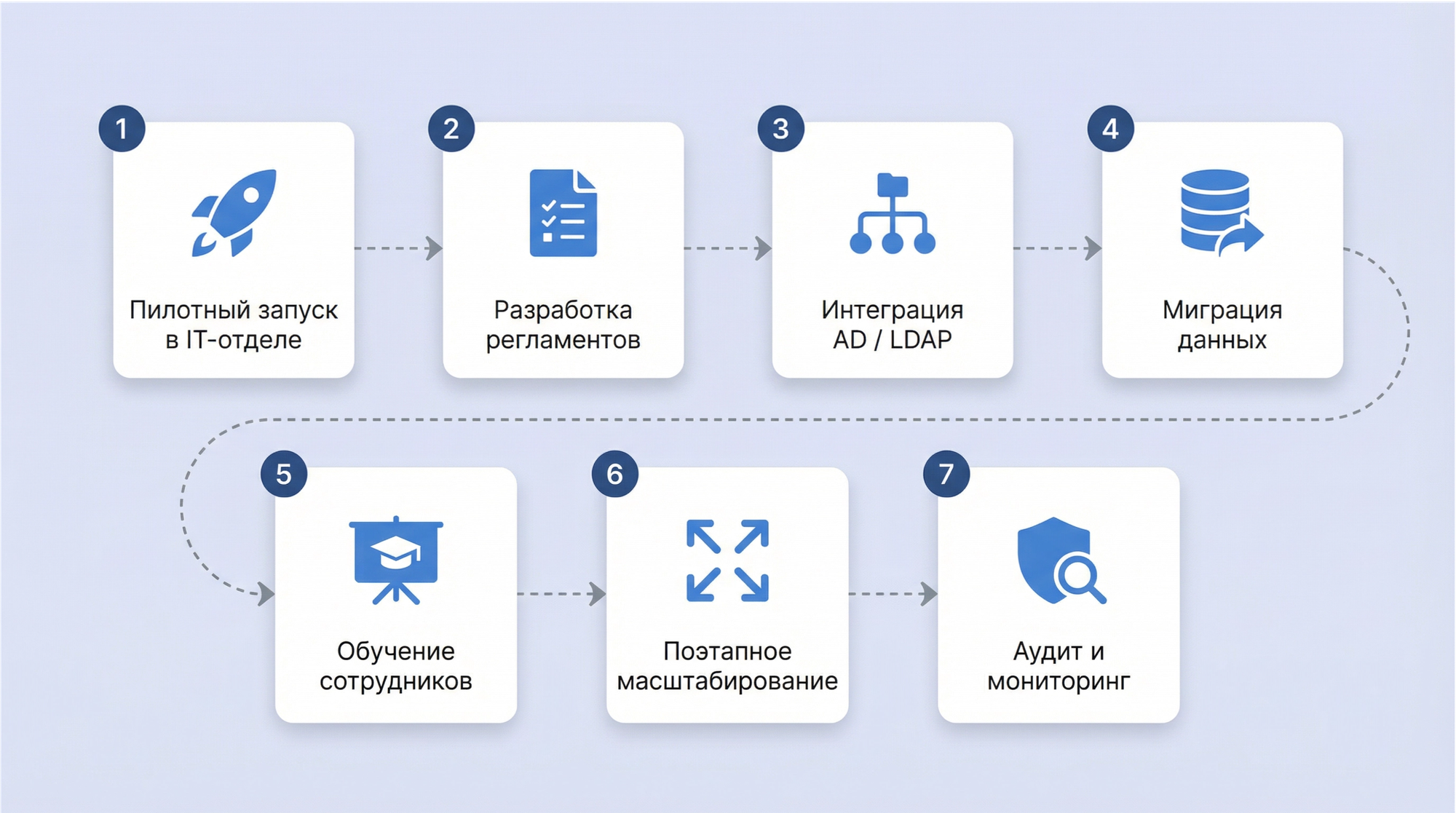

Как внедрить менеджер паролей: пошаговый план

Типичное возражение: «Это долго и сложно». На практике это не так. Развёртывание Пассворка занимает несколько часов, а полноценное внедрение в компании на 100–200 человек занимает 1–2 дня.

Шаг 1. Пилотный запуск в IT-отделе

Тестирование продукта стоит начинать с технической команды. Профильные специалисты смогут объективно оценить интеграцию с AD/LDAP, возможности API и архитектуру ролевой модели доступов. Для проведения пилота оптимально использовать бесплатный пробный период Пассворка.

Шаг 2. Разработка внутренних регламентов

Перед масштабированием системы необходимо утвердить правила работы. Требуется определить администраторов сейфов, логику структуры папок, парольные политики (длина, сложность, срок ротации) и процессы онбординга и офбординга. Наличие задокументированного регламента гарантирует эффективное использование инструмента.

Шаг 3. Интеграция с AD/LDAP и настройка инфраструктуры

Синхронизация с Active Directory или LDAP автоматизирует управление жизненным циклом учетных записей. Профили новых сотрудников создаются в системе автоматически, а доступы уволенных блокируются моментально. На этом же этапе настраивается резервное копирование и параметры сети.

Шаг 4. Миграция существующих данных

Пустой менеджер паролей не приносит пользы. До массового приглашения пользователей необходимо импортировать накопленные учётные данные из таблиц, браузеров, KeePass или других систем. Пассворк поддерживает массовый импорт через CSV, JSON и XML-файлы, что позволяет перенести корпоративную базу за несколько минут.

Шаг 5. Базовое обучение сотрудников

Практика показывает, что короткие видеоинструкции или небольшие воркшопы значительно снижают количество обращений в первую линию поддержки на этапе развертывания. Главная задача ИТ-отдела здесь — продемонстрировать сотрудникам личную выгоду от продукта: автоматизацию рутинного ввода данных и отсутствие необходимости запоминать десятки сложных паролей.

Шаг 6. Поэтапное масштабирование

После успешного пилота и отладки процессов начинается подключение остальных подразделений. В первую очередь система развертывается для отделов, работающих с критически важной и чувствительной информацией: бухгалтерии, юридического департамента и HR-службы.

Шаг 7. Аудит и мониторинг безопасности

Внедрение не заканчивается на выдаче доступов. Администраторам необходимо регулярно отслеживать уровень защищенности инфраструктуры. Встроенная панель безопасности Пассворка и журнал действий позволяют анализировать сложность используемых паролей, выявлять скомпрометированные данные и контролировать действия пользователей.

Заключение

В условиях кратного роста инцидентов и введения оборотных штрафов за утечки данных (ФЗ-420) хаотичное хранение доступов превращается в критическую уязвимость. Использование электронных таблиц, личных браузеров или мессенджеров лишает компанию базового инструмента защиты — контроля над собственной инфраструктурой.

Внедрение специализированного менеджера паролей переводит информационную безопасность из состояния зависимости от человеческого фактора в автоматизированный процесс. Локальное развертывание (On-Premise) гарантирует удержание критичных данных строго внутри корпоративного контура. При этом нативная интеграция с каталогами пользователей (AD/LDAP) снимает с ИТ-отдела рутинную нагрузку по выдаче и отзыву прав.

Пассворк решает комплексную задачу защиты корпоративных секретов, объединяя архитектурную надёжность с полным соответствием требованиям российских регуляторов. Система позволяет выстроить строгую ролевую модель доступов, обеспечить прозрачный аудит действий каждого сотрудника и исключить риски при офбординге.

Переход на централизованное управление учетными данными — необходимый этап зрелости ИТ-инфраструктуры. Оптимальный способ оценить эффективность решения — запустить пилотный проект внутри технического подразделения. Разверните тестовую версию Пассворка в вашем контуре, проверьте интеграцию с текущими системами и убедитесь на практике, как инструмент возвращает бизнесу полный контроль над корпоративными доступами.

Часто задаваемые вопросы

Чем корпоративный менеджер паролей отличается от личного?

Личный менеджер паролей — локальный инструмент одного пользователя для безопасного хранения учётных данных и автозаполнения форм.

Корпоративный менеджер паролей — централизованная система управления доступами всей компании. Она включает ролевую модель разграничения прав, непрерывный аудит событий, интеграцию с ИТ-инфраструктурой (AD/LDAP) и механизм мгновенного отзыва доступов.

Что лучше — облачный или локальный менеджер паролей для бизнеса?

Зависит от требований к безопасности и регуляторного контекста. Облако удобно для небольших команд без строгих требований к локализации данных. Локальное развёртывание подходит компаниям, которые работают с персональными данными, государственными заказами или критической инфраструктурой. Для большинства российских компаний среднего и крупного бизнеса данные предпочтительнее хранить на собственных серверах, чтобы обеспечить соответствие 152-ФЗ.

Как безопасно отозвать доступы при увольнении сотрудника?

С корпоративным менеджером паролей ИТ-офбординг занимает несколько секунд. При интеграции с AD/LDAP достаточно заблокировать учетную запись в корпоративном каталоге — доступ ко всем рабочим паролям и инфраструктурным секретам отзывается автоматически.

Без централизованного инструмента ручной поиск доступов растягивается на дни и неизбежно оставляет слепые зоны. Пассворк дополнительно формирует список паролей, которые успел просмотреть уходящий сотрудник. Это позволяет службе безопасности точечно и быстро обновить скомпрометированные данные.

Что будет, если в компании произойдёт утечка паролей?

Последствия зависят от систем, к которым злоумышленники получили доступ. Утечка паролей от баз с персональными данными грозит компании штрафами по ФЗ-420 — от 3 до 15 млн рублей за первый инцидент и оборотными санкциями за повторный. Дополнительный ущерб включает остановку бизнес-процессов, затраты на техническое расследование и отток клиентов.

Менеджер паролей не нужен в небольшой компании. Это правда?

Нет. Киберугрозы не масштабируются пропорционально размеру компании, и малый бизнес страдает чаще из-за отсутствия выделенных ИБ-специалистов. Утечка доступов к CRM или корпоративной почте критична для организации любого размера. Стоимость лицензий Пассворка гибко адаптируется под размер команды, делая защиту корпоративного уровня доступной даже для небольших отделов.

Сложно ли внедрить корпоративный менеджер паролей?

Развертывание Пассворка на сервере занимает несколько часов. Полный цикл внедрения для компании на 100–200 человек — включая настройку AD/LDAP, миграцию данных и базовое обучение — требует 1–2 рабочих дней. Наша техническая поддержка сопровождает вас на каждом этапе. Вы можете оценить реальные трудозатраты с помощью бесплатного пробного периода.

Менеджер паролей для бизнеса: как выбрать надёжное решение для команды

Разбираем, как выбрать корпоративный менеджер паролей, почему локальное развёртывание безопаснее облака и как ИТ-отделу взять под контроль все доступы компании всего за 1–2 дня.

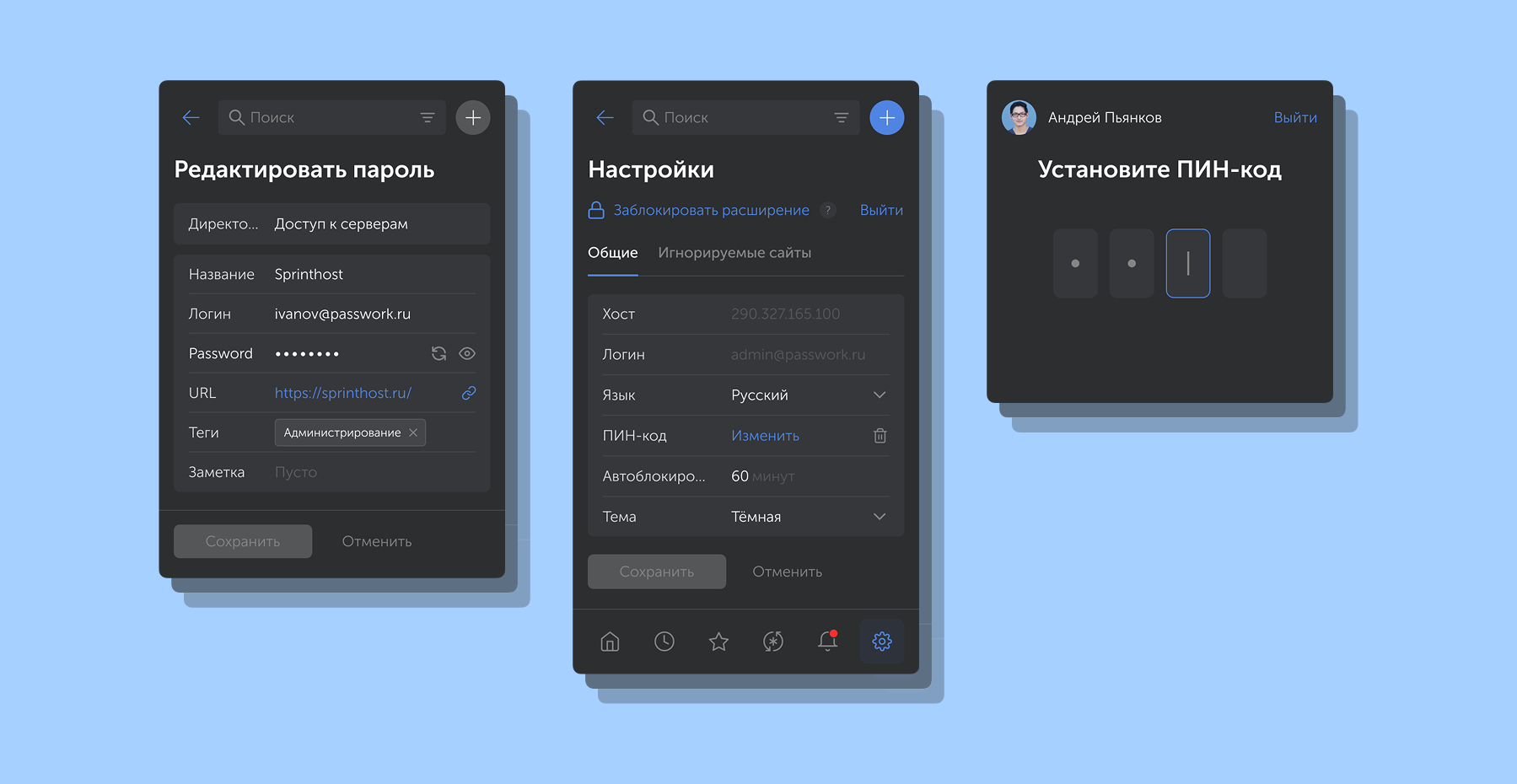

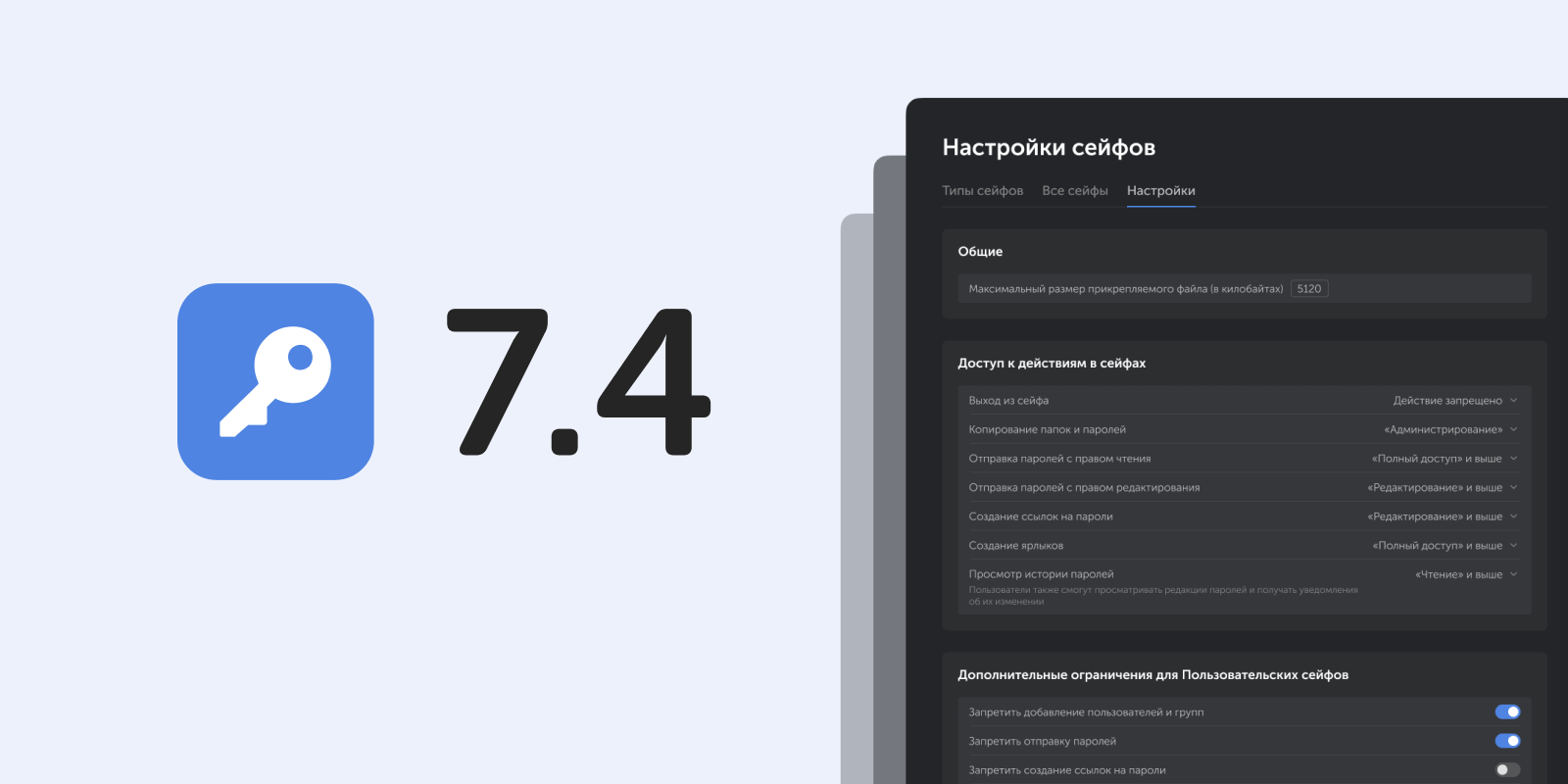

В новой версии улучшили автозаполнение TOTP-полей и добавили логирование ошибок в браузерном расширении. Теперь при возникновении проблем вы можете выгрузить лог и передать его нам — это значительно ускорит диагностику.

- Ускорили автозаполнение TOTP-полей в формах аутентификации

- Добавили возможность выгружать логи ошибок через консоль service worker и команду downloadErrors()

- Исправили ошибку, при которой не работало автозаполнение TOTP из записей в разделе «Входящие»

- Исправили ошибку, при которой расширение могло предлагать сохранить или автозаполнить данные в некоторых формах, не связанных с аутентификацией

- Исправили ошибку, которая могла блокировать работу расширения после его подключения

- Исправили ошибку, при которой могли некорректно отображаться даты уведомлений

- Исправили ошибку, при которой браузерное расширение не работало в режиме инкогнито в Firefox

- Исправили небольшие ошибки и повысили стабильность работы расширения

Обновление браузерного расширения 2.0.34

В новой версии улучшили автозаполнение TOTP-полей и добавили логирование ошибок в браузерном расширении. Теперь при возникновении проблем вы можете выгрузить лог и передать его нам — это значительно ускорит диагностику.

Пассворк стал ключевым партнёром конференции «Развитие отечественных технологий доверия и безопасности для КИИ» на ТБ Форуме, а также получил «ТБ Премию 2026»: эксперты признали продукт надёжным сейфом для управления корпоративными паролями и секретами.

ТБ Форум традиционно собирает экспертов, представителей бизнеса и госсектора, чтобы обсудить, как безопасно разрабатывать и эксплуатировать ПО, как переходить на отечественные решения и выстраивать защиту критической информационной инфраструктуры в энергетике, транспорте, промышленности и других стратегических отраслях.

Основные разделы программы

Программа охватывала три ключевых направления информационной безопасности и цифровизации:

- Защита информации и кибербезопасность. Планы регуляторов, вопросы сертификации средств ИБ, разработка безопасного ПО, защита от угроз и практические кейсы внедрения СЗИ.

- Цифровая трансформация предприятий и органов власти. Обсуждались стратегии внедрения цифровых технологий, импортозамещение, развитие цифровых команд и практики цифровизации.

- Безопасность и защита крупных и распределённых объектов. Проекты по комплексной безопасности объектов, включая физическую и инженерную защиту, системы наблюдения и интеграцию решений.

Участники конференции

В рамках форума встретились эксперты со стороны бизнеса, государства и ИТ-индустрии:

- ИТ-директоры, архитекторы и специалисты по информационной безопасности

- Представители госорганов и профильных регуляторов в сфере безопасности

- Руководители служб безопасности и топ-менеджеры крупных компаний

- Интеграторы и разработчики решений в области кибер- и физической безопасности

- Представители проектных офисов и команд цифровой трансформации из России и СНГ

Роль Пассворка в защите инфраструктуры

Для Пассворка участие в таких мероприятиях — возможность быть частью профессионального диалога.

«Для нас важно участвовать в формировании зрелой культуры информационной безопасности в стране. Конференции такого уровня позволяют открыто обсуждать практические кейсы, реальные угрозы и рабочие подходы к защите КИИ», — Андрей Пьянков, генеральный директор ООО «Пассворк»

Решения Пассворка помогают компаниям и государственным организациям выстроить базовую, но критически важную защиту, централизовать хранение паролей и секретов, внедрить ролевую модель доступа, настроить детальный аудит действий пользователей. Такой подход снижает риски человеческого фактора, повышает прозрачность доступа к критичным системам и помогает соответствовать требованиям регуляторов.

Благодаря таким мероприятиям как ТБ Форум мы можем обсудить реальные задачи бизнеса с ИТ-директорами и ИБ-специалистами: узнать о новых вызовах и собрать обратную связь. Этот опыт напрямую влияет на развитие Пассворка. Мы видим, какие функции востребованы в корпоративной среде прямо сейчас, и добавляем их в продукт — будь то новые интеграции, поддержка отечественных ОС или усиленная защита в закрытых контурах.

Пассворк на ТБ Форуме 2026: защита КИИ и премия за безопасность

Пассворк — ключевой партнёр конференции «Развитие отечественных технологий доверия и безопасности для КИИ» на ТБ Форуме 2026.

Медицина — одна из самых зарегулированных отраслей в России. Лицензии, стандарты, проверки, протоколы и регламенты. При этом бумажную историю болезни в архиве защищает надёжный замок, а цифровую — пароль, который не меняли с запуска системы и знают все, кто когда-либо работал в клинике. Сколько таких людей? Кто из уволившихся за последний год всё ещё имеет доступ к внутренним сервисам?

По данным аналитического центра InfoWatch, Россия занимает второе место в мире по количеству утечек данных из медицинских организаций — на отечественные компании пришлось 8,1% всех зарегистрированных инцидентов. В первом полугодии 2025 года темпы роста числа утечек в российском здравоохранении ускорились на 16,7% по сравнению со вторым полугодием 2024 года.

Ситуация усугубляется целенаправленными атаками. Лаборатория Касперского в январе 2025 года зафиксировала рост числа кибератак с применением бэкдоров на 61% по сравнению с 2024 годом. Российские медицинские учреждения регулярно подвергаются волнам целевого фишинга.

Государство реагирует на эти угрозы жёстко. С 30 мая 2025 года за утечку данных о здоровье пациентов клиникам грозит штраф до 15 млн рублей. Это не теоретическая угроза — Роскомнадзор в 2025 году зафиксировал 118 случаев компрометации баз персональных данных, и активность регулятора нарастает.

В этой статье мы разберём, почему управление паролями стало критически важным процессом, как выполнить требования 152-ФЗ и почему менеджер паролей для медицины — это инвестиция в выживание.

Пароли — главная уязвимость медицинской организации

Медицинский персонал перегружен. Врачи и медсестры сфокусированы на пациентах, а не на правилах кибергигиены. Это типичная картина для многих учреждений: общая учётная запись Registratura для всей регистратуры, пароль Qwerty123 к медицинской информационной системе (МИС), пересылка доступов в публичных мессенджерах и записки с паролями на мониторах и в блокнотах.

В этом нет злого умысла сотрудников — это результат усталости, отсутствия обучения и понимания рисков.

Почему так происходит

Слабая парольная политика в медицинском учреждении неизбежно ведёт к инцидентам. Хакерам даже не нужно взламывать периметр — они покупают скомпрометированные учётные данные сотрудников в даркнете или получают их через фишинг.

Учётные записи становятся лёгкой добычей из-за системных проблем внутри самих медучреждений:

- Изобилие сервисов: сотрудники работают с десятками разрозненных систем и сервисов: МИС, ЛИС, ГИС ОМС, порталы различных ведомств, электронная регистратура, бухгалтерия.

- Игнорирование правил ИБ: требования к сложности паролей воспринимаются врачами и администраторами как препятствие в работе, а не как защита.

- Недооценка угроз: некоторые руководители не осведомлены об актуальных векторах атак. Другие знают об угрозах, но убеждены, что их учреждение не представляет интереса для злоумышленников: «мы не банк, у нас нечего красть». В обоих случаях результат одинаков — реальные риски остаются без внимания.

- Отсутствие инструментов: в учреждениях нет централизованного и удобного решения для безопасного хранения и передачи паролей.

Как это происходит на практике: реальные сценарии атак

Описанное выше — не абстракция. Ниже — три случая, в которых именно управление доступом стало точкой входа для атаки или причиной инцидента.

Фишинг под маской страховой компании

В конце 2025 года Лаборатория Касперского зафиксировала волну целевых атак на российские медучреждения: злоумышленники рассылали письма от лица страховых компаний и больниц — с претензией пациента по ДМС или просьбой срочно принять на лечение. Письма выглядели убедительно, домены содержали названия реальных организаций. Сотрудник открывал вложение — и на рабочий компьютер незаметно устанавливался бэкдор, передававший злоумышленникам учётные данные.

Защита: обучение персонала и двухфакторная аутентификация.

Уволенный сотрудник с действующим доступом

По данным ГК «Солар», в более чем 40% компаний учётные записи уволенных сотрудников остаются активными — кадровая служба просто не синхронизирована с ИТ-отделом. Человек уволился, а его логин к МИС или порталу ОМС продолжает работать. Злоумышленники покупают такие данные в даркнете — бывший сотрудник давно забыл об аккаунте, а пароль там всё ещё «живёт». Особая опасность — в сложности расследования. Если инцидент произошёл под чужим логином, первый подозреваемый — владелец этой учётной записи. Без детального журнала аудита доказать его невиновность практически невозможно.

Защита: централизованное управление доступом с автоматическим отзывом прав.

Сисадмин как инсайдер

В январе 2025 года Советский районный суд Астрахани вынес приговор бывшему системному администратору астраханской скорой помощи. Мужчина установил в ритуальном агентстве ПО, которое получало несанкционированный доступ к данным об умерших пациентах. Классический сценарий: администратор имел права на всю инфраструктуру, его действия не протоколировались, контроль над полномочиями отсутствовал.

Защита: принцип минимальных привилегий и детальный аудит всех действий.

Общая закономерность: во всех сценариях злоумышленник не «взламывает» систему в классическом смысле. Он использует то, что уже открыто: слабый пароль, забытую учётную запись, доверчивого сотрудника.

21,4% утечек в российских медицинских учреждениях вызваны действиями внутренних нарушителей — это в 9 раз выше мирового показателя (2,3%). Речь не обязательно о злонамеренных действиях. Чаще это небрежность: медсестра передала пароль коллеге в мессенджере, врач использовал один и тот же пароль для рабочих и личных аккаунтов, уволенный администратор сохранил доступ к системе.

Что требует закон: 152-ФЗ и ФСТЭК о защите медицинских данных

Данные о состоянии здоровья, диагнозах и результатах анализов относятся к специальным категориям персональных данных согласно статье 10 Федерального закона №152-ФЗ. Закон требует обеспечивать им максимальный уровень защиты.

Ключевые требования Приказа ФСТЭК России №21:

- Идентификация и аутентификация (ИАФ): каждый пользователь должен иметь уникальный идентификатор, исключены общие учётные записи.

- Управление доступом (УПД): разграничение прав доступа по ролям, принцип минимальных привилегий.

- Регистрация событий безопасности (РСБ): ведение журнала всех действий с персональными данными, возможность расследования инцидентов.

Новые штрафы с 30 мая 2025 года:

С вступлением в силу Федерального закона от 30.11.2024 №420-ФЗ размеры санкций за нарушения в области защиты персональных данных кратно выросли. Теперь ответственность за утечку данных пациентов выглядит так:

| Нарушение | Штраф для юридических лиц |

|---|---|

| Утечка ПДн от 1 000 до 10 000 человек | 3–5 млн рублей |

| Утечка ПДн от 10 000 до 100 000 человек | 5–10 млн рублей |

| Утечка специальных категорий ПДн (данные о здоровье) | 10–15 млн рублей |

| Несообщение Роскомнадзору об утечке | 1–3 млн рублей |

| Неуведомление о начале обработки ПДн | 100–300 тысяч рублей |

Практический вывод: игнорирование требований к управлению доступом и парольной политике — это прямой путь к многомиллионным убыткам. Роскомнадзор активно использует новые полномочия: в 2025 году шесть компаний уже получили штрафы за утечки персональных данных.

Как менеджер паролей закрывает требования регулятора

Выполнить требования ФСТЭК вручную, используя таблицы Excel или встроенные средства браузеров, невозможно. Корпоративный менеджер паролей переводит абстрактные требования закона в автоматизированный технический процесс и напрямую реализует требования ФСТЭК и 152-ФЗ.

Связь между нормами Приказа ФСТЭК №21 и функциями специализированного ПО прямая. Рассмотрим, как защита персональных данных в медицинских организациях реализуется на практике.

| Требование регулятора | Как реализует менеджер паролей |

| Идентификация и аутентификация (ИАФ) | Уникальная учётная запись для каждого сотрудника, двухфакторная аутентификация, невозможность использования общих паролей |

| Управление доступом (УПД) | Ролевая модель: врач видит только пароли к МИС, бухгалтер — к финансовым системам, администратор — ко всей инфраструктуре. Гранулярные права на уровне отдельных записей |

| Регистрация событий безопасности (РСБ) | Детальный журнал аудита: кто, когда и к какому паролю получил доступ. Экспорт событий в SIEM для корреляции с другими системами безопасности |

| Шифрование данных | Хранение паролей в зашифрованном виде (ГОСТ или AES-256), защита от компрометации даже при физическом доступе к серверу |

| Контроль целостности | Автоматическое обнаружение изменений в парольной базе, защита от несанкционированной модификации |

Дополнительные преимущества:

- Генератор сложных паролей: исключает человеческий фактор, автоматически создаёт пароли с заданной длиной и параметрами сложности.

- Единое хранилище: пароли от всех систем клиники хранятся в одном месте с чёткой структурой данных по отделам, должностям и правам доступа.

- Безопасная передача: вместо отправки пароля в мессенджере — предоставление временного доступа к записи с автоматическим отзывом.

- Централизованное обновление: когда пароль к системе нужно сменить — администратор обновляет одну запись, и все авторизованные пользователи сразу получают актуальную версию.

- Контроль при увольнении: система фиксирует, к каким паролям имел доступ уволенный сотрудник, и помечает их как потенциально скомпрометированные — администратор получает готовый список для обязательной смены.

- Собственная инфраструктура: развёртывание на серверах клиники исключает зависимость от внешних облаков и полностью соответствует требованиям локализации персональных данных по 149-ФЗ и 152-ФЗ.

Пассворк: российский менеджер паролей для медицинских учреждений

Пассворк — корпоративный менеджер паролей, разработанный с учётом требований российского законодательства и специфики работы отечественных организаций. Продукт включён в реестр отечественного ПО, имеет лицензии ФСТЭК и ФСБ России.

Ключевые преимущества для медицинских учреждений

Локальное развёртывание

Данные не передаются в облако — сервер Пассворка устанавливается на инфраструктуре клиники. Это критично для соблюдения требований 152-ФЗ: персональные данные (включая пароли доступа к системам, содержащим ПДн) остаются под полным контролем оператора.

Шифрование

Поддержка российских криптографических стандартов ГОСТ наряду с международным AES-256. Вы можете выбрать алгоритм шифрования: стандартный AES-256 или ГОСТ, что критично для аттестации информационных систем персональных данных (ИСПДн).

Соответствие требованиям регуляторов

Пассворк включён в реестр отечественного ПО, что делает его легитимным выбором для закупки в государственные и муниципальные медучреждения. Разработчик обладает лицензиями ФСТЭК и ФСБ России, а фактическая защищенность самой платформы непрерывно подтверждается регулярными независимыми тестами на проникновение (пентестами).

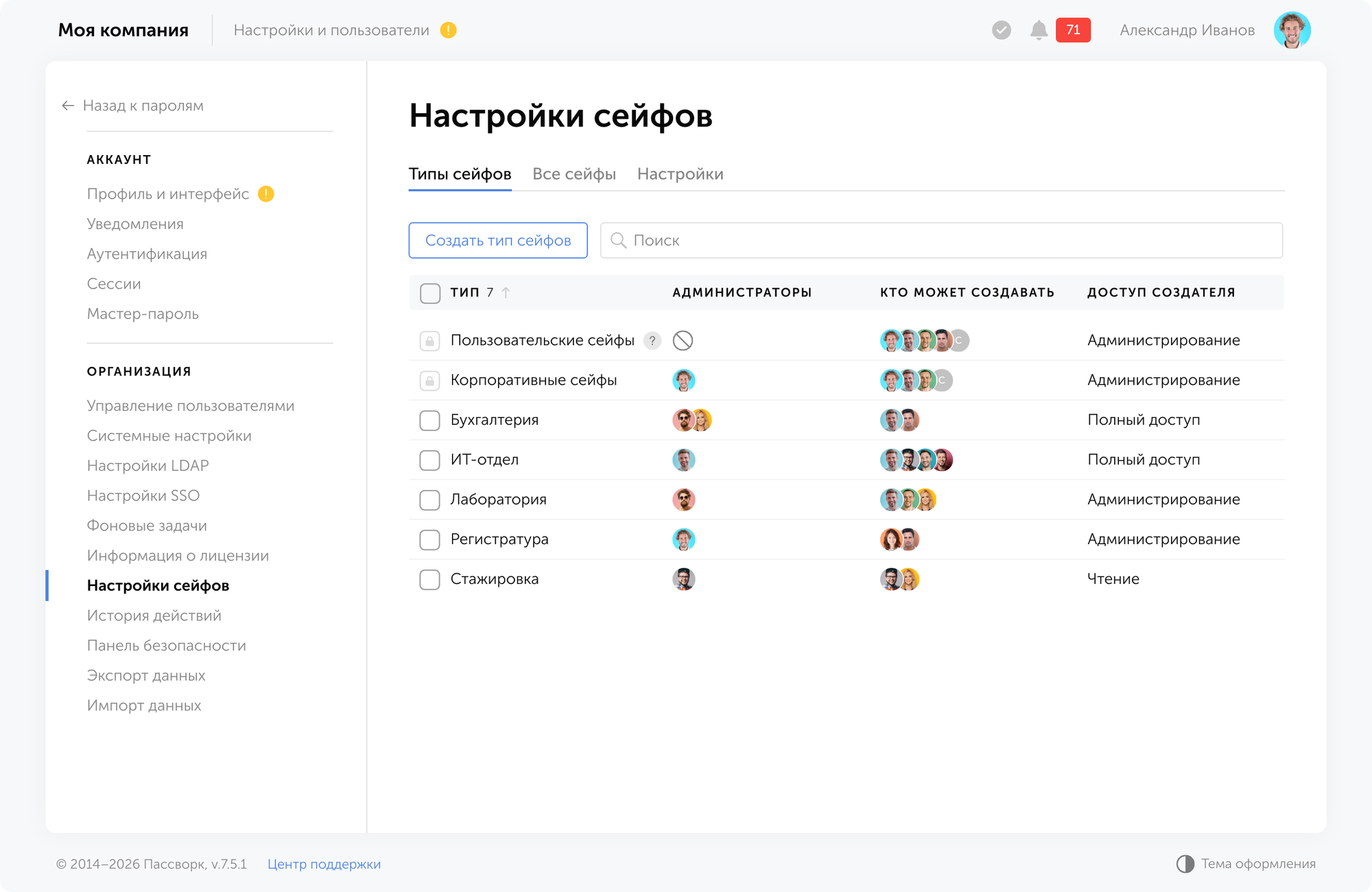

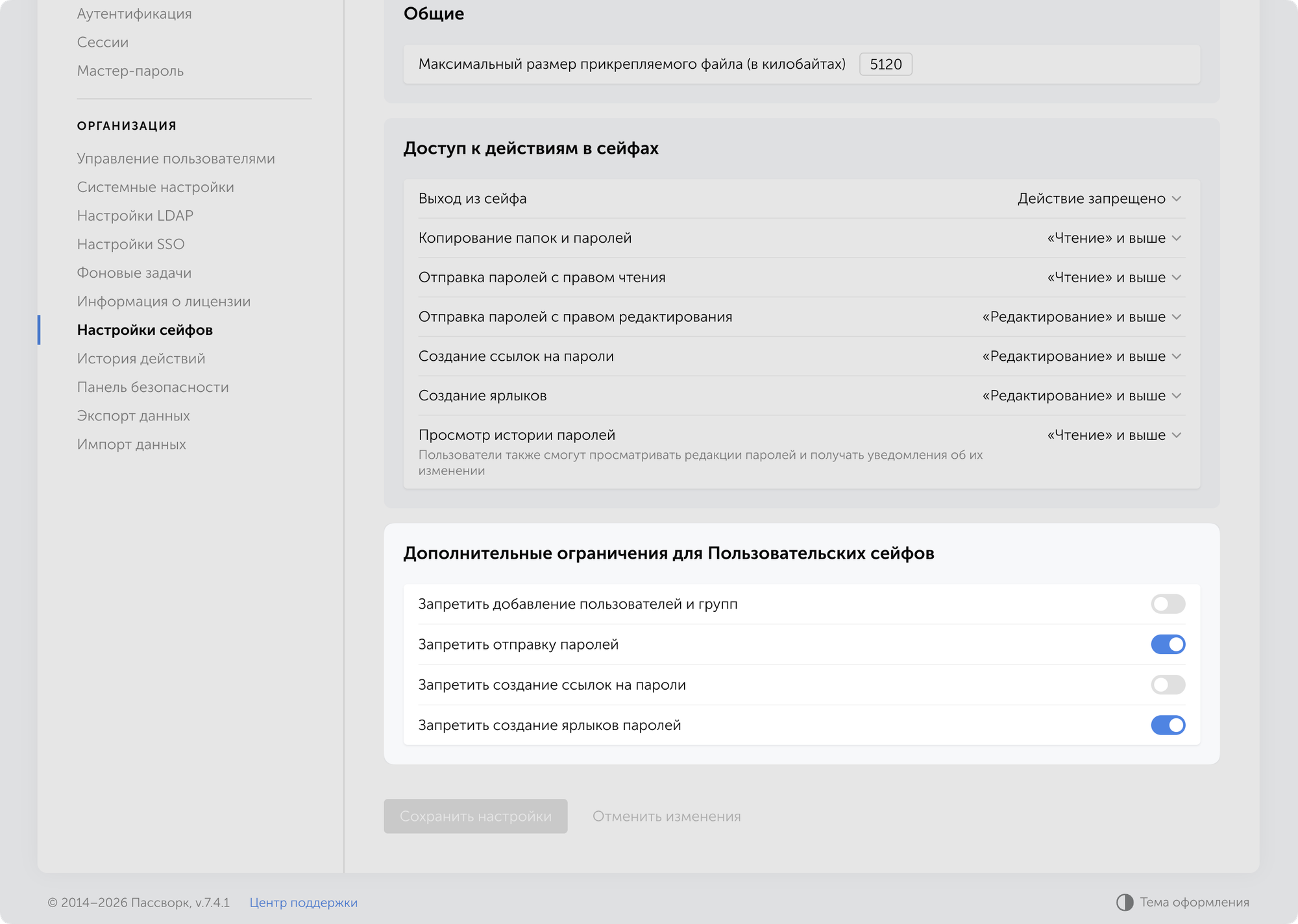

Ролевая модель и настраиваемые типы сейфов для медицинского учреждения

Гибкая система ролей и система сейфов позволяют точно воспроизвести организационную структуру клиники.

| Роль | Доступ | Права |

|---|---|---|

| Врач | Сейф «МИС», личные записи | Просмотр паролей, копирование, использование браузерного расширения |

| Медсестра | Сейф «МИС» (ограниченный), сейф «Лаборатория» | Только просмотр, без права экспорта |

| Регистратор | Сейф «Регистратура», сейф «Электронная очередь» | Просмотр и копирование |

| Главный врач | Все сейфы (режим чтения) | Просмотр, аудит, без права изменения технических паролей |

| Системный администратор | Все сейфы | Полный доступ, управление ролями, настройка интеграций |

| Бухгалтер | Сейф «1С», сейф «Банк-клиент» | Просмотр, копирование, изменение собственных записей |

Журнал аудита как инструмент расследования

Расширенный журнал событий фиксирует каждое действие сотрудников и служит точной фактологической базой для разбора инцидентов. Система непрерывно протоколирует входы пользователей с указанием даты, времени и IP-адреса, а также отслеживает любые манипуляции с данными: просмотр, изменение, удаление или копирование конкретного пароля в буфер обмена.

Любые изменения прав доступа также попадают в историю действий — администратор видит, кто открыл коллеге доступ к сейфу или попытался экспортировать данные.

События экспортируются для интеграции с SIEM-системами. При расследовании инцидента вы точно знаете, кто и когда получил доступ к скомпрометированной учётной записи.

Интеграция с существующей инфраструктурой

- Active Directory / LDAP: автоматическая синхронизация пользователей и групп, единая точка управления доступом.

- SAML/SSO: возможность входа через корпоративную систему единого входа (в расширенной лицензии).

- API и автоматизация: REST API, Python-коннектор, CLI-утилита для интеграции с системами автоматизации.

Простота обслуживания

Пассворк не требует выделенного администратора и глубоких технических знаний для повседневного управления. Установка занимает несколько часов, обновления устанавливаются централизованно, а настройка ролей и сейфов выполняется через веб-интерфейс без написания скриптов и обращения к документации.

Удобство для конечных пользователей

Медицинский персонал работает в условиях высокой нагрузки — новый инструмент не должен требовать обучения и адаптации. Пассворк встраивается в привычный рабочий процесс без лишних шагов:

- Простой интерфейс: интуитивный интерфейс с нулевым порогом входа — от врачей и медсестер не требуются технические навыки, они находят нужный пароль за несколько секунд.

- Генератор паролей: система сама создаёт надёжные комбинации, сотруднику не нужно ничего придумывать и запоминать.

- Автозаполнение: пароли подставляются в формы входа автоматически — сотрудник не вводит их вручную и не копирует через буфер обмена.

- Передача доступа: новый сотрудник открывает Пассворк и сразу видит все нужные пароли — администратор заранее добавил его в нужные сейфы.

Техническая поддержка

Пассворк — российский продукт с русскоязычной командой поддержки, которая понимает специфику отечественной инфраструктуры. Специалисты технической поддержки сопровождают клиента на всех этапах: от первичной настройки и интеграции с AD до решения нестандартных вопросов в процессе эксплуатации.

Практический сценарий внедрения

Рассмотрим внедрение Пассворка в частной клинике на 50 сотрудников с тремя филиалами.

Шаг 1. Установка и базовая настройка

Системный администратор устанавливает сервер Пассворка в локальной инфраструктуре клиники. Время развертывания — 1–2 часа.

Шаг 2. Интеграция с Active Directory

Пассворк синхронизируется с корпоративным каталогом Active Directory. Все 50 сотрудников автоматически импортируются вместе с организационной структурой. Это исключает необходимость ручного создания учётных записей и дублирования данных.

Шаг 3. Создание ролей

Администратор создаёт роли на основе должностных обязанностей:

- Врачи (25 человек)

- Медсёстры (10 человек)

- Регистраторы (6 человек)

- Бухгалтерия (3 человека)

- Административный персонал (4 человека)

- ИТ-отдел (2 человека)

Для каждой роли определяются права: что можно просматривать, изменять, экспортировать.

Шаг 4. Создание сейфов

Сейфы — это логические контейнеры для группировки паролей. В клинике создаются:

- Сейф «МИС»: пароли доступа к медицинской информационной системе (доступ: врачи, медсёстры, ИТ)

- Сейф «Регистратура»: пароли к системе электронной записи и call-центру (доступ: регистраторы, ИТ)

- Сейф «Финансы»: пароли к 1С, банк-клиенту, налоговой (доступ: бухгалтерия, главный врач, ИТ)

- Сейф «Инфраструктура»: пароли к серверам, сетевому оборудованию, системам резервного копирования (доступ: только ИТ)

- Сейф «Лаборатория»: пароли к лабораторным информационным системам (доступ: лаборанты, врачи, ИТ)

Чтобы стандартизировать работу и исключить ошибки при выдаче прав, администратор использует настраиваемые типы сейфов. Это шаблоны, в которых заранее заданы уровни доступа для разных групп пользователей.

Например, можно создать тип сейфа «Медицинские системы», где по умолчанию настроен доступ только для врачей и ИТ-отдела. В дальнейшем новые сейфы создаются в пару кликов по готовому стандарту — все политики безопасности применяются автоматически.

Шаг 5. Миграция паролей

ИТ-отдел переносит существующие пароли в Пассворк. Для критичных систем (МИС, финансы) пароли меняются на сгенерированные автоматически — сложные, уникальные, соответствующие требованиям безопасности.

Шаг 6. Обучение сотрудников

Проводится два формата обучения:

- Для рядовых пользователей (врачи, медсёстры, регистраторы): 30-минутный вебинар — как войти в систему, как найти нужный пароль, как использовать браузерное расширение.

- Для администраторов (ИТ, главный врач): часовой тренинг — управление ролями, работа с журналом аудита, расследование инцидентов.

Шаг 7. Мониторинг и аудит

После внедрения системный администратор еженедельно проверяет журнал аудита:

- Кто чаще всего обращается к критичным паролям

- Нет ли аномальной активности (например, доступ к паролям в нерабочее время)

Настраиваются автоматические уведомления, например: если кто-то трижды ввёл неверный мастер-пароль, администратор получает уведомление внутри Пассворка или на выбранный электронный адрес.

Заключение

Игнорирование парольной безопасности в 2026 году — прямой путь к штрафам до 15 млн рублей, утечкам данных пациентов и потере репутации. Россия занимает второе место в мире по утечкам из медицинских организаций, и эта статистика продолжает ухудшаться. Роскомнадзор получил новые полномочия и активно их использует.

Корпоративный менеджер паролей — не опциональное улучшение, а обязательная техническая мера защиты персональных данных. Он напрямую реализует требования 152-ФЗ и Приказа ФСТЭК №21: обеспечивает уникальную идентификацию пользователей, разграничение доступа по ролям и полный аудит всех действий с паролями.

Пассворк — комплексное российское решение, созданное с учётом специфики отечественного законодательства:

- Локальное развёртывание: данные хранятся на серверах клиники и не покидают её периметр — полный контроль над инфраструктурой.

- Шифрование по ГОСТ: криптографическая защита соответствует требованиям российских регуляторов.

- Реестр отечественного ПО и лицензии ФСТЭК/ФСБ: продукт соответствует требованиям импортозамещения и проверен регуляторами.

- Гибкая ролевая модель: структура доступов настраивается под иерархию конкретного учреждения — отделения, должности, группы сотрудников.

- Журнал аудита: полная история действий с паролями для расследования инцидентов и подготовки отчётности перед регуляторами.

Защита данных пациентов — основа доверия, на котором строится репутация медицинского учреждения.

Готовы повысить уровень безопасности? Протестируйте Пассворк бесплатно и получите полный контроль, автоматизацию и защиту данных на корпоративном уровне.

Часто задаваемые вопросы

Чем менеджер паролей отличается от хранения паролей в браузере?

Браузерное хранилище не предназначено для корпоративного использования: нет разграничения доступа, нет журнала аудита, нет централизованного управления. Если сотрудник уволился, вы не можете удалённо удалить сохранённые им пароли. Корпоративный менеджер паролей решает эти задачи и соответствует требованиям 152-ФЗ.

Сколько стоит внедрение Пассворка для клиники на 50 сотрудников?

Стоимость зависит от выбранной лицензии (базовая или расширенная с SSO и дополнительными интеграциями). Точную цену можно узнать на сайте passwork.ru или запросив коммерческое предложение. Как правило, окупаемость наступает после предотвращения первого инцидента — один штраф Роскомнадзора многократно превышает стоимость решения.

Пассворк предоставляет скидку 20% для медицинских и учебных заведений.

Нужно ли обучать всех сотрудников работе с менеджером паролей?

Да, но обучение занимает минимум времени. Интерфейс построен по принципу «открыл и понял»: найти нужный пароль, скопировать его или воспользоваться автозаполнением сможет любой сотрудник без технического опыта. Большинство пользователей осваивают базовые функции самостоятельно — без инструкций и помощи администратора.

Можно ли интегрировать Пассворк с нашей существующей МИС?

Пассворк не интегрируется напрямую с МИС, но предоставляет удобные инструменты для автоматического заполнения форм входа (браузерные расширения) и API для автоматизации процессов. Если ваша МИС поддерживает SSO через SAML, возможна интеграция на этом уровне.

Как Пассворк защищён от взлома самого менеджера паролей?

Многоуровневая защита: шифрование базы данных по ГОСТ или AES-256, обязательная двухфакторная аутентификация для администраторов, журнал аудита всех действий, защита от брутфорса. Данные хранятся на вашем сервере, а не в облаке, что исключает риски, связанные с компрометацией облачного провайдера.

Нужно ли уведомлять Роскомнадзор о внедрении менеджера паролей?

Менеджер паролей — это техническая мера защиты персональных данных. Уведомление Роскомнадзора требуется при начале обработки ПДн (что медучреждение уже сделало при получении лицензии). Внедрение дополнительных мер защиты отдельного уведомления не требует, но должно быть отражено в документах: политике информационной безопасности, модели угроз, техническом задании на создание системы защиты ПДн.