Вступление

С 1 марта 2026 года правила защиты государственных информационных систем изменились. Приказ ФСТЭК № 17, действовавший 13 лет, утратил силу. На его место пришёл Приказ № 117 — документ, который меняет не только требования, но и логику оценки безопасности.

Приказ ФСТЭК № 117 вводит процессный подход к ИБ, заменяя разовую аттестацию непрерывным мониторингом. Ключевые нововведения — числовые метрики Кзи (коэффициент защищённости информации) и Пзи (показатель уровня зрелости процессов), жёсткие сроки обязательного устранения уязвимостей и расширенная зона ответственности, включающая подрядчиков.

Главное

- Кзи — показатель защищённости. Коэффициент защищённости информации, числовой показатель от 0 до 1 — рассчитывается каждые 6 месяцев и направляется в ФСТЭК.

- Пзи — оценка зрелости процессов. Раз в 2 года организация подтверждает, что защита выстроена системно, а не держится на конкретных людях.

- Сроки устранения уязвимостей. Критические — 24 часа, высокие — 7 дней. Нарушение сроков напрямую снижает Кзи.

- Расширенная зона ответственности. Под действие приказа попадают не только ГИС, но и муниципальные информационные системы и системы ГУП. Для подрядчиков с доступом к государственным и муниципальным системам требования к информационной безопасности должны быть закреплены в документах, регулирующих такой доступ (в том числе в договорах).

- Новые требования к ИИ, кадрам и разработке. Системы с компонентами искусственного интеллекта — отдельный объект оценки. Не менее 30% сотрудников подразделения ИБ обязаны иметь профильное образование. Разработка ПО — только по ГОСТ Р 56939-2024.

- Практический вывод. Действующие аттестаты по Приказу № 17 сохраняют силу до истечения срока, но разработать план перехода на новые требования нужно уже сейчас — это прямая рекомендация ФСТЭК (информационное сообщение № 240/22/1492 от 12 марта 2026 года).

Почему отменили 17-й приказ и в чём суть Приказа № 117

Приказ ФСТЭК № 17 — нормативный документ 2013 года, устанавливавший требования к защите государственных информационных систем. Он определял состав организационных и технических мер, порядок аттестации ГИС и классификацию систем по уровню значимости обрабатываемой информации.

Приказ № 17 строился на качественной оценке, при которой организация получала класс защищённости: К1 (высокий, для систем с персональными данными и сведениями ограниченного доступа), К2 (средний) или К3 (низкий) — и аттестат соответствия. Класс присваивался один раз и пересматривался только при существенных изменениях в системе.

Приказ № 117 сохраняет классификацию систем: класс защищённости по-прежнему присваивается и пересматривается при изменении системы. Принципиальное новшество — числовые метрики Кзи и Пзи, которые дополняют классификацию и требуют регулярного пересчёта. Безопасность теперь измеряется числом, пересчитывается каждые полгода и сравнивается с базовым порогом.

Это принципиальный сдвиг от «бумажной безопасности» к реальной, измеримой защите. Организация больше не может показать аттестат и забыть о требованиях до следующей проверки.

| Критерий | Приказ № 17 (2013) | Приказ № 117 (2025) |

|---|---|---|

| Классификация систем | Классы К1, К2, К3 — при изменениях в системе | Классы сохраняются; добавляется числовой Кзи каждые 6 месяцев |

| Зрелость процессов | Не оценивается | Пзи — раз в 2 года |

| Сроки устранения уязвимостей | Не установлены | Критические — 24 ч, высокие — 7 дней |

| Область применения | ГИС | ГИС + ГУП + МИС + подрядчики |

| Требования к ИИ | Нет | Да |

Кого касаются новые требования

Приказ № 117 распространяется на государственные информационные системы, системы государственных унитарных предприятий, муниципальные информационные системы, а также на подрядчиков, взаимодействующих с операторами этих систем.

В России насчитывается свыше 4000 государственных информационных систем федерального и регионального значения. При этом 73% всех утечек данных из российских организаций в 2025 году пришлось на госсектор — именно это стало одним из триггеров ужесточения требований.

Отдельно стоит выделить новые обязательства в отношении подрядчиков. Если внешний исполнитель имеет доступ к ГИС или муниципальной информационной системе, оператор обязан ознакомить его с политикой защиты информации и закрепить в договоре обязанность соблюдать установленные регламенты (п. 16 и 26 Приказа № 117). Это новое требование, которое большинство организаций пока не выполняют: типовые договоры с подрядчиками таких положений не содержат.

Главные нововведения: Кзи, Пзи и жёсткие сроки устранения уязвимостей

Три ключевых изменения Приказа № 117 — числовые метрики Кзи и Пзи и обязательные сроки устранения уязвимостей. Разберём каждое из них.

Кзи — коэффициент защищённости информации

Кзи — числовой показатель от 0 до 1, рассчитываемый по методике ФСТЭК от 11 ноября 2025 года (была принята отдельно) на основе 16 критериев в 4 группах:

- Организационные меры — наличие политик ИБ, регламентов, обучения персонала, контроля подрядчиков.

- Технические меры — средства защиты информации, управление доступом, парольные политики, шифрование.

- Контроль защищённости — сканирование уязвимостей, аудит конфигураций, пентесты.

- Реагирование на инциденты — наличие процедур, скорость реакции, взаимодействие с ГосСОПКА.

Базовый минимум Кзи равен 1. Значение ниже 1 означает наличие уязвимостей и требует разработки плана мероприятий, а критическое несоответствие наступает при Кзи ≤ 0,75.

Каждый критерий получает числовое значение, которое взвешивается по значимости группы. Итоговый Кзи — взвешенная сумма: провал в одной группе тянет весь показатель вниз. Именно поэтому нельзя компенсировать слабое реагирование на инциденты отличной технической защитой.

Оценка проводится раз в 6 месяцев, результат направляется в ФСТЭК в течение 5 рабочих дней. Практический смысл метрики — динамика: руководство видит не просто факт аттестации, а реальное изменение уровня защиты от периода к периоду. Снижение Кзи — сигнал к действию.

Пзи — показатель уровня зрелости

Пзи оценивает не то, что защищено, а как выстроены процессы защиты. Организация может выполнять все технические требования, но делать это хаотично, без регламентов и повторяемых процедур — и получить низкий Пзи.

Показатель рассчитывается раз в 2 года. Методика его расчёта на момент публикации статьи ещё не принята — ФСТЭК анонсировала отдельный документ, который определит конкретные критерии оценки. В качестве ориентира: подобные модели зрелости, как правило, описывают пять уровней — от неформализованных реактивных процессов до непрерывно улучшаемых и количественно контролируемых.

ФСТЭК оценивает Кзи и Пзи в связке. Организация с высоким Кзи и низким Пзи — это система, которая хорошо выглядит на бумаге, но не устойчива к реальным инцидентам: стоит сменить ответственного сотрудника или столкнуться с нетипичным инцидентом — и защита рассыпается. Именно поэтому регулятор требует оценивать оба показателя: Кзи отражает состояние защиты сейчас, Пзи — способность организации поддерживать этот уровень стабильно.

Кратко о Кзи и Пзи

Кзи отвечает на вопрос «защищены ли мы прямо сейчас от типовых угроз». Пзи — на вопрос «насколько зрелы наши процессы ИБ в целом». Первый считается раз в полгода и реагирует на оперативные изменения. Второй даёт стратегическую картину и пересматривается раз в два года.

| Кзи | Пзи | |

|---|---|---|

| Наименование | Показатель защищённости | Показатель уровня зрелости |

| Сущность | Характеризует текущее состояние защиты от базового уровня угроз | Определяет достаточность и эффективность проведения мероприятий |

| Периодичность | Не реже 1 раза в 6 месяцев | Не реже 1 раза в 2 года |

| Последствия отклонения | Обязательный план мероприятий; повторный ноль по показателю обнуляет всю группу | Пересмотр комплекса мер защиты, усиление контроля со стороны регулятора |

Сроки устранение уязвимостей

Приказ № 117 впервые в российской регуляторике устанавливает обязательные сроки устранения уязвимостей. Раньше организация сама определяла, когда и как реагировать. Теперь дедлайны зафиксированы нормативно — их нарушение фиксируется при расчёте Кзи.

| Критичность уязвимости | Срок устранения |

|---|---|

| Критические | 24 часа |

| Высокие | 7 дней |

| Средние и низкие | Внутренний регламент |

Отдельное требование: если организация выявила уязвимость, сведений о которой ещё нет в БДУ ФСТЭК, — передать информацию регулятору необходимо в течение 5 рабочих дней.

Критические уязвимости

Уязвимости, позволяющие злоумышленнику получить полный контроль над системой без аутентификации: удалённое выполнение кода, обход авторизации, захват привилегий. Срок устранения — 24 часа с момента публикации в БДУ ФСТЭК. На практике это означает: обнаружили утром — к следующему утру патч должен быть применён или уязвимость изолирована компенсирующими мерами.

Высокие уязвимости

Уязвимости, требующие определённых условий для эксплуатации: наличия аутентификации, локального доступа или взаимодействия пользователя. Тем не менее они представляют серьёзную угрозу — особенно в связке с другими уязвимостями в цепочке атаки. Срок устранения — 7 дней.

Новые уязвимости из БДУ ФСТЭК

Уязвимости, только что добавленные в Банк данных угроз ФСТЭК России. Регулятор выделяет их в отдельную категорию, поскольку свежие записи в БДУ нередко описывают угрозы, активно эксплуатируемые в реальных атаках прямо сейчас. Срок — передать информацию регулятору необходимо в течение 5 рабочих дней.

Средние и низкие уязвимости

Эксплуатация требует специфических условий и значительных усилий атакующего. Приказ № 117 не устанавливает для них единый срок — организация фиксирует дедлайны во внутреннем регламенте. Важно: регламент должен существовать в письменном виде и соблюдаться — его наличие и исполнение проверяется при расчёте Кзи.

Без автоматизации управления уязвимостями выполнить эти требования в масштабе крупной ГИС практически невозможно. Ручной контроль не обеспечивает нужную скорость реакции: к моменту, когда администратор вручную обнаружит критическую уязвимость и согласует патч, 24-часовое окно уже закроется.

Пассворк помогает закрыть организационные и технические критерии Кзи: централизованное управление доступом, парольные политики и полный журнал действий в одном решении. Протестируйте бесплатно → passwork.ru

Другие критичные изменения для бизнеса

Кадровые требования

Приказ № 117 устанавливает требования к квалификации специалистов по ИБ (п. 20): не менее 30% сотрудников подразделения кибербезопасности должны иметь профильное образование или пройти профессиональную переподготовку в области информационной безопасности.

Для большинства организаций переподготовка — более быстрый и экономичный путь, чем найм новых сотрудников с профильными дипломами. В условиях кадрового дефицита это существенно снижает барьер для выполнения требования.

Строгая аутентификация

Вводится понятие строгой аутентификации (по ГОСТ Р 58833-2020), которая становится обязательной для удалённого доступа к ИС, доступа с мобильных устройств и привилегированного доступа (администраторов). Это дополнительный аргумент в пользу внедрения специализированных решений для управления доступом.

Безопасная разработка

Приказ № 117 обязывает следовать ГОСТ Р 56939-2024 при самостоятельной разработке программного обеспечения — когда оператор или обладатель информации разрабатывает ПО для собственной ИС своими силами (п. 14, подп. «д»). Для таких организаций внедрение практик безопасной разработки становится обязательным условием аттестации системы.

Требования к системам на основе ИИ

Пункт 61 Приказа № 117 впервые вводит специальные требования для информационных систем, взаимодействующих с сервисами искусственного интеллекта. Требования разделяются по формату взаимодействия.

При работе в формате строгих шаблонов оператор обязан определить допустимые шаблоны запросов и ответов и обеспечить контроль соответствия им. При свободной текстовой форме — определить допустимые тематики запросов и форматы ответов, а также контролировать соответствие каждого взаимодействия установленным границам.

Отдельно предусмотрены требования к работе с недостоверными ответами ИИ:

- разработать статистические критерии выявления недостоверных ответов;

- собирать и анализировать такие ответы;

- ограничивать область принимаемых решений на основе недостоверных ответов.

Помимо этого, приказ запрещает нерегламентированное влияние ИИ на собственные параметры модели и на функционирование ИС в целом. В состав систем допускается включать только доверенные технологии искусственного интеллекта — в соответствии с подпунктом «ц» пункта 5 Национальной стратегии развития искусственного интеллекта.

Как выглядит расчёт Кзи на практике

Разберём условную региональную ГИС — систему учёта муниципального имущества. Все цифры в примере условные, структура расчёта — по методике ФСТЭК от 11 ноября 2025 года.

Структура Кзи: 4 группы, 16 показателей

Методика ФСТЭК делит все частные показатели на 4 группы с фиксированными весовыми коэффициентами:

| № | Группа показателей | Вес группы | Показателей в группе |

|---|---|---|---|

| 1 | Организация и управление | 0,10 | 3 |

| 2 | Защита пользователей | 0,25 | 4 |

| 3 | Защита информационных систем | 0,35 | 6 |

| 4 | Мониторинг и реагирование | 0,30 | 3 |

Итоговый Кзи рассчитывается как сумма произведений: значение группы × её вес. Нормированное значение — Кзи = 1. Это не «отлично» — это минимально допустимый уровень.

Важная особенность методики: каждый частный показатель принимает только два значения — либо максимальное (из таблицы), либо 0. Промежуточных оценок нет. Мера либо реализована, либо нет.

Пример расчёта: условная ГИС

Группа 1 — Организация и управление (вес 0,10)

| Показатель | Что проверяется | Макс. значение | Оценка | Обоснование |

|---|---|---|---|---|

| k11 | Назначен зам. руководителя, ответственный за ИБ | 0,30 | 0,30 | Приказ издан, обязанности прописаны |

| k12 | Определены функции подразделения (сотрудников) по ИБ | 0,40 | 0,40 | Положение об отделе ИБ утверждено |

| k13 | В договорах с подрядчиками закреплены требования по ИБ | 0,30 | 0 | Типовые договоры требований не содержат |

Вклад в Кзи: 0,70 × 0,10 = 0,070

Группа 2 — Защита пользователей (вес 0,25)

| Показатель | Что проверяется | Макс. значение | Оценка | Обоснование |

|---|---|---|---|---|

| k21 | Парольная политика соблюдается (≥12 символов, регистры, спецсимволы) | 0,30 | 0,30 | Политика утверждена, сканер подтвердил соответствие |

| k22 | МФА для привилегированных пользователей (≥50%) | 0,30 | 0 | Второй фактор не внедрён |

| k23 | Нет сервисных учёток с паролями по умолчанию | 0,20 | 0,20 | Аудит нарушений не выявил |

| k24 | Удалены учётные записи уволенных сотрудников | 0,20 | 0,20 | Регламент есть, выполняется |

Вклад в Кзи: 0,70 × 0,25 = 0,175

Группа 3 — Защита информационных систем (вес 0,35)

| Показатель | Что проверяется | Макс. значение | Оценка | Обоснование |

|---|---|---|---|---|

| k31 | МЭ уровня L3/L4 на периметре (100% интернет-интерфейсов) | 0,20 | 0,20 | Межсетевой экран установлен и настроен |

| k32 | Нет критических уязвимостей на интернет-интерфейсах старше 30 дней | 0,25 | 0 | Сканер выявил 2 критические уязвимости, патч не применён 45 дней |

| k33 | Нет критических уязвимостей на устройствах и серверах старше 90 дней (≥90% парка) | 0,15 | 0,15 | Покрытие 94%, просроченных критических нет |

| k34 | Проверка вложений email на вредоносное ПО (≥80% устройств) | 0,15 | 0,15 | Антивирус почты охватывает 100% АРМ |

| k35 | Централизованное управление антивирусной защитой (≥80%, обновление ≥1 раза в месяц) | 0,15 | 0,15 | Kaspersky Security Center, обновления ежедневно |

| k36 | Защита от DDoS на уровне L3/L4 (договор с провайдером) | 0,10 | 0 | Договор с провайдером на Anti-DDoS не заключён |

Вклад в Кзи: 0,65 × 0,35 = 0,228

Группа 4 — Мониторинг и реагирование (вес 0,30)

| Показатель | Что проверяется | Макс. значение | Оценка | Обоснование |

|---|---|---|---|---|

| k41 | Централизованный сбор событий + оповещение о неудачных входах привилегированных учёток | 0,40 | 0,40 | SIEM настроен, алерты работают |

| k42 | Централизованный сбор и анализ событий со всех устройств с доступом в интернет | 0,35 | 0 | Часть устройств вне периметра мониторинга |

| k43 | Утверждён документ о порядке реагирования на инциденты | 0,25 | 0,25 | Регламент реагирования утверждён |

Вклад в КЗИ: 0,65 × 0,30 = 0,195

Итоговый Кзи

Кзи=0,070+0,175+0,228+0,195=0,668

| Значение Кзи | Статус |

|---|---|

| Кзи = 1 | ✅ Минимальный базовый уровень («зелёный») |

| 0,75 < КЗИ < 1 | 🟠 Низкий уровень («оранжевый») |

| КЗИ ≤ 0,75 | 🔴 Критический уровень («красный») |

Наш результат: 0,668 — критический уровень. Организация обязана разработать план мероприятий до следующей плановой оценки.

Что нужно исправить в первую очередь

Четыре провальных показателя с нулевым значением дали наибольшие потери. Приоритет — по весу группы:

| Показатель | Группа (вес) | Потеря вклада | Трудоёмкость устранения |

|---|---|---|---|

| k32 — критические уязвимости на периметре | 3 (0,35) | 0,088 | Средняя — применить патч или изолировать |

| k42 — мониторинг всех интернет-устройств | 4 (0,30) | 0,105 | Высокая — расширить агентское покрытие SIEM |

| k22 — МФА для привилегированных | 2 (0,25) | 0,075 | Средняя — внедрить второй фактор |

| k13 — требования ИБ в договорах с подрядчиками | 1 (0,10) | 0,030 | Низкая — обновить шаблон договора |

Устранение всех четырёх нарушений даст расчётный Кзи ≈ 0,965. Для достижения Кзи = 1 дополнительно потребуется заключить договор на Anti-DDoS (k36).

Дополнительный риск: обнуление группы целиком

Методика содержит жёсткое правило (п. 35): если при повторной оценке в течение 12 месяцев тот же показатель снова получает 0 — весовой коэффициент всей группы обнуляется. Вся группа выпадает из расчёта.

Для нашего примера это означает: если k32 (уязвимости на периметре) снова окажется нулевым через полгода — группа 3 с весом 0,35 полностью обнулится. Итоговый Кзи не превысит 0,65 при любых других улучшениях.

Методика устроена так, что одно системное упущение способно обесценить всё остальное. Технические меры (патчи, антивирус, межсетевые экраны) закрываются инструментами. Организационные меры — управление доступом, контроль учётных данных, разграничение прав — требуют отдельного класса решений.

Пассворк разворачивается внутри инфраструктуры организации — данные не покидают периметр. Это важно и для соответствия требованиям, и для прохождения оценки Кзи. Протестируйте бесплатно → passwork.ru

Штрафы и ответственность в 2026 году

За нарушения требований защиты информации в ГИС штраф для юридического лица по ст. 13.12 КоАП составляет от 50 000 до 100 000 рублей. Если эти нарушения привели к утечке персональных данных, дополнительно применяется ст. 13.11 КоАП — штрафы достигают 500 000–1 000 000 рублей за каждый эпизод.

Помимо штрафов, нарушения создают риски при участии в госзакупках по 44-ФЗ и 223-ФЗ. Организация с неурегулированными требованиями ИБ фактически ограничивает себе доступ к государственным контрактам.

ФСТЭК в информационном сообщении № 240/22/1492 от 12 марта 2026 года разъяснила: организации обязаны разработать планы перехода с описанием мероприятий и сроков реализации. Это официальное требование регулятора.

Действующие аттестаты по Приказу № 17 сохраняют силу до истечения срока, но только при условии неизменности конфигурации системы. Любая модернизация потребует переаттестации по новым правилам. При этом разработать план перехода на новые требования необходимо уже сейчас.

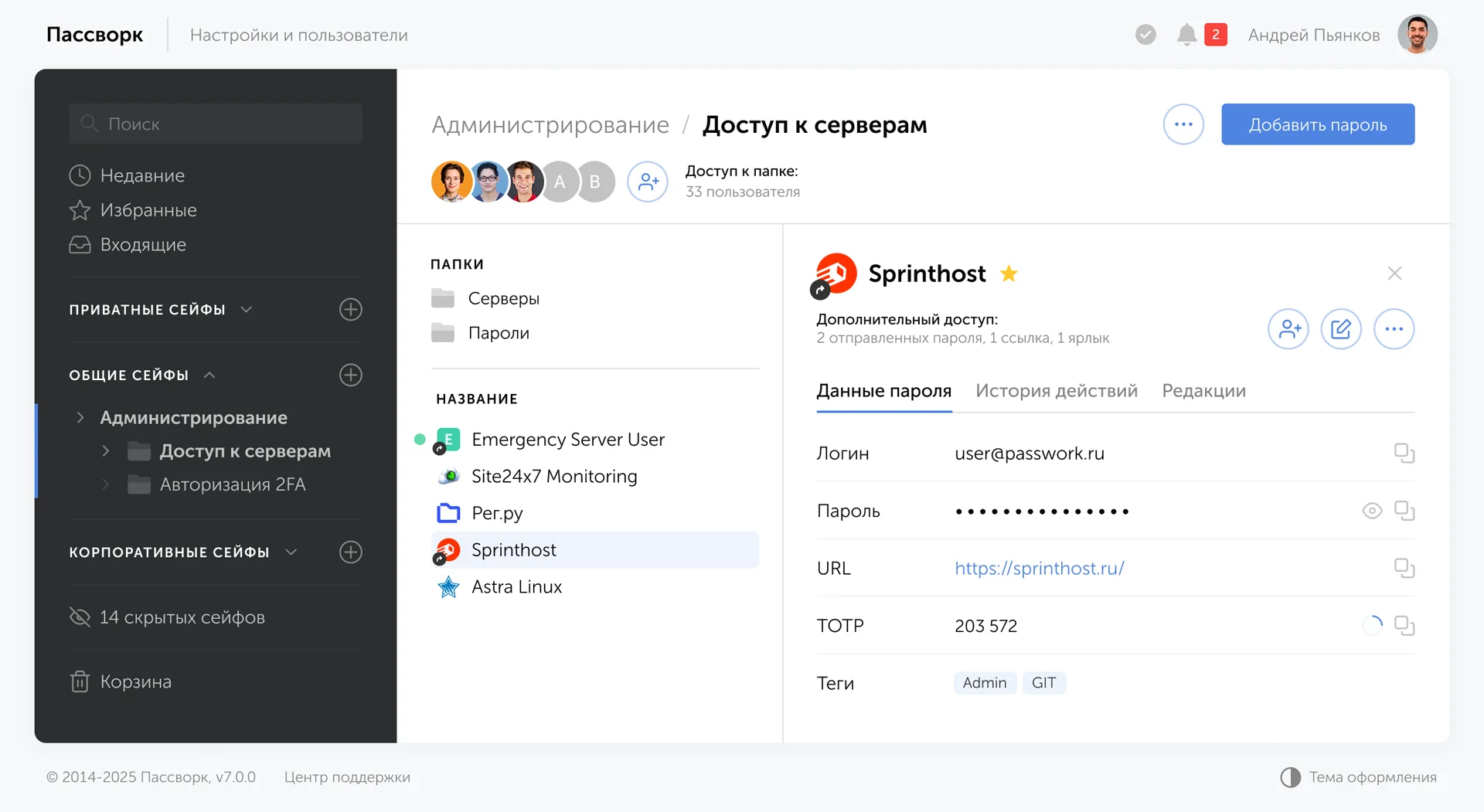

Как корпоративный менеджер паролей помогает выполнить требования Приказа № 117

Приказ № 117 вводит числовые критерии Кзи, где управление доступом — отдельный измеримый показатель. Именно здесь большинство организаций теряют баллы: не из-за отсутствия технических средств, а из-за отсутствия контроля над учётными данными. Закрыть этот блок можно без расширения штата.

Корпоративный менеджер паролей Пассворк закрывает несколько критериев Кзи одновременно. Разберём конкретные показатели Кзи:

k21 — Парольная политика (вес 0,30)

Показатель требует наличия утверждённого ОРД, определяющего парольную политику организации: длина пароля — не менее 12 символов, буквы верхнего и нижнего регистра, специальные символы, отсутствие персонифицированной информации (имён, адресов, дат рождения, телефонов). Пассворк позволяет задать и принудительно применить эти требования централизованно.

k22 — Многофакторная аутентификация привилегированных пользователей (вес 0,30)

Показатель требует подтвердить, что МФА охватывает не менее 50% администраторов и привилегированных пользователей. Пассворк позволяет включить обязательную двухфакторную аутентификацию для всех пользователей централизованно — одной настройкой на уровне организации. Это гарантирует 100% охват привилегированных учётных записей и полностью закрывает требование k22 без ручного контроля каждого пользователя.

k23 — Отсутствие сервисных учётных записей с паролями по умолчанию (вес 0,20)

Методика требует подтвердить отсутствие заводских паролей у сервисных учётных записей. Пассворк фиксирует все сервисные учётные записи в едином хранилище, позволяет провести аудит смены паролей и через отчёты по сложности выявить слабые и потенциально дефолтные пароли до того, как это обнаружит внешний сканер.

k24 — Удаление учётных записей уволенных сотрудников (вес 0,20)

Показатель проверяется через наличие ОРД с требованием об удалении учёток при прекращении трудовых отношений. Пассворк позволяет мгновенно отозвать доступ ко всем паролям и системам при увольнении сотрудника — в один клик, без риска пропустить отдельные учётные записи в разных системах.

k13 — Требования ИБ в договорах с подрядчиками (вес 0,30 в группе «Организация и управление»)

Показатель проверяет, закреплены ли в договорах требования к защите информации у подрядчиков с привилегированным доступом. Пассворк закрывает операционную сторону: гранулярная выдача прав внешним исполнителям, полная история их действий и отзыв доступа после завершения работ. Журнал Пассворка служит доказательством фактического контроля доступа подрядчика — в дополнение к договорным требованиям.

Снижение нагрузки на ИБ-команду

Критические уязвимости требуют реакции в течение 24 часов. Если специалисты заняты ручным управлением доступом и ротацией паролей, это окно закрывается раньше, чем патч согласован. Автоматизация рутинных задач управления учётными данными высвобождает ресурс команды для работы с уязвимостями.

Соответствие регуляторным требованиям

Пассворк входит в реестр отечественного ПО, имеет действующие лицензии ФСТЭК и ФСБ. Развёртывание — внутри инфраструктуры организации: данные не покидают периметр. Это значимо и для прохождения оценки Кзи, и для участия в закупках по 44-ФЗ и 223-ФЗ.

Заключение

Приказ № 117 — это переход от формальной аттестации к реальной, измеримой безопасности. Числовые метрики Кзи и Пзи, жёсткие сроки устранения уязвимостей и расширенная зона ответственности требуют не просто обновления документации, а перестройки процессов.

Начать стоит с инвентаризации доступов: кто, к чему и на каком основании имеет права прямо сейчас. Это даёт исходную точку для расчёта Кзи и сразу показывает, где потери наибольшие.

Пассворк закрывает организационный слой Кзи — управление доступом, контроль подрядчиков, журнал действий для ФСТЭК — и разворачивается внутри вашей инфраструктуры без передачи данных наружу.

Управление доступом, контроль учётных записей, журнал действий — Пассворк закрывает эти задачи в одном решении, развёрнутом внутри вашей инфраструктуры. Протестируйте бесплатно → passwork.ru

Часто задаваемые вопросы

Что такое Кзи и как его считать?

Кзи — коэффициент защищённости информации, числовой показатель от 0 до 1. Рассчитывается по методике ФСТЭК на основе 16 критериев в 4 группах: организационные меры, технические меры, контроль защищённости и реагирование на инциденты. Базовый минимум — Кзи = 1 (при КЗИ ≤ 0,75 уровень считается критическим). Оценка проводится раз в 6 месяцев.

Что такое Пзи и зачем он нужен?

Пзи — показатель уровня зрелости процессов ИБ. Рассчитывается раз в 2 года по пятиуровневой шкале и отражает, насколько системно выстроена защита. Высокий Кзи при низком Пзи означает, что организация выполняет требования формально, но не устойчива к реальным инцидентам.

Кого касается Приказ № 117?

Приказ № 117 распространяется на операторов государственных информационных систем, системы ГУП, муниципальные информационные системы, а также на подрядчиков с доступом к этим системам. Под действие документа подпадают все организации, эксплуатирующие или обслуживающие ГИС федерального и регионального значения.\

Действует ли мой аттестат по Приказу № 17?

Да, аттестаты сохраняют силу до истечения срока, но только при неизменности конфигурации системы. Любая модернизация потребует переаттестации по Приказу № 117. При этом расчёт Кзи по новой методике необходимо начать уже сейчас — это требование регулятора, зафиксированное в информационном сообщении ФСТЭК № 240/22/1492 от 12 марта 2026 года.

Какие штрафы грозят за нарушение требований?

За нарушение требований ФСТЭК (ст. 13.12 КоАП) штраф для юридического лица составляет до 100 000 рублей. Если нарушение привело к утечке персональных данных (ст. 13.11 КоАП) — до 1 000 000 рублей за каждый эпизод. Дополнительный риск: организации с неурегулированными требованиями ИБ фактически ограничивают себе доступ к государственным контрактам по 44-ФЗ и 223-ФЗ.

Что изменилось в требованиях к подрядчикам?

Приказ № 117 обязывает операторов ГИС и муниципальных информационных систем ознакомить подрядчиков с политикой защиты информации и закрепить в договоре обязанность соблюдать установленные регламенты (п. 16 и 26). Подрядчики не подпадают под действие приказа напрямую, однако оператор несёт ответственность за то, чтобы требования были зафиксированы документально и фактически соблюдались.

Что Приказ № 117 требует от организаций, использующих ИИ?

Пункт 61 Приказа № 117 вводит специальные требования для систем, взаимодействующих с сервисами искусственного интеллекта. Оператор обязан определить допустимые форматы запросов и ответов, контролировать соответствие каждого взаимодействия установленным границам, разработать критерии выявления недостоверных ответов и ограничивать принятие решений на их основе. В состав систем допускаются только доверенные технологии ИИ.

Как выполнить кадровые требования Приказа № 117?

Согласно п. 20, не менее 30% сотрудников подразделения кибербезопасности должны иметь профильное образование или пройти профессиональную переподготовку в области ИБ. Переподготовка — более быстрый и экономичный путь, чем найм новых специалистов с профильными дипломами, и полностью засчитывается в выполнение требования.