Российский бизнес инвестирует миллиарды в маркетинг и инфраструктуру, но финансирование информационной безопасности часто идёт по остаточному принципу. Чем меньше компания, тем больше руководство уверено в её «невидимости» для злоумышленников, хотя статистика говорит об обратном.

За восемь месяцев 2025 года кибератаки обошлись российской экономике в 1,5 трлн рублей. Каждая восьмая из десяти компаний малого и среднего бизнеса пережила минимум один киберинцидент, и по данным Positive Technologies, Россия входит в топ мировых целей: на неё приходится 14–16% всех успешных атак. В 2026 году их число может вырасти ещё на 30–35%.

Парадокс не в том, что атак стало больше, а в том, что большинство из них можно было предотвратить. Большинство из них начинались с одного фишингового письма.

Три года назад кибербезопасность была головной болью ИТ-отдела. Сегодня это вопрос выживания бизнеса и личной ответственности руководителя. Новое законодательство закрепляет эту ответственность: с 2025–2026 годов штрафы за утечки данных достигают 3% от годового оборота компании. В этой статье расскажем, какие угрозы актуальны прямо сейчас, что изменилось в законодательстве и как выстроить систему защиты бизнеса.

Ландшафт киберугроз 2026

Векторы угроз меняются быстрее, чем большинство компаний успевает обновить защиту. Ниже — четыре категории угроз, которые в 2025–2026 годах наносят наибольший ущерб российскому бизнесу.

Фишинг и социальная инженерия

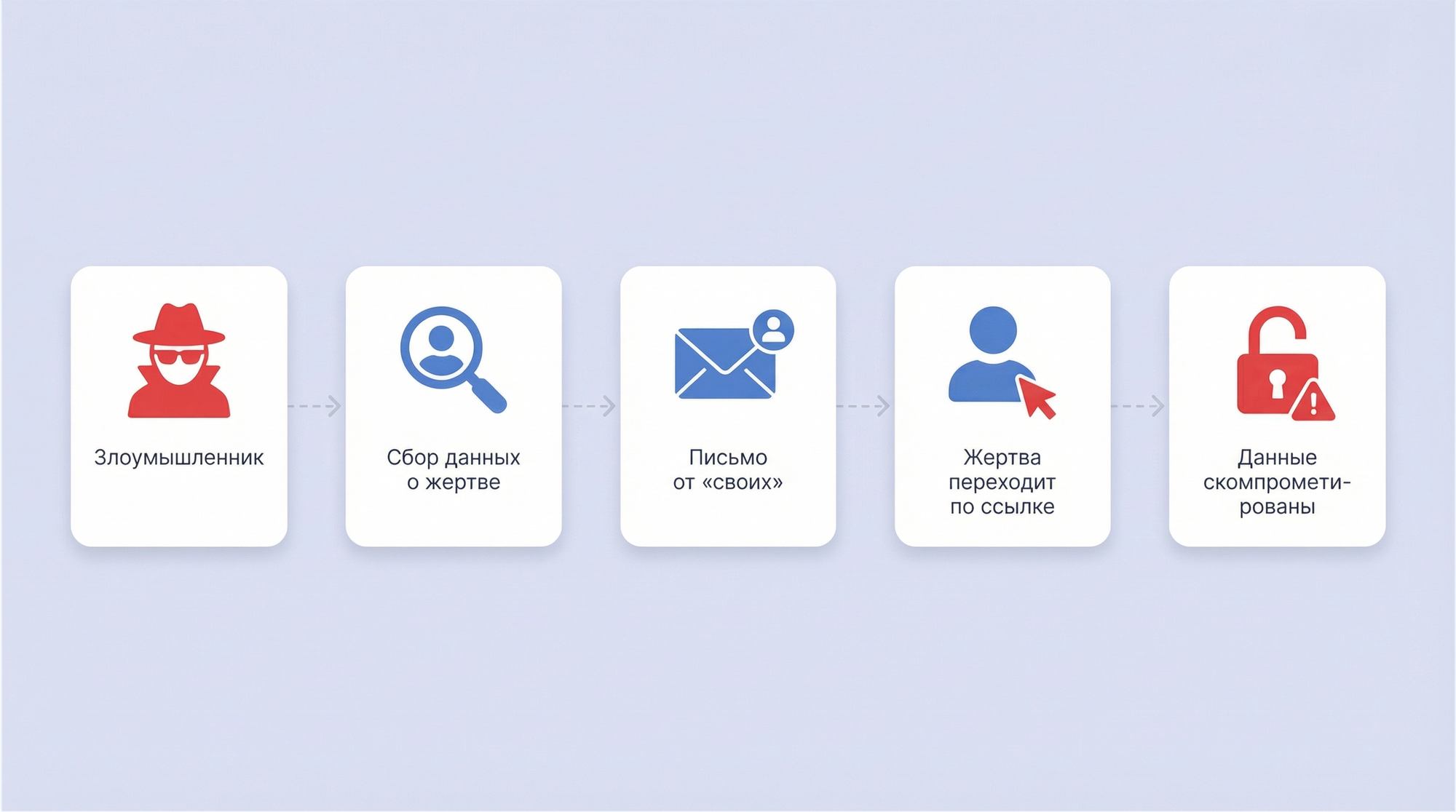

Фишинг, рассылка поддельных писем и сообщений для кражи учётных данных или установки вредоносного ПО, остаётся главным способом проникновения в корпоративные системы. По данным Positive Technologies, в первом полугодии 2025 года социальная инженерия применялась в 50% успешных атак на организации, а основным каналом её распространения остаётся электронная почта — она используется в 88% случаев атак на компании с применением социальной инженерии.

Сегодня фишинг стал значительно сложнее. Благодаря ИИ злоумышленники проводят целевые атаки (spear phishing): письма приходят якобы от реальных контрагентов, содержат детали сделок и написаны без ошибок. ИИ анализирует открытые данные о компании, соцсети сотрудников и новости, чтобы создать убедительный контекст.

Растёт и число атак с использованием дипфейков и голосового фишинга (vishing) — например, когда сотрудникам звонит «генеральный директор» с синтезированным голосом и просит срочно перевести платёж или передать доступы. Также распространены атаки, при которых злоумышленники перехватывают или имитируют корпоративную переписку, чтобы санкционировать мошеннические платежи.

Всё чаще эксплуатируется цифровая идентичность и поведение людей, а не уязвимости самих систем.

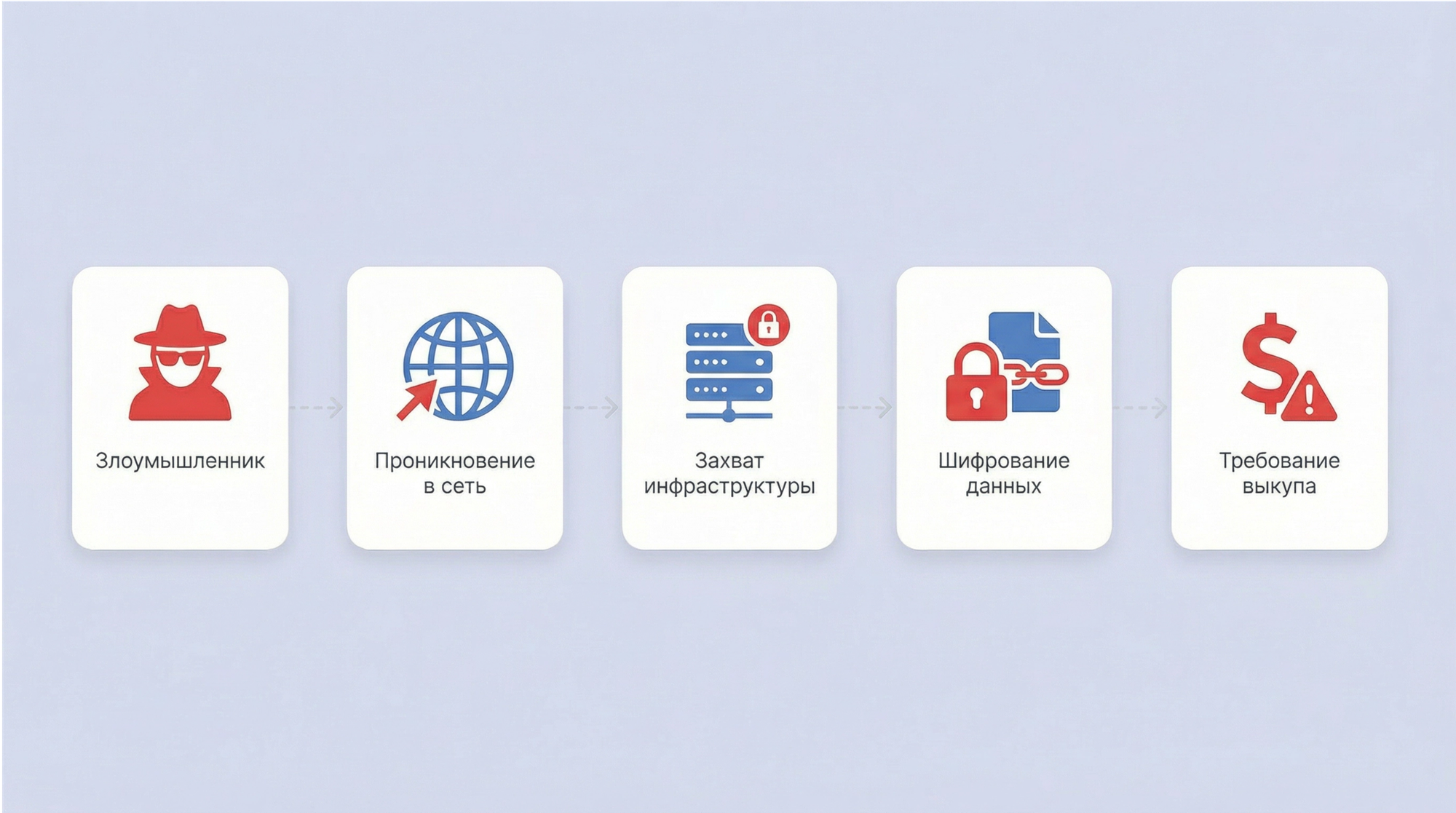

Программы-вымогатели

Программы-вымогатели остаются одной из главных угроз для российского бизнеса. Если раньше злоумышленники просто шифровали данные и требовали выкуп за ключ расшифровки, то сегодня применяется схема двойного вымогательства: сначала данные копируют на серверы атакующих, затем шифруют. Компания платит дважды, за расшифровку и за неразглашение похищенной информации. Иногда добавляется третий уровень давления — DDoS-атака на сайт компании.

Суммы выкупов в России значительно выросли. Средний диапазон в 2025 году составлял от 4 до 40 млн рублей, а максимальный зафиксированный выкуп достиг 500 млн рублей. При этом выплата выкупа не гарантирует восстановление данных: примерно треть компаний не получает рабочий ключ расшифровки, а сама оплата часто делает организацию целью повторных атак.

Атаки на цепочки поставок

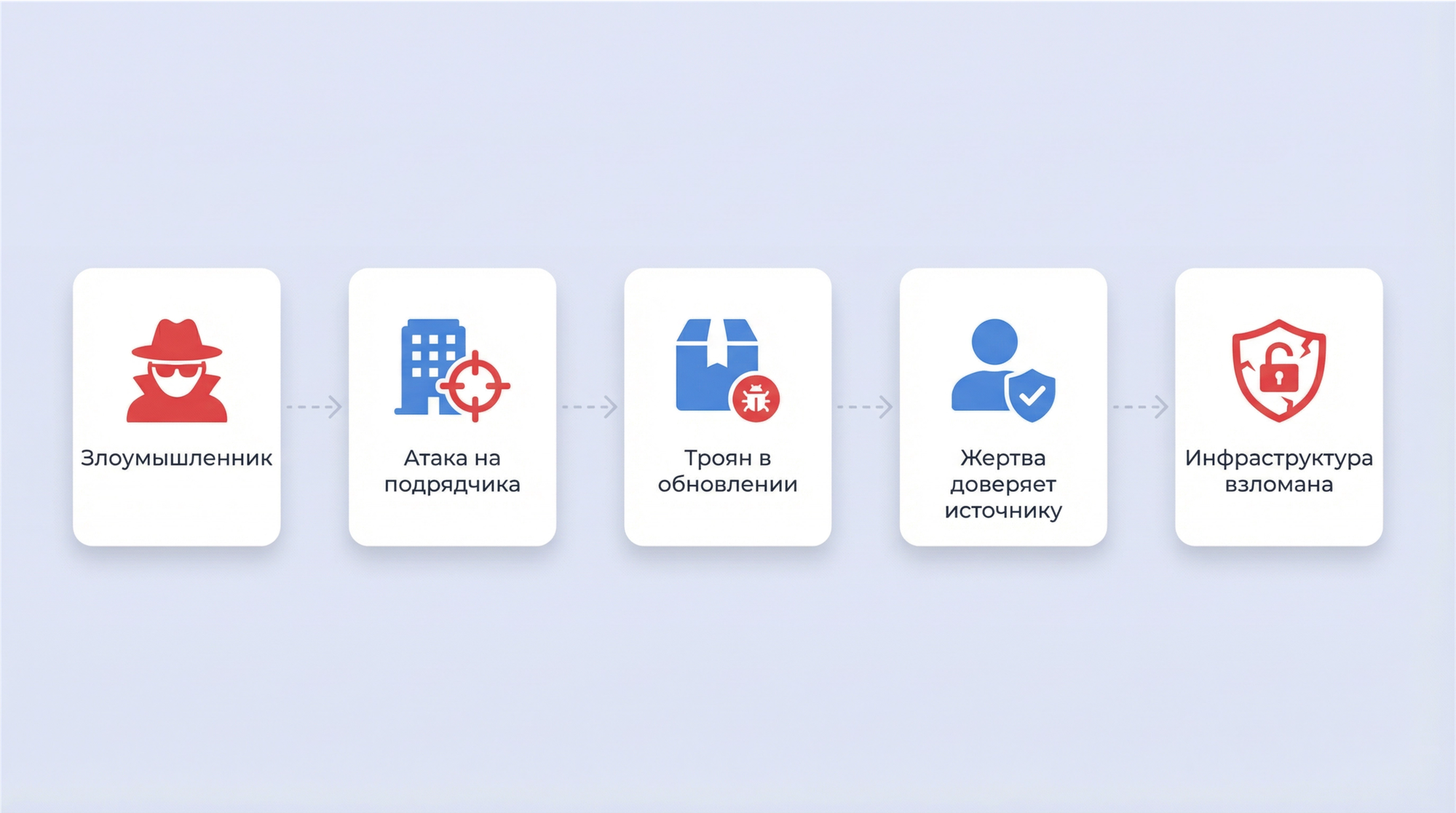

Атаки на цепочки поставок — один из самых тревожных трендов последних лет. Крупная компания хорошо защищена, а её небольшой подрядчик нет. Злоумышленники взламывают слабое звено и через него проникают к основной цели.

Число таких атак в 2025 году выросло вдвое по сравнению с предыдущим периодом. Под угрозой любая компания, которая пользуется услугами ИТ-аутсорсинга, облачных провайдеров, разработчиков ПО или интеграторов. Особую опасность представляет компрометация обновлений программного обеспечения: вредоносный код встраивается в легитимный апдейт и автоматически распространяется на тысячи клиентов вендора.

DDoS-атаки и другие актуальные угрозы

DDoS-атаки (распределённые атаки на отказ в обслуживании) в 2025–2026 годах приобрели политическую окраску. Злоумышленники формируют ботнеты из тысяч заражённых устройств и направляют лавину запросов на целевой сервер — до тех пор, пока он не перестаёт отвечать.

Атаки приобрели политическую окраску: их используют для давления на компании и госструктуры. Для бизнеса последствия конкретны — недоступность сайта, сервисов и API, срыв транзакций, штрафы и репутационный ущерб. Причём жертва зачастую не может быстро отличить легитимный всплеск трафика от атаки — и теряет время на реакцию.

Современные DDoS-атаки стали умнее: вместо грубой перегрузки канала злоумышленники бьют по прикладному уровню, имитируя поведение реальных пользователей. Такие атаки сложнее обнаружить и значительно дороже отразить.

Фишинг, DDoS и программы-вымогатели лишь малая часть из того, с чем бизнес сталкивается сегодня:

- Утечки данных. Базы клиентов, платёжные данные, корпоративная переписка — всё это регулярно оказывается в открытом доступе или на теневых форумах. Причина чаще не во взломе, а в неправильно настроенных правах доступа и слабых паролях.

- Инсайдерские угрозы. Особую опасность представляют уволенные сотрудники с неотозванными правами доступа. Но угроза исходит и от действующих сотрудников — намеренно или по халатности.

- Инфостилеры. Вредоносные программы, которые молча собирают данные с заражённого устройства: сохранённые пароли из браузеров, сессионные куки, данные автозаполнения, файлы с рабочего стола. Всё это уходит на сервер злоумышленника в течение минут — и часто остаётся незамеченным, потому что инфостилер не шифрует файлы и не выводит систему из строя.

- Атаки на облачные среды и API. Неправильно настроенные облачные хранилища и незащищённые API-эндпоинты открывают прямой доступ к данным — без какого-либо взлома. Чем сложнее становится инфраструктура, тем больше точек, которые легко упустить при настройке.

- Атаки на сетевое оборудование. Роутеры, коммутаторы и VPN-шлюзы с устаревшей прошивкой и дефолтными паролями превращают периметр сети в открытую дверь. На фоне удалённой работы таких точек входа стало кратно больше.

Законодательство и ответственность: что изменилось в 2026 году

Новые штрафы за утечки персональных данных

Для любой российской компании, работающей с данными клиентов или сотрудников, ключевым является Федеральный закон № 152-ФЗ «О персональных данных». С 30 мая 2025 года вступил в силу Федеральный закон № 420-ФЗ, который внёс поправки в КоАП РФ и кардинально изменил экономику киберинцидентов для бизнеса.

Ключевые изменения:

- От 10 до 15 млн рублей — штраф за первичную утечку данных более 100 000 субъектов персональных данных. За утечку данных от 10 000 до 100 000 субъектов штраф составляет от 5 до 10 млн рублей, от 1 000 до 10 000 субъектов — от 3 до 5 млн рублей.

- От 1 до 3% от годового оборота — штраф за повторную утечку персональных данных любой категории. При этом закон устанавливает минимальный порог: штраф не может быть менее 20–25 млн рублей (в зависимости от вида нарушения), а его максимальный размер ограничен 500 млн рублей. Для компании с выручкой 500 млн рублей расчётный штраф составил бы 15 млн рублей, однако с учётом минимального порога реальная санкция окажется не менее 20–25 млн рублей.

- Двухэтапное уведомление Роскомнадзора: первичное сообщение о факте утечки — в течение 24 часов с момента обнаружения, расширенный отчёт с указанием причин инцидента и принятых мер — в течение 72 часов. За нарушение обязанности уведомить об утечке предусмотрен отдельный штраф — от 1 до 3 млн рублей.

Защита персональных данных перестала быть задачей ИТ-отдела. Защита персональных данных стала вопросом финансовой устойчивости компании и личной ответственности её руководителя.

Требования к безопасности КИИ

1 марта 2026 года вступил в силу приказ ФСТЭК России №117 от 11 апреля 2025 года. Он заменяет устаревший приказ №17 от 2013 года и существенно расширяет область применения: если предшественник распространялся только на государственные и муниципальные информационные системы, то Приказ № 117 охватывает все информационные системы, эксплуатируемые государственными органами, ГУП и госучреждениями, — независимо от их назначения и архитектуры.

Принципиальные изменения:

- Риск-ориентированный подход к защите. Организации обязаны самостоятельно моделировать угрозы и подбирать меры защиты под конкретную архитектуру системы и актуальные угрозы.

- Обязательный учёт цепочек поставок. При моделировании угроз необходимо учитывать риски, связанные с подрядчиками, включая удалённый доступ внешних исполнителей.

- Усиленные требования к мониторингу. Мониторинг инцидентов и журналирование событий безопасности должны осуществляться непрерывно (включая дежурную смену 24/7), охватывать всю инфраструктуру и соответствовать ГОСТ Р 59547-2021.

- Повышение требований к управлению ИБ. Приказ формализует структуру управления кибербезопасностью и уточняет требования к ответственным подразделениям и должностным лицам. Не менее 30% сотрудников подразделения по защите информации должны иметь профильное образование в области ИБ. При этом введение прямой персональной административной ответственности руководителей организаций предусмотрено отдельным законопроектом о поправках в КоАП РФ (ст. 13.12.2), который по состоянию на начало 2026 года находился на рассмотрении в Государственной Думе.

Расширение периметра регулирования КИИ на подрядчиков

С 1 марта 2026 года также вступил в силу Федеральный закон от 31 июля 2025 года № 325-ФЗ, внёсший поправки в ФЗ-187 «О безопасности критической информационной инфраструктуры». Закон закрепил, что субъектами КИИ могут быть только российские юридические лица под контролем граждан РФ, и установил контроль за структурой собственности организаций, участвующих в обеспечении функционирования КИИ.

В совокупности с Приказом № 117 это означает, что требования по информационной безопасности де-факто распространяются и на подрядчиков владельцев объектов КИИ, включая ИТ-аутсорсеров, облачных провайдеров, разработчиков ПО и системных интеграторов. Если ваша компания обслуживает банк, больницу, транспортную компанию или энергетическое предприятие, она обязана соблюдать политику информационной безопасности заказчика и фиксировать соответствующие обязательства в договорах.

Импортозамещение в ИБ: сроки и риски

Крайний срок перехода на отечественное программное обеспечение и программно-аппаратные комплексы на значимых объектах КИИ — 1 января 2028 года. Звучит далеко, но на практике миграция корпоративных систем занимает от одного до трёх лет. Компании, которые начнут процесс в 2027 году, рискуют не успеть.

Для органов государственной власти требования жёстче: им запрещено использовать иностранное ПО на значимых объектах КИИ уже с 1 января 2025 года.

Российский рынок ИБ-решений активно развивается: по итогам 2025 года его объём превысил 374 млрд рублей, а по прогнозу Центра стратегических разработок, в 2026 году рынок вырастет ещё на 12% и достигнет 448 млрд рублей, а к 2030 году — 968 млрд рублей. Отечественные вендоры предлагают решения, лицензированные ФСТЭК и ФСБ, что критично для работы с государственными структурами.

Как построить систему защиты: пошаговое руководство для бизнеса

Большинство компаний начинают заниматься информационной безопасностью после первого серьёзного инцидента. Это дорогой способ учиться. Выстроить базовую защиту системно — дешевле, быстрее и предсказуемее, чем разбирать последствия взлома.

Это руководство описывает пять практических шагов, которые закрывают большинство актуальных векторов атак.

Шаг 1. Аудит и оценка рисков

Защита начинается с понимания того, что именно нужно защищать и от каких угроз. Без инвентаризации активов и оценки рисков любые инвестиции в информационную безопасность превращаются в угадывание.

Что включает базовый аудит:

- Инвентаризация всех информационных активов. Составьте полный реестр: серверы, рабочие станции, облачные сервисы, мобильные устройства, корпоративные учётные записи, API-интеграции с подрядчиками. Особое внимание — теневым IT: сервисам, которые сотрудники используют без ведома ИТ-отдела (личные облачные хранилища, мессенджеры для рабочей переписки, неавторизованные SaaS-инструменты).

- Анализ прав доступа. Проверьте, кто имеет доступ к каким данным и системам. Типичные проблемы: бывшие сотрудники с активными учётными записями, подрядчики с избыточными правами, технические аккаунты с неизменёнными дефолтными паролями. «Мёртвые» учётные записи — один из наиболее распространённых векторов атак: злоумышленник получает легитимный доступ без каких-либо признаков взлома.

- Оценка уязвимостей. Сканирование инфраструктуры специализированными инструментами выявляет неустановленные обновления, открытые порты, слабые конфигурации сервисов. Сканирование — не замена пентесту, но хорошая отправная точка для компаний без выделенной ИБ-команды.

- Моделирование угроз. Не все угрозы одинаково актуальны для разных отраслей. Финансовые компании чаще атакуют через фишинг и компрометацию учётных данных; производственные предприятия — через уязвимости в промышленных системах управления; ритейл — через POS-терминалы и платёжные системы. Моделирование угроз позволяет расставить приоритеты и не тратить бюджет на защиту от маловероятных сценариев.

- Тестирование на проникновение (пентест). Пентест — это контролируемая атака на вашу инфраструктуру, которую проводят специалисты с целью выявить реальные пути компрометации. В отличие от сканирования уязвимостей, пентест показывает, насколько далеко реальный атакующий может продвинуться в вашей сети. Для малого и среднего бизнеса достаточно внешнего пентеста раз в год; для компаний с критичными данными — раз в полгода или после значимых изменений инфраструктуры.

Результат аудита — не отчёт ради отчёта, а приоритизированный список действий: что исправить немедленно, что запланировать на квартал, что принять как допустимый риск. Без этого документа следующие шаги теряют половину своей эффективности.

Шаг 2. Концепция нулевого доверия (Zero trust)

Долгое время корпоративный периметр считался надёжной границей: всё внутри сети — доверенное, всё снаружи — потенциально враждебное. Эта модель перестала работать. Удалённая работа, облачные сервисы и атаки через доверенных подрядчиков сделали само понятие «внутри сети» условным.

Что такое Zero trust

Zero trust («нулевое доверие») — это архитектурный принцип, при котором ни один пользователь, устройство или сервис не получает доверия по умолчанию, даже находясь внутри корпоративной сети. Каждый запрос на доступ к ресурсу проверяется заново — на основе идентичности, состояния устройства, контекста запроса и минимально необходимых привилегий.

Ключевые принципы zero trust на практике:

- Минимальные привилегии (Least Privilege Access). Каждый сотрудник, сервисный аккаунт и приложение получают доступ строго к тем ресурсам, которые необходимы для выполнения конкретных задач — и ничего сверх этого. Принцип минимальных привилегий ограничивает радиус поражения при компрометации любой учётной записи.

- Многофакторная аутентификация. Многофакторная аутентификация (MFA). MFA обязательна для всех систем и всех пользователей без исключений — включая технические аккаунты и административные панели. Предпочтительные методы второго фактора: аппаратные ключи (FIDO2/WebAuthn) или приложения-аутентификаторы (TOTP).

- Микросегментация сети. Разделение инфраструктуры на изолированные сегменты с явными правилами взаимодействия между ними. Цель — не допустить горизонтального перемещения атакующего по сети (lateral movement).

- Непрерывный мониторинг и верификация. Аутентификация — это не одноразовое событие при входе в систему. Zero trust предполагает постоянную проверку: соответствует ли поведение пользователя его обычным паттернам, не изменилось ли состояние устройства, не появились ли признаки компрометации сессии.

- Явная верификация устройств. Доступ к корпоративным ресурсам разрешается только с устройств, соответствующих корпоративным политикам безопасности: актуальная ОС, установленные обновления, работающий антивирус, шифрование диска.

Начать можно с малого:

- Внедрить MFA для всех корпоративных сервисов — это даёт немедленный эффект при минимальных затратах.

- Провести ревизию прав доступа и применить принцип минимальных привилегий.

- Сегментировать сеть хотя бы на базовом уровне: отделить гостевой Wi-Fi от корпоративного, изолировать серверный сегмент.

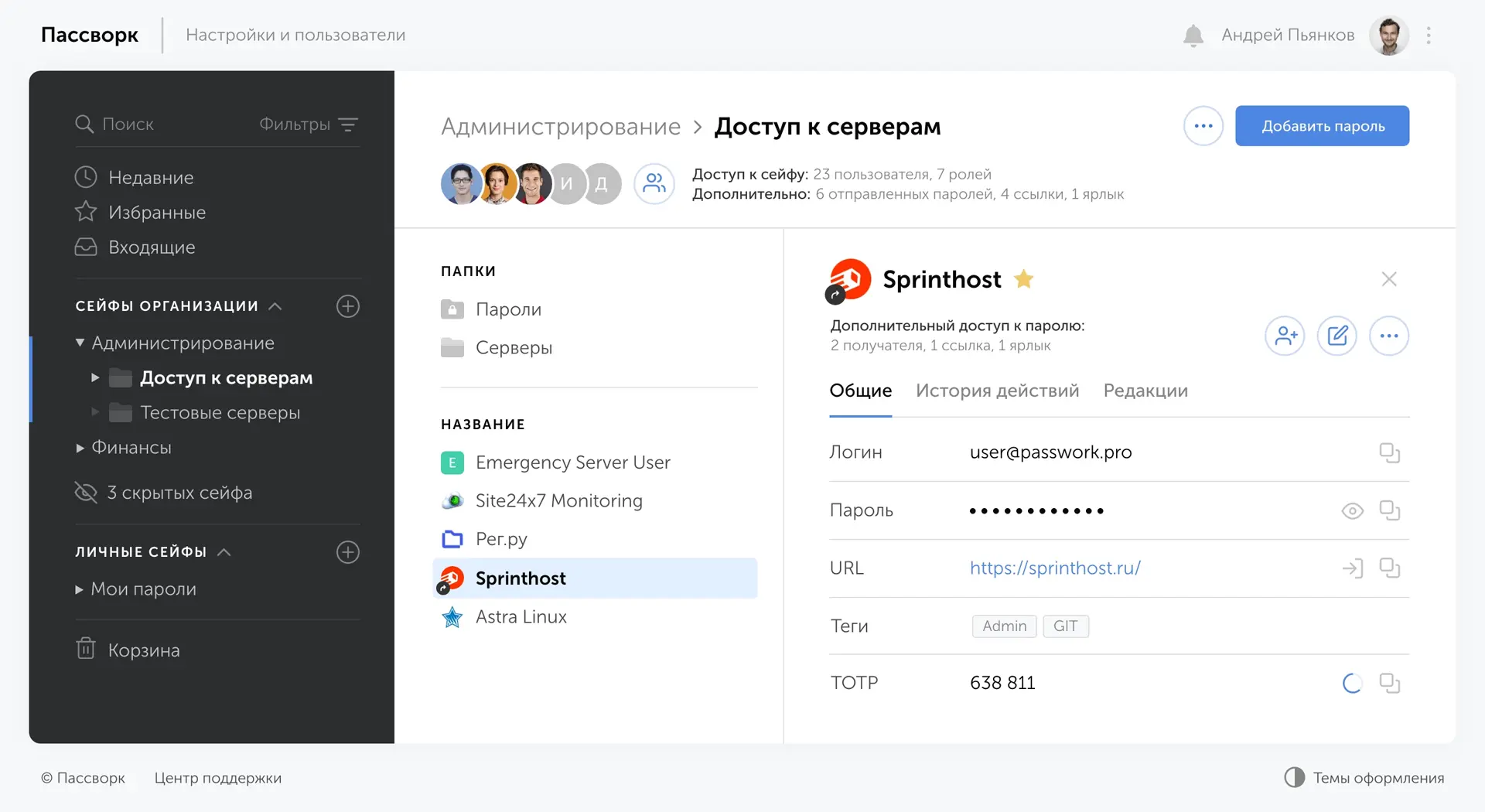

- Внедрить корпоративный менеджер паролей для централизованного управления учётными данными — это фундамент контроля доступа.

Эти четыре шага не требуют масштабных инвестиций, но закрывают большинство типовых векторов атак, которые используют злоумышленники при работе с реальными компаниями.

Шаг 3. Ключевые инструменты защиты

Рынок ИБ-инструментов огромен, и попытка охватить всё сразу — верный путь к распылению бюджета без реального эффекта. Выбор правильного набора зависит от размера компании, отраслевой специфики и уровня зрелости ИБ-процессов. Ниже — базовый стек, который закрывает наиболее критичные векторы атак.

Управление паролями и учётными данными

Слабые и повторно используемые пароли остаются одной из главных причин взломов корпоративных аккаунтов.

Корпоративный менеджер паролей решает эту проблему системно. Пассворк позволяет сотрудникам работать с надёжными уникальными паролями, не запоминая их, а администратор получает централизованный контроль над доступом к корпоративным учётным записям.

При уходе сотрудника достаточно одного действия, чтобы отозвать все его доступы — без риска, что он унесёт пароли с собой или они останутся в личном хранилище браузера.

Многофакторная аутентификация

MFA уже упоминалась в контексте Zero trust, но заслуживает отдельного внимания как самостоятельный инструмент. Приоритет при выборе метода второго фактора: аппаратные ключи (Rutoken, YubiKey) → приложения-аутентификаторы (Пассворк 2ФА, Google Authenticator) → push-уведомления → СМС. Для привилегированных аккаунтов (администраторы домена, финансовые системы, облачные консоли) аппаратные ключи — стандарт.

Защита конечных точек (EDR/XDR)

Классические антивирусы работают по сигнатурному принципу и не обнаруживают новые угрозы. EDR (обнаружение угроз и реагирование на конечных точках) отслеживает поведение процессов на устройстве и выявляет аномалии — даже если конкретная угроза ранее не встречалась. XDR (расширенное обнаружение угроз и реагирование) расширяет эту логику на всю инфраструктуру: конечные точки, сеть, облачные сервисы, электронную почту.

Для малого и среднего бизнеса с ограниченным бюджетом оптимальный выбор — облачные EDR-решения с управляемым сервисом (MDR): вы получаете мониторинг и реагирование без необходимости содержать собственную команду аналитиков.

Защита электронной почты

Электронная почта остаётся основным вектором фишинговых атак и доставки вредоносного ПО. Первый шаг — настроить DNS-записи домена так, чтобы злоумышленники не могли рассылать письма от имени вашей компании. Следующий — установить почтовый фильтр, который проверяет каждое входящее сообщение до того, как оно попадёт в ящик сотрудника: блокирует вредоносные вложения, фишинговые ссылки и подозрительные письма. Третья мера — обучение сотрудников распознаванию фишинга, подробнее об этом в шаге 4.

Управление уязвимостями

Регулярное сканирование инфраструктуры и своевременная установка обновлений — непрерывный процесс. Управление уязвимостями включает: инвентаризацию активов, сканирование, приоритизацию по критичности, устранение и верификацию. Для небольших компаний достаточно ежемесячного цикла сканирования и чёткой политики установки критичных обновлений в течение 72 часов после выхода патча.

Базовый стек для малого и среднего бизнеса

Для компаний с ограниченным бюджетом и без выделенной ИБ-команды оптимальная стартовая конфигурация выглядит так:

| Категория | Инструмент | Приоритет |

|---|---|---|

| Управление паролями | Корпоративный менеджер паролей | Критичный |

| Аутентификация | MFA для всех сервисов | Критичный |

| Защита конечных точек | EDR (облачный) | Высокий |

| Защита почты | SPF/DKIM/DMARC + SEG | Высокий |

| Управление уязвимостями | Ежемесячное сканирование | Средний |

| Резервное копирование | По правилу 3-2-1 | Критичный |

Эти шесть категорий закрывают наиболее распространённые векторы атак при разумных затратах. Всё остальное — следующий уровень зрелости, к которому стоит двигаться после того, как базовый стек работает стабильно.

Шаг 4. Обучение сотрудников

Технические средства защиты теряют смысл, если сотрудник открывает фишинговое письмо, сообщает пароль по телефону «службе безопасности банка» или подключает личный ноутбук к корпоративной сети. Человеческий фактор остаётся главной уязвимостью любой системы ИБ, и одновременно наиболее экономически эффективным направлением для инвестиций.

Почему разовый инструктаж не работает

Большинство компаний проводят вводный инструктаж при найме — и считают задачу выполненной. Проблема в том, что угрозы меняются быстро: фишинговые письма становятся убедительнее, атаки через мессенджеры и голосовые звонки (вишинг) растут, а сотрудники забывают правила, если их не закрепляют регулярно. Обучение раз в год или раз в три года не формирует устойчивых навыков.

Структура программы обучения

- Базовый инструктаж при найме. Каждый новый сотрудник до получения доступа к корпоративным системам должен пройти обязательный инструктаж. Минимальное содержание: политика паролей и требования к их сложности, правила работы с корпоративной почтой и мессенджерами, запрет на использование личных устройств и облачных хранилищ для рабочих данных, порядок действий при подозрении на инцидент.

- Регулярные фишинговые симуляции. Это наиболее эффективный инструмент снижения уязвимости к социальной инженерии. Принцип прост: ИТ-отдел или внешний подрядчик отправляет сотрудникам тестовые фишинговые письма, имитирующие реальные атаки. Те, кто кликнул на ссылку или ввёл данные, получают немедленную обратную связь и короткий обучающий модуль. Ключевой момент: симуляции должны быть обучающим инструментом, а не инструментом наказания. Цель — изменить поведение, а не поймать виновных.

- Тематические тренинги по актуальным угрозам. Раз в квартал — короткий (15–20 минут) тренинг по конкретной теме: как распознать целевой фишинг (spear phishing), что делать при подозрении на заражение устройства, как безопасно работать с корпоративными данными вне офиса, как реагировать на звонки от «службы безопасности банка» или «ИТ-поддержки».

- Чёткие инструкции на случай инцидента. Каждый сотрудник должен знать ответы на три вопроса: что считается инцидентом ИБ, кому об этом сообщать и как быстро. Страх наказания за «неправильные» действия — главная причина, по которой сотрудники скрывают инциденты или тянут с сообщением. Культура «сообщи и не бойся» сокращает время обнаружения инцидента и снижает итоговый ущерб.

- Отдельные программы для привилегированных пользователей. Системные администраторы, финансовые директора, топ-менеджмент — приоритетные цели для целевых атак. Для них нужна отдельная программа обучения с акцентом на целевой фишинг, атаки на цепочку поставок и социальную инженерию .

Отслеживайте процент сотрудников, прошедших обучение в срок; процент «кликнувших» в фишинговых симуляциях (в динамике); время от обнаружения до сообщения об инциденте; количество самостоятельно выявленных сотрудниками подозрительных писем. Эти показатели позволяют оценить реальное изменение поведения, а не просто факт прохождения тренинга. Cтоимость обучения для небольшой компании минимальна, а эффект один из самых высоких среди всех мер защиты.

Шаг 5. Реагирование на инциденты

Компании без плана реагирования на инциденты тратят на восстановление в среднем в 3–4 раза больше времени и денег, чем те, у кого такой план есть.

Что такое план реагирования на инциденты

План реагирования на инциденты — это задокументированный набор процедур, определяющих, кто что делает в случае инцидента ИБ. Он отвечает на вопросы: кто принимает решения, кто кого оповещает, в какой последовательности выполняются действия, какие полномочия есть у каждого участника. Без плана реагирования компании теряют критичное время на согласования и выяснение ответственности именно тогда, когда каждая минута имеет значение.

Фазы реагирования на инцидент

- Фаза 1: Подготовка. Это всё, что делается до инцидента. Составление плана, определение ролей и ответственности, создание контактного листа для экстренной связи, настройка инструментов мониторинга и логирования, регулярные учения.

- Фаза 2: Обнаружение и анализ. Инцидент может быть обнаружен автоматически (SIEM-алерт, EDR-уведомление) или вручную (сотрудник заметил аномалию). Задача этой фазы — подтвердить факт инцидента, определить его тип и масштаб, зафиксировать время обнаружения.

- Фаза 3: Изоляция. Немедленное отключение скомпрометированных систем от сети до того, как вредоносное ПО распространится дальше или атакующий получит дополнительный доступ. Изоляция должна быть быстрой, но обдуманной: отключение критичных бизнес-систем в разгар рабочего дня может нанести ущерб, сопоставимый с самим инцидентом.

- Фаза 4: Устранение угрозы. Удаление вредоносного ПО, закрытие использованных уязвимостей, смена скомпрометированных учётных данных, отзыв несанкционированных доступов. Важно убедиться, что угроза полностью устранена: атакующие часто оставляют бэкдоры для повторного доступа.

- Фаза 5: Уведомление регуляторов и пострадавших. При утечке персональных данных российских граждан — уведомление Роскомнадзора в течение 24 часов с момента обнаружения инцидента (требование Федерального закона № 152-ФЗ «О персональных данных», статья 21.1, введённая поправками 2022 года). В течение 72 часов — расширенное уведомление с деталями инцидента. Несоблюдение сроков влечёт административную ответственность и репутационные риски, которые часто превышают ущерб от самого инцидента.

- Фаза 6: Восстановление. Восстановление систем из резервных копий, проверка целостности данных, поэтапный возврат к нормальной работе. Резервные копии должны существовать, регулярно проверяться и храниться по правилу 3-2-1: три копии данных, на двух разных типах носителей, одна из которых хранится офлайн и физически изолирована от основной инфраструктуры. Офлайн-копия — единственная надёжная защита от программ-вымогателей, которые целенаправленно ищут и шифруют подключённые резервные копии.

- Фаза 7: Разбор и улучшение. Обязательная фаза, которую большинство компаний пропускают из-за усталости после инцидента. Цель: установить корневую причину инцидента, оценить эффективность реагирования, выявить пробелы в плане и устранить уязвимость, которая была использована. Без этого шага компания рискует столкнуться с тем же инцидентом повторно.

Заключение

Пять шагов, описанных в этой статье — не исчерпывающий список всего, что можно сделать для защиты бизнеса. Это минимум, без которого любая компания остаётся открытой мишенью.

Аудит показывает реальную картину. Zero trust меняет логику доступа: доверие перестаёт быть состоянием по умолчанию и становится результатом проверки. Правильный набор инструментов закрывает наиболее распространённые векторы атак без избыточных затрат. Обученные сотрудники перестают быть самым слабым звеном. А задокументированный план реагирования превращает хаос инцидента в управляемый процесс.

Ни один из этих шагов не требует многомиллионного бюджета или штата из двадцати ИБ-специалистов. Большинство компаний, которые пострадали от атак в 2025 году, могли предотвратить инцидент базовыми мерами.

Начать можно прямо сейчас, с конкретного первого шага — навести порядок с корпоративными паролями и доступами. Пассворк — российский корпоративный менеджер паролей, включённый в реестр отечественного ПО Минцифры, с лицензиями ФСТЭК и ФСБ. Он даёт администратору полную видимость того, кто и к чему имеет доступ, позволяет мгновенно отозвать права при увольнении сотрудника и ведёт аудит-лог всех действий с учётными данными.

Часто задаваемые вопросы

Какие киберугрозы наиболее опасны для российского бизнеса в 2026 году?

Три приоритетные угрозы — программы-вымогатели, фишинг с применением ИИ и атаки на цепочки поставок. Вымогатели опасны схемой двойного вымогательства: данные сначала копируют, затем шифруют. Фишинг с ИИ позволяет злоумышленникам создавать персонализированные письма, неотличимые от реальной переписки контрагентов. Атаки через подрядчиков бьют по крупным компаниям через слабо защищённых партнёров — ИТ-аутсорсеров, интеграторов, облачных провайдеров.

Какие штрафы грозят за утечку персональных данных в 2026 году?

С 30 мая 2025 года действует ФЗ-420, кардинально изменивший санкции за утечки. За первичную утечку данных более 100 000 субъектов — штраф от 10 до 15 млн рублей. За повторное нарушение — оборотный штраф от 1 до 3% от годового оборота, но не менее 20–25 млн рублей и не более 500 млн рублей. Помимо штрафа, компания обязана уведомить Роскомнадзор в течение 24 часов с момента обнаружения утечки, а в течение 72 часов — направить расширенный отчёт. Нарушение сроков уведомления влечёт отдельный штраф от 1 до 3 млн рублей.

Что такое Zero trust и с чего начать его внедрение в небольшой компании?

Zero trust (принцип нулевого доверия) — архитектурный принцип, при котором ни один пользователь, устройство или сервис не получает доверия по умолчанию, даже находясь внутри корпоративной сети. Каждый запрос на доступ проверяется заново. Для небольшой компании разумная точка входа — четыре шага: включить MFA для всех корпоративных сервисов, провести ревизию прав доступа и применить принцип минимальных привилегий, сегментировать сеть на базовом уровне, внедрить корпоративный менеджер паролей для централизованного контроля над учётными данными. Эти меры не требуют крупных инвестиций, но закрывают большинство типовых векторов атак.

Распространяются ли требования по безопасности КИИ на подрядчиков и ИТ-аутсорсеров?

Да. С 1 марта 2026 года вступили в силу приказ ФСТЭК № 117 и ФЗ-325, которые де-факто распространяют требования по информационной безопасности на подрядчиков владельцев объектов критической информационной инфраструктуры. Если ваша компания обслуживает банк, больницу, транспортное или энергетическое предприятие, она обязана соблюдать политику ИБ заказчика и фиксировать соответствующие обязательства в договорах. Приказ № 117 также требует учитывать риски цепочки поставок при моделировании угроз — включая удалённый доступ внешних исполнителей.

Как защитить компанию от атак через скомпрометированные учётные данные сотрудников?

Скомпрометированные пароли — один из главных векторов проникновения в корпоративные системы. Базовая защита строится на трёх элементах. Первый — корпоративный менеджер паролей: сотрудники работают с уникальными надёжными паролями, администратор контролирует доступ централизованно и мгновенно отзывает права при увольнении. Второй — MFA для всех систем без исключений: даже если пароль скомпрометирован, второй фактор блокирует несанкционированный вход. Третий — регулярный аудит учётных записей: удаление «мёртвых» аккаунтов уволенных сотрудников и ревизия прав подрядчиков. Пассворк решает первую и третью задачу системно — с аудит-логом, ролевой моделью и поддержкой MFA.

Что делать в первые часы после обнаружения кибератаки?

Первые действия определяют масштаб итогового ущерба. Изолируйте скомпрометированные системы от сети — до того, как вредоносное ПО распространится дальше. Зафиксируйте всё: время обнаружения, снимки экранов, системные логи — это понадобится для расследования и уведомления регуляторов. Не платите выкуп: треть компаний не получает рабочий ключ расшифровки, а оплата повышает вероятность повторной атаки. Восстанавливайтесь из резервных копий, хранящихся офлайн. После стабилизации — обязательный разбор инцидента, чтобы устранить уязвимость, через которую произошло проникновение.