Большинство взломов происходит не там, где стоит дорогая защита, а там, где её никто не думал ставить: через пароль уволенного сотрудника, которому забыли закрыть доступ, или через тестовый сервер, о котором никто уже не помнит.

По оценкам отраслевых исследований, ущерб от утечек данных в России измеряется миллионами рублей, и более чем в трети случаев вместе с ними компрометируется коммерческая тайна. При этом 31% российских компаний до сих пор работают без утверждённой стратегии информационной безопасности, а в сегменте малого бизнеса эта доля достигает 69%.

Основная причина крупных инцидентов не отсутствие инструментов, а отсутствие системного подхода к управлению рисками. Стратегия ИБ — не формальный документ для галочки и не список покупок антивирусов. Это управленческое решение: куда компания движется в защите своих активов, какие риски принимает осознанно, а какие устраняет, и сколько это стоит.

Без стратегии информационная безопасность бизнеса превращается в ряд несогласованных действий. В этом материале рассказываем, как прийти к управляемому бизнес-процессу с прогнозируемым результатом. Разбираем практику построения защиты в российских реалиях.

Зачем бизнесу ИБ-стратегия

Часто информационную безопасность воспринимают как центр затрат, который можно урезать при первой возможности. Это ошибка, ведь отсутствие стратегии создаёт иллюзию безопасности до первого серьёзного инцидента.

Ситуацию усугубляет и внутреннее сопротивление. ИТ-отделы нередко расставляют приоритеты в пользу доступности и скорости работы систем — и воспринимают требования ИБ как помеху.

Без чётко зафиксированной стратегии у специалиста по безопасности нет ни формального веса, ни инструмента для диалога: каждое решение приходится продавливать заново, в ручном режиме.

План действий меняет эту ситуацию сразу в нескольких направлениях.

1. Синхронизация с бизнес-целями и бизнес-процессами

Компания развивается, выходит на новые рынки, запускает цифровые продукты, нанимает удалённых сотрудников. Каждое действие расширяет поверхность атаки и требует участия ИБ ещё на этапе планирования.

Без этого участия отдел безопасности узнаёт об изменениях постфактум. В итоге он вынужден либо блокировать уже запущенные инициативы, либо закрывать глаза на риски. Оба варианта плохи: первый тормозит бизнес, второй его подставляет.

Стратегия решает конфликт интересов и встраивает ИБ в процесс принятия решений заранее. Новый продукт выходит быстро и безопасно — так ИБ помогает поддерживать рост бизнеса.

2. Обоснование и оптимизация бюджета

В 2025 году 56% российских корпораций увеличили бюджет на кибербезопасность на 20–40%. Компании часто покупают дорогие решения, которые дублируют функции друг друга или закрывают неактуальные риски, оставляя пробелы в базовой защите.

Стратегия помогает измерить эффективность инвестиций в безопасность. Оцениваем потенциальный ущерб от инцидентов и соотносим его со стоимостью защитных мер. Это позволяет аргументированно отсекать лишнее и инвестировать в критически важное.

3. Регуляторные требования и ответственность

Стратегия переводит работу с комплаенсом из режима аврала перед проверкой в системный процесс. Требования государства к защите данных усилились. Конкретные требования и сроки внедрения могут уточняться регуляторами и зависят от категории организации:

- Указ Президента № 250 (в ред. Указа №500 от 13.06.2024). С 1 января 2025 года госорганам, госкорпорациям и субъектам КИИ запрещено использовать средства защиты информации из недружественных стран, а также пользоваться ИБ-сервисами организаций из таких стран.

- 187-ФЗ «О безопасности КИИ». С сентября 2025 года требования к объектам критической информационной инфраструктуры включают обязательный поэтапный переход на программно-аппаратные комплексы (ПАК) и российское ПО. Процесс категорирования и мониторинга становится более строгим

- Оборотные штрафы. Федеральный закон №420-ФЗ внёс поправки в КоАП РФ: за повторную утечку персональных данных предусмотрен оборотный штраф от 1% до 3% годовой выручки, но не менее 20 млн и не более 500 млн рублей.

Для бизнеса это означает, что ИБ становится не только вопросом защиты, но и финансовой ответственности.

Уровень зрелости информационной безопасности в России

Чтобы строить планы, нужно честно оценить точку старта. В российских компаниях уровень зрелости ИБ сильно варьируется: от базового уровня с отдельными инструментами до системно выстроенных процессов в крупных организациях.

- Многие компании внедрили базовые средства защиты данных, но не обеспечили их корректную совместную работу

- Регламенты существуют на бумаге, но не исполняются на практике

- Обучение персонала проводится, но культура парольной гигиены остаётся низкой

Большинство компаний начинают разработку стратегии не с нуля, а с хаоса: инструменты есть, процессов нет, люди не вовлечены. Компании умеют реагировать на базовые инциденты — массовый фишинг или вредоносное ПО, — но не готовы к целенаправленным атакам и внутренним нарушителям. Стратегия нужна, чтобы поднять этот уровень до приемлемого минимума. Именно поэтому первый этап — аудит, а не покупка новых решений.

4 этапа разработки стратегии ИБ

Разработка стратегии информационной безопасности — это последовательная работа: от понимания того, что нужно защищать, до конкретного плана действий с приоритетами и сроками. Четыре этапа ниже формируют этот путь — от аудита инфраструктуры до дорожной карты внедрения.

Этап 1. Аудит и инвентаризация активов

Нельзя защитить то, о чём вы не знаете. Начните с полной инвентаризации и попробуйте посмотреть на инфраструктуру глазами злоумышленника: где слабые места, куда проще всего попасть, что вообще выпадает из поля зрения. Особое внимание периметру: именно здесь проходит граница между тем, что вы контролируете, и тем, что уже доступно извне.

Что нужно учесть

Инвентаризация — это системная работа, которая охватывает всё: от серверов в стойке до личных устройств сотрудников и сторонних сервисов. Проверьте каждую из зон.

- Теневые ИТ (Shadow IT). Сервисы и облака, которые сотрудники используют без ведома ИТ-отдела.

- Устаревшие системы. Заброшенные серверы, тестовые среды, временные решения, которые работают годами.

- Доступы. Кто имеет административные права, какие есть учётные записи у подрядчиков, как выдаются и отзываются доступы.

- Учётные записи и идентичности. Дублирующиеся аккаунты, неактивные пользователи, общие пароли.

- Критичность активов. Какие системы действительно важны для бизнеса и требуют приоритетной защиты.

- Точки входа. Удалённые доступы, API, веб-интерфейсы — всё, через что можно попасть внутрь.

Определите владельца каждой системы или набора данных — без этого классификация по уровню критичности невозможна. Если управление учётными записями (выдача, передача и отзыв доступов) не централизовано, даже сложные системы мониторинга не дадут нужного эффекта.

Результат этапа: полная карта активов, доступов и пользователей, понимание критичных систем и зон повышенного риска.

Инвентаризация часто обнажает одну и ту же картину: пароли хранятся в таблицах, мессенджерах или головах конкретных людей, а кто реально имеет доступ к критичным системам — никто точно не знает.

Этап 2. Оценка рисков и моделирование угроз

Риск — это вероятность события, умноженная на ущерб. На практике большинство компаний работают с угрозами абстрактно: «взломают», «утечёт», «упадёт». На этом этапе абстракции превращаются в конкретные сценарии с денежным выражением ущерба — именно это делает оценку рисков инструментом управления.

Что делаем на практике

Каждый шаг ниже — это способ получить ответ на вопрос: где компания наиболее уязвима и сколько это стоит?

1. Идентификация угроз. Формируем перечень возможных сценариев:

- шифровальщики и другие виды вредоносного ПО

- инсайдерские действия (ошибки или злоупотребления сотрудников)

- утечки данных (клиентская база, коммерческая тайна)

- DDoS и недоступность сервисов

- компрометация учётных записей

- сбои инфраструктуры и человеческий фактор

2. Привязка к активам. Каждую угрозу важно связать с конкретными активами из этапа 1:

- какой системе угрожает риск

- какие данные могут пострадать

- какой бизнес-процесс будет затронут

3. Оценка вероятности и ущерба. Используются два подхода:

- качественный: высокий / средний / низкий

- количественный: в деньгах (потери от простоя, штрафы, недополученная выручка)

Учитывайте не только прямые убытки, но и репутационные потери, отток клиентов, юридические последствия.

4. Сценарный анализ. Что конкретно произойдёт, если риск реализуется? Проанализируйте гипотетические ситуации, например: компрометация учётной записи → доступ к сервисам или почте → перемещение по сети → получение прав администратора → доступ к критическим системам или данным. Такие цепочки помогают понять, где именно нужно усиливать защиту.

5. Принятие рисков. Определяем, какие потери бизнес готов принять:

- простой сайта на 1 час — допустимо

- остановка производства или логистики — критично

6. Приоритизация рисков. Формируем список приоритетов:

- какие риски нужно закрывать в первую очередь

- где достаточно снизить вероятность

- где риск можно принять

Результат этапа: собраны конкретные риски с приоритетами, привязанные к бизнес-ущербу, а не к абстрактным угрозам.

Этап 3. Целевое состояние

Каким должен быть уровень ИБ через 2–3 года? Цель должна быть реалистичной и соответствовать масштабу и задачам бизнеса. Избыточные меры безопасности могут замедлять процессы и создавать лишние затраты, поэтому важно найти баланс.

Метрики целевого состояния

Метрики фиксируют, куда вы движетесь, и позволяют измерять прогресс. Они охватывают три зоны.

Операционная эффективность:

- MTTD — сокращение времени обнаружения инцидента с 48 до 4 часов

- MTTR — сокращение времени реагирования с 10 до 1 часа

Контроль инфраструктуры:

- 100% критичных активов охвачены мониторингом

- 90–100% доступов централизованно управляются

Управление учётными записями:

- нет аккаунтов уволенных сотрудников

- все администраторские права задокументированы

- ревизии проводятся по регламенту

Осведомлённость персонала:

- 95–100% сотрудников прошли обучение по ИБ

- доля кликов в фишинговых симуляциях — не более 5%

Метрики должны иметь конкретные целевые значения и регулярно пересматриваться, только так ими можно управлять. Отдельно зафиксируйте границы доверия между системами: именно через них атака чаще всего распространяется внутри инфраструктуры.

Нормативная база

Определите, каким требованиям должна соответствовать система: регуляторные нормы ФСТЭК, отраслевые стандарты, внутренние политики. Зафиксируйте их в документе — это станет точкой отсчёта для оценки соответствия.

Результат этапа: понимание, как должна выглядеть система ИБ, какие процессы работают, какие метрики достигаются и какой уровень риска считается приемлемым.

Этап 4. Дорожная карта

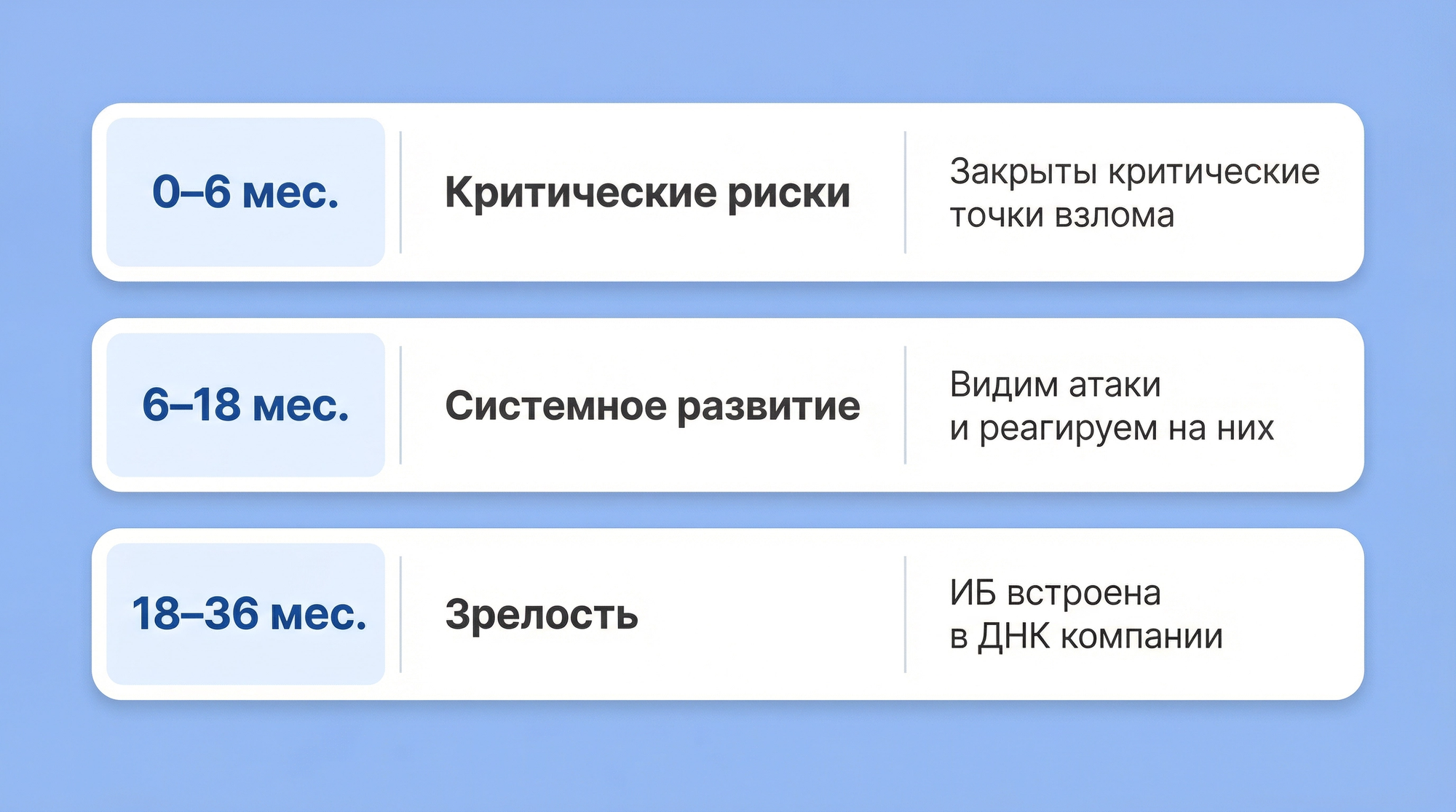

Стратегия должна быть разбита на этапы с понятными сроками и результатами. Пример сценария, сроки и реализация которого могут отличаться в зависимости от отрасли и уровня зрелости компании:

0–6 месяцев: критические риски

- Что делаем: назначаем ответственных, внедряем патч-менеджмент и менеджер паролей, включаем двухфакторную аутентификацию, наводим порядок в правах доступа, настраиваем резервное копирование.

- Результат: закрыты основные точки входа, через которые происходит большинство взломов.

Менеджер паролей на этом горизонте — одна из наиболее быстро внедряемых мер с измеримым результатом: исчезают общие пароли, появляется контроль над тем, у кого есть доступ и к чему.

6–18 месяцев: системное развитие

- Что делаем: внедряем SIEM/SOC, сегментируем сеть, подключаем DLP, формализуем процессы реагирования на инциденты.

- Результат: появляется прозрачность — компания видит атаки и может на них реагировать.

18–36 месяцев: зрелая ИБ

- Что делаем: готовимся к сертификации, внедряем DevSecOps, автоматизируем процессы, проводим регулярные тренинги.

- Результат: информационная безопасность становится частью операционной деятельности, процессы работают стабильно и предсказуемо.

Быстрые меры — без ожидания стратегии

Снизить риски можно уже сейчас, не дожидаясь завершения всех этапов:

- включить MFA для всех критичных доступов

- провести аудит администраторских прав

- отключить неиспользуемые учётные записи

- централизовать хранение паролей

Эти шаги дают быстрый эффект и повышают управляемость безопасности.

Результат этапа: реалистичная дорожная карта с приоритетами, сроками, ответственными и ожидаемыми результатами на каждом горизонте.

Инхаус или аутсорс

Кто должен писать стратегию ИБ — зависит от ресурсов и зрелости компании.

| Модель | Плюсы | Минусы |

|---|---|---|

| Внутренняя команда | Глубокое знание контекста и бизнес-процессов | Высокие затраты на команду, риск нехватки компетенций |

| Внешние консультанты | Независимый взгляд, актуальные знания об угрозах, опыт других проектов | Финансово затратно, риск недостаточного погружения в процессы |

| Гибридная модель | Баланс внутреннего контекста и внешней экспертизы, снижение нагрузки на команду | Требует координации и чёткого разделения зон ответственности |

Гибридная модель — оптимальный выбор для большинства компаний: внутренняя команда задаёт вектор и цели, внешние эксперты проводят аудит и оценивают дорожную карту.

Рекомендация: при выборе подрядчика запросите лицензии ФСТЭК (для работы с ТЗКИ) и кейсы с клиентами из вашей отрасли.

Типичные ошибки

Большинство инцидентов происходит из-за базовых ошибок в процессах и управлении доступами:

Безопасность только на словах

Политики и регламенты формально существуют, но не применяются в работе: сотрудники о них не знают или игнорируют.

Что делать: проверять не наличие документов, а фактическое поведение, проводить фишинговые симуляции, выборочные проверки, аудит действий пользователей. Политики должны быть встроены в процессы (например, через автоматические ограничения и контроль).

Инструменты вместо процессов

Компания внедряет дорогие решения (SIEM, DLP, EDR), но не выстраивает процессы и не назначает ответственных — в итоге инструменты работают впустую.

Что делать: сначала определить процессы, роли и зоны ответственности, и только потом внедрять инструменты.

Разрыв между ИБ и ИТ

ИБ и ИТ работают разрозненно: безопасность блокирует, ИТ ищет обходные пути.

Что делать: выстраивать единый контур управления. Практика DevSecOps помогает встроить безопасность в процессы разработки и эксплуатации.

Игнорирование человеческого фактора

Значительная часть инцидентов связана с ошибками сотрудников: фишинг, слабые пароли, неправильная работа с доступами.

Что делать: регулярное обучение, симуляции атак, принцип наименьших привилегий, контроль и аудит действий, MFA. Менеджер паролей убирает целый класс ошибок: сотрудник не может использовать слабый пароль или передать его в мессенджере, если доступ выдаётся через защищённый сейф с ролевым разграничением. Пассворк реализует именно такую модель.

Отсутствие метрик

Без измерений невозможно понять, работает ли ИБ. Часто ориентируются на количество атак, что не отражает реальной эффективности.

Что делать: внедрять прикладные метрики — MTTD, MTTR, доля покрытых активов, время закрытия уязвимостей, процент актуальных доступов. Метрики должны быть связаны с бизнес-рисками.

Заключение

Стратегия информационной безопасности работает, когда она связана с реальными рисками бизнеса, а не существует как отдельный документ в папке у системного администратора. Компании, которые выстраивают защиту как управляемый процесс, реагируют на инциденты быстрее, тратят бюджет точнее и не узнают о взломе от регулятора.

Четыре этапа из этой статьи — аудит, оценка рисков, целевое состояние, дорожная карта — дают структуру, с которой можно начать прямо сейчас. Не дожидаясь идеального момента и полного бюджета.

Первый шаг — провести аудит доступов: выяснить, сколько в компании администраторов, где хранятся пароли от критичных систем и у кого есть доступ к клиентской базе. Если картина окажется непрозрачной — это и есть точка старта.

Часто задаваемые вопросы

Чем стратегия ИБ отличается от политики информационной безопасности?

Стратегия — это долгосрочный план на 2–3 года: куда движется компания в защите активов, какие риски принимает осознанно, сколько на это тратит. Политика ИБ — свод конкретных правил, запретов и инструкций: кто и как работает с данными, какие пароли допустимы, как реагировать на инцидент. Политика — инструмент реализации стратегии, а не её замена.

С чего начать, если стратегии ИБ в компании никогда не было?

С аудита, а не с покупки новых инструментов. Выясните: сколько в компании администраторов, есть ли активные учётные записи уволенных сотрудников, где хранятся пароли от критичных систем, какие сервисы сотрудники используют без ведома ИТ-отдела. Это займёт несколько дней, но сразу покажет реальную картину. Параллельно включите MFA на всех критичных сервисах и централизуйте хранение паролей — эти меры дают быстрый результат без ожидания полноценной стратегии.

Как часто нужно пересматривать стратегию ИБ?

Раз в год — плановый пересмотр, синхронизированный с бизнес-планированием. Внеплановый пересмотр — при существенных изменениях: слияния и поглощения, выход на новые рынки, появление новых регуляторных требований, крупный инцидент. Метрики целевого состояния стоит проверять чаще — раз в квартал.

Нужна ли стратегия ИБ малому бизнесу?

Формальный документ на сто страниц — нет. Но план действий, который отвечает на три вопроса — что защищаем, какие риски имеем, что делаем при инциденте, — обязателен. 69% компаний малого бизнеса работают без утверждённой стратегии, и именно они чаще всего становятся лёгкой целью: злоумышленники знают, что базовая гигиена там не соблюдается.

Кто должен отвечать за разработку стратегии — ИТ-отдел или служба безопасности?

Стратегию разрабатывают совместно, но ответственность за неё лежит на уровне руководства — CISO или технического директора. ИТ-отдел отвечает за инфраструктуру и доступность систем, служба безопасности — за управление рисками и контроль. Без участия бизнеса стратегия превращается в технический документ, который никто не исполняет. Именно поэтому ИБ должна быть встроена в процесс принятия управленческих решений, а не существовать отдельно от него.