Март 2026 года стал насыщенным периодом для специалистов по информационной безопасности. Первые реальные оборотные штрафы за утечки персональных данных. Критическая уязвимость в мессенджере с CVSS 9.8. Вирус-шифровальщик, переведший крупный европейский порт на бумажный документооборот. Новые требования ФСТЭК и КИИ, вступившие в силу.

Рассмотрим ключевые инциденты месяца, новые законодательные требования и конкретные шаги по защите корпоративных доступов.

Главные угрозы марта: мессенджеры и IoT

Общий тренд месяца — хакеры всё реже атакуют напрямую. Вместо этого они ищут слабые звенья: мессенджеры сотрудников, инструменты разработки, подключённые IoT-устройства, цепочку поставок и посредников с менее зрелой защитой. Три инцидента марта наглядно показывают, как это работает.

0-day в Telegram: почему мессенджеры — худшее место для паролей

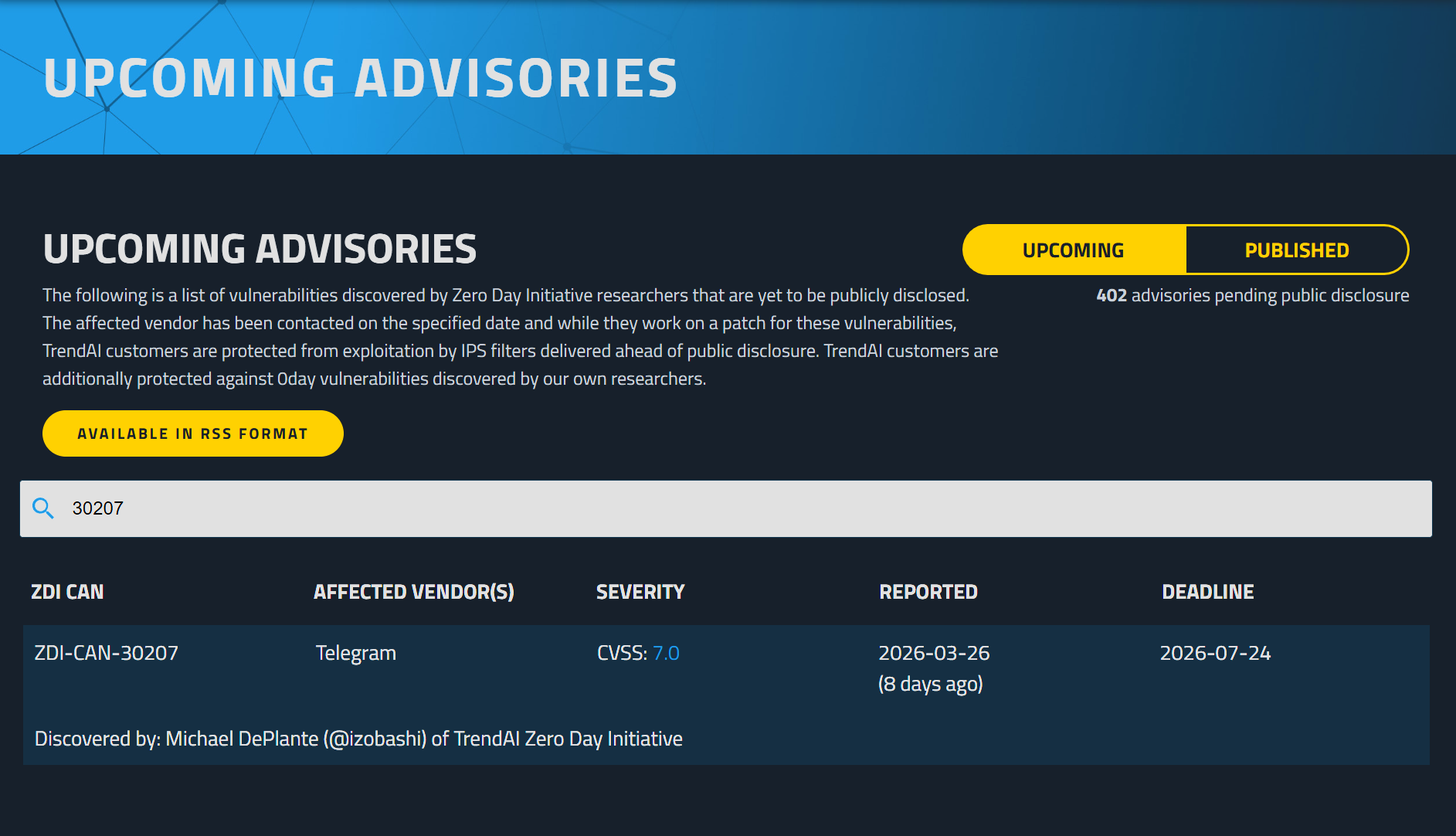

В конце марта специалист по информационной безопасности Майкл Деплант (проект Zero Day Initiative) зарегистрировал уязвимость ZDI-CAN-30207 в Telegram с оценкой CVSS 9.8, которая впоследствии была скорректирована до CVSS 7.0.

Уязвимость передана вендору по процедуре ответственного раскрытия: Telegram официально уведомлён 26 марта 2026 года и получил срок до 24 июля 2026 года на выпуск исправления. Если к дедлайну патч не выйдет — технические детали будут опубликованы в открытом доступе вне зависимости от позиции компании. Это стандартная практика ZDI: она создаёт давление на вендора и защищает пользователей от бесконечного замалчивания проблемы.

Telegram существование уязвимости отрицает:

«Уязвимости не существует. Исследователь ошибочно утверждает, что стикер Telegram может служить вектором атаки, полностью игнорируя тот факт, что все стикеры, загружаемые в Telegram, проходят валидацию на серверах компании, прежде чем приложение их воспроизводит»

Независимо от исхода, сам факт регистрации критической уязвимости в мессенджере, встроенном в рабочую инфраструктуру тысяч компаний, — повод пересмотреть, что именно там хранится.

Речь о zero-click-уязвимости: ошибке, позволяющей выполнить вредоносный код на устройстве жертвы без каких-либо её действий — устройство автоматически обрабатывает входящие данные (сообщение, файл, стикер). Пользователь ничего не нажимает. Код уже выполняется.

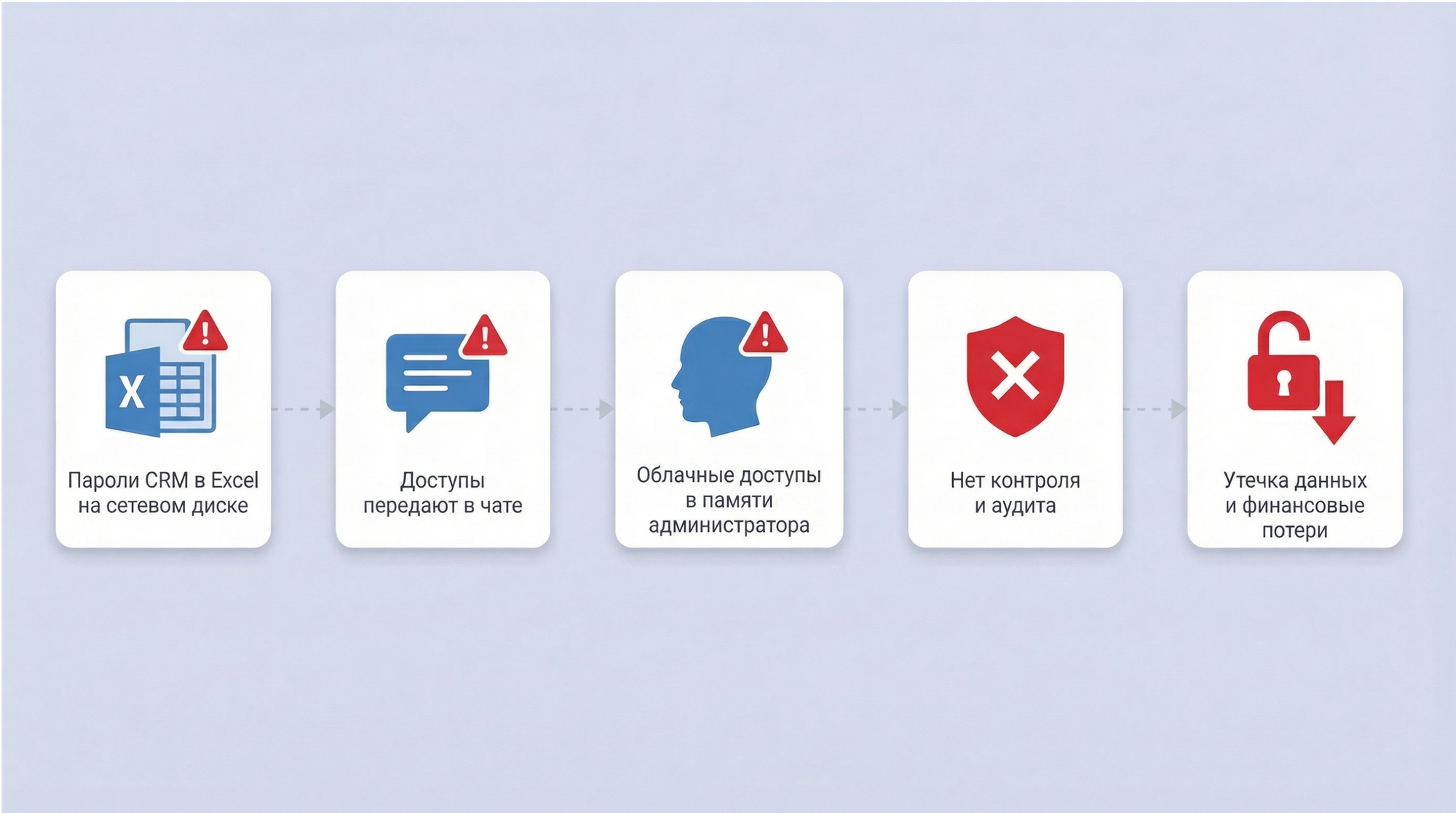

Для бизнеса это означает следующее. Мессенджеры давно стали частью рабочей инфраструктуры: сотрудники обсуждают проекты, пересылают документы и (что критично) делятся паролями, SSH-ключами и токенами доступа. Компрометация одного аккаунта через подобную уязвимость открывает атакующим путь ко всей внутренней инфраструктуре.

Пароль, отправленный в чат год назад, по-прежнему там — в истории переписки, на серверах, в бэкапах устройств. Уязвимость в приложении открывает доступ ко всем данным сразу.

Атака на CI/CD через Trivy

В марте 2026 года группировка TeamPCP провела масштабную атаку на цепочку поставок, отправной точкой которой стал популярный сканер уязвимостей Trivy от Aqua Security. Атака оказалась каскадной: скомпрометировав один инструмент, злоумышленники последовательно проникли в экосистему смежных проектов. Инцидент получил идентификатор CVE-2026-33634 с оценкой 9,4 балла по шкале CVSS.

Как это работало

1. Trivy — точка входа

19 марта TeamPCP воспользовалась некорректно настроенным GitHub Actions workflow в репозитории Trivy. Злоумышленники похитили CI/CD-секреты, удалили доверенные теги и подменили бинарные файлы начиная с версии v0.69.4. В скомпрометированные артефакты был встроен инфостилер, собирающий переменные окружения, облачные токены и SSH-ключи прямо в процессе сборки.

2. Checkmarx — расширение плацдарма

23 марта, используя уже похищенные CI/CD-секреты, TeamPCP скомпрометировала GitHub Actions двух репозиториев Checkmarx: ast-github-action и kics-github-action. Любой репозиторий, вызывавший эти воркфлоу в период атаки, незаметно для себя выполнял вредоносный код и передавал секреты, переменные окружения и токены.

3. LiteLLM — удар по AI-инфраструктуре

24 марта атака достигла LiteLLM — популярного LLM API-прокси с ~97 млн загрузок. Злоумышленники скомпрометировали GitHub-аккаунт сооснователя проекта Криша Дхолакиа и опубликовали отравленные PyPI-пакеты версий 1.82.7 и 1.82.8.

Почему это важно

Атака наглядно демонстрирует принцип домино в цепочке поставок: инструменты безопасности — Trivy и Checkmarx — сами стали вектором атаки. Доверие к CI/CD-инфраструктуре оказалось использовано против тех, кто на неё полагался.

IoT-уязвимости и шифровальщики

Параллельно произошли ещё два примечательных инцидента:

Уязвимость в ZenCount

В отечественных видеосчётчиках посетителей ZenCount обнаружена критическая уязвимость, предоставляющая удалённый доступ к данным камер. Проблема оставалась незакрытой более 160 дней. Для ритейла и коммерческой недвижимости это прямой риск слежки и утечки видеоинформации.

Атака на порт Виго

Вирус-вымогатель парализовал ИТ-инфраструктуру одного из крупнейших портов Испании. Руководство было вынуждено отключить серверы и перейти на бумажный документооборот. Наглядная иллюстрация последствий, когда шифровальщик добирается до критически важных систем.

Новые регуляторные требования

Государство перешло от предупреждений к конкретным действиям. Для бизнеса это означает, что ИБ-инциденты теперь несут и репутационные, и прямые финансовые последствия.

Первые оборотные штрафы за утечки

Арбитражные суды начали выносить решения по новым частям статьи 13.11 КоАП РФ. За масштабные утечки баз данных компаниям грозят многомиллионные, а в ряде случаев оборотные штрафы. Суды сохраняют право снижать размер санкций для микропредприятий, однако прецеденты уже созданы.

Утечка клиентской базы из-за скомпрометированного пароля администратора может обойтись бизнесу в существенную долю годовой выручки. Это меняет экономику ИБ: стоимость инцидента теперь измеряется не только часами простоя.

Поправки в ФЗ-187 (КИИ)

С 1 марта вступили в силу поправки: субъектом критической информационной инфраструктуры может быть только российское юридическое лицо под контролем граждан РФ. Формируются новые реестры доверенного программного обеспечения. Для значимых объектов КИИ ориентир по завершению перехода — 1 января 2028 года с возможностью продления до 2030 года.

Приказ ФСТЭК №117

Новый приказ заменил Приказ №17, действовавший с 2013 года. Сфера действия расширена: требования теперь распространяются не только на государственные информационные системы, но и на все информационные системы госорганов, унитарных предприятий и муниципальных образований. Ужесточены требования к инфраструктуре, виртуализации, аутентификации, мониторингу угроз и работе с подрядчиками.

Для операторов ГИС это означает необходимость пересмотра моделей угроз и архитектуры защиты — не в перспективе, а сейчас.

Законопроект о регулировании ИИ

Минцифры вынесло на обсуждение проект закона, обязывающего модели искусственного интеллекта проходить проверки безопасности в ФСБ и ФСТЭК. Для разработчиков ИИ-решений это означает, что уйдёт больше ресурсов на соблюдение новых требований регуляторов.

Как защитить корпоративные доступы

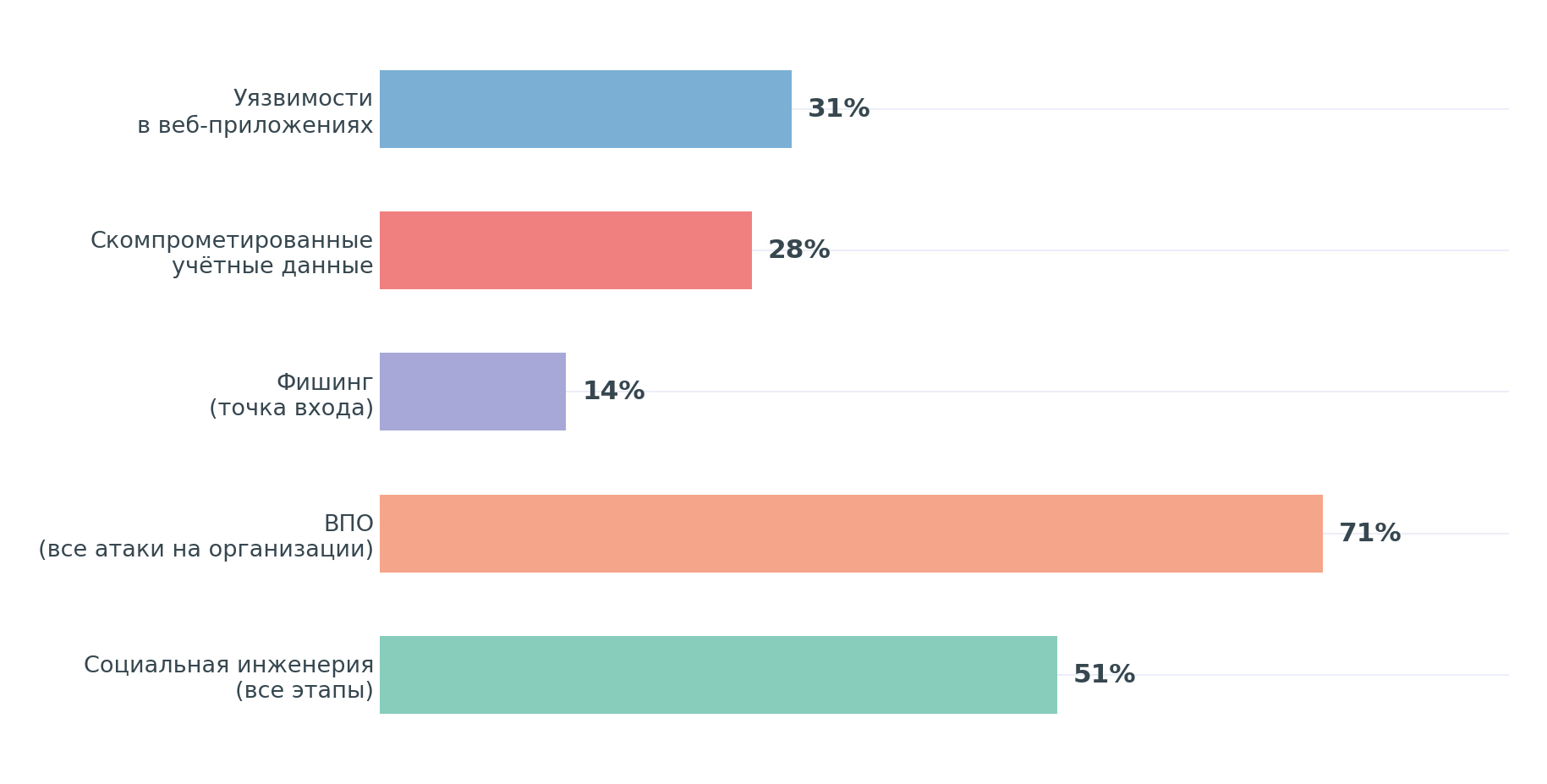

Большинство инцидентов марта объединяет одно: точкой входа стали скомпрометированные учётные данные. Токен в переменной окружения и пароль в истории чата. Вот конкретные шаги, которые снижают этот риск.

1. Уберите пароли из небезопасных ресурсов

Украденный токен, перехваченный пароль, скомпрометированная учётная запись подрядчика — всё это ключи, которые открывают хакерам двери во внутреннюю инфраструктуру.

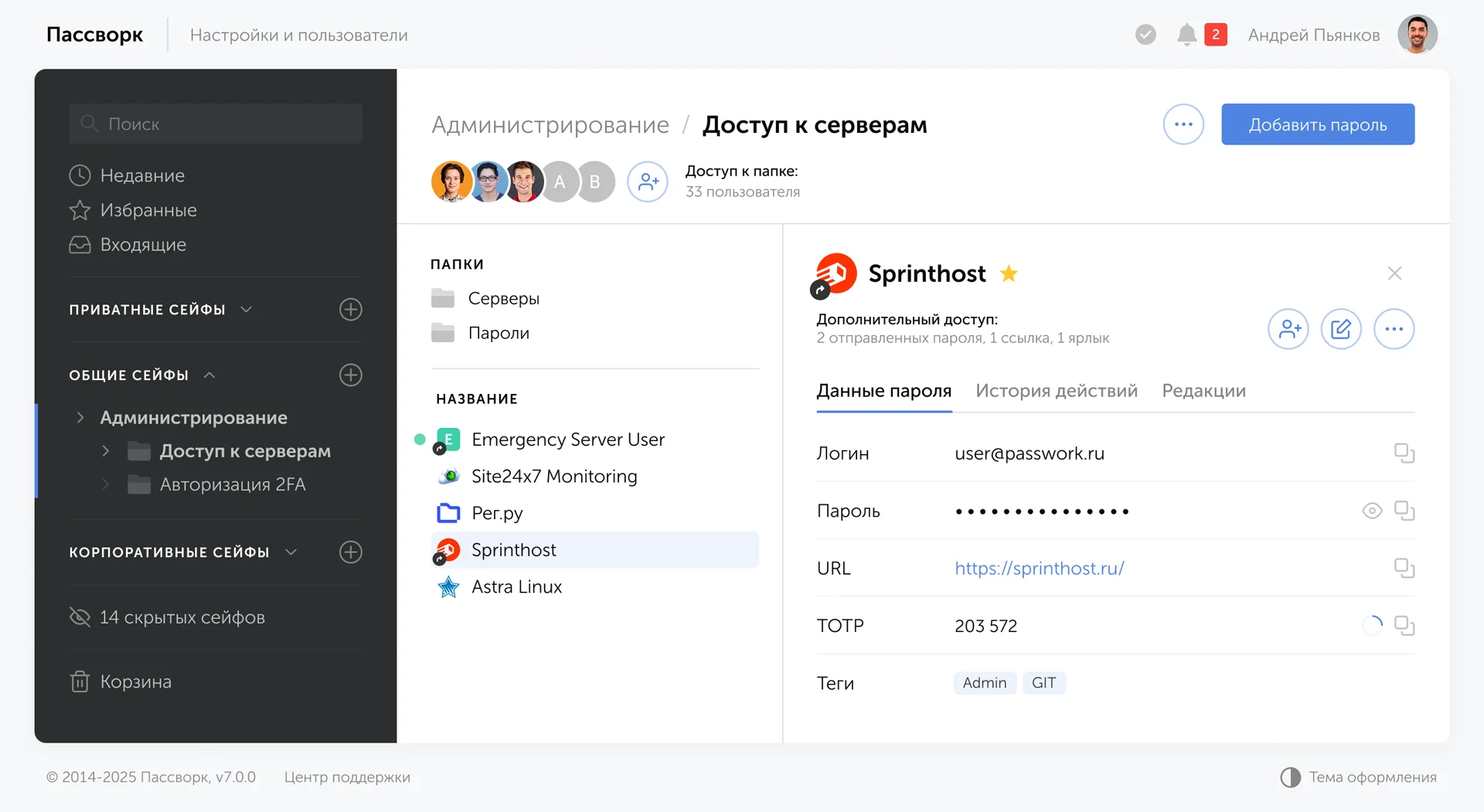

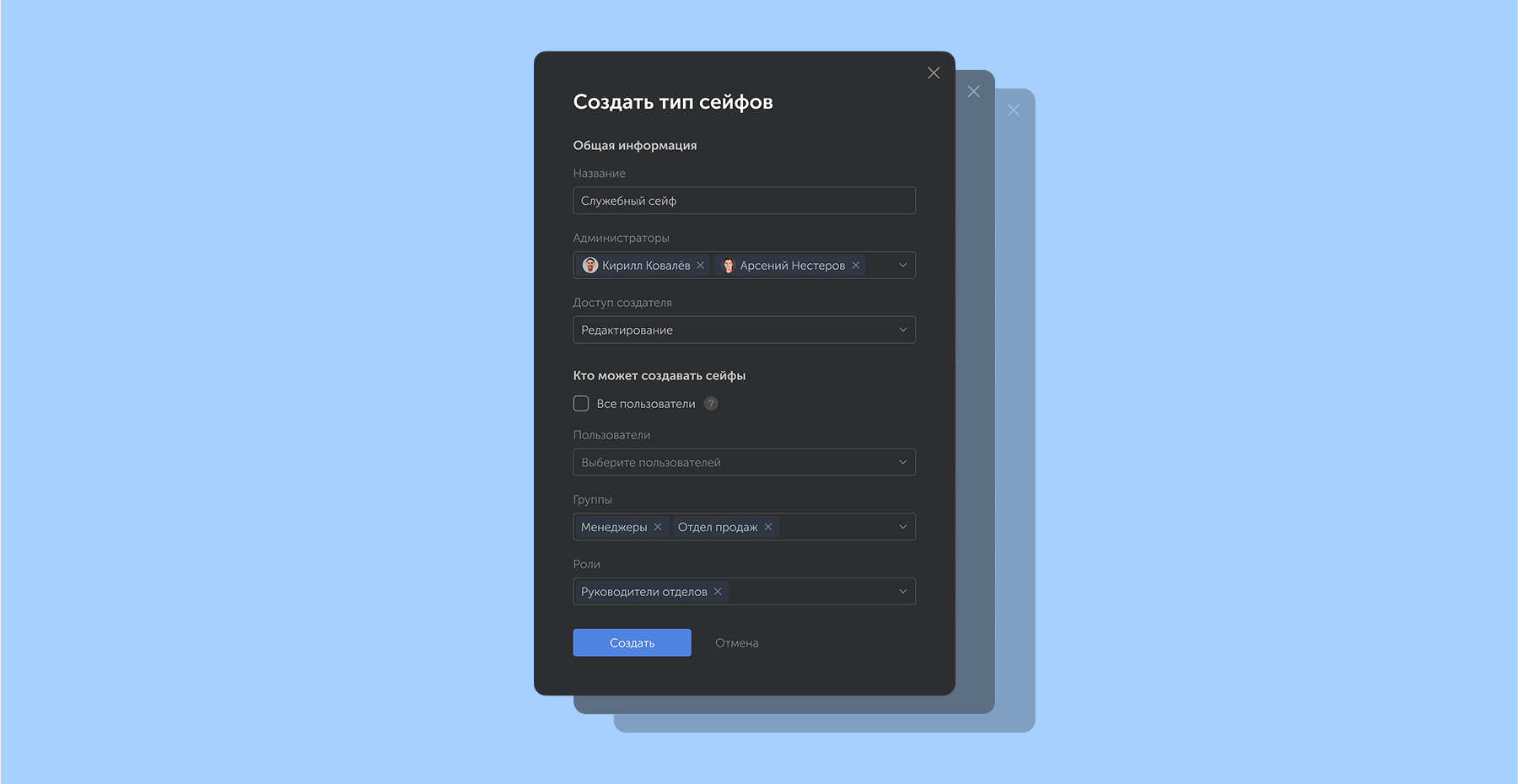

2. Внедрите ролевую модель доступа

Стажёр не должен иметь права администратора. Уволенный сотрудник должен терять все доступы в ту же минуту, когда его учётная запись блокируется. Менеджер паролей, интегрированный с Active Directory и LDAP, позволяет автоматизировать выдачу и отзыв прав на основе ролей (RBAC) — без ручных операций и человеческого фактора.

3. Переходите на локальное развёртывание

Развёртывание ИБ-решений на собственных серверах гарантирует, что зашифрованные данные не покинут контролируемый периметр. Для субъектов КИИ это фактическая необходимость для соответствия обновлённому законодательству.

4. Контролируйте доступы подрядчиков

Атаки через цепочку поставок показывают: злоумышленники часто проникают в сеть через менее защищённых партнёров. Выдавайте внешним специалистам только временные доступы к конкретным системам. Логируйте все действия.

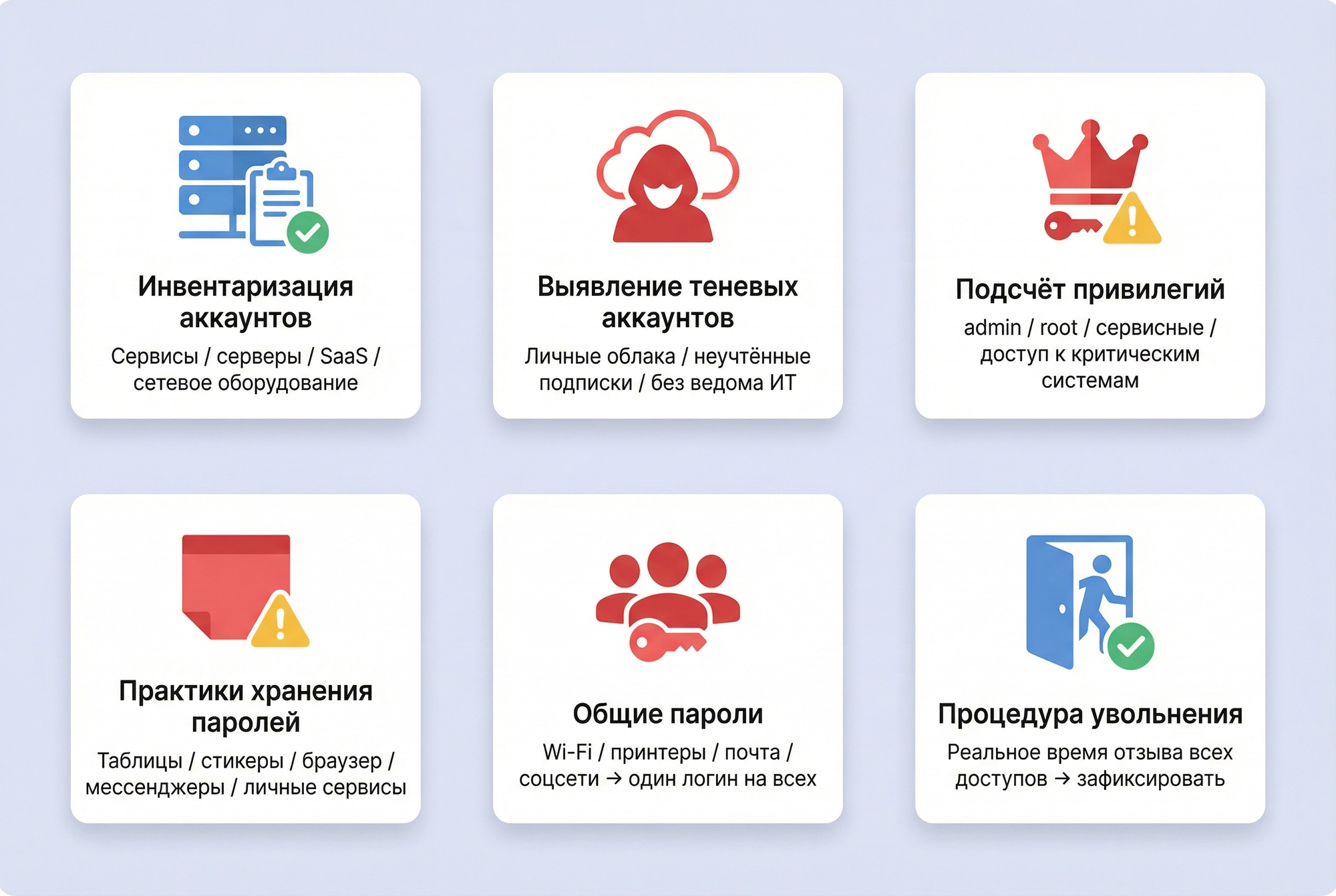

5. Проведите аудит текущих доступов

Проверьте: кто имеет доступ к критическим системам, нет ли забытых учётных записей бывших сотрудников, хранятся ли где-то пароли в открытом виде — в таблицах, мессенджерах, конфигурационных файлах. Журнал аудита в корпоративном менеджере паролей показывает полную историю: кто, когда и к чему обращался.

Выводы

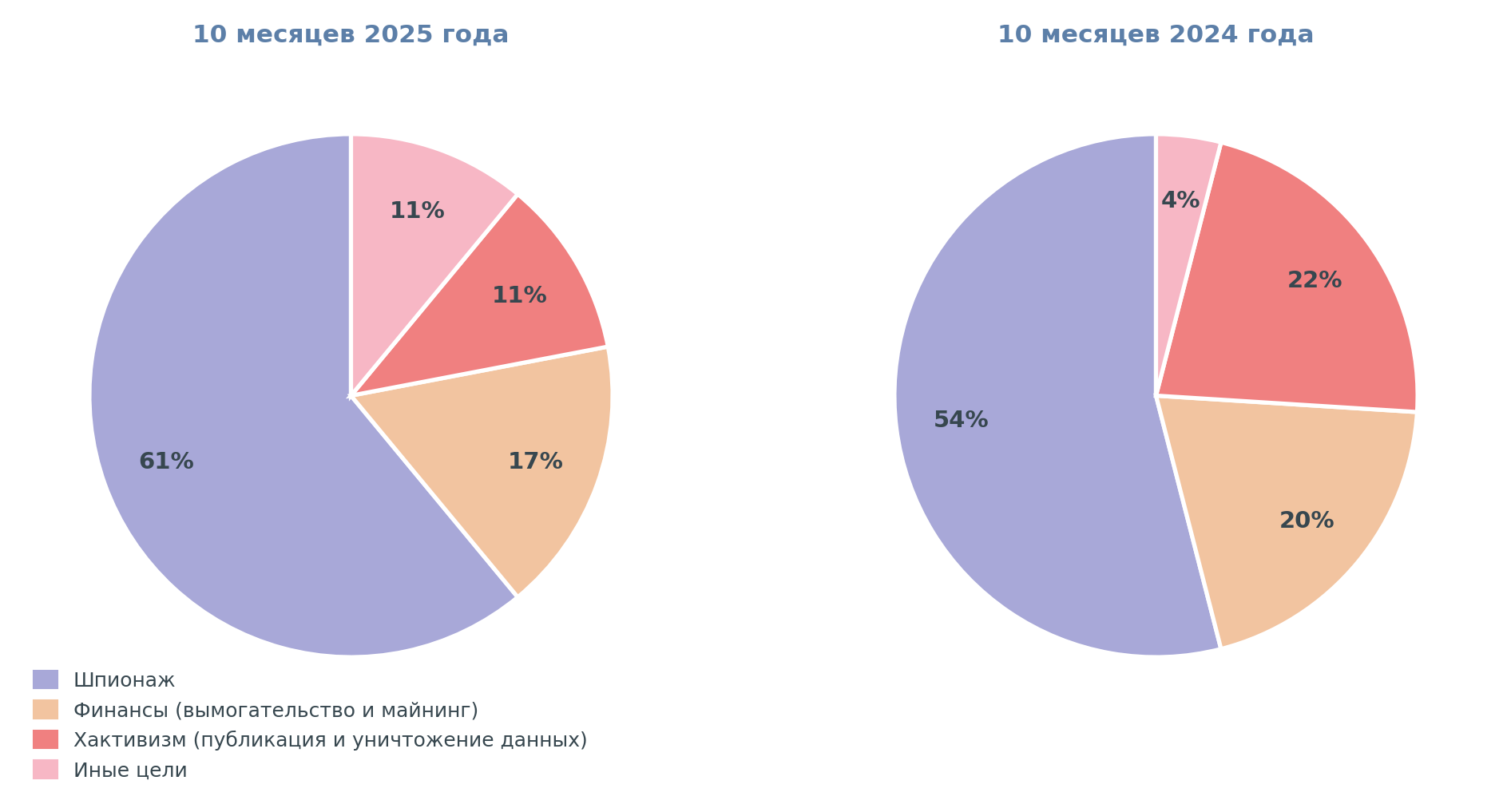

Март 2026 года обозначил несколько устойчивых тенденций. Штрафы за утечки перешли из теории в практику — прецеденты созданы. Регуляторные требования ужесточились сразу по нескольким направлениям: КИИ, ГИС, ИИ. Векторы атак расширились: под ударом оказались мессенджеры, инструменты DevOps и IoT-устройства.

Сложность угроз растёт, но причина большинства инцидентов остаётся прежней: неконтролируемые учётные данные. Понимание того, кто имеет доступ, к чему и на каких условиях, — это основа, без которой любые технические меры защиты работают вполсилы.

ИБ-итоги марта 2026 для бизнеса: утечки, уязвимости и оборотные штрафы

Первые оборотные штрафы за утечки. Zero-click уязвимость в Telegram. Каскадная атака через Trivy. Шифровальщик в европейском порту. Новые требования ФСТЭК и КИИ. В статье — разбор ключевых инцидентов, изменений в законодательстве и конкретных шагов по защите корпоративных доступов.

Вступление

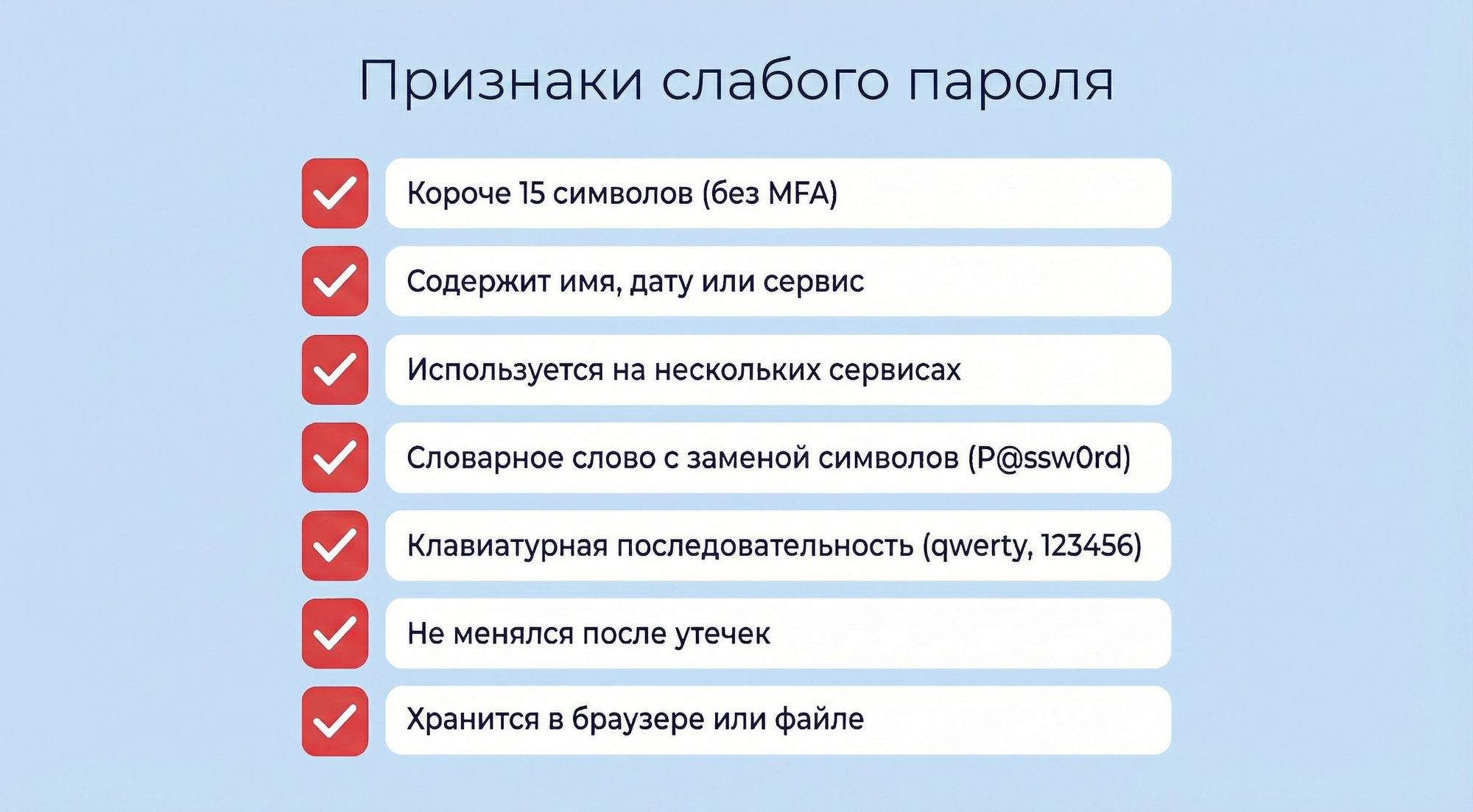

Большинство людей уверены, что знают, как создать надёжный пароль. Добавляют цифру, заменяют «а» на «@», ставят восклицательный знак в конце и считают задачу решённой.

Но именно эти действия делают пароль предсказуемым: паттерны замены символов давно включены в словари для брутфорса, и «сложный» P@rr01! взламывается за секунды.

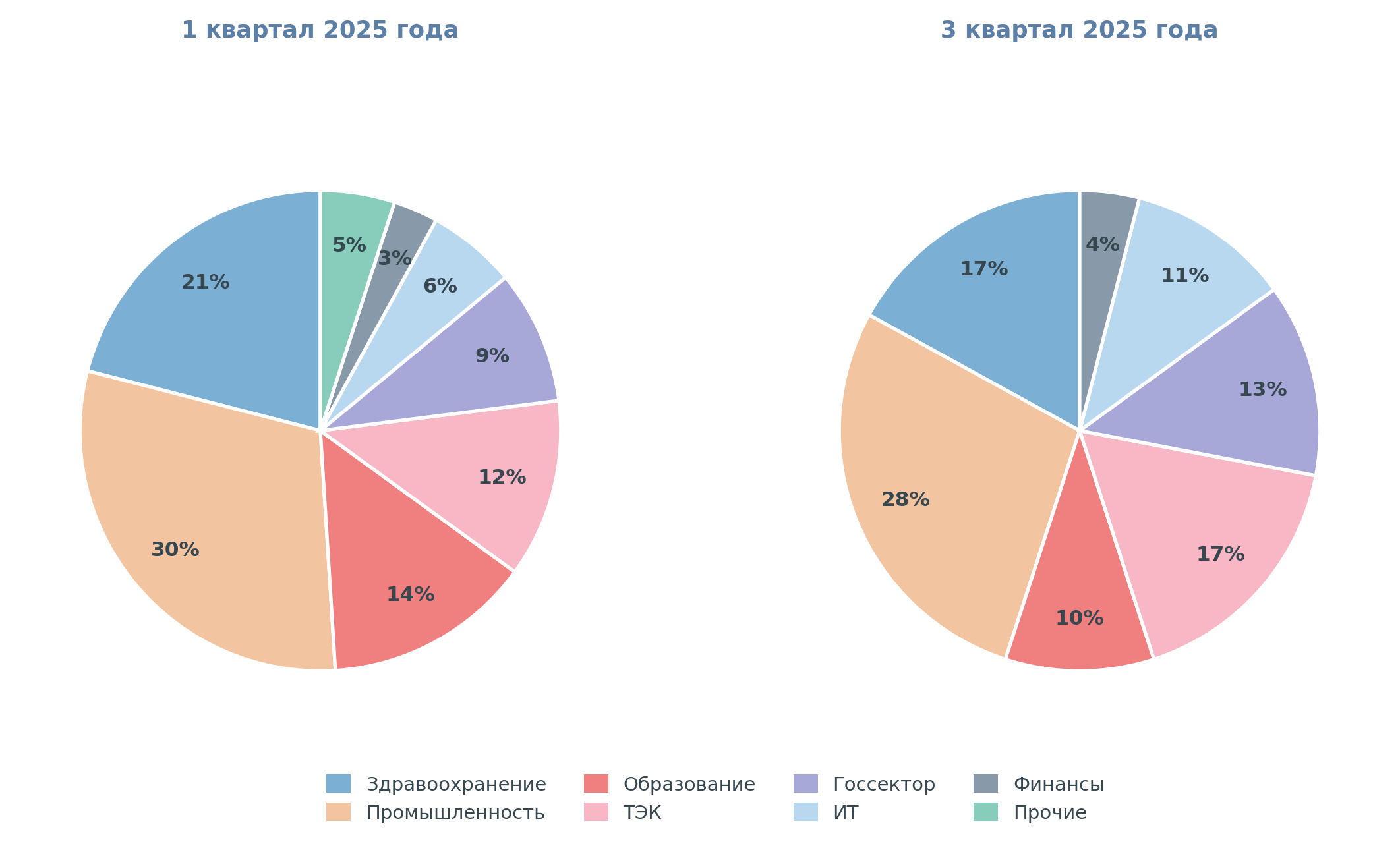

Слабые пароли — не единственная уязвимость. По данным DSEC (ГК «Солар»), в 73% российских компаний сотрудники использовали пароли по умолчанию или один и тот же пароль для разных учётных записей. Такой вывод содержится в отчёте «Ключевые уязвимости информационных систем российских компаний в 2025 году». Злоумышленники берут старые базы утечек и автоматически проверяют их по новым целям — одна скомпрометированная учётная запись превращается в цепочку взломов.

Проблема: пользователи следуют устаревшим правилам, которые давно перестали работать.

Рекомендации в этом материале построены на актуальных международных стандартах NIST и OWASP — для тех, кто хочет защитить аккаунты, а не просто выполнить формальные требования политики безопасности.

Главное

- Пароли взламывают не перебором — их берут из утечек. Злоумышленники проверяют старые базы по новым целям автоматически: одна скомпрометированная учётная запись открывает доступ ко всем сервисам, где используется тот же пароль.

- Длина важнее сложности. Случайная фраза из четырёх слов обладает большей энтропией, чем короткий пароль со спецсимволами.

- Повторное использование паролей — главная уязвимость корпоративных систем. По данным DSEC (ГК «Солар»), в 73% российских компаний сотрудники используют пароли по умолчанию или один пароль для разных учётных записей.

- Менять пароль по расписанию бессмысленно. NIST SP 800-63B прямо запрещает принудительную ротацию: она приводит к предсказуемым вариантам вида Parol2024 → Parol2025. Смена оправдана только при подтверждённой компрометации.

- Второй фактор закрывает риски, которые пароль не закрывает. МФА защищает от фишинга и утечек баз данных даже если пароль уже известен атакующему.

Почему старые правила создания паролей больше не работают

Большинство советов по сложности паролей появились в начале 2000-х, когда перебор миллиарда комбинаций занимал дни, а не секунды. С тех пор вычислительные мощности атакующих выросли на порядки, а понимание того, как люди на самом деле придумывают и запоминают пароли, кардинально изменилось. NIST и OWASP уже пересмотрели свои рекомендации — пора сделать то же самое для пользователей.

Миф 1: пароль нужно менять каждые 90 дней

Принудительная ротация паролей каждые 30, 60 или 90 дней — одна из самых живучих корпоративных политик. И одна из самых вредных.

Когда пользователя заставляют регулярно менять пароль, он предсказуемо адаптируется: Parol2024 → Parol2025. Исследования показывают, что принудительная смена паролей приводит к выбору более слабых вариантов, которые легче запомнить при следующей ротации.

Позиция Национального института стандартов и технологий США (NIST): верификаторы не должны требовать периодической смены паролей без конкретного основания. Смена оправдана только при подтверждённой компрометации, но не ранее.

Согласно практическому руководству по аутентификации пользователей (OWASP), нужно избегать требований периодической смены паролей, вместо этого поощрять выбор надёжных паролей и включение MFA.

Миф 2: сложный пароль лучше длинного

Пароль P@$$w0rd! выглядит сложным: заглавные буквы, цифры, спецсимволы. На практике он взламывается за секунды, потому что подстановка символов (a → @, o → 0) давно включена в словари для брутфорса, метода взлома систем путём автоматизированного перебора всех возможных комбинаций символов. Атакующие знают эти паттерны лучше, чем сами пользователи.

Современные инструменты перебора оценивают не набор символов, а энтропию — непредсказуемость пароля. Длинная случайная фраза из четырёх обычных слов имеет значительно большую энтропию, чем короткий «сложный» пароль с заменёнными символами.

sinii-krolik-bystro-begaet надёжнее, чем P@$$w0rd2025!, и при этом его проще запомнить.Миф 3: браузер надёжно хранит пароли

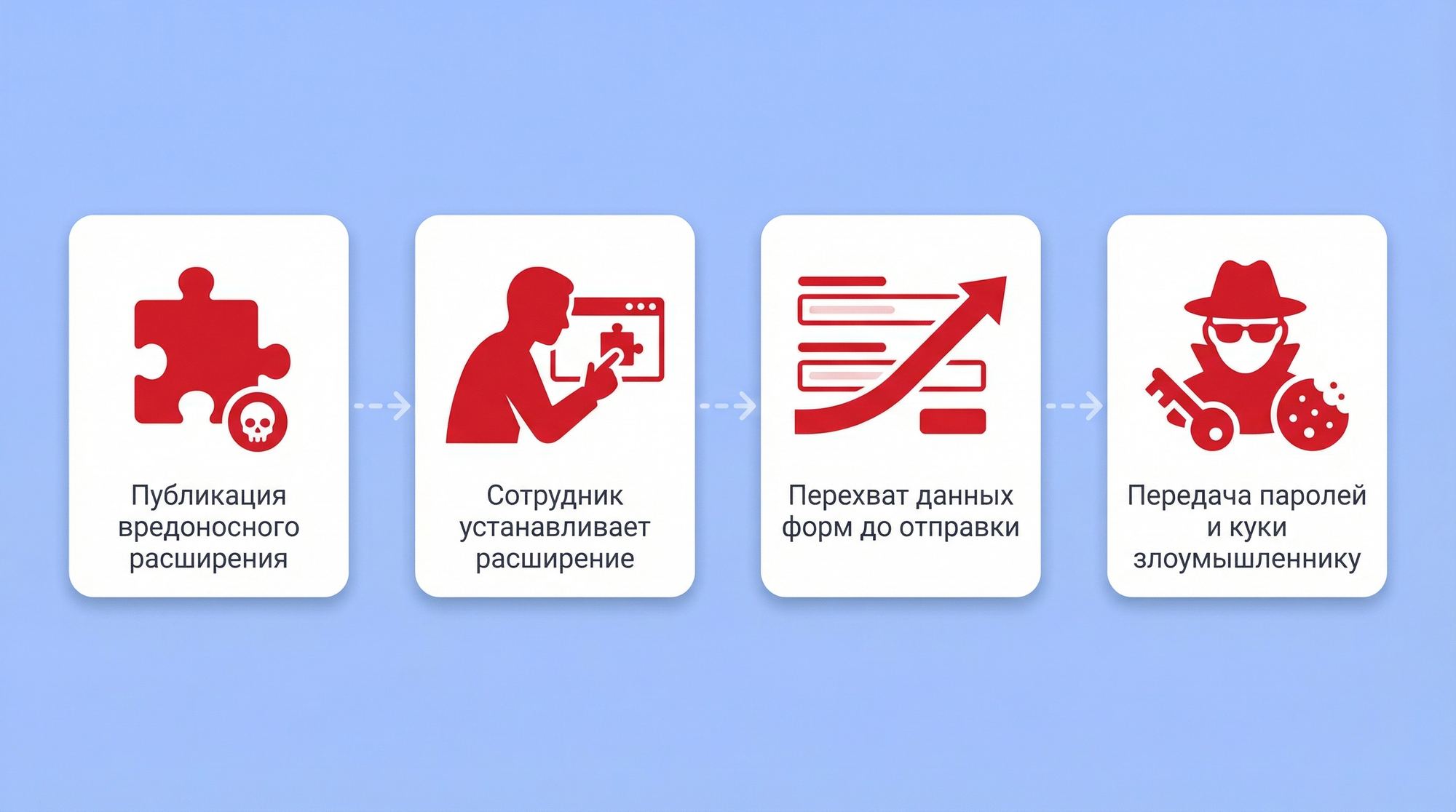

Встроенные менеджеры паролей в браузерах удобны, но уязвимы. Инфостилеры — вредоносные программы, специально разработанные для кражи сохранённых учётных данных, целенаправленно атакуют хранилища Chrome, Firefox и Edge. Инфостилеры остаются одним из главных каналов первичной компрометации паролей. Браузерное хранилище не шифруется мастер-паролем по умолчанию и доступно любому процессу, запущенному под вашей учётной записью.

Актуальные стандарты безопасности

Актуальные стандарты безопасности — NIST (Национальный институт стандартов и технологий США) и OWASP (Open Web Application Security Project). Это два главных ориентира в области парольной безопасности. Их рекомендации лежат в основе корпоративных политик и требований регуляторов по всему миру.

Требования NIST

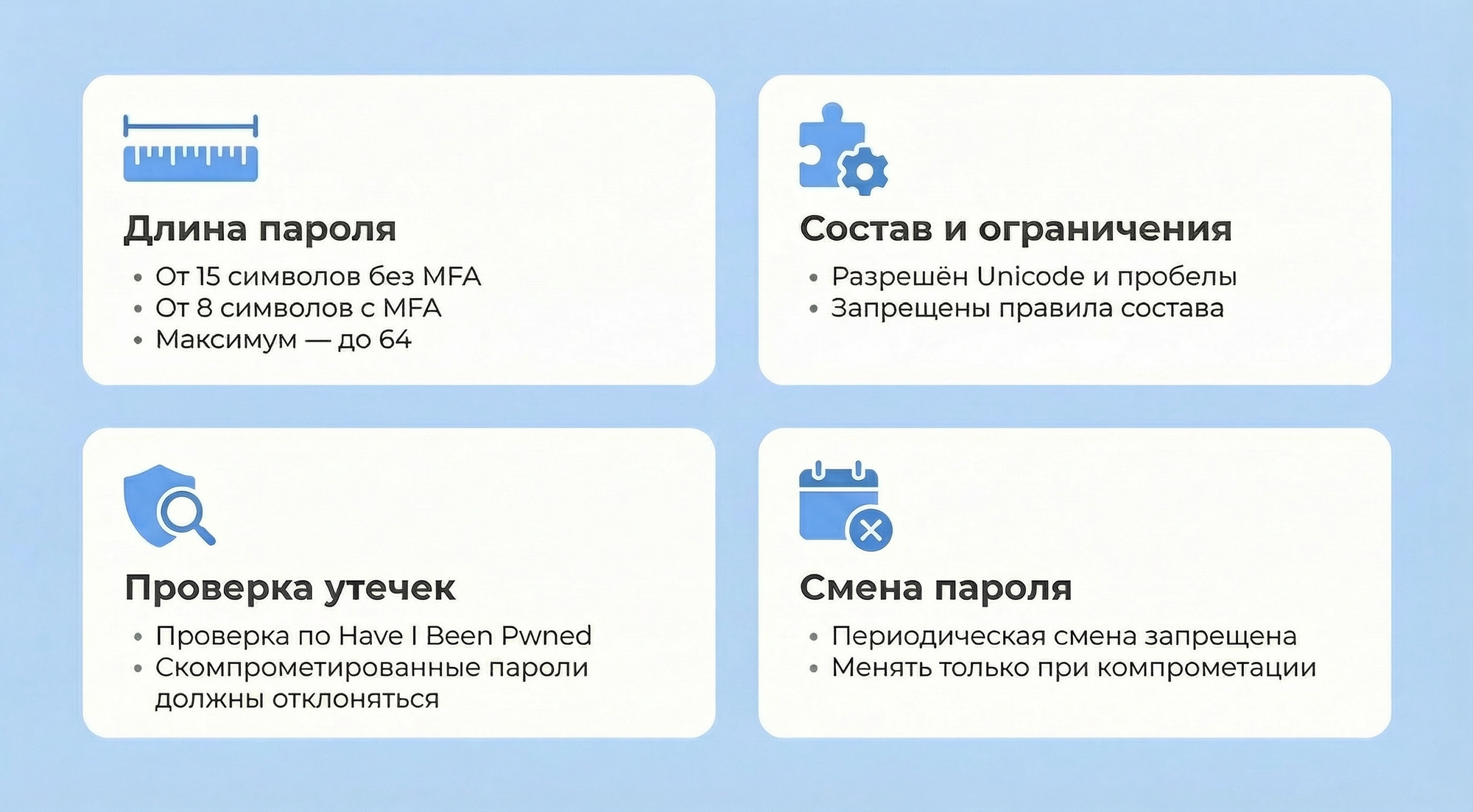

В августе 2025 года NIST опубликовал четвёртую редакцию стандарта SP 800-63B. Это наиболее значительное обновление за последние годы — стандарт полностью переосмыслил подход к парольным политикам. Ключевые нормативные требования:

Длина:

- Минимум 15 символов для однофакторной аутентификации

- Минимум 8 символов при включённой многофакторной аутентификации (MFA)

Состав и ограничения:

- Разрешены все символы Unicode (универсальный стандарт кодирования символов), включая пробелы

- Запрещено устанавливать правила состава (обязательные цифры, спецсимволы, заглавные буквы), они снижают реальную энтропию

- Система не должна незаметно обрезать пароль, если он слишком длинный

Смена паролей:

- Периодическая принудительная смена запрещена

- Смена обязательна только при подтверждённой компрометации

Рекомендации OWASP

OWASP синхронизирован с NIST и дополняет его практическими требованиями для разработчиков и администраторов:

- Индикатор надёжности пароля при регистрации

- Защита от брутфорса: ограничение числа попыток, CAPTCHA, временные блокировки

- MFA — рекомендована как один из лучших элементов защиты для чувствительных операций

Старые vs. новые требования к паролям:

| Параметр | Политики до 2020 года | NIST 2025 года |

|---|---|---|

| Минимальная длина | 8 символов | 8 символов (обязательно), 15 символов (рекомендуется без MFA) |

| Обязательные спецсимволы | Да | Не нужно требовать |

| Периодическая смена | Каждые 90 дней | Не нужно без подтвержденной утечки |

| Проверка по базам утечек | Не требовалась | Обязательна |

| Пробелы в пароле | Запрещены | Разрешены |

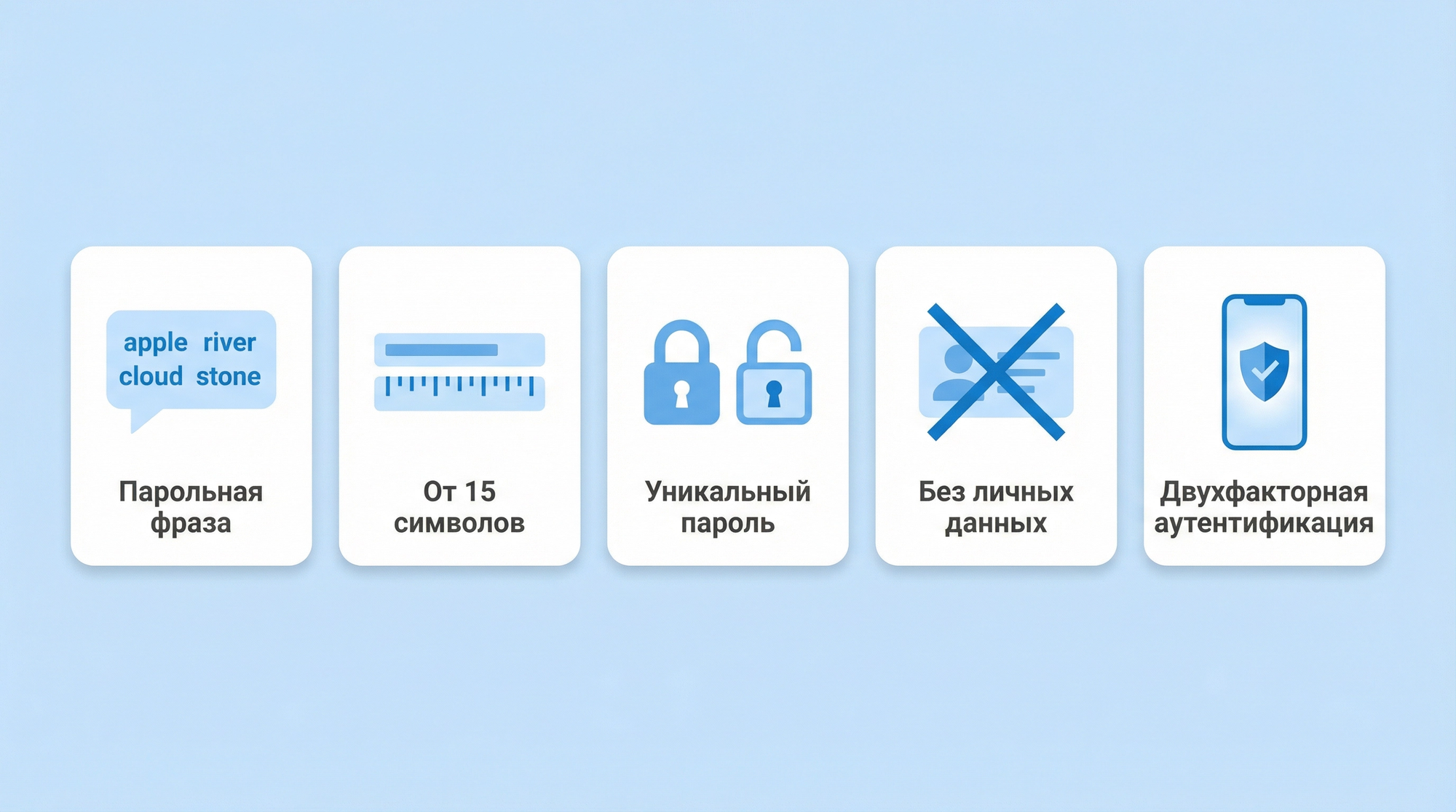

5 главных правил создания надёжного пароля

Надёжный пароль — длинный, случайный и уникальный для каждого сервиса. Его сложно подобрать автоматически и незачем запоминать: для этого существует менеджер паролей. Ниже практический минимум по стандартам NIST и OWASP, адаптированный для реальной работы с паролями.

1. Используйте парольные фразы

Парольная фраза — это последовательность из нескольких случайных слов, разделённых дефисами, пробелами или другими символами. Она длинная, легко запоминается и обладает высокой энтропией.

Принцип: четыре случайных слова дают пространство перебора, сопоставимое с миллиардами лет работы современного оборудования для взлома.

Хорошие примеры парольных фраз:

stol-nebo-reka-kirpich-2025gora-oblako-veter-moreKrasny-Fonar-Ulitsa-Drozd

Предсказуемые фразы:

iloveyou2025— словарная фразаprivet-mir— слишком короткая и простаяpassword-qwerty— очевидная комбинация

stol-nebo-reka-kirpich-2025 надёжна именно потому, что не несёт логической связи.2. Длина важнее сложности

Минимум по NIST — 15 символов для однофакторной аутентификации. Это нижняя граница, а не цель. Парольная фраза из 25–30 символов обеспечивает большую защиту, чем 10-символьный «сложный» пароль.

Время перебора паролей по Hive Systems:

| Пароль | Длина | Время перебора |

|---|---|---|

P@ssw0rd |

8 симв. | Секунды–минуты |

MyP@ssw0rd! |

11 симв. | Часы |

sinii-krolik-bystro |

20 симв. | Десятки тысяч лет |

gora-oblako-veter-more |

22 симв. | Миллионы лет |

Krasny-Fonar-Ulitsa-Drozd-77 |

28 симв. | Практически невозможно взломать |

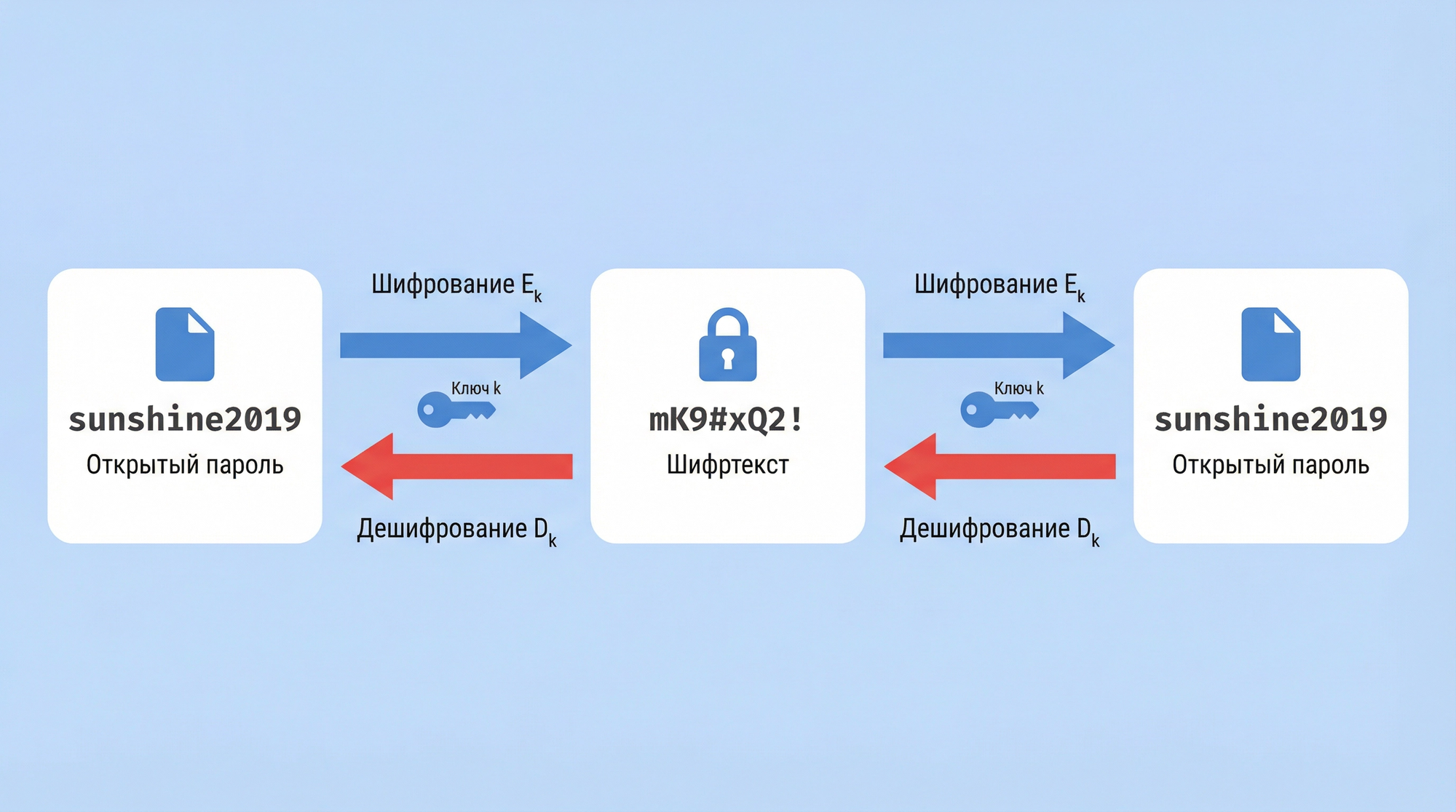

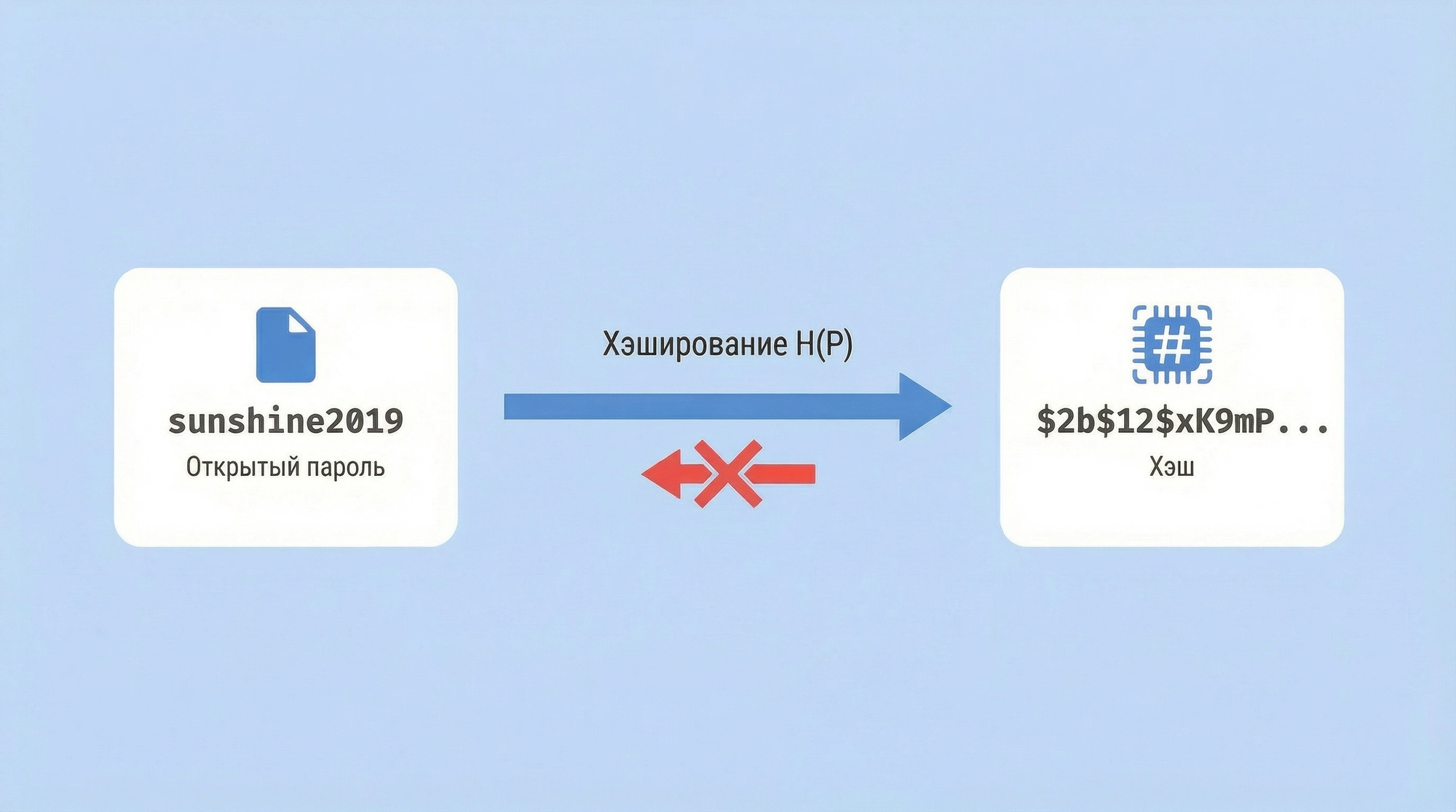

Почему это важно: надёжность пароля зависит не только от самого пароля, но и от того, как сервис хранит хэши. Выбирайте сервисы, которые используют bcrypt, Argon2 или PBKDF2 — это можно проверить по публичной политике безопасности или документации.

3. Уникальный пароль для каждого сервиса

Повторное использование паролей — главная причина масштабных взломов. Механизм атаки прост: злоумышленник получает базу логинов и паролей с одного взломанного сайта и автоматически проверяет их на десятках других сервисов.

По данным компании «Вебмониторэкс», в первом полугодии 2025 года около половины всех веб-атак на российские госорганизации составляли именно попытки подбора учётных данных. Госсектор оказался единственной отраслью, где этот тип атак стабильно занимает первое место среди всех веб-угроз.

Правило: один сервис — один уникальный пароль. Без исключений.

4. Никакой личной информации

Дата рождения, имя питомца, название города, номер телефона, имя ребёнка — эти детали атакующие проверяют в первую очередь. Особенно если у них есть доступ к вашим соцсетям или данным из предыдущих утечек.

Что нельзя использовать в пароле:

- Имена: своё, родственников, питомцев

- Даты: даты рождения, день свадьбы, юбилея

- Названия мест: город, улица, страна

- Номера: телефон, паспорт, автомобиль

- Название сервиса, для которого создаётся пароль:

vk_password,gmail2025 - Публичные данные: любую информацию, которую можно найти в ваших публичных профилях

5. Двухфакторная аутентификация

Даже самый надёжный пароль не защищает от фишинга, клавиатурных шпионов или утечки базы данных сервиса. Второй фактор аутентификации (2FA/MFA) закрывает этот риск: даже зная пароль, атакующий не войдёт в аккаунт без физического доступа к вашему устройству или приложению-аутентификатору.

Приоритет методов двухфакторной аутентификации:

- Аппаратный ключ (FIDO2/WebAuthn). Максимальная защита, устойчив к фишингу.

- TOTP-приложение (Google Authenticator, Яндекс.Ключ, Пассворк 2ФА и аналоги). Надёжно, не зависит от сети.

- Пуш-уведомление в приложении. Удобно, но более уязвимо.

- SMS-код. Наименее надёжный вариант, уязвим для SIM-свопинга, но лучше, чем ничего.

NIST относит SMS к ограниченно допустимым методам аутентификации и рекомендует переход на TOTP или FIDO2 для систем, обрабатывающих чувствительные данные.

Примеры надёжных и слабых паролей

Здесь конкретные сравнения, которые показывают разницу между паролем, который взломают за секунды, и паролем, который выдержит атаку.

| Пароль | Оценка | Проблема / Преимущество |

|---|---|---|

| 123456 | Критически слабый | Первый в любом словаре атаки |

| qwerty | Критически слабый | Клавиатурный паттерн, мгновенный перебор |

| love | Критически слабый | 4 символа, словарное слово |

| Ivan1990 | Слабый | Имя + год рождения — предсказуемо |

| P@$$w0rd! | Средний | Выглядит сложным, но паттерн замены известен |

| Tr0ub4dor&3 | Средний | Короткий, паттерн замены, сложно запомнить |

| MyDogNameIsBarsik2024 | Средний | Длинный, но содержит личную информацию |

| sinii-krolik-bystro-begaet | Надёжный | Длинный, случайные слова, высокая энтропия |

| gora oblako veter more | Надёжный | Парольная фраза с пробелами, 22 символа |

| Krasny-Fonar-Ulitsa-Drozd-77 | Очень надёжный | Парольная фраза + цифры, 28 символов |

| xK9#mQ2@vL5$nR8!pT3 | Очень надёжный | Высокая энтропия |

123456, 123456789, love, qwerty, привет. Если ваш пароль есть в этом списке, смените его прямо сейчас.Почему генератор паролей надёжнее человека?

Человек предсказуем. Даже когда старается быть случайным — выбирает знакомые слова, привычные паттерны, удобные для набора последовательности. Генератор паролей лишён этих ограничений: он использует криптографически стойкий генератор случайных чисел (CSPRNG), который не опирается ни на словари, ни на клавиатурные паттерны, ни на личные предпочтения.

Каждый символ выбирается независимо из заданного набора — без какой-либо логики, которую можно предугадать или воспроизвести. Результат: пароль вида xK9#mQ2@vL5$nR8!pT3 обладает максимальной энтропией для своей длины и не встречается ни в одном словаре для брутфорса. Запоминать его не нужно — менеджер паролей подставит его автоматически.

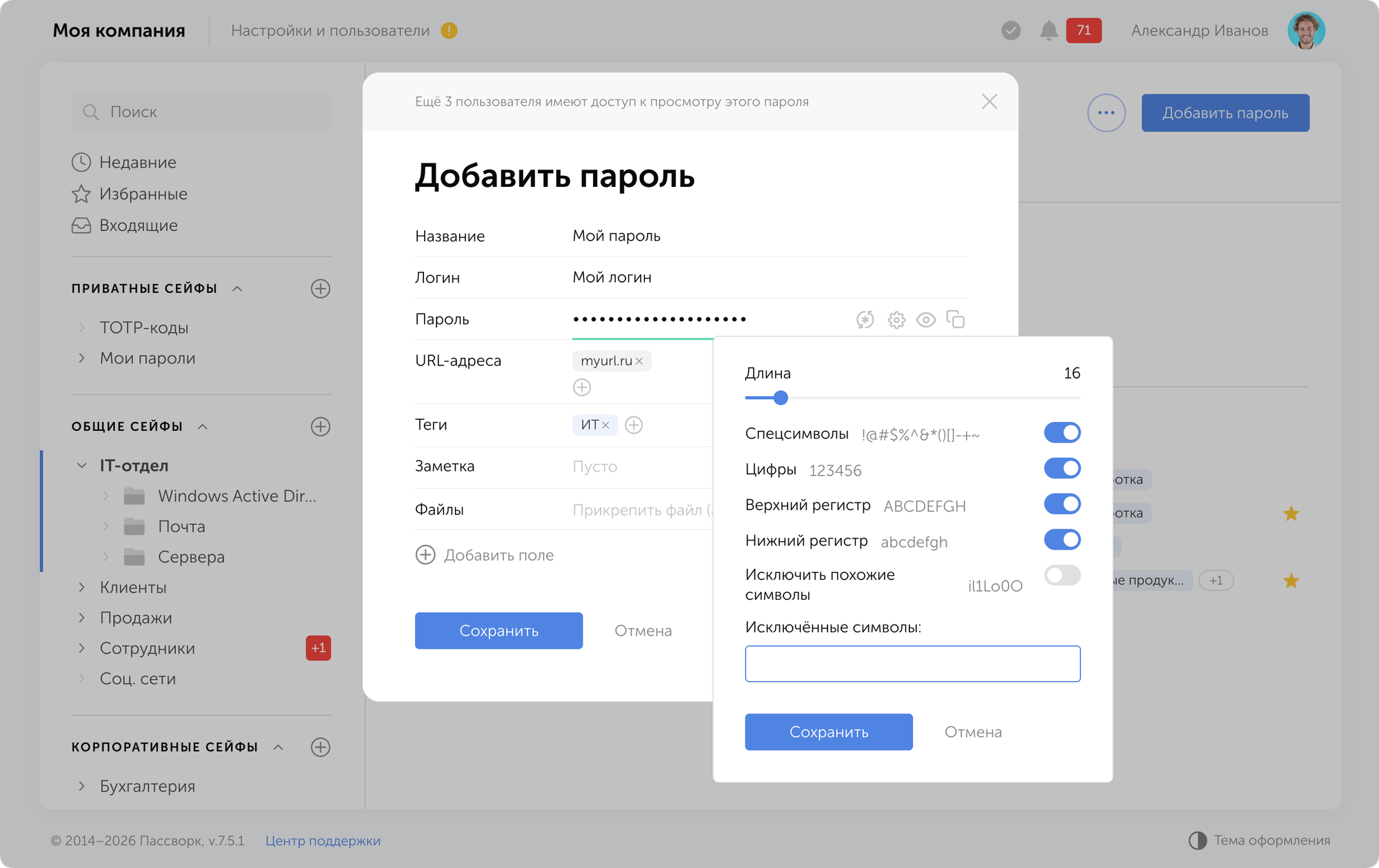

Менеджер паролей

Менеджер паролей — это зашифрованное хранилище, которое генерирует, хранит и автоматически подставляет уникальные пароли для каждого сервиса.

Главное возражение против надёжных паролей: «я не смогу это запомнить». Это справедливо, если пытаться держать в голове xK9#mQ2@vL5$nR8!pT3. Менеджер паролей снимает эту проблему: вы запоминаете один мастер-пароль — надёжный, длинный, уникальный. Остальное он берёт на себя.

Что даёт корпоративный менеджер паролей:

- Генерация криптографически случайных паролей нужной длины и состава

- Хранение неограниченного числа уникальных паролей

- Автозаполнение на сайтах и в приложениях

- Предупреждение об использовании одного пароля на нескольких сервисах

Для корпоративного использования критически важны дополнительные возможности: управление доступом по ролям, журнал аудита действий, интеграция с Active Directory и возможность развернуть решение внутри собственной инфраструктуры. Это особенно актуально для организаций, работающих с персональными данными и обязанных соблюдать требования 152-ФЗ.

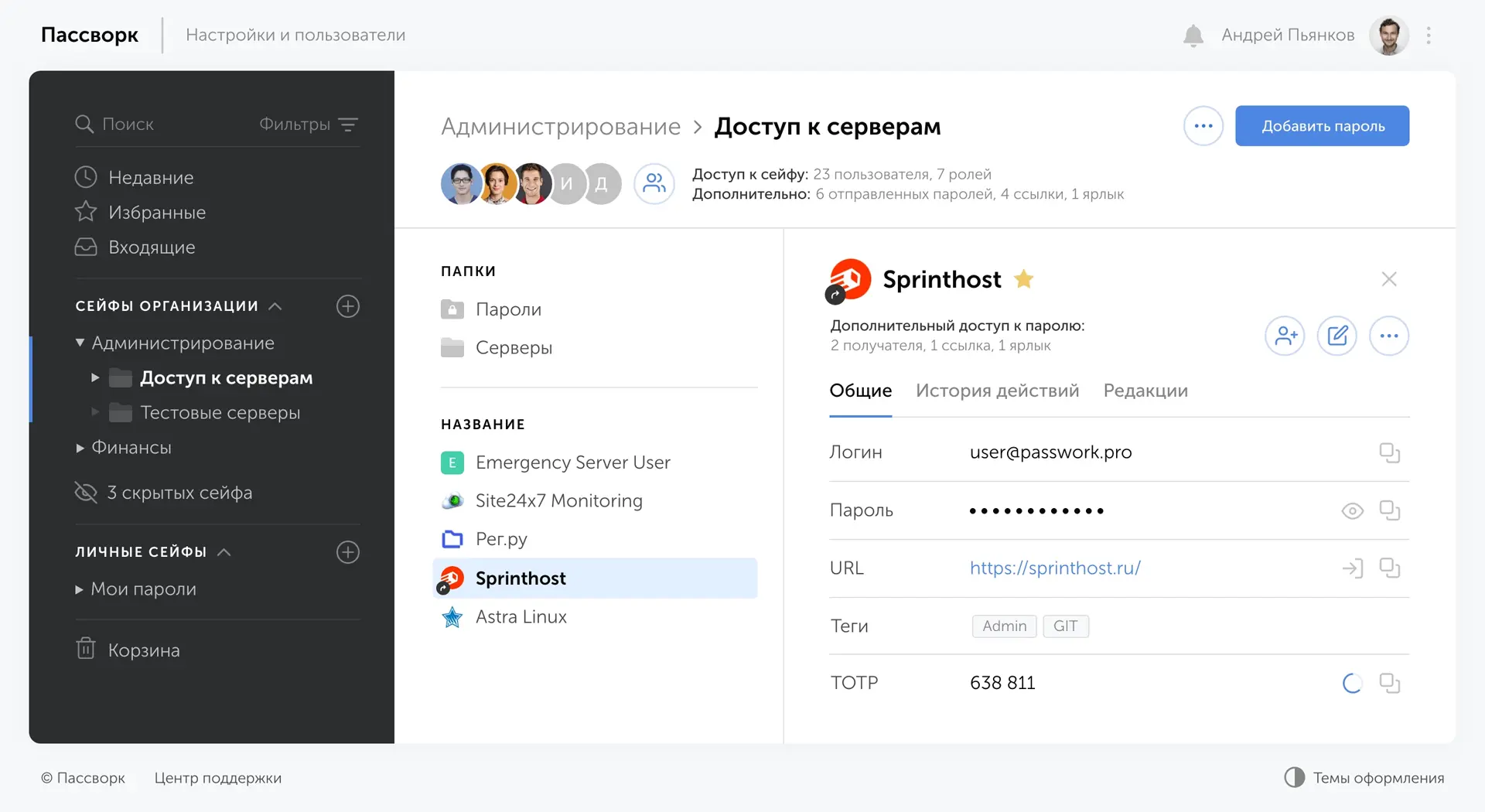

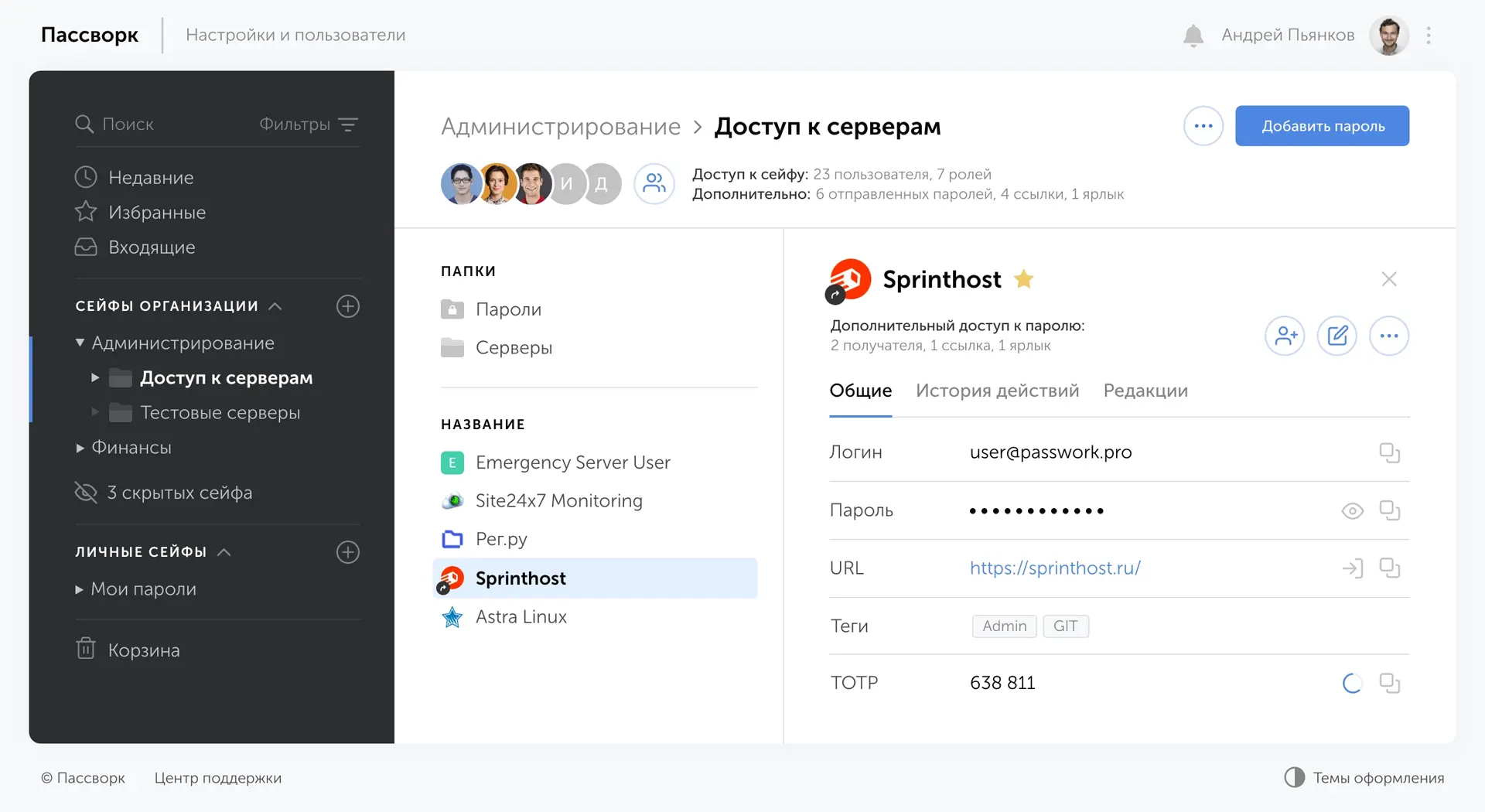

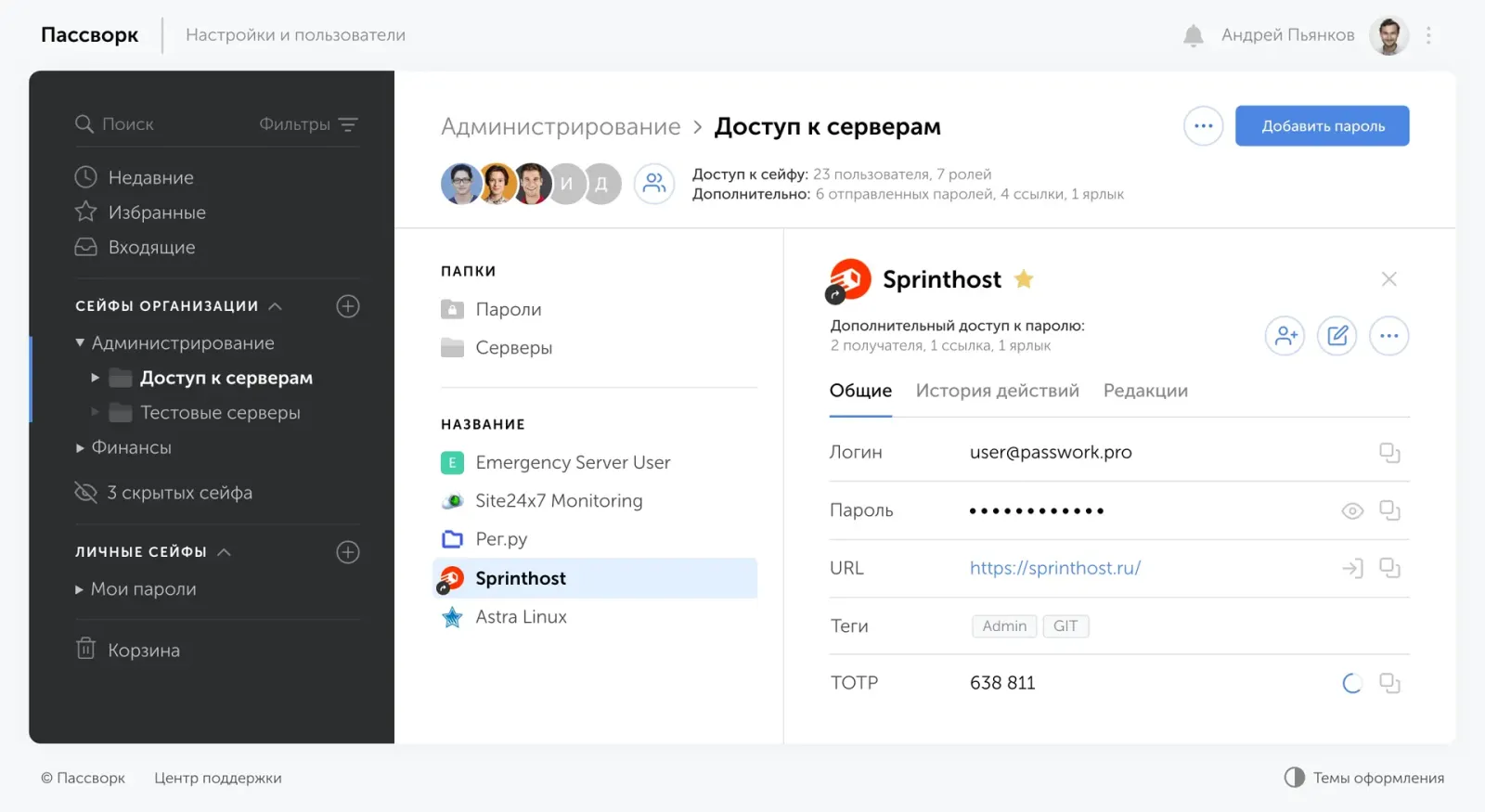

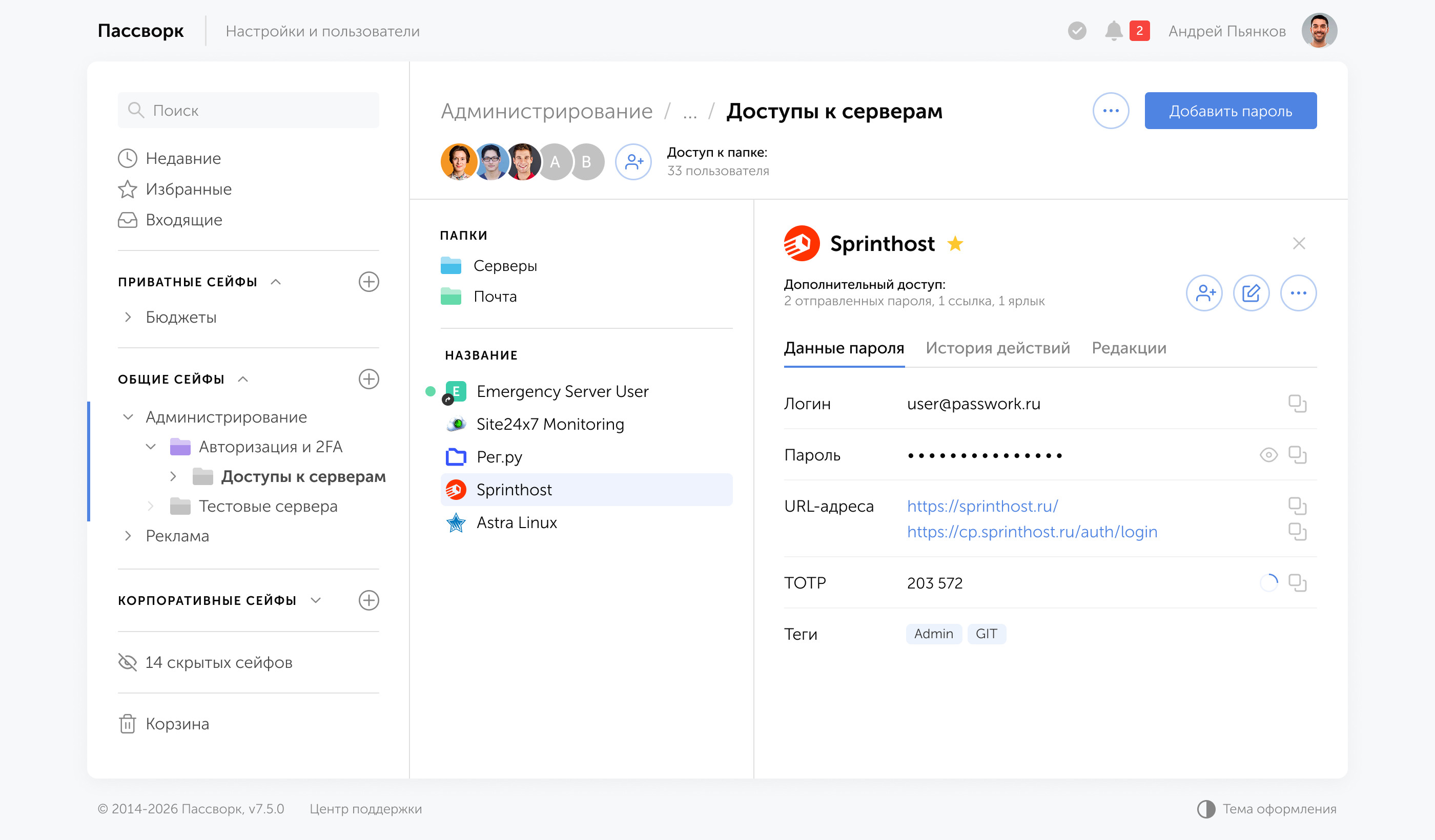

Пассворк — корпоративный менеджер паролей с возможностью развёртывания на сервере компании, ролевым управлением доступами и полным журналом аудита. Пассворк разработан для команд, которым важны контроль, безопасность и соответствие внутренним политикам.

Ключевые возможности:

- Локальное развёртывание — все данные хранятся на серверах компании, без передачи третьим сторонам

- Ролевое управление доступом — гибкое разграничение прав: кто видит, кто редактирует, кто передаёт пароли

- Полный журнал аудита — каждое действие с паролем фиксируется: кто открыл, скопировал, изменил и когда

- Интеграция с Active Directory и LDAP — централизованное управление пользователями без дублирования учётных записей

- Шифрование AES-256 — данные зашифрованы на уровне хранилища, расшифровка происходит только на стороне клиента

Пассворк подходит для организаций, обязанных соблюдать требования 152-ФЗ: данные не покидают инфраструктуру, а журнал аудита обеспечивает доказательную базу при проверках.

Проверьте свой пароль на надёжность

Проверка пароля — это регулярная практика, которая состоит из оценки надёжности и проверки по базам утечек.

Начните с малого: проверьте пароли, которые используете прямо сейчас. Инструмент ниже оценит надёжность и сообщит, не засветился ли пароль в известных утечках.

Тест: как вы на самом деле создаёте пароли?

Большинство пользователей уверены, что создают надёжные пароли. Проверьте себя — ответьте на шесть вопросов по реальным сценариям.

1. Сотрудник создал пароль «P@$$w0rd2025!». Он считает его надёжным: есть заглавные буквы, цифры и спецсимволы. Что с ним не так?

2. Какой из паролей обеспечивает наибольшую защиту, и при этом его можно запомнить?

3. Корпоративная политика требует менять пароли каждые 90 дней. Как это влияет на безопасность?

4. Сотрудник использует один пароль для корпоративной почты, интернет-магазина и форума. Интернет-магазин взломан. Какой риск для компании наиболее высок?

5. Администратор настраивает политику паролей в компании. Какое требование к составу пароля реально повышает его надёжность?

6. Компания внедрила двухфакторную аутентификацию для всех сотрудников. Какой второй фактор обеспечивает наибольшую защиту от фишинга?

Заключение

Надёжный пароль в 2026 году — длинный, случайный, уникальный для каждого сервиса и защищённый вторым фактором аутентификации.

Ключевой вывод прост: длина важнее сложности, принудительная ротация снижает качество паролей, а повторное использование одного пароля на нескольких сервисах — это не удобство, а открытая дверь для атак с подстановкой учётных данных.

Человек плохо справляется с генерацией случайности. Пароль, который кажется вам непредсказуемым, почти наверняка следует паттерну, который брутфорс-инструменты проверяют в первую очередь.

Менеджер паролей решает эту проблему: он генерирует пароли на основе криптографически стойкого генератора случайных чисел (CSPRNG) — без паттернов, без интуиции, без предсказуемости. Каждый пароль уникален и создаётся за секунду.

Следовать правильным принципам несложно, если есть подходящий инструмент.

Часто задаваемые вопросы

Какой пароль считается надёжным?

Надёжный пароль — длинный, случайный и уникальный для каждого сервиса. Минимальная длина — 15 символов при однофакторной аутентификации, 8 символов при включённом МФА. Случайная парольная фраза из четырёх слов надёжнее короткого пароля со спецсимволами: длина важнее состава.

Нужно ли регулярно менять пароли?

Плановая ротация каждые 90 дней снижает безопасность, а не повышает её. Когда пользователя заставляют менять пароль по расписанию, он предсказуемо выбирает более слабые варианты: Parol2024 → Parol2025. Меняйте пароль только при подтверждённой компрометации, утечке базы данных сервиса или подозрительной активности в аккаунте.

Чем парольная фраза лучше сложного пароля?

Парольная фраза из четырёх случайных слов длиннее и обладает большей энтропией, чем короткий пароль с заменёнными символами. Паттерны замены давно включены в словари для брутфорса. 20-символьная фраза взламывается дольше 8-символьного «сложного» пароля — и при этом её проще запомнить.

Где хранить уникальные пароли, если их много?

Используйте менеджер паролей. Он генерирует криптографически случайные пароли, хранит их в зашифрованном виде и автоматически подставляет при входе. Вам нужно запомнить только один мастер-пароль — длинный и надёжный. Хранить пароли в браузере, текстовом файле или таблице небезопасно: инфостилеры целенаправленно атакуют эти хранилища.

Насколько безопасна двухфакторная аутентификация через SMS?

SMS-коды защищают значительно лучше, чем отсутствие второго фактора, но уязвимы для перехвата через SIM-свопинг и фишинговые страницы в реальном времени. Для критически важных аккаунтов используйте TOTP-приложение или аппаратный ключ FIDO2 — они не зависят от телефонной сети и устойчивы к фишингу.

Как должна выглядеть современная корпоративная парольная политика?

Уберите принудительную ротацию и требования к составу — спецсимволы, цифры, регистр. Установите минимум 15 символов для аккаунтов без MFA и внедрите обязательный MFA для привилегированных учётных записей. Централизованное хранение паролей в корпоративном менеджере с журналом аудита закрывает большинство оставшихся рисков.

Как создать надёжный пароль: правила, примеры и советы по безопасности

Как создать надёжный пароль: актуальные требования, практические методы для бизнеса. Как хранить учётные данные в менеджере паролей.

Идентификация, аутентификация и авторизация — три последовательных, логически независимых процесса. Каждый решает свою задачу. Это не синонимы и не взаимозаменяемые термины.

Путаница между ними дороже, чем кажется. Размытые границы в терминологии ведут к размытым границам в архитектуре, а это уже уязвимости. По классификации OWASP Top 10, нарушение контроля доступа (Broken Access Control) занимает первое место среди угроз для веб-приложений.

Разберём каждый из терминов с примерами.

Главное

- Идентификация, аутентификация и авторизация — три независимых процесса, каждый из которых решает свою задачу.

- Идентификация устанавливает личность («Кто ты?») — логин, имейл, номер телефона. Это не секрет и не даёт никаких гарантий безопасности.

- Аутентификация верифицирует подлинность («Докажи, что это ты») через факторы: знание (пароль), владение (токен) или свойство (биометрия).

- Авторизация определяет права доступа («Что тебе разрешено?») после успешной аутентификации. RBAC назначает права через роли, ABAC — через атрибуты и контекст запроса (время, IP, устройство).

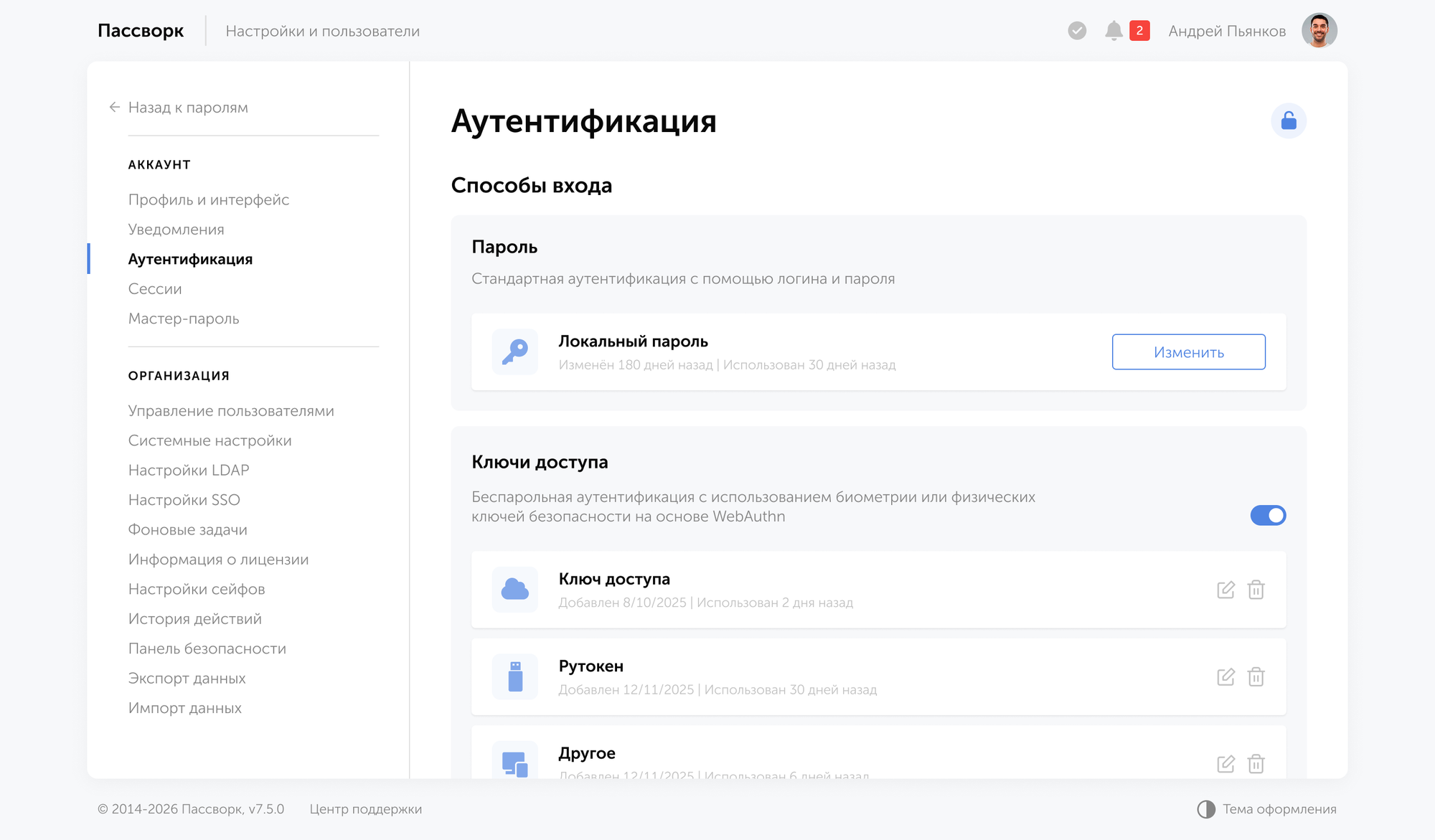

- Ключи доступа (Passkeys) — главный тренд 2025–2026 годов. Беспарольная аутентификация на базе FIDO2/WebAuthn устраняет фишинг, утечки с серверов и человеческий фактор. Приватный ключ не покидает устройство, вход подтверждается биометрией.

- Zero Trust отменяет концепцию доверенного периметра. Каждый запрос проходит верификацию независимо от источника. Непрерывная проверка, минимум привилегий и контекстная оценка риска — основа архитектуры нулевого доверия.

Идентификация, аутентификация, авторизация

Идентификация устанавливает личность субъекта, аутентификация её подтверждает, авторизация определяет допустимые действия. Это строгая последовательность: каждый следующий этап возможен только после успешного завершения предыдущего. Сбой или подмена любого звена компрометирует всю цепочку контроля доступа.

Шаг 1. Идентификация: «Кто ты?»

Идентификация — предъявление системе уникального идентификатора: логина, имейл-адреса, номера телефона или имени учётной записи. На этом этапе система не проверяет подлинность, она лишь фиксирует заявку и ищет соответствующую запись в базе данных.

Идентификатор по определению не является секретом: логин или электронный адрес часто публичны. Именно поэтому идентификация сама по себе не даёт никаких гарантий — она лишь открывает следующий рубеж.

Шаг 2. Аутентификация: «Докажи, что это ты»

Аутентификация — процесс проверки подлинности пользователя, устройства или системы перед предоставлением доступа к ресурсу. Система сверяет предъявленные данные с эталоном и подтверждает: субъект действительно тот, за кого себя выдаёт. Аутентификация следует за идентификацией и предшествует авторизации, образуя первый рубеж защиты учётных записей.

Классификация факторов аутентификации:

- Знание (knowledge) — секрет, известный только пользователю: пароль, ПИН-код, ответ на контрольный вопрос.

- Владение (possession) — физический или цифровой объект, которым располагает пользователь: TOTP-приложение, аппаратный токен, SIM-карта для SMS-кода.

- Свойство (inherence) — биометрические характеристики: отпечаток пальца, геометрия лица (Face ID), сетчатка глаза.

Использование нескольких факторов одновременно — основа двухфакторной (2FA) и многофакторной аутентификации (MFA). Компрометация одного фактора не даёт злоумышленнику доступа, пока остальные не скомпрометированы.

Шаг 3. Авторизация: «Что тебе разрешено?»

Авторизация — процесс определения и применения прав доступа: что именно аутентифицированный пользователь может читать, изменять или выполнять в системе.

Авторизация всегда выполняется после аутентификации и предшествует фактическому доступу к ресурсу — это самостоятельный процесс со своей логикой.

В чём главная разница?

Идентификация, аутентификация и авторизация — три процесса с разными целями, разными механизмами и разными классами уязвимостей при сбое. Ключевое: идентификация устанавливает субъект, аутентификация верифицирует его подлинность, авторизация определяет область допустимых действий. Ни один из этапов не является подмножеством другого.

| Критерий | Идентификация | Аутентификация | Авторизация |

|---|---|---|---|

| Цель | Установить личность субъекта | Верифицировать подлинность | Определить права доступа |

| Вопрос системы | Кто ты? | Докажи, что это ты | Что тебе разрешено? |

| Механизм | Логин, имейл, номер телефона | Пароль, токен, биометрия | Роли, политики, ACL |

| Пример | Ввод логина на странице входа | Ввод пароля + OTP-код | Доступ к конкретным разделам и операциям |

| Последствия сбоя | Сессия не открывается | Несанкционированный вход | Утечка или подмена данных |

Виды аутентификации: от паролей до биометрии

Однофакторная аутентификация (1FA)

Метод проверки личности, при котором пользователь подтверждает доступ единственным способом — как правило, паролем.

Единственный рубеж защиты — пароль. Его можно перехватить через фишинговую страницу, подобрать брутфорсом по словарю, получить из утёкших баз или купить в даркнете. Достаточно одной успешной атаки и учётная запись скомпрометирована полностью. Никакого второго шанса на остановку злоумышленника нет.

Двухфакторная аутентификация (2FA)

Метод, при котором доступ требует двух независимых факторов из разных категорий: например, пароля и одноразового кода с устройства.

Злоумышленник, получивший пароль, не войдёт в систему без доступа ко второму фактору: физическому устройству или приложению. Два независимых канала компрометации нужно вскрыть одновременно, что принципиально повышает стоимость атаки.

Многофакторная аутентификация (MFA)

Метод, объединяющий три и более факторов из разных категорий: знание (пароль), владение (устройство) и биометрию (отпечаток пальца, лицо).

Применяется там, где цена ошибки максимальна — в финансовых системах, критической инфраструктуре, привилегированном доступе. Компрометация одного фактора не открывает доступ, пока остальные не скомпрометированы.

Методы второго фактора — от слабого к надёжному:

- SMS-коды — самый распространённый и наименее надёжный метод. Одноразовый код передаётся через сотовую сеть, которая уязвима к SIM-свопингу (злоумышленник переоформляет номер на свою SIM-карту) и SS7-атакам (перехват трафика на уровне протокола сигнализации). Допустим как временное решение или для низкорисковых сценариев. Для критичных систем — неприемлем.

- Email OTP — одноразовый код отправляется на почту. По надёжности сопоставим с SMS: безопасность фактора целиком зависит от защищённости почтового ящика. Если почта скомпрометирована, второй фактор не работает.

- Push-уведомления — запрос подтверждения поступает на зарегистрированное доверенное устройство. Пользователь видит контекст запроса: время, геолокацию, устройство инициатора. Это позволяет распознать подозрительный запрос и отклонить его. Уязвимость — усталость: злоумышленник отправляет серию запросов подряд в расчёте на то, что пользователь подтвердит один из них машинально.

- TOTP-приложения — генерируют одноразовые коды локально на устройстве. Код действителен 30 секунд и не передаётся через сеть при генерации. Не зависят от сотовой связи, устойчивы к SIM-свопингу и SS7-атакам. Уязвимость остаётся одна: код можно перехватить в реальном времени через фишинговый сайт-прокси, если пользователь не проверяет домен.

- Биометрия — отпечаток пальца, распознавание лица. Используется преимущественно как локальный фактор на устройстве — верификация происходит на стороне устройства, данные не передаются по сети. Надёжность ограничена качеством реализации на конкретной платформе.

- Ключи доступа (Passkey, FIDO2 без аппаратного токена) — криптографические ключи хранятся в защищённом хранилище устройства: TPM или Secure Enclave. Работает по той же логике, что и аппаратный FIDO2-ключ, но без отдельного физического токена. Устойчив к фишингу за счёт привязки к домену, поддерживается всеми современными платформами.

- Аппаратные FIDO2-ключи — физические устройства с криптографическим подтверждением на борту. Удалённая компрометация технически невозможна — злоумышленнику нужен физический доступ к устройству. Считаются эталоном надёжности второго фактора.

Тренд 2025 года: беспарольная аутентификация и ключи доступа (Passkeys)

Ключи доступа (Passkeys) — криптографический стандарт аутентификации на базе FIDO2/WebAuthn, при котором пароль полностью заменяется парой асимметричных ключей, а личность пользователя подтверждается биометрией устройства.

Главный структурный сдвиг в аутентификации — переход к полностью беспарольным схемам. Технология Passkeys на базе стандарта FIDO2/WebAuthn позволяет аутентифицироваться с помощью биометрии устройства без ввода пароля.

Механизм: при регистрации генерируется асимметричная криптографическая пара ключей. Приватный ключ хранится в защищённом анклаве устройства (Secure Enclave на Apple, TPM на Windows) и никогда не покидает его. Публичный ключ передаётся на сервер. При входе сервер отправляет запрос, устройство подписывает его приватным ключом после биометрического подтверждения пользователя.

Принципиальные преимущества перед паролями:

- Фишингоустойчивость — ключ привязан к конкретному домену и не сработает на поддельном сайте.

- Нечего красть с сервера — публичный ключ бесполезен без приватного.

- Нет человеческого фактора — пользователь не может создать слабый ключ или использовать его повторно.

Apple, Google и Microsoft внедрили поддержку Passkeys в свои платформы. Почти все крупные сервисы уже предлагают вход через ключи доступа в качестве основного метода.

Как работает авторизация в ИТ-системах

Авторизация — не бинарное «разрешить/запретить», а многоуровневая система политик, определяющих, кто, к чему и при каких условиях имеет доступ. Существует несколько формальных моделей управления доступом с разной степенью гибкости и применимости.

Ролевая модель (RBAC)

Ролевая модель (Role-Based Access Control) — наиболее распространённая модель в корпоративных системах. Права назначаются не конкретному субъекту, а роли; субъект наследует права через членство в роли. Это упрощает администрирование: изменение прав роли мгновенно распространяется на всех её носителей.

Типовая иерархия ролей:

- Администратор — полный доступ, управление пользователями, конфигурация системы.

- Редактор — создание и изменение контента в рамках своей области, без доступа к системным настройкам.

- Читатель — доступ только на чтение, без права на модификацию.

RBAC хорошо масштабируется, но имеет ограничение: роль не учитывает контекст запроса. Для более тонкого управления используют ABAC.

Атрибутная модель (ABAC)

ABAC (Attribute-Based Access Control) — модель управления доступом, в которой решение об авторизации принимается на основе набора атрибутов: характеристик пользователя, ресурса, выполняемого действия и контекста запроса (время, местоположение, устройство).

Атрибутная модель принимает решение об авторизации на основе набора атрибутов: характеристик субъекта, объекта, действия и окружения. Это позволяет реализовывать контекстно-зависимые политики.

OAuth 2.0 и делегирование авторизации

OAuth 2.0 — протокол делегированной авторизации, позволяющий одному сервису получить ограниченный доступ к ресурсам пользователя на другом сервисе без передачи учётных данных.

Сценарий «Войти через Google»:

- Клиентское приложение перенаправляет пользователя на сервер авторизации.

- Сервер проверяет личность пользователя и запрашивает согласие на передачу конкретных прав доступа.

- После подтверждения выдаётся токен доступа — временный, ограниченный по правам и сроку действия.

- Клиентское приложение использует токен для запросов к серверу ресурсов; пароль пользователя в процессе не фигурирует.

SSO (единый вход) в корпоративных средах работает по схожей логике: одна аутентификация через поставщика удостоверений открывает доступ ко всем связанным сервисам. Стандарты SAML 2.0 и JWT обеспечивают безопасную передачу токенов подтверждения между поставщиком удостоверений и поставщиком услуг.

Zero Trust: непрерывная верификация как архитектурный принцип

Концепция Zero Trust («никогда не доверяй, всегда проверяй») отказывается от модели периметровой безопасности, при которой субъект внутри сети считается доверенным по умолчанию. В Zero Trust каждый запрос к ресурсу проходит полный цикл верификации независимо от его источника.

Ключевые принципы:

- Непрерывная верификация — аутентификация и авторизация выполняются не один раз при установке сессии, а при каждом запросе к защищённому ресурсу.

- Минимум привилегий (Least Privilege) — субъект получает ровно те права, которые необходимы для конкретной задачи, на минимально необходимый срок.

- Контекстная оценка — решение об авторизации принимается с учётом устройства, геолокации, времени, поведенческих паттернов и уровня риска запроса.

Zero Trust особенно критичен в условиях распределённых инфраструктур и удалённой работы, где понятие «доверенного периметра» утратило практический смысл.

Ошибки, которые стоят дорого

| Ошибка | Этап | Последствие |

|---|---|---|

| Проверка факта входа без верификации прав на объект | Авторизация | IDOR, утечка данных других пользователей |

| Хранение паролей в открытом виде или с MD5 | Аутентификация | Полная компрометация базы учётных записей |

| Отсутствие rate limiting на эндпоинте аутентификации | Аутентификация | Брутфорс и credential stuffing |

| Избыточные права по умолчанию (deny-by-default не реализован) | Авторизация | Горизонтальное распространение атаки |

| Долгоживущие access-токены без ротации и отзыва | Авторизация | Использование скомпрометированного токена после инцидента |

Тест: идентификация, аутентификация, авторизация

1. Сотрудник вводит корпоративный имейл на странице входа. Система находит запись в базе и переходит к следующему шагу. Какой процесс только что завершился?

2. Менеджер и финансовый директор оба успешно вошли в корпоративную систему. Менеджер видит клиентскую базу своего отдела, финансовый директор — финансовую отчётность. Какой механизм разграничивает их доступ?

3. Злоумышленник получил пароль сотрудника через фишинг. Какой второй фактор аутентификации надёжнее всего заблокирует вход с чужого устройства?

4. Компания внедряет Passkeys вместо паролей. Сотрудник регистрируется: устройство генерирует ключевую пару. Что происходит с приватным ключом?

5. ИТ-администратор управляет учётными записями в корпоративной CRM, но не видит клиентских данных. Менеджер по продажам видит карточки клиентов, но не может менять системные настройки. Какая модель авторизации здесь реализована?

6. Сотрудник подключается к корпоративной системе из незнакомой геолокации в нерабочее время. Система запрашивает дополнительную верификацию, хотя пользователь уже прошёл аутентификацию. Какой архитектурный принцип это описывает?

Заключение

Идентификация, аутентификация и авторизация — три независимых рубежа с разной логикой, разными механизмами и разными классами уязвимостей при сбое. Путаница между ними в терминологии почти всегда означает путаницу в архитектуре — а это уже не вопрос терминов, а вопрос безопасности.

Практические выводы, которые стоит зафиксировать:

- MFA — минимальный стандарт для критичных систем. SMS-коды допустимы как временное решение, аппаратные FIDO2-ключи — как эталон.

- Принцип наименьших привилегий должен быть встроен в архитектуру, а не настраиваться вручную для каждого пользователя. Права по умолчанию — минимальные, расширение — явное и обоснованное.

- Аутентификация и авторизация — разные слои. Смешивать их логику в одном компоненте — источник IDOR и других уязвимостей контроля доступа.

- Passkeys устраняют целый класс атак — фишинг, утечки с серверов, повторное использование паролей на уровне протокола, а не пользовательской дисциплины.

- Zero Trust — не концепция будущего, а рабочий архитектурный принцип для распределённых инфраструктур. Каждый запрос верифицируется с учётом контекста — независимо от того, откуда он пришёл.

Понять разницу между тремя процессами — значит увидеть, где именно в системе находится каждый рубеж защиты. А это уже половина работы по его правильному выстраиванию.

Часто задаваемые вопросы

В чём принципиальная разница между аутентификацией и авторизацией?

Аутентификация верифицирует личность субъекта — система убеждается, что пользователь является тем, за кого себя выдаёт. Авторизация определяет область допустимых действий после верификации. Это разные процессы с разными механизмами: аутентификация оперирует факторами подлинности, авторизация — политиками и ролями. Прошедший аутентификацию субъект может быть авторизован на разные операции в зависимости от назначенных прав.

Что такое двухфакторная аутентификация и почему её нельзя игнорировать?

2FA требует подтверждения личности двумя независимыми факторами из разных категорий: например, паролем (знание) и TOTP-кодом (владение). Компрометация одного фактора не даёт доступа без второго. По данным Microsoft, 2FA блокирует более 99,9% атак с использованием скомпрометированных учётных данных. Для критичных систем рекомендуется MFA с аппаратным токеном в качестве одного из факторов.

Что такое ключи доступа (Passkeys) и чем они архитектурно лучше паролей?

Passkeys реализуют беспарольную аутентификацию на основе FIDO2/WebAuthn. При регистрации генерируется асимметричная ключевая пара: приватный ключ хранится в защищённом анклаве устройства, публичный — на сервере. Вход подтверждается биометрией. Passkeys устойчивы к фишингу (ключ привязан к origin-домену), не могут быть украдены с сервера и исключают человеческий фактор при создании учётных данных.

Что такое Zero Trust и как он меняет подход к аутентификации и авторизации?

Zero Trust — архитектурная модель, отказывающаяся от периметровой безопасности. Ни один субъект не считается доверенным по умолчанию — ни внутри сети, ни снаружи. Аутентификация и авторизация выполняются при каждом запросе к ресурсу с учётом контекста: устройства, геолокации, времени, поведенческих паттернов. Это делает компрометацию одной сессии недостаточной для горизонтального распространения атаки.

Чем SSO отличается от стандартного входа и какие риски он несёт?

SSO (Single Sign-On) позволяет пройти аутентификацию один раз через поставщика удостоверений и получить доступ ко всем связанным сервисам без повторного ввода учётных данных. Это снижает парольную усталость и централизует аутентификацию. Оборотная сторона: компрометация поставщика удостоверений открывает доступ ко всем подключённым системам одновременно. Поэтому SSO-провайдер должен быть защищён MFA и строгими политиками доступа.

Авторизация и аутентификация: как не запутаться в терминах?

Идентификация, аутентификация, авторизация — в чём разница и почему это важно для безопасности. Рассмотрим термины, модели доступа RBAC и ABAC, MFA, Passkeys и Zero Trust с примерами.

Вступление

Фишинг превратился из массового спама в точечное оружие. Большие языковые модели (LLM) генерируют идеальные тексты, копируют корпоративный стиль и легко обходят спам-фильтры. Злоумышленники автоматизировали социальную инженерию, и теперь она угрожает даже самым бдительным сотрудникам.

По данным исследования Hoxhunt 2025 года, ИИ на 24% эффективнее людей в создании фишинговых писем. Для достижения таких результатов нейросети анализируют цифровой след жертвы: профили и комментарии в социальных сетях, коммиты на GitHub. На основе этих данных скрипт пишет письмо, которое выглядит как легитимный запрос от внутреннего заказчика или подрядчика.

Эта статья о том, как эффективно обучить сотрудников и использовать инструменты, которые страхуют от человеческих ошибок восприятия.

Главное

- ИИ сделал фишинг точечным оружием. Языковые модели анализируют цифровой след жертвы и генерируют письма без ошибок, в корпоративном стиле, адресованные конкретному человеку.

- Атака идёт по нескольким каналам одновременно. Письмо, звонок, мессенджер работают в связке: каждый следующий вектор усиливает доверие к предыдущему и снижает критическое мышление.

- Голос и лицо больше не доказывают личность. Для клонирования голоса достаточно 3–5 секунд аудио. Дипфейк-маска накладывается в реальном времени прямо в видеоконференции.

- Внутреннее доверие — вектор распространения. Письмо, пересланное коллегой в рабочий чат, воспринимается как легитимное. Горизонтальные связи внутри команды многократно расширяют охват атаки.

- Надёжная верификация — независимый канал. Любой неожиданный запрос, связанный с деньгами или доступами, подтверждается по отдельному, заранее известному каналу связи.

- Технический барьер работает там, где человек ошибается. Менеджер паролей не подставит учётные данные на поддельный сайт, даже если сотрудник не заметил подмены URL.

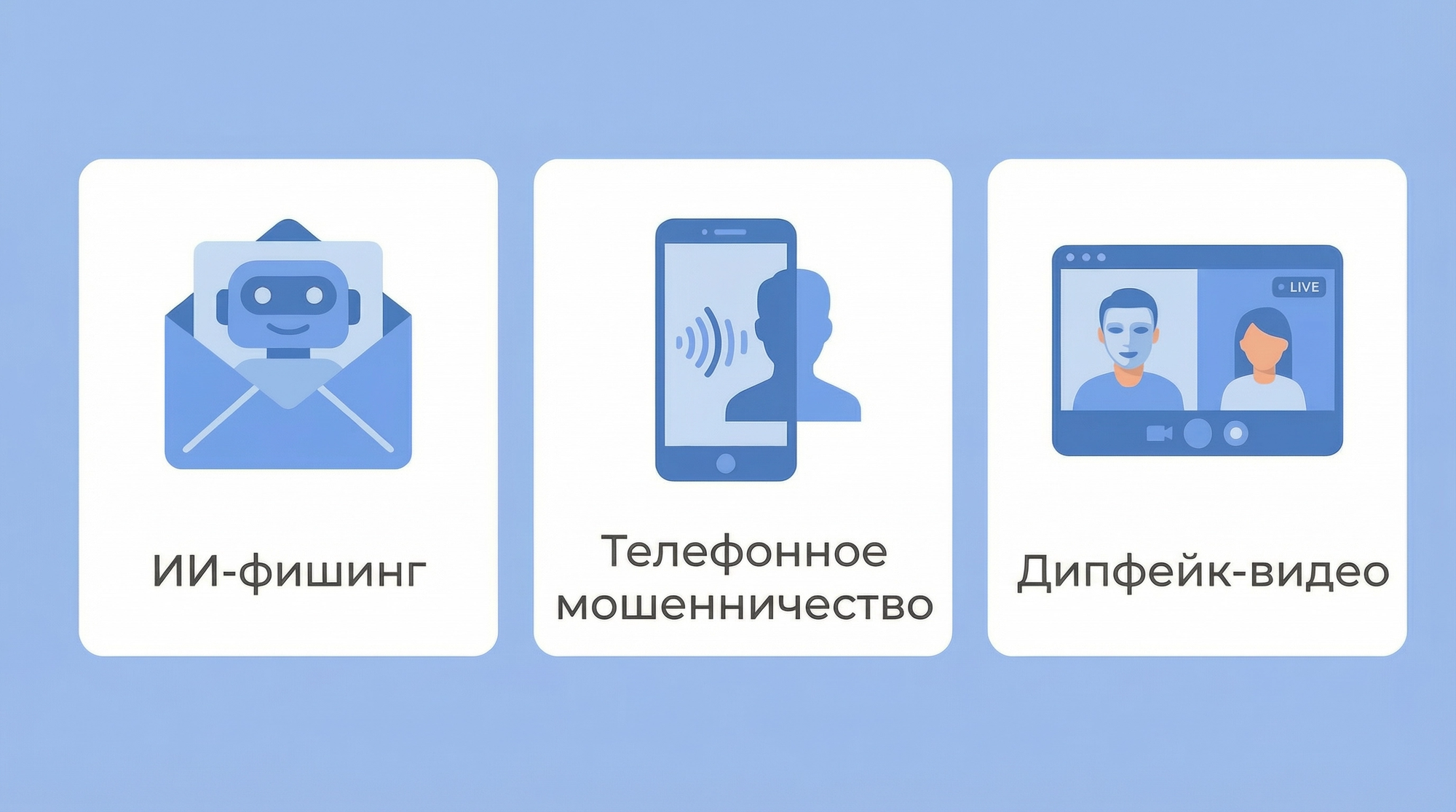

Ключевые векторы ИИ-атак на корпоративный периметр

Современные атаки многоканальны. Чтобы усыпить бдительность, хакеры комбинируют несколько векторов (BEC), заставляя жертву совершить ошибку.

Компрометация корпоративной электронной почты (BEC, Business Email Compromise) — целевая атака, при которой злоумышленники выдают себя за доверенных лиц (руководителей, партнёров, коллег), чтобы обманом вынудить сотрудника перевести деньги, раскрыть данные или выполнить вредоносное действие.

Почему BEC называют «многоканальной» атакой

Современные BEC-атаки редко ограничиваются одним письмом. Злоумышленники комбинируют несколько векторов воздействия одновременно:

- Имейл-спуфинг — подделка заголовков письма, чтобы адрес отправителя выглядел легитимно

- Похожие домены (Lookalike) — регистрация домена, визуально похожего на корпоративный (например,

passw0rk.ruвместоpasswork.ru) - Социальная инженерия — давление через срочность, авторитет руководителя, имитацию знакомого контекста

- Телефонные звонки и мессенджеры — звонок «от директора» до или после письма снижает критическое мышление жертвы.

Именно комбинация каналов делает атаку эффективной: каждый следующий вектор усиливает доверие к предыдущему и снижает бдительность.

Чем BEC отличается от обычного фишинга

| Критерий | Фишинг | BEC |

|---|---|---|

| Цель | Массовая рассылка | Конкретный сотрудник / компания |

| Метод | Вредоносная ссылка / файл | Социальная инженерия, имитация |

| Вектор | Преимущественно email | Имейл + звонки + мессенджеры |

| Ущерб | Кража данных | Финансовые переводы, утечки |

BEC — это не технический взлом, а манипуляция доверием через несколько каналов одновременно. Защита требует не только технических мер (DMARC, антиспуф), но и регулярного обучения сотрудников распознавать многоступенчатые схемы воздействия.

BEC работал и до эпохи ИИ — но тогда атаки требовали времени, ресурсов и живых исполнителей. Генеративные модели убрали это ограничение: теперь каждый вектор автоматизирован, масштабируем и практически неотличим от легитимной коммуникации. Три главных инструмента — ниже.

1. ИИ-фишинг: генерация писем и анализ контекста

ИИ-фишинг — автоматизированная атака, при которой языковые модели генерируют персонализированные письма на основе публично доступных данных о компании: оргструктуры, новостей, активности сотрудников в соцсетях. В отличие от массового фишинга, каждое письмо адресовано конкретному человеку и лишено признаков, по которым его можно распознать.

Скрипты автоматически собирают информацию о структуре компании и текущих событиях. Если HR-директор ушел в отпуск, ИИ мгновенно сгенерирует рассылку от его имени с просьбой ознакомиться с «обновлённым графиком». Письмо придёт в рабочее время, с правильной подписью и без единой технической ошибки.

2. Вишинг (Vishing): голосовые клоны руководителей

Вишинг (voice phishing) — телефонное мошенничество с использованием синтезированного голоса. Злоумышленник имитирует голос реального человека — руководителя, коллеги или партнёра — чтобы в телефонном разговоре получить доступ к данным или санкционировать финансовую операцию.

Для клонирования голоса современным нейросетям достаточно аудиозаписи длиной в 3–5 секунд. Мошенники берут образцы из публичных выступлений CEO или голосовых сообщений. Затем алгоритм синтезирует речь с нужной интонацией: сотрудник получает звонок, где голос начальника требует срочно оплатить счёт.

3. Дипфейк-видеоконференции: подделка лиц в реальном времени

Дипфейк в видеоконференции — атака, при которой мошенник подменяет своё лицо и голос в прямом эфире, имитируя внешность реального сотрудника или руководителя. Технология работает в режиме реального времени и не требует предварительной записи — достаточно нескольких фотографий или видеофрагментов с публичных ресурсов.

Комбинированные ИИ-модели, включающие генеративно-состязательные нейросети (GAN) для улучшения качества изображения, позволяют накладывать маску другого человека на лицо мошенника прямо в видеоконференции. Видеоряд успешно обходит стандартные системы верификации. По данным аналитического центра НАФИ, 43% россиян признаются, что не могут отличить дипфейк от реального контента.

Как сотрудники масштабируют атаку

Сотрудники доверяют коллегам — и именно это делает атаку вирусной. Если письмо приходит с внешнего домена, его оценивают критически. Но когда ссылку отправляет в рабочий чат знакомый человек, уровень доверия стремится к 100%, и защита отключается.

Кейс Arup: дипфейк-звонок стоил компании $25.6 млн

В 2024 году финансовый сотрудник транснациональной инженерной компании Arup получил письмо от имени финдиректора с просьбой провести конфиденциальную транзакцию. У сотрудника возникли сомнения, и он запросил видеозвонок для верификации.

На видеоконференции присутствовал «финансовый директор» и несколько «коллег». Они выглядели и говорили абсолютно реалистично. Убедившись в легитимности запроса, сотрудник перевел мошенникам 20 миллионов фунтов стерлингов.

Все участники звонка, кроме жертвы, оказались дипфейками, сгенерированными в реальном времени.

Этот инцидент доказал: визуальная и голосовая верификация скомпрометирована.

Кейс StopPhish: 688 скомпрометированных пользователей

Показательный учебный кейс российской компании StopPhish демонстрирует механику вирусного заражения. ИБ-специалисты отправили качественно сгенерированное фишинговое письмо всего 9 сотрудникам.

Вместо репорта в службу безопасности эти сотрудники начали пересылать письмо коллегам в рабочие чаты. Из-за внутренних пересылок атака охватила 688 человек. ИИ-фишинг успешно эксплуатирует горизонтальные связи внутри команды.

Как распознать ИИ-угрозу: чек-лист для сотрудников

Обучение персонала информационной безопасности должно базироваться на новых маркерах.

Признаки текстовых ИИ-атак

Технически сгенерированное письмо выглядит безупречно. Искать нужно логические, контекстные и психологические аномалии:

- Аномальная идеальность и смена стиля. Руководитель всегда общается короткими рублеными фразами, а теперь прислал длинное письмо с идеальной пунктуацией и деепричастными оборотами. LLM-модели по умолчанию тяготеют к правильному, но слегка канцелярскому стилю.

- Незнание контекста. ИИ отлично собирает данные из открытых источников, но не знает внутренних шуток, сленга или неофициальных названий проектов. Ошибка в специфическом корпоративном нейминге — знак.

- Искусственный предлог для срочности. ИИ создает контекст, оправдывающий спешку и конфиденциальность. Атака всегда пытается изолировать жертву от коллектива: «Сделай это немедленно, пока аккаунт не заблокировали, но никому не говори — это внутренняя проверка безопасности».

- Смена привычного канала связи. Задачи всегда ставились в Jira или корпоративном мессенджере, а теперь приходят на почту с требованием перейти по внешней ссылке.

Признаки голосовых дипфейков

Чтобы выявить подделку голоса, обращайте внимание на акустические признаки:

- Отсутствие физиологических звуков. В сгенерированном аудио часто нет звуков дыхания или естественных пауз перед сложными словами. Речь слишком чёткая, монотонная, имеет легкий металлический отзвук.

- Реакция на перебивание. Живой человек собьётся, если его резко перебить. Голосовой бот либо продолжит говорить поверх вашего голоса с той же интонацией, либо ответит с неестественной задержкой (время на обработку вашего ответа нейросетью).

- Однотонный фоновый шум. Мошенники часто накладывают звук улицы или офиса, чтобы скрыть артефакты генерации. Этот шум цикличен и не меняется при разговоре.

Маркеры видео-дипфейков

При видеозвонках алгоритмы генеративно-состязательных сетей (GAN) накладывают маску в реальном времени. Они уязвимы к динамическим изменениям:

- Маска на лице. Ранее популярный совет «попросить провести рукой перед лицом» больше не работает — современные нейросети научились обрабатывать частичное перекрытие. Чтобы алгоритм потерял трекинг и маска исказилась, нужно попросить собеседника закрыть руками значительную часть лица (например, оба глаза одновременно) или поднести к лицу полупрозрачный предмет (например, стакан с водой).

- Аномалии профиля. Попросите человека повернуться на 90 градусов. Большинство дипфейк-моделей плохо генерируют лицо сбоку, выдавая размытые края в области ушей и линии роста волос.

- Рассинхронизация эмоций и освещения. Голос звучит агрессивно или тревожно, а мимика остается нейтральной. Свет на лице собеседника не совпадает с источниками освещения на фоне (окно справа, блики на лице слева).

Алгоритм защиты: что делать сотруднику

Знания маркеров недостаточно, нужен жесткий протокол действий при малейших подозрениях.

Удобная точка отсчёта — четырёхшаговая модель Тревога → Пауза → Проверка → Действие:

- Тревога — зафиксируй эмоциональный триггер. Тебя торопят, пугают, льстят или интригуют? Само это ощущение — уже сигнал тревоги.

- Пауза — намеренно сделай паузу перед любым действием. Срочность — инструмент манипуляции; легитимный запрос подождёт 60 секунд.

- Проверка — подтверди запрос по независимому каналу. Не отвечай на подозрительное письмо — позвони отправителю по известному номеру.

- Действие — выполняй запрос только после верификации. Если проверить невозможно — эскалируй в службу безопасности.

Модель работает именно потому, что разрывает автоматическую реакцию на давление. Социальная инженерия эксплуатирует рефлексы — осознанная пауза лишает атаку главного оружия.

На практике модель дополняется тремя конкретными техниками.

- Правило альтернативного канала. Пришёл запрос на перевод денег или смену пароля в соцсети, перезвоните по сотовой связи. Пришло письмо, уточните в корпоративном мессенджере. Канал подтверждения должен быть физически отделён от канала запроса.

- Тестовый вопрос. Задайте вопрос, ответ на который знает только реальный коллега: детали вчерашней планёрки, статус конкретной задачи. Языковая модель воспроизведёт стиль человека, но не его оперативную память.

- Менеджер паролей как технический барьер. Запретите ручной ввод учётных данных. Если компания использует Пассворк, браузерное расширение возьмет проверку на себя. Оно физически не подставит логин и пароль на фишинговый сайт, даже если ИИ создал идеальную визуальную копию корпоративного портала, так как распознает подмену URL-адреса.

Как обучать персонал

Защита от продвинутого фишинга требует системного подхода. Формальные регламенты и инструкции не работают. Мозг человека игнорирует абстрактную теорию. Чтобы защитить компанию от ИИ-угроз, обучение нужно превратить в непрерывный процесс выработки рефлексов.

1. Микрообучение на реальных инцидентах

Откажитесь от академичного подхода. Внедрите еженедельные спринты: один навык, один модуль на 3–5 минут.

- Разбирайте свежие кейсы. Не тратьте время на терминологию. Покажите скриншот реального сгенерированного письма и обсудите вместе, на что в нём нужно обратить внимание.

- Используйте внутренний контекст. Продемонстрируйте команде, как легко нейросеть клонирует голос их собственного генерального директора. Когда угроза выглядит знакомо, уровень вовлеченности возрастает кратно.

- Геймифицируйте процесс. Введите систему баллов за найденные маркеры ИИ-генерации в учебных материалах.

2. Адаптивные симуляции атак

Тренируйте команду теми же инструментами, которые используют хакеры. Запускайте регулярные учебные фишинговые рассылки, но делайте их таргетированными.

- Сегментируйте атаки. Бухгалтерия должна получать фейковые акты сверки от контрагентов. Разработчики — уведомления о критических уязвимостях в репозиториях GitLab. HR-отдел — резюме с «троянскими» макросами внутри.

- Обучение в момент ошибки. Если сотрудник кликнул по фишинговой ссылке, он не должен видеть заглушку «Вы попались». Система должна мгновенно перенаправить его на короткий интерактивный разбор: куда он нажал, почему это было опасно и как нужно было проверить отправителя.

3. Культура нулевого наказания

Если сотрудник перешёл по вредоносной ссылке, понял это, но испугался штрафа или увольнения, он промолчит. За эти несколько часов хакеры успеют закрепиться во внутренней сети.

- Поощряйте репорты. Сотрудник, который совершил ошибку, но немедленно сообщил о ней в службу информационной безопасности, должен быть поощрён, а не наказан. Он сэкономил компании миллионы на ликвидации последствий утечки.

- Упростите процесс связи. В почтовом клиенте и мессенджере должна быть одна заметная кнопка «Сообщить о подозрительном сообщении». В один клик письмо должно отправляться в отдел ИБ.

4. Централизованное управление паролями

Даже самый натренированный сотрудник может совершить ошибку под давлением, в конце рабочей недели или после десятого подряд письма. Поэтому ИБ-архитектура компании должна снижать влияние человеческого фактора на техническом уровне.

- Уберите саму возможность ручного ввода учётных данных. Большинство фишинговых атак преследуют одну цель — заставить пользователя вручную набрать пароль на поддельной странице. Корпоративный менеджер паролей закрывает этот вектор: браузерное расширение не подставит учётные данные на сайт с подменённым URL, даже если визуально он неотличим от оригинала.

- Ограничьте радиус поражения через принцип наименьших привилегий. Если учётная запись всё же скомпрометирована, атакующий должен упереться в стену — без возможности латерального движения по сети и доступа к критическим системам. Ущерб остаётся в пределах рабочего сегмента конкретного пользователя.

Пассворк реализует оба принципа в одной платформе. Гранулярные права доступа настраиваются на уровне отдельных сейфов и записей — каждый сотрудник видит ровно то, что необходимо для его работы. Браузерное расширение берёт проверку подлинности сайта на себя и физически не позволяет отдать пароль фишинговой странице.

Проверьте, насколько хорошо вы понимаете логику современных атак и где в вашей защите могут быть слабые места.

1. Злоумышленник получил доступ к корпоративному аккаунту сотрудника через ИИ-фишинг. Какой сценарий развития атаки наиболее опасен?

2. Фишинговый сайт использует домен, где одна буква заменена на похожий символ из другого алфавита. Визуально адрес выглядит правильно. Какая мера защиты надёжно закрывает эту угрозу?

3. Человеческая ошибка неизбежна — рано или поздно кто-то попадётся на фишинг. Какой подход к защите наиболее надёжен в долгосрочной перспективе?

4. Сотрудник сообщает в службу безопасности о подозрительном видеозвонке от «финансового директора». Что нужно сделать в первую очередь?

5. ИИ-инструменты позволяют генерировать убедительные голосовые сообщения от имени руководителя с просьбой срочно перевести деньги. Какой организационный контроль лучше всего защищает от этой схемы?

6. Сотрудник использует один и тот же пароль для корпоративной почты и нескольких внешних сервисов. Один из этих сервисов взломан. Какой риск для компании наиболее высок?

Заключение

Языковые модели пишут без ошибок, копируют корпоративный стиль и персонализируют атаки на основе публичных данных о конкретном человеке. Угроза сместилась с технических уязвимостей на психологию сотрудников.

Чтобы выстроить эффективную оборону в новой реальности, следует сфокусироваться на трёх ключевых направлениях:

- Внедрить культуру «нулевого доверия». Любой неожиданный или подозрительный запрос, особенно связанный с финансами или доступами, должен верифицироваться через альтернативный, заранее оговорённый канал связи (например, звонок по мобильному номеру).

- Сместить фокус с обучения на архитектуру. Необходимо исходить из того, что человеческая ошибка неизбежна. Главной задачей становится построение ИБ-периметра, который технически минимизирует последствия одного неверного клика, а не пытается полностью их исключить.

- Автоматизировать проверку подлинности. Ключевая роль отводится инструментам, которые забирают у человека функцию верификации. Системы централизованного управления учётными данными, блокирующие ввод пароля на поддельных сайтах на уровне протокола, становятся базовым элементом защиты, страхующим от ошибок восприятия.

Социальная инженерия эксплуатирует рефлексы. Противостоять ей можно только системно: обучение формирует привычки, архитектура страхует от их нарушения.

Часто задаваемые вопросы

Как распознать дипфейк при видеозвонке?

Обращайте внимание на технические артефакты: неестественное или асинхронное моргание, размытые границы лица и волос. Попросите собеседника провести рукой перед лицом — генеративная маска в этот момент исказится или «слетит».

Почему старые методы обучения защите от фишинга больше не работают?

Языковые модели (LLM) научились генерировать тексты без орфографических ошибок. Они идеально копируют корпоративный стиль общения и глубоко персонализируют атаки на основе цифрового следа жертвы.

Как менеджер паролей защищает от ИИ-фишинга?

Система привязывает сохранённые учётные данные к конкретному легитимному URL-адресу. Если злоумышленники отправят ссылку на идеальную визуальную копию корпоративного портала, расширение Пассворка просто не подставит логин и пароль, так как распознает подмену домена.

Что делать, если сотрудник уже перешёл по фишинговой ссылке?

Необходимо немедленно изолировать устройство — отключить его от корпоративной сети и интернета. Затем следует сменить пароли от всех потенциально скомпрометированных аккаунтов с другого, безопасного устройства и передать инцидент в отдел ИБ для анализа вектора атаки.

Как часто нужно проводить тренировки по информационной безопасности?

Откажитесь от формата многочасовых лекций. Оптимальный подход — еженедельное/ежемесячное обучение, например, интерактивные разборы кейсов, и регулярные, неожиданные симуляции фишинговых рассылок с немедленным разбором ошибок без применения штрафов.

ИИ-фишинг и дипфейки: как обучить сотрудников распознавать угрозы нового поколения

ИИ-фишинг, дипфейки и голосовые клоны — как распознать атаку нового поколения и что делать, чтобы одна ошибка сотрудника не стоила компании миллионов. Стратегия защиты ИБ должна включать обучение сотрудников и построение надёжной технической архитектуры.

Компания потратила полгода на внедрение двухфакторной аутентификации. Все сотрудники подключены, ИТ-директор доволен. А через три недели — взлом. Злоумышленник вошёл в корпоративную почту с валидным сессионным токеном: MFA был пройден успешно, легитимно, самим сотрудником — на фишинговой странице, которую тот не распознал.

Многофакторная аутентификация сработала именно так, как должна. Просто атака была направлена не на неё.

За три года в России утекло 4,5 млрд записей персональных данных (в мире — 100 млрд), и масштаб каждого инцидента стабильно растёт. Персональные данные остаются самым распространённым типом данных, обнаруживаемом в утечках — на них приходится около 74% утечек информации. За каждой из этих цифр — скомпрометированный аккаунт, украденный токен или сотрудник, который не распознал фишинг.

Пароль давно перестал быть достаточной защитой — это факт, с которым согласны и регуляторы, и страховщики, и команды реагирования на инциденты. Но и базовый 2FA через SMS-сообщения уже не спасает: современные атаки типа «Злоумышленник посередине» (AiTM) перехватывают сессионные токены прямо в момент аутентификации, обходя любой одноразовый код.

Эта статья — практическое руководство для тех, кто уже понимает, что MFA нужен, и хочет внедрить его правильно: выбрать методы, соответствующие реальным угрозам, выполнить требования ФСТЭК №117 и не сломать рабочие процессы сотрудников.

Главное

- Двухфакторная аутентификация работает — но только если выбран правильный метод. Большинство корпоративных взломов происходят не потому, что второй фактор обошли технически, а потому что использовали метод, уязвимый к фишингу или перехвату сессии.

- SMS-коды устарели. Три независимых вектора атаки — перехват через уязвимости протокола SS7, подмена SIM-карты и фишинг в реальном времени — делают SMS архитектурно ненадёжным вторым фактором.

- TOTP и push-уведомления — переходный вариант, не финальный. Приложения-аутентификаторы лучше SMS, но уязвимы к атакам «злоумышленник посередине»: код перехватывается в реальном времени и действителен достаточно долго для атаки.

- Единственные методы, устойчивые к фишингу на уровне протокола, — аппаратные токены и ключи доступа. Для привилегированных учётных записей — аппаратные токены (Рутокен, JaCarta), для рядовых сотрудников — ключи доступа.

- Резервные процедуры обязательны. Регламент восстановления доступа при утере устройства или компрометации фактора должен быть прописан заранее — с верификацией личности, временным доступом с ограниченными правами и обязательным аудитом.

Что такое 2FA и MFA: в чём разница для бизнеса?

Двухфакторная аутентификация (2FA) — метод проверки личности, при котором пользователь подтверждает вход двумя независимыми способами: как правило, паролем и одноразовым кодом.

Многофакторная аутентификация (MFA) расширяет эту модель — добавляет третий фактор (биометрию, аппаратный ключ) или контекстный анализ: геолокацию, устройство, поведенческий профиль. В корпоративной среде разница принципиальна: MFA с контекстным доступом позволяет применять адаптивные политики — строже для привилегированных учётных записей, мягче для рядовых пользователей в доверенной сети.

Три классических фактора аутентификации:

- Знание — то, что пользователь знает: пароль, ПИН-код, секретный вопрос. Знание можно выманить фишингом, подобрать брутфорсом, купить в утечке или перехватить через инфостилер. Именно поэтому пароль в одиночку давно не считается достаточной защитой.

- Владение — то, чем пользователь физически располагает: смартфон с приложением-аутентификатором, аппаратный токен (FIDO2/YubiKey), смарт-карта. Этот фактор существенно сложнее скомпрометировать удалённо.

- Свойство — биометрические характеристики пользователя: отпечаток пальца, распознавание лица, голос. Фактор удобен — его невозможно забыть или потерять. Но у него есть принципиальное ограничение: биометрию нельзя сменить после компрометации. Поэтому биометрия надёжна как дополнительный фактор, но не как единственный.

Современные системы двухфакторной аутентификации всё чаще дополняются SSO (Single Sign-On) и безпарольными методами (Passwordless). Сотрудник проходит строгую аутентификацию один раз — и получает доступ ко всем корпоративным системам без ввода паролей. Это снижает нагрузку на Helpdesk и устраняет главный источник уязвимостей — человека, который придумывает «удобные» пароли.

Почему SMS-коды больше не работают?

SMS-аутентификация — метод подтверждения входа через одноразовый код, отправленный в текстовом сообщении на номер телефона пользователя. Это самый распространённый второй фактор в корпоративной среде — и одновременно самый уязвимый: код существует вне зашифрованного канала, передаётся через инфраструктуру оператора связи и действителен в течение нескольких минут, что создаёт три независимых вектора атаки.

- Атаки на протокол SS7. SMS передаются через инфраструктуру телефонных сетей — Signaling System 7 (Система сигнализации №7). Уязвимости этого протокола известны с 2014 года, задокументированы исследователями и активно эксплуатируются в целевых атаках. Злоумышленник с доступом к SS7 перехватывает сообщения без физического контакта с устройством жертвы — удалённо, незаметно, без каких-либо следов на стороне пользователя.

- SIM-свопинг. Злоумышленник убеждает оператора связи перевыпустить SIM-карту на своё имя — используя данные из утечек или социальную инженерию. После этого все SMS с кодами приходят атакующему. Российские операторы внедрили уведомления о смене SIM, но это реактивная мера: к моменту, когда жертва получает уведомление, атака уже состоялась.

- Фишинг в реальном времени. Поддельная страница входа запрашивает SMS-код и немедленно передаёт его на настоящий сайт — пока код ещё действителен. Для рядового сотрудника такая страница визуально неотличима от оригинала. Никакой технической защиты от этого сценария у SMS нет: код не привязан к домену, устройству или сессии.

Все три вектора объединяет одно: SMS-код существует в открытой среде, которую пользователь не контролирует. Это архитектурное ограничение протокола.

Как хакеры обходят MFA в 2025–2026 годах?

Современные атаки на систуму многофакторной аутентификации не ломают криптографию — они обходят её, атакуя человека или перехватывая сессию уже после успешной аутентификации. Злоумышленнику не нужно взламывать второй фактор: достаточно оказаться между пользователем и сервером в нужный момент или довести сотрудника до ошибки через усталость и давление.

Три вектора, которые определяют ландшафт атак в 2025–2026 годах:

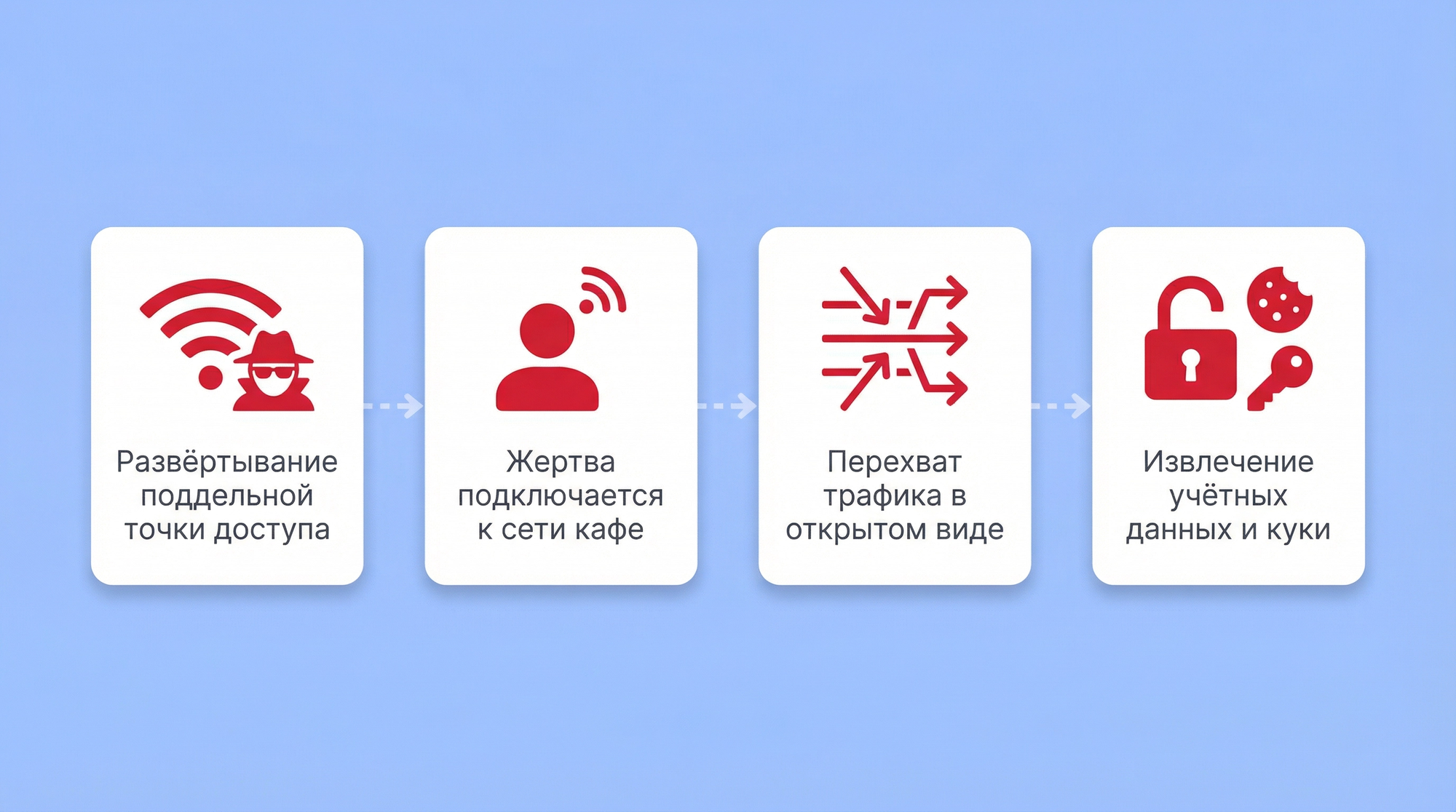

- Злоумышленник посередине (AiTM, Adversary-in-the-Middle). Злоумышленник разворачивает прокси-сервер между пользователем и легитимным сайтом. Жертва вводит логин, пароль и код MFA — всё это в реальном времени передаётся на настоящий ресурс. Сервер возвращает валидную сессионную куку, которую атакующий перехватывает и использует самостоятельно. Второй фактор отработал корректно — сессия скомпрометирована.

- Усталость от MFA (атака на подтверждение push-уведомлений). Злоумышленник, располагая логином и паролем, отправляет непрерывный поток push-запросов на смартфон жертвы. Десятки уведомлений подряд — ночью, в рабочее время, во время совещания. Часть пользователей в какой-то момент нажимает «Подтвердить» — чтобы остановить поток или по невнимательности.

- Перехват сессии через программы-похитители данных (инфостилеры). Инфостилер — вредоносная программа, которая извлекает сохранённые сессионные куки из браузера уже после того, как пользователь прошёл аутентификацию. Украденная кука позволяет войти в систему без повторного ввода пароля и второго фактора — сессия считается активной и доверенной. Этот вектор не требует взаимодействия с жертвой в реальном времени.

Протестируйте Пассворк бесплатно

Надёжные методы аутентификации: от TOTP до FIDO2

Выбор метода двухфакторной аутентификации определяет реальный уровень защиты. Не все методы одинаково устойчивы к современным атакам — ниже сравнение от базового к наиболее надёжному.

Приложения-аутентификаторы (TOTP)

Одноразовый пароль на основе времени (TOTP, Time-based One-Time Password) — метод генерации шестизначного кода каждые 30 секунд на основе общего секрета (seed), известного устройству и серверу. Алгоритм стандартизирован в RFC 6238. Приложения типа Пассворк 2ФА и Яндекс.Ключ работают офлайн и не зависят от оператора связи.

- Плюсы: простота развёртывания, нет зависимости от SMS-инфраструктуры, бесплатно для пользователя.

- Минусы: уязвим к AiTM-фишингу — код перехватывается в реальном времени и действителен 30 секунд, чего достаточно для атаки. При утере устройства восстановление доступа требует отдельного процесса.

Push-уведомления с числовым совпадением

Push-аутентификация с числовым совпадением (Number Matching) — улучшенная версия push-подтверждения: вместо кнопки «Разрешить / Отклонить» пользователь видит число на экране входа и вводит его вручную в мобильном приложении. Автоматическое подтверждение становится невозможным — случайное нажатие или нажатие под давлением потока уведомлений исключено.

Этот механизм хорошо знаком тем, кто пользуется сервисами Google: при входе в аккаунт на экране появляется двузначное число, которое нужно найти и выбрать в уведомлении на смартфоне.

Числовое совпадение (Number Matching) — минимальный стандарт для push-аутентификации в 2026 году. Без него push-уведомления остаются уязвимыми к атаке на усталость от двухфакторной аутентификации.

Аппаратные ключи (USB-токены)

Аппаратный токен — физическое устройство со встроенным защищённым чипом, которое хранит криптографические ключи и выполняет операции подписи внутри себя. Приватный ключ никогда не покидает чип — его невозможно скопировать программно или извлечь удалённо. Аутентификация требует физического присутствия устройства.

- Плюсы: высокая надёжность, защита от удалённых атак, соответствие требованиям ФСТЭК для привилегированного доступа. Рутокен и JaCarta сертифицированы по российским стандартам.

- Минусы: стоимость от 2 000 до 8 000 руб. за устройство, необходимость физического управления парком токенов, неудобство для мобильных и удалённых сотрудников.

MFA, устойчивая к фишингу: FIDO2 и ключи доступа