Восемь символов, заглавная буква, цифра, спецсимвол. Политика выполнена. RTX 4090 взломает такой пароль меньше чем за час.

Специалисты Лаборатории Касперского проанализировали актуальные утечки и выяснили: 59% из 193 миллионов паролей взламываются именно за такой промежуток времени. Ещё 45% поддаются умным алгоритмам подбора меньше чем за минуту.

Но брутфорс уже далеко не главная угроза и вектор атаки. В 2025 году инфостилеры похитили 1,8 млрд учётных данных c 5.8 млрд устройств, что на 800% больше чем в 2024. Ни один из этих инцидентов не потребовал от атакующего взломать хотя бы один пароль.

Ключевой сдвиг 2025–2026 годов: переход от взлома к краже и компрометации через легитимный вход. Злоумышленники используют инфостилеры, фишинг, украденные учётные данные и автоматизированные инструменты, доступные любому желающему. Порог входа в киберпреступность снизился до уровня подписки на стриминговый сервис.

В статье рассмотрим 11 методов, которые злоумышленники применяют прямо сейчас, как работает каждая атака и что конкретно нужно сделать, чтобы её нейтрализовать.

Что такое взлом паролей

Взлом паролей — процесс получения несанкционированного доступа к учётным данным путём восстановления исходного пароля из перехваченного хэша, прямого перебора или обхода механизмов аутентификации.

Проще говоря: злоумышленник любым способом добирается до чужого пароля — подбирает, крадёт из браузера, перехватывает при вводе или выманивает обманом. Методы охватывают широкий спектр: автоматизированный перебор, словарные атаки, нейросети вроде PassGAN, фишинг, инфостилеры, социальная инженерия с синтезированным голосом.

Граница между «взломом пароля» и «кражей пароля» при этом всё менее значима — результат одинаков: чужой человек входит в систему с вашими учётными данными.

Эволюция угроз: от перебора к краже

Брутфорс образца 2010-х уступил место индустриальным схемам кражи. Сегодня работает модель «вредоносное ПО как услуга» (Malware-as-a-Service, MaaS). Злоумышленник арендует готовый инфостилер, разворачивает фишинговую кампанию и получает тысячи свежих учётных данных без единой строки собственного кода.

ИИ ускорил оба фронта: атаку и социальную инженерию. Генеративные модели пишут убедительные фишинговые письма, клонируют голоса, создают видеодипфейки. Нейросети научились предсказывать паттерны паролей — быстрее и точнее любого словаря.

Результат: в 2025 году вредоносное ПО применялось в 71% атак на организации, социальная инженерия — в 51% (данные Positive Technologies).

Понимание конкретных техник важно по практической причине: разные атаки требуют разных мер защиты. Длинный пароль не защитит от фишинга. MFA не остановит инфостилер. Антивирус не предотвратит атаку подстановкой учётных данных. Эффективная защита начинается с понимания того, как именно работает каждый вектор.

Топ-11 способов взлома и кражи паролей в 2026 году

Методы ниже делятся на две категории: одни направлены на технический взлом учётных данных, другие — на их кражу через компрометацию устройства или манипуляцию человеком. Реальные атаки комбинируют оба подхода.

Инфостилеры — главная угроза 2026 года

Инфостилер — вредоносная программа, созданная для одной цели: собрать учётные данные и другую чувствительную информацию с заражённого устройства и передать их атакующему. Наиболее активные семейства в 2025–2026 годах: Lumma Stealer, StealC V2, Acreed, Vidar.

После запуска на устройстве инфостилер действует быстро и методично — за секунды извлекает сохранённые пароли из браузеров. Параллельно программа вытаскивает сессионные куки, которые позволяют войти в аккаунт без пароля, данные автозаполнения форм, файлы криптокошельков и содержимое буфера обмена.

Всё собранное упаковывается в архив и отправляется на C2-сервер атакующего. Пользователь при этом ничего не замечает: инфостилер не шифрует файлы, не тормозит систему и не оставляет видимых следов.

Механики заражения разнообразны: фишинговые письма с вложениями, вредоносная реклама, пиратский софт, поддельные обновления браузеров, заражённые торрент-файлы.

Меры противодействия

Ни один инструмент не закрывает угрозу полностью — защита должна работать в комплексе. Вот что снижает риск кражи:

- EDR с поведенческим анализом — детектирует инфостилер до завершения эксфильтрации.

- Антивирус — блокирует вредоносные файлы на этапе загрузки.

- Своевременное обновление ОС, браузеров и стороннего ПО — закрывает уязвимости раньше, чем ими воспользуются.

- Запрет на хранение паролей во встроенных менеджерах браузеров — один из главных векторов кражи.

- Выделенный менеджер паролей с шифрованием хранилища — исключает риск утечки через браузер.

- MFA поверх любой парольной политики — гарантирует, что даже при компрометации учётных данных доступ к системе останется заблокированным.

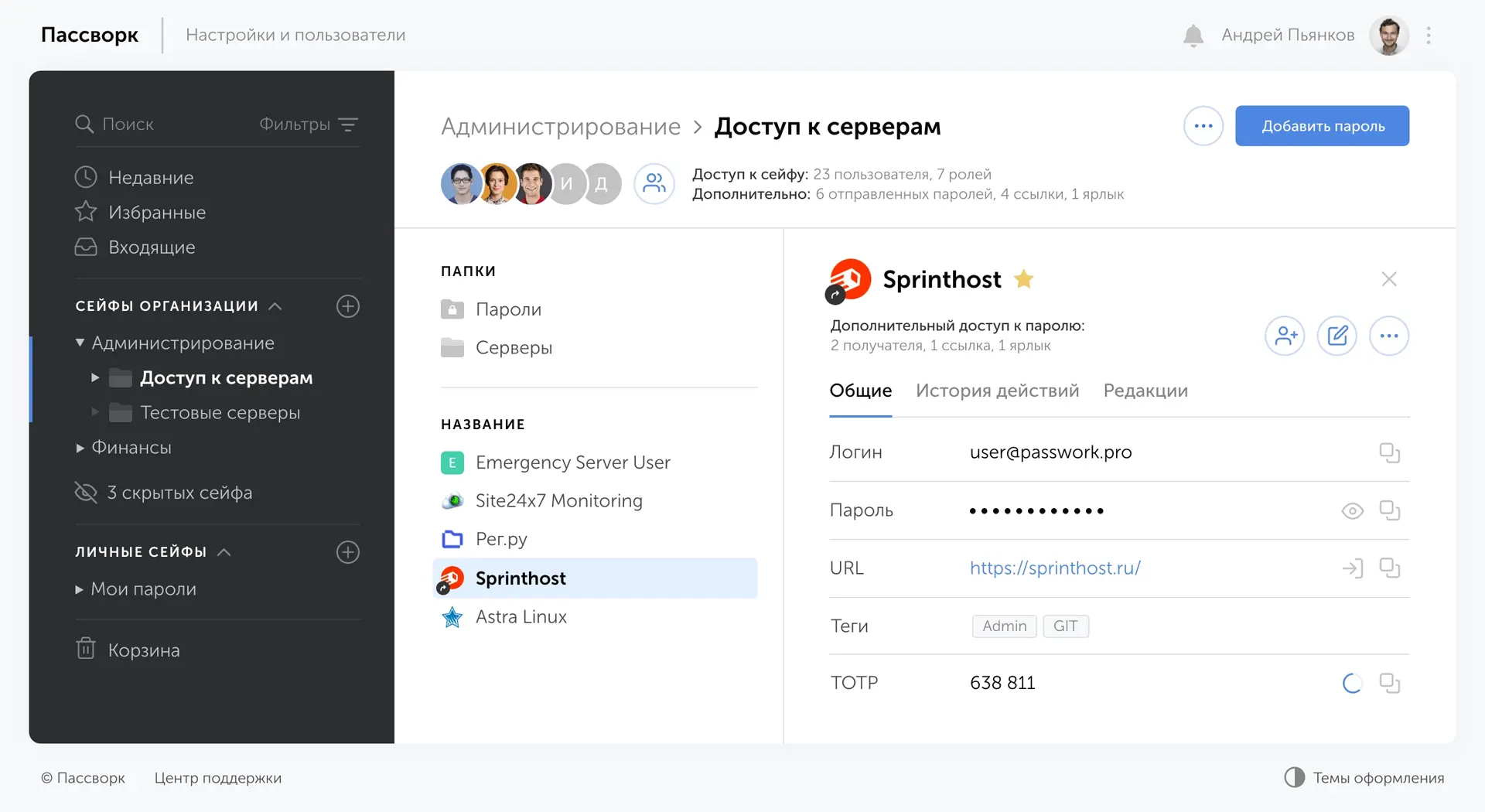

Как помогает Пассворк

Пароли хранятся в изолированном корпоративном хранилище с шифрованием AES-256 — на сервере компании, а не в облаке вендора или браузере. Инфостилер, получивший доступ к браузеру, не найдёт там ничего: учётные данные физически хранятся в другом месте и изолированы от процессов скомпрометированного устройства.

Подстановка учётных данных

Подстановка учётных данных (Credential Stuffing) — автоматизированная атака, при которой пары логин/пароль из утечек проверяются против других сервисов. Расчёт на человеческую привычку использовать один и тот же пароль везде.

Схема проста. Злоумышленник покупает на теневом рынке свежую базу скомпрометированных учётных записей (например, 10 миллионов пар логин/пароль со взломанного интернет-магазина). Загружает её в специализированный инструмент (OpenBullet, SilverBullet или аналог) и запускает автоматическую проверку против целевых сервисов: корпоративной почты, банковских кабинетов, облачных хранилищ. Инструмент имитирует поведение реального пользователя, обходит капчу и распределяет запросы через прокси-сети, чтобы не попасть под блокировку по IP. Тысячи проверок в час без участия человека.

Конверсия невысокая, но объём это компенсирует. Даже 0,5% успешных входов из базы в 10 млн — это 50 000 взломанных аккаунтов. Часть уходит на продажу, часть используется для дальнейшего проникновения в корпоративную инфраструктуру.

Меры противодействия

Уникальный пароль для каждого сервиса — единственная защита от этого вектора. Мониторинг корпоративных адресов в базах утечек позволяет оперативно реагировать на компрометацию.

Как помогает Пассворк

Встроенный генератор паролей создаёт криптографически стойкие уникальные пароли для каждого ресурса — сотрудник не придумывает пароль сам и не повторяет старый. Аудит безопасности паролей выявляет слабые и старые пароли по всей организации и оповещает администратора.

AiTM-фишинг и обход многофакторной аутентификации (MFA)

Злоумышленник посередине (Adversary-in-the-Middle, AiTM) — атака, при которой злоумышленник размещает прокси-сервер между жертвой и легитимным сервисом, перехватывая не только учётные данные, но и сессионные токены уже после успешной аутентификации. Именно это делает AiTM опасным даже при включённой двухфакторной аутентификации. AiTM — это усовершенствованная форма атаки «Человек посередине» (Man-in-the-middle, MITM).

Классический фишинг разбивается об MFA — пароль перехвачен, но без второго фактора он бесполезен. AiTM эту проблему обходит.

Механика атаки:

- Жертва получает фишинговое письмо со ссылкой на убедительную копию страницы входа — например, в корпоративный портал на базе 1С:Предприятие или Битрикс24

- Ссылка ведёт на прокси-сервер злоумышленника, который в реальном времени транслирует все запросы на легитимный сервер

- Жертва видит привычный интерфейс и вводит логин, пароль и код из приложения-аутентификатора

- Прокси перехватывает все данные и передаёт их на легитимный сервер

- Легитимный сервер выдаёт сессионный токен — прокси его перехватывает

- Злоумышленник использует токен для входа: без пароля, без MFA-кода, с уже аутентифицированной сессией

Меры противодействия

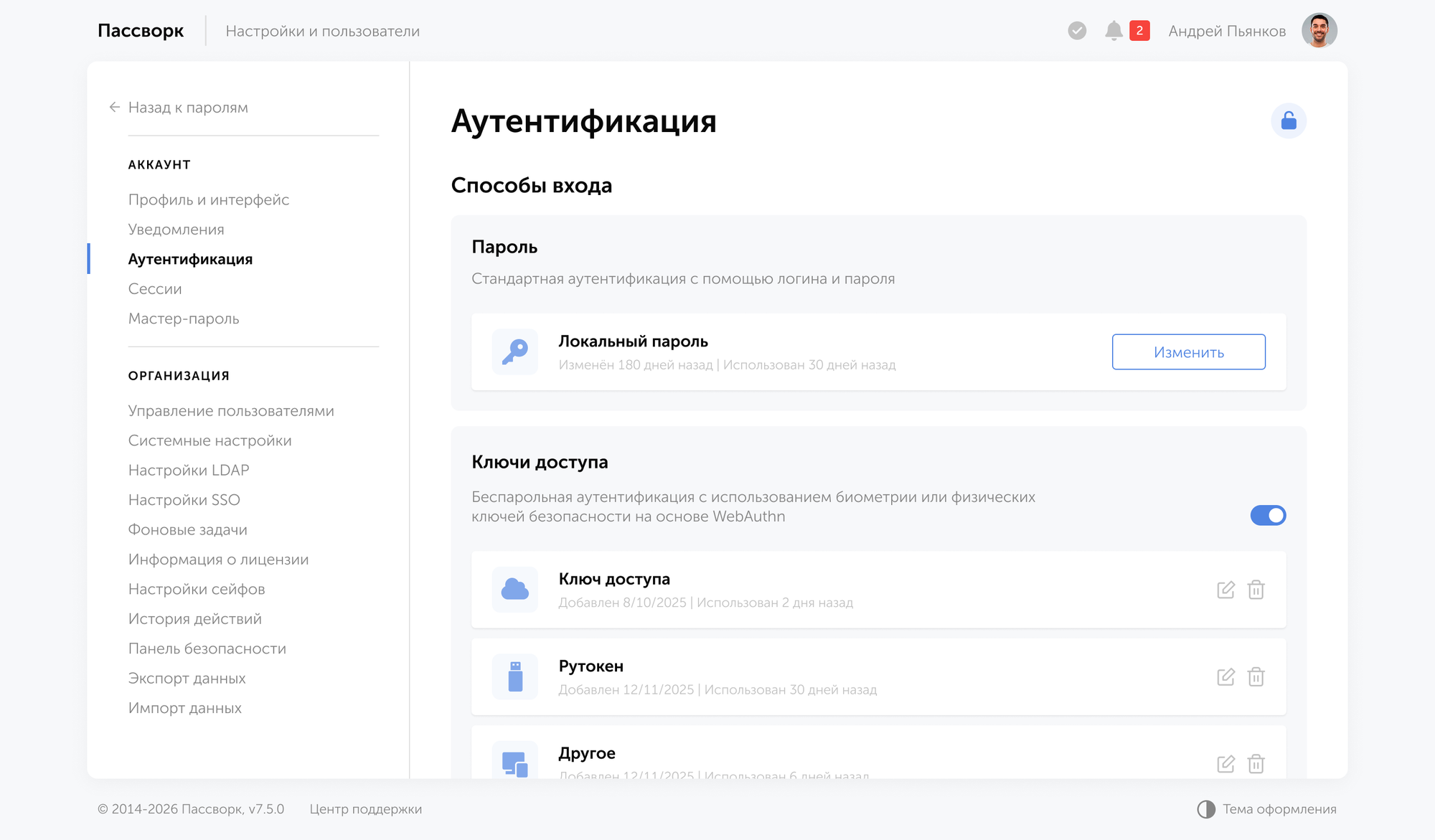

Единственная надёжная защита от AiTM — аппаратные ключи FIDO2 или ключи доступа (passkeys), криптографически привязанные к конкретному домену. Дополнительно — обучение сотрудников распознавать фишинговые письма и политика проверки URL-адресов перед вводом учётных данных.

ИИ-брутфорс и PassGAN

PassGAN (Password Generative Adversarial Network) — генеративно-состязательная сеть, обученная на реальных утечках паролей. Принципиальное отличие от классического брутфорса: она не перебирает все возможные комбинации подряд, а генерирует вероятные пароли, воспроизводя паттерны человеческого мышления.

Люди предсказуемы при создании паролей: мы заменяем a на @, o на 0, e на 3, добавляем ! или 123 в конце, используем имена, даты рождения, названия любимых спортивных команд. PassGAN обучена распознавать и воспроизводить именно эти паттерны — быстрее и точнее любого статичного словаря.

Видеокарта RTX 4090 может взломать восьмизначный пароль, состоящий из английских букв одного регистра и цифр за 17 секунд. Облачные вычисления делают такую мощность доступной для рядовых пользователей.

P@ssw0rd!) не защищает от PassGAN — именно такие паттерны она и воспроизводит. Реальная защита определяется длиной и случайностью пароля, а не визуальной хитростью.Меры противодействия

Минимальная длина пароля — 15 символов со случайным набором символов без предсказуемой структуры (рекомендация NIST SP 800-63B). Чем выше энтропия пароля, тем больше вариантов перебирает атакующий.

Проверьте надёжность своих паролей

Как помогает Пассворк

Встроенный генератор помогает создавать пароли длиной от 15 символов с произвольным набором букв, цифр и спецсимволов — без паттернов и предсказуемых замен. Такие пароли PassGAN не взламывает за разумное время — перебор становится вычислительно нецелесообразным.

Сотруднику не нужно придумывать и запоминать сложный пароль — Пассворк генерирует и подставляет его автоматически.

Уязвимость паролей, сгенерированных LLM

Парадокс 2026 года: люди просят ChatGPT, Gemini или Claude придумать «надёжный пароль» — и получают предсказуемый результат. Исследование Irregular Security (2025) доказало: языковые модели генерируют пароли по устойчивым, воспроизводимым шаблонам.

LLM обучены на человеческих текстах. Они знают, как люди придумывают пароли, какие слова считают случайными, какие символы добавляют для сложности. Модель воспроизводит именно эти паттерны — те самые, которые атакуют PassGAN и перебор по словарю (Dictionary Attack).

Если попросить разные LLM сгенерировать «случайный надёжный пароль», результаты кластеризуются вокруг одних и тех же шаблонов. Атакующий, знающий об этом, может значительно сузить пространство перебора.

Меры противодействия

Запретить использование ИИ-чатов для генерации паролей на уровне корпоративной политики. Единственный источник по-настоящему случайных паролей — криптографически стойкий генератор, который использует аппаратный источник энтропии, а не вероятностную модель.

Как помогает Пассворк

Генератор паролей в корпоративном менеджере паролей построен на криптографически стойком алгоритме — без паттернов, без кластеризации, без воспроизводимых шаблонов. Сотрудник не выбирает между «придумать самому» и «спросить у ChatGPT» — Пассворк генерирует и сохраняет пароль автоматически, исключая человеческий фактор из процесса целиком.

Социальная инженерия и аудиодипфейки

Социальная инженерия — манипулятивные техники, при которых злоумышленник обманом вынуждает сотрудника раскрыть конфиденциальные данные или совершить нужное действие.

Голосовые дипфейки — синтез речи на основе реальных записей голоса: технология позволяет воспроизвести интонации, тембр и манеру речи конкретного человека.

В 2024–2025 годах оба инструмента стали общедоступны. Злоумышленнику достаточно 10–30 секунд аудиозаписи из публичного источника (записи вебинара, корпоративного подкаста, видео с конференции), чтобы синтезировать убедительный голос руководителя.

Типичные сценарии атак

- Вишинг с клонированием голоса. Сотрудник получает звонок от «директора» или «поддержки» с просьбой срочно продиктовать временный пароль, код из SMS или данные для входа в систему. Голос звучит знакомо, интонации совпадают, контекст правдоподобен.

- Дипфейк-видеозвонок. В 2025 году зафиксированы случаи, когда злоумышленники проводили видеозвонки в Zoom с имитацией руководителей компании, убеждая сотрудников финансовых отделов провести срочные переводы или предоставить доступ к системам.

- Целевой фишинг (spear phishing) с ИИ. Языковые модели анализируют профили сотрудника в социальных сетях, его посты и корпоративные новости и генерируют письмо, неотличимое от сообщения коллеги. Такие письма открывают в разы чаще, чем шаблонный фишинг.

Человеческое доверие к знакомому голосу и лицу — самая старая уязвимость, которую ИИ теперь эксплуатирует промышленно.

Меры противодействия

Технические средства здесь работают хуже организационных. Ключевые практики: правило второго канала — любой нестандартный запрос по телефону требует подтверждения через независимый канал, обучение распознаванию давления, принцип минимальных привилегий — ограничивает радиус поражения, даже если сотрудника обманули.

Как помогает Пассворк

Ключевая уязвимость фишинга — сотрудник знает пароль и может его продиктовать или передать. В Пассворке учётные данные генерируются и подставляются автоматически, без отображения значений. Гранулярное управление доступом дополнительно ограничивает, какие учётные записи доступны конкретному сотруднику.

SIM-свопинг (подмена SIM-карты)

SIM-свопинг (SIM Swapping) — атака, при которой злоумышленник переносит телефонный номер жертвы на свою SIM-карту, получая контроль над всеми SMS-сообщениями, включая коды подтверждения и ссылки для сброса пароля. Атака направлена не на пароль и не на устройство — а на телефонный номер.

Методы: социальная инженерия через колл-центр оператора, подкуп сотрудника, поддельные документы о потере SIM. После успешной подмены все SMS с кодами подтверждения приходят злоумышленнику. Дальнейшая схема тривиальна: «Забыли пароль?» → ввод нового пароля через SMS-код → полный доступ к аккаунту.

Почему это работает: многие сервисы до сих пор используют SMS как основной или единственный способ восстановления доступа. Сотрудники колл-центров операторов работают под давлением KPI и нередко недостаточно проверяют личность звонящего. Информацию для убедительной легенды (дата рождения, последние четыре цифры карты, адрес) злоумышленник собирает из социальных сетей и утечек.

Особенно уязвимы люди с публичными профилями: предприниматели, руководители, публичные персоны — те, о ком легко найти персональные данные.

Меры противодействия

Замените SMS-коды на более надёжные факторы аутентификации: TOTP-приложения (Пассворк 2ФА, любой совместимый аутентификатор) или аппаратные FIDO2-ключи. Отключите восстановление доступа через SMS там, где это возможно. Для корпоративных аккаунтов руководителей и ИТ-персонала — аппаратный ключ обязателен.

Как помогает Пассворк

SIM-свопинг опасен, когда доступ к сбросу пароля можно получить через SMS. Пассворк исключает этот сценарий для корпоративных учётных записей. Менеджер паролей поддерживает многофакторную аутентификацию на основе биометрии, ключей доступа (passkeys) и физических ключей безопасности FIDO2.

Централизованное управление доступом позволяет администратору мгновенно заблокировать скомпрометированную учётную запись, не дожидаясь, пока злоумышленник воспользуется перехваченным номером.

Атака по словарю (перебор по словарю)

Атака по словарю (dictionary attack) — метод взлома, при котором злоумышленник перебирает не все возможные комбинации символов, а заранее подготовленный список вероятных паролей: слова, имена, даты, популярные фразы и их вариации. В отличие от брутфорса, словарная атака делает ставку на предсказуемость человеческого поведения.

И предсказуемость себя оправдывает. По данным экспертов DSEC, в 53% случаев сотрудники во внутренних сетях компаний используют пароли по умолчанию или один и тот же пароль для разных учётных записей — и это только задокументированные случаи.

Классическая атака по словарю в 2026 году работает с базами, которые принципиально отличаются от словарей десятилетней давности. Современный словарь — это не просто список слов из энциклопедии.

Что включает словарь 2026 года:

- Все крупные утечки последних лет — включая мега-утечку 2025 года с 16 млрд паролей. Если пароль когда-либо утекал, он уже в словаре.

- Актуальный сленг, мемы, культурные отсылки текущего года.

- Типичные корпоративные паттерны:

Vpered2026!,Dobro_pozhalovat1,Admin123,Buhgalteriya2026!. - Региональные особенности: транслитерации (

parol,privet,lyubov), популярные имена (Aleksey1990,Natasha123), названия городов (Moskva2026,Spb1234) - Вариации с заменой символов:

p@rol,Pr1vet!,p@ssw0rd123. - Комбинации из предыдущих паролей жертвы — если они утекали ранее, атакующий знает логику их составления и строит вариации на её основе.

Современные словари содержат миллиарды записей и обновляются после каждой крупной утечки в течение нескольких часов. Инструменты вроде Hashcat позволяют применять правила трансформации к каждой записи — умножая эффективный размер словаря на порядки.

Меры противодействия

Единственная надёжная защита от словарной атаки — пароль, которого нет ни в одном словаре. Это означает случайную последовательность символов достаточной длины, сгенерированную машиной, а не придуманную человеком. Дополнительно: включите блокировку учётной записи после нескольких неудачных попыток входа и настройте мониторинг аномальных попыток аутентификации.

Как помогает Пассворк

Словарная атака бессильна против пароля, которого не существует в человеческом языке. Встроенный генератор паролей создаёт случайные последовательности — такой пароль не попадёт ни в один словарь, сколько бы утечек ни произошло. Сотрудник не придумывает пароль сам и не адаптирует старый под новые требования политики — он использует сгенерированный.

Распыление паролей

Распыление паролей (Password Spraying) — атака, при которой злоумышленник берёт 1–3 наиболее распространённых пароля и последовательно проверяет их против тысяч учётных записей. Там, где брутфорс бьёт в один аккаунт тысячами паролей и быстро блокируется, распыление паролей делает наоборот.

Логика проста: если в организации работают 500 человек, статистически несколько из них используют Privet1 или МесяцГод!. Атака медленная, целенаправленная — именно поэтому она не вызывает триггеров блокировки по числу попыток на один аккаунт.

Меры противодействия

Настройте мониторинг, который отслеживает не только число попыток на один аккаунт, но и число уникальных аккаунтов, к которым обращается один IP-адрес за короткий промежуток времени. Централизованная политика паролей с обязательной сменой при первом входе и минимальными требованиями к длине частично закрывает этот вектор.

Как помогает Пассворк

Атака через распыление паролей эффективна ровно до тех пор, пока сотрудники используют предсказуемые пароли. Пассворк исключает этот сценарий.

Перехват через публичный Wi-Fi (MitM)

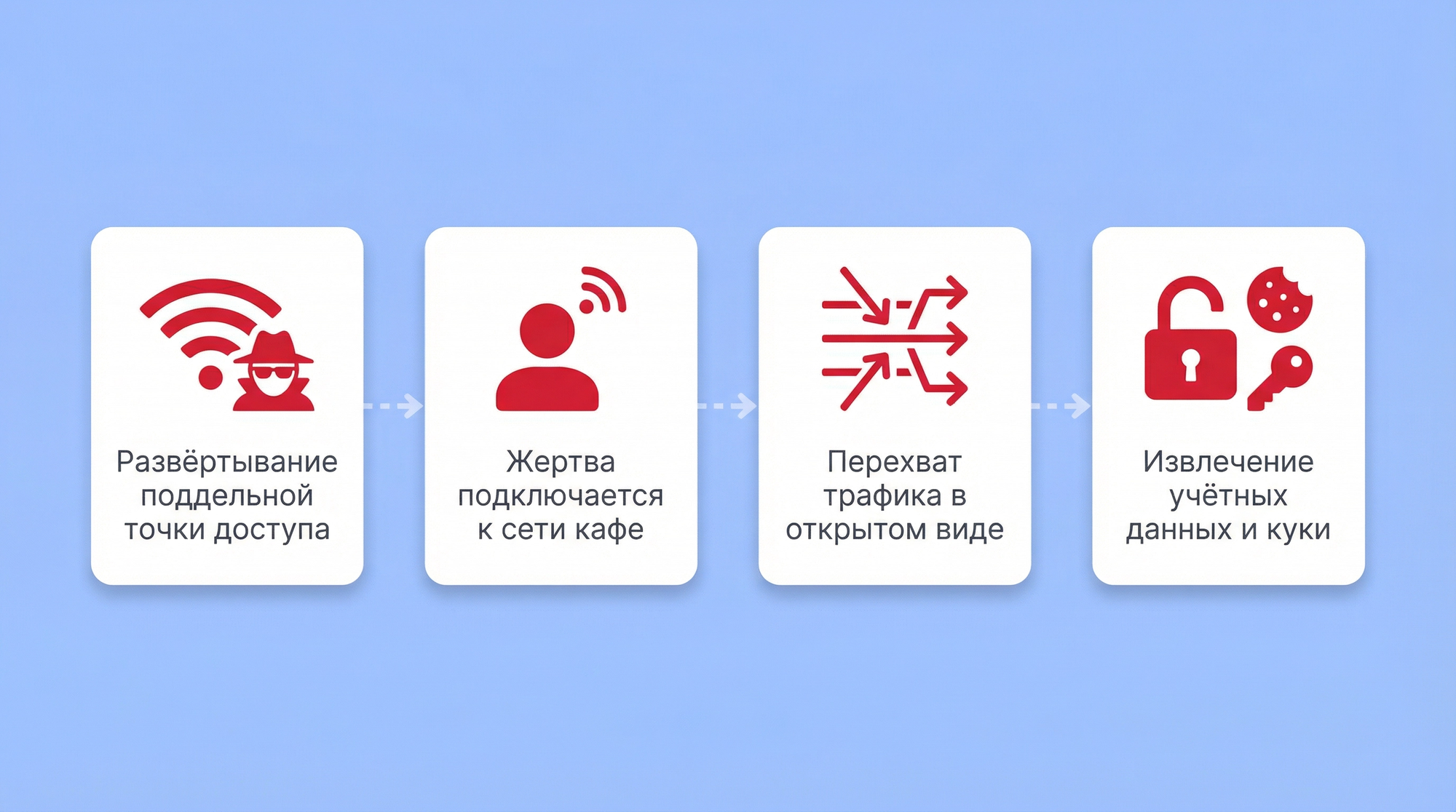

Атака «человек посередине» (Man-in-the-Middle, MitM) — перехват трафика между пользователем и сервером, при котором злоумышленник незаметно встраивается в канал связи. Открытые сети в кафе, аэропортах, отелях и коворкингах остаются рабочим вектором, несмотря на широкое распространение HTTPS.

Злоумышленник разворачивает точку доступа с названием, имитирующим легитимную сеть (Airport_Free_WiFi_5G, Vkusno_Guest), и перехватывает трафик подключившихся.

В 2026 году атака автоматизирована: готовые инструменты позволяют перехватывать данные, проводить SSL-стриппинг и инжектировать вредоносный код в страницы без глубоких технических знаний. Особенно уязвимы корпоративные устройства вне периметра сети: ноутбуки сотрудников в командировках и на удалёнке.

Меры противодействия

Включите HSTS (HTTP Strict Transport Security) на корпоративных веб-ресурсах. Проведите обучение сотрудников: публичные сети — зона повышенного риска, и корпоративные задачи в них требуют дополнительных мер защиты.

Как помогает Пассворк

Корпоративный менеджер паролей минимизирует поверхность атаки: сотрудники работают с паролями через защищённое хранилище, а не вводят их вручную на веб-страницах. Централизованный аудит доступа позволяет администратору обнаружить аномальную активность и заблокировать скомпрометированную учётную запись.

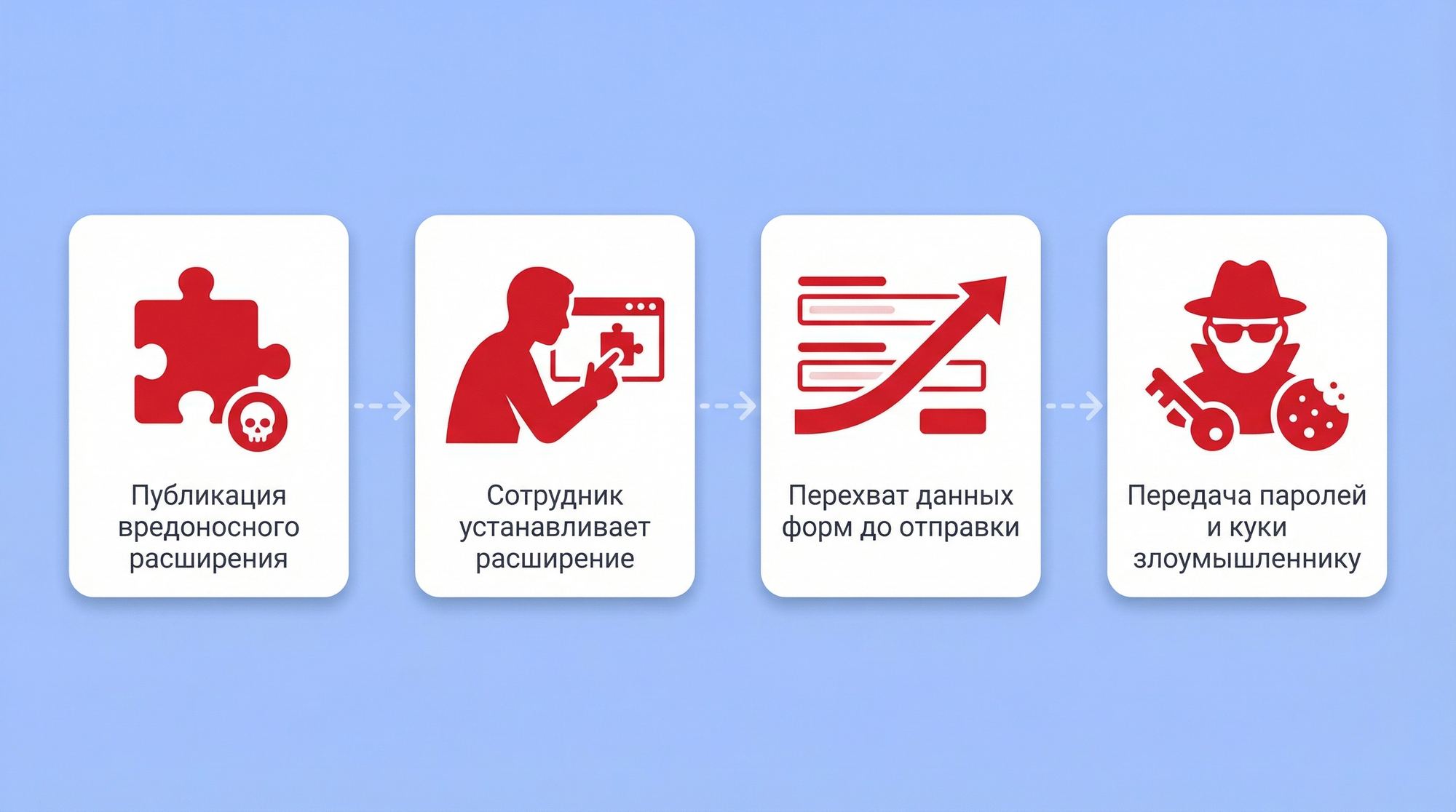

Человек в браузере

Человек в браузере (Man-in-the-Browser, MitB)— атака через вредоносное расширение браузера, которое перехватывает и модифицирует данные непосредственно внутри браузера, до их шифрования и отправки на сервер.

Это недооценённый и технически изощрённый вектор: расширение с тысячами загрузок, высоким рейтингом и убедительным описанием («блокировщик рекламы», «проверка грамматики», «конвертер PDF») может скрытно выполнять вредоносные функции.

Что умеет MitB-расширение:

- Перехватывать данные из форм до их отправки — пароль уходит злоумышленнику ещё до того, как попадёт на сервер

- Подменять реквизиты в платёжных формах — жертва видит правильный счёт, деньги уходят на другой

- Делать скриншоты экрана в момент ввода чувствительных данных

- Передавать сессионные куки на сервер злоумышленника

- Модифицировать содержимое страниц — например, добавлять поля для ввода данных карты на легитимных сайтах

В отличие от инфостилера, MitB работает прямо внутри браузера, не требует прав администратора и часто не детектируется антивирусом — потому что с точки зрения системы это легитимное расширение с разрешёнными правами. В 2025 году зафиксированы случаи, когда вредоносные расширения проходили проверку Chrome Web Store и набирали сотни тысяч установок до обнаружения.

Меры противодействия

Ограничьте установку расширений браузера на корпоративных устройствах через групповые политики: оставьте только проверенный белый список. Регулярно проводите аудит установленных расширений — неиспользуемые удаляйте. Обучите сотрудников не устанавливать расширения из неизвестных источников и проверять запрашиваемые разрешения перед установкой.

Как помогает Пассворк

Менеджер паролей минимизирует поверхность атаки: сотрудники работают с паролями через защищённое хранилище, а не вводят их вручную на веб-страницах. Централизованный аудит доступа позволяет администратору обнаружить аномальную активность и заблокировать скомпрометированную учётную запись.

Как защитить свои пароли в 2026 году

Понимание угроз — половина защиты. Вторая половина — конкретные действия, выстроенные в систему. Разрозненные меры не работают: инфостилер обходит антивирус, AiTM обходит SMS-коды, социальная инженерия обходит всё техническое. Защита строится на нескольких взаимодополняющих уровнях.

Для пользователей и сотрудников

- Уберите пароли из браузера

- Откажитесь от SMS как второго фактора

- Не генерируйте пароли через нейросети

- Проверяйте расширения браузера

- Избегайте публичного Wi-Fi для рабочих задач

Для ИТ-команд и руководителей

- Внедрите корпоративный менеджер паролей

- Настройте мониторинг скомпрометированных учётных данных

- Введите фишинго-устойчивую MFA на основе FIDO2 и ключей доступа (passkeys)

- Ограничьте расширения браузера через групповые политик

- Проводите симулированные фишинговые тесты с разбором ошибок

Централизованное управление паролями закрывает сразу несколько векторов из этого списка.

Пассворк — корпоративный менеджер паролей с хранением в изолированном зашифрованном хранилище, ролевым доступом, аудитом действий и политиками сложности. Он интегрируется с Active Directory и LDAP и разворачивается на собственной инфраструктуре.

Заключение

Методы взлома паролей в 2026 году — это промышленные процессы с низким порогом входа и высокой автоматизацией. Инфостилер за пару тысяч в месяц, AiTM-прокси из готового фреймворка, PassGAN на арендованных GPU — всё это доступно людям без глубоких технических знаний.

Вектор угроз сместился от взлома к краже: злоумышленнику не нужно подбирать ваш пароль, если он может его просто забрать — из браузера, из перехваченной сессии, через доверие к знакомому голосу.

Человеческий фактор остаётся главным слабым звеном: повторное использование паролей, доверие к убедительному фишингу, привычка хранить пароли в браузере. Технические средства защиты работают только в связке с осознанным поведением и правильными инструментами.

Первый практический шаг — перейти на корпоративный менеджер паролей. Одно изменение закрывает сразу несколько векторов из этой статьи: инфостилеры не находят данных в браузере, подстановка учётных данных теряет смысл при уникальных паролях, распыление паролей невозможно, когда пароли генерирует машина.

Часто задаваемые вопросы

Какой метод взлома паролей самый распространённый в 2026 году?

Инфостилеры — вредоносное ПО, которое крадёт пароли из браузеров и передаёт их атакующему. По данным Flashpoint, в 2025 году они похитили 1,8 млрд учётных данных. Популярность объясняется просто: аренда готового инфостилера стоит несколько тысяч рублей в месяц, технических знаний почти не требует, а результат — тысячи свежих учётных данных без единой строки собственного кода.

Защищает ли двухфакторная аутентификация от взлома паролей?

Зависит от типа. SMS-коды уязвимы к SIM-свопингу и AiTM-атакам. Надёжную защиту обеспечивают только аппаратные ключи FIDO2 или ключи доступа (passkeys): они криптографически привязаны к домену и физически не могут быть использованы на фишинговом сайте.

Можно ли доверять паролям, сгенерированным ChatGPT или другими нейросетями?

Нет. Исследование Irregular Security (2025) показало: LLM генерируют пароли по устойчивым, воспроизводимым паттернам. Языковая модель обучена на человеческих текстах и воспроизводит именно те шаблоны, которые атакуют PassGAN и словарные атаки. Атакующий, знающий об этом, значительно сужает пространство перебора. Единственный надёжный источник — криптографически стойкий генератор с аппаратным источником энтропии.

Насколько длинным должен быть надёжный пароль в 2026 году?

Минимум 15 символов случайной последовательности. NIST SP 800-63B прямо указывает: длина важнее правил сложности. RTX 4090 взламывает 8-символьный пароль менее чем за час — даже с цифрами и спецсимволами. Пароль из 15+ случайных символов делает перебор вычислительно нецелесообразным. Для корпоративных систем оптимально использовать генератор в менеджере паролей — он создаёт и хранит такие пароли автоматически.

Чем корпоративный менеджер паролей отличается от браузерного?

Браузерный менеджер — первая цель инфостилеров: данные хранятся в предсказуемом месте и извлекаются автоматически после того, как браузер расшифровал хранилище. Корпоративный менеджер хранит данные на сервере компании с шифрованием AES-256, поддерживает ролевое разграничение доступа, журнал аудита и централизованное управление — администратор видит всю картину и может мгновенно заблокировать скомпрометированную учётную запись.