Вступление

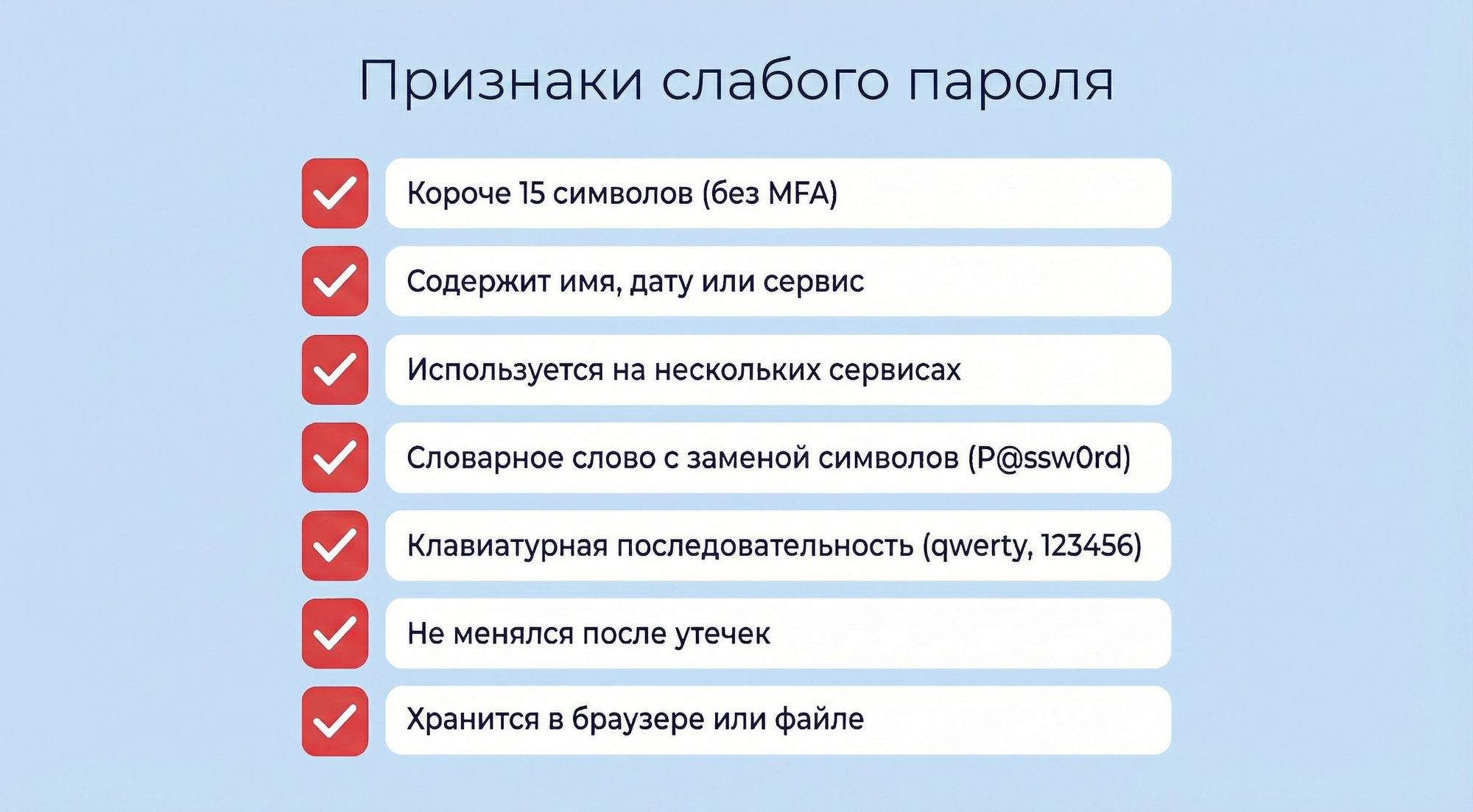

Большинство людей уверены, что знают, как создать надёжный пароль. Добавляют цифру, заменяют «а» на «@», ставят восклицательный знак в конце и считают задачу решённой.

Но именно эти действия делают пароль предсказуемым: паттерны замены символов давно включены в словари для брутфорса, и «сложный» P@rr01! взламывается за секунды.

Слабые пароли — не единственная уязвимость. По данным DSEC (ГК «Солар»), в 73% российских компаний сотрудники использовали пароли по умолчанию или один и тот же пароль для разных учётных записей. Такой вывод содержится в отчёте «Ключевые уязвимости информационных систем российских компаний в 2025 году». Злоумышленники берут старые базы утечек и автоматически проверяют их по новым целям — одна скомпрометированная учётная запись превращается в цепочку взломов.

Проблема: пользователи следуют устаревшим правилам, которые давно перестали работать.

Рекомендации в этом материале построены на актуальных международных стандартах NIST и OWASP — для тех, кто хочет защитить аккаунты, а не просто выполнить формальные требования политики безопасности.

Главное

- Пароли взламывают не перебором — их берут из утечек. Злоумышленники проверяют старые базы по новым целям автоматически: одна скомпрометированная учётная запись открывает доступ ко всем сервисам, где используется тот же пароль.

- Длина важнее сложности. Случайная фраза из четырёх слов обладает большей энтропией, чем короткий пароль со спецсимволами.

- Повторное использование паролей — главная уязвимость корпоративных систем. По данным DSEC (ГК «Солар»), в 73% российских компаний сотрудники используют пароли по умолчанию или один пароль для разных учётных записей.

- Менять пароль по расписанию бессмысленно. NIST SP 800-63B прямо запрещает принудительную ротацию: она приводит к предсказуемым вариантам вида Parol2024 → Parol2025. Смена оправдана только при подтверждённой компрометации.

- Второй фактор закрывает риски, которые пароль не закрывает. МФА защищает от фишинга и утечек баз данных даже если пароль уже известен атакующему.

Почему старые правила создания паролей больше не работают

Большинство советов по сложности паролей появились в начале 2000-х, когда перебор миллиарда комбинаций занимал дни, а не секунды. С тех пор вычислительные мощности атакующих выросли на порядки, а понимание того, как люди на самом деле придумывают и запоминают пароли, кардинально изменилось. NIST и OWASP уже пересмотрели свои рекомендации — пора сделать то же самое для пользователей.

Миф 1: пароль нужно менять каждые 90 дней

Принудительная ротация паролей каждые 30, 60 или 90 дней — одна из самых живучих корпоративных политик. И одна из самых вредных.

Когда пользователя заставляют регулярно менять пароль, он предсказуемо адаптируется: Parol2024 → Parol2025. Исследования показывают, что принудительная смена паролей приводит к выбору более слабых вариантов, которые легче запомнить при следующей ротации.

Позиция Национального института стандартов и технологий США (NIST): верификаторы не должны требовать периодической смены паролей без конкретного основания. Смена оправдана только при подтверждённой компрометации, но не ранее.

Согласно практическому руководству по аутентификации пользователей (OWASP), нужно избегать требований периодической смены паролей, вместо этого поощрять выбор надёжных паролей и включение MFA.

Миф 2: сложный пароль лучше длинного

Пароль P@$$w0rd! выглядит сложным: заглавные буквы, цифры, спецсимволы. На практике он взламывается за секунды, потому что подстановка символов (a → @, o → 0) давно включена в словари для брутфорса, метода взлома систем путём автоматизированного перебора всех возможных комбинаций символов. Атакующие знают эти паттерны лучше, чем сами пользователи.

Современные инструменты перебора оценивают не набор символов, а энтропию — непредсказуемость пароля. Длинная случайная фраза из четырёх обычных слов имеет значительно большую энтропию, чем короткий «сложный» пароль с заменёнными символами.

sinii-krolik-bystro-begaet надёжнее, чем P@$$w0rd2025!, и при этом его проще запомнить.Миф 3: браузер надёжно хранит пароли

Встроенные менеджеры паролей в браузерах удобны, но уязвимы. Инфостилеры — вредоносные программы, специально разработанные для кражи сохранённых учётных данных, целенаправленно атакуют хранилища Chrome, Firefox и Edge. Инфостилеры остаются одним из главных каналов первичной компрометации паролей. Браузерное хранилище не шифруется мастер-паролем по умолчанию и доступно любому процессу, запущенному под вашей учётной записью.

Актуальные стандарты безопасности

Актуальные стандарты безопасности — NIST (Национальный институт стандартов и технологий США) и OWASP (Open Web Application Security Project). Это два главных ориентира в области парольной безопасности. Их рекомендации лежат в основе корпоративных политик и требований регуляторов по всему миру.

Требования NIST

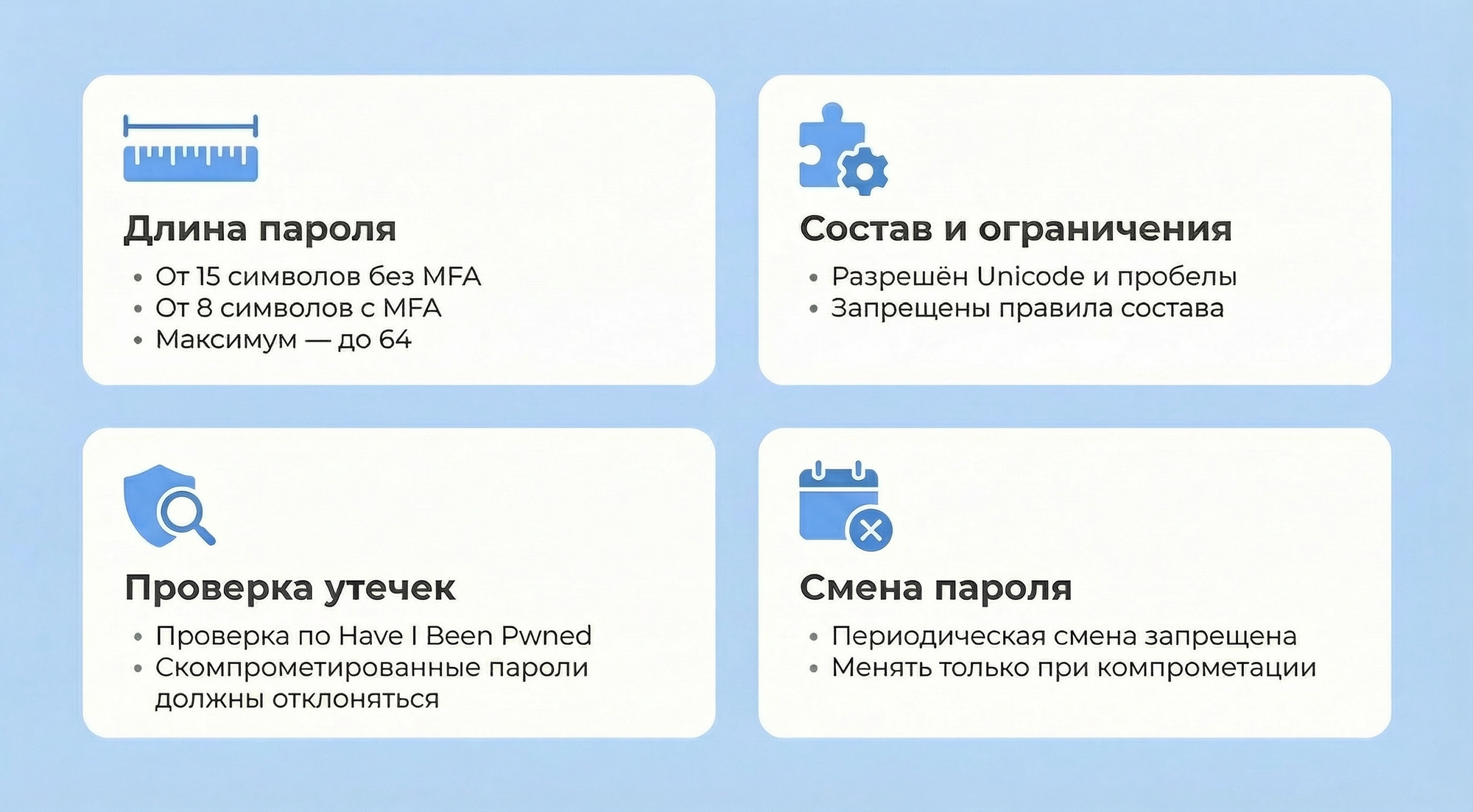

В августе 2025 года NIST опубликовал четвёртую редакцию стандарта SP 800-63B. Это наиболее значительное обновление за последние годы — стандарт полностью переосмыслил подход к парольным политикам. Ключевые нормативные требования:

Длина:

- Минимум 15 символов для однофакторной аутентификации

- Минимум 8 символов при включённой многофакторной аутентификации (MFA)

Состав и ограничения:

- Разрешены все символы Unicode (универсальный стандарт кодирования символов), включая пробелы

- Запрещено устанавливать правила состава (обязательные цифры, спецсимволы, заглавные буквы), они снижают реальную энтропию

- Система не должна незаметно обрезать пароль, если он слишком длинный

Смена паролей:

- Периодическая принудительная смена запрещена

- Смена обязательна только при подтверждённой компрометации

Рекомендации OWASP

OWASP синхронизирован с NIST и дополняет его практическими требованиями для разработчиков и администраторов:

- Индикатор надёжности пароля при регистрации

- Защита от брутфорса: ограничение числа попыток, CAPTCHA, временные блокировки

- MFA — рекомендована как один из лучших элементов защиты для чувствительных операций

Старые vs. новые требования к паролям:

| Параметр | Политики до 2020 года | NIST 2025 года |

|---|---|---|

| Минимальная длина | 8 символов | 8 символов (обязательно), 15 символов (рекомендуется без MFA) |

| Обязательные спецсимволы | Да | Не нужно требовать |

| Периодическая смена | Каждые 90 дней | Не нужно без подтвержденной утечки |

| Проверка по базам утечек | Не требовалась | Обязательна |

| Пробелы в пароле | Запрещены | Разрешены |

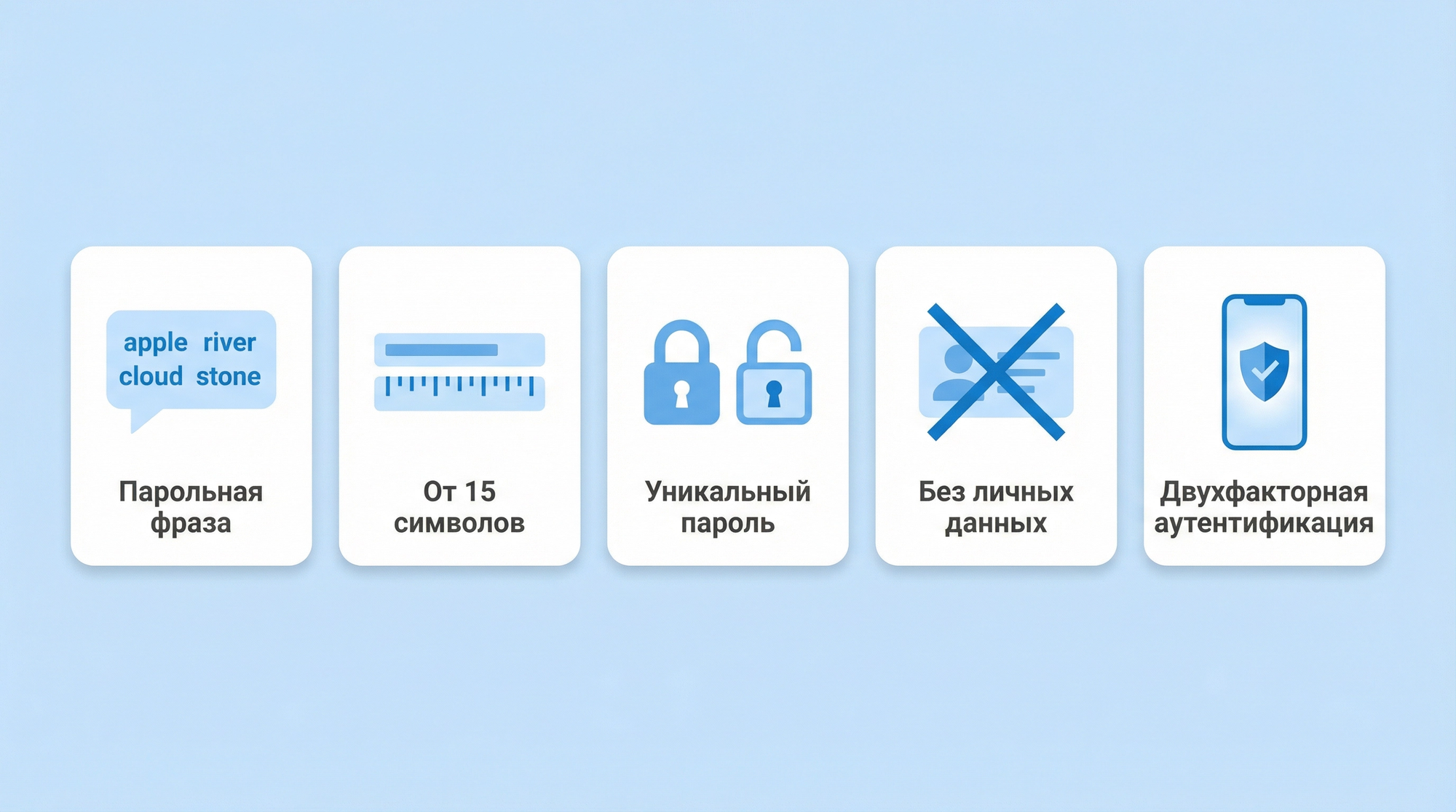

5 главных правил создания надёжного пароля

Надёжный пароль — длинный, случайный и уникальный для каждого сервиса. Его сложно подобрать автоматически и незачем запоминать: для этого существует менеджер паролей. Ниже практический минимум по стандартам NIST и OWASP, адаптированный для реальной работы с паролями.

1. Используйте парольные фразы

Парольная фраза — это последовательность из нескольких случайных слов, разделённых дефисами, пробелами или другими символами. Она длинная, легко запоминается и обладает высокой энтропией.

Принцип: четыре случайных слова дают пространство перебора, сопоставимое с миллиардами лет работы современного оборудования для взлома.

Хорошие примеры парольных фраз:

stol-nebo-reka-kirpich-2025gora-oblako-veter-moreKrasny-Fonar-Ulitsa-Drozd

Предсказуемые фразы:

iloveyou2025— словарная фразаprivet-mir— слишком короткая и простаяpassword-qwerty— очевидная комбинация

stol-nebo-reka-kirpich-2025 надёжна именно потому, что не несёт логической связи.2. Длина важнее сложности

Минимум по NIST — 15 символов для однофакторной аутентификации. Это нижняя граница, а не цель. Парольная фраза из 25–30 символов обеспечивает большую защиту, чем 10-символьный «сложный» пароль.

Время перебора паролей по Hive Systems:

| Пароль | Длина | Время перебора |

|---|---|---|

P@ssw0rd |

8 симв. | Секунды–минуты |

MyP@ssw0rd! |

11 симв. | Часы |

sinii-krolik-bystro |

20 симв. | Десятки тысяч лет |

gora-oblako-veter-more |

22 симв. | Миллионы лет |

Krasny-Fonar-Ulitsa-Drozd-77 |

28 симв. | Практически невозможно взломать |

Почему это важно: надёжность пароля зависит не только от самого пароля, но и от того, как сервис хранит хэши. Выбирайте сервисы, которые используют bcrypt, Argon2 или PBKDF2 — это можно проверить по публичной политике безопасности или документации.

3. Уникальный пароль для каждого сервиса

Повторное использование паролей — главная причина масштабных взломов. Механизм атаки прост: злоумышленник получает базу логинов и паролей с одного взломанного сайта и автоматически проверяет их на десятках других сервисов.

По данным компании «Вебмониторэкс», в первом полугодии 2025 года около половины всех веб-атак на российские госорганизации составляли именно попытки подбора учётных данных. Госсектор оказался единственной отраслью, где этот тип атак стабильно занимает первое место среди всех веб-угроз.

Правило: один сервис — один уникальный пароль. Без исключений.

4. Никакой личной информации

Дата рождения, имя питомца, название города, номер телефона, имя ребёнка — эти детали атакующие проверяют в первую очередь. Особенно если у них есть доступ к вашим соцсетям или данным из предыдущих утечек.

Что нельзя использовать в пароле:

- Имена: своё, родственников, питомцев

- Даты: даты рождения, день свадьбы, юбилея

- Названия мест: город, улица, страна

- Номера: телефон, паспорт, автомобиль

- Название сервиса, для которого создаётся пароль:

vk_password,gmail2025 - Публичные данные: любую информацию, которую можно найти в ваших публичных профилях

5. Двухфакторная аутентификация

Даже самый надёжный пароль не защищает от фишинга, клавиатурных шпионов или утечки базы данных сервиса. Второй фактор аутентификации (2FA/MFA) закрывает этот риск: даже зная пароль, атакующий не войдёт в аккаунт без физического доступа к вашему устройству или приложению-аутентификатору.

Приоритет методов двухфакторной аутентификации:

- Аппаратный ключ (FIDO2/WebAuthn). Максимальная защита, устойчив к фишингу.

- TOTP-приложение (Google Authenticator, Яндекс.Ключ, Пассворк 2ФА и аналоги). Надёжно, не зависит от сети.

- Пуш-уведомление в приложении. Удобно, но более уязвимо.

- SMS-код. Наименее надёжный вариант, уязвим для SIM-свопинга, но лучше, чем ничего.

NIST относит SMS к ограниченно допустимым методам аутентификации и рекомендует переход на TOTP или FIDO2 для систем, обрабатывающих чувствительные данные.

Примеры надёжных и слабых паролей

Здесь конкретные сравнения, которые показывают разницу между паролем, который взломают за секунды, и паролем, который выдержит атаку.

| Пароль | Оценка | Проблема / Преимущество |

|---|---|---|

| 123456 | Критически слабый | Первый в любом словаре атаки |

| qwerty | Критически слабый | Клавиатурный паттерн, мгновенный перебор |

| love | Критически слабый | 4 символа, словарное слово |

| Ivan1990 | Слабый | Имя + год рождения — предсказуемо |

| P@$$w0rd! | Средний | Выглядит сложным, но паттерн замены известен |

| Tr0ub4dor&3 | Средний | Короткий, паттерн замены, сложно запомнить |

| MyDogNameIsBarsik2024 | Средний | Длинный, но содержит личную информацию |

| sinii-krolik-bystro-begaet | Надёжный | Длинный, случайные слова, высокая энтропия |

| gora oblako veter more | Надёжный | Парольная фраза с пробелами, 22 символа |

| Krasny-Fonar-Ulitsa-Drozd-77 | Очень надёжный | Парольная фраза + цифры, 28 символов |

| xK9#mQ2@vL5$nR8!pT3 | Очень надёжный | Высокая энтропия |

123456, 123456789, love, qwerty, привет. Если ваш пароль есть в этом списке, смените его прямо сейчас.Почему генератор паролей надёжнее человека?

Человек предсказуем. Даже когда старается быть случайным — выбирает знакомые слова, привычные паттерны, удобные для набора последовательности. Генератор паролей лишён этих ограничений: он использует криптографически стойкий генератор случайных чисел (CSPRNG), который не опирается ни на словари, ни на клавиатурные паттерны, ни на личные предпочтения.

Каждый символ выбирается независимо из заданного набора — без какой-либо логики, которую можно предугадать или воспроизвести. Результат: пароль вида xK9#mQ2@vL5$nR8!pT3 обладает максимальной энтропией для своей длины и не встречается ни в одном словаре для брутфорса. Запоминать его не нужно — менеджер паролей подставит его автоматически.

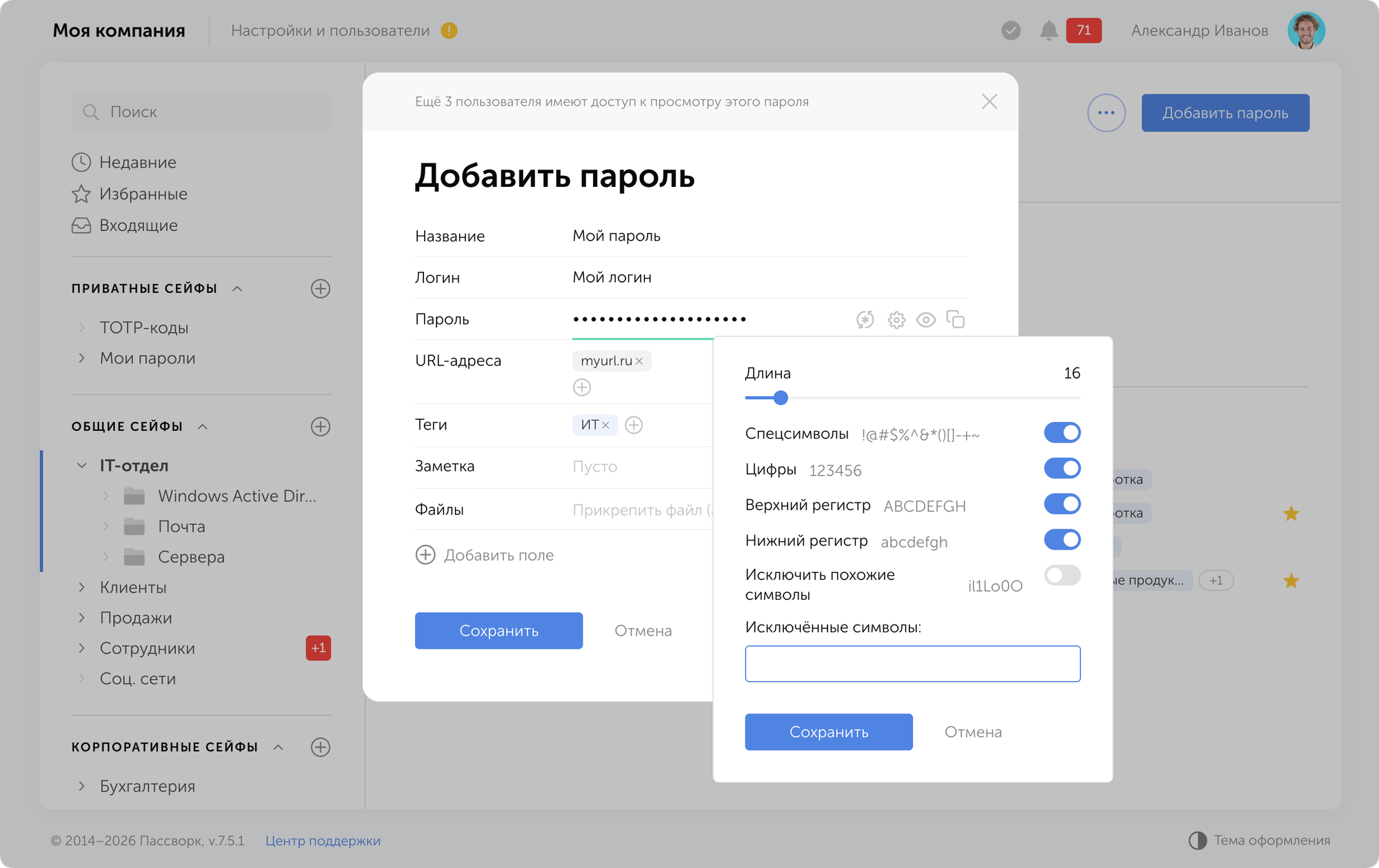

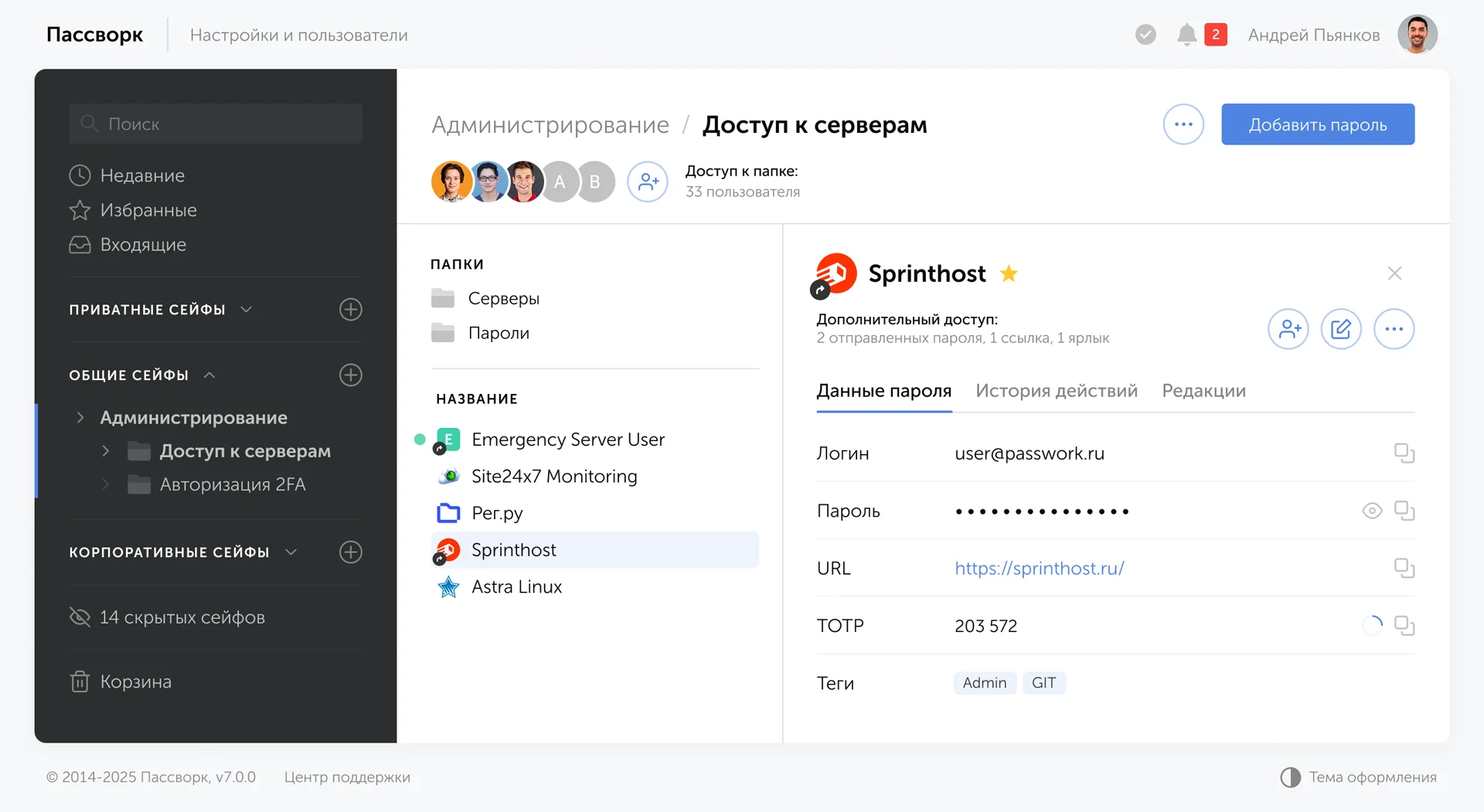

Менеджер паролей

Менеджер паролей — это зашифрованное хранилище, которое генерирует, хранит и автоматически подставляет уникальные пароли для каждого сервиса.

Главное возражение против надёжных паролей: «я не смогу это запомнить». Это справедливо, если пытаться держать в голове xK9#mQ2@vL5$nR8!pT3. Менеджер паролей снимает эту проблему: вы запоминаете один мастер-пароль — надёжный, длинный, уникальный. Остальное он берёт на себя.

Что даёт корпоративный менеджер паролей:

- Генерация криптографически случайных паролей нужной длины и состава

- Хранение неограниченного числа уникальных паролей

- Автозаполнение на сайтах и в приложениях

- Предупреждение об использовании одного пароля на нескольких сервисах

Для корпоративного использования критически важны дополнительные возможности: управление доступом по ролям, журнал аудита действий, интеграция с Active Directory и возможность развернуть решение внутри собственной инфраструктуры. Это особенно актуально для организаций, работающих с персональными данными и обязанных соблюдать требования 152-ФЗ.

Пассворк — корпоративный менеджер паролей с возможностью развёртывания на сервере компании, ролевым управлением доступами и полным журналом аудита. Пассворк разработан для команд, которым важны контроль, безопасность и соответствие внутренним политикам.

Ключевые возможности:

- Локальное развёртывание — все данные хранятся на серверах компании, без передачи третьим сторонам

- Ролевое управление доступом — гибкое разграничение прав: кто видит, кто редактирует, кто передаёт пароли

- Полный журнал аудита — каждое действие с паролем фиксируется: кто открыл, скопировал, изменил и когда

- Интеграция с Active Directory и LDAP — централизованное управление пользователями без дублирования учётных записей

- Шифрование AES-256 — данные зашифрованы на уровне хранилища, расшифровка происходит только на стороне клиента

Пассворк подходит для организаций, обязанных соблюдать требования 152-ФЗ: данные не покидают инфраструктуру, а журнал аудита обеспечивает доказательную базу при проверках.

Проверьте свой пароль на надёжность

Проверка пароля — это регулярная практика, которая состоит из оценки надёжности и проверки по базам утечек.

Начните с малого: проверьте пароли, которые используете прямо сейчас. Инструмент ниже оценит надёжность и сообщит, не засветился ли пароль в известных утечках.

Тест: как вы на самом деле создаёте пароли?

Большинство пользователей уверены, что создают надёжные пароли. Проверьте себя — ответьте на шесть вопросов по реальным сценариям.

1. Сотрудник создал пароль «P@$$w0rd2025!». Он считает его надёжным: есть заглавные буквы, цифры и спецсимволы. Что с ним не так?

2. Какой из паролей обеспечивает наибольшую защиту, и при этом его можно запомнить?

3. Корпоративная политика требует менять пароли каждые 90 дней. Как это влияет на безопасность?

4. Сотрудник использует один пароль для корпоративной почты, интернет-магазина и форума. Интернет-магазин взломан. Какой риск для компании наиболее высок?

5. Администратор настраивает политику паролей в компании. Какое требование к составу пароля реально повышает его надёжность?

6. Компания внедрила двухфакторную аутентификацию для всех сотрудников. Какой второй фактор обеспечивает наибольшую защиту от фишинга?

Заключение

Надёжный пароль в 2026 году — длинный, случайный, уникальный для каждого сервиса и защищённый вторым фактором аутентификации.

Ключевой вывод прост: длина важнее сложности, принудительная ротация снижает качество паролей, а повторное использование одного пароля на нескольких сервисах — это не удобство, а открытая дверь для атак с подстановкой учётных данных.

Человек плохо справляется с генерацией случайности. Пароль, который кажется вам непредсказуемым, почти наверняка следует паттерну, который брутфорс-инструменты проверяют в первую очередь.

Менеджер паролей решает эту проблему: он генерирует пароли на основе криптографически стойкого генератора случайных чисел (CSPRNG) — без паттернов, без интуиции, без предсказуемости. Каждый пароль уникален и создаётся за секунду.

Следовать правильным принципам несложно, если есть подходящий инструмент.

Часто задаваемые вопросы

Какой пароль считается надёжным?

Надёжный пароль — длинный, случайный и уникальный для каждого сервиса. Минимальная длина — 15 символов при однофакторной аутентификации, 8 символов при включённом МФА. Случайная парольная фраза из четырёх слов надёжнее короткого пароля со спецсимволами: длина важнее состава.

Нужно ли регулярно менять пароли?

Плановая ротация каждые 90 дней снижает безопасность, а не повышает её. Когда пользователя заставляют менять пароль по расписанию, он предсказуемо выбирает более слабые варианты: Parol2024 → Parol2025. Меняйте пароль только при подтверждённой компрометации, утечке базы данных сервиса или подозрительной активности в аккаунте.

Чем парольная фраза лучше сложного пароля?

Парольная фраза из четырёх случайных слов длиннее и обладает большей энтропией, чем короткий пароль с заменёнными символами. Паттерны замены давно включены в словари для брутфорса. 20-символьная фраза взламывается дольше 8-символьного «сложного» пароля — и при этом её проще запомнить.

Где хранить уникальные пароли, если их много?

Используйте менеджер паролей. Он генерирует криптографически случайные пароли, хранит их в зашифрованном виде и автоматически подставляет при входе. Вам нужно запомнить только один мастер-пароль — длинный и надёжный. Хранить пароли в браузере, текстовом файле или таблице небезопасно: инфостилеры целенаправленно атакуют эти хранилища.

Насколько безопасна двухфакторная аутентификация через SMS?

SMS-коды защищают значительно лучше, чем отсутствие второго фактора, но уязвимы для перехвата через SIM-свопинг и фишинговые страницы в реальном времени. Для критически важных аккаунтов используйте TOTP-приложение или аппаратный ключ FIDO2 — они не зависят от телефонной сети и устойчивы к фишингу.

Как должна выглядеть современная корпоративная парольная политика?

Уберите принудительную ротацию и требования к составу — спецсимволы, цифры, регистр. Установите минимум 15 символов для аккаунтов без MFA и внедрите обязательный MFA для привилегированных учётных записей. Централизованное хранение паролей в корпоративном менеджере с журналом аудита закрывает большинство оставшихся рисков.