Вступление

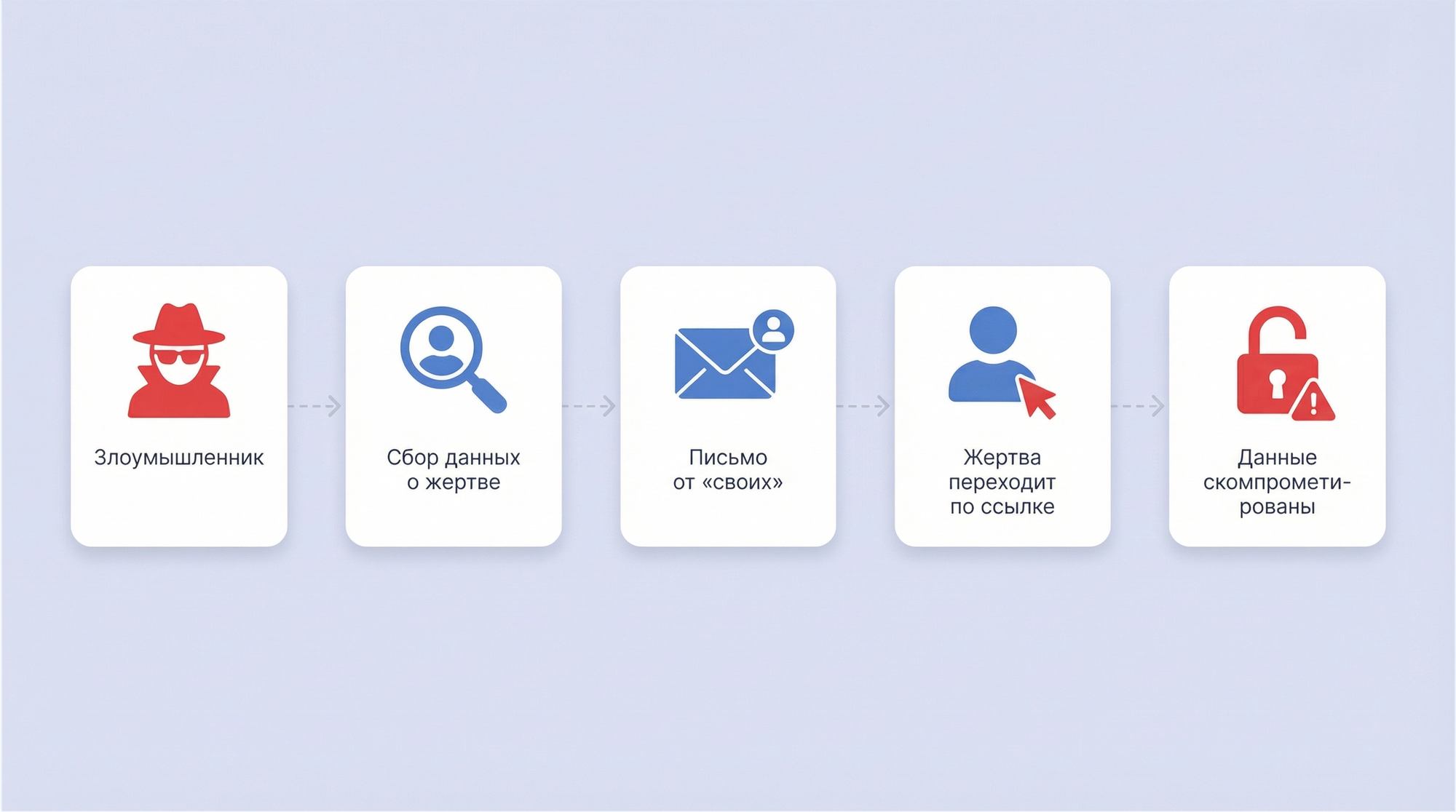

Фишинг превратился из массового спама в точечное оружие. Большие языковые модели (LLM) генерируют идеальные тексты, копируют корпоративный стиль и легко обходят спам-фильтры. Злоумышленники автоматизировали социальную инженерию, и теперь она угрожает даже самым бдительным сотрудникам.

По данным исследования Hoxhunt 2025 года, ИИ на 24% эффективнее людей в создании фишинговых писем. Для достижения таких результатов нейросети анализируют цифровой след жертвы: профили и комментарии в социальных сетях, коммиты на GitHub. На основе этих данных скрипт пишет письмо, которое выглядит как легитимный запрос от внутреннего заказчика или подрядчика.

Эта статья о том, как эффективно обучить сотрудников и использовать инструменты, которые страхуют от человеческих ошибок восприятия.

Главное

- ИИ сделал фишинг точечным оружием. Языковые модели анализируют цифровой след жертвы и генерируют письма без ошибок, в корпоративном стиле, адресованные конкретному человеку.

- Атака идёт по нескольким каналам одновременно. Письмо, звонок, мессенджер работают в связке: каждый следующий вектор усиливает доверие к предыдущему и снижает критическое мышление.

- Голос и лицо больше не доказывают личность. Для клонирования голоса достаточно 3–5 секунд аудио. Дипфейк-маска накладывается в реальном времени прямо в видеоконференции.

- Внутреннее доверие — вектор распространения. Письмо, пересланное коллегой в рабочий чат, воспринимается как легитимное. Горизонтальные связи внутри команды многократно расширяют охват атаки.

- Надёжная верификация — независимый канал. Любой неожиданный запрос, связанный с деньгами или доступами, подтверждается по отдельному, заранее известному каналу связи.

- Технический барьер работает там, где человек ошибается. Менеджер паролей не подставит учётные данные на поддельный сайт, даже если сотрудник не заметил подмены URL.

Ключевые векторы ИИ-атак на корпоративный периметр

Современные атаки многоканальны. Чтобы усыпить бдительность, хакеры комбинируют несколько векторов (BEC), заставляя жертву совершить ошибку.

Компрометация корпоративной электронной почты (BEC, Business Email Compromise) — целевая атака, при которой злоумышленники выдают себя за доверенных лиц (руководителей, партнёров, коллег), чтобы обманом вынудить сотрудника перевести деньги, раскрыть данные или выполнить вредоносное действие.

Почему BEC называют «многоканальной» атакой

Современные BEC-атаки редко ограничиваются одним письмом. Злоумышленники комбинируют несколько векторов воздействия одновременно:

- Имейл-спуфинг — подделка заголовков письма, чтобы адрес отправителя выглядел легитимно

- Похожие домены (Lookalike) — регистрация домена, визуально похожего на корпоративный (например,

passw0rk.ruвместоpasswork.ru) - Социальная инженерия — давление через срочность, авторитет руководителя, имитацию знакомого контекста

- Телефонные звонки и мессенджеры — звонок «от директора» до или после письма снижает критическое мышление жертвы.

Именно комбинация каналов делает атаку эффективной: каждый следующий вектор усиливает доверие к предыдущему и снижает бдительность.

Чем BEC отличается от обычного фишинга

| Критерий | Фишинг | BEC |

|---|---|---|

| Цель | Массовая рассылка | Конкретный сотрудник / компания |

| Метод | Вредоносная ссылка / файл | Социальная инженерия, имитация |

| Вектор | Преимущественно email | Имейл + звонки + мессенджеры |

| Ущерб | Кража данных | Финансовые переводы, утечки |

BEC — это не технический взлом, а манипуляция доверием через несколько каналов одновременно. Защита требует не только технических мер (DMARC, антиспуф), но и регулярного обучения сотрудников распознавать многоступенчатые схемы воздействия.

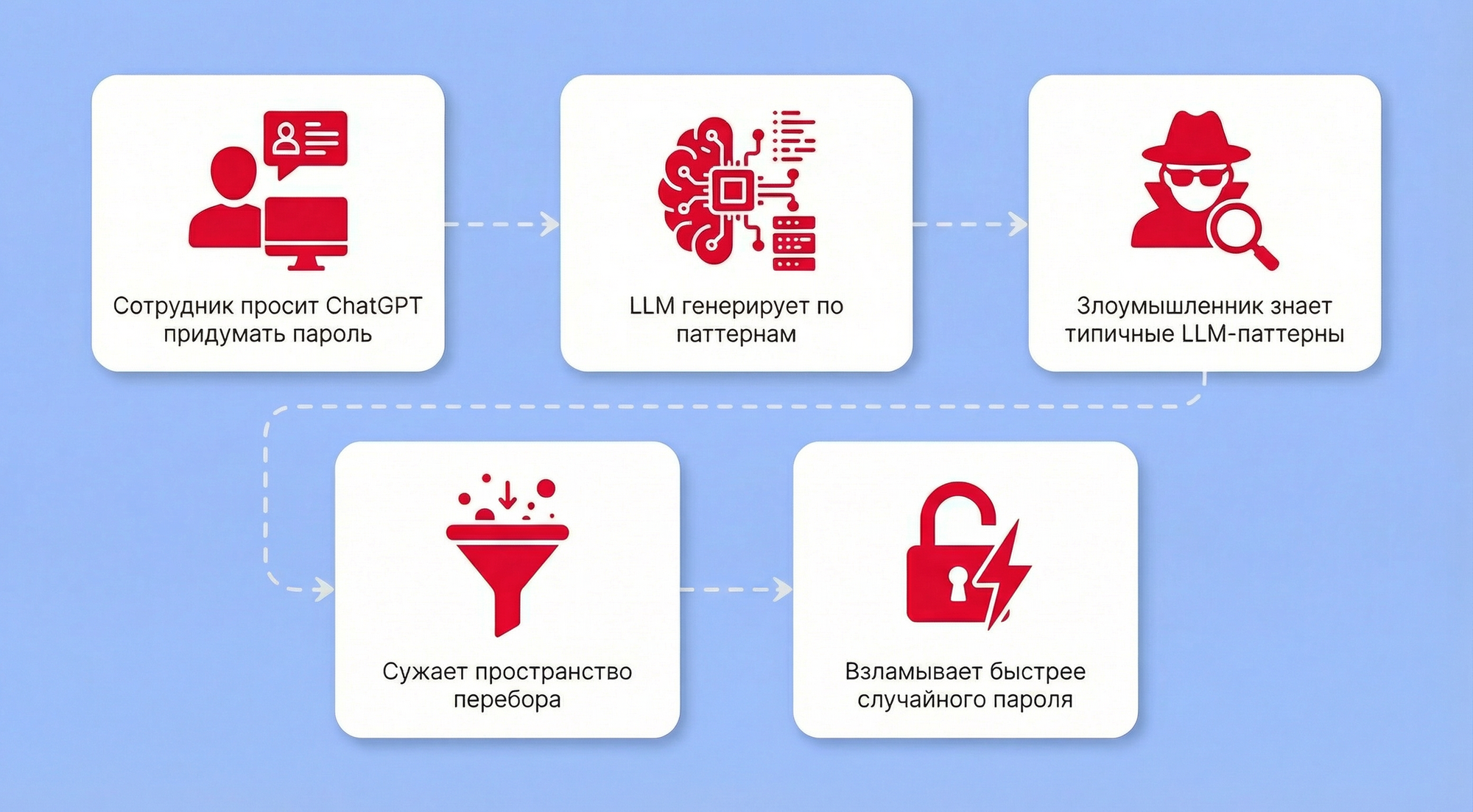

BEC работал и до эпохи ИИ — но тогда атаки требовали времени, ресурсов и живых исполнителей. Генеративные модели убрали это ограничение: теперь каждый вектор автоматизирован, масштабируем и практически неотличим от легитимной коммуникации. Три главных инструмента — ниже.

1. ИИ-фишинг: генерация писем и анализ контекста

ИИ-фишинг — автоматизированная атака, при которой языковые модели генерируют персонализированные письма на основе публично доступных данных о компании: оргструктуры, новостей, активности сотрудников в соцсетях. В отличие от массового фишинга, каждое письмо адресовано конкретному человеку и лишено признаков, по которым его можно распознать.

Скрипты автоматически собирают информацию о структуре компании и текущих событиях. Если HR-директор ушел в отпуск, ИИ мгновенно сгенерирует рассылку от его имени с просьбой ознакомиться с «обновлённым графиком». Письмо придёт в рабочее время, с правильной подписью и без единой технической ошибки.

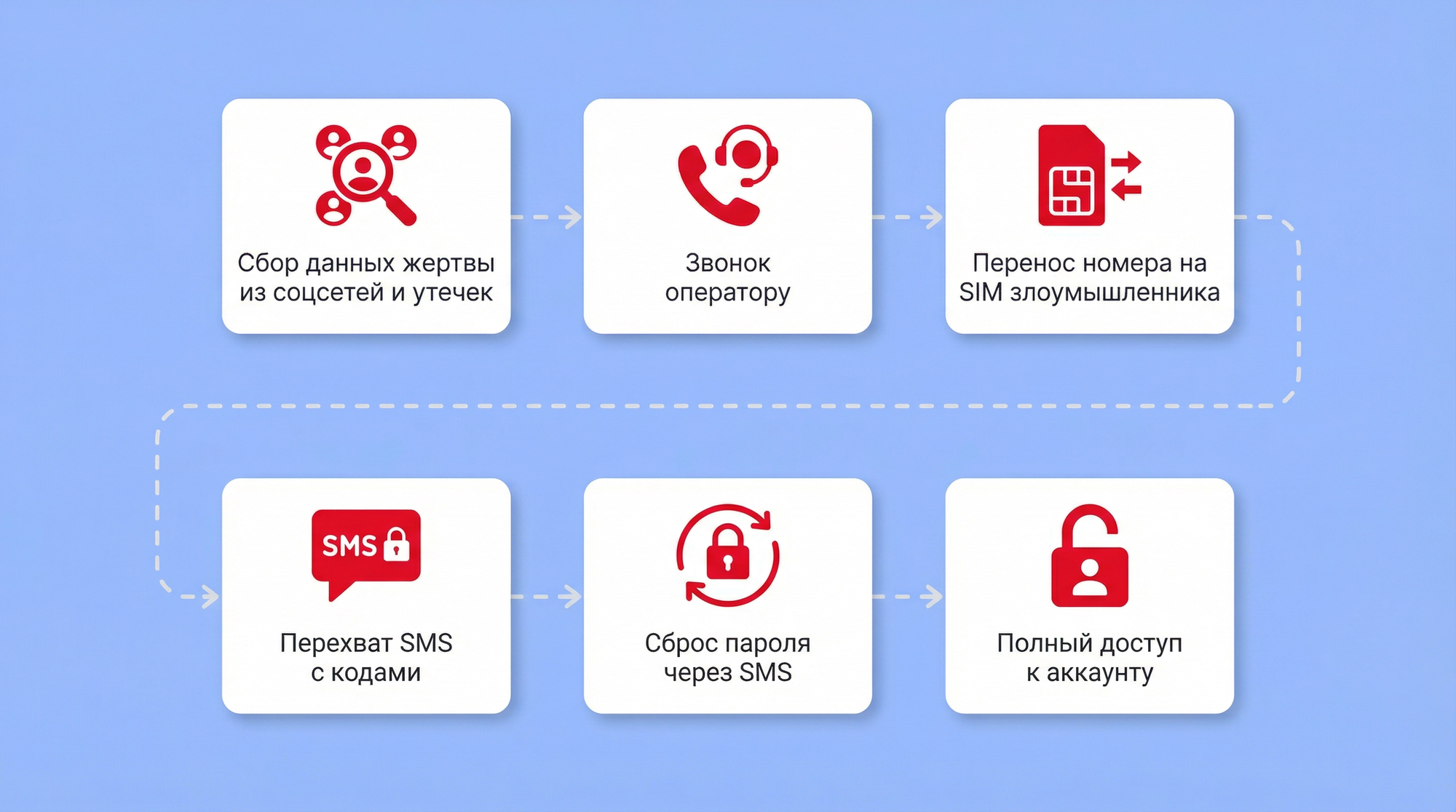

2. Вишинг (Vishing): голосовые клоны руководителей

Вишинг (voice phishing) — телефонное мошенничество с использованием синтезированного голоса. Злоумышленник имитирует голос реального человека — руководителя, коллеги или партнёра — чтобы в телефонном разговоре получить доступ к данным или санкционировать финансовую операцию.

Для клонирования голоса современным нейросетям достаточно аудиозаписи длиной в 3–5 секунд. Мошенники берут образцы из публичных выступлений CEO или голосовых сообщений. Затем алгоритм синтезирует речь с нужной интонацией: сотрудник получает звонок, где голос начальника требует срочно оплатить счёт.

3. Дипфейк-видеоконференции: подделка лиц в реальном времени

Дипфейк в видеоконференции — атака, при которой мошенник подменяет своё лицо и голос в прямом эфире, имитируя внешность реального сотрудника или руководителя. Технология работает в режиме реального времени и не требует предварительной записи — достаточно нескольких фотографий или видеофрагментов с публичных ресурсов.

Комбинированные ИИ-модели, включающие генеративно-состязательные нейросети (GAN) для улучшения качества изображения, позволяют накладывать маску другого человека на лицо мошенника прямо в видеоконференции. Видеоряд успешно обходит стандартные системы верификации. По данным аналитического центра НАФИ, 43% россиян признаются, что не могут отличить дипфейк от реального контента.

Как сотрудники масштабируют атаку

Сотрудники доверяют коллегам — и именно это делает атаку вирусной. Если письмо приходит с внешнего домена, его оценивают критически. Но когда ссылку отправляет в рабочий чат знакомый человек, уровень доверия стремится к 100%, и защита отключается.

Кейс Arup: дипфейк-звонок стоил компании $25.6 млн

В 2024 году финансовый сотрудник транснациональной инженерной компании Arup получил письмо от имени финдиректора с просьбой провести конфиденциальную транзакцию. У сотрудника возникли сомнения, и он запросил видеозвонок для верификации.

На видеоконференции присутствовал «финансовый директор» и несколько «коллег». Они выглядели и говорили абсолютно реалистично. Убедившись в легитимности запроса, сотрудник перевел мошенникам 20 миллионов фунтов стерлингов.

Все участники звонка, кроме жертвы, оказались дипфейками, сгенерированными в реальном времени.

Этот инцидент доказал: визуальная и голосовая верификация скомпрометирована.

Кейс StopPhish: 688 скомпрометированных пользователей

Показательный учебный кейс российской компании StopPhish демонстрирует механику вирусного заражения. ИБ-специалисты отправили качественно сгенерированное фишинговое письмо всего 9 сотрудникам.

Вместо репорта в службу безопасности эти сотрудники начали пересылать письмо коллегам в рабочие чаты. Из-за внутренних пересылок атака охватила 688 человек. ИИ-фишинг успешно эксплуатирует горизонтальные связи внутри команды.

Как распознать ИИ-угрозу: чек-лист для сотрудников

Обучение персонала информационной безопасности должно базироваться на новых маркерах.

Признаки текстовых ИИ-атак

Технически сгенерированное письмо выглядит безупречно. Искать нужно логические, контекстные и психологические аномалии:

- Аномальная идеальность и смена стиля. Руководитель всегда общается короткими рублеными фразами, а теперь прислал длинное письмо с идеальной пунктуацией и деепричастными оборотами. LLM-модели по умолчанию тяготеют к правильному, но слегка канцелярскому стилю.

- Незнание контекста. ИИ отлично собирает данные из открытых источников, но не знает внутренних шуток, сленга или неофициальных названий проектов. Ошибка в специфическом корпоративном нейминге — знак.

- Искусственный предлог для срочности. ИИ создает контекст, оправдывающий спешку и конфиденциальность. Атака всегда пытается изолировать жертву от коллектива: «Сделай это немедленно, пока аккаунт не заблокировали, но никому не говори — это внутренняя проверка безопасности».

- Смена привычного канала связи. Задачи всегда ставились в Jira или корпоративном мессенджере, а теперь приходят на почту с требованием перейти по внешней ссылке.

Признаки голосовых дипфейков

Чтобы выявить подделку голоса, обращайте внимание на акустические признаки:

- Отсутствие физиологических звуков. В сгенерированном аудио часто нет звуков дыхания или естественных пауз перед сложными словами. Речь слишком чёткая, монотонная, имеет легкий металлический отзвук.

- Реакция на перебивание. Живой человек собьётся, если его резко перебить. Голосовой бот либо продолжит говорить поверх вашего голоса с той же интонацией, либо ответит с неестественной задержкой (время на обработку вашего ответа нейросетью).

- Однотонный фоновый шум. Мошенники часто накладывают звук улицы или офиса, чтобы скрыть артефакты генерации. Этот шум цикличен и не меняется при разговоре.

Маркеры видео-дипфейков

При видеозвонках алгоритмы генеративно-состязательных сетей (GAN) накладывают маску в реальном времени. Они уязвимы к динамическим изменениям:

- Маска на лице. Ранее популярный совет «попросить провести рукой перед лицом» больше не работает — современные нейросети научились обрабатывать частичное перекрытие. Чтобы алгоритм потерял трекинг и маска исказилась, нужно попросить собеседника закрыть руками значительную часть лица (например, оба глаза одновременно) или поднести к лицу полупрозрачный предмет (например, стакан с водой).

- Аномалии профиля. Попросите человека повернуться на 90 градусов. Большинство дипфейк-моделей плохо генерируют лицо сбоку, выдавая размытые края в области ушей и линии роста волос.

- Рассинхронизация эмоций и освещения. Голос звучит агрессивно или тревожно, а мимика остается нейтральной. Свет на лице собеседника не совпадает с источниками освещения на фоне (окно справа, блики на лице слева).

Алгоритм защиты: что делать сотруднику

Знания маркеров недостаточно, нужен жесткий протокол действий при малейших подозрениях.

Удобная точка отсчёта — четырёхшаговая модель Тревога → Пауза → Проверка → Действие:

- Тревога — зафиксируй эмоциональный триггер. Тебя торопят, пугают, льстят или интригуют? Само это ощущение — уже сигнал тревоги.

- Пауза — намеренно сделай паузу перед любым действием. Срочность — инструмент манипуляции; легитимный запрос подождёт 60 секунд.

- Проверка — подтверди запрос по независимому каналу. Не отвечай на подозрительное письмо — позвони отправителю по известному номеру.

- Действие — выполняй запрос только после верификации. Если проверить невозможно — эскалируй в службу безопасности.

Модель работает именно потому, что разрывает автоматическую реакцию на давление. Социальная инженерия эксплуатирует рефлексы — осознанная пауза лишает атаку главного оружия.

На практике модель дополняется тремя конкретными техниками.

- Правило альтернативного канала. Пришёл запрос на перевод денег или смену пароля в соцсети, перезвоните по сотовой связи. Пришло письмо, уточните в корпоративном мессенджере. Канал подтверждения должен быть физически отделён от канала запроса.

- Тестовый вопрос. Задайте вопрос, ответ на который знает только реальный коллега: детали вчерашней планёрки, статус конкретной задачи. Языковая модель воспроизведёт стиль человека, но не его оперативную память.

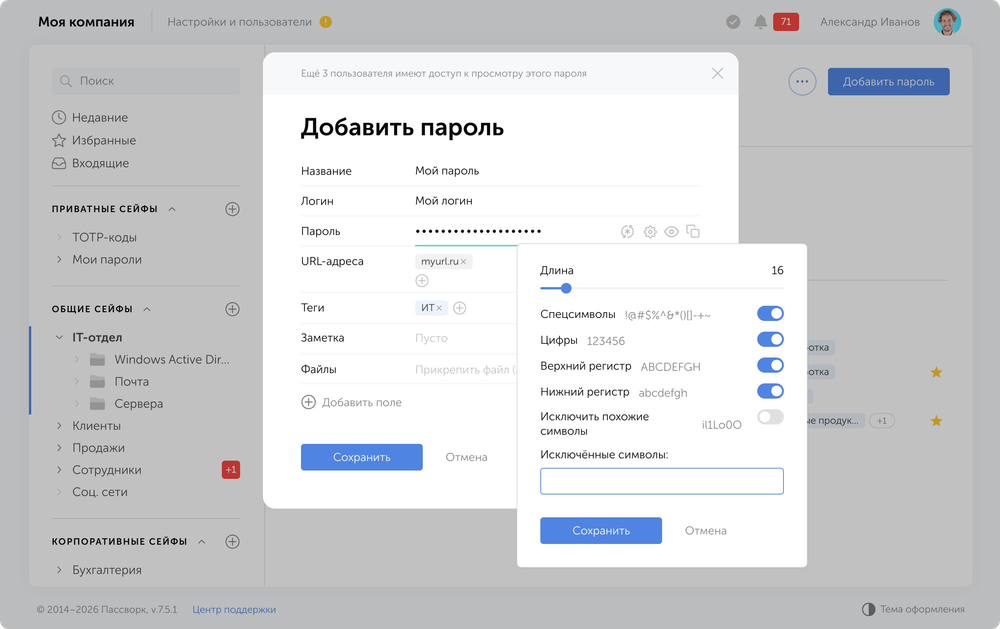

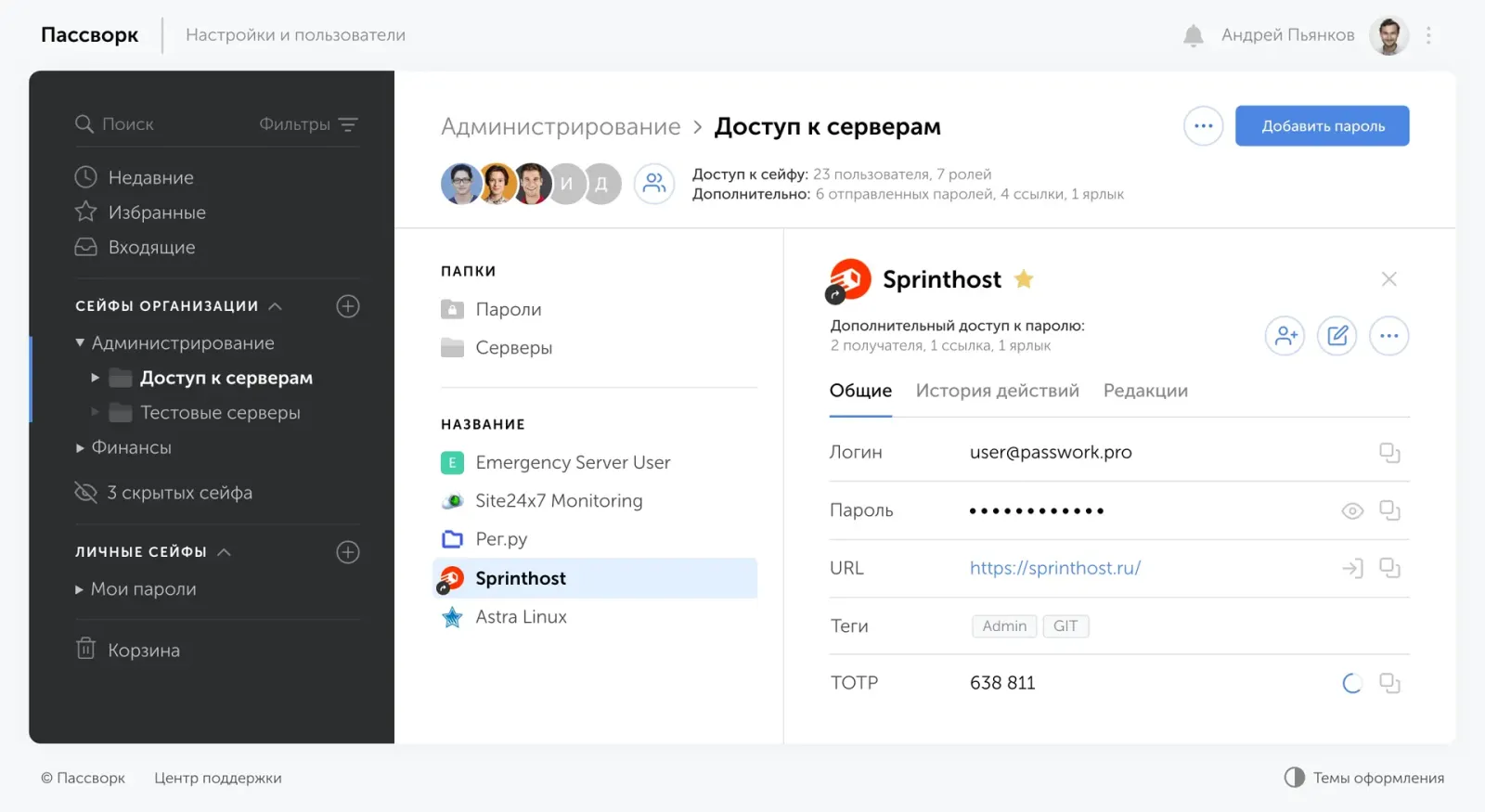

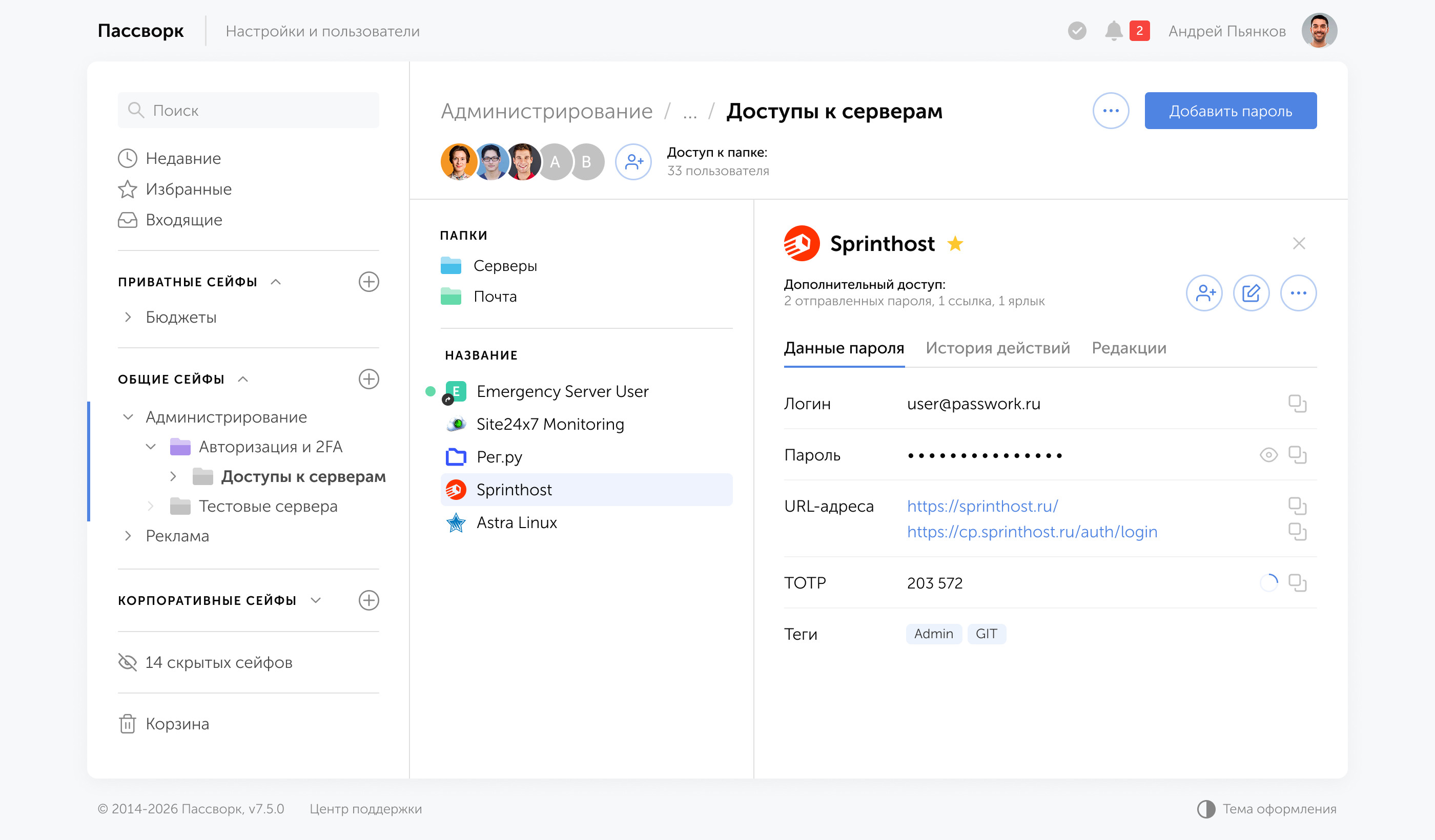

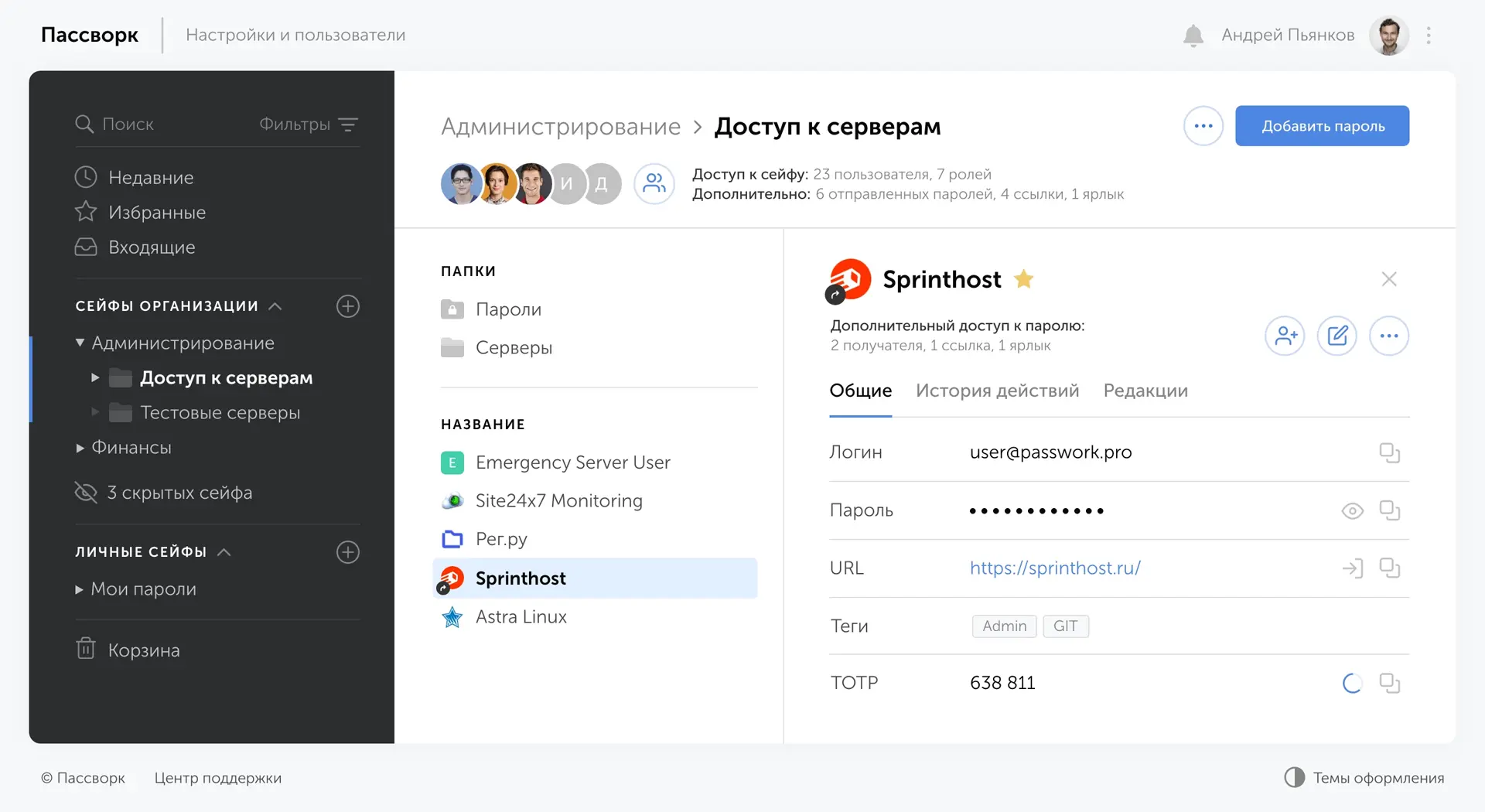

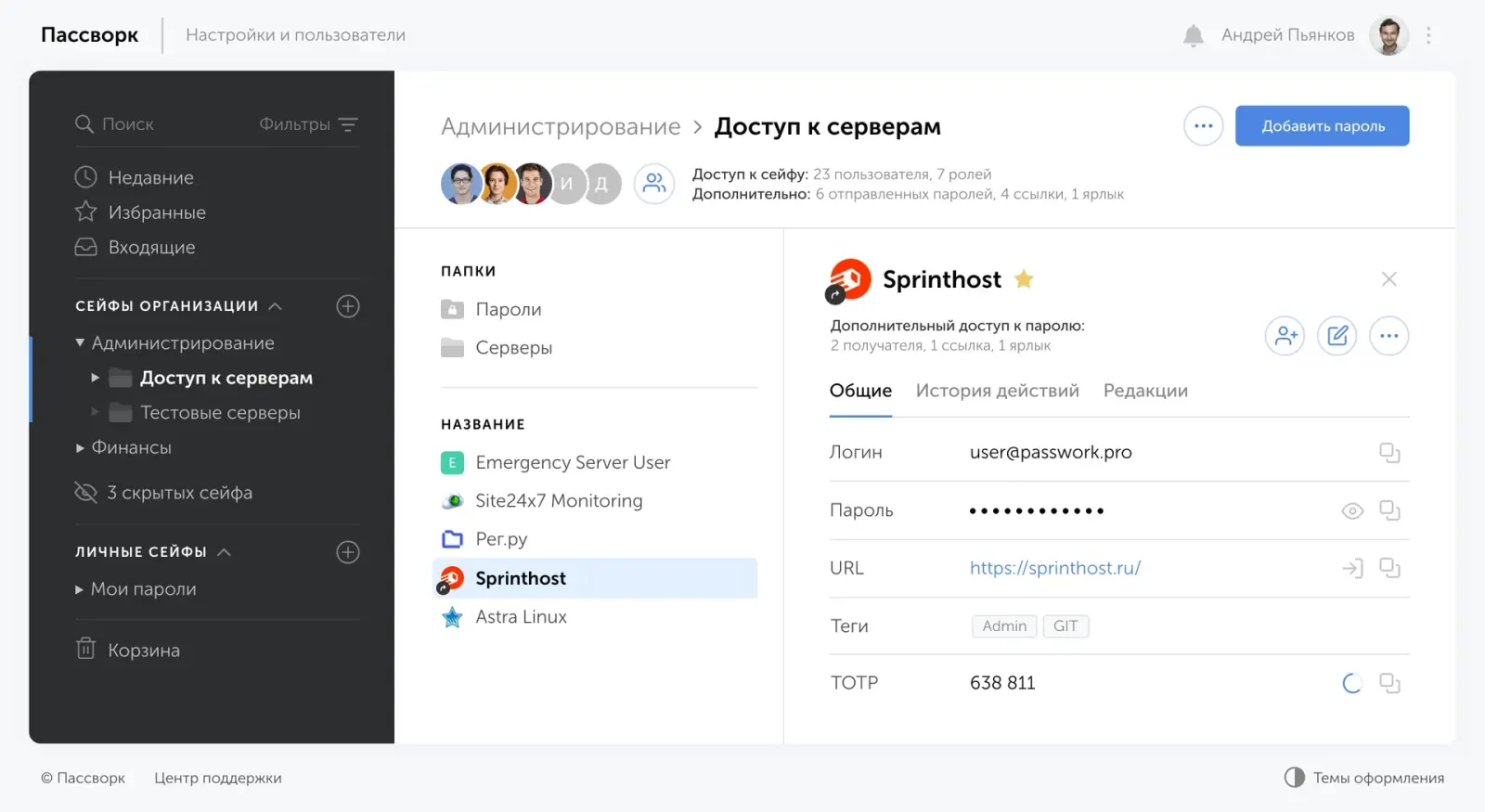

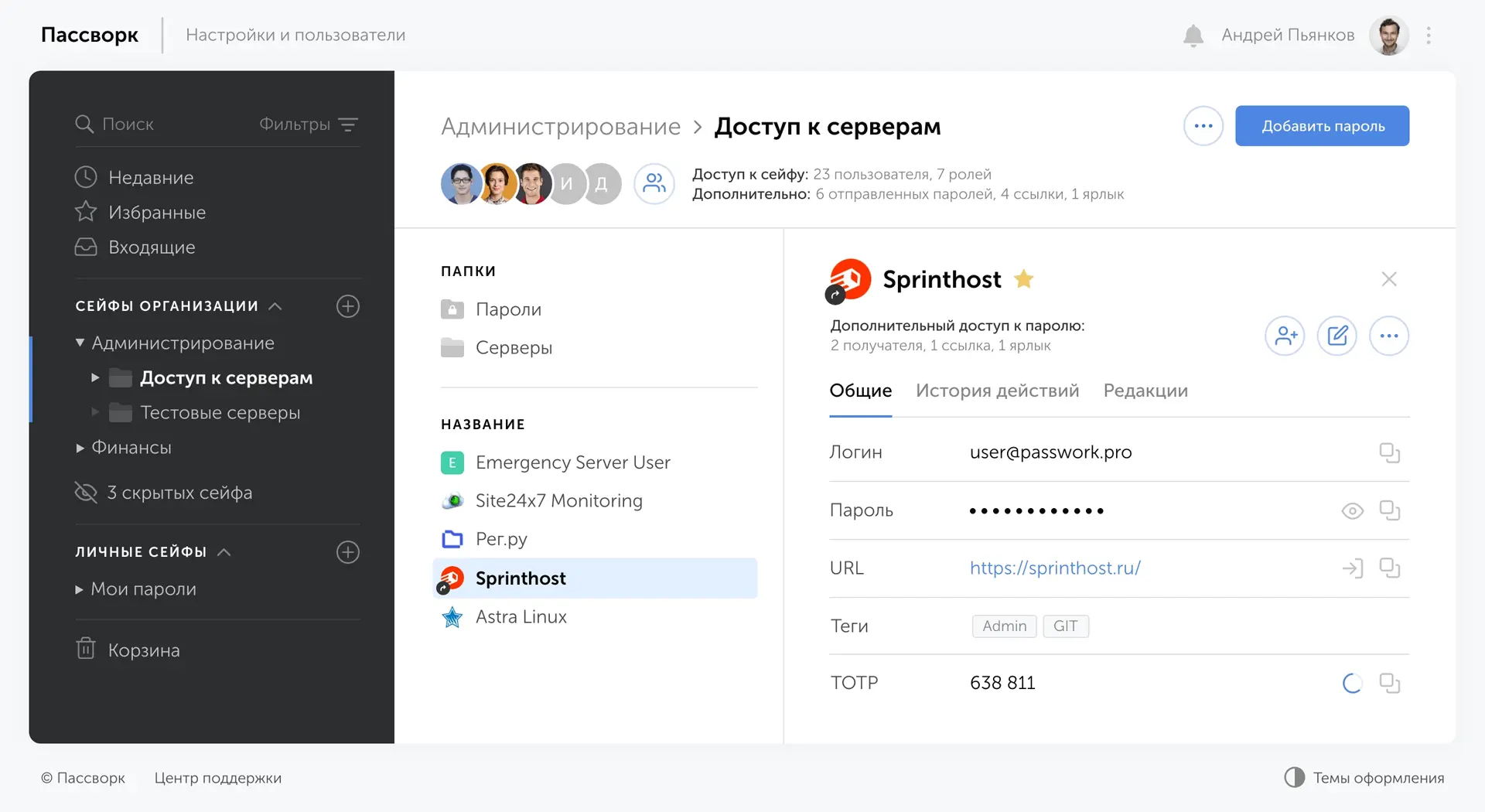

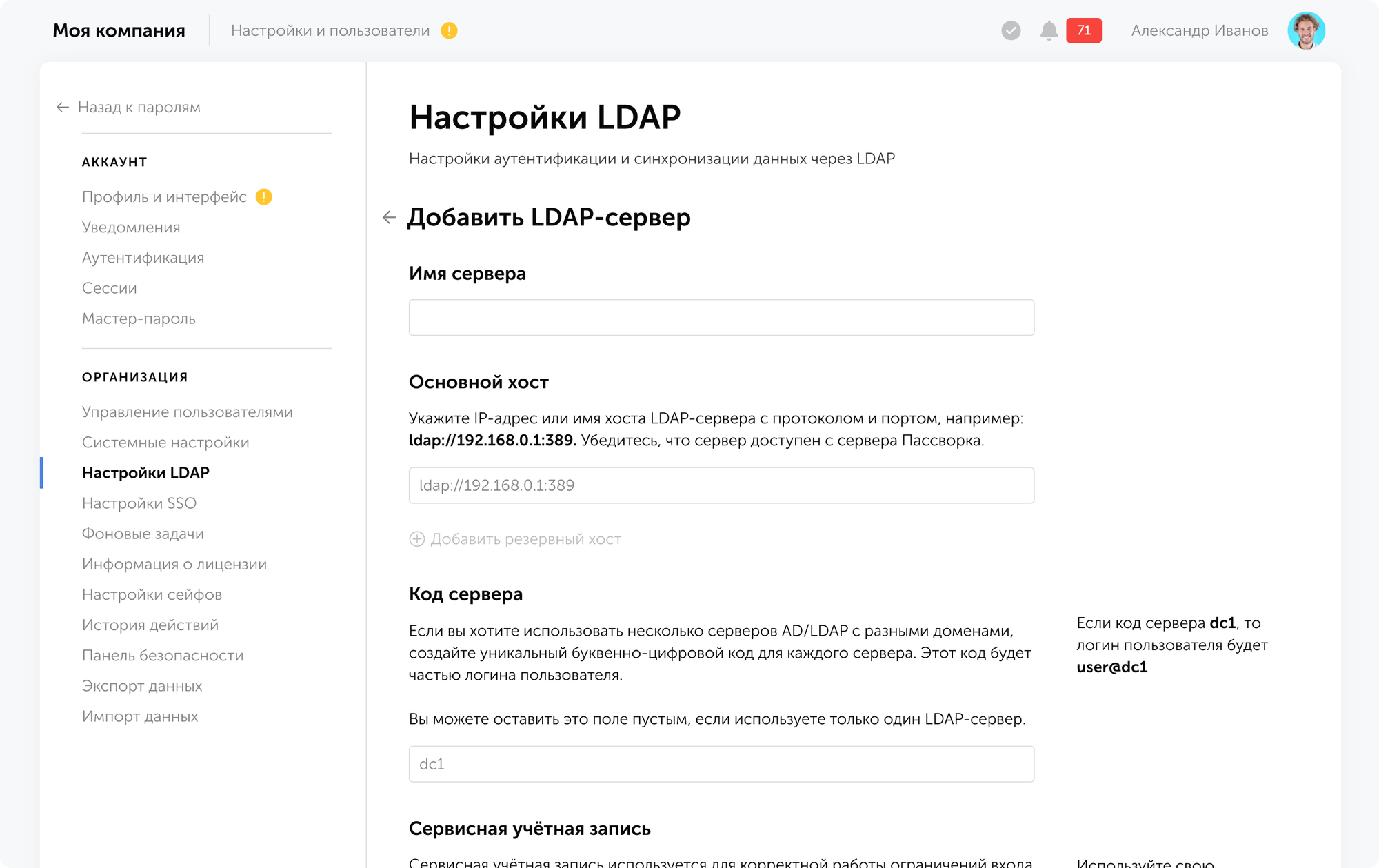

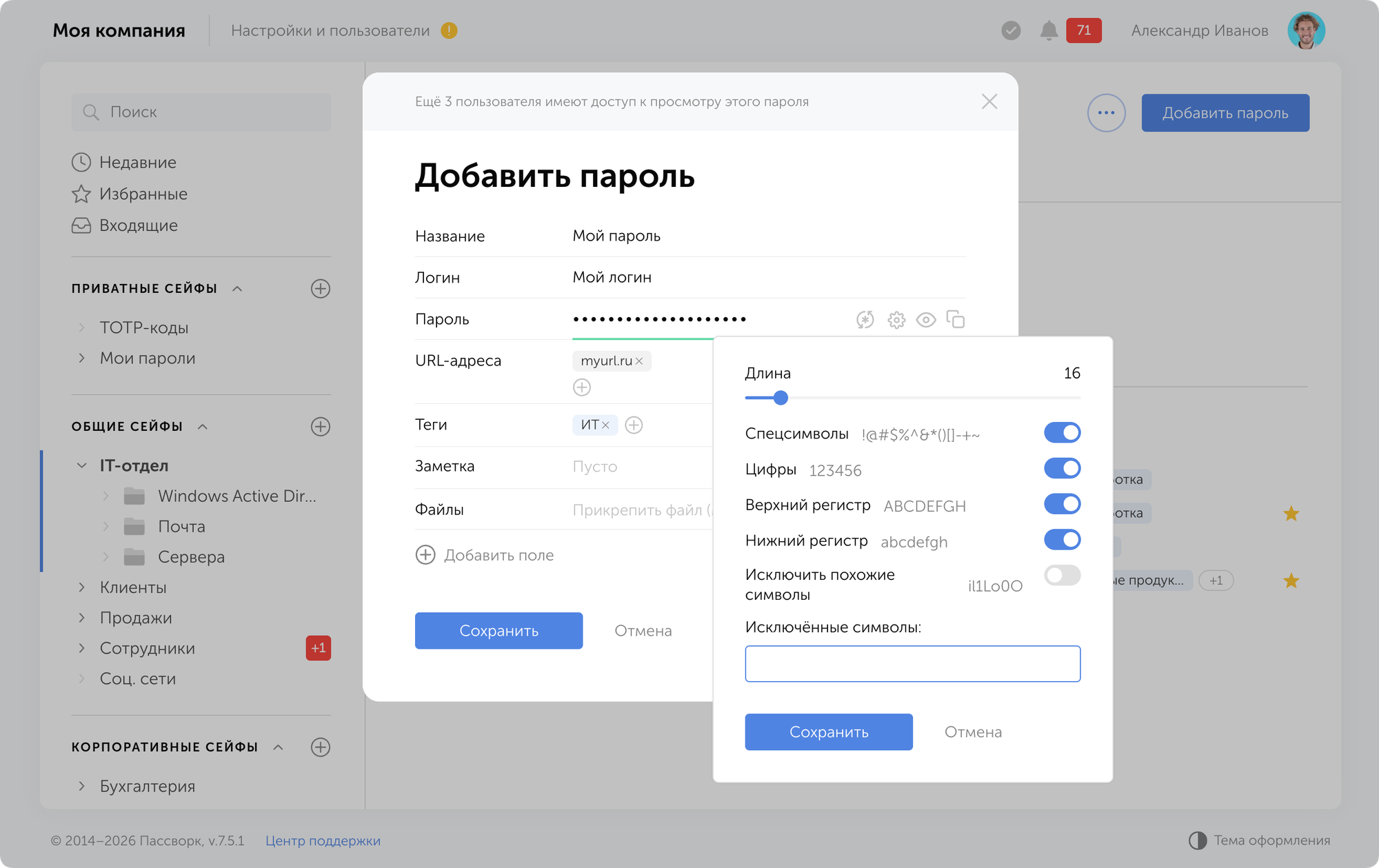

- Менеджер паролей как технический барьер. Запретите ручной ввод учётных данных. Если компания использует Пассворк, браузерное расширение возьмет проверку на себя. Оно физически не подставит логин и пароль на фишинговый сайт, даже если ИИ создал идеальную визуальную копию корпоративного портала, так как распознает подмену URL-адреса.

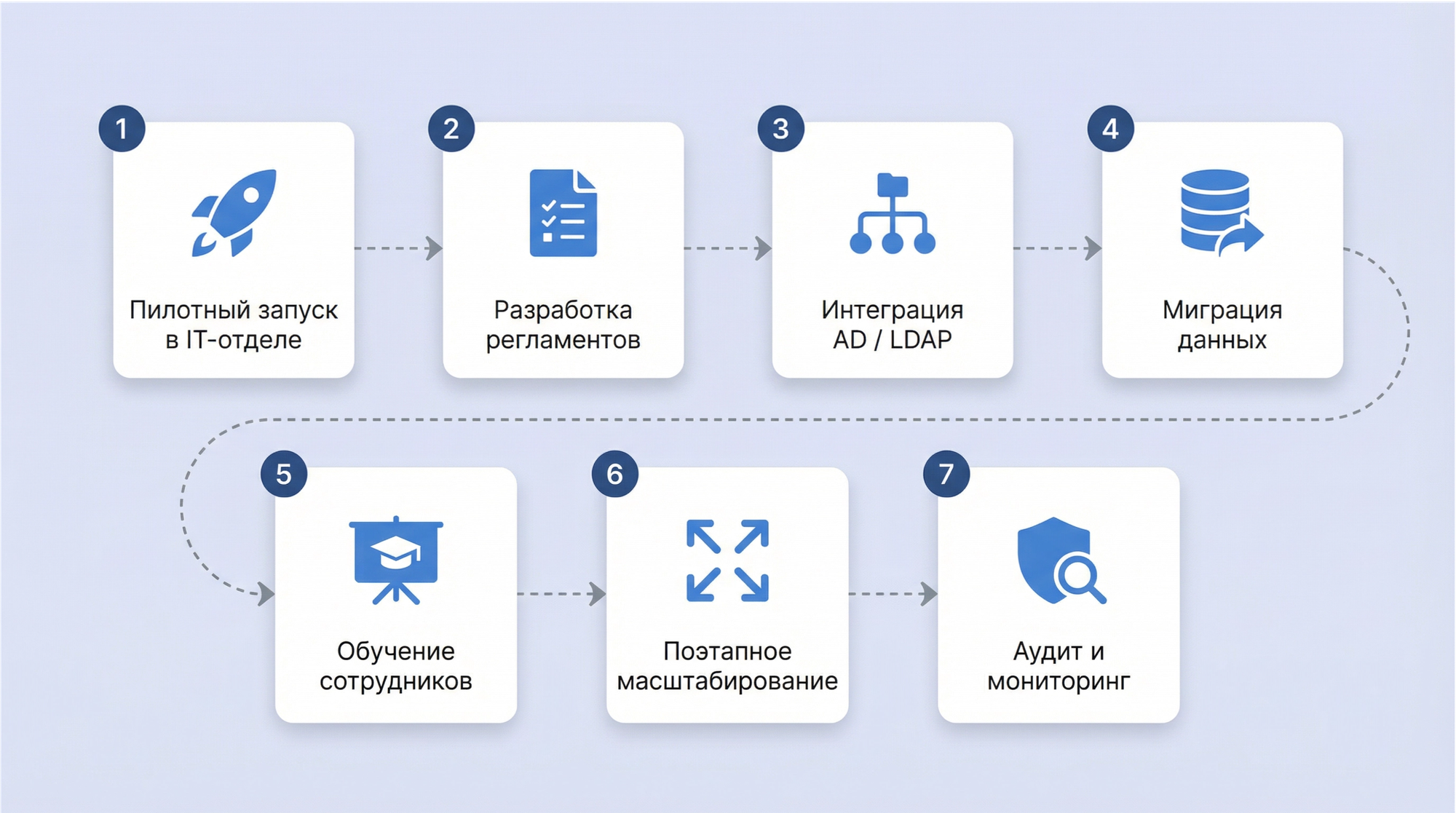

Как обучать персонал

Защита от продвинутого фишинга требует системного подхода. Формальные регламенты и инструкции не работают. Мозг человека игнорирует абстрактную теорию. Чтобы защитить компанию от ИИ-угроз, обучение нужно превратить в непрерывный процесс выработки рефлексов.

1. Микрообучение на реальных инцидентах

Откажитесь от академичного подхода. Внедрите еженедельные спринты: один навык, один модуль на 3–5 минут.

- Разбирайте свежие кейсы. Не тратьте время на терминологию. Покажите скриншот реального сгенерированного письма и обсудите вместе, на что в нём нужно обратить внимание.

- Используйте внутренний контекст. Продемонстрируйте команде, как легко нейросеть клонирует голос их собственного генерального директора. Когда угроза выглядит знакомо, уровень вовлеченности возрастает кратно.

- Геймифицируйте процесс. Введите систему баллов за найденные маркеры ИИ-генерации в учебных материалах.

2. Адаптивные симуляции атак

Тренируйте команду теми же инструментами, которые используют хакеры. Запускайте регулярные учебные фишинговые рассылки, но делайте их таргетированными.

- Сегментируйте атаки. Бухгалтерия должна получать фейковые акты сверки от контрагентов. Разработчики — уведомления о критических уязвимостях в репозиториях GitLab. HR-отдел — резюме с «троянскими» макросами внутри.

- Обучение в момент ошибки. Если сотрудник кликнул по фишинговой ссылке, он не должен видеть заглушку «Вы попались». Система должна мгновенно перенаправить его на короткий интерактивный разбор: куда он нажал, почему это было опасно и как нужно было проверить отправителя.

3. Культура нулевого наказания

Если сотрудник перешёл по вредоносной ссылке, понял это, но испугался штрафа или увольнения, он промолчит. За эти несколько часов хакеры успеют закрепиться во внутренней сети.

- Поощряйте репорты. Сотрудник, который совершил ошибку, но немедленно сообщил о ней в службу информационной безопасности, должен быть поощрён, а не наказан. Он сэкономил компании миллионы на ликвидации последствий утечки.

- Упростите процесс связи. В почтовом клиенте и мессенджере должна быть одна заметная кнопка «Сообщить о подозрительном сообщении». В один клик письмо должно отправляться в отдел ИБ.

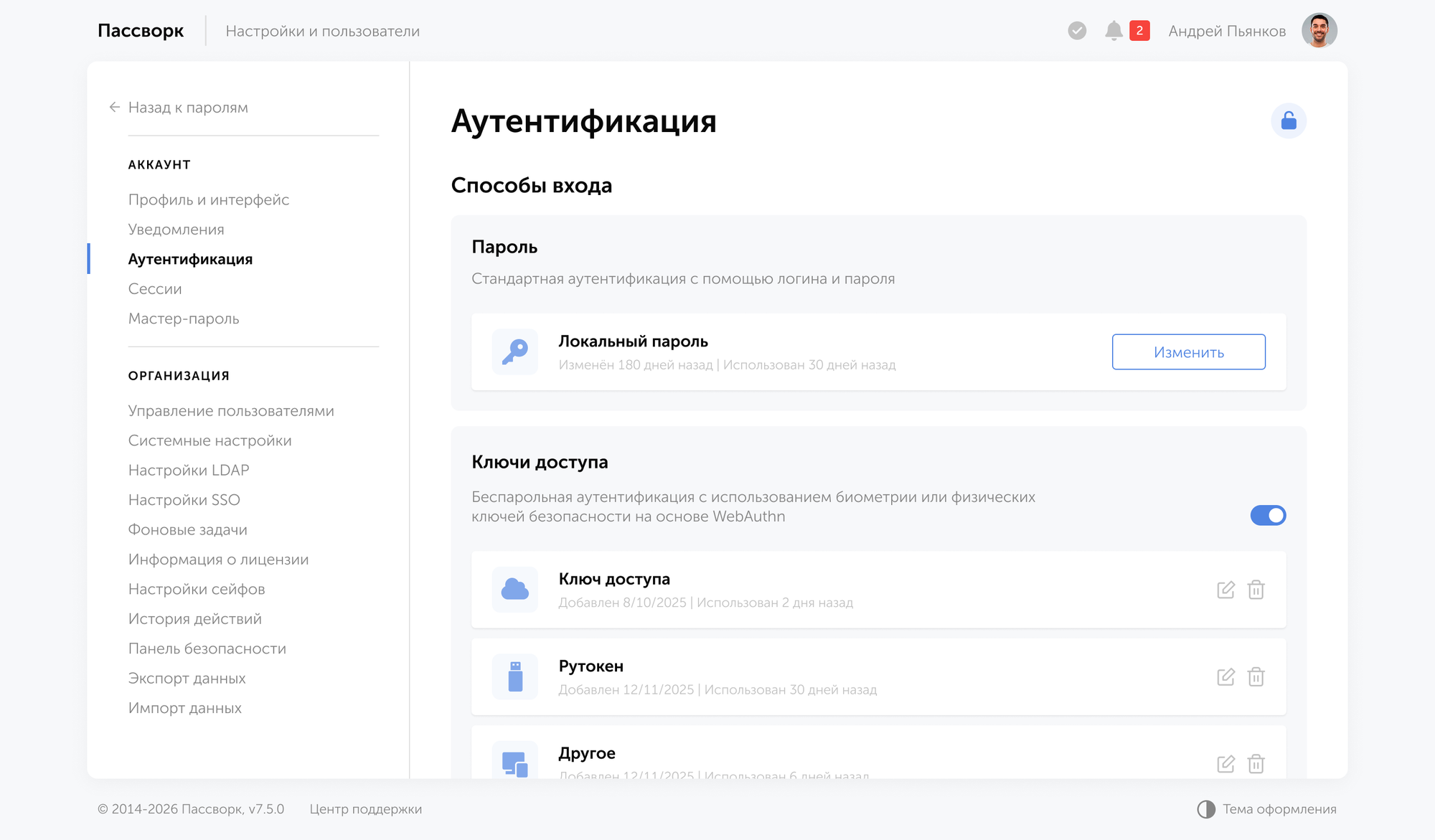

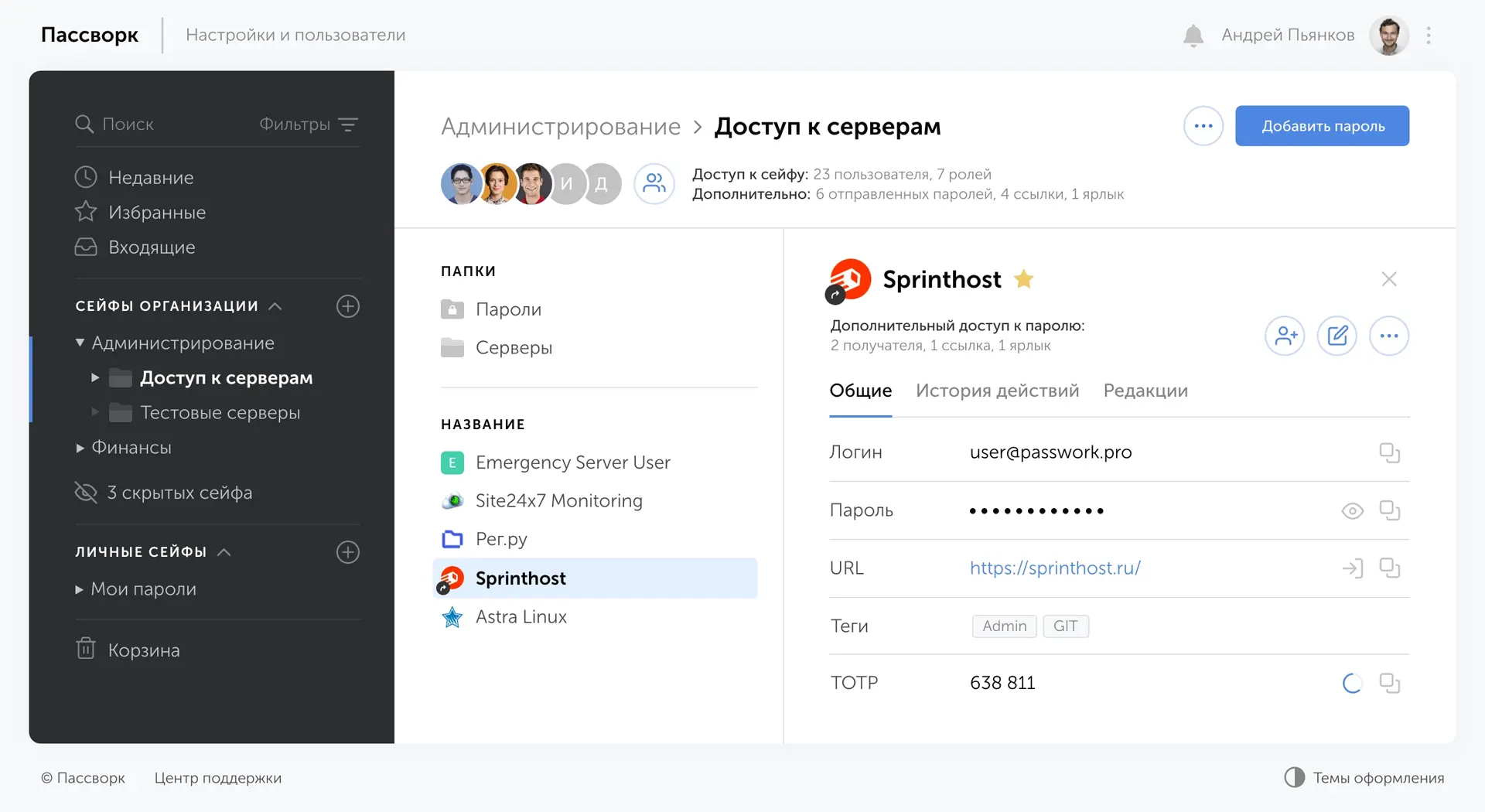

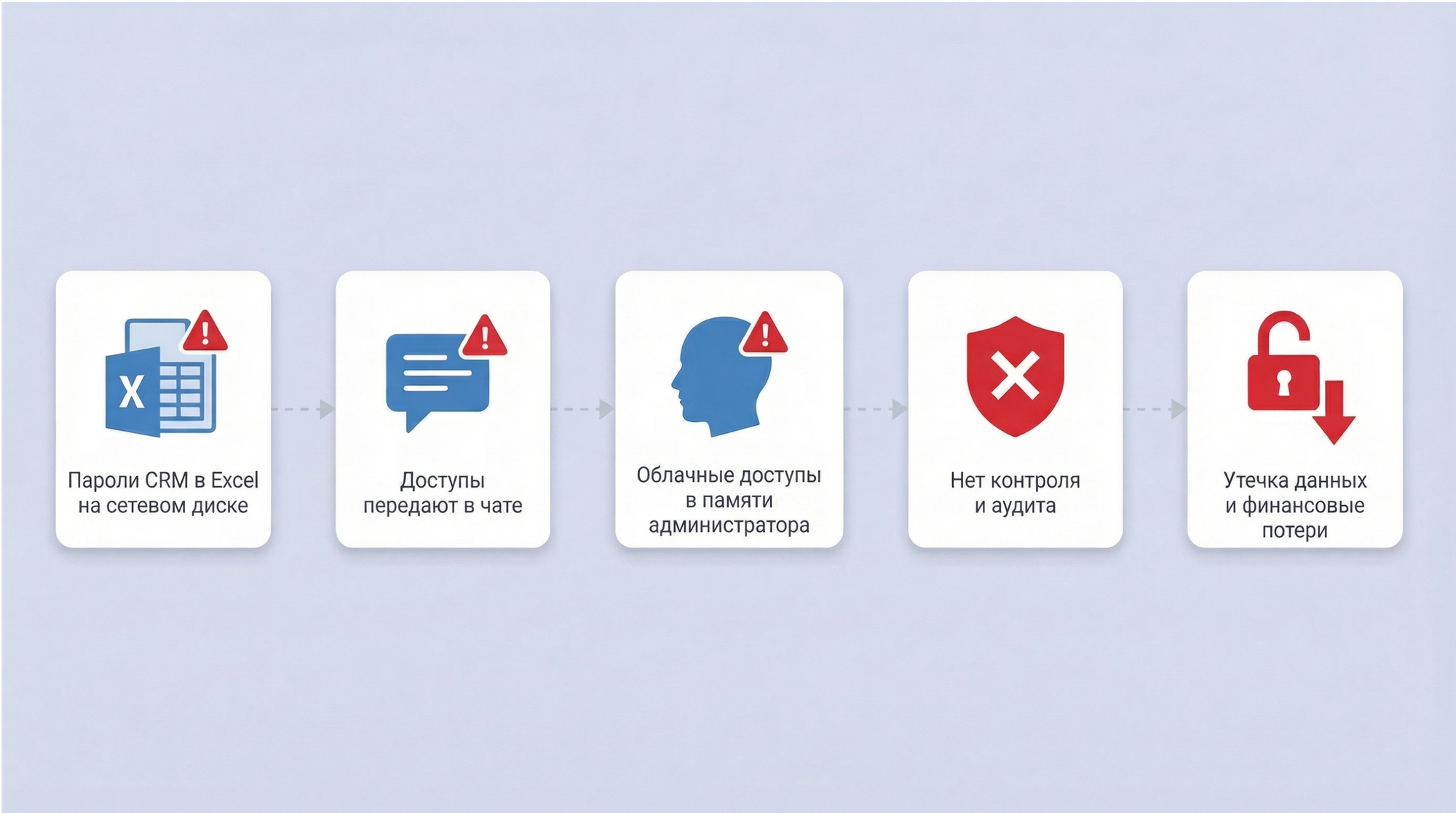

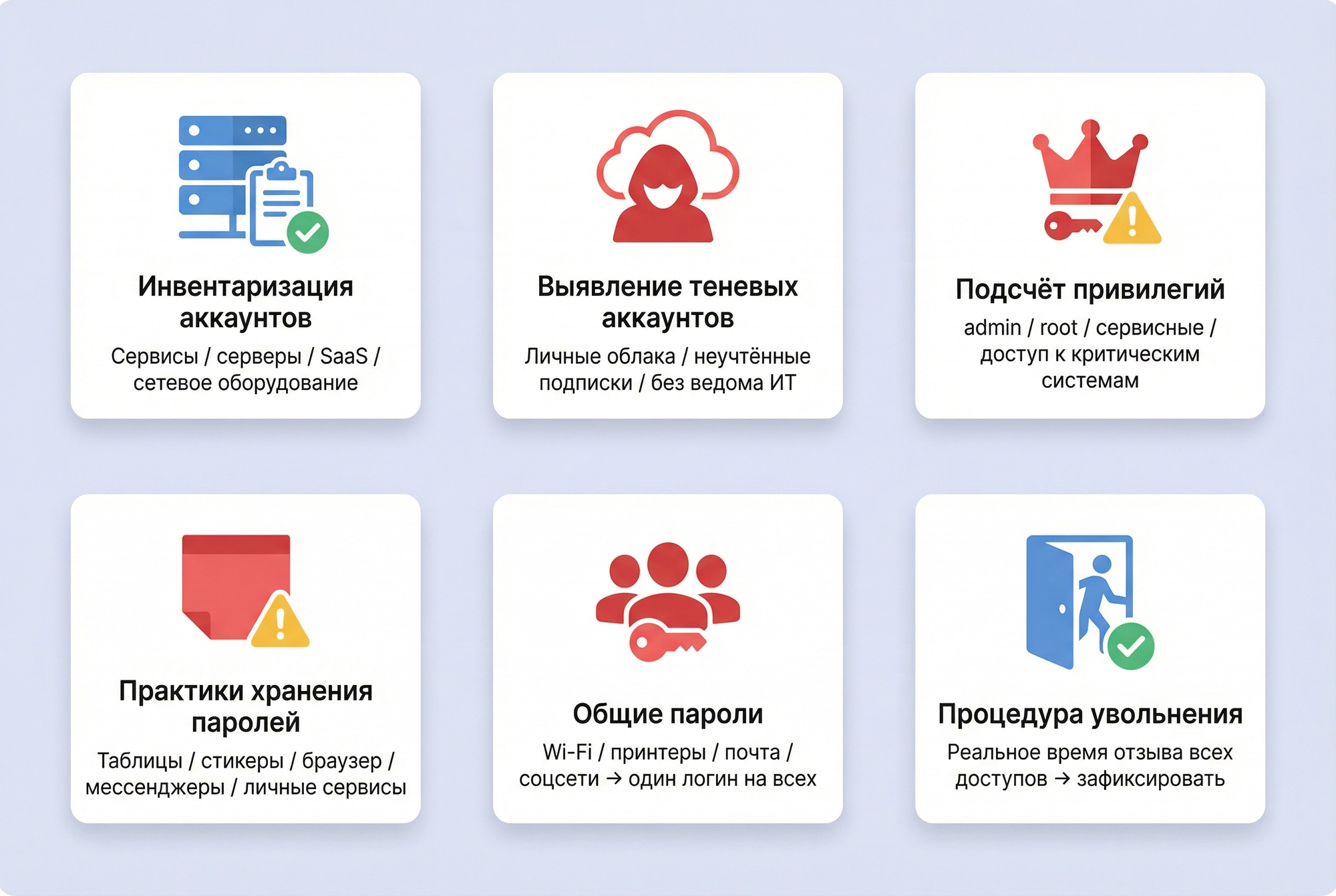

4. Централизованное управление паролями

Даже самый натренированный сотрудник может совершить ошибку под давлением, в конце рабочей недели или после десятого подряд письма. Поэтому ИБ-архитектура компании должна снижать влияние человеческого фактора на техническом уровне.

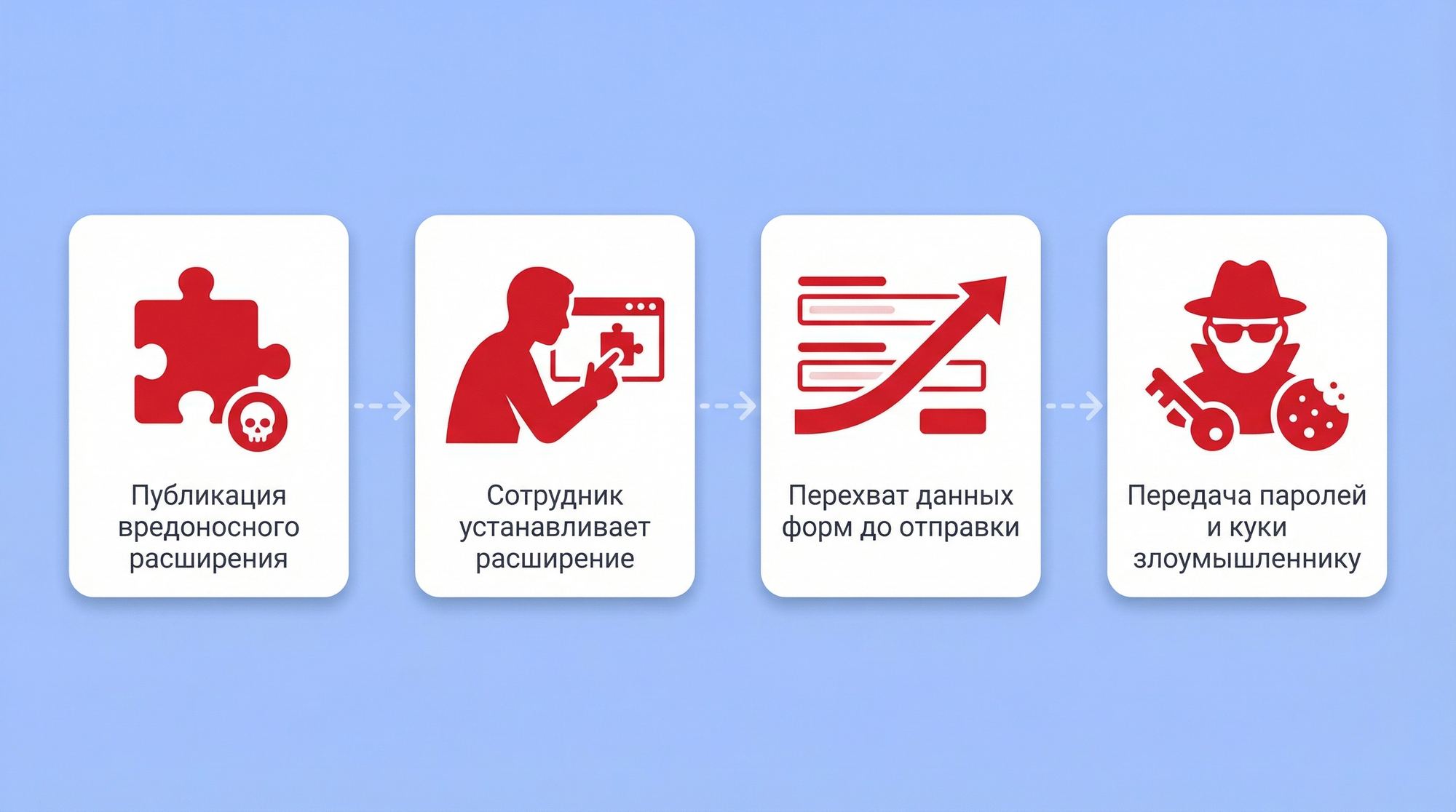

- Уберите саму возможность ручного ввода учётных данных. Большинство фишинговых атак преследуют одну цель — заставить пользователя вручную набрать пароль на поддельной странице. Корпоративный менеджер паролей закрывает этот вектор: браузерное расширение не подставит учётные данные на сайт с подменённым URL, даже если визуально он неотличим от оригинала.

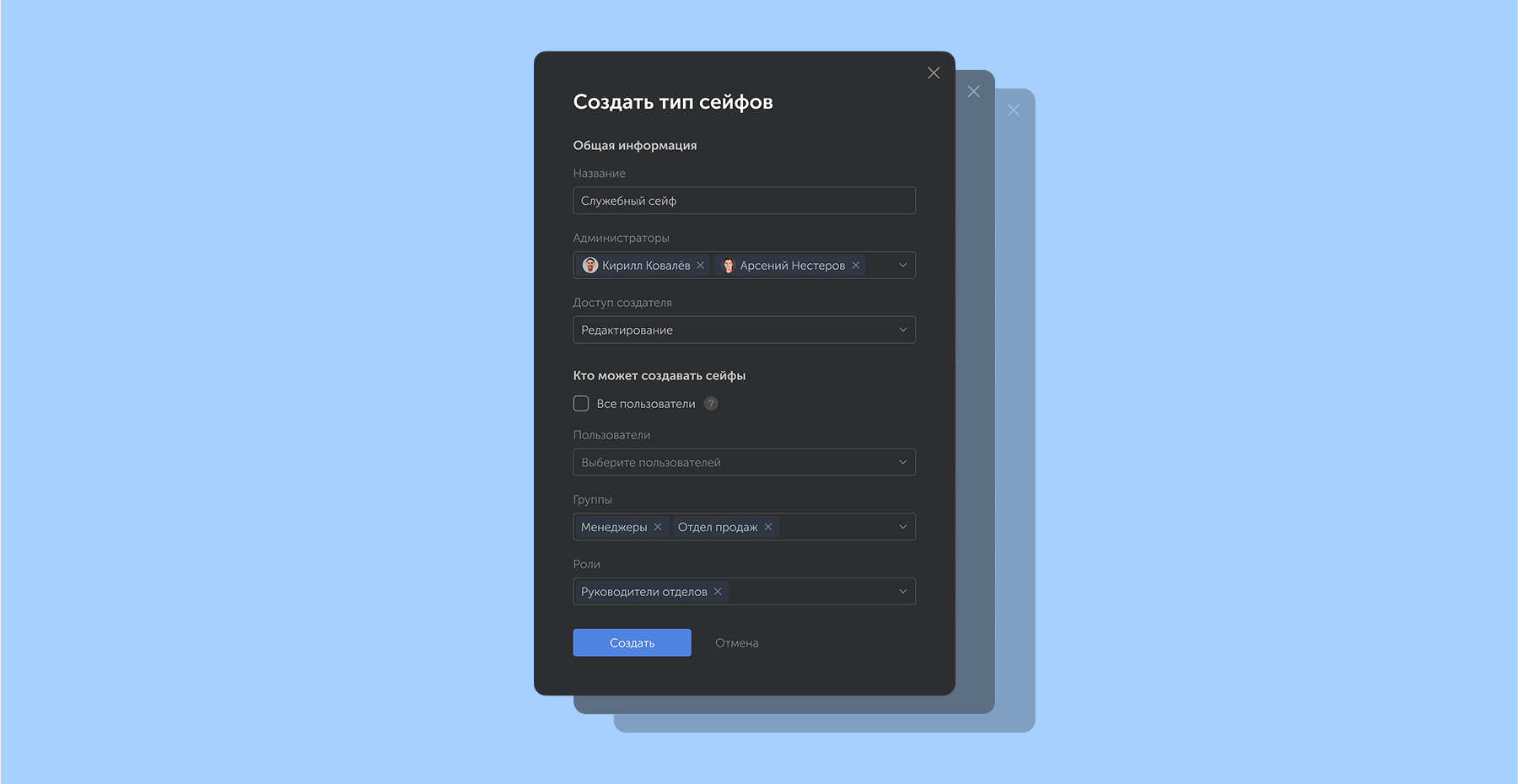

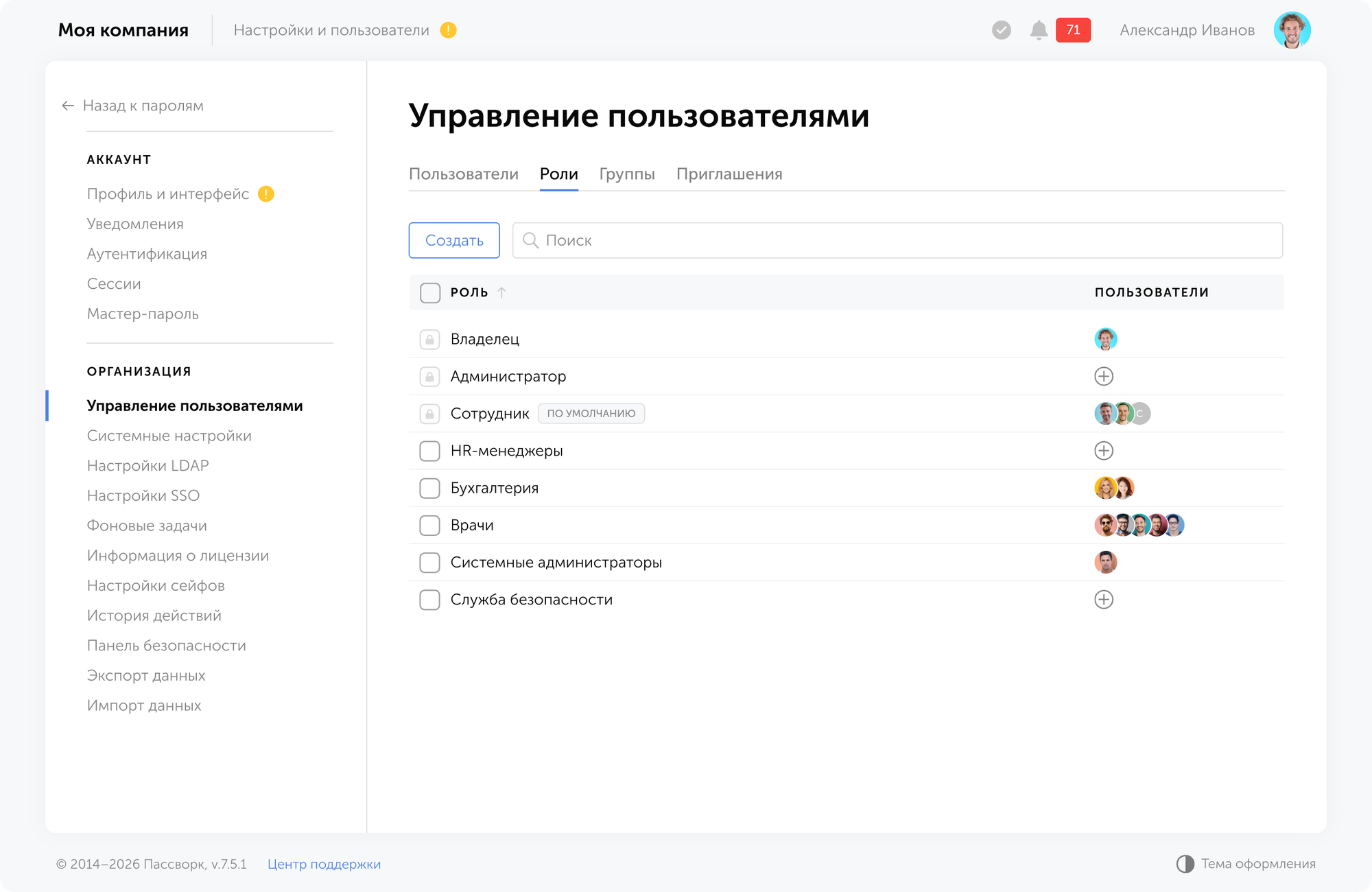

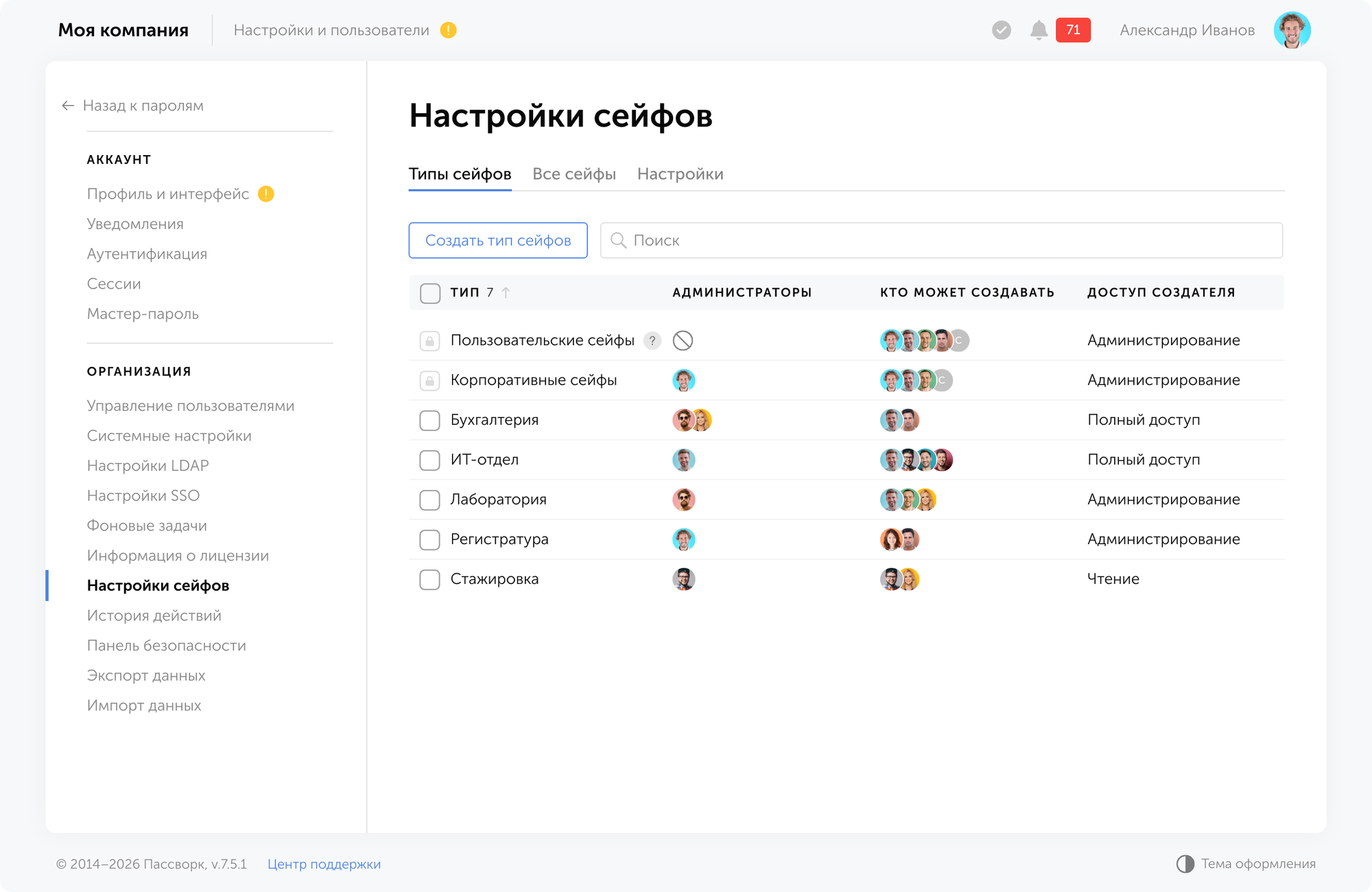

- Ограничьте радиус поражения через принцип наименьших привилегий. Если учётная запись всё же скомпрометирована, атакующий должен упереться в стену — без возможности латерального движения по сети и доступа к критическим системам. Ущерб остаётся в пределах рабочего сегмента конкретного пользователя.

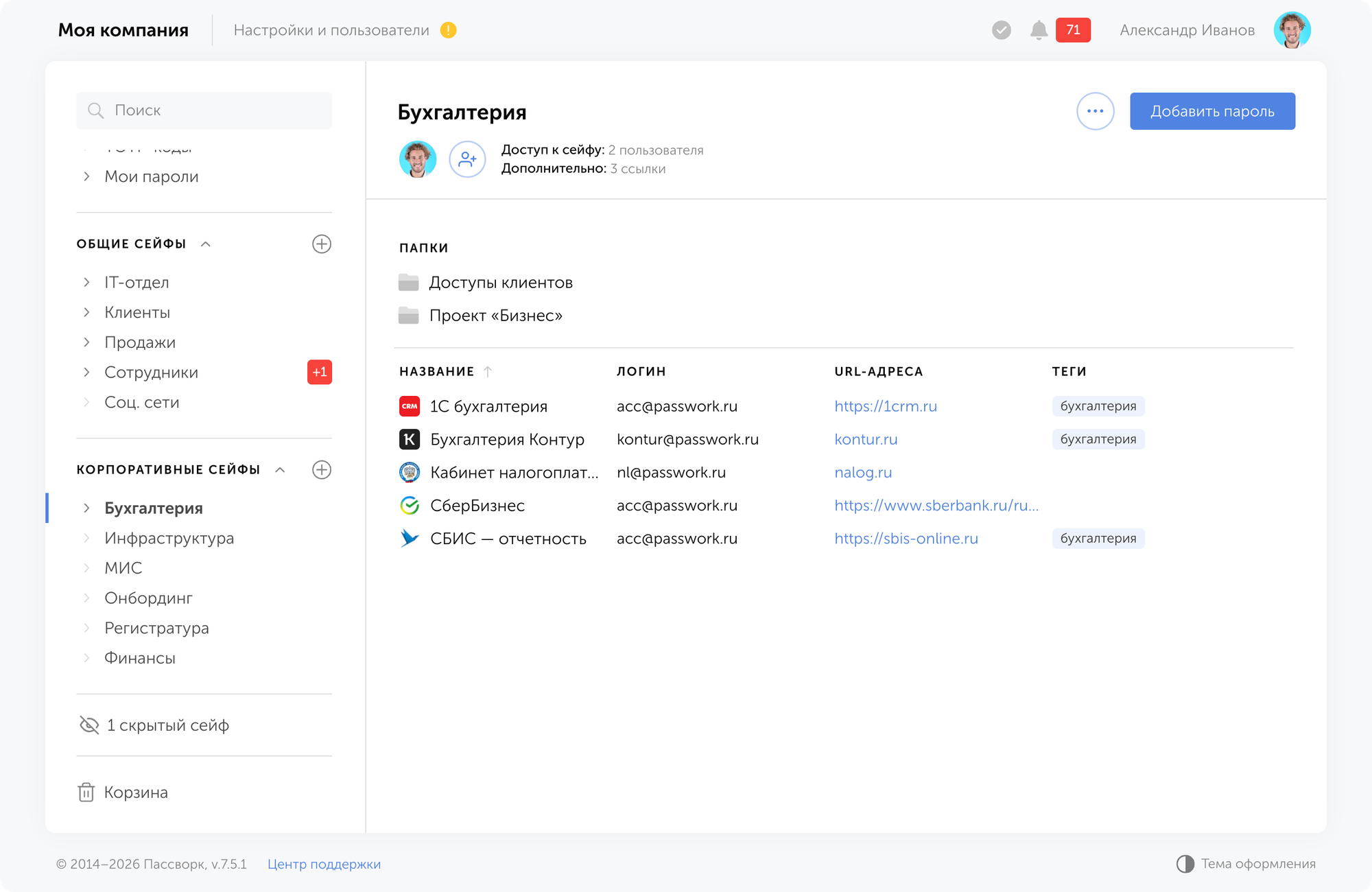

Пассворк реализует оба принципа в одной платформе. Гранулярные права доступа настраиваются на уровне отдельных сейфов и записей — каждый сотрудник видит ровно то, что необходимо для его работы. Браузерное расширение берёт проверку подлинности сайта на себя и физически не позволяет отдать пароль фишинговой странице.

Проверьте, насколько хорошо вы понимаете логику современных атак и где в вашей защите могут быть слабые места.

1. Злоумышленник получил доступ к корпоративному аккаунту сотрудника через ИИ-фишинг. Какой сценарий развития атаки наиболее опасен?

2. Фишинговый сайт использует домен, где одна буква заменена на похожий символ из другого алфавита. Визуально адрес выглядит правильно. Какая мера защиты надёжно закрывает эту угрозу?

3. Человеческая ошибка неизбежна — рано или поздно кто-то попадётся на фишинг. Какой подход к защите наиболее надёжен в долгосрочной перспективе?

4. Сотрудник сообщает в службу безопасности о подозрительном видеозвонке от «финансового директора». Что нужно сделать в первую очередь?

5. ИИ-инструменты позволяют генерировать убедительные голосовые сообщения от имени руководителя с просьбой срочно перевести деньги. Какой организационный контроль лучше всего защищает от этой схемы?

6. Сотрудник использует один и тот же пароль для корпоративной почты и нескольких внешних сервисов. Один из этих сервисов взломан. Какой риск для компании наиболее высок?

Заключение

Языковые модели пишут без ошибок, копируют корпоративный стиль и персонализируют атаки на основе публичных данных о конкретном человеке. Угроза сместилась с технических уязвимостей на психологию сотрудников.

Чтобы выстроить эффективную оборону в новой реальности, следует сфокусироваться на трёх ключевых направлениях:

- Внедрить культуру «нулевого доверия». Любой неожиданный или подозрительный запрос, особенно связанный с финансами или доступами, должен верифицироваться через альтернативный, заранее оговорённый канал связи (например, звонок по мобильному номеру).

- Сместить фокус с обучения на архитектуру. Необходимо исходить из того, что человеческая ошибка неизбежна. Главной задачей становится построение ИБ-периметра, который технически минимизирует последствия одного неверного клика, а не пытается полностью их исключить.

- Автоматизировать проверку подлинности. Ключевая роль отводится инструментам, которые забирают у человека функцию верификации. Системы централизованного управления учётными данными, блокирующие ввод пароля на поддельных сайтах на уровне протокола, становятся базовым элементом защиты, страхующим от ошибок восприятия.

Социальная инженерия эксплуатирует рефлексы. Противостоять ей можно только системно: обучение формирует привычки, архитектура страхует от их нарушения.

Часто задаваемые вопросы

Как распознать дипфейк при видеозвонке?

Обращайте внимание на технические артефакты: неестественное или асинхронное моргание, размытые границы лица и волос. Попросите собеседника провести рукой перед лицом — генеративная маска в этот момент исказится или «слетит».

Почему старые методы обучения защите от фишинга больше не работают?

Языковые модели (LLM) научились генерировать тексты без орфографических ошибок. Они идеально копируют корпоративный стиль общения и глубоко персонализируют атаки на основе цифрового следа жертвы.

Как менеджер паролей защищает от ИИ-фишинга?

Система привязывает сохранённые учётные данные к конкретному легитимному URL-адресу. Если злоумышленники отправят ссылку на идеальную визуальную копию корпоративного портала, расширение Пассворка просто не подставит логин и пароль, так как распознает подмену домена.

Что делать, если сотрудник уже перешёл по фишинговой ссылке?

Необходимо немедленно изолировать устройство — отключить его от корпоративной сети и интернета. Затем следует сменить пароли от всех потенциально скомпрометированных аккаунтов с другого, безопасного устройства и передать инцидент в отдел ИБ для анализа вектора атаки.

Как часто нужно проводить тренировки по информационной безопасности?

Откажитесь от формата многочасовых лекций. Оптимальный подход — еженедельное/ежемесячное обучение, например, интерактивные разборы кейсов, и регулярные, неожиданные симуляции фишинговых рассылок с немедленным разбором ошибок без применения штрафов.

ИИ-фишинг и дипфейки: как обучить сотрудников распознавать угрозы нового поколения

ИИ-фишинг, дипфейки и голосовые клоны — как распознать атаку нового поколения и что делать, чтобы одна ошибка сотрудника не стоила компании миллионов. Стратегия защиты ИБ должна включать обучение сотрудников и построение надёжной технической архитектуры.