Ваш сисадмин пересылает SSH-ключи через мессенджер в файле «точнонепароли.txt». Ваш HR-менеджер хранит сканы паспортов сотрудников в личной почте в Яндексе. Стажёру выдали права администратора, потому что разбираться с разграничением доступа было некогда. А сотрудник, которого уволили в 2019 году, до сих пор получает еженедельную рассылку с данными клиентов, ведь его электронный адрес просто никто не удалил.

В 2025 году аналитики зафиксировали 230 публичных утечек баз данных российских организаций, а суммарный объём опубликованных данных достиг 767 млн строк — в 1,5 раза больше, чем годом ранее. Большинство инцидентов начинаются одинаково: сотрудник хранит пароль в таблице, браузере или мессенджере. Злоумышленник получает учётные данные, и дальше всё происходит по известному сценарию.

Разорвать эту цепочку можно с помощью внедрения корпоративного менеджера паролей. В этой статье разберём конкретный операционный план для ИТ-отдела: от первого аудита до метрик после запуска.

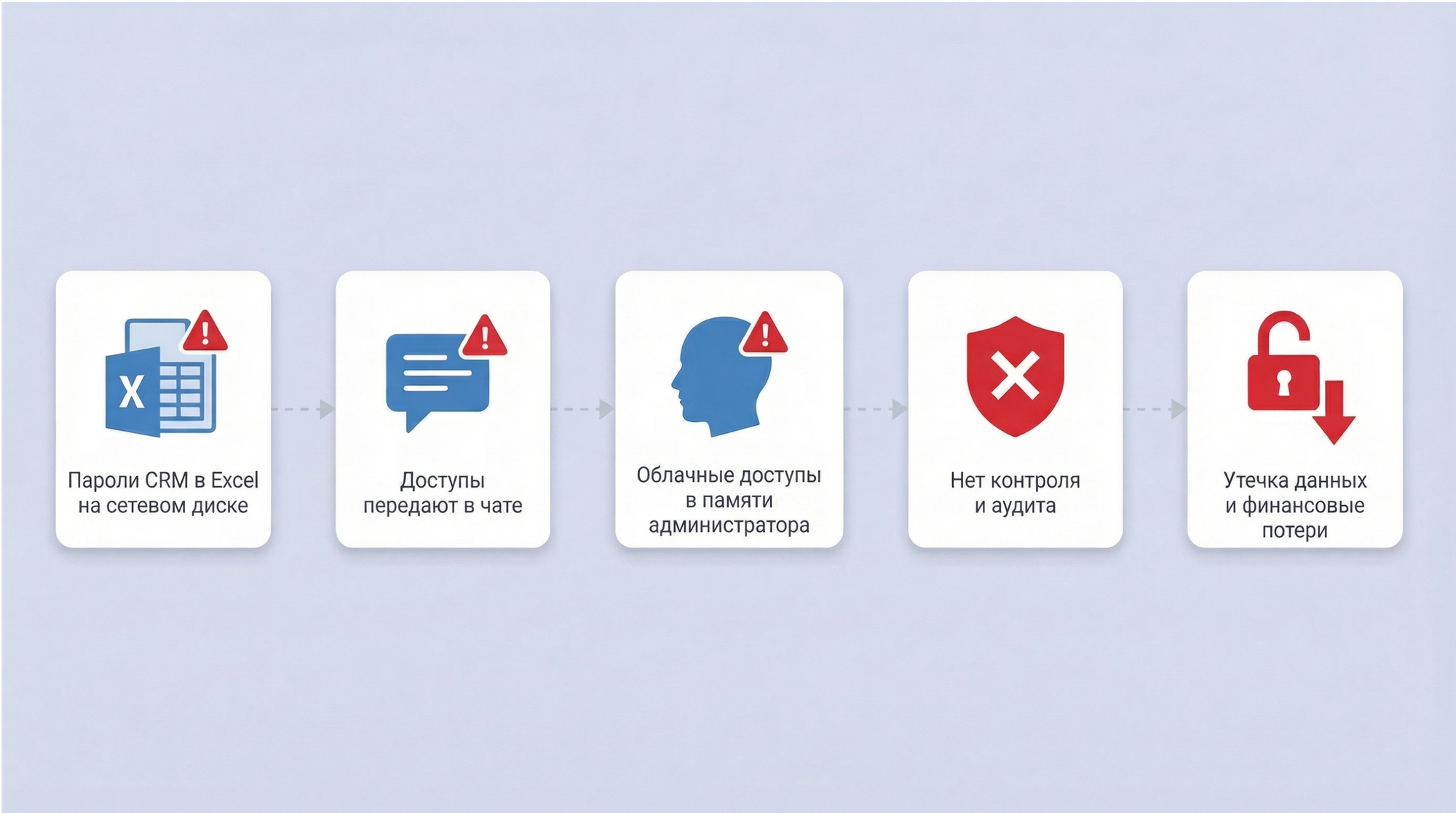

Риски хранения паролей в ненадёжных инструментах

Хаотичное управление паролями — это финансовый риск с измеримой стоимостью. Типичная ситуация в компании без централизованного хранилища выглядит так:

- Пароли CRM в Excel на сетевом диске. Файл доступен всем, у кого есть доступ к папке. Версионирования нет — непонятно, кто и когда менял пароль. При увольнении сотрудника файл остаётся у него в кэше или на личном устройстве.

- Доступы передают в чате. Пароль уходит в мессенджер или корпоративную почту — и остаётся там навсегда. История переписки не шифруется, не удаляется и доступна всем участникам чата.

- Облачные доступы в памяти администратора. Если сотрудник уходит или уходит на больничный — доступ к сервису теряется вместе с ним. Никакой передачи, никакой документации.

- Нет контроля и аудита. Невозможно ответить на базовые вопросы: кто заходил в систему, когда и с какого устройства. При инциденте расследование начинается с нуля.

Итог: утечка данных и финансовые потери. Каждая из точек выше — самостоятельный вектор атаки. Скомпрометировать одну из них достаточно, чтобы получить доступ к критической инфраструктуре.

Масштаб проблемы подтверждается цифрами. Учётные данные остаются одним из главных векторов атак. Около 88% инцидентов в мире в категории атак на веб-приложения связаны с использованием украденных учётных данных. Средняя стоимость утечки данных в мире составляет около $4,44 млн, включая расследование, простои систем, юридические расходы и восстановление инфраструктуры.

Excel и Google-таблицы не решают проблему. Нет журнала обращений, нет механизма отзыва доступа, нет контроля над тем, где хранится копия файла. После увольнения сотрудника данные остаются у него — в кэше браузера, в истории скачиваний, на личном устройстве.

Прежде чем выбирать решение, стоит зафиксировать отправную точку: какие именно данные нужно защитить и в каком состоянии находится управление доступами прямо сейчас.

Регуляторный контекст 2026

Помимо операционных рисков, компании сталкиваются с нарастающим регуляторным давлением. Это напрямую влияет на выбор менеджера паролей.

Для госструктур и компаний, обрабатывающих персональные данные в государственных информационных системах, выбор решения для управления паролями жёстко ограничен реестром российского ПО Минцифры. Для организаций, эксплуатирующих значимые объекты КИИ, требования по импортозамещению носят плановый характер: все объекты КИИ обязаны перейти на отечественное программное обеспечение до 1 января 2028 года.

Приказ ФСТЭК России № 117

1 марта 2026 года вступил в силу приказ ФСТЭК России № 117 от 11 апреля 2025 года. Документ пришёл на смену приказу № 17 от 11 февраля 2013 года и расширил сферу регулирования. Прежние требования распространялись на государственные информационные системы (распространение на муниципальные ИС было закреплено отдельным разъяснением ФСТЭК, а не текстом самого приказа).

Новый приказ прямо охватывает все информационные системы, эксплуатируемые государственными органами, государственными унитарными предприятиями, государственными учреждениями и муниципальными структурами.

Ответственность за утечки персональных данных

С 30 мая 2025 года вступили в силу поправки, внесённые Федеральным законом № 420-ФЗ от 30 ноября 2024 года в КоАП РФ, которые существенно ужесточили ответственность за утечки персональных данных. Согласно КоАП РФ в действующей редакции, штраф за первичную утечку для юридических лиц составляет от 3 до 20 млн рублей в зависимости от масштаба инцидента и категории данных (максимум — за утечку биометрических данных); за повторную утечку предусмотрен оборотный штраф в размере от 1% до 3% годовой выручки, но не менее 20 млн рублей и не более 500 млн рублей.

С чего начать внедрение менеджера паролей

Корпоративный менеджер паролей — это не приложение, которое устанавливают за час. Это изменение в том, как компания управляет доступами: кто владеет учётными данными, как они передаются, что происходит при увольнении сотрудника.

Процесс состоит из шести последовательных шагов. Каждый следующий использует результаты предыдущего — без аудита невозможно корректно выбрать решение, без выбора решения невозможно спланировать развёртывание.

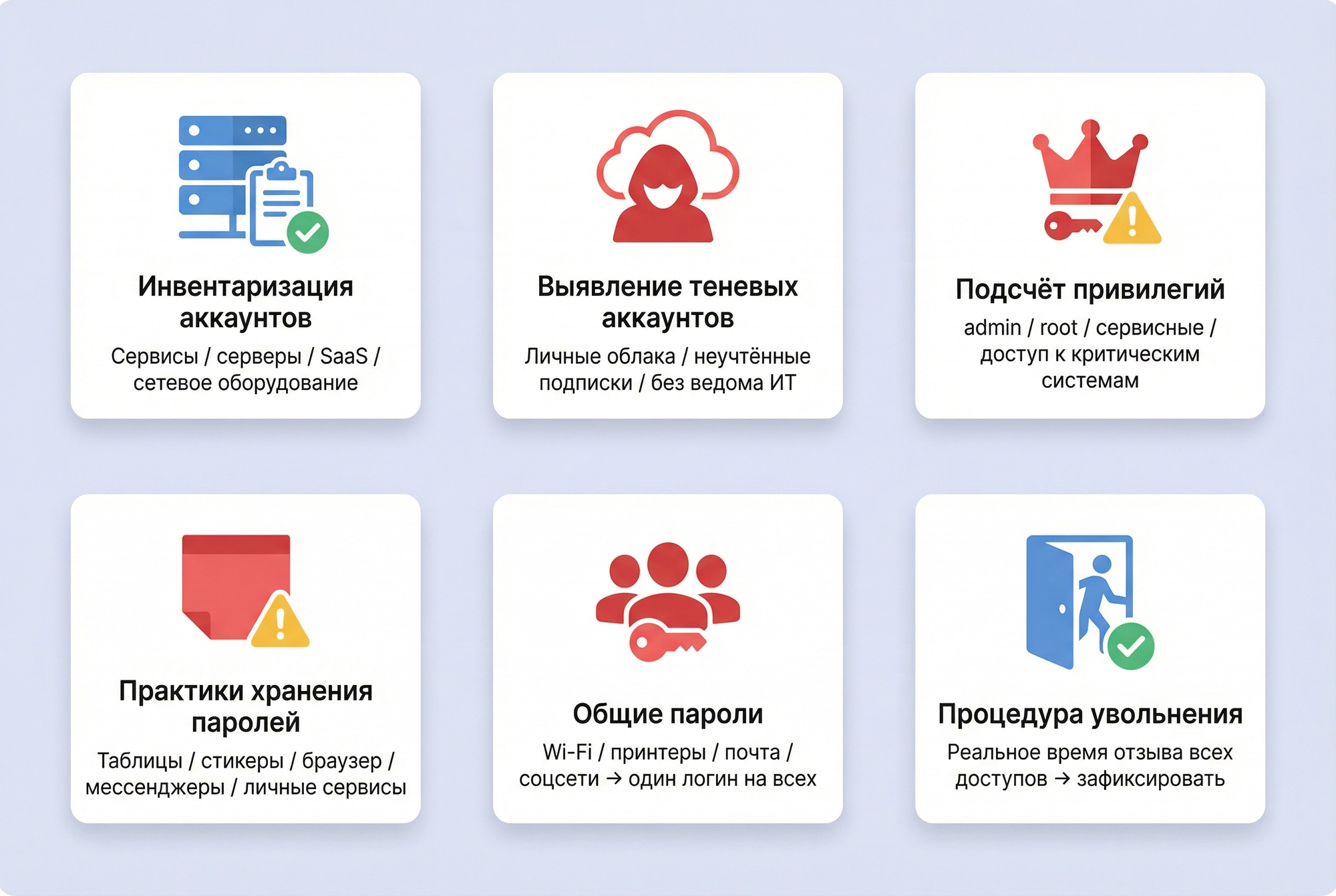

Шаг 1. Аудит

Масштаб инвентаризации определяет архитектуру решения и объём лицензии. Компания, в которой считают, что в работе 200 учётных записей, после аудита обнаруживают 340, с учётом сервисных аккаунтов, тестовых сред и давно забытых интеграций.

Чек-лист предпроектного аудита

Цель аудита — получить полную картину до того, как будет принято любое архитектурное решение. Чек-лист охватывает шесть областей.

- Инвентаризация всех корпоративных учётных записей: сервисы, серверы, SaaS-приложения, сетевое оборудование. Цель — полный реестр, без исключений.

- Выявление «теневых» аккаунтов: личные облачные сервисы для рабочих задач, неучтённые подписки — всё, что создано без ведома ИТ-отдела. Именно здесь чаще всего обнаруживаются неожиданные цифры.

- Подсчёт привилегированных учётных записей: admin, root, сервисные учётные записи и записи с правами доступа к критическим системам.

- Анализ текущих практик хранения: опрос сотрудников на предмет использования таблиц, блокнотов, стикеров, браузерных менеджеров паролей, мессенджеров, личных сервисов для хранения данных.

- Оценка количества общих паролей: один логин на несколько сотрудников (типично для Wi-Fi, принтеров, общих почтовых ящиков, соцсетей).

- Проверка процедуры увольнения: сколько времени фактически занимает отзыв всех доступов при увольнении. Зафиксируйте реальную цифру.

Результатом аудита становится сводная таблица с количеством учётных записей по категориям — пользовательские, привилегированные, сервисные и общие. Эти данные используют как основу для выбора решения и расчёта бюджета на приобретение менеджера паролей.

Инструменты для инвентаризации

- AD/LDAP-запросы. Базовый инструмент для любой организации с Active Directory или LDAP-каталогом. Даёт выгрузку всех пользователей и групп с атрибутами: дата последнего входа, статус учётной записи, членство в группах. Учётные записи без активности за последние 90 дней — первые кандидаты на деактивацию. Отдельно стоит выгрузить сервисные аккаунты: они часто не привязаны к конкретному сотруднику и выпадают из регулярных проверок.

- Анализ логов. Логи прокси-сервера и корпоративной почты позволяют обнаружить активность аккаунтов уволенных сотрудников и нетипичные паттерны доступа — например, подключения в нерабочее время или с нестандартных адресов. Это отдельный слой данных, который AD-запросы не покрывают.

- SIEM и системы мониторинга. Если в инфраструктуре уже развёрнут SIEM, он агрегирует события из множества источников и позволяет построить сводную картину по учётным записям быстрее, чем ручная выгрузка из каждой системы по отдельности.

- Опрос руководителей подразделений. Технические инструменты не видят сервисы, которые отделы подключают самостоятельно в обход ИТ. Короткий структурированный опрос с тремя вопросами: какие внешние сервисы использует отдел, кто имеет к ним доступ, где хранятся учётные данные — закрывает этот пробел. Ответы руководителей нередко становятся главным источником данных о теневых аккаунтах.

- Сканирование SaaS-активности. Корпоративные SSO-решения ведут журнал подключённых приложений.

Шаг 2. Выбор решения для хранения паролей

Корпоративный менеджер паролей — инструмент централизованного управления учётными данными: хранение, разграничение доступа, аудит и контроль жизненного цикла паролей в масштабах организации.

Критерии выбора менеджера паролей

| Критерий | Для чего нужен | Что проверить |

|---|---|---|

| Локальное развёртывание vs. облако | Контроль данных, соответствие регулятору | Где физически хранятся данные |

| Интеграция с AD/LDAP | Автоматический онбординг и офбординг | Поддержка протоколов, SSO |

| Ролевая модель (RBAC) | Принцип минимальных привилегий | Гранулярность прав: папка / запись |

| MFA | Второй фактор защиты хранилища | TOTP, аппаратные ключи, SMS |

| Аудит и логирование | Расследование инцидентов, комплаенс | Экспорт логов, SIEM-интеграция |

| API и интеграции | CI/CD, DevOps, автоматизация | REST API, CLI, плагины |

| Реестр российского ПО | Обязателен для госсектора и КИИ | Наличие записи в реестре Минцифры |

| Лицензии ФСТЭК России | Обязательны для ГИС, ИСПДн, объектов КИИ | Лицензия на ТЗКИ, лицензия на разработку и производство СКЗИ |

| Лицензия ФСБ России | Подтверждает право на разработку и распространение СКЗИ | Наличие лицензии ФСБ на разработку, производство и распространение шифровальных средств |

| Техподдержка | SLA, русскоязычная документация | Время реакции, каналы связи |

Локальное развёртывание или облако

Первое решение, которое принимают при выборе менеджера паролей, — где физически будут храниться данные.

- Облако проще в развёртывании: не нужна собственная инфраструктура, обновления приходят автоматически, доступ — из любой точки. Оправдано для небольших команд, где скорость внедрения важнее абсолютного контроля.

- Локальная установка требует больше ресурсов на старте, но даёт принципиально иной уровень контроля. Хранилище паролей находится на серверах компании — данные и ключи шифрования не покидают периметр инфраструктуры. Резервное копирование, обновления, права доступа к серверу — всё под управлением вашей команды. Если в компании уже есть выделенные серверные мощности и администраторы — это предпочтительный выбор.

- Гибридная модель актуальна для крупных организаций с распределённой структурой: часть данных хранится локально в защищённом корпоративном контуре, часть — в облаке для удалённых команд или филиалов. Это позволяет сочетать контроль над критичными данными с удобством доступа для сотрудников вне периметра.

Для организаций с регуляторными требованиями выбор фактически предопределён. Госструктуры, операторы персональных данных в ГИС и субъекты КИИ обязаны использовать решения из реестра российского ПО Минцифры. Облачные зарубежные сервисы в этом контексте неприемлемы.

Интеграция со службами каталогов и SSO

При подключении к корпоративному каталогу менеджер паролей автоматически синхронизирует пользователей и группы. Новый сотрудник получает доступ к нужным хранилищам в момент появления в Active Directory — без ручных действий со стороны администратора. При увольнении учётная запись блокируется так же автоматически: достаточно деактивировать пользователя в каталоге.

Интеграция с AD/LDAP также упрощает управление ролями. Группы из каталога напрямую интегрируются с ролями в корпоративном менеджере паролей. Изменение состава группы в AD мгновенно отражается в правах доступа.

Поддержка Single Sign-On (SSO) позволяет сотрудникам входить в менеджер паролей через корпоративную учётную запись, не создавая отдельного пароля.

Ролевая модель (RBAC)

Принцип минимальных привилегий — основа управления доступом. Каждый сотрудник должен видеть только те учётные данные, которые нужны ему для работы, и не иметь доступа к остальным. Без гранулярной ролевой модели этот принцип невозможно реализовать на практике.

Ролевая модель на основе RBAC (Role-Based Access Control) позволяет назначать права не каждому пользователю отдельно, а ролям — и затем присваивать роли пользователям.

Важна гранулярность: права должны назначаться не только на уровне хранилища целиком, но и на уровне отдельных папок и записей. Это позволяет, например, дать подрядчику доступ к одному конкретному сервису, не открывая весь раздел. Чем детальнее контроль — тем меньше поверхность атаки при компрометации одной учётной записи.

Многофакторная аутентификация (MFA)

Наиболее распространённый второй фактор — TOTP (Time-based One-Time Password): одноразовый код из приложения-аутентификатора, который обновляется каждые 30 секунд. Это надёжный и удобный вариант, не требующий дополнительного оборудования. Для организаций с повышенными требованиями к безопасности предпочтительнее аппаратные ключи — FIDO2/WebAuthn-устройства, которые физически невозможно перехватить удалённо.

Важно также проверить, применяется ли MFA ко всем пользователям принудительно или остаётся опциональной. Необязательный второй фактор — это иллюзия безопасности: достаточно одного сотрудника, который не настроил MFA, чтобы создать уязвимость. Администратор должен иметь возможность сделать MFA обязательным на уровне политики.

Аудит и логирование

Полноценный журнал аудита фиксирует все значимые события: вход в систему, просмотр и копирование пароля, изменение записи, добавление и удаление пользователей, изменение прав доступа. Каждое событие должно содержать временную метку и идентификатор пользователя. Этого достаточно, чтобы восстановить полную картину любого инцидента.

API и интеграции

Менеджер паролей без API работает только для людей. CI/CD-пайплайны, скрипты развёртывания, мониторинговые системы тоже нуждаются в учётных данных — и без интеграции они либо хранят секреты прямо в коде, либо требуют ручного вмешательства.

REST API позволяет интегрировать менеджер паролей в любой автоматизированный процесс. Скрипт развёртывания запрашивает учётные данные напрямую из хранилища — без хранения секретов в коде или переменных окружения. Это устраняет один из самых распространённых векторов утечки: захардкоженные credentials в репозиториях.

CLI-интерфейс решает аналогичную задачу для операционных сценариев. Администратор может автоматизировать ротацию паролей, массовое обновление записей или экспорт данных через командную строку — без необходимости открывать веб-интерфейс. Это особенно важно для команд, работающих в серверных средах без графического интерфейса.

Реестр российского ПО

Включение в реестр означает, что продукт прошёл проверку на соответствие критериям российского происхождения: правообладатель — российское юридическое лицо или гражданин РФ, исключительные права принадлежат российской стороне, а продукт не имеет принудительного обновления из-за рубежа.

Для коммерческих компаний реестр служит дополнительным сигналом надёжности: продукт разработан и поддерживается в российской юрисдикции, что снижает риски, связанные с санкционными ограничениями и прекращением поддержки зарубежными вендорами.

Наличие в реестре также упрощает процедуру закупки: продукт не требует дополнительного обоснования при тендере, а бюджет на него может быть выделен по статьям, предназначенным для отечественного ПО.

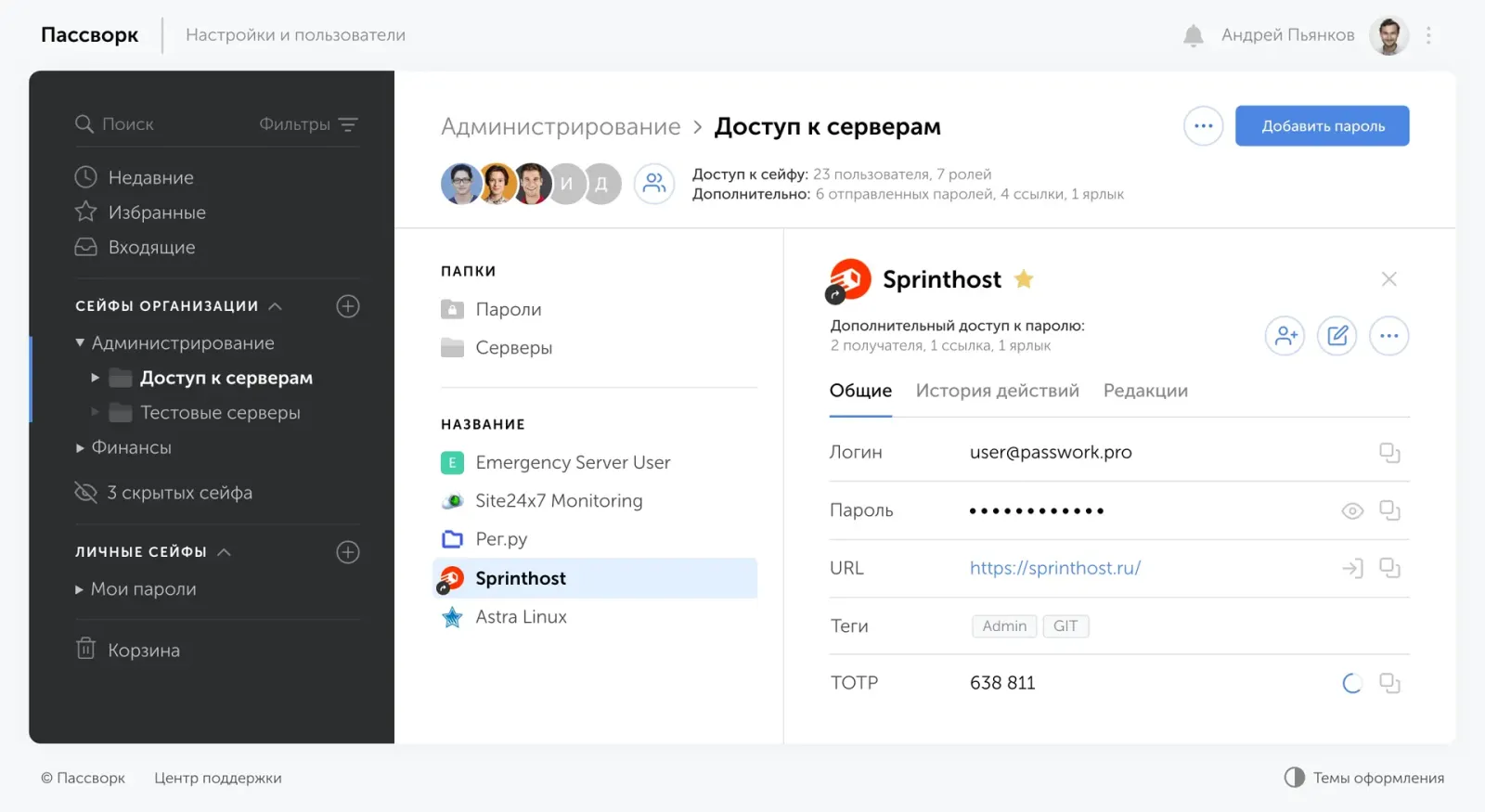

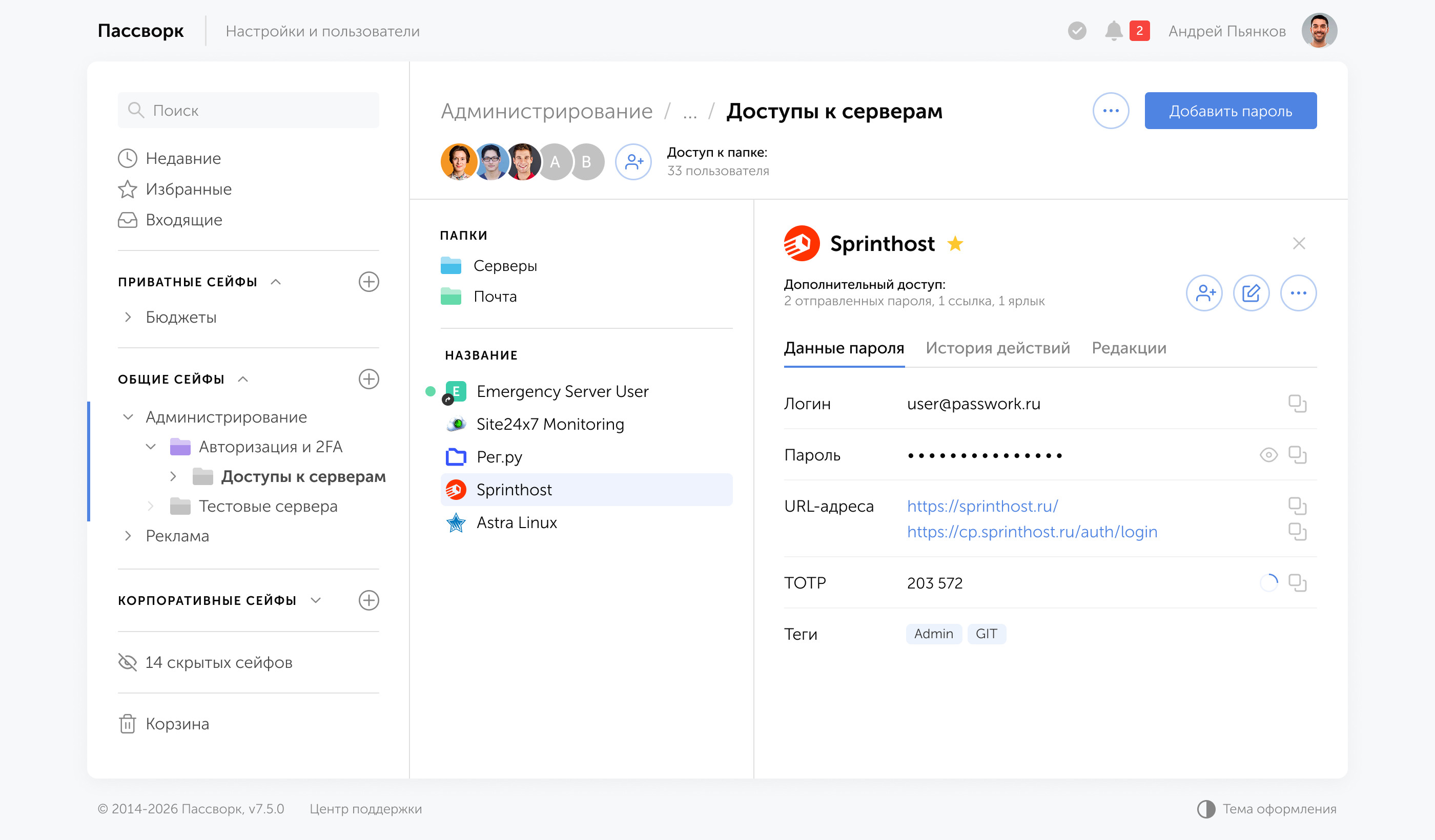

Пассворк: комплексная защита паролей и секретов

Пассворк — комплексное решение для безопасного управления паролями и секретами. Сервис упрощает совместную работу с конфиденциальными данными и разрабатывается с учётом растущих потребностей российского бизнеса, госкомпаний и современных ИТ-команд.

- Независимая проверка безопасности. Безопасность Пассворка верифицируют 30 000 независимых экспертов на платформе Standoff Bug Bounty. Это программа вознаграждения за найденные уязвимости, один из наиболее честных способов подтвердить реальный уровень защиты продукта.

- Реальные внедрения в крупном бизнесе. Среди клиентов — МТС Банк, который внедрил Пассворк для централизованного управления паролями и повышения уровня безопасности, Nexign — один из крупнейших российских разработчиков телеком-решений.

- Признание рынка. В 2025 году Пассворк стал победителем премии ComNews Awards в категории «Лучшее решение для работы с паролями в компании», в 2026 — получил «ТБ Премию 2026», эксперты признали продукт надёжным корпоративным решением для безопасного хранения и управления секретами.

Шаг 3. Техническое развёртывание

Техническое развёртывание менеджера паролей на сервере компании— это стандартный серверный проект. Универсальный алгоритм применим к большинству решений на рынке.

План развёртывания

- Подготовка инфраструктуры. Выделить сервер, настроить сетевую сегментацию — хранилище паролей не должно быть доступно из интернета напрямую.

- Установка приложения. Docker-контейнер — предпочтительный вариант: изолированная среда, простое обновление, воспроизводимая конфигурация. Нативная установка используется там, где Docker недоступен по политике безопасности.

- Первоначальная конфигурация. Настройка подключения к базе данных, генерация мастер-ключа шифрования. Мастер-ключ хранится отдельно от базы данных, это критичное требование, которое часто игнорируют при быстром развёртывании.

- Настройка резервного копирования. Ежедневный бэкап зашифрованного хранилища на отдельный сервер или в изолированное хранилище. Настроить нужно до миграции данных.

- Интеграция с AD/LDAP. Синхронизация пользователей и групп. Проверить, что группы Active Directory корректно сопоставлены с ролями в менеджере паролей.

Тестирование и приёмка: проверить доступность интерфейса, корректность синхронизации с AD, успешность первого резервного копирования. Только после успешного прохождения всех проверок переходить к Шагу 4.

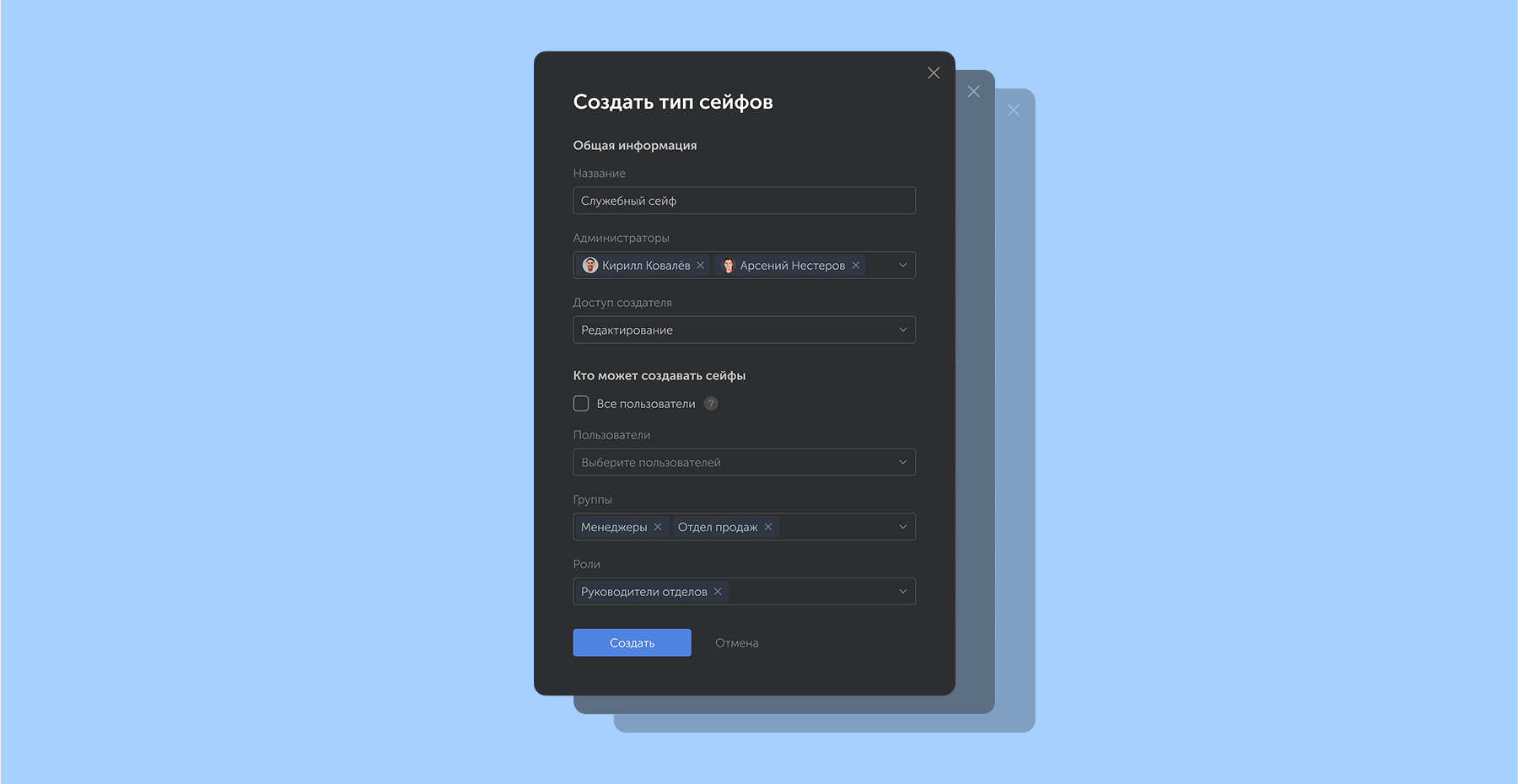

Шаг 4. Настройка системы

Сервер запущен, интеграции подключены. Следующий шаг — настроить систему изнутри: выстроить структуру сейфов, задать политики безопасности и распределить роли.

Структура хранилища

Хранилище паролей должно отражать реальную организационную схему компании. Базовый принцип — разделение по подразделениям и типам доступа. Типовая структура: отдельные сейфы для ИТ-инфраструктуры, финансов, кадров, маркетинга. Внутри каждого сейфа — папки по проектам, сервисам или средам (production, staging, dev).

Отдельно выделите сейф для привилегированных учётных записей: admin, root, сервисные аккаунты. Доступ к нему — только для администраторов и ответственных за конкретные системы. Смешивать привилегированные аккаунты с обычными рабочими паролями — типичная ошибка, которая обесценивает разграничение доступа.

Используйте результаты аудита из шага 1 как основу. Категории учётных записей, которые вы зафиксировали тогда, — пользовательские, привилегированные, сервисные, общие — должны напрямую отражаться в структуре хранилища. Это сэкономит время при миграции и исключит хаотичное размещение данных.

Системные настройки

Первое — управление сессиями. Установите таймаут автоматического выхода: 15–30 минут бездействия — разумный баланс между безопасностью и удобством. Для администраторов таймаут стоит сократить.

Второе — ограничения по IP и устройствам. Если менеджер паролей используется только внутри корпоративной сети, ограничьте доступ на уровне сетевых политик. Это дополнительный барьер, который не требует изменений в самом приложении.

Третье — многофакторная аутентификация. Подключите TOTP-приложение или аппаратный ключ в настройках безопасности. Сделайте многофакторную аутентификацию обязательной на уровне политики: система не должна разрешать вход без второго фактора ни одному пользователю, включая администраторов.

Роли и права доступа

Создайте роли до того, как добавите первого пользователя. Типовой набор для большинства организаций: администратор системы, менеджер хранилища, обычный пользователь, гость с доступом только для чтения. Для каждой роли зафиксируйте, к каким сейфам и папкам она даёт доступ — и на каком уровне: просмотр, редактирование, управление.

Сопоставьте роли с группами Active Directory, если интеграция настроена. Это позволит автоматически назначать права при онбординге новых сотрудников — без ручных действий администратора при каждом новом найме.

Проверьте, что ни одна роль не получает избыточных прав по умолчанию. Новый пользователь без явно назначенной роли не должен видеть ничего — принцип «запрещено всё, что не разрешено» должен быть реализован на уровне настроек системы, а не полагаться на дисциплину администраторов.

Шаг 5. Миграция и онбординг

Главный риск на этом этапе — не технический сбой, а сопротивление сотрудников. Этот риск управляем, если онбординг спланирован заранее.

Вариант 1: первый менеджер паролей

Сотрудники хранят пароли, где им удобно, браузер, таблицы, блокноты. Задача — собрать эти данные в централизованное хранилище без потерь.

Подготовьте CSV-шаблон с полями: название ресурса, URL, логин, пароль, комментарий. Разошлите сотрудникам чёткую инструкцию с дедлайном. Импорт через административный интерфейс занимает минуты. После импорта сверьте результат с данными аудита из Шага 1 — все ли учётные записи попали в хранилище.

Вариант 2: переход с другого менеджера паролей

Экспортируйте данные из текущего решения в CSV, JSON или XML — большинство корпоративных продуктов поддерживают эти форматы. Сохраните структуру папок и права доступа: восстанавливать их вручную долго и чревато ошибками.

Запустите параллельную работу двух систем на 1–2 недели. За это время сотрудники убедятся, что все данные перенесены корректно, — и только после этого отключайте старую систему.

Онбординг сотрудников

Брифинг. Проведите 30-минутную презентацию: покажите интерфейс, объясните логику структуры, ответьте на вопросы. Почтовая рассылка с инструкцией работает хуже — живой формат снимает сопротивление быстрее.

Браузерное расширение. Без автозаполнения сотрудники будут копировать пароли вручную и со временем вернутся к старым привычкам. Установка расширения — обязательный шаг, а не опциональный.

Канал поддержки. В первую неделю выделите отдельный канал в корпоративном мессенджере, где ИТ-специалисты смогут оперативно отвечать на вопросы. Это снижает сопротивление и формирует привычку работать с системой.

Алгоритм должен выполняться в течение одного рабочего дня с момента увольнения:

1. Деактивация учётной записи в Active Directory → автоматический отзыв доступа к хранилищу (при настроенной AD-интеграции)

2. Формирование списка паролей, к которым имел доступ сотрудник, — система генерирует его автоматически

3. Смена всех паролей из списка в течение 24 часов

4. Аудит активности за последние 30 дней на предмет аномальных выгрузок

Шаг 6. Мониторинг и аудит

Внедрение не заканчивается в день запуска. Без мониторинга система деградирует: сотрудники возвращаются к старым привычкам, права доступа устаревают, аномалии остаются незамеченными.

Квартальное ревью доступов

Права доступа имеют свойство накапливаться: сотрудник сменил роль, подрядчик завершил проект, временный аккаунт так и остался активным. Квартальное ревью — это плановая «уборка», которая предотвращает разрастание привилегий.

Интеграция с SIEM

Менеджер паролей генерирует события, которые сами по себе могут выглядеть безобидно. Ценность появляется при корреляции с другими источниками. Несколько практических сценариев:

Сценарий 1 — вход в нерабочее время.

Попытка аутентификации в хранилище в 3:00 + VPN-соединение с нетипичного IP-адреса. Каждое событие по отдельности — не критично. Вместе — сигнал для немедленного расследования.

Сценарий 2 — массовая выгрузка перед увольнением.

Сотрудник экспортировал значительное количество записей за 48 часов до подачи заявления об уходе. Журнал аудита фиксирует каждую операцию экспорта с временной меткой и идентификатором пользователя.

Сценарий 3 — брутфорс мастер-пароля.

Серия неудачных попыток входа с одного устройства за короткий промежуток времени. SIEM коррелирует это с аналогичными попытками в других корпоративных системах.

Резервное копирование

Отдельный пункт, который часто упускают. Хранилище паролей — критическая инфраструктура: его потеря парализует доступ ко всем корпоративным системам одновременно.

- Резервные копии создаются ежедневно в автоматическом режиме

- Копии хранятся в изолированном месте, отдельном от основного сервера

- Восстановление из резервной копии проверяется минимум раз в квартал — не теоретически, а практически

Если основной сервер выйдет из строя без актуальной копии, восстановление доступа к корпоративным системам займёт часы или дни — именно в тот момент, когда каждая минута на счету. Проверяйте восстановление из резервной копии на практике.

Заключение

Шесть шагов, описанных в этой статье — это операционный план, который можно запустить на следующей неделе. Аудит покажет реальный масштаб проблемы — он почти всегда оказывается больше, чем ожидалось. Выбор решения определит архитектуру на годы вперёд. Развёртывание и настройка займут дни, а не месяцы. Миграция пройдёт без потерь, если онбординг спланирован заранее. Мониторинг превратит разовое внедрение в управляемый процесс.

Результат — не просто инструмент для хранения паролей. Это полный контроль над тем, кто, когда и к чему имеет доступ в вашей инфраструктуре. Это измеримое снижение нагрузки на техническую поддержку. Это доказательная база для регулятора при проверке.

Управление паролями — это индикатор зрелости ИТ-процессов в целом. Компания, которая контролирует учётные данные, контролирует доступ. Компания, которая контролирует доступ, контролирует риски. Пройти все шаги этого плана можно с Пассворком — менеджером паролей для вашего бизнеса.

Часто задаваемые вопросы

Чем корпоративный менеджер паролей отличается от браузерного?

Браузерный менеджер решает задачу одного пользователя на одном устройстве. Корпоративный — задачу организации: централизованное хранение, разграничение доступа между сотрудниками, журнал аудита, автоматический офбординг и интеграция с корпоративной инфраструктурой. Данные из браузерного менеджера остаются у сотрудника после увольнения. Данные из корпоративного хранилища — нет.

Нужно ли менять все пароли перед миграцией в новое хранилище?

Менять пароли до миграции не обязательно, но аудит перед переносом — обязателен. Переносить в хранилище устаревшие, дублирующиеся и бесхозные учётные записи бессмысленно: вы просто перекладываете хаос из одного места в другое. Сначала инвентаризация, потом миграция.

Подходит ли корпоративный менеджер паролей для госсектора и субъектов КИИ?

Для госструктур, ГИС, ИСПДн и объектов КИИ решение должно быть включено в реестр российского ПО Минцифры и иметь соответствующие лицензии ФСТЭК России и ФСБ. Облачные зарубежные сервисы в этом контексте неприемлемы. Убедитесь, что выбранный продукт закрывает все три требования до начала закупочной процедуры — иначе придётся проходить её заново.

Что происходит с доступами при увольнении сотрудника?

При настроенной интеграции с AD/LDAP деактивация учётной записи в Active Directory автоматически отзывает доступ к хранилищу. Пассворк формирует список паролей, к которым имел доступ сотрудник, — их необходимо сменить в течение 24 часов. Целевое время полного офбординга — менее четырёх часов с момента увольнения.

Можно ли внедрить менеджер паролей без остановки текущих процессов?

Да. Параллельная работа двух систем в течение 1–2 недель — стандартная практика при миграции. Сотрудники продолжают работать в привычном режиме, пока данные переносятся и проверяются. Полное отключение старой системы происходит только после того, как все убедились в корректности переноса.

Насколько безопасно хранить все пароли в одном месте?

Централизованное хранилище с шифрованием AES-256, MFA и гранулярными правами доступа значительно безопаснее, чем десятки разрозненных точек хранения — таблиц, мессенджеров и браузеров.

Как менеджер паролей помогает при проверке регулятора?

Журнал аудита фиксирует все действия с учётными данными: кто, когда и к чему получал доступ. При проверке ФСТЭК, Роскомнадзора или ФСБ это готовая доказательная база принятых мер защиты. Отсутствие такого журнала — один из типичных поводов для предписания.